Vos antivirus classiques sont-ils devenus aveugles face aux intrusions silencieuses qui menacent votre activité ? Cet article détaille comment la gestion des menaces avancées utilise le sandboxing et l’intelligence artificielle pour bloquer les failles zero-day avant toute exfiltration de données. Vous découvrirez des stratégies concrètes pour réduire votre temps de réponse et garantir un retour sur investissement optimal grâce au modèle Zero Trust.

- Pourquoi la gestion des menaces avancées dépasse l’antivirus

- Mécanismes techniques pour bloquer les intrusions modernes

- Chasse aux risques et modèle Zero Trust au quotidien

- Améliorer la réactivité et mesurer la rentabilité du système

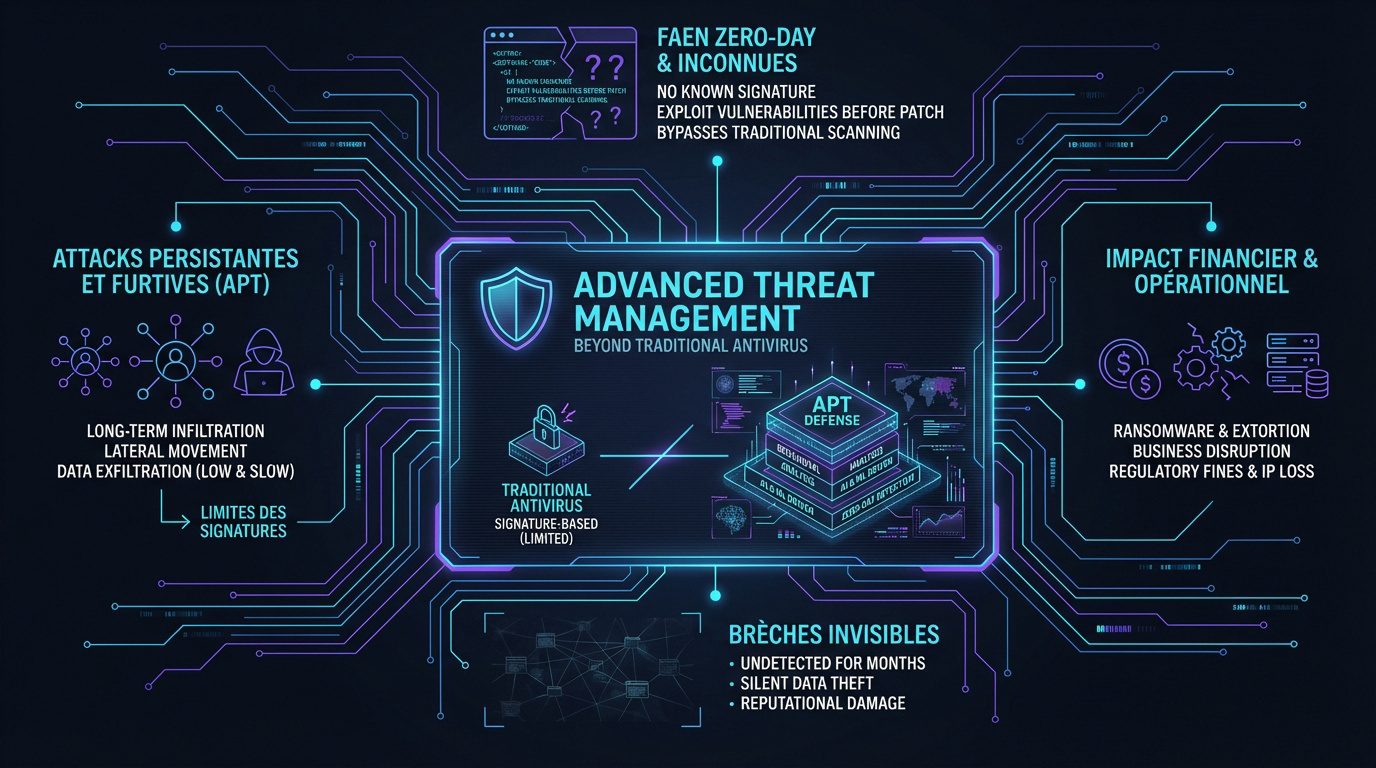

Pourquoi la gestion des menaces avancées dépasse l’antivirus

On croit souvent qu’un antivirus suffit. Pourtant, face aux pirates modernes, ces outils classiques ne font plus le poids. Une Gestion menaces avancées devient alors indispensable pour protéger nos structures.

Caractéristiques des attaques persistantes et furtives

Les APT sont des intrusions silencieuses. L’attaquant s’introduit sans bruit dans le réseau. Il reste caché des mois pour voler des données stratégiques.

En 2026, le phishing ciblé reste le vecteur favori. Les failles logicielles sont aussi exploitées. La patience est l’arme principale pour s’infiltrer durablement.

Ces menaces imitent des comportements utilisateurs légitimes. Elles contournent ainsi les barrières classiques. Déceler leur présence exige une analyse bien plus fine.

Limites des signatures face aux failles zero-day

La détection par signature cherche uniquement des virus connus. Les failles zero-day exploitent des brèches non répertoriées. L’antivirus classique devient alors totalement aveugle.

Un fichier inoffensif peut cacher une charge malveillante différée. Les bases de données statiques sont désormais obsolètes. Elles ne suffisent plus à nous protéger efficacement.

C’est ici qu’intervient la gestion des vulnérabilités. Une veille constante est nécessaire pour anticiper ces attaques imprévisibles et protéger l’infrastructure.

Impact financier et opérationnel des brèches invisibles

Le coût moyen d’une attaque au Canada dépasse 7 millions de dollars. L’impact est souvent fatal pour une PME.

Arrêt des services durant 23 jours en moyenne. Perte de confiance immédiate.

Les pertes dues à l’arrêt des services sont colossales. Une intrusion non détectée coûte cher en temps. L’argent s’envole vite lors de la paralysie.

La fuite de données ternit durablement l’image de marque. La réputation de l’entreprise victime est entachée. Regagner la confiance des partenaires prend des années.

Il faut enfin prévoir la remédiation technique. Reconstruire entièrement l’infrastructure est souvent nécessaire. Cela survient après chaque exfiltration massive de données sensibles.

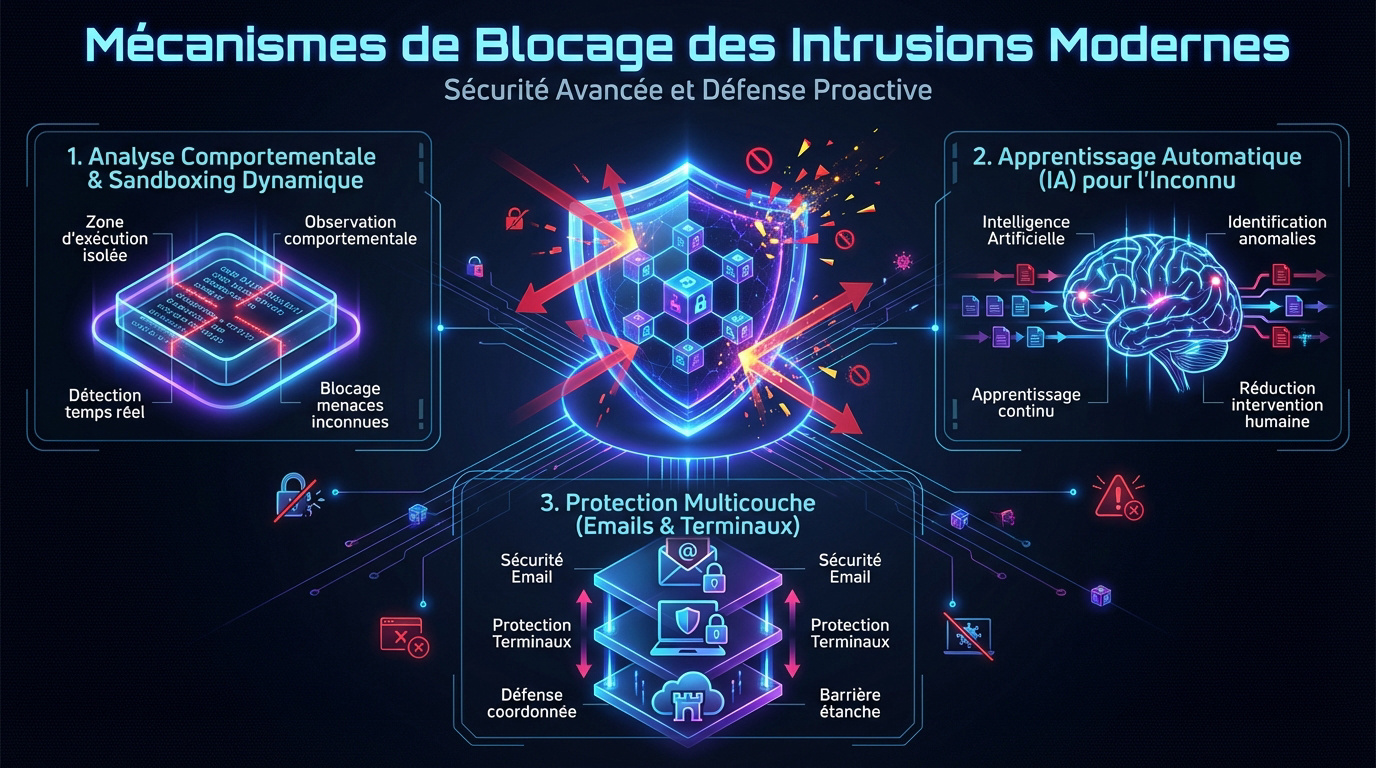

Mécanismes techniques pour bloquer les intrusions modernes

Face aux pirates, fermer la porte ne suffit plus. Il faut transformer son système en forteresse intelligente capable de réagir à la moindre anomalie technique.

Analyse comportementale et sandboxing dynamique

Le sandboxing isole les fichiers suspects dans un bac à sable sécurisé. On y exécute le code pour observer ses actions réelles sans aucun danger. C’est une vérification indispensable.

Le système bloque le malware s’il tente de modifier vos fichiers. Cette détection en temps réel neutralise les pièges invisibles. Votre infrastructure reste ainsi totalement protégée.

- Isolation totale du système.

- Observation sans risque.

- Détection de menaces inconnues.

Apprentissage automatique pour identifier l’inconnu

L’intelligence artificielle repère les anomalies sur votre réseau. Les algorithmes apprennent ce qui est normal pour alerter dès qu’un écart survient. La Gestion menaces avancées devient alors proactive.

Le système distingue les scans malveillants des activités administratives légitimes. Cela réduit le besoin d’intervention humaine constante. Consultez ce guide cybersécurité 2026 pour vos bases théoriques.

Protection multicouche des emails et des terminaux

Sécuriser la messagerie est vital car elle reste la porte d’entrée favorite des pirates. Il faut filtrer les pièces jointes et les liens suspects avec rigueur.

Coordonner la défense entre ordinateurs et serveurs cloud est nécessaire. Une barrière étanche doit exister sur chaque point d’accès. Cette approche globale empêche toute progression d’un intrus.

| Couche | Rôle | Technologie |

|---|---|---|

| Filtrage | Analyse liens | |

| Endpoint | Sécurité | EDR |

| Réseau | Blocage | IDS/IPS |

| Cloud | Contrôle | CASB |

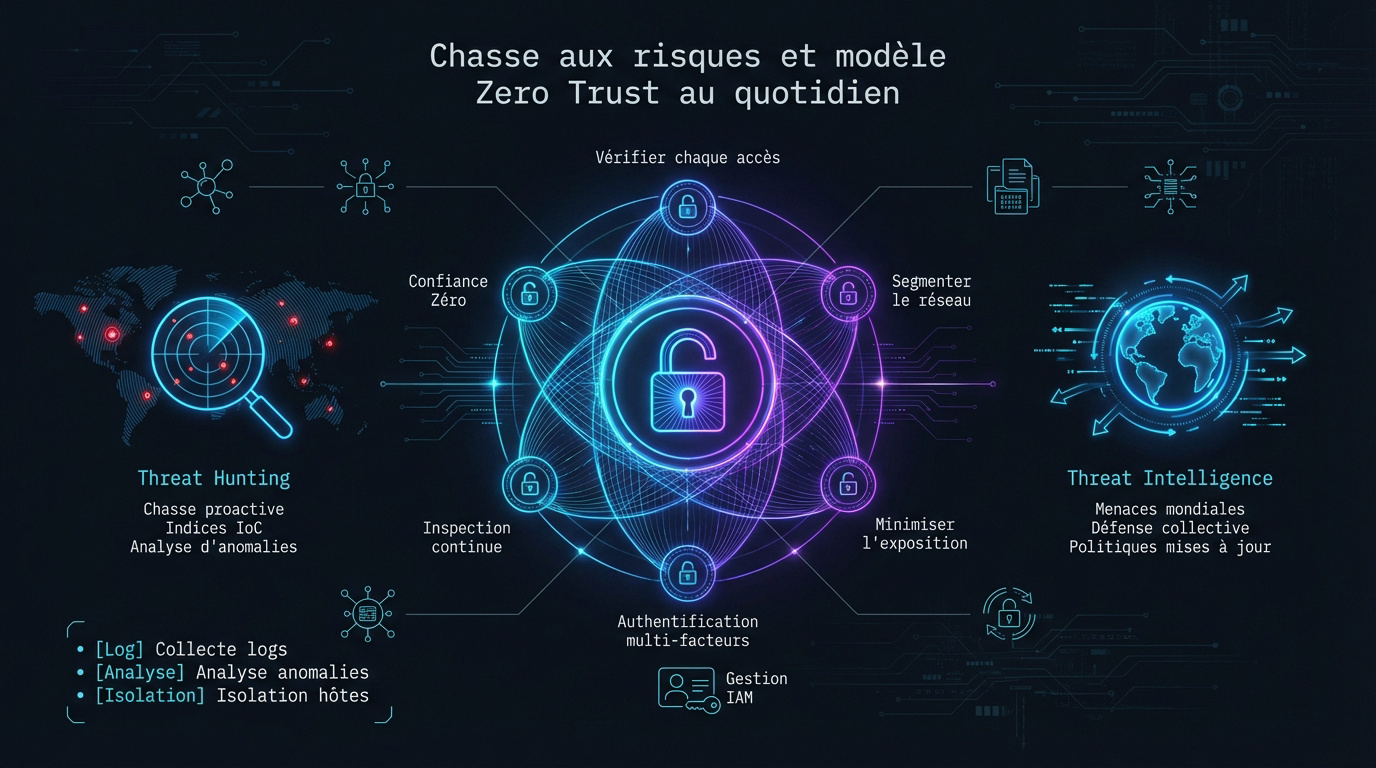

Chasse aux risques et modèle Zero Trust au quotidien

Au-delà des outils automatiques, la posture de sécurité globale et la vigilance humaine transforment la défense.

Déploiement du modèle Zero Trust comme pilier

Appliquer le principe de ne jamais faire confiance et toujours vérifier. Chaque accès, même interne, doit être authentifié rigoureusement. C’est la base pour protéger nos données sensibles aujourd’hui.

Segmenter les ressources du réseau permet de limiter les dégâts. Si un intrus entre, il ne pourra pas circuler librement partout. Cette barrière protège l’essentiel de votre infrastructure numérique.

Utilisez une gestion IAM pour approfondir le contrôle des accès. C’est une étape indispensable pour sécuriser chaque identité numérique avec précision.

Pratiques de Threat Hunting au sein de l’infrastructure

Rechercher proactivement des traces de compromission déjà présentes dans vos systèmes. Les experts fouillent le réseau sans attendre qu’une alerte ne se déclenche. C’est une traque constante et nécessaire.

Utiliser les indices de comportement (IoC) pour débusquer les menaces dormantes. C’est un travail de détective numérique indispensable pour la Gestion menaces avancées. On ne laisse rien au hasard.

- Collecte de logs

- Analyse d’anomalies

- Isolation des hôtes suspects

Valorisation de la Threat Intelligence mondiale

Intégrer les flux de données mondiaux sur les cybermenaces. Connaître les tactiques des hackeurs permet d’anticiper leurs coups. La défense devient alors collective et beaucoup plus robuste face aux attaques. C’est un gain de temps précieux.

Partager les informations entre entreprises renforce la sécurité globale. Personne ne peut lutter seul contre le crime organisé. Ensemble, nous sommes bien plus forts contre les pirates.

Utiliser ces données pour mettre à jour les politiques de sécurité. Cela permet de bloquer les nouvelles attaques dès leur apparition. Votre système reste ainsi toujours à jour.

Améliorer la réactivité et mesurer la rentabilité du système

Pour finir, l’efficacité d’une stratégie ATP se mesure à sa capacité de réaction et à son retour sur investissement.

Orchestration SOAR pour accélérer la remédiation

L’automatisation des protocoles via le SOAR change tout. Les incidents courants sont gérés sans intervention humaine en quelques secondes. C’est un gain de temps massif pour nos structures.

Coordonner vos outils de sécurité permet une action unifiée. Cela libère un temps précieux pour vos analystes du SOC. Ils peuvent enfin se se concentrer sur les menaces réellement complexes.

Pensez à la gestion des correctifs pour automatiser vos mises à jour. C’est la base pour garder un système sain et robuste.

Réduction des faux positifs pour l’efficacité du SOC

Affiner les alertes évite la fatigue de vos équipes. Trop de fausses alarmes cachent les vrais dangers. Il faut impérativement prioriser les menaces selon leur dangerosité réelle pour rester efficace.

Améliorer la précision des outils de détection automatique est vital. Un système bien réglé gagne le respect des utilisateurs. On évite ainsi que les collaborateurs ne contournent les règles établies.

- Gain de temps opérationnel.

- Moral des équipes de sécurité préservé.

- Réactivité accrue face aux vraies attaques.

Indicateurs de performance et calcul du ROI

Suivre le temps moyen de détection (MTTD) et de réponse (MTTR) est indispensable. Ces indicateurs prouvent l’efficacité opérationnelle de votre installation. Ils montrent si vous progressez réellement face aux intrusions.

MTTD (Mean Time To Detect) : Temps moyen de détection.

MTTR (Mean Time To Respond) : Temps moyen de réponse.

Évaluer l’argent économisé en évitant une attaque majeure est crucial. Justifier l’investissement auprès de la direction devient alors beaucoup plus simple. On parle ici de protéger la survie de l’entreprise.

Pour conclure sur l’aspect stratégique, planifiez votre audit de sécurité ou un pentest régulier. C’est la seule façon de valider votre Gestion menaces avancées.

Face aux intrusions furtives de 2026, l’analyse comportementale et le modèle Zero Trust sont vos meilleurs alliés pour protéger vos actifs. Anticipez dès maintenant les risques pour réduire vos coûts opérationnels et garantir la résilience de votre infrastructure. Sécurisez votre avenir numérique avec une défense proactive et intelligente.

FAQ

Pourquoi un simple antivirus ne suffit-il plus à protéger mon entreprise ?

Les antivirus classiques se basent sur des signatures de virus déjà connus. C’est un peu comme un garde qui ne reconnaîtrait que les visages affichés sur un avis de recherche. Face aux menaces avancées comme les failles zero-day, qui exploitent des brèches encore jamais répertoriées, ces outils deviennent malheureusement aveugles.

La gestion des menaces modernes va beaucoup plus loin en analysant le comportement des programmes. Elle ne se contente pas de vérifier l’identité d’un fichier, elle surveille ses actions en temps réel pour bloquer toute activité suspecte, même si le danger est totalement nouveau.

Qu’est-ce qu’une attaque persistante avancée (APT) exactement ?

Une APT est une intrusion silencieuse et très ciblée. Contrairement à un virus ordinaire qui frappe vite, l’attaquant ici fait preuve de patience pour rester caché dans votre réseau pendant des mois, voire des années. Son but est de voler des données sensibles ou d’espionner vos activités sur le long terme sans se faire remarquer.

Ces attaques utilisent souvent des techniques de phishing ciblé ou des vulnérabilités logicielles complexes pour s’infiltrer. Elles imitent les comportements des utilisateurs légitimes, ce qui les rend particulièrement difficiles à débusquer sans une surveillance proactive et intelligente.

Comment la technologie du sandboxing aide-t-elle à bloquer les intrusions ?

Le sandboxing, ou « bac à sable », consiste à isoler un fichier suspect dans un environnement virtuel sécurisé pour l’exécuter. On observe alors son comportement réel sans prendre le moindre risque pour votre infrastructure principale. C’est une méthode d’observation très efficace pour démasquer les intentions malveillantes cachées.

Si le système détecte que le fichier tente de modifier des paramètres critiques ou de chiffrer des données, il est immédiatement bloqué. Cela permet une détection en temps réel des menaces inconnues tout en garantissant une isolation totale de votre réseau.

Quel est l’intérêt d’adopter le modèle Zero Trust au quotidien ?

Le modèle Zero Trust repose sur un principe simple : « ne jamais faire confiance, toujours vérifier« . Dans ce cadre, chaque demande d’accès, qu’elle vienne de l’extérieur ou de l’intérieur de l’entreprise, doit être rigoureusement authentifiée et autorisée. On ne considère plus que le réseau interne est une zone sûre par défaut.

En segmentant vos ressources, vous limitez considérablement les dégâts en cas d’intrusion. Si un pirate parvient à entrer, il se retrouvera bloqué dans une zone restreinte et ne pourra pas circuler librement pour exfiltrer vos données stratégiques.

Combien peut coûter une cyberattaque invisible à une organisation ?

Les coûts sont souvent bien plus lourds qu’on ne l’imagine. En France, une violation de données a coûté en moyenne 4,2 millions d’euros en 2024. Au-delà des frais techniques de réparation et des amendes potentielles, il faut compter les pertes d’exploitation dues à l’arrêt des services et les frais de communication de crise.

Il existe aussi des conséquences invisibles mais dévastatrices, comme la perte de confiance de vos partenaires ou le vol de votre propriété intellectuelle. Pour une PME, l’impact financier peut représenter entre 5 et 10 % de son chiffre d’affaires, menaçant parfois la survie même de la structure.

Comment mesurer l’efficacité de ma stratégie de gestion des menaces ?

Pour savoir si votre système est performant, vous devez suivre des indicateurs clés comme le temps moyen de détection (MTTD) et le temps moyen de réponse (MTTR). Plus ces délais sont courts, plus votre réactivité est grande et plus vous limitez l’impact d’une éventuelle attaque.

Évaluer l’argent économisé en évitant une intrusion majeure permet aussi de justifier l’investissement auprès de votre direction. Une bonne défense n’est pas seulement un coût, c’est une protection indispensable pour la pérennité et la réputation de votre activité.