Craignez-vous qu’une simple fuite de données sensibles ne brise la confiance de vos clients durement acquise ? Ce guide pratique détaille comment identifier vos actifs et appliquer un chiffrement rigoureux pour verrouiller vos systèmes contre les cybermenaces actuelles. Vous découvrirez des méthodes concrètes pour réaliser une AIPD efficace et instaurer une culture de vigilance face au phishing afin de garantir votre conformité au RGPD.

- Sécurité des données sensibles : identifier et classer vos actifs en 2026

- Obligations RGPD et processus pour évaluer vos risques

- 3 piliers techniques pour protéger vos actifs numériques

- Vigilance humaine et continuité d’activité en cas de crise

Sécurité des données sensibles : identifier et classer vos actifs en 2026

Entrons directement dans le vif du sujet en définissant ce que nous cherchons réellement à protéger aujourd’hui.

Différence entre infos personnelles (PII) et données sensibles

Il existe une nuance entre une donnée personnelle et une donnée sensible. Les données personnelles identifiables incluent des éléments classiques comme votre nom ou votre adresse mail.

Cette distinction change tout pour votre sécurité informatique. Elle impose des règles de confidentialité strictes pour éviter des préjudices graves aux individus concernés.

Un inventaire précis est donc indispensable. Ne traitez pas un simple fichier de contact comme un dossier médical confidentiel.

PII : identifiants directs. Données sensibles : santé, biométrie, opinions (soumises à une protection renforcée).

Catégories délicates : santé, biométrie et opinions

Les données de santé et biométriques touchent à l’intimité. Voici les actifs exigeant une vigilance absolue :

- Empreintes digitales

- Dossiers médicaux

- Orientations sexuelles

- Opinions syndicales

Le traitement des opinions politiques est strictement encadré par le RGPD. Ces informations peuvent mener à des discriminations majeures en cas de fuite.

En fait, ces actifs imposent une protection renforcée par défaut. Vous devez garantir leur intégrité pour rester en conformité.

Exceptions légales autorisant le traitement des données

Des dérogations existent, comme le consentement explicite ou l’intérêt public. Elles encadrent la protection des données dans des contextes spécifiques.

Respectez les conditions de licéité pour manipuler ces informations sans risque juridique. C’est le seul moyen de sécuriser vos processus.

Pour aller plus loin, consultez ce Guide RGPD 2026 | Sécuriser vos données et vos droits afin de maîtriser vos obligations.

Obligations RGPD et processus pour évaluer vos risques

Une fois vos actifs identifiés, il faut se pencher sur le cadre légal qui dicte vos prochaines actions.

Cadre réglementaire et tenue du registre de conformité

Vous devez préparer des documents prouvant votre respect des règles. Le registre des activités de traitement est obligatoire pour recenser vos usages. Il liste les données et leurs finalités.

Ce registre assure une traçabilité totale de vos opérations. Il devient le pilier central lors d’un audit de sécurité informatique. Sa mise à jour régulière garantit votre transparence totale.

Pensez à réaliser un audit de sécurité informatique complet. Cela valide techniquement votre registre interne.

Analyse d’impact (AIPD) : repérer les menaces réelles

L’AIPD sert à évaluer les risques d’un traitement spécifique. C’est l’outil indispensable pour cartographier les menaces. Elle décrit précisément comment vous gérez les informations personnelles.

Il faut déterminer si le danger est élevé pour les personnes. L’impact sur la vie privée guide vos choix techniques. Les seuils dépendent souvent de la sensibilité des données.

Cette analyse doit rester vivante. Mettez-la à jour dès qu’un changement technique survient.

Proportionnalité des mesures face aux dangers détectés

| Niveau de risque | Type de donnée | Mesure recommandée | Coût estimé |

|---|---|---|---|

| Risque faible | Chiffrement simple | € | |

| Risque modéré | Adresse | MFA (Authentification multifacteur) | € |

| Risque élevé | Santé | Chiffrement fort | €€ |

| Risque critique | Biométrie | IAM strict et surveillance | €€€ |

Adaptez vos défenses selon votre budget réel. La sécurité données sensibles exige des choix cohérents.

Évitez la surprotection inutile. Ne négligez pourtant aucun point critique.

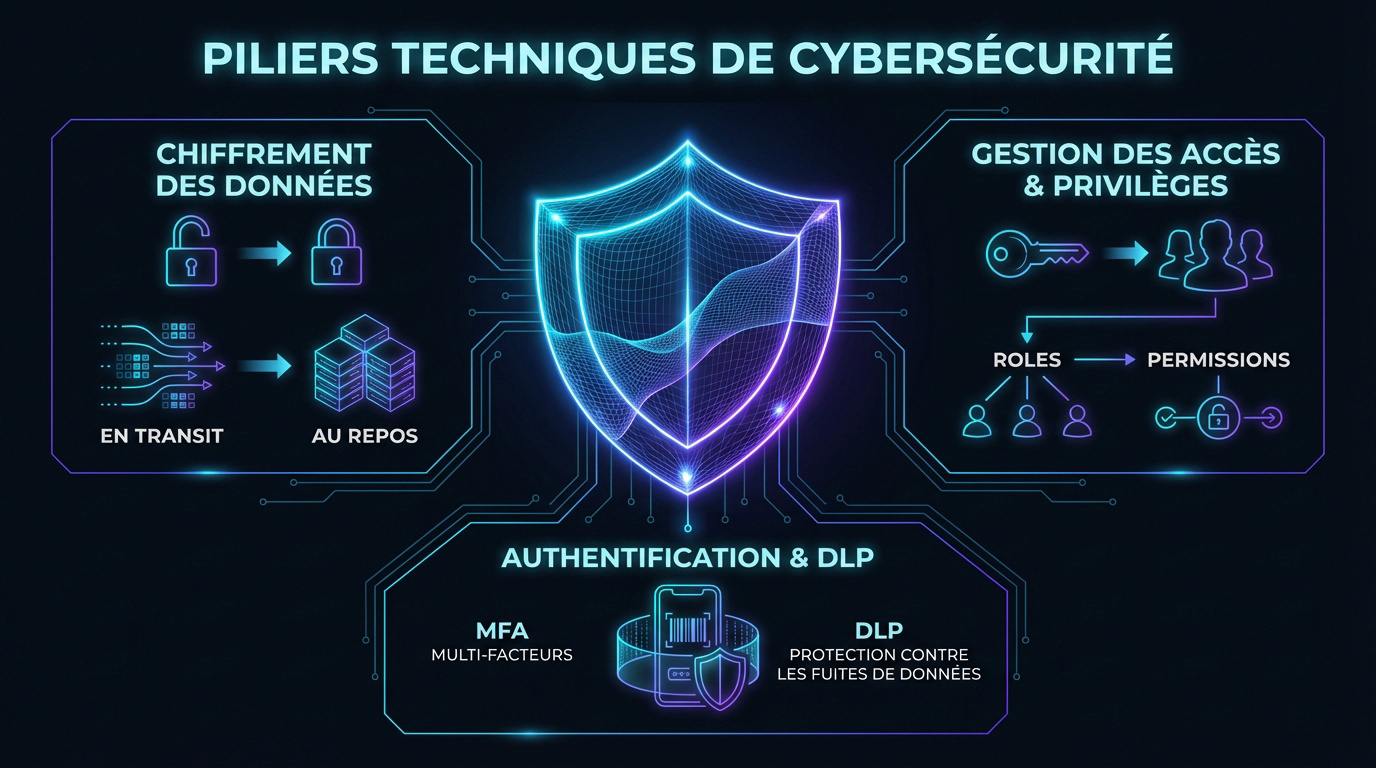

3 piliers techniques pour protéger vos actifs numériques

Maintenant que la théorie est posée, passons aux outils concrets pour verrouiller vos systèmes.

Chiffrement des flux au repos et durant le transit

Le chiffrement des données au repos protège vos disques physiques. En transit, il sécurise vos échanges sur les réseaux. C’est le bouclier ultime contre le vol.

Utilisez systématiquement le protocole HTTPS pour vos sites. Cela empêche l’interception des flux par des tiers malveillants. La confidentialité de vos échanges reste ainsi totale et garantie.

Consultez ce lien : Chiffrement des données | Guide complet. Apprenez à coder vos informations efficacement.

Gestion des accès et règle du moindre privilège

Appliquez strictement le privilège minimal. Chaque collaborateur accède uniquement aux fichiers nécessaires. La gestion IAM permet de contrôler ces droits avec précision.

Surveillez les accès temporaires des prestataires externes. Ces comptes sont souvent des portes ouvertes. Ne laissez jamais de droits actifs après une mission.

Voici une ressource : Gestion IAM | Guide sécurité pour protéger votre PME en 2026. Sécurisez vos accès dès maintenant.

L’authentification multifacteur (AMF) et la gestion des accès (IAM) sont cruciales pour empêcher les accès non autorisés, même en cas de vol de mot de passe.

Authentification multifactorielle et outils de contrôle DLP

Activez la double authentification (MFA) partout. Un mot de passe classique est trop fragile aujourd’hui. Cette seconde clé bloque les tentatives d’intrusion frauduleuses.

Déployez des solutions DLP pour vos terminaux. Ces outils détectent et bloquent les fuites accidentelles de fichiers. Vous gardez la main sur vos transferts suspects.

Réalisez aussi votre audit de sécurité. Validez la robustesse de votre sécurité données sensibles.

Vigilance humaine et continuité d’activité en cas de crise

La technique ne fait pas tout, l’humain reste le maillon le plus imprévisible de votre chaîne de sécurité.

Former les collaborateurs aux pièges de l’hameçonnage

Former les équipes aux techniques d’ingénierie sociale. Le phishing est la porte d’entrée numéro un.

Instaurer une culture de la méfiance numérique. Chaque mail suspect doit être signalé immédiatement.

Détecter un email de phishing | Guide sécurité 2026. Apprenez à identifier les menaces.

Copies de secours et plan de reprise d’activité

Organiser des copies de sauvegarde régulières et déportées. Voici les piliers de votre résilience :

- Sauvegarde hors-ligne

- Tests de restauration trimestriels

- Chiffrement des backups

1. Sauvegardes déportées. 2. Mode hors-ligne (air-gap). 3. Tests trimestriels. 4. Chiffrement des backups.

Prévoir un plan de reprise d’activité (PRA). L’objectif est de limiter le temps d’arrêt.

La résilience se prépare avant l’incident, jamais pendant.

Réaction immédiate suite à une violation de données

Suivre la procédure de notification auprès de la CNIL. Vous avez 72 heures après une brèche pour la Sécurité données sensibles.

Délai de 72 heures maximum pour notifier la CNIL après une violation de données personnelles.

Communiquer avec transparence auprès des clients impactés. La confiance se perd plus vite que les données.

Un pentest régulier est fortement conseillé pour tester votre réactivité.

Sécuriser vos données sensibles exige un inventaire précis, un chiffrement rigoureux et une vigilance humaine constante. En appliquant dès maintenant l’authentification multifactorielle et un plan de reprise, vous transformez la conformité en un bouclier durable. Protégez votre avenir numérique pour bâtir une confiance inébranlable.

FAQ

Quelle est la différence entre les données personnelles classiques et les données sensibles selon le RGPD ?

Pour faire simple, une donnée personnelle classique (comme un nom ou un e-mail) permet d’identifier quelqu’un, mais les données sensibles touchent à l’intimité profonde. Le RGPD les classe dans une catégorie spéciale car leur fuite peut causer un préjudice grave, comme de la discrimination ou une atteinte à la vie privée.

Dans notre quotidien numérique, il est crucial de bien faire la distinction. Alors que les données personnelles identifiables (PII) sont gérées de façon standard, les données sensibles (santé, opinions, biométrie) exigent un blindage de sécurité beaucoup plus robuste pour rester en conformité.

Quelles sont les informations considérées comme des données délicates ?

Il s’agit de toutes les informations qui révèlent des aspects très personnels. Cela inclut vos données de santé, vos empreintes digitales (biométrie), mais aussi vos opinions syndicales, vos convictions religieuses ou votre orientation sexuelle. Ce sont des actifs que l’on ne peut pas traiter à la légère.

Le traitement de ces données, notamment les opinions politiques, est strictement encadré par le RGPD. Parce qu’elles sont uniques et irremplaçables (on ne change pas ses empreintes comme un mot de passe), elles demandent une protection renforcée par défaut dès leur collecte.

Existe-t-il des exceptions légales pour traiter ces données sensibles ?

Oui, heureusement, la loi prévoit des situations précises. Le cas le plus courant est d’obtenir le consentement explicite et éclairé de la personne. On peut aussi les utiliser pour protéger une vie humaine en cas d’urgence, ou pour des raisons d’intérêt public majeur, tout en garantissant la protection des données.

D’autres dérogations existent pour les associations à but non lucratif ou pour la défense d’un droit en justice. L’essentiel est de toujours respecter les conditions de licéité pour manipuler ces informations sans risquer de sanctions juridiques lourdes.

Comment réaliser une analyse d’impact (AIPD) efficace ?

L’AIPD est votre meilleur outil pour cartographier les dangers. Elle consiste à se poser les bonnes questions sur ce qui pourrait arriver en cas de faille et à évaluer l’impact réel sur la vie privée des personnes concernées. C’est un document vivant qui doit évoluer avec vos systèmes.

Pour qu’elle soit utile, cette analyse doit identifier les menaces concrètes et déterminer si vos mesures de défense sont proportionnées. Elle permet de passer d’une sécurité subie à une stratégie proactive, indispensable pour maintenir la confiance de vos partenaires.

Quels sont les piliers techniques pour verrouiller l’accès aux données ?

La base repose sur trois piliers : le chiffrement des données, gestion rigoureuse des accès et double authentification (MFA). Un simple mot de passe ne suffit plus face aux menaces actuelles.

Il faut aussi appliquer la règle du moindre privilège : chaque collaborateur ne doit accéder qu’aux fichiers strictement nécessaires à sa mission. En complément, des outils de contrôle DLP aident à surveiller et bloquer les fuites accidentelles d’informations vers l’extérieur.

Que faire immédiatement après une violation de données ?

En cas de brèche, la réactivité est votre seule alliée. Vous disposez de 72 heures maximum pour notifier l’incident à la CNIL. Parallèlement, communiquez avec une totale transparence envers les personnes dont les données ont été compromises ; la confiance se perd bien plus vite qu’un fichier client.

Après l’urgence, analysez les causes de la faille pour renforcer vos procédures. La mise en place d’un plan de reprise d’activité (PRA) et la réalisation de tests de sécurité réguliers, comme un pentest, sont les meilleures solutions pour ne pas revivre la même crise.