Craignez-vous que la moindre faille de sécurité n’entraîne des sanctions dévastatrices de l’OCR pour votre établissement ? Ce guide détaille comment maîtriser la conformité HIPAA cybersécurité en protégeant efficacement vos ePHI grâce aux garanties techniques et administratives indispensables. Vous découvrirez les secrets pour blinder vos contrats BAA et transformer cette rigueur réglementaire en un véritable gage de confiance pour vos patients.

- Fondamentaux de la conformité HIPAA cybersécurité en 2026

- 3 types de garanties pour protéger les ePHI

- Analyse des risques et accords de partenariat BAA

- Comment réagir face aux violations de données ?

- Innovations technologiques et alignement avec le NIST

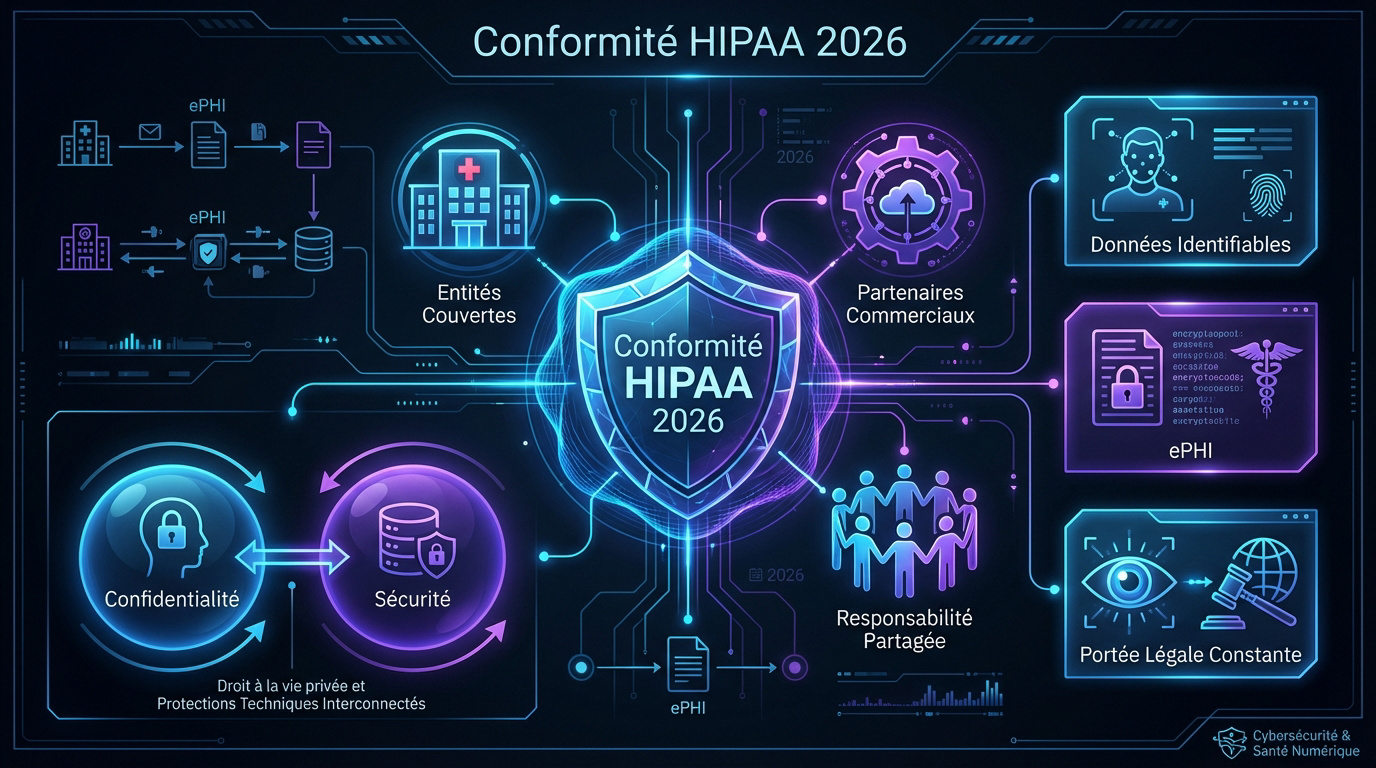

Fondamentaux de la conformité HIPAA cybersécurité en 2026

Après une brève introduction sur l’importance vitale de la protection des données de santé, nous allons poser les bases légales et opérationnelles de la loi HIPAA.

Acteurs concernés entre prestataires et partenaires

Les entités couvertes regroupent les hôpitaux, les cliniques et les mutuelles de santé. Ces organisations ont une obligation directe de respecter les normes fédérales de protection.

Le rôle des partenaires commerciaux, ou Business Associates, est tout aussi crucial. Les hébergeurs cloud et les éditeurs de logiciels accédant aux données sont désormais pleinement responsables.

La responsabilité est partagée sur toute la chaîne de traitement. La négligence d’un simple sous-traitant impacte directement l’entité principale en cas de faille.

Distinction entre confidentialité et sécurité des données

Il faut séparer le droit à la vie privée (Privacy Rule) des protections techniques. L’un définit les droits d’accès, tandis que l’autre fixe les moyens matériels.

La sécurité cible spécifiquement l’ePHI pour protéger les dossiers électroniques. Elle garantit l’intégrité et la disponibilité constante de vos données numériques les plus sensibles.

Voici un guide cybersécurité 2026 | bases, menaces et conseils pro pour contextualiser ces notions fondamentales et renforcer votre conformité HIPAA cybersécurité.

PHI (Protected Health Information) : toute information de santé identifiable. ePHI : la version électronique spécifique soumise à la Security Rule.

Portée légale des informations de santé protégées

La réglementation fédérale liste 18 identificateurs précis comme les noms ou dates de naissance. Les numéros de sécurité sociale figurent aussi parmi ces données protégées.

Une mauvaise classification des données expose à des risques juridiques majeurs. Une simple erreur d’étiquetage peut déclencher des sanctions financières lors d’un contrôle de l’OCR.

La loi s’applique dès qu’une information permet d’identifier formellement un patient. La vigilance doit rester totale sur l’ensemble de vos flux documentaires quotidiens.

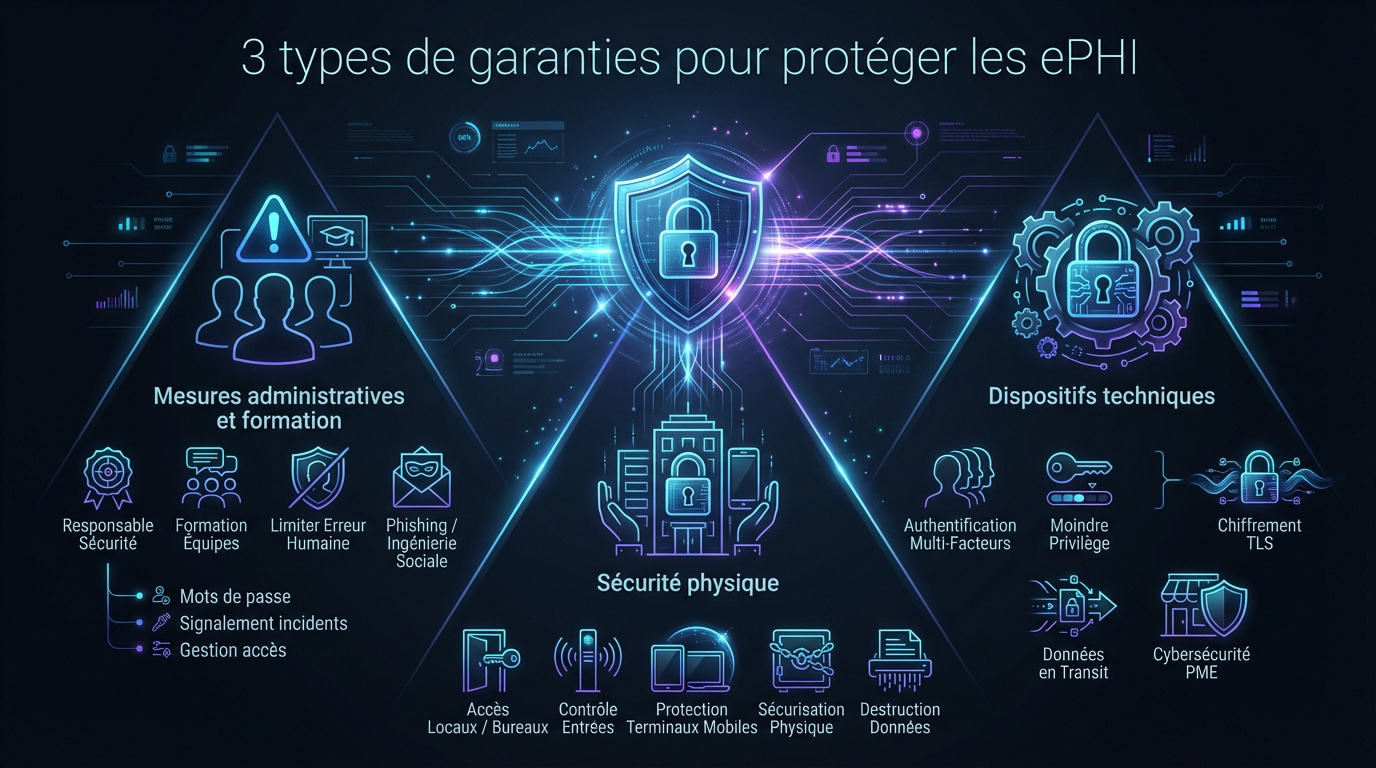

3 types de garanties pour protéger les ePHI

Pour transformer ces principes légaux en boucliers concrets, la loi impose trois piliers de sécurité indissociables.

Gestion des risques, désignation d’un responsable et formation continue des équipes.

Sécurisation des accès et protection des terminaux.

Mise en place du chiffrement, de l’authentification et des contrôles d’accès.

Mesures administratives et formation des équipes

Vous devez désigner un responsable de la sécurité pour piloter la conformité interne. Ce rôle devient central pour coordonner vos politiques de gestion des risques. C’est le point de départ obligatoire.

Organisez ensuite des sessions de sensibilisation pour limiter l’erreur humaine. Le personnel doit savoir repérer un mail de phishing ou une tentative d’ingénierie sociale. C’est souvent là que tout bascule, croyez-moi.

Voici les points clés à intégrer dans vos formations :

- Protocoles de mots de passe robustes.

- Signalement immédiat des incidents.

- Gestion rigoureuse des accès physiques.

Sécurité physique des locaux et des terminaux

Fixez des règles strictes pour l’accès aux serveurs et bureaux. Le contrôle des entrées physiques est votre première ligne de défense contre l’intrusion. Ne laissez personne entrer sans badge valide.

Protégez aussi les postes de travail et les supports mobiles contre le vol. Les ordinateurs portables et tablettes doivent être sécurisés par des verrous physiques ou des coffres. C’est une question de bon sens.

Enfin, n’oubliez jamais la gestion de la mise au rebut. Les anciens disques durs doivent être détruits physiquement. Cela évite toute récupération de données ultérieure par des personnes malveillantes.

Dispositifs techniques et verrous d’accès

Appliquez l’authentification multifacteur et le principe du moindre privilège. Chaque soignant n’accède qu’aux dossiers strictement nécessaires à sa mission actuelle. Pourquoi donner un accès total si ce n’est pas utile ?

Utilisez le chiffrement TLS pour sécuriser les transmissions sur le réseau. Les données en transit ne doivent jamais circuler en clair sur Internet ou le Wi-Fi. C’est la base de la Conformité HIPAA cybersecurité.

Pour aller plus loin, consultez ce guide sur la cybersécurité PME : guide pro pour protéger vos actifs 2026. Il vous aidera à adapter ces mesures aux structures de santé à taille humaine.

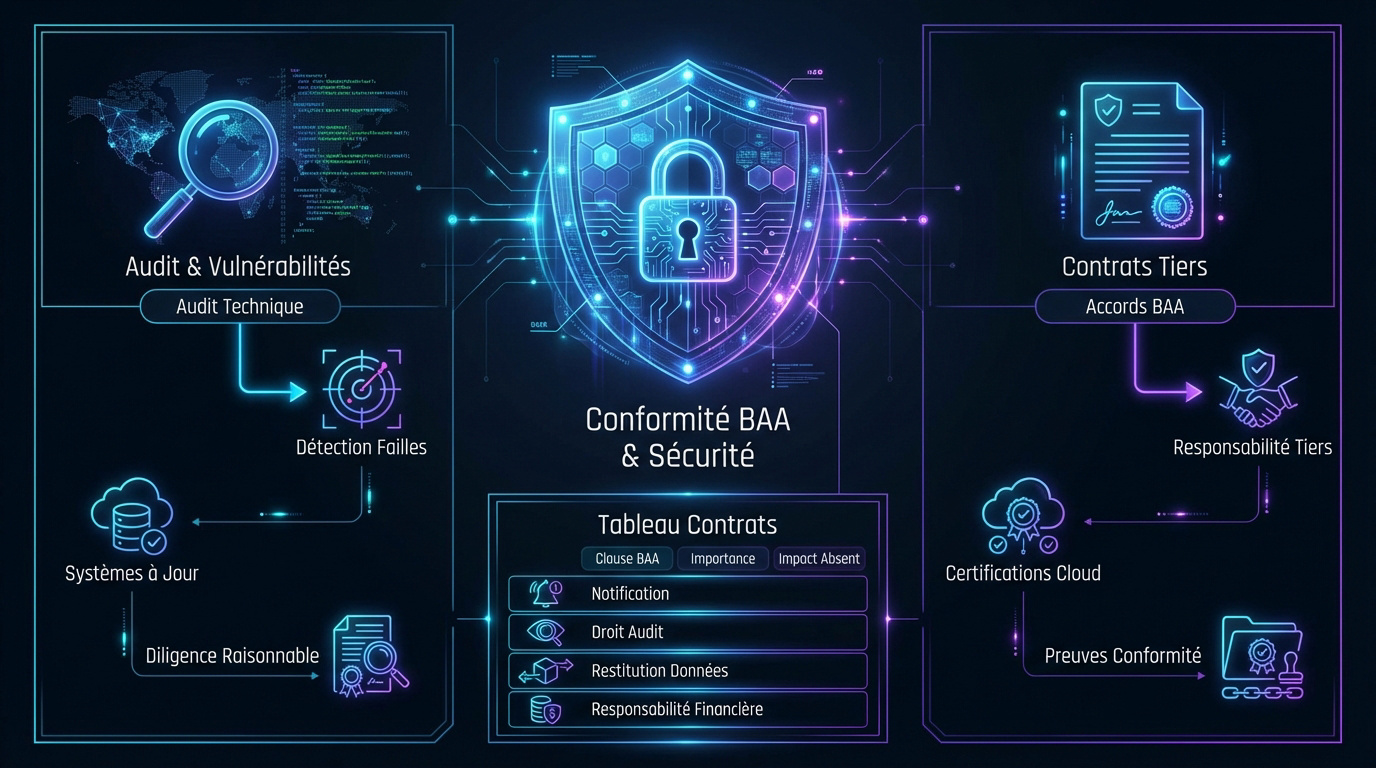

Analyse des risques et accords de partenariat BAA

Au-delà des outils, la conformité repose sur une évaluation constante des failles et une contractualisation rigoureuse avec vos prestataires.

Méthodes d’audit pour détecter les vulnérabilités

Réaliser des inventaires techniques permet de repérer les failles logicielles. Il est impératif de scanner régulièrement le réseau pour identifier les systèmes obsolètes. Cette étape constitue le socle de votre protection informatique.

Documenter les contrôles réguliers prouve votre diligence raisonnable. En cas d’audit fédéral, ces preuves écrites sont votre seule défense valable. Ne négligez jamais cette trace administrative pour assurer votre sécurité.

Vous pouvez solliciter votre audit de sécurité pour initier cette démarche de vérification indispensable. C’est un pas concret pour la Conformité HIPAA cybersecurité de votre structure.

Rôle des contrats avec les sous-traitants techniques

Rédiger des Business Associate Agreements (BAA) engage la responsabilité des tiers. Ce contrat lie juridiquement votre prestataire aux exigences HIPAA. Sans lui, vous portez seul le poids des erreurs de vos partenaires.

Vérifiez les certifications de sécurité des prestataires cloud avant toute signature. Ne faites pas aveuglément confiance aux promesses marketing sans preuves concrètes. La rigueur technique doit primer sur les arguments commerciaux.

| Clause BAA | Importance | Impact si absente |

|---|---|---|

| Notification de violation | Alerte rapide obligatoire. | Sanctions lourdes. |

| Droit d’audit | Contrôle du partenaire. | Invisibilité des failles. |

| Restitution des données | Récupération des PHI. | Fuite de données. |

| Responsabilité financière | Répartition des coûts. | Charge totale subie. |

Comment réagir face aux violations de données ?

Malgré toutes les précautions, le risque zéro n’existe pas ; savoir réagir en cas d’incident détermine souvent la survie de l’établissement.

Procédures d’alerte et délais de notification légaux

Respectez les fenêtres de tir pour informer l’OCR et les patients. Le délai de 60 jours est une limite stricte. Agissez dès la découverte de l’incident.

Une communication transparente atténue les sanctions financières et limite les recours collectifs. C’est une question de confiance avec vos patients. Soyez sincère et rapide dans vos échanges.

Toute violation touchant plus de 500 personnes impose une alerte médiatique locale. Cette obligation légale est souvent méconnue mais reste dévastatrice pour la réputation. Ne négligez jamais ce point critique.

Une notification aux médias est requise si la violation de données touche plus de 500 résidents d’un État.

Stratégies de sauvegarde et reprise d’activité

Créez des copies immuables pour contrer les ransomwares. Ces sauvegardes doivent rester déconnectées du réseau principal. La règle du 3-2-1 demeure votre meilleure alliée technique.

Tester les protocoles garantit la continuité des soins. Un plan de reprise n’est efficace que s’il est éprouvé par des exercices réels. N’attendez pas la crise pour pratiquer.

Utilisez un pentest pour tester la résilience de vos systèmes. La conformité HIPAA cybersécurité exige une proactivité constante et des audits réguliers pour protéger vos ePHI efficacement.

Innovations technologiques et alignement avec le NIST

Regardons vers l’avenir : comment concilier les nouvelles technologies médicales avec les standards de sécurité les plus rigoureux du marché ?

Impact de l’IA et de l’IoT sur la surface d’attaque

Il faut évaluer les menaces liées aux objets connectés médicaux en temps réel. Chaque pompe à insuline ou moniteur cardiaque Wi-Fi est une porte d’entrée potentielle. La vigilance est de mise.

Sécuriser les algorithmes traitant des volumes massifs de données sensibles est crucial. L’intelligence artificielle doit être protégée contre l’empoisonnement de données et les accès non autorisés. C’est une priorité pour la sécurité.

Surveiller les flux de données sortants est vital. Les dispositifs IoT communiquent souvent trop d’informations vers des serveurs tiers. Il faut limiter ces échanges.

Utilisation du cadre NIST pour renforcer la posture

Faire correspondre les exigences HIPAA avec les standards de cybersécurité mondiaux est malin. Le cadre NIST offre une structure plus granulaire et technique que la loi seule. C’est un guide précieux.

Le NIST Cybersecurity Framework complète la HIPAA en offrant une structure technique granulaire : Identifier, Protéger, Détecter, Répondre, Récupérer.

Adopter une approche proactive plutôt que réactive face aux cybermenaces change tout. Anticiper les attaques grâce au renseignement sur les menaces permet de bloquer les intrusions avant l’impact. On évite ainsi le pire.

Consultez ce guide SIEM 2026 | expert en cybersécurité pro [avis] pour centraliser la surveillance. La Conformité HIPAA cybersecurité passe par une analyse fine des logs.

Transformer la contrainte légale en levier de confiance

Valoriser la transparence sur la sécurité permet de fidéliser les patients. Un établissement qui protège activement les données gagne une réputation de sérieux indéniable. C’est un gage de respect.

Présenter la conformité comme un avantage compétitif sur le marché de la santé est une stratégie gagnante. C’est un gage de qualité qui rassure les partenaires et attire les nouveaux talents médicaux. Tout le monde y gagne.

La sécurité n’est plus un coût. C’est un investissement d’avenir pour nos structures de santé.

Maîtriser la conformité HIPAA cybersécurité exige une gestion rigoureuse des accès, une formation continue du personnel et des contrats BAA solides. Sécurisez vos ePHI dès maintenant pour transformer ces obligations légales en un véritable gage de confiance. En anticipant les risques, vous assurez la pérennité de votre établissement dans un monde numérique serein.

FAQ

Qu’est-ce que la loi HIPAA et quel est son but principal pour la sécurité ?

La loi HIPAA, adoptée en 1996, est un ensemble de normes fédérales américaines conçues pour protéger les informations de santé sensibles des patients (PHI). Son objectif est de moderniser le flux d’informations médicales tout en empêchant la fraude, le vol de données et les divulgations non autorisées.

Elle impose des règles strictes aux professionnels de santé et à leurs partenaires pour garantir que vos données personnelles restent confidentielles. C’est un cadre essentiel pour instaurer la confiance entre les patients et les institutions médicales.

Quelles sont les différences entre la règle de confidentialité et la règle de sécurité ?

La règle de confidentialité (Privacy Rule) définit « quoi » protéger et « qui » peut accéder aux informations de santé, qu’elles soient sur papier, orales ou électroniques. Elle protège globalement la vie privée du patient et ses droits sur ses propres données.

La règle de sécurité se concentre sur le « comment » technique. Elle s’applique uniquement aux données de santé électroniques (ePHI) et exige la mise en place de barrières administratives, physiques et techniques pour assurer que ces fichiers numériques ne soient ni piratés, ni modifiés, ni perdus.

Quelles garanties techniques faut-il mettre en place pour protéger les ePHI ?

Pour sécuriser les données de santé électroniques, il est impératif d’instaurer des contrôles d’accès rigoureux, comme l’authentification multifacteur, pour vérifier l’identité de chaque utilisateur. Le chiffrement des données, notamment via le protocole TLS, est également requis pour protéger les informations lors de leur transmission sur les réseaux.

En complément, des contrôles d’audit doivent être activés pour enregistrer et examiner toute activité sur les systèmes. Ces mesures garantissent l’intégrité des dossiers médicaux, empêchant toute destruction ou altération non autorisée.

Qu’est-ce qu’un accord de partenariat BAA et pourquoi est-il obligatoire ?

Un Business Associate Agreement (BAA) est un contrat légal indispensable entre une entité de santé et un prestataire tiers (hébergeur cloud, éditeur de logiciel) qui manipule des données de patients. Ce document engage juridiquement le partenaire à respecter les mêmes exigences de sécurité que l’établissement de santé lui-même.

Ce contrat définit précisément les utilisations autorisées des données, les obligations de signalement en cas de faille et la gestion des données à la fin du contrat. Sans ce document, une structure de santé s’expose à de lourdes sanctions en cas d’incident chez son sous-traitant.

Quel est le délai légal pour signaler une violation de données à l’OCR ?

Le délai de notification dépend de l’ampleur de l’incident. Pour une violation touchant 500 personnes ou plus, vous devez impérativement alerter le Secrétaire du HHS sans délai et au plus tard 60 jours calendaires après la découverte de la faille.

Si la violation concerne moins de 500 individus, le signalement peut être effectué annuellement, dans les 60 jours suivant la fin de l’année civile concernée. Dans tous les cas, la « découverte » marque le point de départ du compte à rebours dès que l’organisation a connaissance de l’incident.

Quelles sont les sanctions prévues en cas de non-respect de la conformité HIPAA ?

Le non-respect des normes HIPAA n’est pas à prendre à la légère, car les conséquences peuvent être dramatiques pour une organisation. Les autorités peuvent imposer des sanctions civiles financières très lourdes, dont le montant varie selon la gravité de la négligence.

Dans les cas les plus graves, notamment en cas de fraude ou de vol délibéré d’informations de santé, des poursuites pénales peuvent être engagées. Au-delà des amendes, c’est souvent la réputation de l’établissement qui est durablement entachée.