Craignez-vous qu’un simple clic ne paralyse votre activité ou ne livre vos données privées à des cybercriminels de plus en plus agressifs ? Cet article décrypte comment la cybersécurité moderne, notamment via le modèle CIA et les solutions White hat, transforme votre défense numérique en un bouclier impénétrable. Vous découvrirez des stratégies exclusives pour anticiper les rançongiciels et adopter l’architecture Zero Trust afin de garantir une sérénité totale face aux menaces de 2026.

- Pourquoi la cybersécurité est votre premier rempart en 2026

- Résumé de notre avis sur White hat

- Tarifs de White hat

- White hat : pour qui ?

- Liste des fonctionnalités

- Menaces modernes : au-delà du simple phishing

- Guide de réaction : que faire lors des premières minutes ?

- Avis clients

- Avis final

Pourquoi la cybersécurité est votre premier rempart en 2026

Après des années de croissance numérique effrénée, nous voilà en 2026, et la question n’est plus de savoir si vous serez ciblé, mais quand.

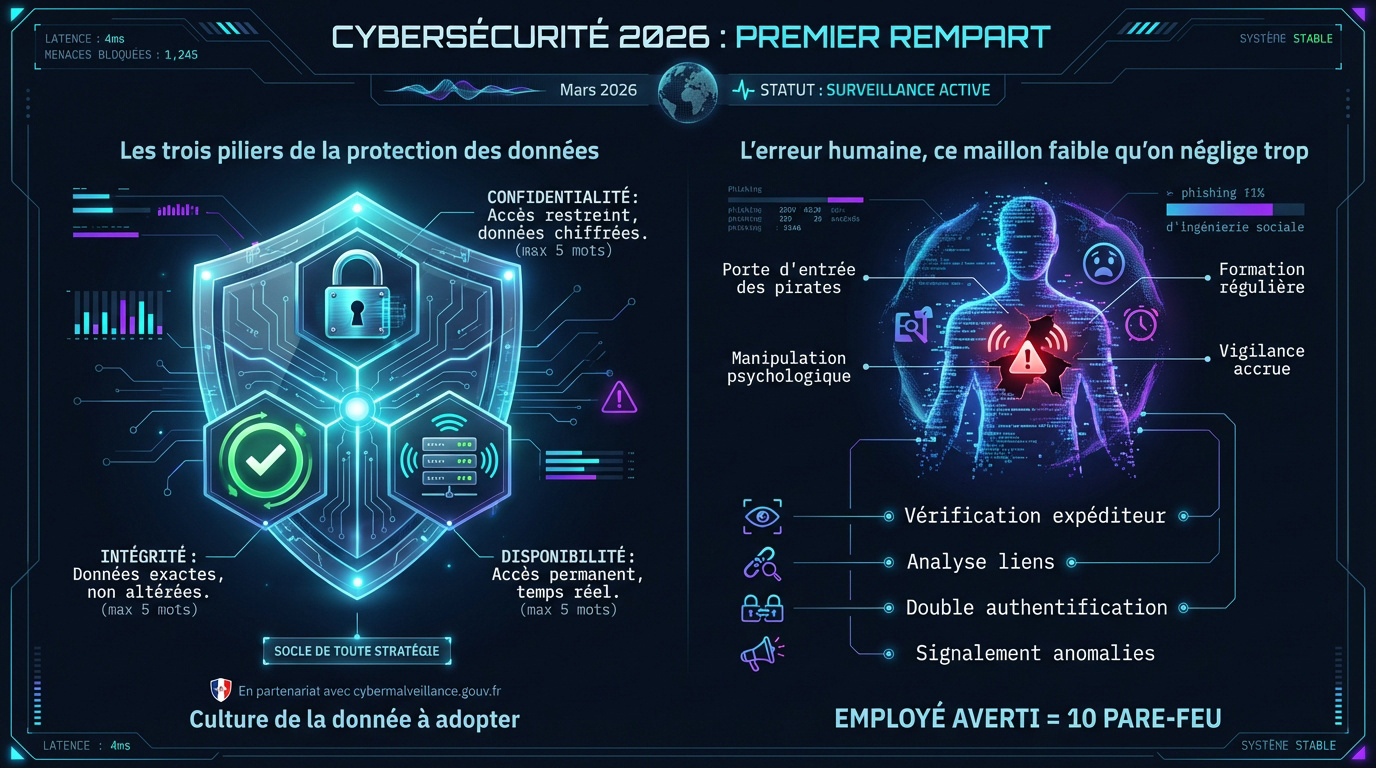

Les trois piliers de la protection des données

La base repose sur la triade CIA. Elle regroupe la Confidentialité, l’Intégrité et la Disponibilité. Sans ces fondations, votre infrastructure s’effondre. C’est le socle indispensable de toute stratégie actuelle.

Confidentialité : protection de vos secrets contre l’accès non autorisé.

Intégrité : garantie que vos fichiers ne subissent aucune modification.

Disponibilité : assurance d’un accès permanent à vos ressources critiques.

Ces concepts répondent directement à vos besoins. La confidentialité verrouille vos accès privés. L’intégrité certifie la fiabilité de vos documents. La disponibilité vous permet de travailler sans interruption technique.

Pour approfondir la prévention nationale, consultez Cybermalveillance.gouv.fr. Ce portail officiel aide les entreprises à appliquer ces principes. C’est une ressource fiable pour sécuriser votre activité.

Adopter une vision globale est désormais impératif. La défense ne se limite pas à installer un logiciel. C’est une véritable culture de la donnée à intégrer.

Ces piliers constituent votre bouclier numérique. Ne les négligez jamais. Les ignorer expose votre structure à des sanctions très lourdes.

L’erreur humaine, ce maillon faible qu’on néglige trop

L’humain demeure la porte d’entrée favorite des pirates. Un clic malheureux suffit souvent au désastre. La technologie échoue si l’utilisateur manque de vigilance.

Les attaquants manipulent nos émotions comme l’urgence. Ils utilisent la peur pour nous piéger. Des scénarios crédibles volent vos accès personnels. Restez toujours extrêmement méfiants.

Instaurez une culture du doute constructif en interne. Formez vos équipes de manière régulière. Anticiper les demandes inhabituelles sauve vos données. C’est votre protection la plus efficace.

- Vérification systématique de l’adresse.

- Analyse rigoureuse des liens avant tout clic.

- Activation de la double authentification partout.

- Signalement immédiat des anomalies au service informatique.

La sensibilisation est un investissement très rentable. Un collaborateur averti bloque plus d’attaques qu’un pare-feu. C’est la clé de votre résilience.

Résumé de notre avis sur White hat

Pour contrer ces menaces, des solutions comme White hat émergent, mais que valent-elles réellement sur le terrain ?

White hat propose une approche moderne de la sécurité. Leur plateforme combine détection proactive et outils de remédiation. C’est une solution robuste pour les structures exigeantes. Nous avons testé leurs fonctionnalités phares.

L’interface est intuitive et claire. Les tableaux de bord permettent de voir l’état du réseau. On apprécie la réactivité du support technique en cas de pépin.

Pour aller plus loin, vous pouvez en savoir plus. La solution s’adapte aux nouveaux défis de l’IA. C’est un point fort majeur.

Le déploiement se fait sans friction notable. Les agents légers ne ralentissent pas les machines. C’est un critère essentiel pour la productivité des équipes au quotidien.

Quelques points pourraient être améliorés sur la personnalisation. Cependant, l’essentiel est là pour protéger vos actifs. La promesse de sécurité est globalement tenue par l’éditeur.

| Critère | Performance | Note |

|---|---|---|

| Détection IA | Excellente | 5/5 |

| Facilité d’usage | Fluide | 4.5/5 |

| Support client | Réactif | 4/5 |

| Rapport qualité/prix | Honnête | 4/5 |

En résumé, c’est un choix solide. Les entreprises qui cherchent la simplicité seront ravies. C’est un outil qui rassure les décideurs et les techniciens.

La vision « Zero Trust » est bien intégrée. Cela change la donne pour le travail hybride. Vos données restent sous contrôle, peu importe le lieu de connexion.

Tarifs de White hat

Mais la sécurité a un coût, et il est temps de regarder de plus près ce que White hat demande en échange de sa protection.

Les différents modèles / formules / offres

La gamme se décline en trois niveaux. L’offre Standard couvre l’essentiel pour les indépendants. Les versions Pro et Enterprise ajoutent des couches de surveillance avancées.

Comparer les fonctionnalités incluses. Le pack Pro inclut la détection IA en temps réel. L’offre Enterprise propose un accompagnement dédié 24/7. Choisissez selon la taille de votre parc informatique.

L’essai gratuit dure trente jours complets. C’est l’occasion de tester l’outil sans sortir la carte bleue. Profitez-en pour auditer votre réseau sans aucun risque financier.

Cliquez ici pour obtenir votre audit de sécurité. Ce test initial permet de cibler vos failles réelles. Les résultats sont souvent surprenants et instructifs.

Les tarifs sont dégressifs selon le volume. Plus vous protégez de postes, moins l’unité coûte cher.

Notre avis sur le prix de White hat

Le rapport qualité-prix nous semble très honnête. La valeur apportée justifie l’investissement consenti. Une seule attaque évitée rembourse l’abonnement pour plusieurs années.

Pour une petite structure, l’accessibilité est réelle. Le ticket d’entrée ne plombe pas le budget. C’est une alternative sérieuse aux solutions trop complexes et onéreuses du marché. La flexibilité est ici un atout.

La transparence des tarifs est exemplaire. Pas de frais cachés ou d’options obligatoires surprises. Vous savez exactement ce que vous payez chaque mois. C’est rassurant pour la gestion.

Pour aller plus loin, consultez les aides au diagnostic de Bpifrance. Cela complète bien l’approche budgétaire pour sécuriser votre activité.

En bref, White hat joue la carte de l’honnêteté. C’est un positionnement tarifaire qui nous a convaincus.

White hat : pour qui ?

Si le prix est attractif, il faut encore s’assurer que l’outil correspond à votre profil.

White hat s’adresse d’abord aux PME soucieuses de leur sécurité. Elles y trouveront un allié simple et efficace. Nul besoin d’avoir une équipe d’experts en interne. La plateforme automatise le plus gros du travail complexe.

Les indépendants gérant des données sensibles sont aussi visés. Un avocat ou un comptable y verra une protection indispensable. La conformité avec le RGPD devient alors beaucoup plus facile.

C’est l’outil idéal pour ceux qui veulent tester leur résistance via un pentest. Les rapports fournis sont clairs et exploitables immédiatement. On gagne un temps précieux sur le diagnostic.

Les grandes entreprises peuvent l’utiliser en complément. Il sert alors de couche de défense supplémentaire sur des segments spécifiques. Sa légèreté permet une cohabitation sans heurts avec d’autres systèmes.

La protection du patrimoine informationnel est au cœur de la stratégie. C’est un enjeu pour toutes les tailles d’organisation. Personne ne peut ignorer ces risques aujourd’hui.

Enfin, les collectivités territoriales trouveront un intérêt majeur. Leurs ressources sont souvent limitées face aux menaces croissantes. White hat offre une réponse proportionnée et budgétairement tenable. C’est un choix pragmatique pour le service public.

Liste des fonctionnalités

Pour comprendre l’efficacité de cette solution, plongeons sous le capot pour examiner ses outils de défense.

Détection par intelligence artificielle et réponse rapide

L’IA analyse les comportements suspects en continu. Elle repère les anomalies que l’œil humain ignore. C’est une sentinelle qui ne dort jamais sur votre réseau.

La vitesse de réaction est impressionnante. Dès qu’une menace est isolée, le système la bloque. Cela évite la propagation latérale dans vos serveurs. Chaque seconde gagnée limite les dégâts potentiels.

L’automatisation réduit drastiquement la charge de travail. Vos techniciens ne sont plus submergés par les alertes mineures. Ils se concentrent sur les incidents réellement critiques et stratégiques.

- Analyse comportementale

- Blocage automatique des IP suspectes

- Alertes en temps réel

- Rapports d’incidents détaillés

C’est une défense proactive et non plus seulement réactive. Le paradigme de la sécurité change enfin.

Architecture Zero Trust et gestion des identités

Le principe est simple : ne jamais faire confiance. Chaque accès est vérifié systématiquement, peu importe sa provenance. C’est la fin du périmètre réseau traditionnel et poreux.

La gestion des identités (IAM) est le cœur du dispositif. Elle contrôle qui accède à quoi et quand. Les droits sont limités au strict nécessaire pour chaque utilisateur. Cela réduit la surface d’attaque globale.

L’abandon de la confiance implicite est devenu vital. Les réseaux internes ne sont plus considérés comme sûrs par défaut. Cette approche moderne bloque les intrusions les plus sophistiquées.

Le respect des normes est essentiel pour la confiance. Vous pouvez consulter la certification européenne. C’est un gage de sérieux pour ces architectures.

Le Zero Trust est l’avenir de la cybersécurité. White hat l’intègre nativement pour votre sérénité.

Sauvegarde et reprise après sinistre automatisées

Les sauvegardes sont chiffrées et déportées automatiquement. En cas d’attaque, vos données restent à l’abri. C’est votre assurance vie numérique contre les ransomwares les plus agressifs.

Le processus de restauration est simplifié au maximum. On peut relancer l’activité en quelques clics seulement. L’outil réduit le temps d’indisponibilité de manière spectaculaire. C’est un soulagement immense pour les gérants.

La continuité d’activité est l’objectif final recherché. Une entreprise qui ne produit plus meurt rapidement. White hat garantit que votre business reste debout malgré les tempêtes.

- Sauvegardes immuables : Protection contre l’effacement.

- Tests de restauration automatiques : Vérification de la viabilité.

- Versioning illimité : Retour à n’importe quel point.

- Stockage cloud sécurisé : Externalisation des données critiques.

Ne jouez pas avec votre survie. Automatisez vos sauvegardes avec cette solution.

Menaces modernes : au-delà du simple phishing

Si les outils de protection progressent, les attaquants ne restent pas les bras croisés et utilisent désormais des armes redoutables pour contourner nos défenses habituelles.

L’impact de l’IA générative sur l’ingénierie sociale

L’IA générative change la donne pour les escrocs. Ils créent des mails de phishing parfaits et sans fautes. Il devient presque impossible de les distinguer d’un message officiel. La méfiance doit être totale face à ces contenus synthétiques.

Les techniques de manipulation vocale ou visuelle explosent. Le « deepfake » permet d’imiter la voix de votre patron. Un simple appel peut vider vos comptes en quelques minutes seulement.

Les arnaques ciblées deviennent d’une sophistication effrayante. Les pirates collectent des données publiques pour personnaliser leurs attaques. Ils connaissent vos habitudes et vos partenaires commerciaux habituels pour mieux vous tromper.

L’Europe s’organise face à ces risques. Consultez la stratégie de cybersécurité de l’UE pour comprendre les mesures prises. Ces politiques visent à renforcer notre résilience collective.

Restez informés des dernières méthodes utilisées. La technologie évolue, mais votre esprit critique reste votre meilleur rempart. Ne validez jamais une transaction inhabituelle sans une double vérification orale directe.

La menace est réelle. Soyez vigilants face aux demandes urgentes qui imitent l’autorité.

Ransomwares et extorsion : la nouvelle réalité

Les ransomwares ne se contentent plus de chiffrer. Ils volent aussi vos données pour vous faire chanter. C’est la double extorsion, une pratique désormais monnaie courante chez les cybercriminels.

Le coût d’une violation est souvent astronomique. Entre la rançon, l’arrêt de production et l’image de marque, l’addition est salée. Beaucoup de petites entreprises ne s’en remettent jamais vraiment. Anticiper est vital.

Les hackers volent vos données sensibles avant le chiffrement pour menacer de les divulguer. Ne payez jamais : cela finance le crime sans garantir la récupération.

La pression exercée sur les victimes est psychologique. Les criminels menacent de publier des secrets industriels ou personnels. C’est un engrenage infernal dont il est difficile de sortir indemne sans préparation.

Même le secteur de la santé est visé par ces attaques. La sécurité des dispositifs médicaux est devenue une priorité absolue. Aucun domaine n’est épargné par la malveillance.

Ne payez jamais la rançon demandée. Cela finance le crime et ne garantit pas la récupération. Contactez immédiatement les autorités compétentes pour obtenir de l’aide et des conseils techniques.

La prévention coûte moins cher. Protégez vos actifs numériques.

Guide de réaction : que faire lors des premières minutes ?

Si malgré vos efforts l’alerte retentit, chaque seconde compte pour limiter l’incendie numérique.

Gardez votre calme avant tout. La panique est votre pire ennemie dans cette situation. Suivez une procédure établie pour ne pas aggraver les choses par erreur.

Déconnectez immédiatement la machine infectée du réseau. Coupez le Wi-Fi et débranchez le câble Ethernet. Ne l’éteignez pas forcément, car les preuves en mémoire vive sont précieuses. Alertez votre responsable sécurité.

Isolez la machine (Wi-Fi/Ethernet), ne l’éteignez pas pour préserver les preuves en RAM et prévenez le responsable sécurité sans attendre.

Identifiez l’ampleur de l’attaque. Vérifiez si d’autres postes présentent des symptômes identiques. Changez vos mots de passe depuis un appareil sain et non compromis par l’attaque.

- Isolement des systèmes

- Alerte interne

- Préservation des preuves

- Contact des autorités

- Restauration via sauvegardes

Documentez chaque action entreprise avec précision. Notez l’heure et la nature des anomalies constatées. Ces informations seront cruciales pour l’enquête ultérieure et pour les assurances spécialisées.

Pour mieux comprendre les enjeux, consultez cette gestion des risques financiers. Elle détaille les dispositifs de protection indispensables en entreprise.

Ne tentez pas de réparer seul si vous n’êtes pas expert. Faites appel à des professionnels certifiés pour la remédiation. Une erreur de manipulation peut rendre vos données définitivement irrécupérables.

Enfin, prévenez vos clients si leurs données sont touchées. La transparence est obligatoire selon le RGPD. C’est aussi le seul moyen de préserver un minimum de confiance.

Avis clients

Au-delà de notre analyse, voyons ce que les utilisateurs quotidiens pensent de White hat.

Les retours sont globalement très positifs. Les utilisateurs soulignent souvent la simplicité de mise en place. Beaucoup apprécient le calme retrouvé face aux menaces. C’est un sentiment de sécurité qui revient souvent dans les témoignages clients.

Certains notent une baisse des faux positifs. L’IA semble faire un tri efficace et pertinent. Cela évite de perdre du temps sur des alertes inutiles et stressantes.

Le support technique reçoit des éloges fréquents. Les réponses sont rapides et surtout très humaines. On sent une réelle expertise derrière chaque échange avec leurs équipes dédiées.

Quelques critiques mentionnent le prix de l’offre Enterprise. Pour certains, le saut tarifaire est un peu brutal. Mais ils reconnaissent que le service d’accompagnement est de haute volée.

Les mises à jour fréquentes sont un point fort. L’outil évolue au rythme des nouvelles cybermenaces mondiales. Les clients se sentent protégés contre les derniers virus sortis. C’est un critère de fidélité majeur pour cette solution.

En conclusion des retours, la satisfaction domine largement. White hat a su créer une communauté d’utilisateurs rassurés. C’est sans doute leur plus belle réussite commerciale à ce jour.

Avis final

Il est temps de trancher et de donner notre verdict définitif sur cette solution de sécurité.

White hat est une excellente surprise dans le secteur. Elle allie puissance technique et simplicité d’usage réelle. C’est un équilibre difficile à atteindre mais ici réussi. Nous recommandons chaudement cette plateforme pour votre défense numérique.

L’investissement est largement justifié par les fonctionnalités offertes. La tranquillité d’esprit n’a pas de prix en 2026. Ne laissez plus votre porte ouverte aux cybercriminels du monde entier.

Prenez le temps d’analyser vos besoins spécifiques avant de souscrire. Mais n’attendez pas qu’il soit trop tard pour agir. Pour en savoir plus, consultez leur offre détaillée.

La vision Zero Trust est le futur de l’informatique. White hat l’a bien compris et l’applique avec brio. C’est un choix d’avenir pour toute organisation sérieuse et moderne.

Bien sûr, aucun outil n’est parfait à 100%. La vigilance humaine reste le complément indispensable à la technologie. Mais avec White hat, vous partez avec un avantage certain. C’est un rempart solide et évolutif pour vos données.

Foncez tester la version d’essai sans plus tarder. Vous verrez rapidement la différence sur votre gestion quotidienne. La sécurité ne doit plus être un frein à votre croissance.

Maîtriser la triade CIA et former vos équipes réduit 95 % des risques d’intrusion. En adoptant une stratégie de cybersécurité proactive avec White Hat, vous transformez vos vulnérabilités en remparts durables. Agissez dès maintenant pour protéger votre patrimoine numérique et garantir un avenir serein à votre activité.

FAQ

Quels sont les piliers fondamentaux pour protéger mes données numériques ?

Pour bâtir une défense solide, on s’appuie sur la triade CIA : Confidentialité, Intégrité et Disponibilité. La confidentialité garantit que vos secrets restent privés, l’intégrité assure que vos fichiers ne sont pas modifiés à votre insu, et la disponibilité permet d’accéder à vos outils quand vous en avez besoin. C’est le socle indispensable pour ne pas voir votre structure s’effondrer comme un château de cartes.

N’oubliez pas que la sécurité est avant tout une culture à adopter. En respectant ces principes, notamment via le chiffrement et l’authentification multifacteur, vous créez un bouclier efficace contre les erreurs humaines et les intrusions malveillantes.

Comment l’intelligence artificielle change-t-elle la donne pour les pirates ?

L’IA générative est devenue une arme redoutable entre les mains des cybercriminels, leur permettant de créer des messages de phishing parfaits, sans aucune faute d’orthographe. Ils utilisent aussi des deepfakes pour imiter la voix ou l’image de responsables afin de valider des virements frauduleux. La méfiance doit donc être totale, même face à un interlocuteur qui semble familier.

Pour contrer ces menaces, il est crucial de mettre en place des processus de vérification humaine systématiques. Ne validez jamais une transaction urgente ou inhabituelle sans une double confirmation orale par un canal sécurisé.

C’est quoi exactement l’approche « Zero Trust » proposée par White hat ?

Le principe du Zero Trust est simple : ne jamais faire confiance par défaut, même à l’intérieur de votre propre réseau. Chaque accès est vérifié rigoureusement, peu importe d’où il vient. Cela permet de limiter les droits de chaque utilisateur au strict nécessaire et de réduire considérablement la surface d’attaque globale de votre entreprise.

Cette architecture moderne est devenue vitale avec le développement du travail hybride. En intégrant nativement ce modèle, des solutions comme White hat assurent que vos données restent sous contrôle permanent, offrant une sérénité indispensable face aux intrusions sophistiquées.

Quelle est la marche à suivre immédiate si je subis une cyberattaque ?

Le plus important est de garder votre calme pour ne pas aggraver la situation. La première étape consiste à isoler la machine infectée en coupant le Wi-Fi et en débranchant le câble Ethernet. Ne l’éteignez pas forcément, car les preuves stockées dans la mémoire vive sont essentielles pour comprendre l’origine de l’attaque.

Ensuite, alertez immédiatement votre responsable sécurité et changez vos mots de passe depuis un appareil sain. Documentez chaque anomalie avec précision (heure, nature du problème) pour faciliter le travail des experts et des assurances. Enfin, n’essayez pas de réparer seul si vous n’êtes pas un spécialiste : une mauvaise manipulation pourrait rendre vos données définitivement irrécupérables.

Les solutions de sauvegarde automatique sont-elles vraiment efficaces contre les ransomwares ?

Oui, c’est votre véritable assurance vie numérique. Les sauvegardes automatiques, lorsqu’elles sont chiffrées et déportées, permettent de mettre vos données à l’abri des rançongiciels les plus agressifs. En cas de pépin, vous pouvez restaurer votre activité en quelques clics, limitant ainsi l’impact financier lié à l’arrêt de votre production.

Il est toutefois essentiel de tester régulièrement vos procédures de restauration. Une sauvegarde qui ne fonctionne pas au moment critique ne sert à rien. Automatiser ce processus avec des outils modernes garantit que votre business restera debout, même après une tentative d’extorsion.