Vos ordinateurs et smartphones sont-ils réellement à l’abri des intrusions de plus en plus sophistiquées ? La sécurité endpoint protège désormais chaque appareil connecté, du PC au capteur IoT, pour transformer vos terminaux en un véritable rempart contre les cyberattaques. Découvrez comment l’IA et les solutions EDR anticipent les menaces invisibles pour garantir la résilience de votre activité sans jamais brider vos collaborateurs.

- Pourquoi la sécurité endpoint est votre premier rempart en 2026

- EPP, EDR et IA, les nouveaux standards de détection

- Comment sécuriser une flotte hybride sans brider les utilisateurs ?

- 3 piliers pour garantir la résilience après une attaque

Pourquoi la sécurité endpoint est votre premier rempart en 2026

Après une introduction qui pose le décor d’une menace omniprésente, nous allons voir pourquoi le terminal est devenu le champ de bataille principal.

Endpoint : Ensemble des appareils connectés à un réseau d’entreprise (ordinateurs, smartphones, tablettes, serveurs, IoT) agissant comme points d’entrée potentiels pour des cyberattaques.

Identifier les terminaux vulnérables au-delà du simple PC

Le périmètre actuel des endpoints dépasse largement le bureau. Il englobe désormais vos smartphones personnels, les tablettes de l’équipe et les serveurs critiques indispensables à votre activité.

Chaque appareil connecté représente une brèche potentielle. Les terminaux mobiles accèdent souvent aux données sensibles de l’entreprise tout en étant bien moins protégés que vos parcs informatiques fixes habituels.

Voici les points d’entrée à surveiller pour votre sécurité endpoint :

- Ordinateurs portables

- Smartphones Android et iOS

- Serveurs cloud

- Tablettes hybrides

Maîtriser ces accès est la base d’une bonne sécurité informatique pour éviter les mauvaises surprises.

Le périmètre inclut désormais des terminaux atypiques comme les machines industrielles, les automates bancaires et les objets connectés (IoT).

Pourquoi les signatures virales ont perdu la guerre

L’ancienne méthode par signature, qui reposait sur une base de données de virus connus, est dépassée. Elle s’avère totalement obsolète face aux malwares polymorphes qui changent de forme constamment.

Les antivirus classiques échouent systématiquement face aux ransomwares de type « zero-day ». Ces menaces n’ont aucune signature répertoriée lors de l’attaque, les laissant libres de frapper sans aucune résistance initiale.

Seule l’analyse du comportement suspect permet de stopper une exécution malveillante en temps réel. On passe enfin de la réaction à l’anticipation pure. C’est ce que propose un Antivirus 2026 moderne.

EPP, EDR et IA, les nouveaux standards de détection

Puisque les méthodes traditionnelles échouent, il faut se tourner vers des technologies capables d’apprendre et d’analyser les flux en continu.

Analyse comportementale pour bloquer les attaques zero-day

L’intelligence artificielle ne se contente plus de chercher des fichiers malveillants connus. Elle surveille activement chaque processus qui agit de manière anormale sur le système de fichiers de vos appareils.

Le machine learning définit d’abord une activité dite normale pour l’utilisateur. Il détecte ensuite instantanément toute déviance suspecte. Cela inclut notamment les tentatives de chiffrement non autorisées typiques des ransomwares modernes.

Bloquer une menace inconnue avant les dégâts est l’atout majeur. Cette Sécurité IA devient votre bouclier ultime.

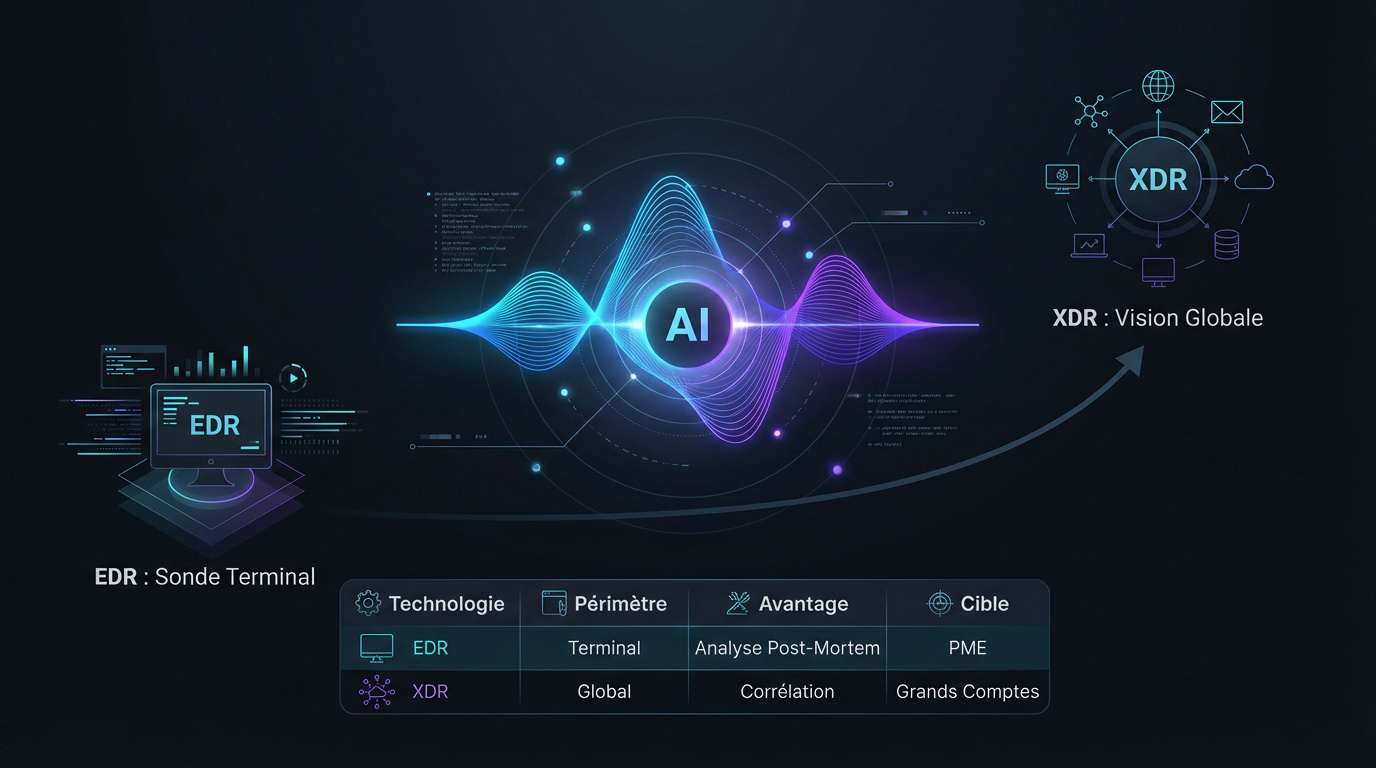

Différences concrètes entre solutions EDR et XDR

L’EDR agit comme une sonde précise focalisée sur le terminal. Il enregistre chaque événement sur l’hôte. Cela permet une enquête numérique complète après un incident suspect.

Le XDR représente une extension de cette visibilité. Il croise les données des terminaux avec le réseau et le cloud. Vous obtenez ainsi une vision globale des attaques complexes.

| Technologie | Périmètre | Avantage principal | Public cible |

|---|---|---|---|

| EDR | Terminal | Analyse post-mortem | PME |

| XDR | Global / Cloud | Corrélation multi-sources | Grands comptes |

Pratiquer le Threat Hunting pour anticiper les brèches

La recherche proactive change la donne en entreprise. Au lieu d’attendre une alerte, les analystes traquent des indices de compromission silencieux. Ils débusquent les pirates déjà infiltrés dans le système d’information de votre structure.

La cyberveille, ou Threat Intelligence, renforce cette stratégie. Elle utilise des bases mondiales pour identifier les groupes ciblant votre secteur. Vous savez enfin qui vous attaque et comment ils procèdent précisément.

Cette démarche réduit drastiquement le temps de présence des intrus. On stoppe l’hémorragie de données bien plus rapidement.

Comment sécuriser une flotte hybride sans brider les utilisateurs ?

La technologie est prête, mais son déploiement se heurte souvent à la réalité du terrain : le télétravail et les appareils personnels.

Gérer le BYOD sans sacrifier la confidentialité des données

Le « Bring Your Own Device » expose vos réseaux à des failles. Un smartphone personnel peut héberger des applications malveillantes accédant à vos emails professionnels. C’est un risque majeur pour la confidentialité.

Des applications malveillantes peuvent intercepter les accès professionnels sur un appareil non sécurisé.

La solution réside dans le chiffrement et le sandboxing. Isoler les données d’entreprise dans un conteneur garantit une séparation stricte entre vie privée et usages pros. Voici les piliers d’une sécurité endpoint efficace :

- Chiffrement intégral et MFA obligatoire.

- Gestion des accès conditionnels.

- Utilisation d’un VPN et sécurité 2026.

Sécuriser les objets connectés dépourvus d’agents classiques

L’IoT défie les administrateurs. Les caméras ou imprimantes ont des ressources trop limitées pour héberger un agent de sécurité EDR moderne. Elles restent donc vulnérables par nature.

La segmentation réseau devient votre meilleure alliée. Placez ces objets dans des VLAN isolés. Une compromission de l’imprimante ne permettra jamais d’accéder au serveur de fichiers principal de l’entreprise.

Privilégiez une surveillance rigoureuse des flux réseau. Puisqu’on ne peut protéger l’objet lui-même, on contrôle tout ce qu’il émet. Cette approche sans agent bloque les anomalies sans ralentir vos équipements.

3 piliers pour garantir la résilience après une attaque

Malgré toutes les barrières, le risque zéro n’existe pas. Il faut donc prévoir comment rebondir après l’inévitable.

Automatiser la remédiation pour limiter l’impact d’une intrusion

Le nettoyage automatique change tout. Dès qu’une menace surgit, le système isole immédiatement le terminal du réseau. Cela se fait sans attendre une intervention humaine.

La restauration des fichiers devient alors possible. Certains outils EDR permettent un « « rollback » efficace. On revient simplement en arrière après les modifications d’un ransomware sur le disque.

Stopper la propagation latérale est l’objectif final. L’automatisation empêche le code malveillant de sauter d’un poste à l’autre. Tout se joue en quelques secondes seulement.

Pour évaluer votre posture actuelle, demandez votre audit de sécurité ou un pentest complet.

Sauvegarde immuable et conformité, piliers de la survie

La sauvegarde immuable est une protection radicale. C’est une copie de vos données impossible à modifier. Même un administrateur corrompu ne peut pas la supprimer.

La sauvegarde immuable est une copie non modifiable et non supprimable, garantissant la restauration des données même après un chiffrement par ransomware ou une compromission administrateur.

Les enjeux de conformité comme le RGPD sont lourds. Prouver que vos terminaux étaient protégés évite des amendes. Cela sauve aussi votre réputation en cas de crise.

La résilience globale assure votre survie. La Sécurité endpoint est une véritable stratégie de continuité. C’est le moteur de l’entreprise moderne face aux risques.

Consultez cet Audit de sécurité informatique pour vérifier vos procédures.

Face aux malwares polymorphes, protéger vos terminaux exige d’allier analyse comportementale, segmentation réseau et sauvegardes immuables. Adopter une stratégie de sécurité endpoint robuste transforme vos appareils en boucliers intelligents pour anticiper les brèches zero-day. Agissez dès maintenant pour garantir la résilience de votre activité et propulser votre entreprise vers un futur numérique serein.

FAQ

Qu’est-ce qu’on appelle concrètement la sécurité endpoint ?

La sécurité endpoint, c’est l’ensemble des solutions que l’on déploie pour protéger tous les appareils connectés. Chez nous, on appelle « endpoints » aussi bien les ordinateurs portables et les serveurs que les smartphones, les tablettes, ou même les objets connectés (IoT) et les machines industrielles.

L’objectif est simple : comme chaque appareil est une porte d’entrée potentielle pour un pirate, il faut placer la protection directement sur le terminal. C’est votre premier rempart pour éviter les vols de données ou les pertes financières qui pourraient nuire à la réputation de votre activité.

Quelle est la différence entre une protection EDR et une solution XDR ?

L’EDR (Endpoint Detection and Response) se concentre uniquement sur vos terminaux. Il surveille les comportements suspects en temps réel, comme une sorte de boîte noire qui enregistre tout ce qui se passe sur l’ordinateur pour bloquer une attaque ou analyser comment elle a eu lieu.

Le XDR (Extended Detection and Response) va beaucoup plus loin. Il ne regarde pas seulement les appareils, mais croise ces informations avec les données de votre réseau, de vos emails et de votre cloud. C’est une vision globale et plus automatisée, idéale pour les structures qui ont besoin d’une corrélation complète entre toutes leurs couches de sécurité.

Comment peut-on sécuriser les appareils personnels (BYOD) des collaborateurs ?

Le « Bring Your Own Device » est pratique, mais risqué car un téléphone personnel peut cacher des applications malveillantes. Pour protéger vos données sans brider l’utilisateur, on utilise le chiffrement et le sandboxing. Cela permet d’isoler les applications professionnelles dans un conteneur sécurisé, totalement séparé de la vie privée de l’employé.

Pour que ce soit efficace, il faut impérativement coupler cela avec une authentification multi-facteurs (MFA) et l’utilisation systématique d’un VPN. Ainsi, même si le collaborateur travaille à distance, l’accès aux ressources de l’entreprise reste verrouillé et sous contrôle.

Est-il possible de protéger des objets connectés (IoT) sans installer de logiciel ?

Oui, c’est ce qu’on appelle la sécurité sans agent. Beaucoup d’objets comme les imprimantes ou les caméras ne permettent pas d’installer un antivirus classique. Dans ce cas, on surveille leur comportement directement via le flux réseau et on utilise la segmentation réseau (VLAN) pour les isoler.

En plaçant ces objets dans des compartiments séparés, on s’assure que si une caméra est piratée, l’attaquant reste bloqué dans cette zone. Il ne pourra pas « sauter » vers vos serveurs de fichiers ou vos bases de données clients. C’est une stratégie « Zero Trust » indispensable aujourd’hui.

Comment réagir automatiquement en cas d’attaque par ransomware ?

Grâce aux solutions EDR modernes, la réponse est automatisée pour gagner de précieuses secondes. Dès qu’un comportement de chiffrement suspect est détecté, le système peut isoler immédiatement le terminal du reste du réseau. Cela stoppe net la propagation du virus vers les autres postes de travail.

Certains outils permettent même une remédiation rapide en effectuant un « rollback ». Cela signifie que le système peut annuler les modifications malveillantes et restaurer les fichiers dans leur état sain d’origine. C’est le meilleur moyen de garantir la continuité de votre activité après une tentative d’intrusion.

Pourquoi les antivirus classiques ne suffisent-ils plus en 2026 ?

Les anciens antivirus cherchaient des « signatures » (des virus déjà connus). Aujourd’hui, les pirates utilisent des malwares polymorphes ou des attaques « zero-day » qui n’ont aucune signature répertoriée. Si le virus est nouveau, l’antivirus classique ne le voit pas passer.

C’est pour cela que la sécurité endpoint moderne repose sur l’analyse comportementale et l’intelligence artificielle. On ne cherche plus un fichier connu, mais on détecte un comportement anormal, comme un processus qui tente de chiffrer massivement des documents, pour bloquer la menace avant qu’elle ne soit officiellement identifiée.