Votre infrastructure réseau vous semble-t-elle être une boîte noire indéchiffrable où les menaces s’activent en silence ? Le monitoring événements sécurité lève enfin le voile sur ces zones d’ombre grâce au SIEM et à l’intelligence artificielle pour une visibilité à 360 degrés. Découvrez comment transformer vos logs bruts en alertes intelligentes et automatiser vos réponses pour garantir une résilience totale face aux cyberattaques.

- Monitoring événements sécurité : pourquoi votre SI n’est plus une boîte noire

- 3 étapes pour transformer des logs bruts en alertes intelligentes

- Comment le monitoring renforce votre posture face aux cybermenaces ?

- Stratégies concrètes pour une surveillance efficace sans fausses alertes

Monitoring événements sécurité : pourquoi votre SI n’est plus une boîte noire

Après avoir planté le décor sur l’opacité croissante des réseaux, abordons l’outil qui change la donne pour les administrateurs.

Le Security Information and Event Management (SIEM) est une solution logicielle qui agrège et analyse les données de sécurité provenant de sources hétérogènes pour offrir une vision globale du système.

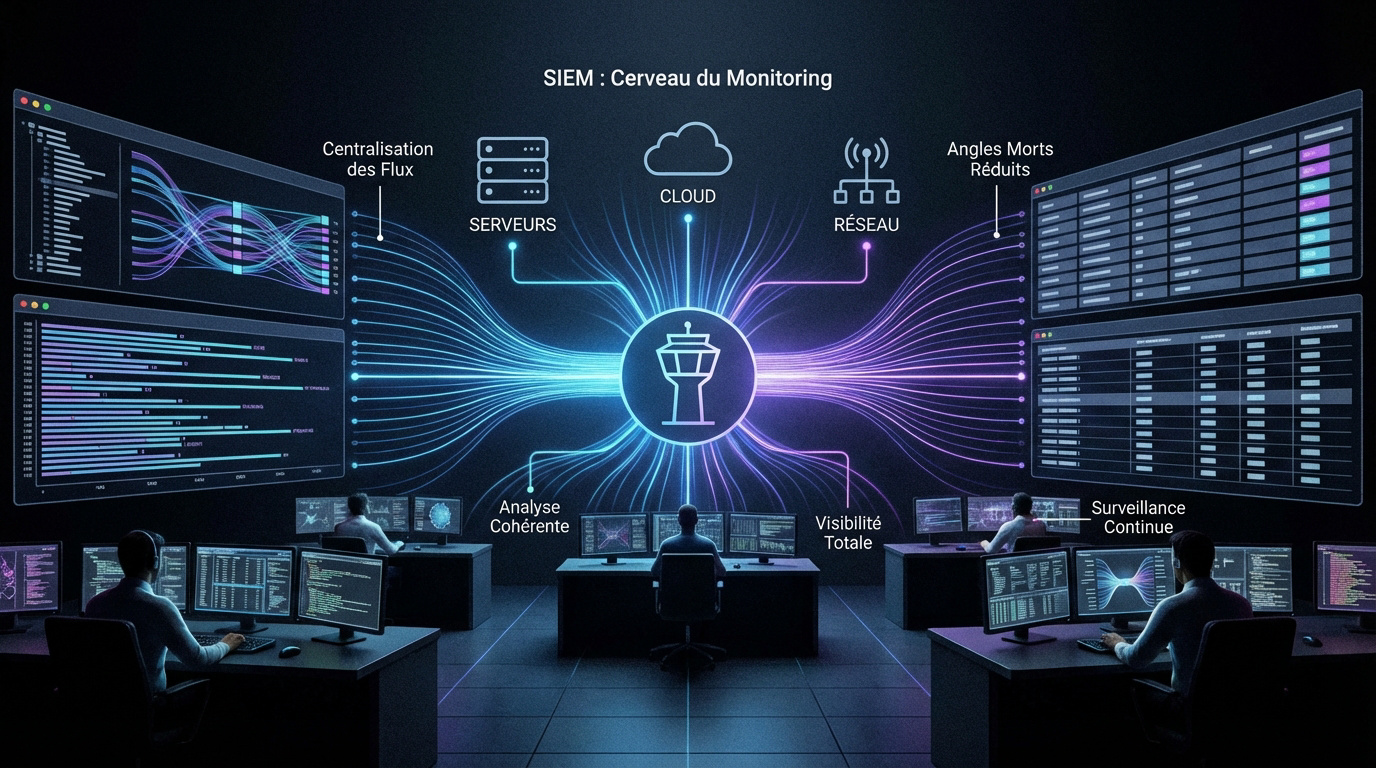

Le SIEM comme tour de contrôle centrale

Le SIEM agit comme le véritable cerveau du monitoring moderne. Il sert de tour de contrôle indispensable pour assurer la surveillance globale des infrastructures critiques de votre entreprise.

La centralisation des flux est son point fort. Il collecte les données provenant de sources hétérogènes, incluant les serveurs physiques, les environnements cloud ou les équipements réseau classiques.

Analyser les logs de manière cohérente change tout. Regrouper ces informations permet enfin de détecter des schémas d’attaque invisibles autrement, renforçant ainsi votre sécurité informatique au quotidien.

Gagner une visibilité totale sur vos infrastructures

Surveiller chaque recoin du système est devenu une nécessité absolue. Ne laissez aucune machine dans l’ombre pour éviter les mauvaises surprises et les intrusions silencieuses dans votre parc.

Il faut impérativement réduire les angles morts techniques. Cette visibilité globale reste le seul rempart efficace contre les mouvements latéraux des pirates une fois qu’ils ont pénétré le périmètre.

La surveillance continue apporte une sérénité réelle. Cette vigilance limite les zones d’ombre et rassure les équipes opérationnelles sur l’état de santé réel du réseau en temps réel.

3 étapes pour transformer des logs bruts en alertes intelligentes

Avoir les yeux partout est un bon début, mais encore faut-il savoir interpréter ce flux massif d’informations numériques.

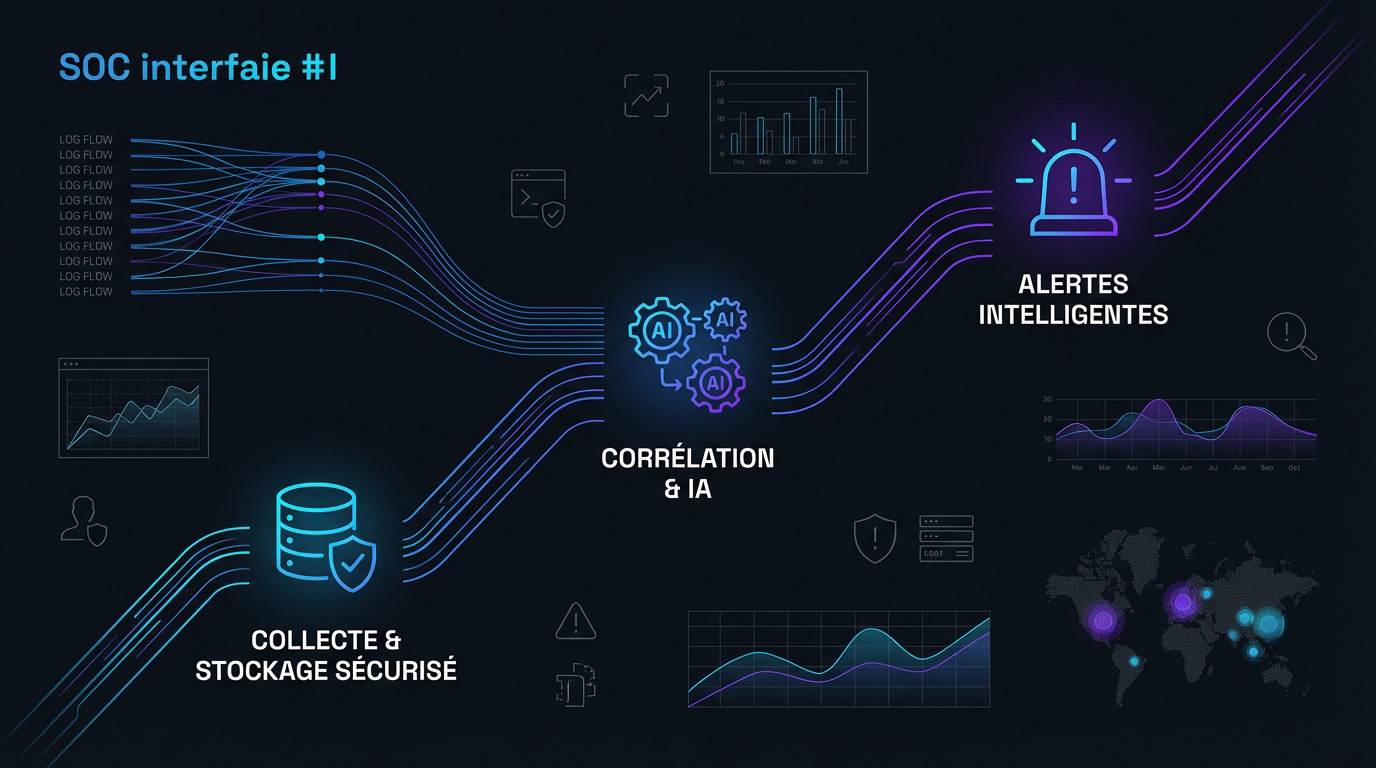

Maîtriser le cycle de vie de la donnée, de la collecte au stockage

La collecte rassemble les données des systèmes et applications. Le stockage sécurisé en SIEM ou cloud garantit alors une traçabilité totale des actions informatiques.

La durée de conservation dépend des obligations légales comme le RGPD. Il faut garder les preuves assez longtemps pour assurer l’intégrité des logs lors des audits.

Un archivage robuste protège contre les altérations malveillantes. En effet, les pirates cherchent souvent à supprimer leurs traces dans les journaux système pour rester invisibles.

Pour aller plus loin, découvrez nos conseils sur la sécurité base de données afin de blinder vos infrastructures.

Corrélation et IA pour filtrer le bruit numérique

La corrélation transforme les données brutes en reliant des événements isolés. On crée ainsi une information exploitable pour identifier l’origine réelle d’une menace.

L’intelligence artificielle entre alors en jeu. Grâce au filtrage automatique, elle écarte les alertes sans intérêt pour ne soumettre que les incidents critiques aux humains.

Le monitoring événements sécurité devient plus fluide. L’automatisation libère les experts qui peuvent enfin se concentrer sur les attaques réellement dangereuses pour l’organisation.

- Réduction drastique des faux positifs

- Détection de patterns complexes et invisibles

- Gain de temps majeur pour les analystes

- Automatisation des réponses aux incidents

Comment le monitoring renforce votre posture face aux cybermenaces ?

Une fois le tri effectué, le monitoring devient le bras armé de votre défense pour réagir avant qu’il ne soit trop tard.

Détection en temps réel et rôle du SOC

La réactivité immédiate sauve vos données lors d’incidents critiques. Chaque seconde compte réellement quand une intrusion est détectée par le système. L’alerte doit être instantanée.

Le Security Operations Center assure une surveillance active permanente. Ces experts veillent sur vos infrastructures 24h/24 pour bloquer les comportements suspects. Ils analysent les flux en continu.

Une alerte qualifiée déclenche une réponse structurée pour limiter les dégâts. On utilise souvent un pentest pour valider la posture globale de l’entreprise.

Solution cloud native appréciée pour sa scalabilité et son IA prédictive intégrée.

Expert en analyse comportementale et détection d’anomalies en temps réel.

Garantir la conformité réglementaire sans s’épuiser

La journalisation rigoureuse facilite le respect du RGPD ou de la directive NIS2. Ces normes imposent une traçabilité totale. Le monitoring automatise la collecte des preuves indispensables.

Surveiller les privilèges des utilisateurs sécurise les fichiers sensibles. Le contrôle des accès devient une preuve d’audit incontestable face aux autorités. Cela évite les fuites internes accidentelles.

La conservation des logs constitue un véritable bouclier juridique. Elle prouve votre bonne foi lors d’un litige ou d’un contrôle. C’est une assurance sérénité pour tout entrepreneur.

| Norme | Exigence de logging | Bénéfice monitoring |

|---|---|---|

| RGPD | Durée de conservation | Protection vie privée |

| ISO 27001 | Types de logs requis | Amélioration sécurité |

| NIS2 | Notification incidents | Facilitation d’audit |

| PCI-DSS | Accès données porteur | Preuve d’audit |

Stratégies concrètes pour une surveillance efficace sans fausses alertes

Pour que ce dispositif reste tenable sur le long terme, il faut maintenant affiner les réglages et éviter l’épuisement des troupes.

Choisir ses sources de données avec discernement

Identifier les flux pertinents est le premier pas. Il ne faut pas tout collecter pour éviter de saturer les serveurs d’analyse inutilement. La sobriété numérique protège vos performances.

Configurez ensuite vos alertes avec précision. Limiter les faux positifs qui polluent le quotidien des techniciens est vital. Un réglage trop large noie les vraies menaces dans un bruit constant.

La priorisation des incidents sauve vos équipes. Classer les alertes par sévérité réduit drastiquement la fatigue des analystes. Ils se concentrent ainsi sur ce qui compte vraiment.

Gardez un focus constant sur la pertinence. Utiliser la priorisation des incidents permet de maintenir une équipe efficace et alerte face aux dangers réels.

Conseiller de prioriser les incidents par sévérité et d’utiliser le framework MITRE ATT&CK pour valider la pertinence des règles de détection.

Tester ses défenses avec des scénarios d’attaque réels

L’usage des matrices d’attaque est indispensable. Des frameworks comme MITRE ATT&CK permettent de valider vos règles de détection. C’est la base d’une défense solide et éprouvée.

Privilégiez un déploiement progressif pour vos outils. Les petites structures doivent commencer par protéger les actifs les plus critiques. L’extension viendra une fois le socle sécurisé.

Passez enfin à la détection proactive. Ne vous contentez plus de réagir aux alertes, mais lancez une recherche active de menaces. Anticiper, c’est déjà gagner la bataille.

L’audit reste le juge de paix. Pour aller plus loin, n’hésitez pas à solliciter votre audit de sécurité. C’est un investissement nécessaire pour votre sérénité.

Maîtriser le SIEM et l’IA permet de centraliser vos flux et d’éliminer les angles morts pour une protection proactive. Agissez dès maintenant en priorisant vos actifs critiques et validez vos alertes avec MITRE ATT&CK. Un monitoring des événements de sécurité performant garantit enfin la résilience durable de votre infrastructure.

FAQ

C’est quoi exactement un SIEM et à quoi ça sert pour ma sécurité ?

Le SIEM (Security Information and Event Management) est un peu comme la tour de contrôle centrale de votre informatique. Son rôle est de centraliser les flux et de regrouper tous les journaux (logs) provenant de vos serveurs, du cloud ou de votre réseau en un seul endroit. C’est un outil indispensable pour avoir une visibilité totale et ne plus laisser d’angles morts où les pirates pourraient se cacher.

En analysant ces données en temps réel, le SIEM permet de détecter des comportements suspects et des schémas d’attaque qui seraient invisibles si on regardait chaque machine séparément. C’est le cerveau qui transforme des données brutes en alertes intelligentes pour protéger efficacement votre infrastructure.

Comment l’intelligence artificielle améliore-t-elle la surveillance de mon réseau ?

L’intégration de l’IA dans les outils de monitoring change vraiment la donne. Elle permet de traiter des volumes massifs de données que l’humain ne pourrait pas gérer seul. L’IA excelle dans le filtrage automatique, ce qui réduit considérablement le bruit des fausses alertes et permet à vos équipes de se concentrer sur les menaces réellement dangereuses.

Grâce à l’analyse comportementale et à la détection d’anomalies, des solutions comme Microsoft Sentinel, IBM QRadar ou SentinelOne Singularity peuvent anticiper les menaces et identifier des comportements suspects très complexes. Cela améliore la résilience de votre système et permet une réponse hyperautomatisée face aux incidents.

Pourquoi est-il crucial de bien conserver ses logs de sécurité ?

Garder une trace de ce qui se passe sur votre réseau est essentiel pour la traçabilité et la preuve d’audit. En cas d’intrusion, les pirates cherchent souvent à effacer leurs traces ; maintenir l’intégrité des logs dans un stockage sécurisé permet donc de reconstruire le scénario de l’attaque. C’est une mémoire indispensable pour comprendre l’étendue d’une compromission.

De plus, la conservation des logs est une obligation pour respecter les normes comme le RGPD ou la directive NIS2. C’est un véritable bouclier juridique qui prouve la bonne foi de votre entreprise et facilite grandement les audits de conformité sans épuiser vos collaborateurs.

Comment utiliser la matrice MITRE ATT&CK pour tester mes défenses ?

La matrice MITRE ATT&CK est un cadre de référence qui répertorie les techniques réelles utilisées par les cyberattaquants. Pour valider vos règles de détection SIEM, vous pouvez mapper ces techniques aux logs que vous collectez. Cela permet de vérifier si votre système est vraiment capable de voir une attaque spécifique, comme une force brute ou une exécution de code malveillant.

L’idée est de simuler des scénarios d’attaque réels avec des outils d’émulation pour voir si vos alertes se déclenchent correctement. Cette approche proactive permet d’affiner vos réglages, de boucher les trous dans votre raquette sécuritaire et de prioriser vos efforts sur les menaces les plus probables pour votre activité.

Quelles sont les bonnes pratiques pour éviter d’être submergé par trop d’alertes ?

Pour ne pas fatiguer vos analystes, il faut choisir vos sources de données avec discernement et ne pas tout collecter inutilement. La priorisation des incidents est la clé : configurez vos alertes pour qu’elles ciblent les actifs les plus critiques en premier. Utiliser des règles de corrélation précises et l’IA permet de lier des événements isolés pour ne générer une alerte que lorsqu’un risque réel est identifié.

Enfin, l’intégration de votre SIEM avec d’autres outils comme un EDR ou une plateforme SOAR permet d’automatiser les réponses aux incidents simples. Cela libère du temps pour vos experts, leur permettant de rester alertes et efficaces sur les dossiers les plus complexes.