Vos comptes administrateurs sont-ils de véritables bombes à retardement laissant la porte ouverte aux intrusions ? La gestion des accès privilégiés permet de verrouiller ces droits sensibles pour stopper net le vol d’identifiants et les déplacements latéraux des pirates. Découvrez comment le coffre-fort numérique, la rotation des secrets et l’accès Just-in-Time transforment votre sécurité en une forteresse imprenable et conforme aux audits.

- Comprendre la gestion des accès privilégiés et ses enjeux en 2026

- 3 piliers techniques pour sécuriser vos infrastructures critiques

- Appliquer la stratégie du moindre privilège avec l’accès Just-in-Time

- Réussir sa transition vers une gouvernance automatisée des accès

Comprendre la gestion des accès privilégiés et ses enjeux en 2026

Face à l’insécurité numérique, verrouiller les portes de nos systèmes devient vital. Mais avant d’agir, définissons ce qu’est réellement un accès à hauts pouvoirs.

Définition des comptes à hauts pouvoirs : root, admin et service

Les comptes super-utilisateurs, comme root ou admin, possèdent des clés universelles. Root gère le système de fichiers quand l’admin pilote tout le domaine. Ces identifiants détiennent une puissance absolue sur vos infrastructures.

Les comptes de service permettent aux applications de communiquer entre elles. Ils fonctionnent de manière automatisée sans intervention humaine directe.

- Root/Super-user : Accès illimité au système.

- Admin de domaine : Contrôle global du réseau.

- Comptes de service : Interactions applicatives.

Ces accès sont des cibles prioritaires. Ils ouvrent littéralement toutes les portes critiques du système d’information.

Pourquoi le PAM n’est pas une simple gestion d’identité classique

Il faut distinguer l’IAM du Privilege access management. L’IAM vérifie qui vous êtes, mais le PAM contrôle précisément vos droits sur les ressources sensibles.

L’IAM seul échoue souvent à protéger les données critiques. Pour renforcer la sécurité, l’usage du MFA ou 2FA | Guide pro pour sécuriser vos accès 2026 est indispensable.

La surveillance des actions reste le cœur du PAM. Elle complète ainsi la simple vérification d’identité initiale.

Risques liés aux accès permanents et déplacements latéraux

Les pirates exploitent les identifiants statiques pour s’infiltrer via l’escalade de privilèges. L’attaquant se déplace ensuite latéralement dans le réseau sans difficulté.

Un compte administrateur toujours ouvert est une bombe à retardement. Les droits permanents créent des failles béantes pour l’entreprise.

Utilisez votre audit de sécurité pour évaluer concrètement ces risques majeurs.

3 piliers techniques pour sécuriser vos infrastructures critiques

Maintenant que les risques sont identifiés, voyons les outils concrets qui permettent de verrouiller ces accès sensibles.

Coffre-fort numérique et rotation automatique des secrets

Le stockage chiffré centralise vos mots de passe et clés SSH. C’est le cœur du système. Aucun secret ne doit rester en clair.

Le système change les codes sans aide humaine. Cette rotation limite la durée de vie des accès. Découvrez ce Gestionnaire de mots de passe | Top 2026 et Avis Pro.

On élimine ainsi le partage de secrets. La responsabilité individuelle de chaque utilisateur est enfin renforcée.

Isolation des sessions et surveillance en temps réel

L’outil enregistre chaque mouvement vidéo et textuel des sessions. Chaque commande tapée est tracée. Cela permet une analyse post-incident rapide.

L’isolation garantit que le poste de travail ne touche jamais directement la cible critique.

Le système bloque immédiatement les commandes dangereuses. Il réagit en temps réel si une action suspecte est détectée.

L’isolation garantit une étanchéité totale. Le poste de travail reste séparé de la cible sensible.

Gestionnaire d’accès pour les prestataires et tiers

Faciliter la connexion des intervenants externes est vital. Le VPN classique est souvent trop permissif. Une passerelle Privilege access management est bien plus granulaire.

Les passerelles PAM offrent un accès limité dans le temps pour les prestataires externes.

Voici les points de contrôle essentiels :

- Contrôle des plages horaires

- Suppression des comptes génériques

- Traçabilité individuelle des actions externes

Les sous-traitants n’ont plus de droits permanents. Leurs accès s’éteignent automatiquement après la mission.

Appliquer la stratégie du moindre privilège avec l’accès Just-in-Time

Au-delà des outils, c’est une véritable philosophie de restriction qu’il faut adopter pour minimiser la surface d’attaque.

Le principe du droit minimal pour chaque utilisateur

Restreindre les permissions au strict nécessaire est mon premier conseil. Un utilisateur ne doit posséder que les droits liés à sa mission actuelle. Supprimer les accès admin inutiles sur les postes standards est vital pour votre sécurité.

Cette approche réduit drastiquement la surface d’attaque globale. Moins un profil possède de capacités, moins il est dangereux s’il est compromis par un tiers.

Réalisez régulièrement un pentest. C’est la meilleure méthode pour vérifier l’application de ce principe.

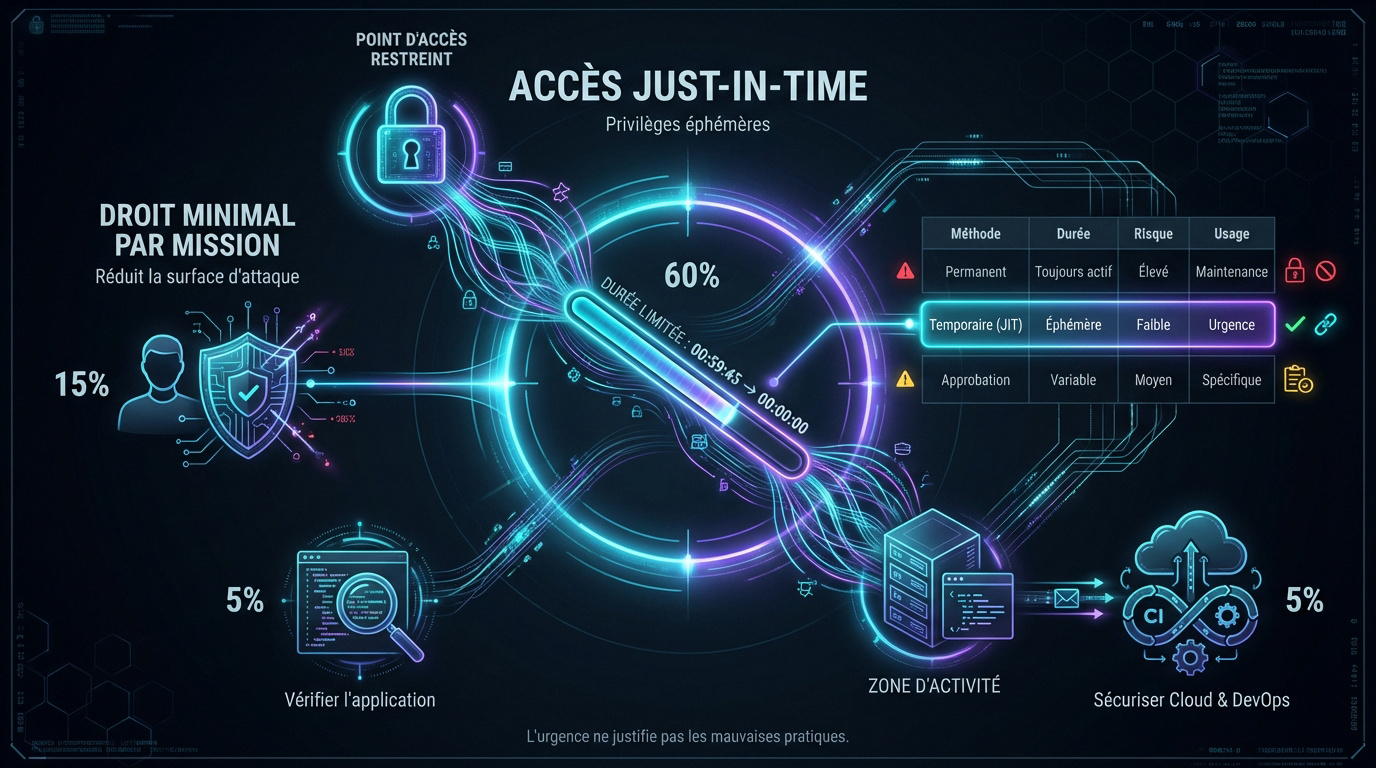

Fonctionnement de l’accès temporaire Just-in-Time

L’octroi de privilèges éphémères change la donne. Les droits expirent tout seuls après usage. C’est le concept du Just-in-Time, très efficace contre le vol d’identifiants.

| Méthode | Durée de vie | Risque résiduel | Usage recommandé |

|---|---|---|---|

| Accès Permanent | Toujours actif | Élevé | À éviter absolument |

| Accès Temporaire (JIT) | Éphémère | Faible | Maintenance courante |

| Accès sur Approbation | Éphémère | Faible | Urgence critique |

Le processus d’approbation doit rester rapide. L’urgence ne doit jamais justifier de mauvaises pratiques de sécurité.

Sécurisation spécifique des environnements Cloud et DevOps

Il faut adapter le contrôle aux conteneurs et pipelines. Le DevOps demande une gestion des secrets très dynamique. L’automatisation ne doit pas sacrifier la sécurité.

Consultez ce dossier sur la Biométrie : guide 2026 pour sécuriser vos accès | Avis. C’est un complément idéal au Privilege access management.

Protéger les consoles Cloud est impératif. Une seule fuite ici peut compromettre toute l’infrastructure virtuelle de votre entreprise.

Réussir sa transition vers une gouvernance automatisée des accès

Pour finir, la mise en place d’un tel système demande une méthode rigoureuse et une intégration parfaite avec vos outils actuels.

Étapes pour passer d’une gestion manuelle à l’automatisation

Établir un inventaire complet des comptes. Il faut scanner tout le parc pour débusquer les accès oubliés. Définir ensuite des politiques basées sur les rôles réels.

Planifier un déploiement progressif. Ne bloquez pas tout d’un coup. L’activité métier doit rester fluide pendant la transition.

- Inventaire

- Définition des rôles

- Test pilote

- Déploiement global

Intégration avec les outils SIEM et de surveillance

Corréler les journaux du PAM avec le SIEM. Cette fusion permet de détecter des comportements anormaux très vite. C’est une arme puissante pour vos équipes.

Pour approfondir votre stratégie, consultez notre Gestion des vulnérabilités | Guide pro 2026 [Avis] afin d’anticiper les failles critiques de votre infrastructure.

L’alerte automatique réduit le temps de réaction. Chaque seconde compte lors d’une tentative d’intrusion réelle.

Indicateurs de performance et conformité réglementaire

Utiliser les rapports pour le RGPD ou ISO 27001. L’auditabilité est une preuve de conformité majeure. Les régulateurs exigent cette traçabilité sans faille.

Découvrez aussi notre dossier sur la Gestion des correctifs | Guide pro pour sécuriser votre parc pour maintenir vos systèmes à jour.

Suivre le taux de rotation des mots de passe. C’est un KPI simple pour mesurer l’efficacité de votre stratégie.

Sécuriser vos comptes root et admin via le moindre privilège et l’accès Just-in-Time est vital pour bloquer les déplacements latéraux. Automatisez dès maintenant la rotation de vos secrets et la surveillance des sessions pour protéger votre infrastructure. Un Privilege Access Management robuste garantit la résilience de votre avenir numérique.

FAQ

C’est quoi exactement un compte à hauts pouvoirs comme root ou admin ?

Dans le jargon informatique, les comptes root et admin sont les « chefs » du système. Le compte root est le super-utilisateur absolu, capable de lire et d’écrire partout, tandis que l’admin gère les logiciels et les réglages importants. On trouve aussi des comptes de service, qui permettent aux applications de discuter entre elles sans aide humaine.

Ces accès sont extrêmement puissants et contrôlent tout le réseau. C’est pour cette raison qu’ils sont les cibles préférées des pirates : une fois qu’ils ont les clés de ces comptes, toutes les portes de l’entreprise leur sont ouvertes.

Quelle est la différence entre la gestion d’identité (IAM) et le PAM ?

C’est une question que l’on me pose souvent ! Pour faire simple, l’IAM vérifie qui vous êtes pour vous laisser entrer. Le PAM surveille ce que vous faites une fois que vous manipulez des ressources très sensibles.

Le PAM est donc une couche de sécurité supplémentaire. Alors que l’IAM gère l’accès général de tous les employés, le PAM se concentre uniquement sur les comptes qui ont des droits critiques, en limitant leur usage au strict nécessaire pour éviter les abus.

Pourquoi les accès permanents sont-ils dangereux pour la sécurité ?

Laisser un compte administrateur ouvert en permanence, c’est un peu comme laisser les clés de sa maison sur la serrure 24h/24. Si un attaquant vole ces identifiants statiques, il peut s’installer durablement dans votre réseau, voler des données ou installer des logiciels malveillants sans être détecté.

Ces accès « toujours actifs » facilitent aussi les déplacements latéraux : le pirate saute d’un serveur à l’autre en utilisant ces droits permanents. Pour protéger votre structure, il vaut mieux privilégier des accès qui s’éteignent automatiquement après la mission.

En quoi consiste l’accès « Just-in-Time » (JIT) ?

Le concept du Just-in-Time est très efficace : au lieu d’avoir des droits d’administrateur tout le temps, l’utilisateur reçoit des privilèges éphémères uniquement quand il en a besoin. Une fois la tâche terminée, les droits expirent tout seuls.

Cette méthode réduit considérablement la surface d’attaque. Même si un identifiant est volé, il ne servira à rien au pirate s’il n’est pas activé pour une mission précise et validée. C’est une sécurité bien plus robuste que les accès classiques.

Comment sécuriser les accès des prestataires externes ?

Donner un VPN classique à un prestataire est souvent trop risqué car c’est trop permissif. Avec une solution PAM, on utilise une passerelle sécurisée qui permet de contrôler les plages horaires d’accès et de supprimer les comptes génériques partagés.

L’avantage majeur est la traçabilité : chaque action de l’intervenant externe est enregistrée (vidéo ou texte). Cela garantit que le sous-traitant ne touche qu’à ce qui a été prévu et que ses accès sont coupés automatiquement dès que son contrat s’arrête.

Le PAM aide-t-il vraiment pour la conformité RGPD ou ISO ?

Absolument ! Les réglementations comme le RGPD ou la norme ISO 27001 exigent une traçabilité sans faille des accès aux données sensibles. Le PAM fournit des rapports d’audit détaillés qui prouvent aux régulateurs que vous contrôlez sérieusement qui accède à quoi.

En enregistrant les sessions et en automatisant la rotation des mots de passe, vous montrez que votre organisation respecte le principe du moindre privilège. C’est une preuve de maturité et de sérieux indispensable pour la conformité réglementaire aujourd’hui.