Subissez-vous des tentatives d’intrusion répétées sans jamais identifier l’origine réelle de la menace ? Cet article vous présente le honeypot, un appât stratégique conçu pour tromper les pirates en simulant une cible vulnérable au sein de votre réseau. En découvrant comment déployer ces leurres et analyser les méthodes des attaquants, vous transformerez votre défense passive en une véritable machine de renseignement proactive.

- Le honeypot en cybersécurité : un appât numérique redoutable

- Fonctionnement technique : attirer, isoler et surveiller les pirates

- Interaction faible ou forte : choisir le bon niveau de réalisme

- Intégration stratégique : coupler les leurres aux outils de défense

- Guide de survie : éviter que le piège ne se retourne contre vous

Le honeypot en cybersécurité : un appât numérique redoutable

Après avoir planté le décor sur l’insécurité numérique croissante, abordons cette technique de sioux qu’est le pot de miel.

Dispositif de cybersécurité agissant comme une fausse cible (système, réseau ou données) conçue pour ressembler à une cible légitime afin d’attirer et tromper les attaquants.

Pourquoi parler de pot de miel informatique ?

Le honeypot est un outil de défense redoutable. C’est un système volontairement vulnérable pour attirer les pirates. On utilise cette stratégie de déception pour piéger les intrus.

L’analogie avec le miel est limpide. Comme l’ours attiré par la ruche, le hacker fonce sur une cible facile. Il croit tenir une faille alors qu’il s’enferme.

L’objectif de diversion est ici primordial. On éloigne la menace des serveurs critiques. Les données sensibles de l’entreprise restent ainsi bien protégées.

Pour bien débuter, consultez ce guide cybersécurité 2026. Il permet de poser les bases nécessaires.

Le rôle stratégique du leurre dans une défense active

On passe d’une défense passive à proactive. Ne plus seulement attendre l’attaque derrière un pare-feu. Il faut agir pour surprendre l’adversaire.

La collecte de renseignements est le point fort. On observe les outils et l’origine des assaillants. La Cyber Threat Intelligence devient alors concrète et précise.

Gagner du temps est une victoire majeure. Pendant que le pirate s’amuse, l’équipe prépare la riposte. La menace est contenue dans un bocal isolé.

Pensez à anticiper avec votre audit de sécurité. C’est une étape indispensable pour votre protection.

Fonctionnement technique : attirer, isoler et surveiller les pirates

Comprendre l’idée est une chose, mais voyons comment ces systèmes parviennent concrètement à piéger des experts du code.

Le mécanisme de capture et d’isolement des flux

Pour attirer le trafic, on utilise des adresses IP orphelines. Des services mal configurés en apparence suscitent aussi l’intérêt. C’est un appât irrésistible pour les curieux.

Le cloisonnement doit être totalement étanche. Le honeypot devient alors une île isolée. Cela empêche le pirate de rebondir vers votre vrai réseau interne.

Le cloisonnement réseau est indispensable. Il évite toute contamination interne.

L’analyse des logs et du comportement des attaquants

La surveillance s’effectue en temps réel. Le système enregistre chaque frappe au clavier. Toutes les commandes exécutées par l’intrus sont soigneusement mémorisées. Rien ne doit échapper à la vigilance des administrateurs.

La forensique numérique prend ensuite le relais. On analyse les fichiers laissés par le pirate. Cela permet de comprendre ses intentions réelles après l’intrusion.

Découvrez la cybersécurité : avis sur White hat. C’est instructif.

Le rôle du honeywall pour sécuriser le périmètre

Le honeywall sert de passerelle de contrôle. Il filtre absolument tout ce qui entre. Il surveille surtout chaque donnée qui tente de sortir du piège.

On limite drastiquement les communications sortantes. Cela empêche le honeypot de servir de base arrière. L’attaquant ne peut pas s’en servir pour viser d’autres entreprises.

C’est une sentinelle invisible. Elle garantit que le pirate reste enfermé dans son bocal numérique.

Interaction faible ou forte : choisir le bon niveau de réalisme

Tous les leurres ne se valent pas, et le choix dépendra de ce que vous voulez observer chez votre visiteur imprévu.

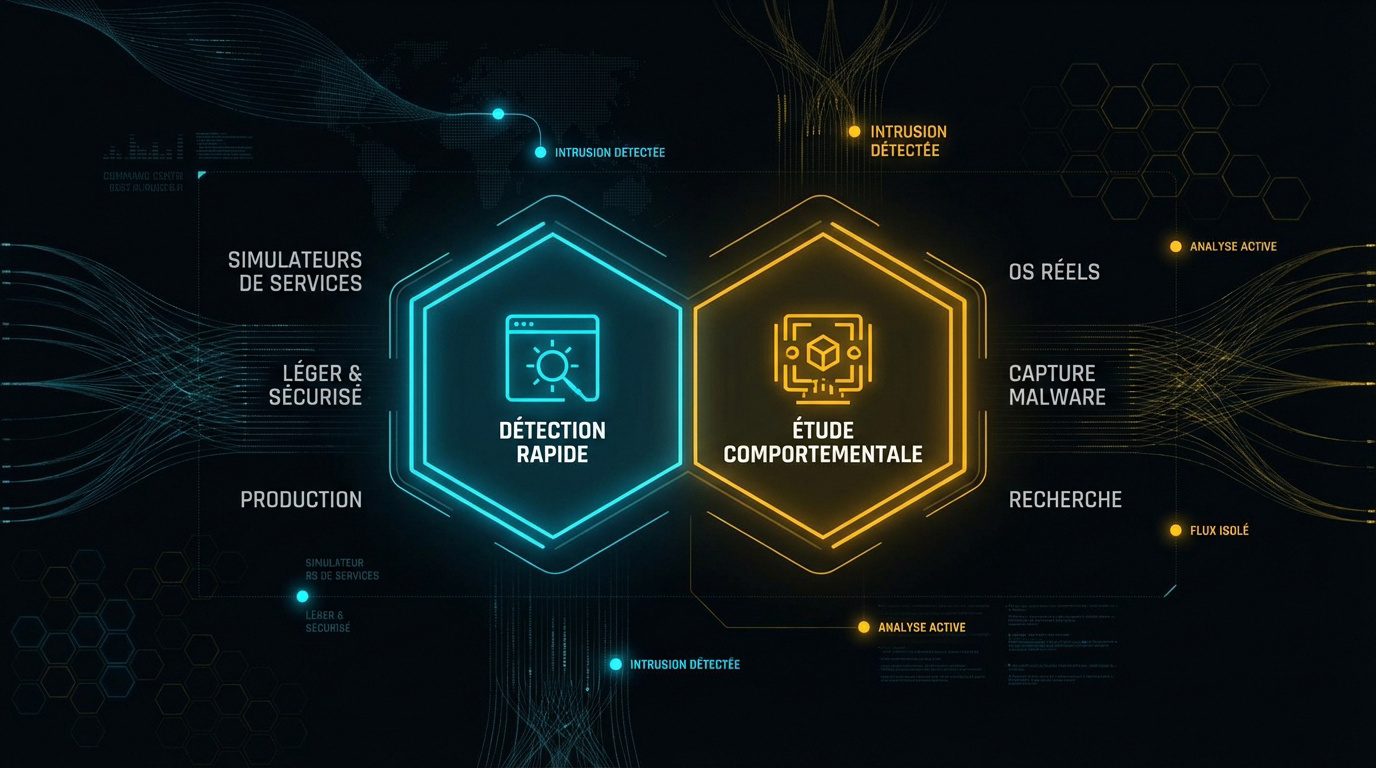

Honeypots à faible interaction pour une détection rapide

Ces outils simulent des services basiques. On émule un port FTP ou Telnet sans vrai système derrière. C’est une façade efficace contre les scripts automatisés.

Leurs avantages sont logistiques. C’est léger, facile à déployer et présente un risque quasi nul de compromission. On ne donne rien à manger au pirate.

- Simplicité de mise en œuvre

- Faible consommation de ressources

- Détection immédiate des scans

Systèmes à forte interaction pour une étude comportementale

Ici, on utilise des OS réels. On laisse le pirate entrer dans une machine virtuelle pour analyser ses outils et comprendre ses intentions réelles.

La richesse des données est impressionnante. On capture des malwares inédits et des techniques 0-day. C’est une mine d’or pour anticiper les futures attaques.

Mais attention. Un système réel demande une surveillance constante. Sans contrôle, l’intrus pourrait rebondir sur votre réseau de production.

Distinction entre honeypot de production et de recherche

Les modèles de production visent à protéger l’entreprise. On cherche l’efficacité immédiate pour détecter et bloquer une menace active sur le réseau local.

À l’inverse, la recherche est académique. Utilisée par les labos pour étudier l’évolution globale des menaces, on observe pour apprendre sur le long terme.

| Critère | Honeypot Production | Honeypot Recherche |

|---|---|---|

| Complexité | Faible | Élevée |

| Risque | Faible | Élevé |

| Objectif | Détection | Étude |

Ce tableau résume chaque honeypot cybersécurité. En fait, tout dépend de votre expertise et du temps que vous pouvez y consacrer.

Intégration stratégique : coupler les leurres aux outils de défense

Un leurre isolé est utile, mais intégré dans un écosystème de sécurité, il devient une arme de détection massive.

Couplage avec les SIEM et IDS pour une vision globale

La centralisation des alertes change tout. On envoie les logs du honeypot directement vers le SIEM. Cela permet une analyse corrélée efficace.

On observe une réelle réduction du bruit. Contrairement aux IDS classiques, l’alerte est fiable. Une interaction ici signifie presque toujours une attaque.

Pour approfondir, consultez ce guide SIEM 2026. C’est essentiel aujourd’hui.

L’apport de l’intelligence artificielle pour l’automatisation

L’adaptation dynamique est la nouvelle norme. L’IA modifie le leurre en temps réel. Elle le rend plus crédible face à l’attaquant. C’est une barrière mouvante.

L’analyse automatisée trie les comportements. Les algorithmes isolent les menaces critiques. Ils détectent les commandes obfusquées très rapidement.

On parle de défense cognitive. L’automatisation réduit drastiquement le temps de réaction.

Du honeypot au honeynet : passer à l’échelle supérieure

Le réseau de leurres est plus vaste. Un honeynet simule une infrastructure complète. Il inclut serveurs, postes et même des imprimantes fictives.

Le réalisme est alors accru. Le pirate pense naviguer dans l’entreprise. Cela permet d’étudier précisément ses méthodes de progression interne.

On surveille chaque déplacement latéral. C’est ce que cherchent à comprendre les experts en cybersécurité.

L’usage d’un honeynet permet de capter 90% des techniques d’ingénierie sociale. Le taux de faux positifs chute drastiquement car aucun utilisateur légitime ne doit accéder à ces ressources simulées.

Guide de survie : éviter que le piège ne se retourne contre vous

Installer un piège chez soi comporte des risques évidents qu’il convient de maîtriser pour ne pas devenir sa propre victime.

3 erreurs critiques à bannir lors de l’installation

Le défaut d’isolation est un danger majeur. Si votre honeypot communique avec le reste du réseau, vous offrez une porte d’entrée royale au loup. C’est une erreur de débutant fatale.

Oublier les mises à jour transforme votre leurre en passoire. Un système trop vieux devient une base d’attaque externe. Le pirate s’en servira contre vous.

- Mauvaise isolation VLAN

- Absence de limitation de bande passante sortante

- Logs stockés localement sans déportation

La psychologie de l’attaquant : créer un leurre crédible

La crédibilité du contenu est votre seule arme. Un serveur nommé « SECRET_DATA » sans aucun trafic interne semblera suspect à un pro. Il faut simuler une activité humaine réelle.

Savoir détecter le démasquage est vital. Si le pirate s’arrête net après une commande spécifique, il a repéré le pot de miel. Votre couverture est alors totalement grillée.

Pensez au pentest régulier. Testez votre propre piège via ce lien : pentest.

Est-ce utile pour les petites structures ?

Concernant le cas des PME, installer un honeynet complet est souvent trop lourd. Pourtant, des solutions simples existent pour détecter les intrusions sans casser votre tirelire ou votre planning.

Les honeytokens sont parfaits ici. Ces petits fichiers leurres alertent immédiatement dès qu’ils sont ouverts par un employé curieux ou un pirate. C’est simple, discret et redoutable.

Consultez notre cybersécurité PME : guide pro.

Déployer un pot de miel informatique transforme votre défense passive en une stratégie proactive pour identifier les menaces réelles et protéger vos données sensibles. En isolant les flux et en analysant les tactiques des pirates, vous sécurisez durablement votre infrastructure. Agissez dès maintenant pour transformer chaque tentative d’intrusion en une leçon de cybersécurité mémorable.

FAQ

C’est quoi exactement un honeypot en cybersécurité ?

Pour faire simple, un honeypot (ou « pot de miel ») est un appât numérique. C’est un système informatique volontairement vulnérable que l’on expose pour attirer les pirates loin de vos vraies données sensibles.

Cette stratégie de déception permet de tromper l’attaquant en lui offrant une cible qui semble légitime, alors qu’il s’agit d’un environnement isolé et surveillé pour protéger votre infrastructure réelle.

Comment fonctionne concrètement ce piège informatique ?

Le principe repose sur l’attractivité du leurre. On configure le système pour qu’il paraisse mal protégé, incitant le hacker à s’y introduire. Une fois à l’intérieur, chaque mouvement de l’intrus est enregistré par les équipes de sécurité.

Grâce à cette surveillance, on récolte des informations précieuses sur les méthodes, les outils et l’origine de l’attaque. C’est un excellent moyen d’ajuster vos défenses en comprenant mieux les intentions des cybercriminels.

Quelles sont les différences entre les types de honeypots ?

On distingue principalement les modèles à faible interaction, qui simulent seulement quelques services et sont faciles à gérer, et ceux à forte interaction, qui utilisent de vrais systèmes d’exploitation pour une analyse beaucoup plus profonde.

Il existe aussi une distinction selon l’usage : le honeypot de production sert à protéger une entreprise en détectant les intrusions locales, tandis que celui de recherche est utilisé par des experts pour étudier l’évolution globale des menaces sur le web.

Quels sont les avantages d’utiliser un pot de miel ?

Le premier avantage est la clarté de l’alerte : comme personne n’est censé utiliser ce système, tout trafic détecté est par définition malveillant. Cela réduit considérablement les « faux positifs » par rapport à d’autres outils de détection.

C’est aussi une source d’apprentissage continue. En observant les pirates agir en temps réel, vous pouvez identifier des failles inconnues et renforcer la sécurité de vos serveurs critiques avant qu’ils ne soient réellement touchés.

Y a-t-il des risques à installer un tel dispositif ?

Oui, le risque principal est le « rebond ». Si le honeypot n’est pas parfaitement isolé par un cloisonnement réseau strict, un pirate expérimenté pourrait s’en servir comme d’un pont pour attaquer le reste de votre réseau légitime.

De plus, des attaquants très chevronnés peuvent parfois identifier le piège. Ils risquent alors de fournir de fausses informations pour vous désorienter ou d’utiliser votre propre ressource pour lancer des attaques vers l’extérieur.

Un honeypot est-il suffisant pour protéger ma structure ?

Absolument pas. Un pot de miel n’est pas une solution de sécurité autonome. Il doit être intégré dans une stratégie globale comprenant des pare-feu, des antivirus et des audits réguliers.

C’est un complément puissant qui permet de passer d’une défense passive à une défense proactive, mais il nécessite une gestion par des spécialistes pour rester efficace et sécurisé.