Vos outils automatiques listent des failles sans jamais comprendre l’intention réelle d’un pirate, vous laissant vulnérable aux attaques logiques les plus subtiles. Ce guide sur le pentesting sécurité vous explique comment une simulation d’attaque manuelle surpasse les simples scans pour protéger vos actifs stratégiques. Vous découvrirez nos méthodes exclusives en boîte noire ou grise pour identifier vos vulnérabilités critiques et transformer chaque point faible en un plan d’action concret et robuste.

- Pourquoi le test d’intrusion surpasse le simple scan

- 3 approches pour simuler une attaque réaliste

- Comment se déroule un audit offensif étape par étape ?

- Transformer les failles en plan d’action concret

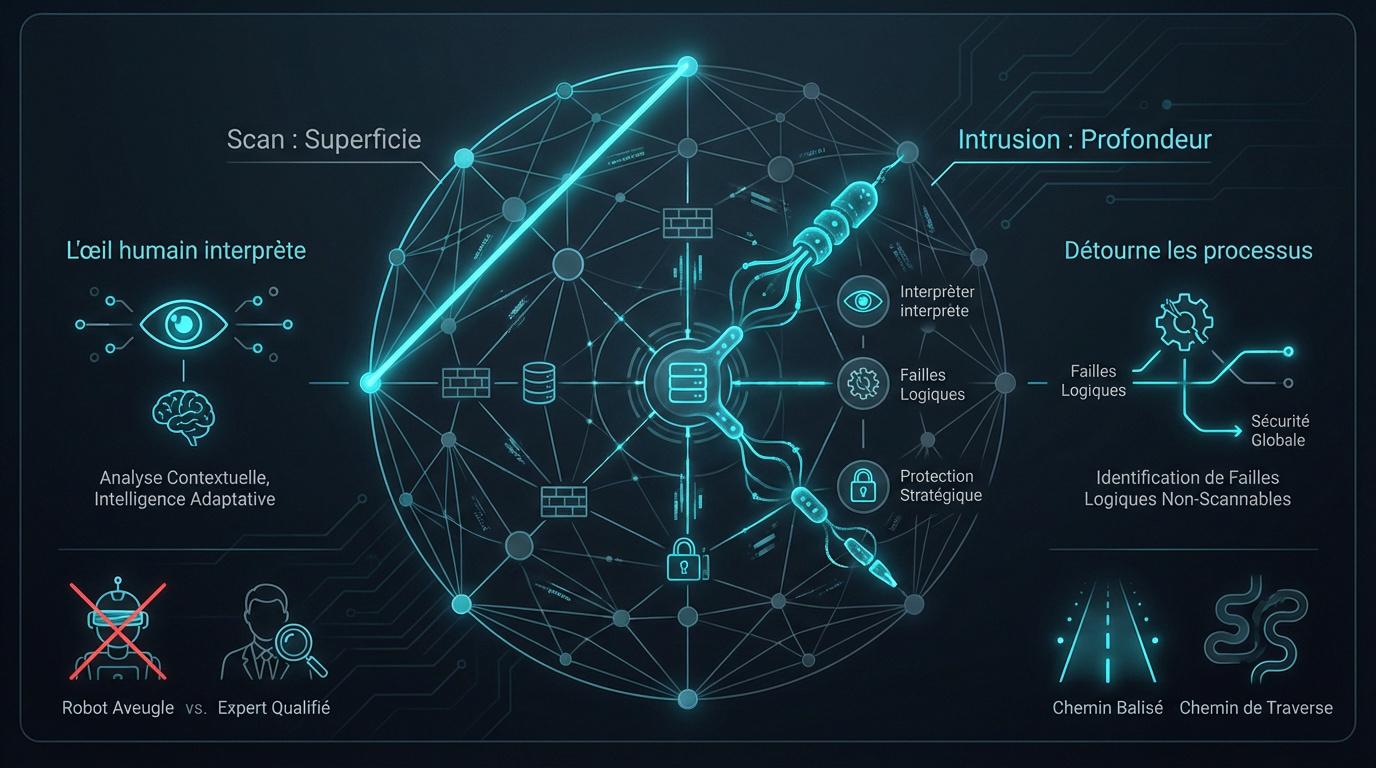

Pourquoi le test d’intrusion surpasse le simple scan

Après avoir effleuré la surface avec des outils automatiques, il est temps de comprendre pourquoi l’œil humain change la donne en cybersécurité.

Au-delà des outils automatiques

Les scanners de vulnérabilités ratent souvent le contexte. Ils listent des ports ouverts sans comprendre l’intention. L’humain, lui, interprète ces signaux.

Un auditeur repère des failles subtiles. Les robots suivent des signatures connues. Un expert cherche des chemins de traverse inédits et imprévisibles.

L’analyse robotisée survole la surface. L’attaque manuelle s’infiltre réellement.

Débusquer les failles logiques réelles

L’auditeur identifie les erreurs de logique métier inaccessibles aux algorithmes. Un robot ne comprend pas qu’un prix négatif est anormal. L’expert teste ces limites fonctionnelles avec malice. Il détourne les processus normaux pour son profit.

Un attaquant contourne les règles de sécurité établies. Il utilise des fonctions légitimes à des fins malveillantes.

Un utilisateur standard devient administrateur via une faille logique. C’est une élévation de privilèges redoutable.

Lors d’un pentesting sécurité, un expert peut modifier un identifiant d’URL pour accéder aux données d’autrui, ce qu’un automate ignore.

Garantir la protection des actifs stratégiques

Justifiez l’investissement face aux menaces cyber de 2026. Les attaques deviennent plus ciblées et complexes. Un simple scan ne suffit plus à rassurer les actionnaires.

Protégez votre réputation et vos données sensibles. Une fuite coûte cher en image de marque. Le test d’intrusion prévient ces crises majeures avant qu’elles n’éclatent.

Anticipez les incidents réels. Mieux vaut payer un auditeur qu’une rançon colossale à des cybercriminels.

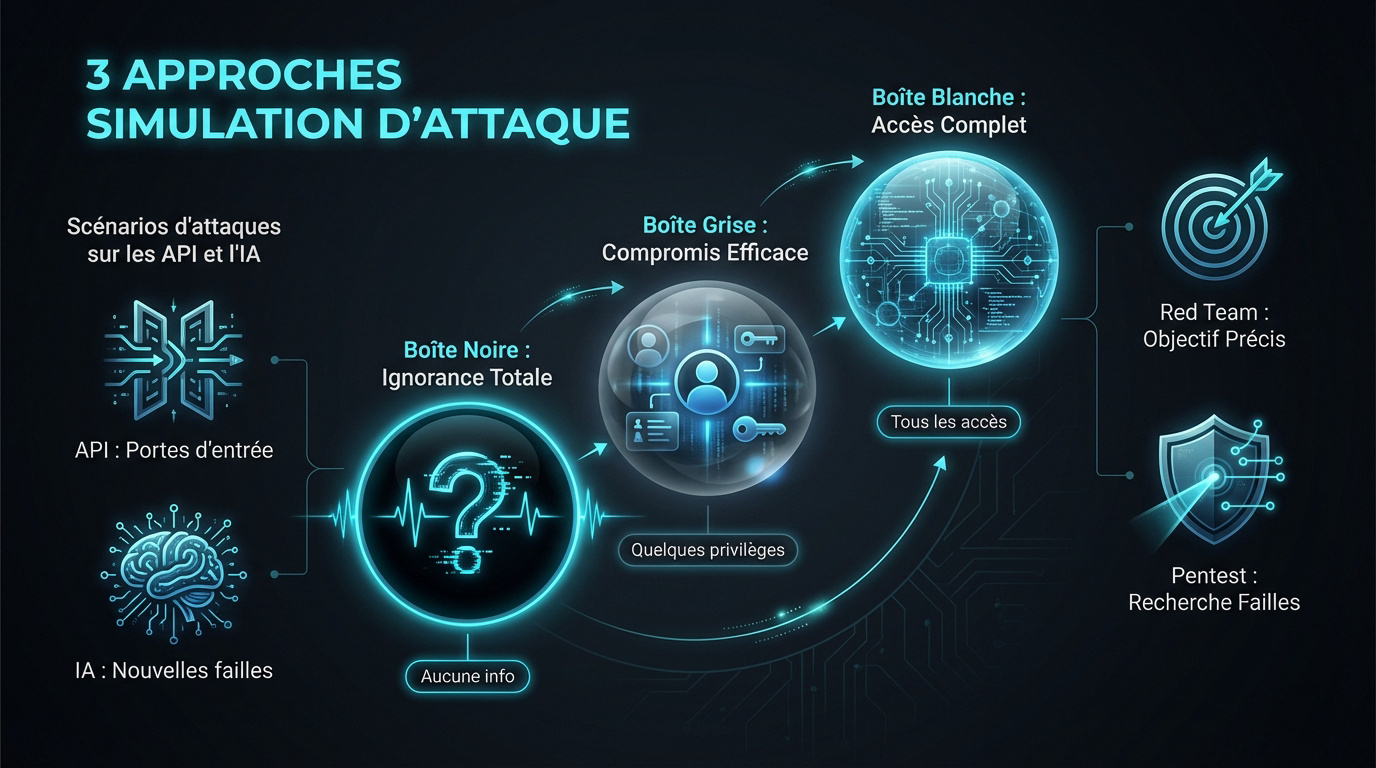

3 approches pour simuler une attaque réaliste

Choisir sa méthode d’attaque, c’est définir le degré de réalisme et d’efficacité de votre future défense.

| Méthode | Accès fournis | Réalisme | Efficacité |

|---|---|---|---|

| Black Box | Zéro info | Maximum | Rapide (externe) |

| Grey Box | Accès utilisateur | Équilibré | Ciblée |

| White Box | Code source | Audit interne | Exhaustive |

Boîte noire, grise ou blanche : quel choix ?

Le niveau d’information définit l’exercice. En boîte noire, l’auditeur ne sait rien du tout. En boîte blanche, il possède tous les accès et codes sources.

La boîte grise offre le meilleur compromis. On gagne du temps sur la reconnaissance. On simule alors un utilisateur interne avec quelques privilèges limités.

Déterminez le mode selon vos besoins. Chaque approche répond à un objectif de sécurité spécifique.

Scénarios d’attaques sur les API et l’IA

L’IA introduit de nouvelles failles critiques. Les injections de prompts forcent l’outil à divulguer des secrets. Il faut analyser ces vecteurs sur les modèles LLM.

Les API sont les portes d’entrée préférées des pirates. Une mauvaise gestion des jetons expose vos données sensibles. Testez rigoureusement vos interfaces de programmation modernes.

Simulez des fuites de données massives. Vérifiez si vos systèmes d’IA protègent bien votre propriété intellectuelle.

Différences avec les exercices Red Team

Le pentest cherche un maximum de vulnérabilités techniques. La Red Team vise un objectif précis sans se faire repérer. C’est un test de détection autant que de résistance. On simule ici une véritable guerre numérique.

Une mission Red Team dure longtemps. Cela s’étale souvent sur plusieurs mois d’infiltration silencieuse pour tester vos équipes. C’est un exercice de patience.

Choisissez selon votre maturité actuelle. Ne lancez pas de Red Team sans avoir corrigé les failles basiques du Pentesting sécurité.

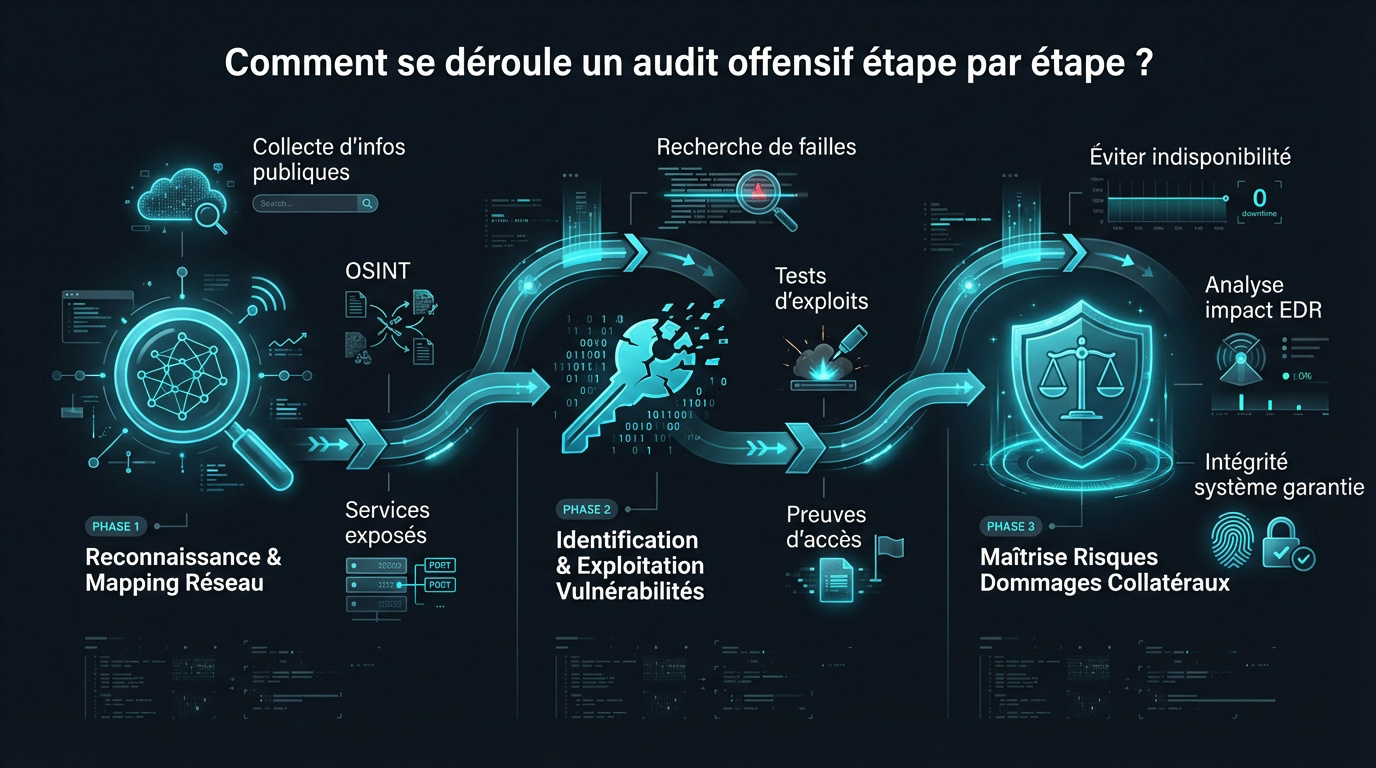

Comment se déroule un audit offensif étape par étape ?

Une fois la méthode choisie, l’assaut commence par une phase d’observation méticuleuse.

- Reconnaissance : Collecte OSINT.

- Mapping : Scan des ports.

- Vulnérabilités : Identification des failles.

- Exploitation : Preuve d’impact réel.

- Nettoyage : Suppression des traces.

De la reconnaissance au mapping réseau

L’audit suit un cycle précis : reconnaissance, scan, exploitation et rapport final. Pour sécuriser votre infrastructure, demandez votre audit de sécurité dès maintenant.

Collecter des données publiques sur l’infrastructure cible. On utilise l’OSINT pour trouver des mails ou sous-domaines. C’est la phase de préparation indispensable.

Inventorier les services exposés. Chaque port ouvert est une porte potentielle pour l’auditeur technique.

Identification et exploitation des vulnérabilités

Rechercher activement les failles techniques. On teste les versions de logiciels obsolètes. L’auditeur vérifie si des exploits publics existent pour votre système.

Tenter l’intrusion pour évaluer l’impact. On ne se contente pas de dire que c’est possible. On prouve que l’on peut accéder aux fichiers sensibles.

Documenter les preuves sans rien casser. L’objectif est de démontrer le risque, pas de paralyser l’entreprise.

Maîtriser les risques de dommages collatéraux

Expliquer comment éviter l’indisponibilité des services. Un bon pentester dose ses attaques. Il évite les dénis de service sur les machines de production.

Analyser l’impact sur les solutions EDR. On vérifie si l’antivirus détecte l’intrusion. C’est un excellent test pour vos outils de protection actuels.

Garantir l’intégrité du système. Le test doit être transparent et sans danger pour vos données métiers.

Transformer les failles en plan d’action concret

L’attaque est terminée, mais le plus gros du travail commence : la réparation et le renforcement de vos défenses.

Priorisation par score CVSS et remédiation

Utilisez le score CVSS pour hiérarchiser les urgences. Toutes les failles ne se valent pas. On traite d’abord celles qui sont faciles à exploiter par un attaquant.

Définissez des mesures correctives précises. Chaque vulnérabilité doit avoir sa solution technique. Le rapport fournit un guide pas à pas pour vos développeurs afin de sécuriser le code.

Suivez l’application des correctifs. Un contre-audit permet de valider que les portes sont bien fermées définitivement.

Conformité réglementaire et rôle du SOC

Le pentest répond aux exigences ISO 27001 ou SOC2. Le pentesting sécurité régulier est souvent une obligation légale. Il prouve votre engagement réel dans la protection des données sensibles.

L’audit teste la réactivité de vos équipes de surveillance. C’est un entraînement grandeur nature pour vos analystes sécurité. Le SOC peut ainsi ajuster ses alertes selon des scénarios réels.

Renforcez la résilience globale. Une entreprise qui se teste est une entreprise qui survit aux crises numériques.

Budget, durée et préparation des équipes

Estimez le coût moyen selon le périmètre défini. Un test sur une application web est moins cher qu’un audit complet d’infrastructure. Comptez quelques jours à plusieurs semaines de travail. Le prix varie selon l’expertise de l’auditeur.

| Indicateur | Estimation |

|---|---|

| Durée type | 5-10 jours |

| Coût moyen | 3k€ – 15k€ |

| Fréquence | Annuelle |

Conseillez l’équipe technique. Préparez les accès en amont pour ne pas perdre de temps facturé inutilement.

Le test d’intrusion surpasse le scan automatisé en révélant les failles logiques et l’impact réel des attaques. Identifiez vos vulnérabilités critiques dès maintenant pour transformer vos faiblesses en un plan d’action robuste. Protégez durablement vos actifs stratégiques et restez maître de votre sécurité numérique.

FAQ

C’est quoi exactement un pentest en sécurité informatique ?

Le pentest, ou test d’intrusion, est une simulation d’attaque réelle menée par des experts en sécurité offensive. Contrairement à un simple contrôle, l’objectif est de se mettre dans la peau d’un hacker pour identifier et exploiter les vulnérabilités de votre système d’information avant que des personnes malveillantes ne le fassent.

Cette démarche permet de tester concrètement la solidité de vos défenses, qu’il s’agisse de vos applications web, de vos réseaux ou même de la vigilance de vos collaborateurs face à l’ingénierie sociale. C’est un outil indispensable pour garantir la confidentialité et l’intégrité de vos données stratégiques.

Quelle est la différence entre un scan de vulnérabilités et un test d’intrusion ?

Le scan de vulnérabilités est un outil automatique qui dresse une liste de failles connues et de versions de logiciels obsolètes. C’est une première étape utile pour une surveillance régulière, mais elle reste en surface car le robot ne comprend pas le contexte.

Le test d’intrusion va beaucoup plus loin grâce à l’expertise humaine. Le pentester ne se contente pas de lister les failles, il tente de les exploiter pour mesurer leur impact réel. Là où le scan voit une porte fermée, l’auditeur cherche un chemin de traverse pour s’infiltrer réellement dans le système.

Qu’entend-on par approches en boîte noire, grise ou blanche ?

Ces termes définissent le niveau d’information transmis à l’auditeur avant l’attaque. En boîte noire, le pentester ne sait rien, simulant un attaquant externe. En boîte blanche, il possède tous les accès et le code source pour une analyse exhaustive. La boîte grise est souvent le meilleur compromis, où l’on simule un utilisateur avec des privilèges limités.

Quelles sont les étapes clés d’un audit de sécurité offensif ?

Tout commence par la reconnaissance (collecte d’informations) et la cartographie de votre réseau. Ensuite, l’auditeur recherche les failles techniques et logiques, puis passe à la phase d’exploitation pour prouver l’intrusion. Enfin, il rédige un rapport détaillé classant les risques par criticité avec des recommandations précises pour corriger le tir.

Qu’est-ce qu’une faille logique métier lors d’un pentest ?

Une faille logique ne vient pas d’un bug informatique, mais d’un défaut dans la conception de vos règles de gestion. Par exemple, si un utilisateur peut modifier le prix d’un article dans son panier ou accéder aux données d’un autre client en changeant un simple numéro dans l’URL (faille IDOR). Ces erreurs sont invisibles pour les scanners automatiques et nécessitent une analyse humaine malicieuse.

Pourquoi choisir un exercice Red Team plutôt qu’un pentest classique ?

Le pentest cherche à identifier le maximum de failles dans un périmètre précis. Le Red Teaming, lui, est une simulation de guerre totale sur le long terme. L’objectif n’est pas seulement de trouver des failles, mais de tester la capacité de détection et de réaction de vos équipes de défense (Blue Team) face à une infiltration silencieuse et persistante.

Quel budget et quelle durée prévoir pour un test d’intrusion ?

Le coût et la durée dépendent de la complexité de votre infrastructure. En général, une mission dure entre 5 et 10 jours de travail effectif. Pour le budget, il faut compter entre 3 000 € et 15 000 € selon l’expertise requise et l’étendue du périmètre à tester (application web, réseau interne ou API).