Craignez-vous qu’une intrusion silencieuse paralyse vos activités sans que votre système d’alerte ne bronche ? Cet article détaille comment le duel entre la red team et la blue team simule des attaques réelles pour tester votre résilience et renforcer vos protocoles de défense. Vous découvrirez comment cette collaboration tactique, incluant la purple team, transforme vos vulnérabilités en remparts solides pour garantir une sécurité informatique impénétrable en 2026.

- Red team et blue team : les deux faces d’une même pièce

- Au-delà du simple test : le réalisme des simulations offensives

- La purple team pour briser les silos entre attaquants et défenseurs

- Réussir sa stratégie de cybersécurité proactive en 2026

Red team et blue team : les deux faces d’une même pièce

Oubliez l’image d’Épinal du hacker en sweat à capuche. En entreprise, la sécurité est un duel permanent entre attaque et défense pour tester votre résilience réelle.

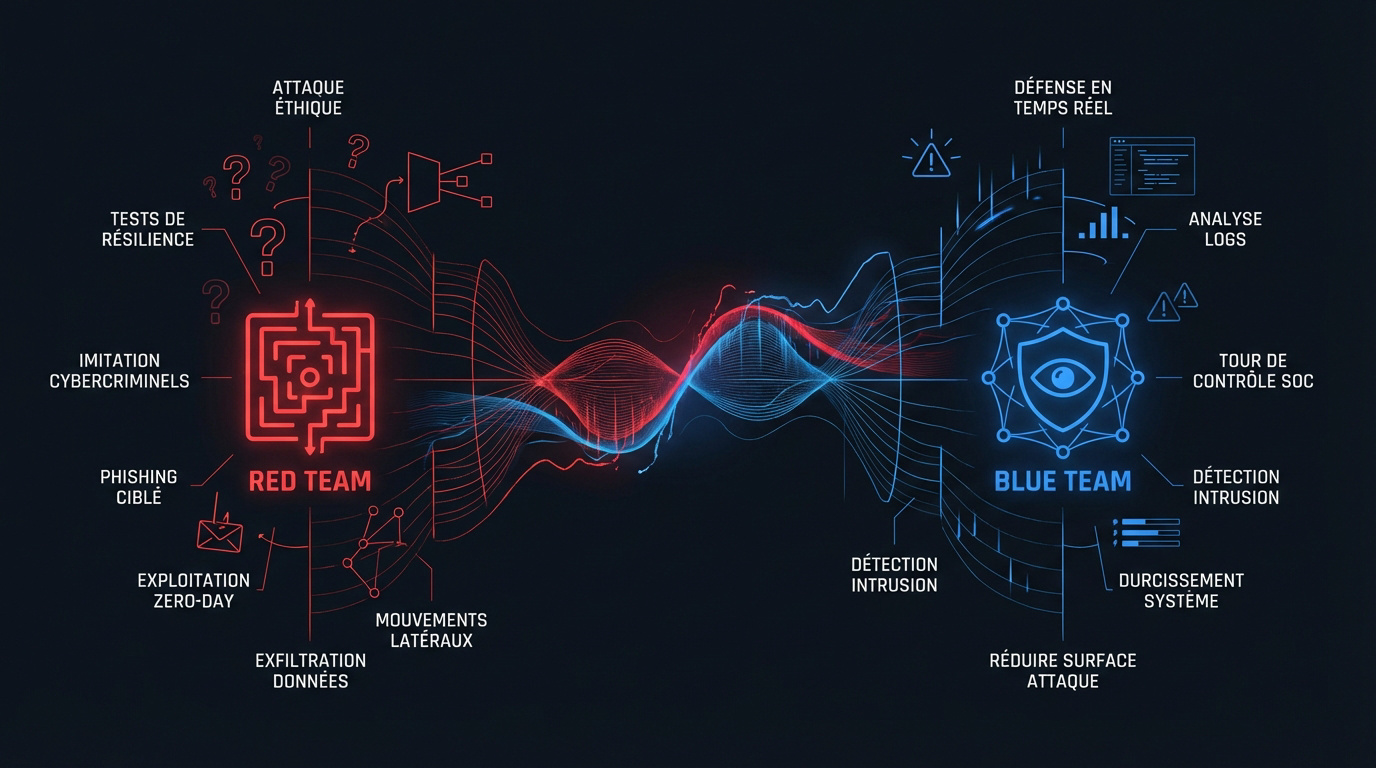

Red Team : experts offensifs simulant des assauts. Blue Team : défenseurs protégeant le réseau et analysant les incidents.

La red team ou l’art de l’infiltration contrôlée

Ces attaquants éthiques testent la résilience globale d’une organisation sans prévenir. Ils ne cherchent pas juste des failles, mais éprouvent la résistance humaine et technique.

Ils imitent les vrais groupes de cybercriminels pour rester réalistes. Pour cela, ils utilisent des TTPs (Tactiques, Techniques et Procédures) précises.

- Simulation de phishing ciblé.

- Exploitation de vulnérabilités zero-day.

- Mouvements latéraux dans le réseau.

- Exfiltration de données fictives.

La blue team pour verrouiller les accès et surveiller

Les défenseurs analysent les logs et repèrent les comportements suspects en temps réel. Ils sont le rempart physique et logique de toute l’infrastructure.

Le SOC est leur tour de contrôle. Ils utilisent des outils de détection pour stopper les intrusions avant qu’elles ne fassent mal au business.

Le durcissement système réduit la surface d’attaque. Il s’agit simplement de fermer les portes inutiles sur chaque machine du réseau.

Au-delà du simple test : le réalisme des simulations offensives

Si la théorie protège sur le papier, seule la pratique révèle les vraies failles. C’est là qu’interviennent les simulations poussées pour bousculer vos certitudes.

Pourquoi un exercice red team bat un pentest classique

Le pentest traque les trous dans un périmètre fixe. À l’inverse, la Red Team cherche n’importe quel chemin vers l’objectif. C’est une approche beaucoup plus libre.

| Critère | Pentest | Red Team |

|---|---|---|

| Portée | Limitée | Globale |

| Objectif | Trouver des failles | Tester la détection |

| Durée | Courte | Longue |

| Visibilité | Annoncé | Surprise |

La détection est mise à rude épreuve. On ne teste pas que le logiciel, mais aussi la rapidité des humains.

Le réalisme change tout. Les surprises forcent les équipes à rester vigilantes.

L’impact de l’ingénierie sociale sur la défense humaine

Le maillon faible reste souvent l’humain. Une clé USB sur un parking ou un appel urgent ouvrent les portes. Les attaquants exploitent ces biais cognitifs.

Tester la posture humaine est vital. La technologie seule ne suffit pas si un employé cède son mot de passe.

- Phishing par SMS (smishing)

- Usurpation d’identité au téléphone

- Accès physique frauduleux aux locaux

La sensibilisation doit être concrète. Rien ne vaut un test réel pour apprendre.

La purple team pour briser les silos entre attaquants et défenseurs

Faire s’affronter les équipes est utile, mais les faire travailler ensemble est bien mieux pour la sécurité globale.

La Purple Team transforme les rapports techniques en évaluations de risques business et en priorités budgétaires concrètes.

Transformer les rapports techniques en décisions pour la direction

Un rapport technique de cent pages ne sert à rien s’il reste au placard. La Purple Team traduit ces failles en risques business concrets.

Le management doit comprendre où investir. Les priorités budgétaires deviennent claires quand on montre comment une intrusion a réussi.

Le dialogue s’installe enfin. Les experts et les décideurs parlent désormais la même langue.

En bref, pour optimiser votre posture, demandez votre audit de sécurité.

Le cycle de vie d’une réponse à incident partagée

Quand l’intrusion survient, chaque seconde compte. La Purple Team synchronise la détection et le confinement. On n’attend plus le rapport final pour corriger le tir.

L’éradication de la menace devient plus fluide. Les attaquants montrent aux défenseurs comment ils ont contourné les règles.

La vitesse de réaction augmente drastiquement. On apprend de chaque assaut pour renforcer les murs immédiatement.

Un pentest n’est que le début du processus.

Réussir sa stratégie de cybersécurité proactive en 2026

Pour rester dans la course face aux menaces, il faut marier outils de pointe et expertise humaine. Voici comment transformer votre défense.

Outils de scan, siem et automatisation des scripts

Le SIEM centralise toutes les alertes. C’est le cerveau de la défense moderne. Sans lui, on navigue à vue dans l’océan des logs.

L’automatisation change la donne pour les scripts de scan. On gagne un temps précieux sur les tâches répétitives et peu gratifiantes.

Le DevSecOps intègre la sécurité dès le code. On ne répare plus après, on construit solide dès le départ pour éviter les failles.

La technologie soutient l’expert. Elle ne le remplace jamais totalement.

- Détecter : < 1 minute.

- Évaluer : < 10 minutes.

- Éjecter : < 60 minutes.

Recruter les bons profils : entre rigueur et communication

Au-delà du code, cherchez des profils analytiques. La rigueur est la base, mais la curiosité fait la différence. Un analyste doit savoir douter.

La communication est le ciment des équipes. Savoir expliquer un problème complexe simplement est une force rare pour convaincre la direction.

- Esprit critique et synthèse.

- Veille technologique quotidienne.

- Gestion du stress.

La formation continue est obligatoire. Le monde cyber change trop vite pour stagner.

En adoptant une approche Red team blue team, vous ne subissez plus. Vous testez vos limites pour devenir vraiment inattaquable.

Maîtriser le duel entre Red Team et Blue Team est vital pour votre résilience. En simulant des assauts réels, vous identifiez vos failles avant les cybercriminels et renforcez votre détection. Agissez dès maintenant pour transformer ces tests en une défense impénétrable. Votre sécurité de demain se construit sur vos simulations d’aujourd’hui.

FAQ

C’est quoi exactement la différence entre une Red Team et une Blue Team ?

Pour faire simple, imaginez un exercice militaire grandeur nature. La Red Team joue le rôle des attaquants éthiques. Leur mission est d’imiter les cybercriminels réels en utilisant leurs tactiques (TTPs) pour infiltrer votre système par tous les moyens : phishing, failles techniques ou même ingénierie sociale. Ils testent votre résistance globale sans vous prévenir pour rester dans le réalisme le plus total.

De l’autre côté, la Blue Team représente vos défenseurs. Ce sont les experts du SOC (Security Operations Center) qui veillent jour et nuit. Leur rôle est de surveiller les logs, de détecter les comportements suspects et de verrouiller les accès. Ils sont là pour stopper les intrusions le plus vite possible, idéalement en moins d’une heure, pour protéger vos données et vos infrastructures.

Pourquoi choisir un exercice Red Team plutôt qu’un simple pentest ?

Le pentest (test d’intrusion) est un audit ciblé et annoncé qui cherche des failles techniques sur un périmètre précis, souvent pour la conformité. C’est une vérification nécessaire, mais limitée. À l’inverse, la Red Team simule une menace persistante et globale. Elle ne se contente pas de chercher des trous dans un logiciel, elle teste aussi l’humain et les processus de détection sur une longue durée.

Le Red Teaming est beaucoup plus proche de la réalité d’une attaque cyber actuelle. Là où le pentest est un examen de passage, la Red Team est une simulation de guerre totale qui permet de mesurer votre véritable capacité de réaction et de coordination face à un adversaire déterminé et imprévisible.

Quel est l’intérêt de mettre en place une Purple Team dans mon entreprise ?

La Purple Team n’est pas une équipe à part entière, mais une méthodologie de collaboration. Son but est de briser les silos entre attaquants et défenseurs. Au lieu de simplement recevoir un rapport technique froid, la Purple Team permet un échange constant : les attaquants montrent comment ils ont contourné les règles, et les défenseurs ajustent immédiatement leurs outils de détection comme le SIEM.

Cette approche transforme la cybersécurité en un levier stratégique pour la direction. Elle permet de traduire des vulnérabilités complexes en risques business concrets. Cela aide les décideurs à mieux comprendre où investir leur budget pour renforcer la posture de sécurité globale de manière proactive et efficace.

Quels sont les outils indispensables pour une défense proactive en 2026 ?

En 2026, le cerveau de votre défense reste le SIEM (Security Information and Event Management). Il centralise toutes les alertes et utilise l’intelligence artificielle pour filtrer les faux positifs. Couplé à des outils d’automatisation (SOAR), il permet de réagir à une menace en quelques secondes, par exemple en isolant automatiquement une machine infectée dès la détection d’un comportement anormal.

On mise aussi énormément sur le DevSecOps, qui intègre la sécurité dès la phase de création des logiciels, et sur l’analyse comportementale (UEBA). L’objectif est de ne plus seulement réparer après une attaque, mais de construire des systèmes solides par défaut et d’utiliser la technologie pour soutenir l’expertise humaine, qui reste irremplaçable pour l’analyse critique.

Quelles compétences faut-il rechercher pour recruter des experts en cybersécurité ?

Au-delà de la maîtrise technique des scripts et des systèmes, la qualité première est l’esprit critique. Un bon analyste doit savoir douter et faire preuve d’une grande curiosité pour débusquer les anomalies cachées. La rigueur est indispensable, mais elle doit s’accompagner d’une excellente capacité de communication pour expliquer des problèmes complexes à des non-experts.

Le monde de la cyber évolue tellement vite qu’une veille technologique quotidienne et une grande gestion du stress sont essentielles. Cherchez des profils capables de synthèse, qui comprennent les enjeux business et qui sont prêts à se former en continu pour rester à la hauteur des nouvelles menaces.