Face à une intrusion numérique, la peur de perdre vos données ou de voir un pirate rester impuni est une réalité stressante. Cet article détaille comment la forensique numérique permet de transformer ces traces invisibles en preuves judiciaires indiscutables pour identifier le mode opératoire des attaquants. Vous découvrirez les méthodes d’analyse à chaud ou à froid et l’usage de l’intelligence artificielle pour restaurer l’intégrité de vos systèmes et garantir une remédiation efficace.

- Pourquoi la forensique numérique est le pilier de la cyberdéfense

- Les 4 étapes pour transformer des données en preuves légales

- Comment choisir entre analyse à chaud et à froid ?

- Défis du cloud et puissance de l’IA dans l’enquête moderne

- Devenir analyste et garantir la recevabilite juridique des faits

Pourquoi la forensique numérique est le pilier de la cyberdéfense

Après une intrusion, la panique prend souvent le dessus, mais c’est là que la science entre en jeu pour transformer le chaos en faits exploitables.

Origines et étymologie d’une science de l’ombre

Issu du latin forensis, le terme renvoie au forum, lieu de justice antique. Comme la médecine légale, cette discipline applique une rigueur scientifique aux preuves, mais ici sur des octets.

Le mot latin forensis désigne le forum, cœur de la justice romaine. Cette science lie naturellement l’enquête technique au tribunal. Aujourd’hui, cette rigueur s’applique aux bits et aux octets informatiques.

Le métier a radicalement changé. On ne traque plus de simples fichiers cachés. Les experts affrontent désormais des groupes étatiques et des rançongiciels sur des infrastructures hybrides.

La forensique agit comme le miroir du crime. Sans elle, l’attaquant reste un fantôme invisible. Elle apporte la lumière pour comprendre l’ampleur réelle du désastre subi.

Cette discipline est devenue indispensable. C’est le socle de toute riposte sérieuse en entreprise.

Trois objectifs de l’investigation : preuve, modus operandi et remédiation

La quête de la preuve judiciaire est centrale. La donnée doit rester inattaquable devant un juge. L’expert prouve qui a agi et quand. C’est une précision chirurgicale indispensable.

Analyser les tactiques adverses permet de boucher les trous. On décortique le mode opératoire pour comprendre le chemin emprunté. Cela permet d’anticiper la prochaine offensive cyber.

L’enquête guide aussi la remédiation technique. Elle ne sert pas uniquement à punir les coupables. Elle aide les équipes à nettoyer sainement le réseau infecté.

- L’identification précise des accès.

- La chronologie des privilèges.

- Le point de sortie des données.

La forensique numérique assure ainsi la survie de l’organisation.

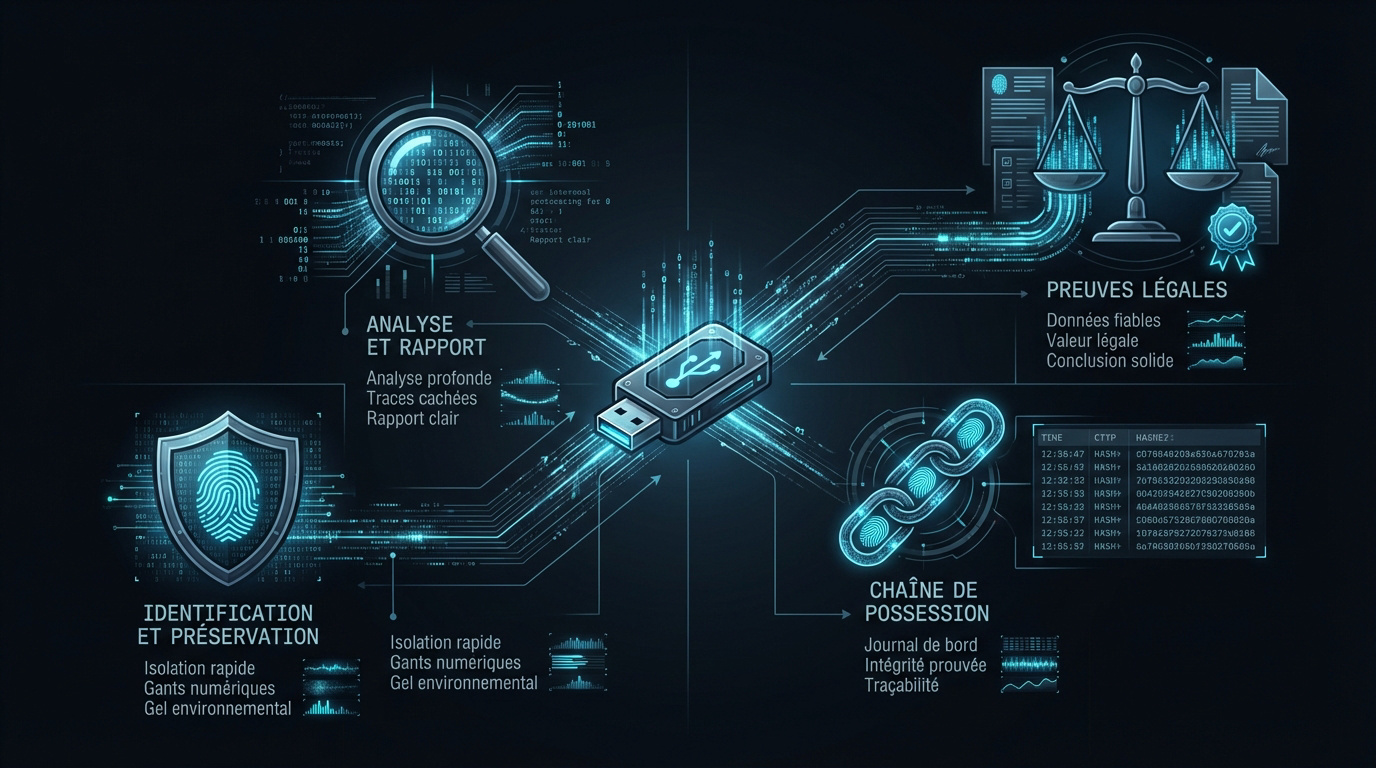

Les 4 étapes pour transformer des données en preuves légales

Pour que ces découvertes tiennent la route, il faut suivre un protocole strict afin d’éviter de polluer la scène de crime numérique.

- Préservation : Gel de l’environnement.

- Blocage : Protection contre l’écriture.

- Analyse : Recherche de traces.

- Traçabilité : Journal des preuves.

Identification et préservation : ne rien toucher sans gants numériques

Isolez les machines compromises immédiatement. Coupez les accès réseaux sans éteindre brutalement le système. La préservation commence par le gel total de l’environnement suspect pour protéger les données volatiles.

Utilisez des bloqueurs d’écriture matériels. Ces outils empêchent toute modification accidentelle du support original. C’est une assurance vie pour l’intégrité des fichiers analysés lors de l’enquête.

Documentez chaque action par écrit. L’expert note l’heure et l’état des branchements visibles. Cette rigueur garantit la fiabilité de la collecte initiale.

Analyse et rapport : faire parler les bits sans les corrompre

Explorez le disque avec des outils spécialisés. On cherche des traces d’exécution ou des scripts cachés. Chaque bit peut révéler une intention. L’analyse demande une méthode éprouvée et une concentration extrême.

Rédigez un rapport clair pour les décideurs. Le jargon technique s’efface devant les faits concrets. Mentionnez chaque logiciel utilisé pour garantir la reproductibilité des résultats obtenus.

Maintenir l’intégrité via une chaîne de possession sans faille

La chaîne de possession liste chaque personne ayant manipulé le scellé. Une seule signature manquante peut tout faire annuler devant un juge. C’est le journal de bord indispensable de la preuve.

Calculez les empreintes numériques (hash) systématiquement. Ces signatures uniques prouvent que le fichier n’a pas bougé. C’est le juge de paix de la forensique numérique.

Un avocat adverse exploitera la moindre faille dans ce suivi pour rejeter vos conclusions. La rigueur documentaire est votre seule protection efficace.

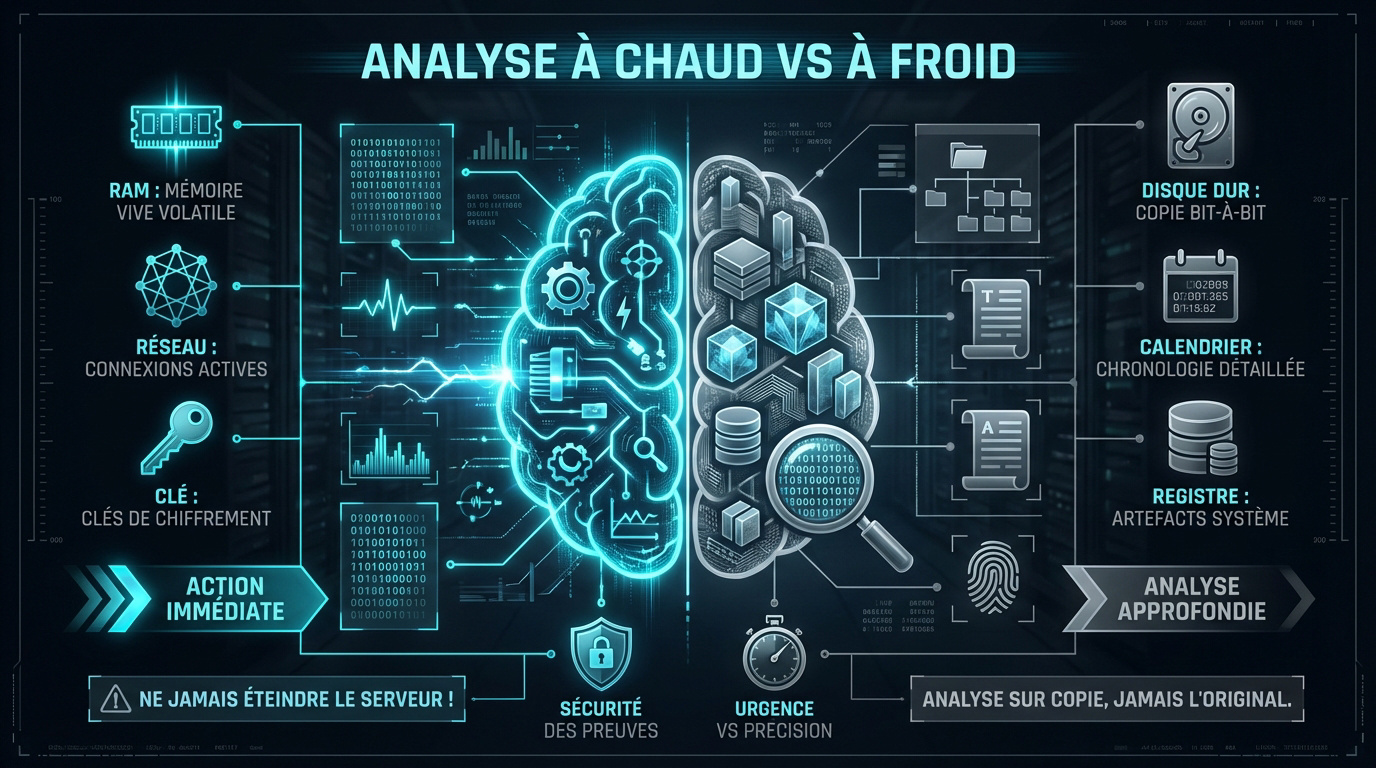

Comment choisir entre analyse à chaud et à froid ?

Le dilemme majeur de l’enquêteur réside souvent dans l’état du système au moment de sa découverte : faut-il agir sur le vif ou après coup ?

Pourquoi il ne faut jamais éteindre un serveur en plein incident

Éteindre une machine efface la mémoire vive. C’est là que se cachent les preuves les plus volatiles. Les malwares modernes ne touchent parfois jamais le disque dur.

Le redémarrage peut déclencher des scripts d’autodestruction. L’attaquant prévoit souvent une porte de sortie radicale. Garder le système allumé permet de figer ces menaces actives.

- Processus en cours

- Connexions réseau actives

- Clés de chiffrement

Autopsie des disques et extraction des artéfacts système

L’analyse à froid utilise une copie bit-à-bit du support. On travaille sur un clone pour ne jamais altérer l’original. C’est ici qu’on fouille les registres et les journaux profonds.

Les « timelines » permettent de reconstituer la chronologie des actions. On peut alors observer l’escalade de privilèges seconde par seconde.

| Type | État | Données | Atout |

|---|---|---|---|

| À chaud | Actif | RAM | Volatilité |

| À froid | Arrêté | Disque | Intégrité |

Capturer la mémoire vive pour débusquer les menaces volatiles

Extraire la RAM est une opération délicate. On utilise des outils comme Volatility pour lire ce contenu brut. On y trouve souvent des mots de passe en clair.

Les malwares résidents y laissent des traces uniques. On peut voir les injections de code dans les processus légitimes. C’est crucial pour détecter les attaques sans fichiers.

Analyser les sockets réseau révèle vers quel serveur externe les données fuitaient. C’est une étape clé de la Forensique numérique.

Défis du cloud et puissance de l’IA dans l’enquête moderne

Le périmètre de l’enquête explose avec la dématérialisation des services, obligeant les experts à utiliser des outils de plus en plus musclés.

Récupération de données effacées par le data carving

Le data carving permet de reconstruire des fichiers sans index. On cherche des signatures binaires spécifiques dans l’espace vide. C’est une technique de dernier recours souvent très efficace.

Le data carving reconstruit des fichiers (PDF, images) en cherchant des signatures binaires dans l’espace non alloué, même sans index.

Identifier des en-têtes de documents PDF ou d’images. Même si le système de fichiers est détruit, les données brutes persistent. C’est un puzzle numérique complexe à assembler.

Noter les limites du chiffrement. Si le disque est chiffré sans la clé, le carving devient techniquement impossible.

Gérer l’immateriel : investigations en environnement cloud et virtuel

Le cloud supprime l’accès physique aux serveurs. L’enquêteur dépend des logs fournis par le prestataire. C’est une perte de contrôle frustrante mais inévitable. Il faut savoir jongler avec des API complexes pour récupérer des preuves distantes.

Gérer les instances éphémères qui disparaissent après l’attaque. La vitesse de réaction devient le facteur critique de succès.

Analyser les journaux d’administration globale. Ils révèlent souvent des erreurs de configuration exploitées par les pirates.

L’intelligence artificielle pour accélérer le tri des pétaoctets

L’IA trie des volumes de données colossaux en un temps record. Elle repère des anomalies comportementales que l’œil humain raterait. C’est un gain de temps vital en crise.

Automatiser la corrélation entre des milliers de logs. L’algorithme lie des événements distants pour dessiner le scénario de l’attaque. Cela permet de se concentrer sur l’analyse fine.

Garder un œil critique sur les résultats. L’IA propose des pistes, mais l’expert humain valide toujours la conclusion finale pour la Forensique numérique.

Devenir analyste et garantir la recevabilite juridique des faits

Au-delà de la technique pure, le métier exige une rigueur éthique et une compréhension fine des rouages du droit.

Compétences clés et outils pour débuter dans le métier

Maîtriser les systèmes Windows et Linux est obligatoire. Il faut aussi comprendre le fonctionnement profond des réseaux. La curiosité est votre meilleur atout pour débusquer l’anomalie. C’est un apprentissage permanent qui demande une discipline de fer.

Utiliser des outils comme Autopsy ou FTK Imager. Ces logiciels sont des standards pour débuter sans se ruiner.

Se former continuellement. Les certifications reconnues ouvrent les portes des grands cabinets d’audit.

Transformer l’analyse technique en preuve judiciaire recevable

L’expert technique n’est pas forcément un expert judiciaire. Il doit apprendre à parler le langage des juges. La précision des termes évite toute interprétation hasardeuse lors d’un procès.

Collaborer étroitement avec les services juridiques. Ils fixent le cadre légal de l’investigation. Une preuve obtenue illégalement est une preuve inutile, peu importe sa véracité technique.

Respecter scrupuleusement le secret professionnel. La discrétion est la marque des plus grands analystes.

Synergie entre réponse sur incident et investigation forensique

Le CERT et l’enquêteur forensique travaillent main dans la main. L’un éteint l’incendie pendant que l’autre cherche le pyromane. Cette collaboration évite de détruire des preuves cruciales dans l’urgence. C’est une danse complexe entre réactivité et minutie.

Intégrer la forensique dans votre stratégie globale. Cela permet de mieux gérer les menaces internes par l’analyse comportementale.

En bref, pour sécuriser vos actifs, n’hésitez pas à solliciter votre audit de sécurité ou un pentest.

Maîtriser l’informatique légale permet d’identifier les coupables, de sécuriser vos preuves judiciaires et de restaurer durablement vos systèmes. Agissez dès maintenant pour transformer chaque trace numérique en un bouclier protecteur. Protégez votre avenir avec une expertise rigoureuse et une sérénité retrouvée.

FAQ

D’où vient le terme « forensique » et que signifie-t-il exactement ?

Le mot « forensique » nous vient tout droit du latin « forum ». Dans la Rome antique, c’était la place publique où l’on rendait la justice. Aujourd’hui, cette discipline désigne l’application de méthodes scientifiques pour aider la justice. C’est un peu comme une enquête de police, mais version numérique.

En informatique, on parle de « digital forensics ». L’idée est d’analyser vos ordinateurs, serveurs ou smartphones pour retrouver des preuves après une attaque ou une fraude. C’est une science rigoureuse qui transforme des données invisibles en faits concrets et vérifiables.

Quels sont les objectifs principaux d’une investigation numérique ?

L’enquêteur poursuit trois buts essentiels : prouver les faits, comprendre comment l’attaquant a agi (le fameux modus operandi) et aider à réparer les dégâts. Il s’agit de fournir des preuves inattaquables devant un tribunal tout en identifiant les failles de sécurité qui ont été exploitées.

L’analyse du mode opératoire est cruciale pour anticiper les futures attaques. En décortiquant les habitudes du pirate, on peut souvent faire le lien entre plusieurs incidents et mieux protéger votre structure pour l’avenir. C’est un véritable travail de mémoire et de protection.

Comment garantit-on qu’une preuve numérique est valable en justice ?

Pour qu’une preuve soit acceptée par un juge, elle doit suivre un protocole très strict appelé chaîne de possession. C’est un journal de bord qui documente chaque personne ayant manipulé la preuve, de sa collecte à sa présentation au tribunal. On utilise aussi le « hachage », une empreinte numérique unique, pour prouver que le fichier n’a jamais été modifié.

Chaque étape, de l’acquisition à l’analyse, doit être documentée avec précision. Si une seule signature manque ou si l’intégrité du fichier est douteuse, la preuve peut être rejetée. C’est pour cela que les experts suivent des normes internationales très rigoureuses.

Pourquoi est-il déconseillé d’éteindre un ordinateur après une cyberattaque ?

C’est une erreur classique que l’on veut éviter ! Éteindre la machine efface immédiatement la mémoire vive (RAM). C’est pourtant là que se cachent les preuves les plus précieuses et volatiles, comme les connexions en cours, les mots de passe ou les logiciels malveillants qui ne s’enregistrent jamais sur le disque dur.

De plus, certains virus sont programmés pour détruire des données ou se verrouiller lors d’un redémarrage. En laissant le système allumé, l’expert peut effectuer une « analyse à chaud » et capturer ces informations vitales avant qu’elles ne disparaissent à jamais.

Peut-on vraiment récupérer des fichiers qui ont été effacés ?

Oui, c’est souvent possible grâce à une technique appelée le data carving. Même si un fichier est supprimé et n’apparaît plus dans l’index du système, ses données brutes restent souvent présentes sur le disque tant qu’elles n’ont pas été écrasées par de nouvelles informations. On cherche alors des signatures binaires spécifiques pour reconstituer le puzzle.

C’est une méthode de dernier recours très efficace pour retrouver des documents PDF ou des images. Cependant, attention : si votre disque est chiffré et que vous n’avez pas la clé, cette récupération devient techniquement impossible. La science a ses limites face au chiffrement total.

Quels sont les nouveaux défis posés par le Cloud pour les enquêteurs ?

Le Cloud change la donne car l’enquêteur n’a plus d’accès physique au serveur. On dépend alors totalement des journaux (logs) fournis par le prestataire de service. C’est une perte de contrôle qui demande de maîtriser des outils et des API complexes pour récupérer les preuves à distance.

Un autre défi majeur est la vitesse. Dans le Cloud, certaines ressources sont éphémères et disparaissent dès que l’attaque est finie. Il faut donc réagir avec une rapidité extrême pour capturer les traces avant que l’instance ne soit supprimée par le système.