Votre plateforme est-elle vraiment à l’abri d’une injection SQL ou d’un vol de session par script malveillant ? La sécurité application web demande une vigilance totale sur toute la chaîne logicielle pour éviter que vos données sensibles ne finissent sur le dark web. Cet article détaille les stratégies du WAF au Secure SDLC pour transformer vos vulnérabilités en remparts infranchissables dès la conception.

- Pourquoi la sécurité de vos applications web est votre priorité en 2026

- Intégrer le Secure SDLC dans vos cycles de développement

- 3 méthodes de tests d’intrusion pour débusquer les vulnérabilités

- Protéger les données sensibles et les API exposées

Pourquoi la sécurité de vos applications web est votre priorité en 2026

Après des années de négligence, le réveil est brutal pour beaucoup d’entreprises qui découvrent que leurs vieux remparts ne suffisent plus face aux assauts modernes.

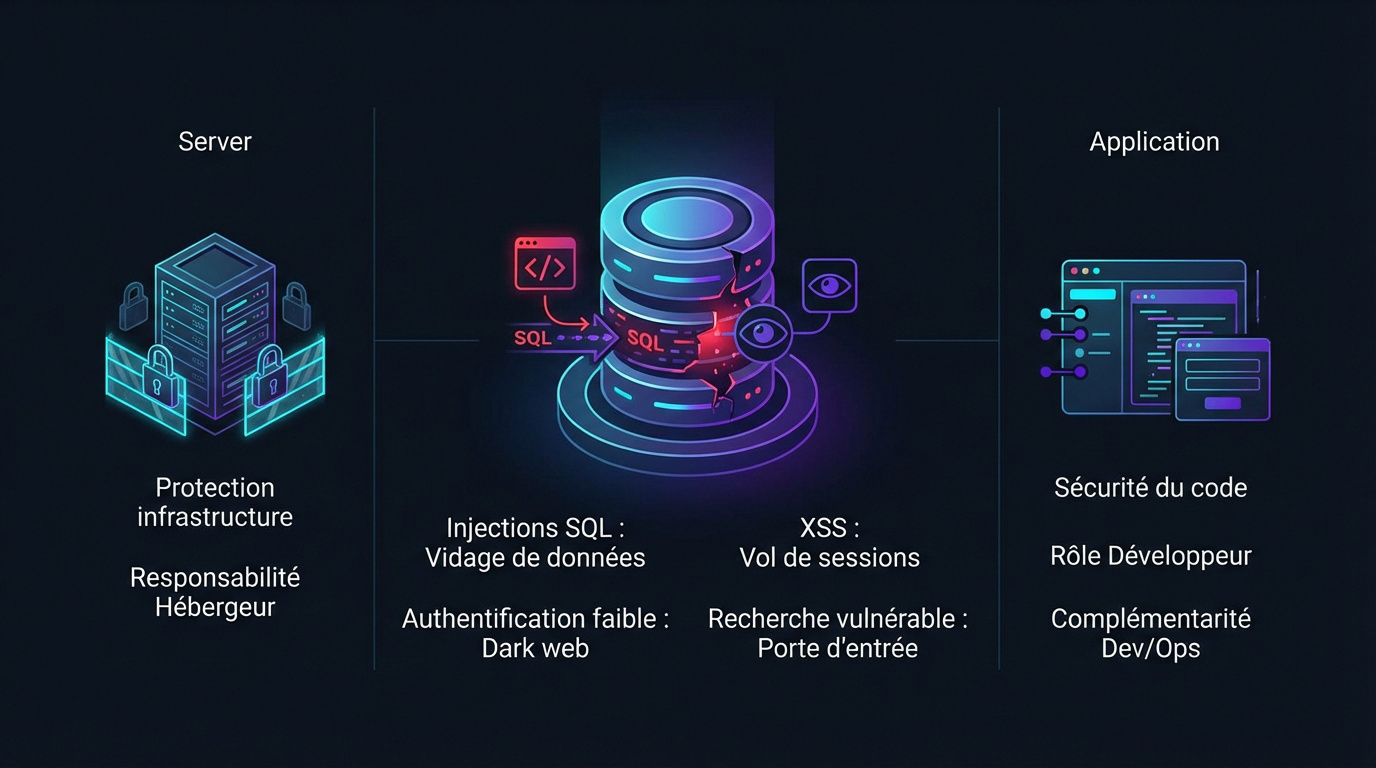

Injection SQL (SQLi) : détournement de requêtes vers la base de données. Cross-Site Scripting (XSS) : injection de scripts malveillants

Comprendre les injections SQL et les failles XSS

L’injection SQL permet à un pirate de manipuler vos requêtes. En insérant du code malveillant dans un formulaire, il peut vider votre base de données. C’est une technique ancienne, mais elle reste redoutable et dévastatrice en 2026.

Les scripts intersites, ou XSS, ciblent directement vos utilisateurs. Le hacker injecte un script dans le navigateur de la victime. Cela lui permet de voler des sessions actives sans fournir le moindre effort technique complexe.

Une authentification défaillante aggrave souvent la situation. Si vos accès sont mal verrouillés, vos données sensibles finissent rapidement sur le dark web. Une Sécurité base de données | Guide et bonnes pratiques 2026 devient alors votre seule protection réelle.

Une simple barre de recherche non protégée suffit parfois. Elle devient la porte d’entrée idéale pour un hacker. Sans validation rigoureuse, votre application s’expose à un pillage total.

Différencier la protection du serveur de celle de l’application

Il faut bien séparer la configuration système du code source. Le serveur n’est que le contenant, tandis que le code est le contenu. Les deux demandent une surveillance constante mais totalement distincte.

Votre hébergeur s’occupe de l’infrastructure physique et du réseau. C’est son rôle principal. Mais il ne pourra jamais corriger une faille de logique présente dans votre propre développement web ou vos API.

Le développeur porte la responsabilité de chaque point d’entrée. Il doit valider les données et sécuriser les accès. Personne d’autre ne fera ce travail de précision à sa place.

Une machine bien configurée ne protège pas une application passoire. La Sécurité application web exige une alliance entre Ops et Dev. Un Pare-feu de cheminée | Guide sécurité et choix 2026 logiciel, comme un WAF, complète cette défense indispensable.

| Aspect | Cible de protection | Responsable |

|---|---|---|

| Sécurité Serveur | Infrastructure et OS | Hébergeur / Ops |

| Sécurité Applicative | Code et Logique métier | Développeur |

Intégrer le Secure SDLC dans vos cycles de développement

On ne peut plus se contenter de « coder d’abord et sécuriser après » ; la sécurité doit être injectée dès la première ligne de code.

Sécuriser les composants tiers et les dépendances logicielles

Utiliser du code externe fait gagner du temps mais introduit des vulnérabilités cachées. Inventorier les risques des bibliothèques open source est donc vital. Il faut savoir exactement ce que vous importez dans votre projet. La vigilance est de mise.

Utiliser un SBOM (Software Bill of Materials) pour l’inventaire et des outils de scan automatique pour détecter les vulnérabilités en temps réel.

Des solutions existent pour vérifier chaque dépendance en temps réel. Ces outils alertent dès qu’une faille publique est détectée dans vos paquets. L’automatisation simplifie grandement cette surveillance constante. C’est un gain de sécurité majeur.

Un composant obsolète est une cible facile. Ne laissez pas traîner de vieilles versions. Les mises à jour régulières ferment les portes aux attaquants.

- Risques de supply chain attack

- Nécessité de Software Bill of Materials (SBOM)

- Outils de scan de vulnérabilités

Adopter la culture DevSecOps pour automatiser la vigilance

La sécurité n’est plus une étape finale bloquante. Elle devient un fil conducteur tout au long de la création du logiciel. Dès la conception, chaque choix technique intègre cette dimension protectrice.

L’OWASP Top Ten est le document de référence mondial listant les dix risques de sécurité les plus critiques pour guider les développeurs.

Chaque commit déclenche une série de tests automatiques. Si le code est jugé dangereux, le déploiement est stoppé immédiatement. Les pipelines CI/CD garantissent ainsi que seule une version saine arrive en production.

Les développeurs doivent comprendre les enjeux. La technique ne suffit pas sans une culture forte. La formation continue est le meilleur rempart humain.

Automatiser permet de libérer du temps pour les tâches complexes. C’est le seul moyen de tenir le rythme des sorties sans sacrifier la protection. Votre Sécurité IA | Guide pro des risques et solutions 2026 en dépend directement.

3 méthodes de tests d’intrusion pour débusquer les vulnérabilités

Même avec le meilleur code du monde, rien ne remplace le regard d’un expert cherchant activement à briser vos défenses.

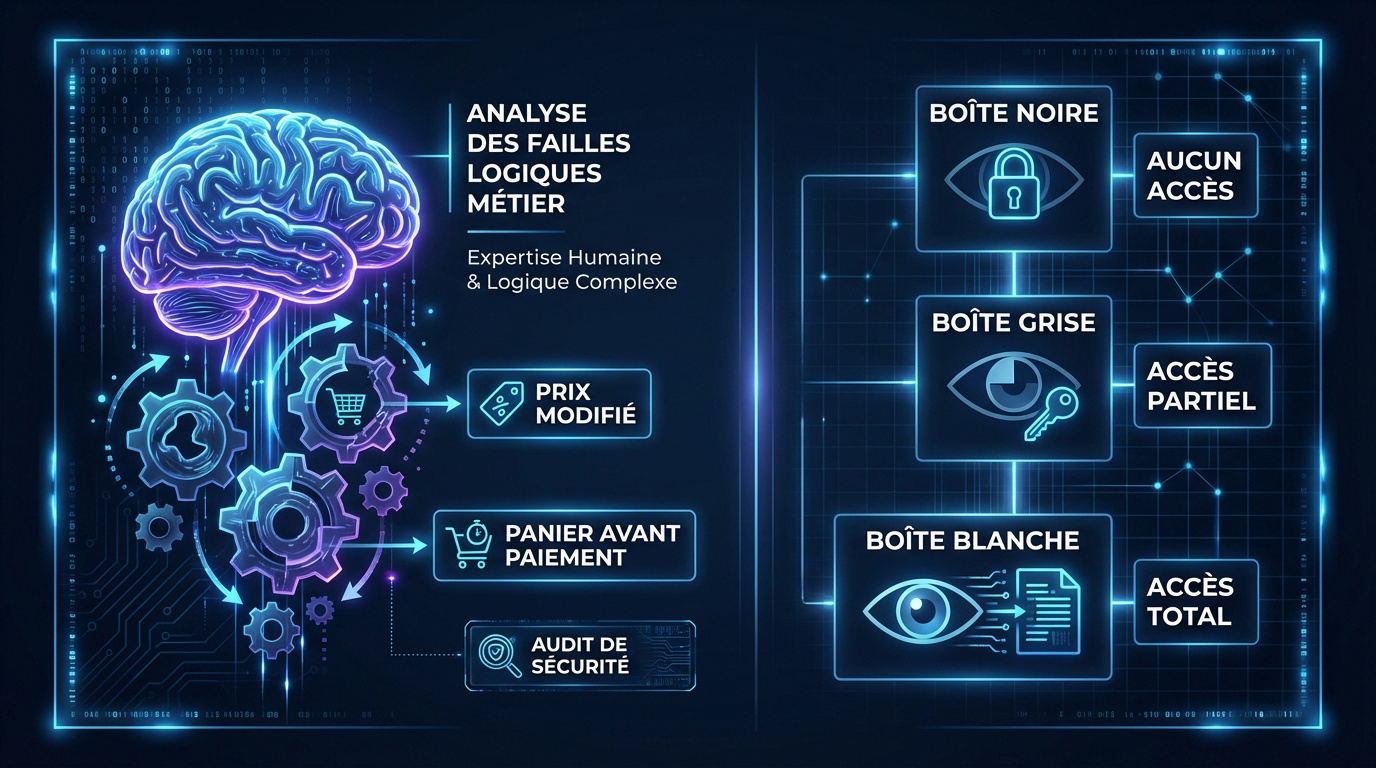

Analyser les failles logiques métier hors de portée des outils

Imaginez un panier d’achat où l’on modifie le prix juste avant de valider. Le code semble techniquement parfait, pourtant le processus métier est bancal. Ces scénarios de manipulation directe sont invisibles pour les algorithmes classiques.

En fait, l’humain reste indispensable car les scanners automatiques ignorent le contexte métier. Seul un testeur aguerri peut anticiper ces comportements malveillants. Il se glisse dans la peau d’un attaquant opportuniste.

Pour évaluer vos risques réels, demandez votre audit de sécurité personnalisé dès maintenant. C’est le meilleur moyen d’agir.

Sachez que ces failles logiques sont les plus prisées des pirates. Elles permettent de contourner les protections robustes sans jamais déclencher la moindre alerte.

Comparer les approches de pentest : boîte noire, grise et blanche

Il existe plusieurs façons de tester la sécurité application web. Chaque méthode offre un niveau de visibilité différent sur votre système. Votre choix dépendra surtout de vos objectifs finaux.

| Méthode | Accès aux infos | Réalisme | Idéal pour |

|---|---|---|---|

| Boîte Noire | Aucun | Total | Attaque externe |

| Boîte Grise | Partiel | Moyen | Utilisateur lambda |

| Boîte Blanche | Total | Faible | Audit de code complet |

Alors, comment choisir ? Un projet neuf privilégiera souvent la boîte blanche […] la boîte noire

Bref, il faut varier les plaisirs pour une protection efficace. Alterner ces méthodes garantit une couverture maximale des risques. Ne vous enfermez jamais dans une seule vision de votre sécurité.

Protéger les données sensibles et les API exposées

Une fois l’entrée sécurisée, il faut s’assurer que le trésor à l’intérieur reste illisible pour quiconque réussirait malgré tout à s’introduire.

Chiffrer les données et sécuriser les échanges via API

Le chiffrement est votre dernier rempart. Les données doivent être protégées au repos sur vos disques et en transit sur le réseau. C’est la base de la confidentialité moderne.

Verrouiller les accès aux API est vital. Utilisez des tokens robustes, comme les JWT, et limitez les taux de requêtes. Une API ouverte sans contrôle invite au vol massif.

Voici les piliers pour vos échanges :

- Utilisation de TLS 1.3

- Rotation des clés de chiffrement

- Authentification OAuth2

Pour vos projets, n’oubliez jamais que le tunnel sécurisé est indispensable. Consultez ce guide sur le VPN et sécurité 2026 | Guide expert pour vos données pour mieux comprendre.

Les interfaces non documentées ou oubliées (shadow APIs) sont des portes dérobées majeures pour l’extraction de données. Identifiez-les via une documentation rigoureuse avec Swagger ou Redoc.

Gérer les journaux d’audit et prioriser les correctifs critiques

Établir une hiérarchie des alertes est indispensable. Toutes les vulnérabilités ne se valent pas. Concentrez vos efforts sur celles qui présentent un risque immédiat pour l’entreprise.

Utilisez les logs pour la détection proactive. Les journaux d’audit sont les boîtes noires de votre application. Ils permettent de comprendre précisément comment une attaque a eu lieu.

Automatiser la remontée d’incidents via un SIEM performant. Un système d’alerte efficace réduit drastiquement le temps de réaction. Chaque minute compte lors d’une intrusion réelle.

Apprenez de chaque incident pour renforcer vos défenses. La sécurité est un marathon, pas un sprint, restez endurants. Pour aller plus loin, l’Audit de sécurité informatique | Guide et expert 2026 vous aidera.

| Protocole | Sécurité | Performance (Handshake) |

|---|---|---|

| TLS 1.2 | Moyenne (vulnérable CBC/RC4) | 2 allers-retours |

| TLS 1.3 | Maximale (algorithmes épurés) | 1 seul aller-retour |

Sécuriser vos actifs numériques exige une validation stricte des entrées, un chiffrement TLS 1.3 et une culture DevSecOps automatisée. Anticipez les failles logiques par des tests d’intrusion réguliers pour garantir la fiabilité de votre interface. Agissez dès maintenant pour transformer la sécurité de votre application web en un avantage compétitif durable.

FAQ

Quelles sont les principales menaces qui pèsent sur la sécurité de mon application web ?

En 2026, les dangers sont nombreux et variés. On retrouve classiquement les injections SQL, où un attaquant détourne vos requêtes pour accéder à votre base de données, et les failles XSS (Cross-Site Scripting) qui permettent d’injecter du code malveillant dans le navigateur de vos utilisateurs. Les attaques par déni de service (DoS/DDoS) et le vol d’identifiants par « bourrage » (credential stuffing) restent également des risques majeurs pour votre activité.

Il ne faut pas oublier les vulnérabilités plus récentes comme l’usage abusif d’API fantômes ou les failles « zero day ». Pour rester serein, il est essentiel de suivre les recommandations de l’OWASP, qui répertorie les dix risques les plus critiques, afin de construire des remparts solides autour de vos données et de celles de vos clients.

Comment différencier les approches de pentest en boîte noire, grise et blanche ?

Le choix de la méthode dépend de ce que vous voulez tester. Le test en boîte noire simule une attaque externe réelle : l’expert n’a aucune information et part de zéro. C’est idéal pour évaluer votre résistance face à un hacker inconnu. La boîte grise donne un accès partiel (comme un compte utilisateur standard) pour voir jusqu’où un intrus ou un employé malveillant pourrait aller à l’intérieur de votre système.

Enfin, le test en boîte blanche est le plus complet. L’auditeur a accès à tout : code source, architecture et configurations. C’est une analyse en profondeur, parfaite pour un audit de sécurité exhaustif avant un lancement majeur. Alterner ces méthodes permet d’avoir une vision à 360 degrés de votre sécurité informatique.

Pourquoi devrais-je intégrer le Secure SDLC et le DevSecOps dans mes projets ?

L’idée est simple : ne plus attendre la fin du développement pour s’occuper de la sécurité. Avec le Secure SDLC, on injecte la vigilance dès la première ligne de code. Cela permet d’identifier les failles bien plus tôt, ce qui coûte beaucoup moins cher à corriger que de réparer une application déjà en production.

Le DevSecOps va encore plus loin en automatisant cette surveillance via vos pipelines CI/CD. Chaque modification de code déclenche des tests automatiques. Si une vulnérabilité est détectée, le déploiement est stoppé. C’est le meilleur moyen pour une équipe de rester agile tout en garantissant une protection constante contre les erreurs humaines ou les bibliothèques tierces obsolètes.

Quelle est la différence entre un pentest automatisé classique et un pentest piloté par l’IA ?

Le pentest automatisé traditionnel ressemble à un scan de surface : il suit des règles fixes et teste aveuglément des failles connues sans comprendre le contexte. Il génère souvent beaucoup de « faux positifs » et passe à côté des failles logiques complexes. C’est un outil utile, mais limité par son manque de flexibilité.

À l’inverse, le pentest IA (ou agentique) utilise des agents intelligents capables d’interpréter les résultats de leurs tentatives pour ajuster leurs prochaines actions. Il simule réellement le raisonnement d’un humain en enchaînant plusieurs vulnérabilités pour atteindre son but. C’est une solution plus profonde et continue, capable de débusquer des erreurs de logique métier qu’un simple scanner ne verrait jamais.

Comment protéger efficacement mes API et mes données sensibles ?

La protection de vos API repose sur un verrouillage strict : utilisez des tokens robustes (OAuth2), limitez le nombre de requêtes pour éviter les abus et assurez-vous qu’aucune « API fantôme » ne traîne sans surveillance. Pour vos données, le chiffrement est obligatoire, que ce soit lors du stockage sur vos serveurs ou pendant leur transit sur le web via le protocole TLS 1.3.

En complément, l’installation d’un WAF (Pare-feu d’application Web) est indispensable pour filtrer le trafic malveillant en temps réel. N’oubliez pas de tenir des journaux d’audit (logs) précis. En cas de pépin, ces « boîtes noires » vous permettront de comprendre l’origine de l’attaque et de réagir très rapidement pour boucher la faille.