Craignez-vous qu’un pirate puisse usurper l’identité de vos utilisateurs ou voler leurs données via une faille Cross-site scripting XSS ? Cet article décrypte cette vulnérabilité d’injection de scripts malveillants pour vous aider à verrouiller efficacement vos formulaires et vos bases de données. Vous découvrirez comment l’encodage des sorties et une politique CSP robuste transforment votre site en une forteresse imprenable face aux injections JavaScript.

- Pourquoi la faille XSS menace votre site web en 2026

- 3 variantes d’attaques XSS à identifier absolument

- Conséquences réelles d’une exploitation réussie par un pirate

- Comment protéger votre site contre ces injections ?

Pourquoi la faille XSS menace votre site web en 2026

Après avoir planté le décor sur la cybersécurité moderne, il est temps de s’attaquer au prédateur le plus commun du web : le Cross-Site Scripting.

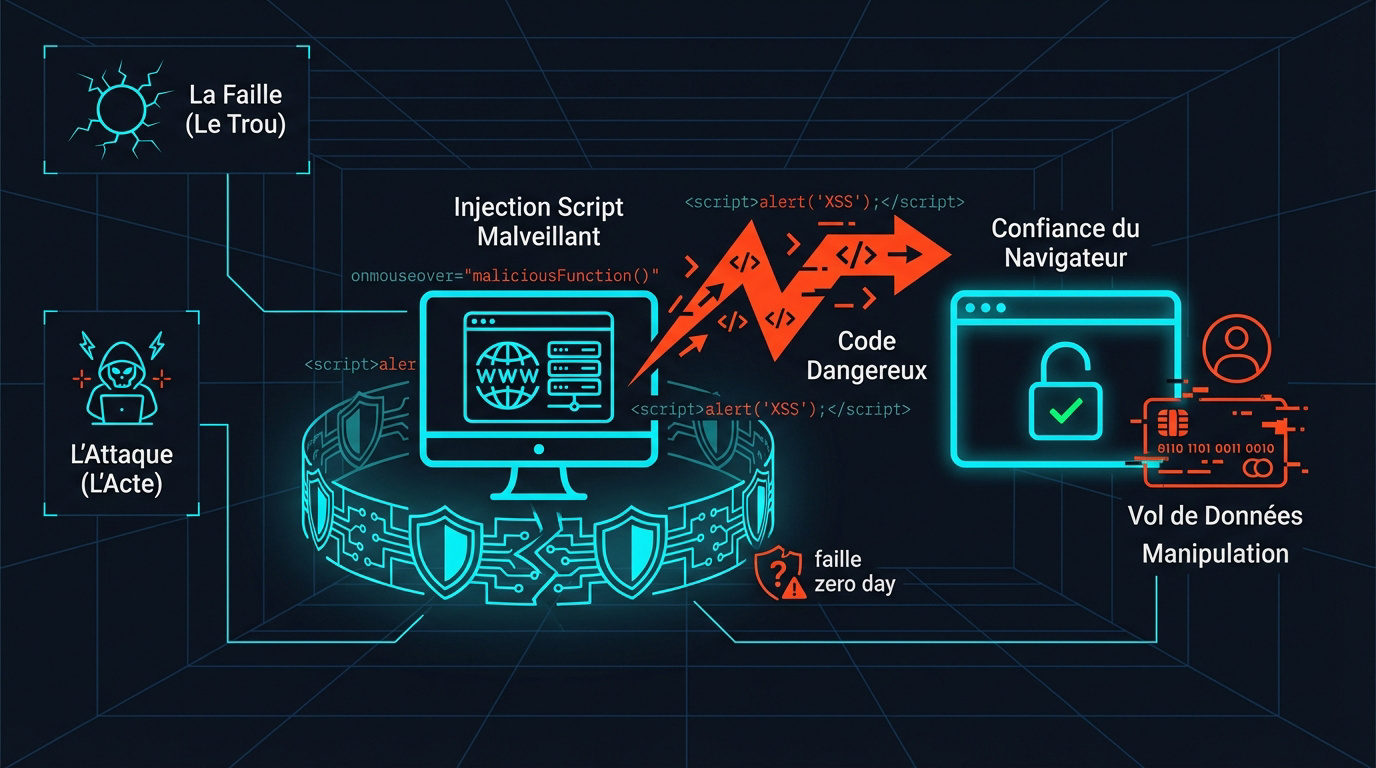

XSS (Cross-Site Scripting) : vulnérabilité permettant d’injecter des scripts côté client dans des pages web pour qu’ils soient exécutés par d’autres utilisateurs.

Le mécanisme d’injection de scripts malveillants

Le Cross-site scripting XSS consiste à injecter du JavaScript dans une page. Les autres visiteurs subissent alors ce code. Le script pirate s’exécute directement dans leur navigateur. C’est une manipulation de l’affichage web.

Il faut séparer la faille de l’attaque. Une vulnérabilité peut rester invisible des années. Le piratage survient seulement quand quelqu’un l’exploite. C’est un levier dangereux pour les sites mal protégés.

Ces scripts volent vos données privées. Ils peuvent aussi modifier toute l’interface. Tout repose sur l’insertion de balises script imprévues.

Pourquoi votre navigateur exécute ce code sans broncher

Votre navigateur fait confiance au serveur. S’il reçoit du JavaScript, il l’active immédiatement. Il ne sait pas trier le code. Le pirate profite de cette lecture automatique.

C’est le cœur de la Same-Origin Policy. Le navigateur juge légitime tout contenu de votre domaine. L’attaquant utilise cette confiance aveugle. Il agit alors en votre nom sans obstacle.

En fait, c’est aussi discret qu’une faille zero day qui frappe sans prévenir. Soyez donc vigilant sur vos entrées de données.

3 variantes d’attaques XSS à identifier absolument

Comprendre le concept est un bon début, mais il faut savoir que le XSS se décline en trois saveurs bien distinctes.

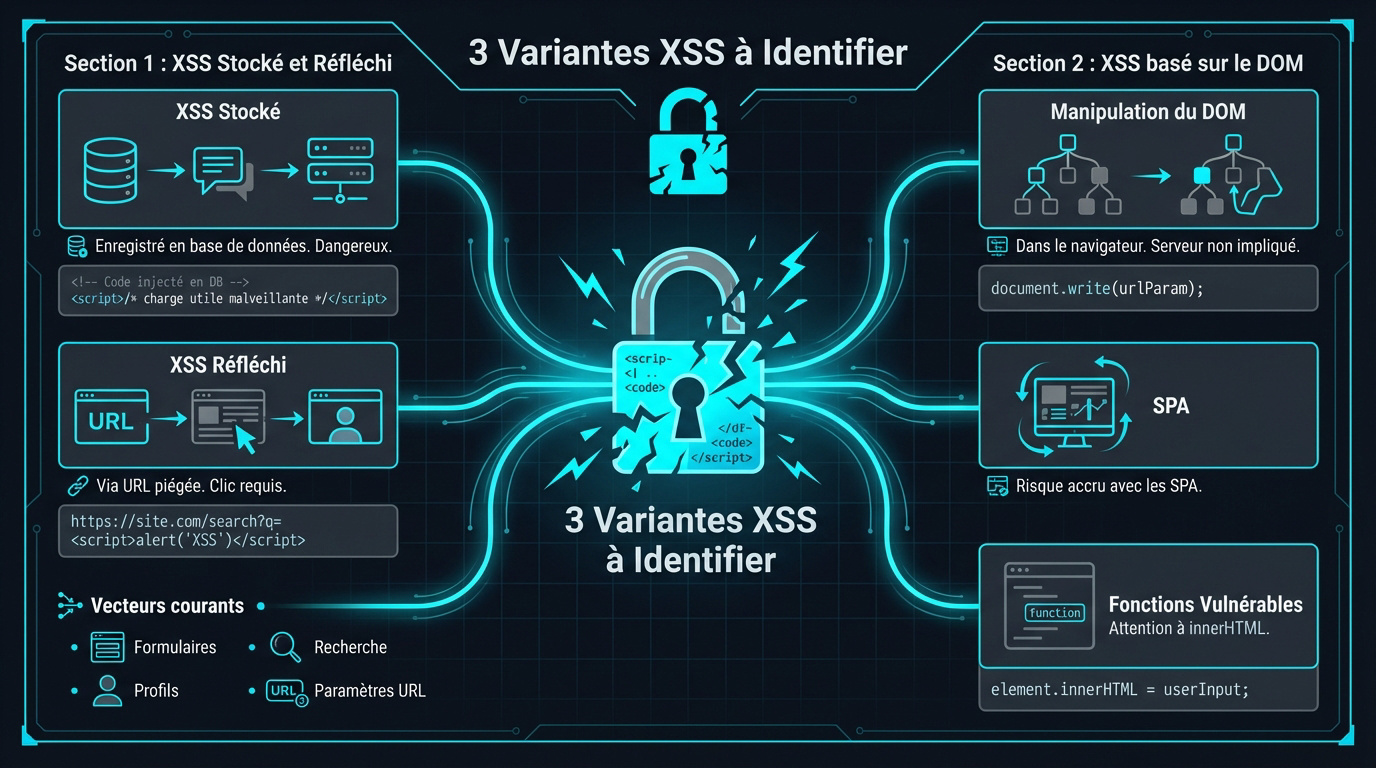

XSS stocké et réfléchi : comprendre la différence technique

Le XSS stocké est le plus dangereux. Le script malveillant est enregistré en base de données, comme dans un commentaire. Chaque visiteur de la page devient alors une victime.

Le XSS réfléchi passe par une URL piégée. Le script est envoyé au serveur puis « rebondit » vers l’utilisateur. Il nécessite souvent une action de la victime, comme un clic.

- Vecteurs courants : formulaires de contact, barres de recherche, profils utilisateurs, paramètres d’URL

| Type | Source | Mécanisme |

|---|---|---|

| XSS Stocké | Base de données | Persistant via commentaire. |

| XSS Réfléchi | Requête HTTP | Non persistant via URL. |

| XSS DOM | Code client | Manipulation locale du DOM. |

Le cas particulier du XSS basé sur le DOM

Ici, le serveur n’est même pas impliqué. Tout se passe dans le navigateur via la manipulation du DOM. Le script modifie l’arborescence de la page. C’est subtil et difficile à détecter.

Ce risque explose avec les Single Page Applications (SPA). Ces sites modernes gèrent énormément de données côté client. Une mauvaise gestion des variables JavaScript ouvre grand la porte.

Il faut rester vigilant sur l’utilisation de fonctions comme innerHTML. Elles sont pratiques mais souvent sources de vulnérabilités majeures. Préférez des alternatives plus sûres pour injecter du texte.

Conséquences réelles d’une exploitation réussie par un pirate

Si vous pensez qu’un simple script « alert » est inoffensif, les conséquences concrètes risquent de vous faire changer d’avis rapidement.

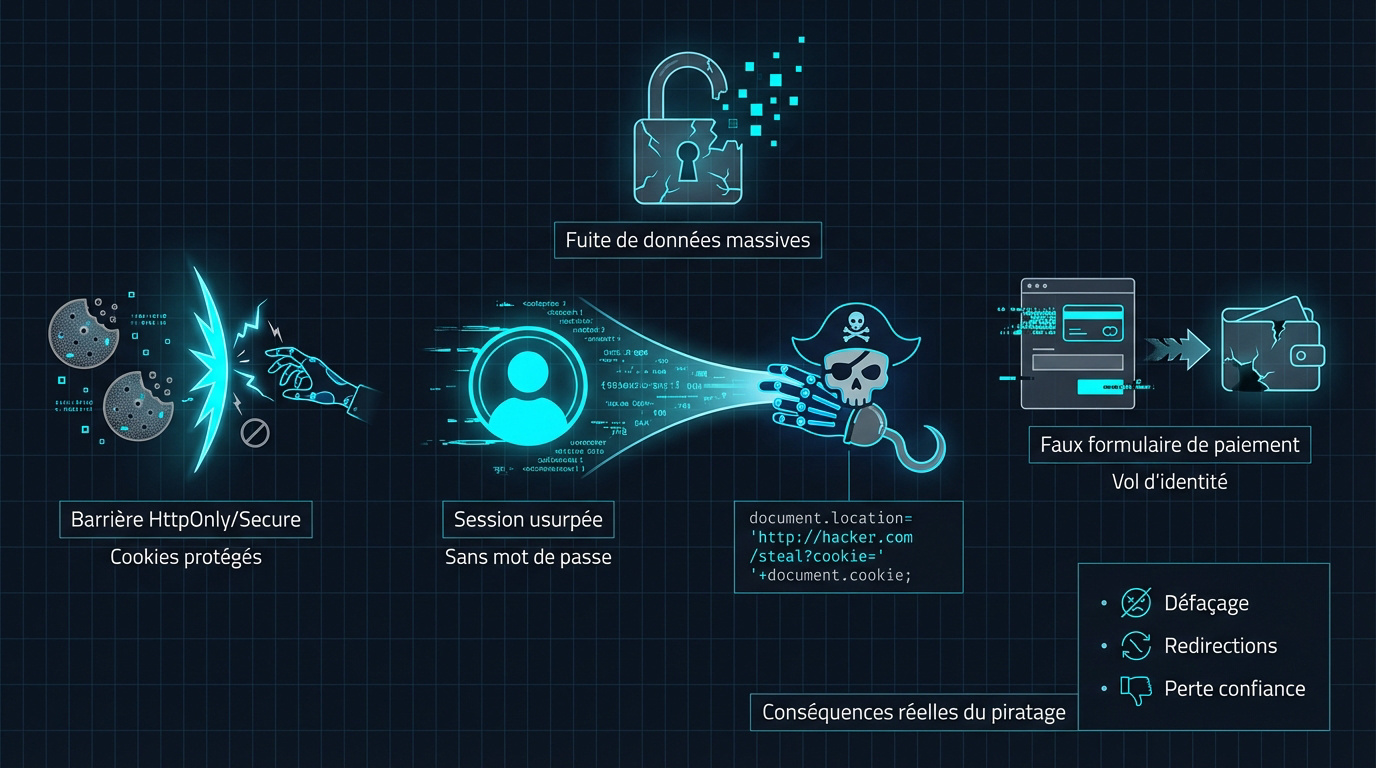

Du vol de cookies à l’usurpation de session complète

Un pirate peut lire vos cookies de session via JavaScript. Une fois ces données volées, il prend le contrôle total de votre compte. Il n’a même plus besoin de mot de passe.

Pour contrer cela, utilisez les attributs HttpOnly et Secure. Ils empêchent l’accès aux cookies par les scripts. C’est une barrière simple mais redoutablement efficace contre le vol.

L’usurpation de session peut mener à des fuites de données massives. Votre identité numérique est en jeu. Ne sous-estimez jamais la valeur d’un simple cookie de connexion.

Usurpation d’identité, vol de cookies de session, injection de faux formulaires de paiement (phishing) et prise de contrôle totale du compte.

Phishing et altération de contenu : les risques invisibles

Le Cross-site scripting XSS permet de modifier l’apparence d’un site légitime. Un pirate peut injecter un faux formulaire de paiement. L’utilisateur, en pleine confiance, donne ses coordonnées bancaires sans se douter de la supercherie en cours.

Au-delà du vol, il y a un risque juridique. En tant que propriétaire, vous êtes responsable de la sécurité des données. Une négligence peut coûter cher en amendes et en réputation.

Voici les impacts majeurs :

- Défaçage du site web

- Redirections vers des domaines malveillants

- Perte définitive de la confiance client

Comment protéger votre site contre ces injections ?

Heureusement, la fatalité n’existe pas en sécurité web et des remparts solides peuvent être érigés.

Encodage des sorties et validation stricte des entrées

L’encodage transforme les caractères spéciaux en entités HTML. Un chevron devient alors un code inoffensif. Le navigateur affiche le symbole mais n’exécute plus la balise script correspondante.

La validation par whitelist est la règle d’or. N’acceptez que ce qui est explicitement autorisé. Les blacklists sont souvent incomplètes et faciles à contourner par un pirate astucieux. C’est une base de défense indispensable pour tout développeur.

| Méthode | Action | Efficacité | Usage |

|---|---|---|---|

| Encodage HTML | Convertit les caractères | Excellente | Affichage de données |

| Validation Whitelist | Autorise le sûr | Maximale | Formulaires et URL |

| Blacklist | Bloque le connu | Faible | À éviter seul |

| Sanitization | Nettoie le code | Bonne | Contenu HTML riche |

Configurer une Content Security Policy robuste

La CSP est un en-tête HTTP puissant. Elle définit quelles sources de scripts sont autorisées sur votre site. Elle bloque net les scripts externes non déclarés par l’administrateur.

Les frameworks modernes comme Angular ou React intègrent des protections natives. Ils gèrent souvent l’échappement automatiquement. Toutefois, ne vous reposez pas uniquement sur eux sans comprendre les réglages.

En bref, la sécurité est un processus continu. Pour aller plus loin et vérifier vos défenses, n’hésitez pas à solliciter votre audit de sécurité ou un pentest complet.

Sécurisez votre plateforme en validant chaque entrée et en encodant vos sorties pour bloquer toute injection malveillante. L’adoption d’une Content Security Policy robuste protège durablement vos utilisateurs contre le Cross-Site Scripting. Agissez dès maintenant pour garantir une navigation sereine et préserver la confiance de votre communauté.

FAQ

C’est quoi exactement une faille Cross-Site Scripting (XSS) ?

Le Cross-Site Scripting, ou XSS, est une vulnérabilité web qui permet à un pirate d’injecter des scripts malveillants (souvent du JavaScript) directement dans les pages consultées par d’autres utilisateurs. Contrairement à une attaque qui viserait directement votre serveur, le XSS manipule l’affichage du site pour que le navigateur de vos visiteurs exécute un code pirate en toute confiance.

Une fois le script activé, l’attaquant peut usurper l’identité d’un utilisateur, voler ses cookies de session ou même modifier le contenu de la page pour piéger d’autres personnes. C’est un risque majeur pour la confidentialité des données et la réputation de votre plateforme.

Quelle est la différence entre le XSS classique et le XSS basé sur le DOM ?

La différence majeure réside dans le lieu où la faille est exploitée. Les variantes stockées ou réfléchies impliquent généralement le serveur qui renvoie un script malveillant. À l’inverse, le XSS basé sur le DOM se déroule exclusivement dans le navigateur de l’utilisateur. C’est le code JavaScript côté client qui manipule des données non fiables et modifie la structure de la page (le DOM) de manière non sécurisée.

Cela rend le DOM XSS particulièrement subtil, car l’attaque peut réussir même si votre code côté serveur est parfaitement protégé. C’est une menace très présente sur les sites modernes et les applications de type SPA (Single Page Application).

Comment les attributs HttpOnly et Secure protègent-ils mes visiteurs ?

Ces attributs sont des remparts essentiels pour sécuriser les cookies de session. L’attribut HttpOnly interdit purement et simplement l’accès aux cookies via JavaScript. Ainsi, même si un pirate réussit une injection XSS, il ne pourra pas dérober le cookie de connexion pour voler la session de l’utilisateur.

L’attribut Secure, quant à lui, force le navigateur à ne transmettre le cookie que via une connexion HTTPS chiffrée. En combinant ces réglages avec l’attribut SameSite, vous limitez drastiquement les risques d’usurpation d’identité et d’interception de données sensibles.

Quelles sont les meilleures méthodes pour bloquer les injections XSS ?

La protection repose sur trois piliers indispensables. D’abord, la validation des entrées : n’acceptez que des données conformes à vos attentes (via une whitelist). Ensuite, l’encodage des sorties est crucial : transformez les caractères spéciaux en entités HTML inoffensives avant de les afficher, pour que le navigateur les lise comme du simple texte et non comme du code exécutable.

Enfin, la mise en place d’une Content Security Policy (CSP) robuste ajoute une couche de sécurité supplémentaire. Cet en-tête HTTP indique au navigateur quelles sources de scripts sont autorisées, bloquant ainsi net l’exécution de n’importe quel code malveillant qui aurait réussi à s’immiscer sur votre page.