Vos applications web subissent-elles des tentatives d’intrusion invisibles qui contournent votre protection pare-feu classique ? Ce guide vous explique comment le Web Application Firewall agit comme un bouclier intelligent en couche 7 pour bloquer les injections SQL et le vol de données. Découvrez comment déployer cette défense robuste, en cloud ou sur site, pour neutraliser les menaces modernes et sécuriser durablement vos infrastructures numériques.

- Comprendre le pare-feu applicatif et son rôle en couche 7

- 3 menaces majeures stoppées net par le filtrage WAF

- Quel déploiement privilégier pour votre infrastructure en 2026 ?

- IA et protection des API : l’avenir de la défense web

Comprendre le pare-feu applicatif et son rôle en couche 7

Après avoir survolé l’importance de la sécurité web, voyons comment le WAF agit comme un douanier spécifique au trafic applicatif.

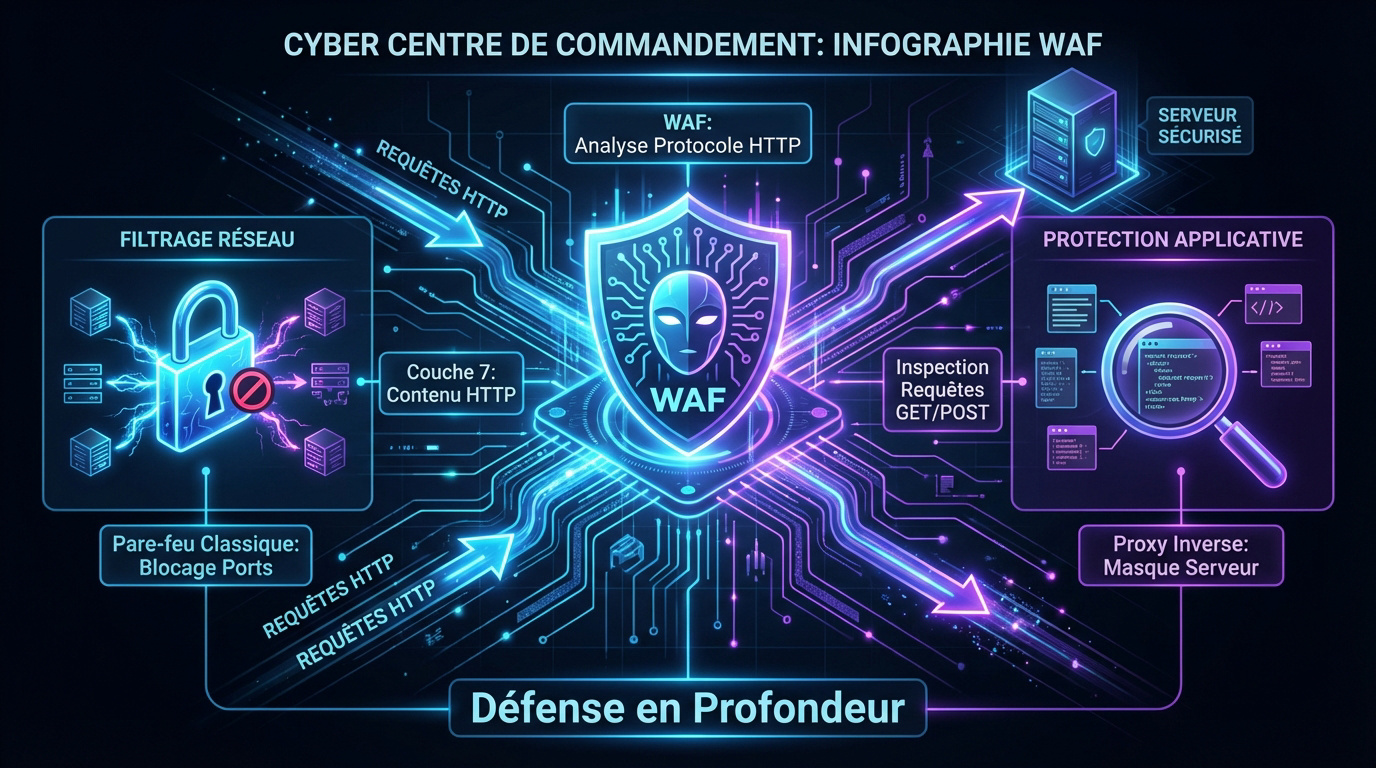

Le WAF opère au sommet du modèle OSI. Il analyse le contenu des échanges HTTP/HTTPS au lieu des simples adresses IP.

Pourquoi l’inspection du trafic HTTP est devenue obligatoire

Le Web application firewall travaille au niveau de la couche 7. Il ne regarde pas juste les adresses IP, mais le contenu réel des messages. C’est une analyse profonde du dialogue entre l’utilisateur et votre serveur.

Il inspecte minutieusement les requêtes GET et POST. Le pare-feu analyse les paramètres pour déceler des charges suspectes. Cela bloque les menaces avant qu’elles n’atteignent votre code informatique.

L’usage du proxy inverse reste ici capital. Cette configuration masque l’adresse réelle de votre serveur web. Elle offre une première barrière de protection très efficace contre les intrusions.

Différences entre filtrage réseau et protection applicative

Le pare-feu classique bloque des ports, tandis que le WAF comprend le protocole HTTP. Ce sont deux mondes technologiques complémentaires. L’un gère les flux réseau, l’autre la logique métier web.

Le pare-feu réseau s’occupe du transport. Le WAF traite les vulnérabilités applicatives. Utiliser les deux permet une défense en profondeur avec une protection pare-feu classique.

3 menaces majeures stoppées net par le filtrage WAF

Maintenant que la structure est claire, penchons-nous sur les attaques concrètes que ce dispositif permet de neutraliser quotidiennement.

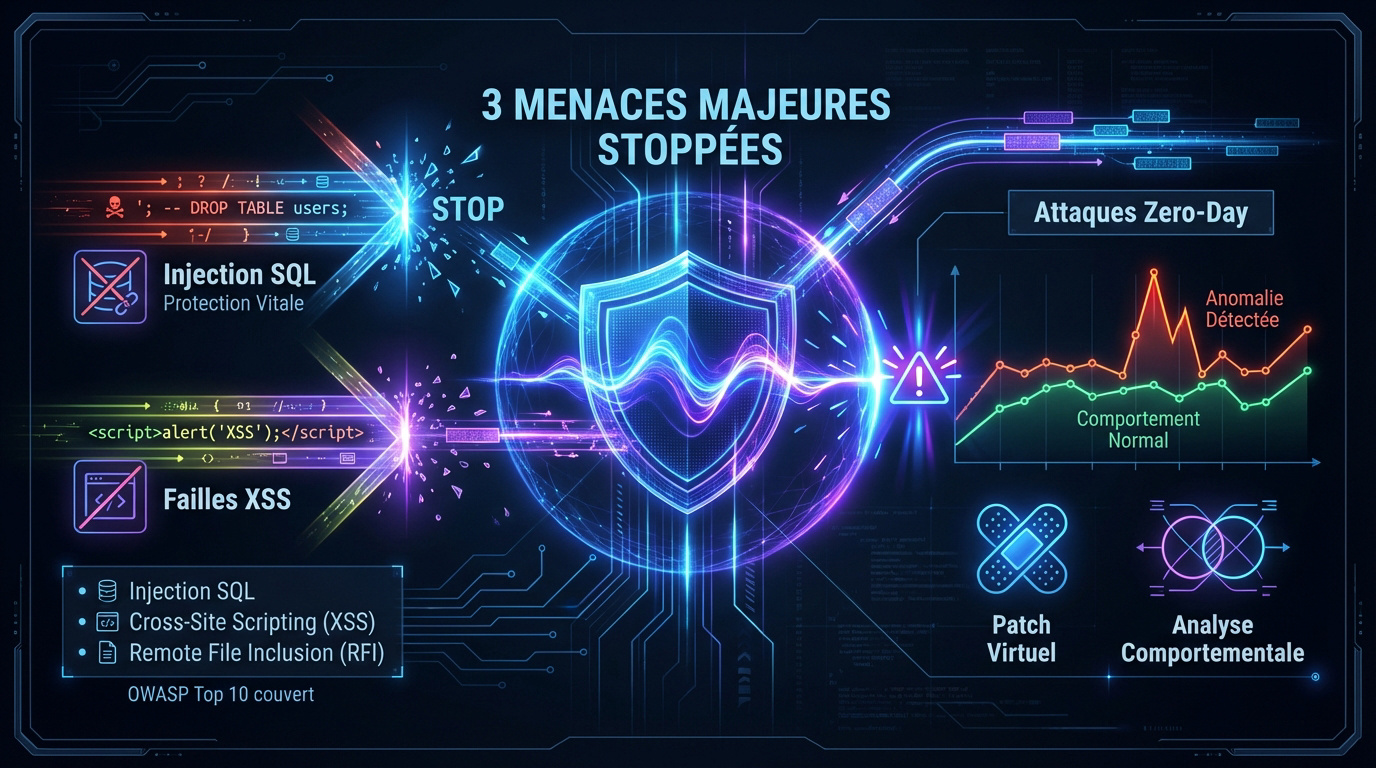

En finir avec les injections SQL et les failles XSS

Le Web application firewall bloque les injections SQL en analysant chaque requête HTTP. Il repère immédiatement les caractères spéciaux suspects. Les commandes de base de données cachées sont ainsi neutralisées.

Pour les failles XSS, le système filtre les scripts JavaScript malveillants injectés. Ces tentatives visent souvent à voler les cookies de vos utilisateurs. C’est une protection vitale pour garder votre site sain.

Le WAF traite aussi la majorité des risques critiques de l’OWASP Top 10. Ces failles sont couvertes de manière automatisée. Cela réduit drastiquement votre surface d’attaque globale face aux pirates.

- Injection SQL

- Cross-Site Scripting (XSS)

- Remote File Inclusion (RFI)

Le WAF est une première ligne de défense essentielle, mais il doit intégrer une suite de sécurité plus large pour une protection complète.

Identifier les attaques Zero-Day grâce à l’analyse comportementale

L’usage du machine learning permet de détecter tout comportement anormal. Au lieu de simples signatures, l’outil apprend les habitudes de vos visiteurs. Toute déviation suspecte déclenche alors une alerte. Le blocage devient immédiat.

Face aux vulnérabilités non patchées, le WAF offre un « patching virtuel ». Il protège vos serveurs efficacement. Cela laisse le temps à vos développeurs de corriger la faille réelle sans stresser pour la sécurité.

L’analyse croisée des logs permet d’identifier des patterns complexes. On voit vite si une IP tente plusieurs intrusions simultanément. C’est une méthode redoutable pour stopper les attaquants les plus persistants.

Quel déploiement privilégier pour votre infrastructure en 2026 ?

Identifier les menaces est une chose, mais choisir comment intégrer cette protection dans votre architecture en est une autre.

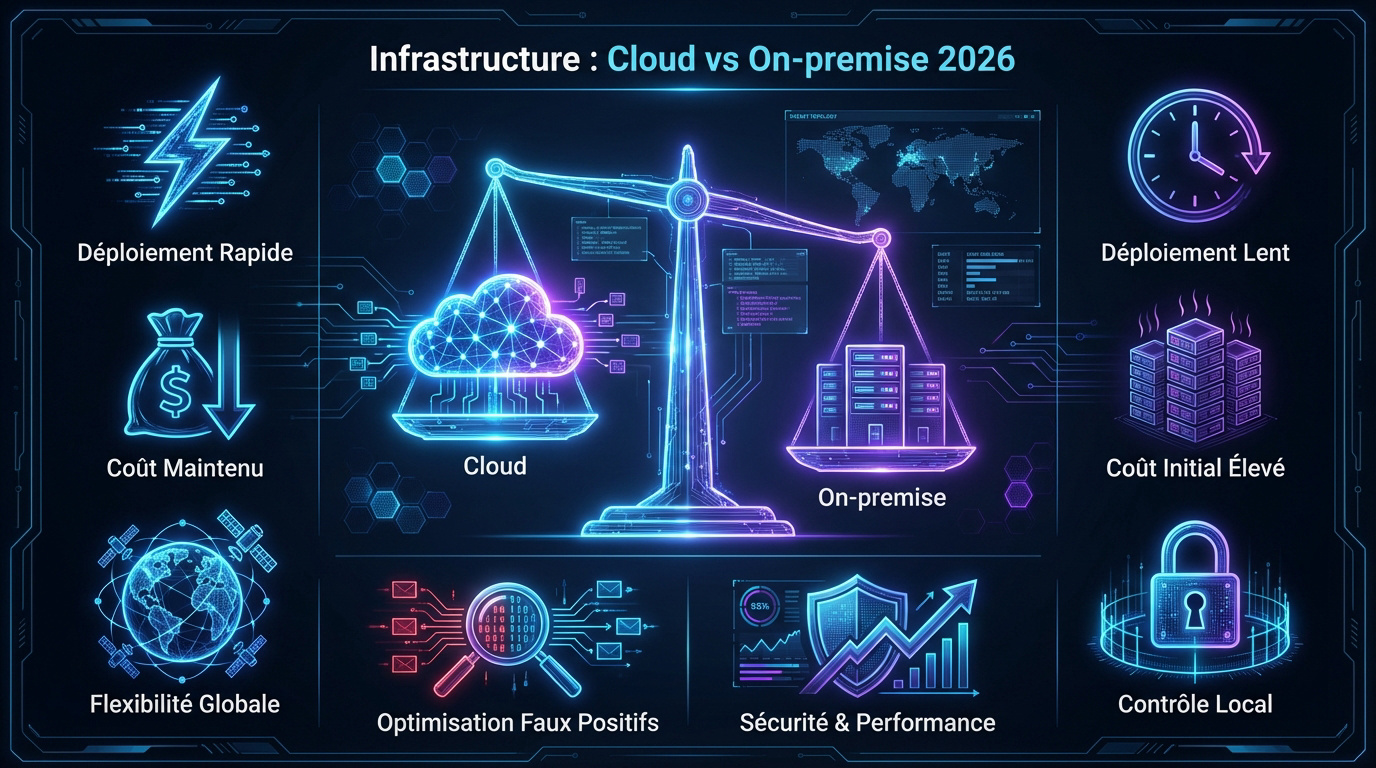

Avantages du Cloud face aux solutions On-premise

Activer un Web application firewall via le Cloud est d’une rapidité déconcertante. Quelques minutes suffisent souvent pour protéger vos données. Un simple changement de DNS lance la machine avec une efficacité redoutable.

Côté budget, le matériel local coûte cher en maintenance. Ces boîtiers exigent de l’espace en rack et des mises à jour constantes. Le Cloud élimine ces contraintes logistiques pesantes.

La question de la souveraineté reste centrale. Soyez vigilant sur la localisation des centres de données tiers. Votre choix dépendra de vos obligations réglementaires spécifiques.

| Critère | WAF Cloud | WAF On-premise |

|---|---|---|

| Déploiement | Immédiat | Lent |

| Coût initial | Faible | Élevé |

| Maintenance | Fournisseur | Matérielle |

| Contrôle | Tiers | Total |

Méthode pour réduire les faux positifs sans affaiblir la sécurité

Pour ne pas bloquer vos clients, commencez par le mode « log uniquement ». Observez le trafic sans agir. Ajustez ensuite les seuils pour ne pas rejeter les utilisateurs légitimes.

Chaque inspection ajoute quelques millisecondes de latence. Trouvez le juste équilibre entre sécurité maximale et expérience utilisateur fluide. C’est un compromis nécessaire mais à surveiller de près.

Avant la production, simulez une charge réelle pour vérifier que le pare-feu tient le choc. C’est une étape essentielle pour votre audit de sécurité.

IA et protection des API : l’avenir de la défense web

Pour finir, projetons-nous sur les nouveaux défis posés par les architectures modernes et l’automatisation.

Sécuriser les endpoints d’API et bloquer le scraping

Les attaques visent massivement les backends mobiles via leurs points d’accès. Ces interfaces exposent directement vos données sensibles. Le Web application firewall doit impérativement valider chaque appel entrant.

Les API sont des passerelles directes ; le WAF doit vérifier les jetons JWT pour décharger vos serveurs de cette logique.

Les bots et le scraping pillent vos contenus ou forcent vos accès. Ces outils automatisés saturent inutilement vos ressources serveurs. Filtrer ce trafic permet de préserver vos performances réelles.

Le pare-feu gère l’authentification en vérifiant les jetons JWT ou clés d’API. Cette méthode soulage vos serveurs d’une charge importante. C’est une barrière efficace pour protéger l’intégrité.

Fusionner le WAF dans vos pipelines CI/CD et Kubernetes

Intégrer la sécurité dès la conception est une nécessité absolue. Automatisez le déploiement des règles WAF avec votre code. C’est le cœur de l’approche DevSecOps moderne.

Le WAF filtre le trafic à l’entrée de Kubernetes tandis que le RASP surveille l’exécution interne. Les deux forment un duo de choc pour vos conteneurs. Cette synergie bloque les intrusions sophistiquées.

La transmission des alertes vers un outil SIEM garantit une réaction rapide. Centraliser les logs permet une visibilité totale sur les menaces. Une défense réussie repose sur cette surveillance constante.

Pour aller plus loin, n’hésitez pas à demander un pentest complet de vos applications.

Le pare-feu applicatif web est votre bouclier vital en couche 7 pour bloquer les injections SQL et le XSS. Intégrez-le dès maintenant à votre pipeline CI/CD pour sécuriser vos API et vos données. Protégez votre futur numérique avec une défense proactive et robuste.

FAQ

C’est quoi exactement un Web Application Firewall (WAF) ?

Un WAF, ou pare-feu d’applications Web, est un outil de sécurité essentiel qui agit comme un bouclier entre votre application et Internet. Contrairement à un pare-feu classique, il se concentre spécifiquement sur le trafic HTTP et surveille les échanges pour bloquer les tentatives d’intrusion avant qu’elles n’atteignent votre serveur.

Il fonctionne au niveau de la couche 7 du modèle OSI, ce qui lui permet d’analyser le contenu réel des messages. C’est une protection précieuse pour filtrer les requêtes malveillantes et garantir que seuls les utilisateurs légitimes accèdent à vos services en ligne.

Comment le WAF parvient-il à bloquer les cyberattaques ?

Le WAF utilise un ensemble de règles et de politiques pour inspecter chaque requête entrante. Il peut fonctionner selon un modèle de liste noire pour bloquer les menaces connues, ou de liste blanche pour n’autoriser que le trafic pré-approuvé. Souvent, une approche hybride est privilégiée pour une efficacité maximale.

Grâce à l’analyse comportementale et à l’inspection des signatures, il repère des anomalies invisibles pour les outils standards. Il agit comme un proxy inverse, recevant les demandes des clients et les filtrant rigoureusement pour protéger la logique même de votre application.

Quelles sont les menaces spécifiques qu’un WAF peut stopper ?

Ce dispositif est particulièrement efficace contre les failles du Top 10 de l’OWASP. Il neutralise notamment les injections SQL, qui tentent de voler vos données, et les attaques Cross-Site Scripting (XSS), qui injectent des scripts malveillants pour cibler vos utilisateurs.

Il protège également contre l’inclusion de fichiers, le contournement d’authentification et les attaques DDoS de la couche 7. C’est une barrière robuste contre les robots malveillants et les vulnérabilités de type « zero-day » grâce à sa capacité de « patching virtuel ».

Quelle est la différence entre un WAF et un pare-feu réseau classique ?

La différence majeure réside dans le niveau d’intervention. Un pare-feu réseau travaille sur les couches 3 et 4 pour contrôler les adresses IP et les ports. Il protège l’infrastructure globale mais ne comprend pas le contenu des messages applicatifs.

À l’inverse, le WAF se spécialise dans la couche 7 pour protéger la logique métier de vos applications Web. Les deux solutions ne sont pas interchangeables mais complémentaires : l’une gère le transport des données, tandis que l’autre sécurise le contenu des échanges HTTP/HTTPS.

Vaut-il mieux choisir un WAF Cloud ou une solution On-premise ?

Le choix dépend de vos besoins. Un WAF Cloud est souvent plus abordable et très rapide à déployer via une simple modification DNS. C’est une option idéale pour les structures cherchant une gestion simplifiée avec des coûts d’abonnement prévisibles et une maintenance déléguée à des experts.

Le déploiement On-premise (sur site) consiste à installer un matériel physique dans votre propre centre de données. Cette option offre une plus grande flexibilité et des performances élevées, mais demande un investissement initial plus lourd et une maintenance technique constante par vos équipes.

Un WAF peut-il protéger efficacement mes API et mes applications mobiles ?

Absolument, le WAF est indispensable pour sécuriser les endpoints d’API qui alimentent souvent les applications mobiles. Il valide chaque appel entrant, vérifie les jetons d’authentification et bloque les tentatives de scraping ou d’abus automatisés.

En filtrant le trafic destiné aux backends, il décharge vos serveurs de la vérification des requêtes malveillantes. C’est un élément clé des architectures modernes, s’intégrant parfaitement dans des environnements conteneurisés comme Kubernetes pour une défense en profondeur.