Votre infrastructure ressemble-t-elle à un open space sans aucune porte où n’importe quel intrus pourrait circuler librement ? La segmentation réseau transforme ce chaos vulnérable en une série de zones sécurisées pour bloquer radicalement les mouvements latéraux des attaquants. Cet article vous guide dans l’installation de véritables cloisons numériques, des VLAN aux stratégies Zero Trust, pour garantir une protection optimale de vos données sensibles et de vos objets connectés.

- Pourquoi la segmentation réseau est votre meilleure défense en 2026

- VLAN et sous-réseaux pour diviser votre infrastructure

- Vers la microsegmentation et le modèle Zero Trust

- Réussir sa transition vers un réseau segmenté

Pourquoi la segmentation réseau est votre meilleure défense en 2026

Oubliez la simple barrière à l’entrée de votre entreprise. Aujourd’hui, la structure interne de votre infrastructure doit devenir son propre bouclier pour rester résiliente face aux menaces modernes.

En finir avec le danger des réseaux plats

Un réseau plat ressemble à un immense open-space sans aucune porte. Si un intrus parvient à s’y glisser, il accède immédiatement à tout sans résistance. C’est un scénario catastrophe pour vos données sensibles.

Réseau plat = open-space sans portes. Accès total dès l’entrée. Propagation immédiate d’un malware d’un poste à toute l’entreprise.

L’absence de barrières internes facilite grandement le travail des malwares. Une seule machine infectée peut suffire à paralyser toute votre structure. Le risque de propagation devient alors exponentiel et totalement incontrôlable.

Il est temps d’abandonner ce modèle archaïque et risqué. Fragmenter votre système est devenu indispensable pour protéger vos actifs vitaux.

Bloquer les mouvements latéraux des pirates

Le mouvement latéral est la progression d’un attaquant vers vos serveurs critiques. La segmentation réseau casse radicalement cette dynamique. Chaque zone isolée se transforme alors en une forteresse indépendante.

Grâce au confinement, une menace détectée reste bloquée dans son segment d’origine. Le reste du réseau continue de fonctionner normalement. On limite ainsi les dégâts de manière très efficace.

Voici comment cette approche protège concrètement votre activité :

- Réduction de la surface d’attaque.

- Isolation immédiate des hôtes suspects.

- Limitation de la visibilité pour l’intrus.

- Facilité de nettoyage post-incident.

VLAN et sous-réseaux pour diviser votre infrastructure

Maintenant que le risque est posé, voyons les outils concrets pour bâtir ces remparts logiques au sein de vos équipements.

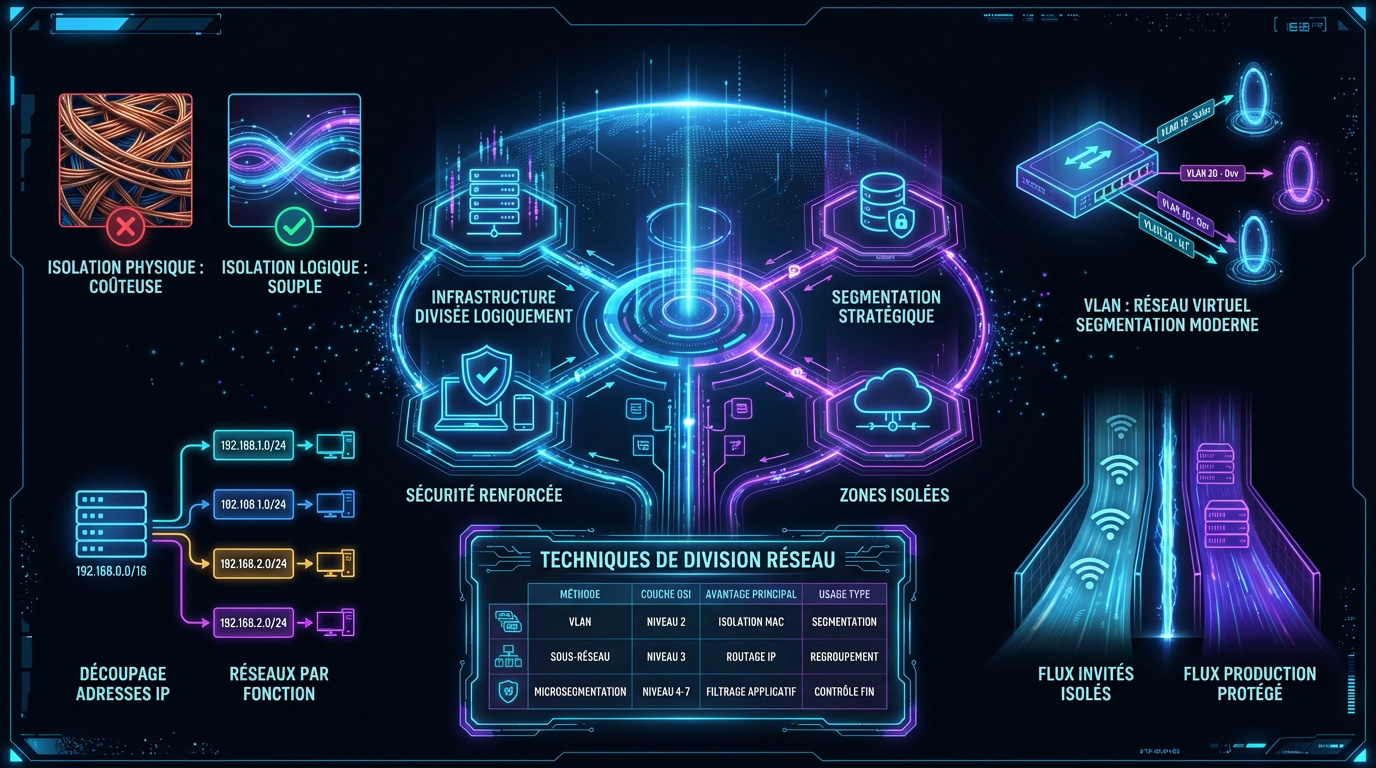

Différence entre isolation logique et physique

L’isolation physique impose des barrières matérielles coûteuses et rigides. À l’inverse, l’isolation logique offre une souplesse totale. On ne tire plus de câbles pour séparer les flux informatiques. Tout se joue désormais dans la configuration logicielle.

Les adresses IP permettent de découper proprement des plages spécifiques. On regroupe ainsi les machines par fonctions précises. Cette méthode crée des frontières invisibles mais redoutables contre les intrusions. La segmentation réseau devient alors un jeu d’enfant pour l’administrateur.

Cette approche simplifie radicalement la gestion technique au quotidien. L’administrateur garde un contrôle absolu sur chaque segment. Il intervient sans jamais toucher au matériel physique coûteux.

Rôle des VLAN dans la séparation des flux

Le VLAN agit comme un réseau local virtuel sur un commutateur. Il permet de taguer chaque paquet de données pour les orienter. C’est la pierre angulaire de toute segmentation moderne.

Il est vital de séparer la comptabilité du marketing. Le flux Wi-Fi des invités ne doit jamais croiser vos serveurs. Cela limite la propagation des menaces en cas d’attaque ciblée.

| Méthode | Couche OSI | Avantage principal | Usage type |

|---|---|---|---|

| VLAN | Niveau 2 | Isolation MAC | Séparation services |

| Sous-réseau | Niveau 3 | Routage IP | Organisation IP |

| Microsegmentation | Niveau 4-7 | Filtrage applicatif | Sécurité Zero Trust |

Vers la microsegmentation et le modèle Zero Trust

Mais la segmentation classique a ses limites, surtout face à l’explosion du cloud et des objets connectés.

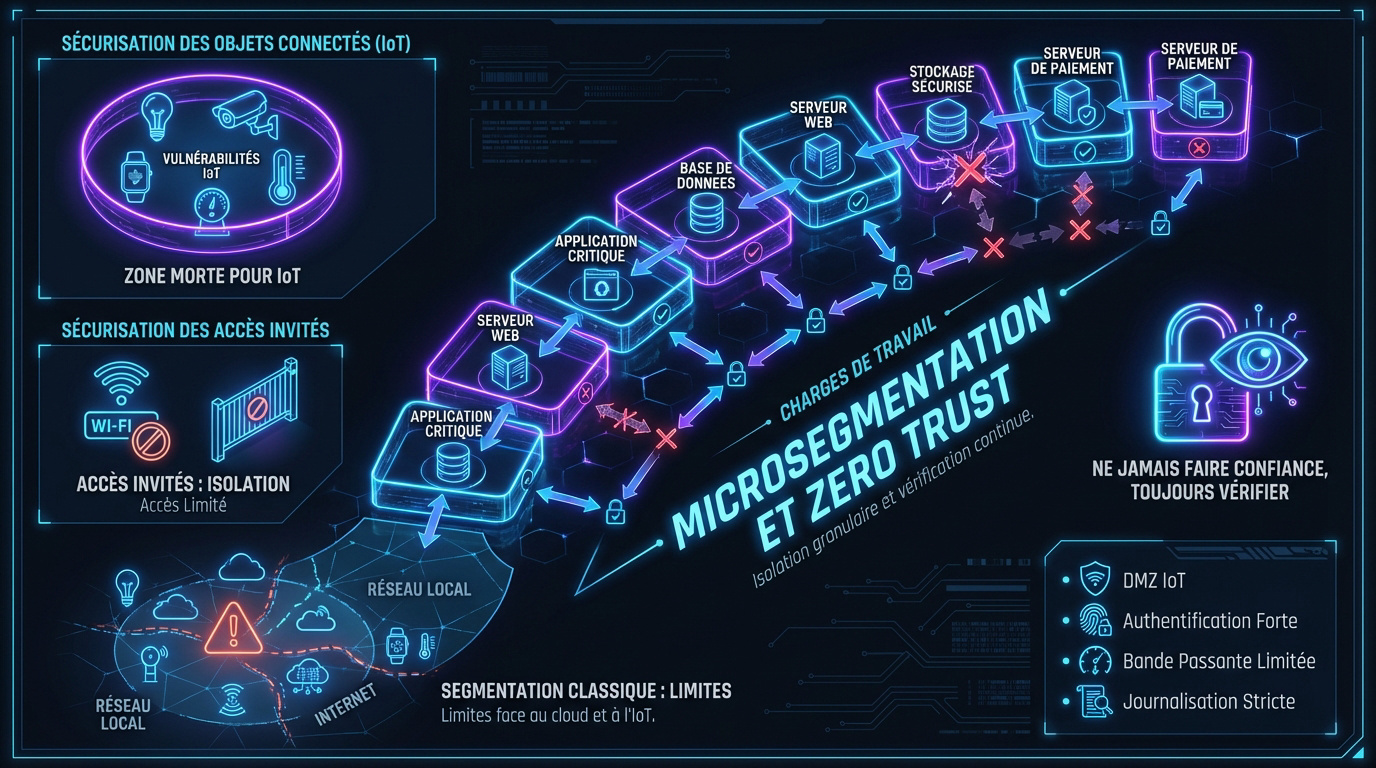

Pourquoi adopter des politiques granulaires

La microsegmentation agit comme une approche chirurgicale. On ne protège plus des groupes entiers, mais chaque charge de travail individuellement. C’est l’évolution ultime du pare-feu traditionnel vers l’application elle-même.

Le principe est simple : ne jamais faire confiance, toujours vérifier. Chaque connexion entre deux machines doit être explicitement autorisée pour exister.

Cette granularité extrême empêche toute exploitation de vulnérabilité résiduelle. En fait, la sécurité suit la donnée partout où elle circule dans votre infrastructure.

Sécuriser les objets connectés et les accès invités

Les objets connectés (IoT) sont souvent un cauchemar sécuritaire. Ces appareils sont mal protégés et faciles à pirater. Il faut donc impérativement les isoler dans une zone morte.

Gérez le Wi-Fi visiteur avec la même rigueur. Un invité a besoin d’internet, pas d’un accès à vos serveurs. C’est une règle d’hygiène numérique élémentaire.

- Création d’une DMZ pour l’IoT

- Authentification forte pour les invités

- Limitation de la bande passante par segment

- Journalisation stricte des accès externes

Réussir sa transition vers un réseau segmenté

Passer d’un réseau plat à une architecture cloisonnée demande de la méthode pour ne pas tout casser en chemin.

Définir les périmètres selon la criticité des données

Commencez par un inventaire précis de vos actifs informatiques. Il faut savoir exactement ce que l’on possède avant de protéger. Classez ensuite vos données par niveau de sensibilité.

Choisissez vos zones prioritaires avec discernement. On isole souvent d’abord les données bancaires ou les dossiers RH confidentiels. Ces segments doivent bénéficier des règles de sécurité les plus strictes immédiatement.

Adoptez une approche progressive. Commencez par l’inventaire des actifs et isolez en priorité les données critiques (banque, RH) avant de généraliser à tout le parc.

La segmentation doit rester un processus graduel. Inutile de vouloir tout verrouiller en un seul jour. Vous risqueriez de bloquer l’activité réelle de vos collaborateurs.

Automatisation et surveillance du trafic inter-segments

Le Software-Defined Networking (SDN) change la donne ici. Cette technologie automatise totalement le déploiement des politiques de sécurité. Elle réduit drastiquement les erreurs humaines liées aux configurations manuelles.

Insistez lourdement sur la surveillance continue des flux. Segmenter ne suffit pas, il faut analyser chaque échange entre les zones. C’est précisément là que l’on détecte les anomalies suspectes.

Pour garder un contrôle total sur votre infrastructure, appuyez-vous sur des outils de pilotage modernes et réactifs :

- Utilisation de sondes IDS/IPS pour la détection.

- Alerting en temps réel sur flux interdits.

- Rapports de conformité automatisés pour l’audit.

- Mise à jour dynamique des règles.

En segmentant votre infrastructure par VLAN ou microsegmentation, vous brisez les réseaux plats et stoppez net les mouvements latéraux des pirates. Appliquez dès maintenant le principe du moindre privilège pour isoler vos données sensibles et vos objets connectés. Sécurisez votre architecture aujourd’hui pour garantir la résilience de votre activité demain.

FAQ

C’est quoi exactement la segmentation réseau ?

La segmentation réseau est une technique d’architecture qui consiste à découper votre réseau informatique global en plusieurs sections ou « mini-réseaux » indépendants. Au lieu d’avoir un grand espace ouvert où tout le monde communique avec tout le monde, on crée des compartiments logiques pour mieux organiser et protéger vos actifs numériques.

L’objectif est double : améliorer les performances et renforcer la sécurité. En isolant les systèmes critiques, on empêche un utilisateur non autorisé ou un logiciel malveillant d’accéder librement à l’ensemble de vos ressources sensibles.

Quelle est la différence entre un VLAN et un sous-réseau ?

Le sous-réseau travaille au niveau de la couche 3 du modèle OSI (couche Réseau) en utilisant les adresses IP pour diviser logiquement un grand réseau. C’est une méthode efficace pour organiser le routage et limiter les domaines de diffusion, mais elle n’offre pas d’isolation sécurisée native sans l’ajout de règles de pare-feu.

Le VLAN (Virtual Local Area Network) opère quant à lui au niveau de la couche 2 (Liaison de données) directement sur les commutateurs. Il permet de séparer physiquement les flux de données au sein d’un même équipement. Pour une sécurité optimale, on combine souvent les deux : le VLAN assure l’isolement de base et le sous-réseau gère l’organisation logique des adresses.

Pourquoi parle-t-on de microsegmentation pour la sécurité ?

La microsegmentation est l’évolution plus précise et granulaire de la segmentation classique. Là où la segmentation traditionnelle crée des zones larges (comme séparer le Wi-Fi invités de la comptabilité), la microsegmentation descend jusqu’au niveau de l’application ou de la charge de travail individuelle.

C’est un pilier du modèle « Zero Trust » (confiance zéro). Dans cette approche, on ne fait confiance à personne par défaut : chaque connexion entre deux machines doit être explicitement autorisée. Cela permet de bloquer radicalement les mouvements latéraux d’un pirate qui aurait réussi à mettre un pied dans votre réseau.

Comment le SDN facilite-t-il la segmentation du réseau ?

Le SDN, ou réseau défini par logiciel, permet de gérer la segmentation de manière automatisée et logicielle plutôt que manuelle. Cela offre une flexibilité incroyable pour déployer des politiques de sécurité cohérentes sur l’ensemble de l’infrastructure sans avoir à reconfigurer chaque équipement physique un par un.

Grâce au SDN, vous pouvez mettre en place une microsegmentation efficace avec une visibilité totale sur le trafic. Cela réduit considérablement les erreurs humaines de configuration et permet d’adapter la sécurité en temps réel selon l’évolution de vos besoins et des menaces détectées.

Quelles sont les bonnes pratiques pour réussir son cloisonnement réseau ?

La première étape est de réaliser un inventaire complet de vos actifs et de classer vos données selon leur criticité (sensibles, internes ou publiques). Il est essentiel d’appliquer le principe du moindre privilège : chaque utilisateur ou appareil ne doit avoir accès qu’aux segments strictement nécessaires à sa mission.

Il est aussi recommandé d’adopter une approche progressive pour ne pas perturber l’activité de l’entreprise. Utilisez des zones de sécurité spécifiques (comme une DMZ) pour isoler les objets connectés (IoT) et les accès tiers, tout en mettant en place une surveillance continue pour détecter toute tentative de passage anormal.