Craignez-vous qu’une simple erreur humaine ne vienne briser la confidentialité de vos échanges les plus précieux ? Cet article détaille les principes de sécurité informatique indispensables pour bâtir un véritable rempart numérique grâce à la triade CIA et une gestion rigoureuse des accès. Vous découvrirez comment la règle de sauvegarde 3-2-1 et le principe du moindre privilège transforment votre vulnérabilité en une force inattaquable face aux cybermenaces.

- Les 5 piliers pour comprendre la sécurité informatique

- Verrouiller vos accès avec une gestion d’identité robuste

- Hygiène numérique : mises à jour et sauvegardes 3-2-1

- Blindage des infrastructures et du télétravail

- Devenir un pare-feu humain face aux menaces

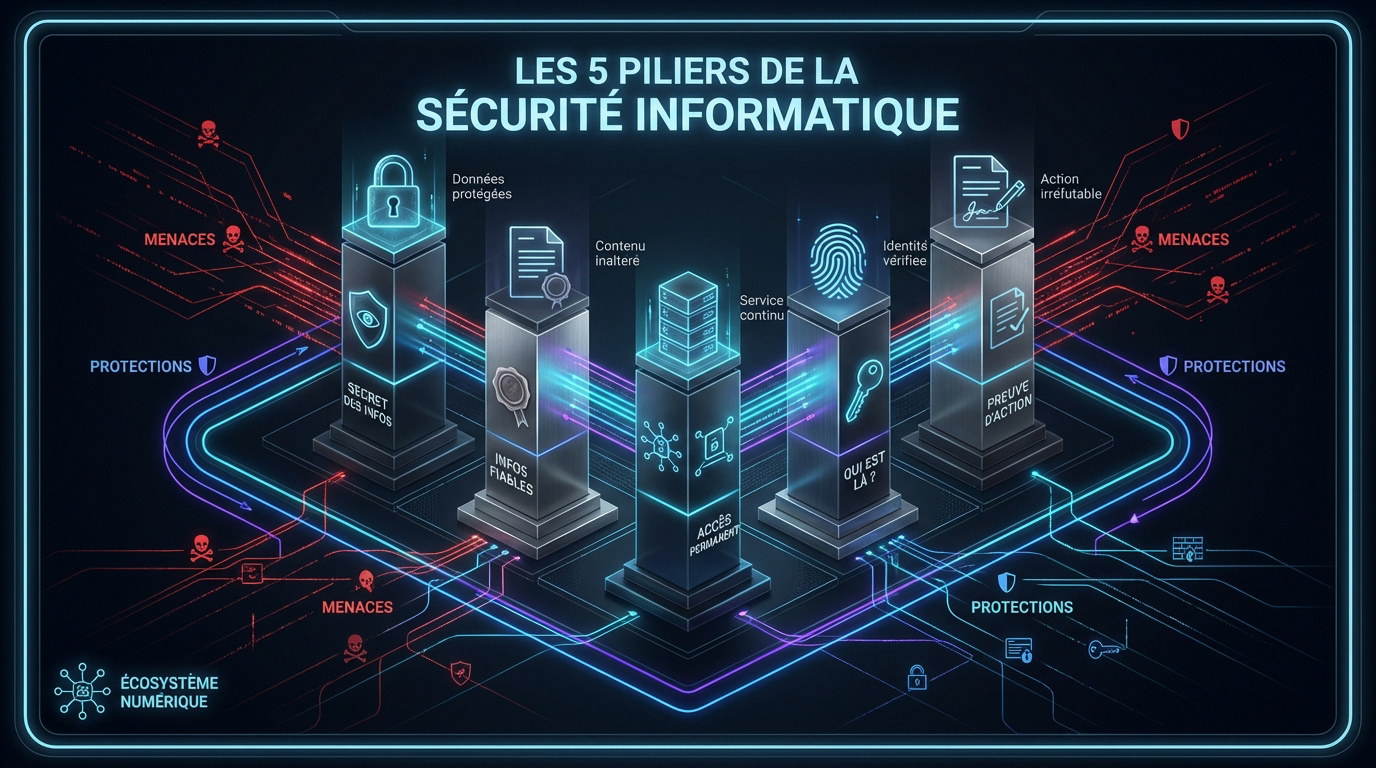

Les 5 piliers pour comprendre la sécurité informatique

On commence souvent par croire que la sécurité, c’est juste un mot de passe. En fait, c’est un édifice qui repose sur des fondations bien précises qu’il faut d’abord saisir.

Garantir le secret et la fiabilité des informations

La confidentialité protège vos secrets. L’accès aux données reste limité aux seules personnes autorisées. Cela évite les fuites majeures. C’est le premier rempart contre l’espionnage.

Parlons ensuite de l’intégrité. Vos fichiers ne doivent pas changer sans permission. Une modification non sollicitée corrompt tout. La donnée perd alors sa valeur.

Ces deux concepts sont liés. Sans secret ni fiabilité, tout s’écroule. C’est la base d’un système sain.

Il faut donc des outils techniques. Ils surveillent ces deux piliers vitaux. Le contrôle doit rester constant et automatisé.

Assurer l’accès permanent et la preuve d’action

La disponibilité est capitale pour travailler. Un système inaccessible ne sert à rien. Les pannes et les attaques DDoS sont ici vos pires ennemis.

L’authentification et la non-répudiation identifient les auteurs. Il faut prouver qui a agi. Cela garantit la responsabilité réelle de chaque utilisateur dans le réseau.

| Pilier | Objectif concret | Menace principale |

|---|---|---|

| Confidentialité | Garantir le secret | Fuites de données |

| Intégrité | Fiabilité des données | Corruption malveillante |

| Disponibilité | Accès permanent | Attaques DDoS |

| Authentification | Vérifier l’identité | Usurpation |

| Non-répudiation | Preuve d’action | Déni de transaction |

L’équilibre entre ces piliers est primordial. Trop de sécurité bloque parfois l’accès. C’est un dosage subtil à trouver. Chaque expert doit maîtriser ce réglage au quotidien.

Verrouiller vos accès avec une gestion d’identité robuste

Une fois ces principes posés, parlons de la porte d’entrée. Vos identifiants sont vos clés, et si elles sont fragiles, n’importe qui rentre chez vous.

Adopter des mots de passe uniques et des gestionnaires

Utiliser le même code partout est une erreur fatale. Les attaques par force brute cassent les combinaisons basiques en quelques secondes. C’est un risque majeur et pourtant évitable.

Adoptez plutôt un gestionnaire de mots de passe. Ce coffre-fort numérique retient tout à votre place sans faillir. Cela permet d’utiliser des codes complexes et uniques pour chaque service.

- Minimum 12 caractères (idéalement 15).

- Mélange de majuscules, chiffres et symboles.

- Absence totale de logique personnelle.

- Renouvellement immédiat en cas de fuite.

Vous gagnez enfin une vraie tranquillité d’esprit. On ne retient qu’un seul mot de passe maître. C’est simple.

Renforcer les entrées via la double authentification

L’usage du MFA est aujourd’hui indispensable pour protéger vos données. Même si votre mot de passe fuite, le pirate reste bloqué dehors. Un second code sur mobile change tout.

Appliquez aussi le principe du moindre privilège. On ne donne pas les droits d’administrateur à tout le monde. Limiter les accès réduit drastiquement la surface d’attaque potentielle de votre réseau.

La mise en place reste concrète et rapide. La plupart des services modernes proposent ces options gratuitement. Il suffit de les activer dans vos paramètres de sécurité dès maintenant.

C’est une barrière supplémentaire redoutable. Les hackers détestent perdre leur temps face à une double validation.

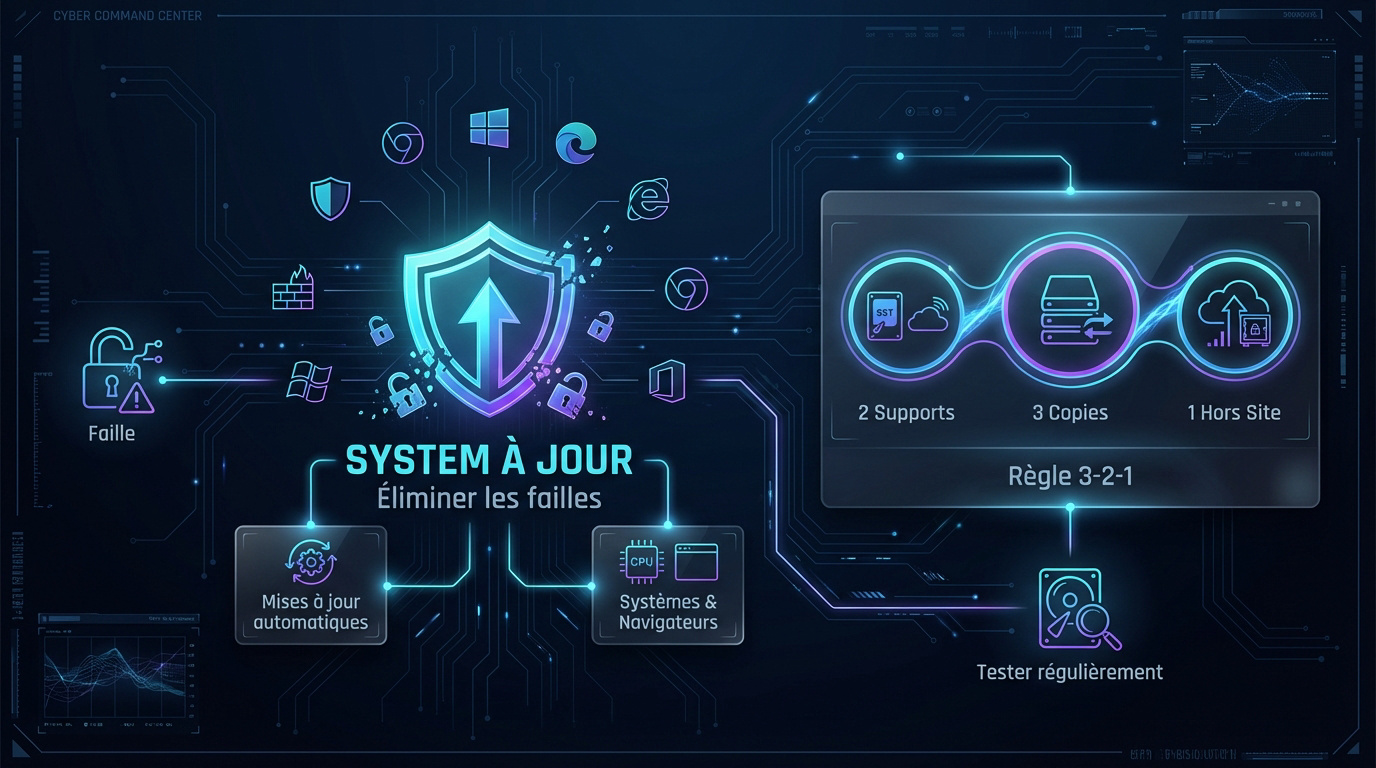

Hygiène numérique : mises à jour et sauvegardes 3-2-1

Mais avoir une bonne porte ne suffit pas si les murs s’effritent. L’entretien de votre système est ce qui garantit sa survie.

Éliminer les failles par des correctifs systématiques

Les logiciels obsolètes sont de véritables bombes à retardement. Les pirates exploitent des failles de sécurité connues dès qu’une mise à jour est ignorée. C’est une porte ouverte béante.

Pour éviter l’oubli, activez l’automatisation des correctifs. Ne comptez pas sur votre mémoire pour vérifier chaque application manuellement. Laissez le système se corriger tout seul durant la nuit.

Surveillez prioritairement vos navigateurs et vos systèmes d’exploitation. Ce sont les cibles préférées car ils manipulent vos données les plus sensibles. Soyez extrêmement vigilants sur ce point.

Un système à jour reste un système robuste. C’est la règle d’or absolue pour une hygiène numérique moderne et efficace.

Appliquer la règle 3-2-1 pour vos sauvegardes

La méthode 3-2-1 est votre meilleure protection. Prévoyez trois copies de vos données, sur deux supports différents, avec une copie hors site. C’est votre seule assurance vie réelle.

- Trois copies au total (original + deux sauvegardes).

- Deux types de supports (disque dur, cloud).

- Une copie stockée ailleurs (physiquement ou déconnectée).

Privilégiez toujours une sauvegarde hors ligne. Contre les rançongiciels, c’est votre unique salut. Si le pirate ne peut pas atteindre le disque, vos documents précieux sont sauvés.

Testez vos sauvegardes régulièrement. Une archive illisible ne sert à rien le jour du crash.

Blindage des infrastructures et du télétravail

Maintenant que vos machines sont propres, regardons comment elles discutent entre elles. Le réseau est le tunnel où circulent vos secrets, il faut le blinder.

Isoler les flux sensibles par la segmentation réseau

La segmentation réseau crée des zones étanches. Ne mélangez pas vos objets connectés avec votre ordinateur de travail. Cloisonner ces flux limite la casse en cas d’attaque.

Le chiffrement des données est impératif. Qu’elles soient stockées ou en transit, elles doivent rester illisibles pour un tiers. Utilisez systématiquement des protocoles comme le HTTPS ou le TLS.

Un pirate entrant par une ampoule connectée ne doit pas atteindre votre serveur. C’est tout l’intérêt des VLANs pour stopper la propagation latérale. Le réseau doit être une série de pièces fermées.

Ne laissez jamais un grand espace ouvert sans surveillance. La vigilance est la clé d’un réseau robuste.

Sécuriser le Cloud et les connexions distantes

Le fournisseur sécurise l’infrastructure ; l’utilisateur protège ses données et ses accès. Ne confondez pas stockage et sécurité totale.

Le fournisseur sécurise l’infrastructure, mais vous gérez vos données dans le Cloud. Ne confondez pas simple stockage et sécurité totale. Votre responsabilité reste entière sur vos accès.

Utilisez un VPN pour le télétravail, surtout sur un Wi-Fi public. Le tunnel chiffré protège votre navigation des regards indiscrets. Vos échanges deviennent alors totalement vulnérables sans cette protection.

Le BYOD (Bring Your Own Device) demande une rigueur extrême. Utiliser son matériel personnel pour le travail expose à des risques majeurs. Séparez bien les usages professionnels et personnels.

La sécurité vous suit partout, même hors du bureau. Elle est vitale lors de vos déplacements.

En appliquant ces Principes de sécurité informatique, vous protégez durablement vos informations les plus sensibles.

Devenir un pare-feu humain face aux menaces

On peut avoir la meilleure technologie du monde, le maillon le plus faible reste souvent celui qui tient la souris. C’est là que tout se joue.

Repérer les tentatives d’hameçonnage au premier coup d’œil

Identifier le phishing ou hameçonnage demande de la vigilance. Les mails frauduleux jouent souvent sur l’urgence ou la peur. Apprenez donc à douter de chaque message sollicitant une action rapide.

- Adresse mail de l’expéditeur louche

- Fautes d’orthographe ou de grammaire

- Liens pointant vers des domaines bizarres

- Demande directe de coordonnées bancaires

Valoriser la sensibilisation est essentiel. Un utilisateur averti devient un véritable pare-feu humain. Votre intuition reste souvent votre meilleure défense contre l’ingénierie sociale, même la plus complexe.

Au moindre doute, ne cliquez jamais. Supprimez le message ou contactez l’expéditeur par un autre canal.

Agir avec méthode lors d’une intrusion suspectée

Adopter les bons réflexes de confinement est vital. Si vous soupçonnez une attaque, déconnectez la machine du réseau immédiatement. Cela empêche le pirate de communiquer avec l’extérieur ou de se propager ailleurs.

Expliquer l’utilité de la journalisation permet d’anticiper. Garder des traces des activités aide à comprendre comment l’intrus est entré. C’est un point crucial pour boucher la faille définitivement.

Ne paniquez pas et suivez votre plan de réponse. Chaque minute compte vraiment pour limiter les dégâts matériels et réputationnels de votre structure.

Apprenez de chaque incident rencontré. La sécurité est un cycle d’amélioration continue, pas un état de fait figé.

Sécuriser vos données repose sur trois piliers : l’authentification forte, les mises à jour régulières et la règle de sauvegarde 3-2-1. Appliquez dès aujourd’hui ces principes de sécurité informatique pour protéger votre identité numérique et anticiper les menaces. Soyez l’acteur de votre propre sérénité numérique pour un avenir connecté sans crainte.

FAQ

Quels sont les trois piliers indispensables de la sécurité informatique ?

Pour bien protéger vos données, tout repose sur la triade CIA : la confidentialité, l’intégrité et la disponibilité. La confidentialité assure que seuls les proches ou collaborateurs autorisés voient vos infos. L’intégrité garantit que vos fichiers ne sont pas modifiés en douce, restant ainsi fiables et exacts.

Enfin, la disponibilité permet d’accéder à vos outils et documents dès que vous en avez besoin, sans blocage. C’est cet équilibre qui forme une base solide pour votre sécurité numérique, que vous soyez à Paris ou en déplacement.

C’est quoi exactement la règle de sauvegarde 3-2-1 ?

La règle 3-2-1 est votre assurance vie numérique. Elle consiste à posséder trois copies de vos données (l’originale et deux sauvegardes). Vous devez utiliser deux supports différents, comme un disque dur externe et un service de stockage cloud, pour éviter qu’une seule panne ne tout détruise.

Le dernier point crucial est de garder une copie hors site, physiquement ailleurs ou déconnectée du réseau. C’est la meilleure défense contre les rançongiciels qui cherchent à chiffrer tout ce qui est branché à votre ordinateur.

Comment sécuriser efficacement mon réseau et mon télétravail ?

Le secret réside dans la segmentation réseau et l’usage d’un VPN. Segmenter signifie diviser votre réseau en petits compartiments isolés. Ainsi, si un objet connecté est piraté, l’intrus reste bloqué dans sa zone et ne peut pas atteindre vos dossiers professionnels sensibles.

Pour le travail à distance, le VPN crée un tunnel chiffré entre vous et l’entreprise. C’est indispensable, surtout si vous vous connectez depuis un Wi-Fi public, car cela rend vos échanges totalement illisibles pour les curieux ou les pirates.

Comment reconnaître un mail de phishing ou d’hameçonnage ?

Le phishing joue souvent sur l’urgence ou la peur pour vous faire cliquer. Soyez attentif aux indices suspects : une adresse mail d’expéditeur bizarre, des fautes d’orthographe inhabituelles ou des liens qui pointent vers des sites inconnus. Si on vous demande vos coordonnées bancaires par mail, méfiez-vous immédiatement.

Devenez un véritable pare-feu humain en doutant systématiquement des messages non sollicités. Au moindre doute, ne cliquez sur rien et supprimez le message, ou contactez l’organisme concerné par un canal officiel pour vérifier l’information.

Pourquoi est-il vital de mettre à jour ses logiciels régulièrement ?

Appliquer les correctifs de sécurité permet de boucher les failles que les pirates utilisent pour s’introduire dans vos systèmes. Un logiciel obsolète est comme une porte laissée ouverte dans une maison. Les mises à jour corrigent ces vulnérabilités dès qu’elles sont découvertes.

L’idéal est d’activer les mises à jour automatisées pour votre système d’exploitation et vos applications. Cela vous permet de rester protégé sans avoir à y penser chaque jour, garantissant ainsi une hygiène numérique irréprochable.