Craignez-vous qu’une simple faille numérique ne coûte 20 millions d’euros à votre entreprise ou ne brise la confiance de vos clients ? Cet article décrypte l’alliance entre le RGPD cybersécurité et les mesures techniques pour protéger efficacement vos données personnelles contre les rançongiciels. Vous découvrirez les 8 règles d’or de la CNIL et les procédures d’urgence pour transformer une obligation légale en un véritable bouclier protecteur pour votre activité.

- Pourquoi le RGPD et la cybersécurité sont indissociables en 2026

- 5 mesures techniques pour sécuriser vos données

- Procédure d’urgence en cas de cyberattaque réussie

- Culture cyber et nouveaux enjeux réglementaires

Pourquoi le RGPD et la cybersécurité sont indissociables en 2026

La protection des données n’est plus une option juridique mais le socle de la survie numérique.

Donnée personnelle : toute information identifiant directement ou indirectement une personne physique (ex: nom, IP, identifiant). Source : CNIL.

Données personnelles et périmètre d’application

Une donnée personnelle identifie une personne physique. Cela inclut votre nom, l’IP ou un identifiant informatique. L’identification est directe ou indirecte.

La taille de la structure ne compte pas. TPE ou grand groupe, la loi s’applique strictement partout sans exception.

Utilisez ce guide RGPD 2026 pour sécuriser vos droits. C’est essentiel pour rester conforme.

Les 8 règles d’or pour rester dans les clous

Respecter ces principes garantit votre loyauté. Voici les piliers obligatoires :

- Licéité, loyauté, transparence

- Limitation des finalités

- Minimisation, exactitude

- Conservation limitée

- Intégrité et confidentialité

Priorisez la minimisation des données. On ne collecte que le strict nécessaire. Cela réduit la surface d’attaque en cas de vol informatique.

Sanctions financières et risques pour votre réputation

Les amendes administratives atteignent 4 % du chiffre d’affaires mondial. C’est un risque financier majeur pour la survie de votre boîte.

L’impact touche aussi votre image. Un client qui perd confiance ne revient jamais. La réputation est votre actif le plus fragile.

La conformité devient un avantage compétitif. C’est un gage de sérieux face à la concurrence.

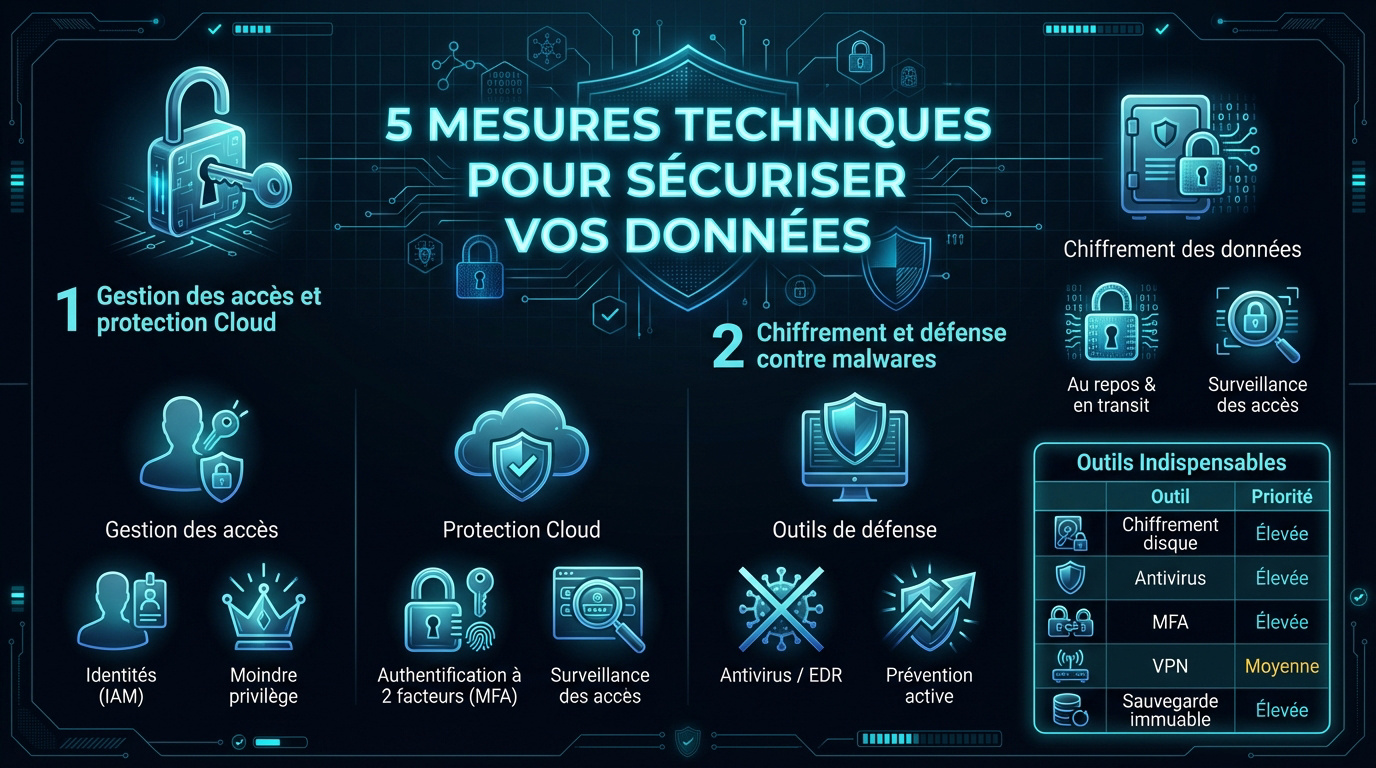

5 mesures techniques pour sécuriser vos données

Après la théorie juridique, passons aux outils concrets pour verrouiller vos systèmes et protéger vos actifs numériques.

Gestion des accès et protection des environnements Cloud

Instaurer une gestion d’identité (IAM) stricte est vital. Chaque collaborateur accède uniquement aux dossiers nécessaires. Le principe du moindre privilège est roi ici.

Sécuriser le télétravail est une priorité. Utilisez systématiquement l’authentification à deux facteurs (MFA). C’est le rempart le plus efficace contre le vol de mots de passe.

Surveillez vos accès Cloud via des logs précis. Ces journaux détectent rapidement toute connexion suspecte. Un audit régulier évite bien des surprises en fin de mois.

Chiffrement et outils de défense contre les malwares

Le chiffrement des données au repos ou en transit est indispensable. Même volées, les informations restent illisibles sans clé. C’est une protection ultime dont on ne peut se passer.

Déployez des antivirus et solutions EDR modernes. Ces outils détectent les comportements anormaux avant l’infection. La prévention coûte toujours moins cher que la réparation.

| Outil | Fonction principale | Bénéfice RGPD | Priorité |

|---|---|---|---|

| Chiffrement disque | Rend les données illisibles | Confidentialité | Maximale |

| Antivirus | Détection de malwares | Intégrité | Haute |

| MFA | Double authentification | Accès sécurisé | Critique |

| VPN | Tunnel de connexion sûr | Transit protégé | Moyenne |

| Sauvegarde immuable | Copie protégée | Disponibilité | Élevée |

Assurer la RGPD cybersécurité demande de la rigueur, mais ces outils simples renforcent immédiatement votre résilience face aux menaces numériques actuelles.

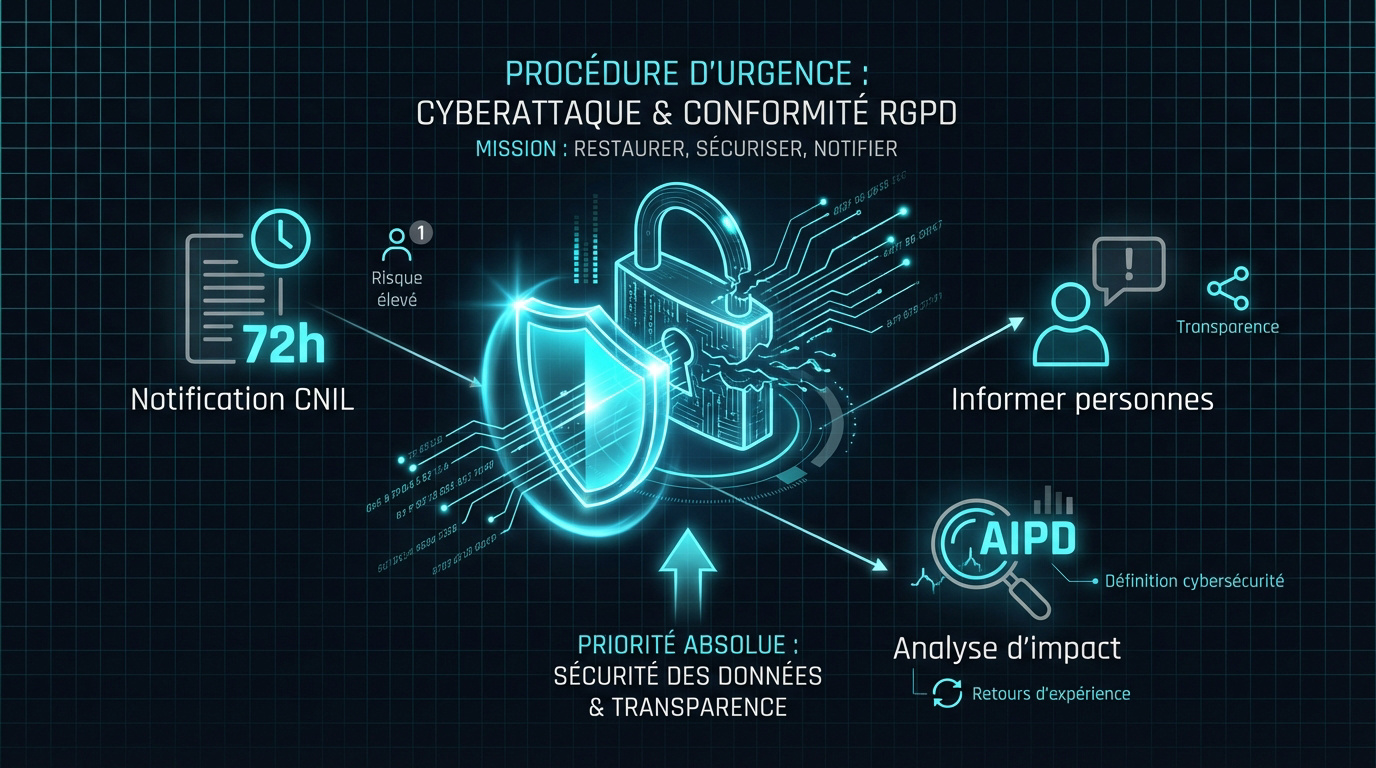

Procédure d’urgence en cas de cyberattaque réussie

Malgré les meilleures barrières, le risque zéro n’existe pas, et savoir réagir vite fait la différence entre un incident et un désastre.

Alerte CNIL et notification des personnes concernées

Vous avez l’obligation de notifier la CNIL sous 72 heures après constatation d’une violation. Ce délai est extrêmement court pour réagir. Il faut donc avoir un plan de réponse déjà prêt.

Délai de notification CNIL : 72 heures maximum après constatation de la violation.

L’information des utilisateurs est requise si le risque est élevé. La transparence est obligatoire pour limiter l’impact sur les personnes. Soyez honnête et direct dans votre communication officielle.

Comprendre les bases de la protection est vital pour votre structure. Consultez cette définition de la cybersécurité pour mieux agir. Entamez ensuite une démarche de remédiation immédiate.

Analyse d’impact et gestion des risques

L’Analyse d’Impact (AIPD) devient obligatoire pour les traitements à risque. Elle permet d’anticiper les menaces avant qu’elles ne surviennent. C’est un document de pilotage essentiel pour votre RGPD cybersécurité.

La responsabilité est partagée avec vos sous-traitants informatiques. Vérifiez toujours leurs contrats et leurs propres mesures de sécurité. Vous restez responsable de toute la chaîne de données personnelles.

Utilisez enfin les retours d’expérience pour améliorer votre système. Chaque attaque subie doit impérativement servir de leçon. On ajuste les protocoles techniques pour ne plus se faire avoir.

Culture cyber et nouveaux enjeux réglementaires

La technologie ne suffit pas si l’humain reste le maillon faible, d’où l’importance de bâtir une véritable culture de la vigilance.

Sensibilisation des collaborateurs et pièges à éviter

Former les équipes aux bases du phishing est vital. Un clic malheureux peut ouvrir la porte à un ransomware dévastateur. La répétition régulière reste la clé de la mémoire.

Organiser des simulations de phishing régulières et sensibiliser au verrouillage systématique des sessions (Win+L / Cmd+Ctrl+Q).

Adopter des réflexes simples protège l’entreprise au quotidien :

- Utiliser des mots de passe robustes et uniques.

- Verrouiller systématiquement sa session en quittant son poste.

- Se méfier des clés USB.

- Signaler immédiatement toute anomalie au service informatique.

Attention aux arnaques au faux DPO. Des escrocs usurpent l’identité des autorités pour soutirer de l’argent. Vérifiez toujours scrupuleusement l’identité de votre interlocuteur avant toute transaction.

Synergie avec la directive NIS 2 et continuité d’activité

Le lien entre le RGPD et la directive NIS 2 est désormais indissociable. Les exigences de sécurité se durcissent pour de nombreux secteurs. Il faut impérativement harmoniser vos procédures internes.

Les sauvegardes régulières sont une assurance vie. En cas de blocage par un pirate, c’est votre seule chance de redémarrer. Testez vos restaurations pour vérifier qu’elles fonctionnent vraiment le jour J.

Anticiper les menaces demande une vision proactive. Consulter un guide pro 2026 aide à rester à jour. La conformité devient le moteur principal de votre RGPD cybersécurité.

Sécuriser vos données personnelles repose sur la minimisation, le chiffrement et une vigilance humaine constante. Adopter ces réflexes de protection numérique garantit votre conformité au RGPD tout en préservant durablement la confiance de vos utilisateurs. Agissez dès maintenant pour transformer ces obligations légales en un véritable bouclier pour votre avenir.

FAQ

Qu’est-ce qu’une donnée personnelle selon les règles actuelles ?

D’après la CNIL, une donnée personnelle est toute information permettant d’identifier une personne physique, que ce soit de manière directe ou indirecte. Cela inclut des éléments évidents comme votre nom ou prénom, mais aussi des identifiants numériques comme une adresse IP, une signature, ou même une empreinte digitale.

Il faut rester vigilant car le recoupement d’informations (âge, ville, diplôme) peut aussi rendre une personne identifiable. Certaines données sont dites « sensibles » car elles touchent à l’intimité, comme l’état de santé, les opinions politiques ou la religion, et nécessitent une protection encore plus robuste.

Quelles sont les sanctions financières prévues en cas de non-respect du RGPD ?

Les risques financiers sont réels et peuvent lourdement impacter la survie d’une structure. Les amendes administratives peuvent grimper jusqu’à 20 millions d’euros ou atteindre 4 % du chiffre d’affaires annuel mondial de l’entreprise, le montant le plus élevé étant celui retenu par les autorités de contrôle.

Au-delà de l’aspect pécuniaire, c’est la réputation de votre organisation qui est en jeu. Une fuite de données brise la confiance de vos clients et partenaires, ce qui représente un préjudice durable pour votre image de marque et votre compétitivité sur le marché.

Quelle est la procédure à suivre après la constatation d’une cyberattaque ?

En cas de violation de données (perte, vol ou altération), vous avez l’obligation légale de notifier la CNIL dans un délai maximal de 72 heures. Si l’incident présente un risque élevé pour les droits et libertés des personnes concernées, vous devez également les informer directement et en toute transparence.

Cette réactivité est cruciale pour limiter les dégâts. Il est fortement conseillé de documenter l’incident dans un registre des violations et de mener une analyse d’impact pour comprendre l’origine de la faille, afin d’ajuster vos mesures de sécurité et d’éviter qu’une telle situation ne se reproduise.

Quelles sont les bonnes pratiques pour sécuriser les données au quotidien ?

La sécurité repose sur des principes simples mais essentiels comme la minimisation : ne collectez que ce qui est strictement nécessaire. L’utilisation d’outils comme le chiffrement des données, l’authentification à deux facteurs (MFA) et la gestion stricte des accès (IAM) permet de créer des barrières efficaces contre les intrusions malveillantes.

N’oubliez pas que l’humain est souvent la cible des pirates. Former vos collaborateurs à détecter le phishing, imposer des mots de passe robustes et effectuer des sauvegardes régulières sont des mesures indispensables pour garantir la continuité de votre activité face aux menaces comme les rançongiciels.