Craignez-vous qu’une simple faille dans vos interfaces ne livre vos données sensibles aux pirates ? Ce guide sur la sécurité API web décrypte les risques du Top 10 OWASP pour verrouiller efficacement vos accès techniques. Vous découvrirez comment l’authentification stricte et le rate limiting transforment vos points de terminaison en une forteresse numérique imprenable.

- Maîtriser la sécurité api web face aux risques OWASP

- Authentification vs autorisation : stop aux confusions

- Protéger vos ressources avec le rate limiting et les Gateways

- Inventaire et surveillance : garder le contrôle sur vos endpoints

Maîtriser la sécurité api web face aux risques OWASP

On commence souvent par croire que les API sont juste des tuyaux, mais c’est là que le danger commence.

Organisation fournissant les standards de sécurité et la liste des 10 vulnérabilités critiques pour les applications et API.

Décoder le Top 10 des vulnérabilités critiques

Le projet OWASP API n’est pas théorique. Ces risques frappent les entreprises chaque jour. Ignorer ces menaces expose vos données à des vols immédiats.

Les injections restent redoutables. Une requête mal nettoyée brise toute la logique métier. C’est un accès direct à vos serveurs.

- BOLA (Broken Object Level Authorization)

- Injections de code

- Mauvaises configurations

- Exposition excessive de données

La compromission de la logique métier détruit la confiance. Protéger l’intégrité des données est vital. Ne laissez aucune faille sans surveillance.

Pourquoi les interfaces programmatiques sont des cibles de choix

Les API exposent directement la structure interne du backend. Cela facilite le travail des attaquants. C’est une porte ouverte sur vos données sensibles.

L’interconnexion crée une réaction en chaîne. Si un partenaire est corrompu, votre système risque gros. La vigilance doit être collective.

Il faut maîtriser la sécurité informatique pour protéger vos échanges numériques. Appliquez des validations strictes dès la conception.

Cette visibilité accrue demande une vigilance doublée. Ne laissez rien au hasard pour votre Sécurité API web.

Authentification vs autorisation : stop aux confusions

Si vous confondez encore savoir qui est l’utilisateur et ce qu’il a le droit de faire, vous allez au devant de gros ennuis.

L’authentification vérifie l’identité (qui êtes-vous ?), tandis que l’autorisation vérifie les permissions (qu’avez-vous le droit de faire ?).

Gérer les accès au niveau objet et fonctionnel

L’identité ne garantit pas les droits. Un utilisateur authentifié ne doit jamais modifier les données d’un tiers sans une autorisation explicite et vérifiée par le serveur à chaque appel.

Les failles BOLA et BFLA sont les plus courantes. Elles permettent de manipuler des identifiants d’objets ou d’accéder à des fonctions administratives normalement réservées à d’autres rôles critiques.

La gestion des jetons JWT et des sessions exige une rigueur absolue. Il est impératif d’imposer une durée de vie limitée aux tokens pour réduire les risques de détournement.

Réalisez un audit de sécurité informatique. C’est indispensable pour valider ces contrôles.

Imposer le modèle Zero Trust sans concession

Appliquez le moindre privilège sans exception. Chaque requête doit être traitée comme si elle provenait d’un réseau hostile. Aucun appel interne ne doit bénéficier d’un passe-droit ou d’une confiance aveugle.

- Vérification systématique de l’identité

- Chiffrement de bout en bout

- Micro-segmentation des services

Supprimez toute confiance implicite immédiatement. Le périmètre réseau classique n’est plus une protection suffisante en 2026 face aux menaces modernes.

L’intégrité des appels est primordiale. Chaque point de terminaison doit valider ses propres entrées systématiquement.

Protéger vos ressources avec le rate limiting et les Gateways

Une fois les accès verrouillés, il faut s’assurer que personne ne vienne saturer vos serveurs par pur plaisir ou malveillance.

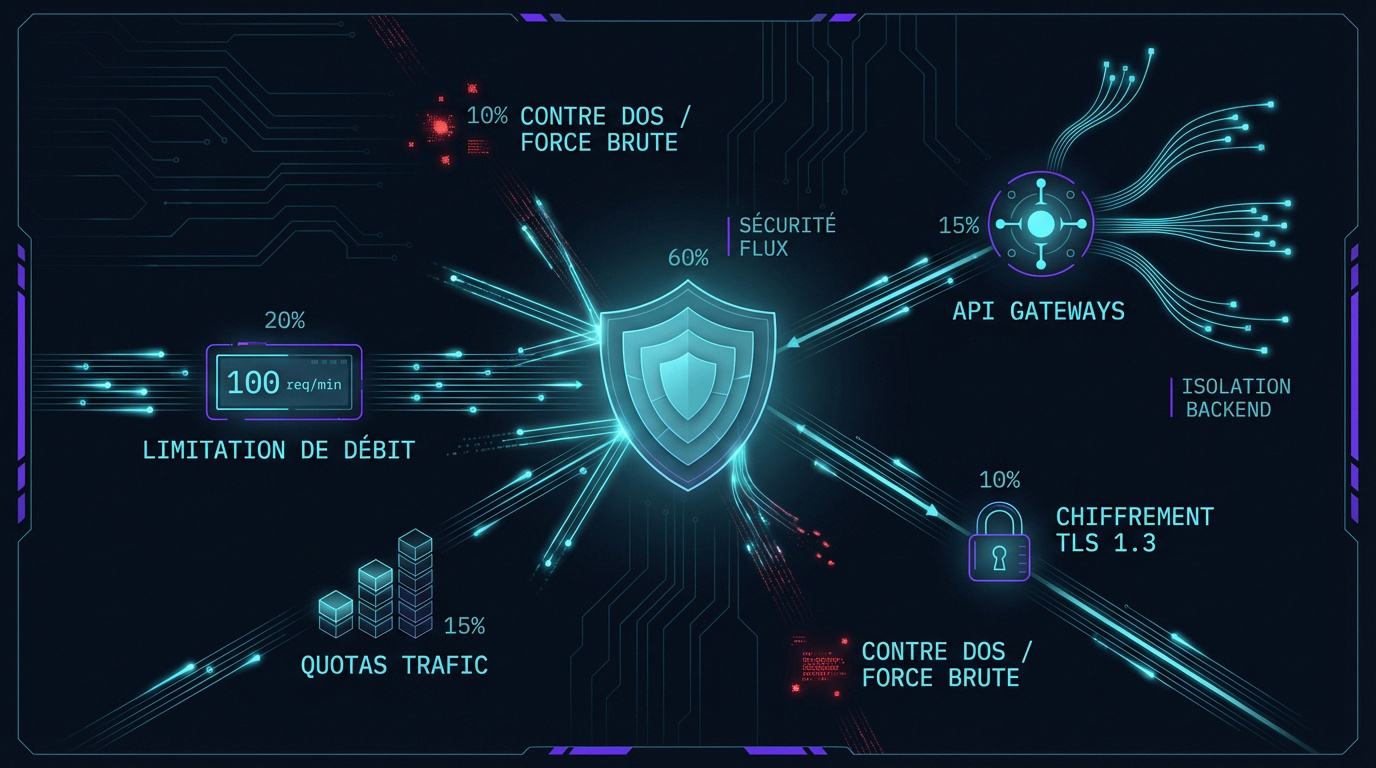

Mise en place du bridage et des quotas de trafic

Le rate limiting est l’arme fatale contre les attaques par déni de service (DoS). Il impose une restriction stricte du nombre de requêtes. Cette configuration protège activement la sécurité API web.

Gérer la consommation permet d’éviter les clients trop gourmands. Sans cela, une seule source peut paralyser votre infrastructure. Pensez à définir des quotas de trafic en gras pour l’équité.

| Méthode | Objectif | Efficacité contre DoS |

|---|---|---|

| Rate Limiting | Limite les requêtes par IP | Très élevée |

| Throttling | Ralentit au-delà du seuil | Moyenne |

| Quotas par API Key | Volume total par période | Haute |

La prévention de la force brute est capitale. Protégez vos endpoints comme le login. C’est vital pour vos paiements.

Chiffrement des flux et utilité des API Gateways

Le TLS 1.3 est désormais la norme pour vos données. Ce protocole élimine les vieilles failles cryptographiques dangereuses. Il garantit une confidentialité totale lors des échanges.

L’API Gateway centralise tout votre trafic entrant. Elle filtre les requêtes et valide l’identité des utilisateurs. C’est un proxy inverse indispensable pour rester serein.

Pour aller plus loin, découvrez l’importance du VPN et sécurité 2026. Cela illustre parfaitement la protection globale des flux numériques.

L’isolation de vos services backend reste une priorité. N’exposez jamais un serveur d’application directement sur le web. Utilisez toujours une passerelle intermédiaire.

Inventaire et surveillance : garder le contrôle sur vos endpoints

On ne peut pas sécuriser ce que l’on ne voit pas, c’est aussi simple que cela.

Documenter chaque point de terminaison pour éviter les API fantômes

Recenser vos versions est la base. Les API zombies ou oubliées deviennent vite les proies préférées des hackers. Il faut donc tout lister sans exception.

Supprimez systématiquement les endpoints obsolètes. Si une route n’est plus utilisée, elle doit disparaître. Ne laissez aucune chance aux API fantômes de subsister.

Les API zombies ou non documentées sont des vecteurs d’attaque majeurs car elles ne bénéficient souvent pas des derniers correctifs de sécurité.

Cartographiez précisément vos flux de données. Savoir où circulent les informations personnelles est une obligation légale. C’est aussi une question de sécurité élémentaire.

Tests de pénétration et détection d’anomalies en continu

L’approche DevSecOps change la donne. La sécurité doit être automatisée dans votre pipeline de déploiement. Un test manuel annuel ne suffit plus du tout aujourd’hui. Il faut être proactif.

Le monitoring des comportements suspects est crucial. Utilisez l’analyse de logs pour repérer les anomalies en temps réel. C’est vital pour réagir vite avant que les dégâts ne s’aggravent.

En bref, pour garantir une protection maximale, n’attendez pas l’incident pour commander votre audit de sécurité ou un pentest complet.

Sécuriser vos interfaces exige une vigilance sur l’authentification, le contrôle d’accès BOLA et le bridage du trafic. Appliquez dès maintenant le modèle Zero Trust et inventoriez vos endpoints pour éliminer toute faille. Une sécurité API web rigoureuse est le seul gage de votre sérénité numérique future. Protégez vos données, préservez votre avenir.

FAQ

C’est quoi exactement la sécurité des API web et pourquoi est-ce vital ?

La sécurité des API web consiste à protéger les interfaces qui permettent à vos logiciels et applications de discuter entre eux. C’est un pilier de la cybersécurité moderne car ces « ponts » exposent souvent des données sensibles et la logique même de votre entreprise. Sans une protection rigoureuse, une API devient une porte ouverte aux attaques de type homme du milieu (MITM) ou aux injections malveillantes.

Avec l’explosion des objets connectés et des services mobiles, les données transitent en permanence entre les utilisateurs et les serveurs. Sécuriser ces flux est indispensable pour éviter des brèches de sécurité majeures qui pourraient paralyser votre activité ou compromettre les informations de vos clients.

Quels sont les risques majeurs identifiés par l’OWASP pour les API en 2023 ?

Le projet OWASP API Security Top 10 liste les menaces les plus critiques, comme le BOLA (autorisation au niveau de l’objet défaillante) ou l’authentification cassée. Ces vulnérabilités permettent à des attaquants de voler des jetons d’accès ou d’usurper l’identité d’autres utilisateurs pour accéder à des données privées.

On retrouve également des risques liés à la consommation illimitée de ressources, qui peut mener à un déni de service (DoS), ou encore à la mauvaise configuration de sécurité. Ces failles ne sont pas théoriques : elles touchent chaque jour des entreprises qui négligent la validation de leurs flux ou la gestion de leur inventaire d’API.

Quelle est la différence entre les failles BOLA et BFLA ?

Le BOLA (Broken Object Level Authorization) concerne l’accès aux données : c’est quand un utilisateur accède aux informations d’un autre en modifiant simplement un identifiant dans sa requête. C’est un défaut de contrôle sur qui peut voir quelle donnée spécifique.

À l’inverse, le BFLA (Broken Function Level Authorization) touche aux actions : un utilisateur standard réussit à utiliser des fonctions réservées aux administrateurs, comme supprimer des comptes ou modifier des droits. Ici, le problème est de savoir qui a le droit de faire quelle action critique sur le système.

Comment une API Gateway aide-t-elle à limiter le trafic abusif ?

L’API Gateway agit comme un point d’entrée unique et centralisé qui filtre tout le trafic avant qu’il n’atteigne vos serveurs. Elle permet d’appliquer le rate limiting, une technique qui bride le nombre de requêtes autorisées par utilisateur pour éviter la saturation de vos ressources et contrer les attaques par force brute.

En utilisant des mécanismes comme le « Token Bucket » ou le « Leaky Bucket », la Gateway garantit une utilisation équitable pour tous et protège votre infrastructure contre les pics de trafic malveillants. C’est un outil indispensable pour isoler vos services backend du web public tout en assurant une authentification systématique.

Pourquoi faut-il absolument éviter les « API fantômes » ?

Les API fantômes sont des points de terminaison oubliés, d’anciennes versions ou des routes de test qui ne sont plus documentées mais restent actives. Ces endpoints obsolètes sont les cibles préférées des hackers car ils bénéficient rarement des dernières mises à jour de sécurité.

Pour garder le contrôle, il est crucial de tenir un inventaire rigoureux et de supprimer systématiquement toute route qui n’est plus utile. Une cartographie claire de vos flux de données est une obligation pour garantir l’intégrité de votre système et respecter les normes de protection des données.

C’est quoi l’approche Zero Trust appliquée aux API ?

Le modèle Zero Trust part du principe qu’aucun trafic n’est sûr par défaut, même s’il provient de votre propre réseau interne. Chaque requête doit être rigoureusement authentifiée et vérifiée avant d’accéder à une ressource, sans aucune exception ou confiance implicite.

Cela implique d’imposer le principe du moindre privilège, d’utiliser un chiffrement de bout en bout (comme TLS 1.3) et de segmenter vos services. En 2026, considérer que le périmètre réseau est une protection suffisante est une erreur qui peut coûter très cher à votre organisation.