Votre équipe perd-elle un temps précieux à corriger des failles de sécurité découvertes seulement au moment du déploiement ? Cet article détaille comment le DevSecOps pipeline transforme cette frustration en fluidité en intégrant la protection dès les premières lignes de code. Vous découvrirez comment le shift-left et l’automatisation SAST ou DAST garantissent une livraison rapide, robuste et sereine pour vos projets.

- Pipeline DevSecOps : intégrer la sécurité sans ralentir le flux

- Les étapes pour transformer votre chaîne de livraison

- Comment choisir les bons outils de scan automatisé ?

- Protéger l’infrastructure et la provenance des builds

- 2 indicateurs pour mesurer la santé de votre pipeline

Pipeline DevSecOps : intégrer la sécurité sans ralentir le flux

Après avoir longtemps opposé vitesse et protection, il est temps de voir comment ces deux mondes fusionnent enfin.

Différences entre DevOps et DevSecOps

Le DevOps classique mise tout sur la rapidité des livraisons. Le DevSecOps transforme cette approche en intégrant la protection nativement. La sécurité n’est plus une étape finale isolée.

Les audits tardifs créent souvent des blocages pénibles. Le DevSecOps fluidifie ces arrêts en anticipant les contrôles. On évite ainsi les mauvaises surprises avant la mise en ligne.

Cette méthode permet un gain de temps global précieux. Moins de retours en arrière signifie une livraison plus stable. Vos projets avancent vite sans sacrifier la fiabilité.

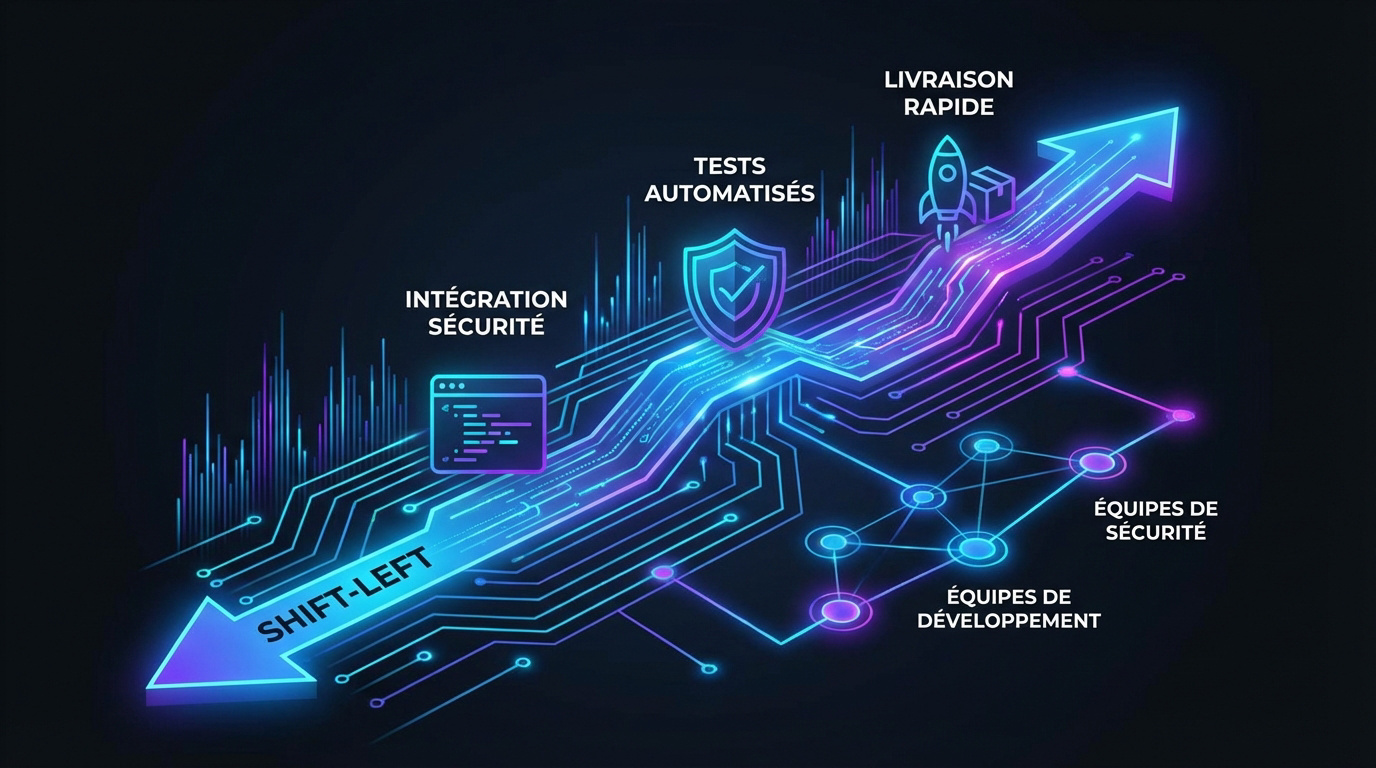

Le shift-left pour détecter les failles tôt

Pratique consistant à déplacer les tests de sécurité vers les étapes les plus précoces du cycle de développement.

Le concept de « Shift-Left » change la vision classique. Il s’agit d’intégrer les tests dès les premières lignes de code. On n’attend plus le déploiement pour vérifier la robustesse.

L’analyse montre une réduction des coûts de maintenance majeure. Réparer une faille en conception coûte dix fois moins cher qu’en production. C’est un argument économique de poids.

Le code devient intrinsèquement plus robuste et fiable. La qualité globale s’améliore nettement dès le départ.

Responsabilité partagée entre dev et sécu

La sécurité devient l’affaire de tous, pas seulement d’un département distant. Chaque développeur prend conscience de son impact sur la protection. Les rôles sont enfin clarifiés.

Il faut briser les silos techniques qui ralentissent les équipes. Favoriser la communication directe entre experts cyber et ingénieurs simplifie tout. On construit des solutions réellement fiables.

Encourager l’autonomie permet de corriger les erreurs sans attendre. Pour réussir votre DevSecOps pipeline, certains leviers sont essentiels :

- L’accès aux rapports de scan automatisés.

- La formation continue au codage sécurisé.

- mentorat interne entre experts et développeurs.

Les étapes pour transformer votre chaîne de livraison

Passer de la théorie à la pratique demande une méthode structurée. Voici comment concrétiser votre DevSecOps pipeline sans sacrifier votre agilité habituelle.

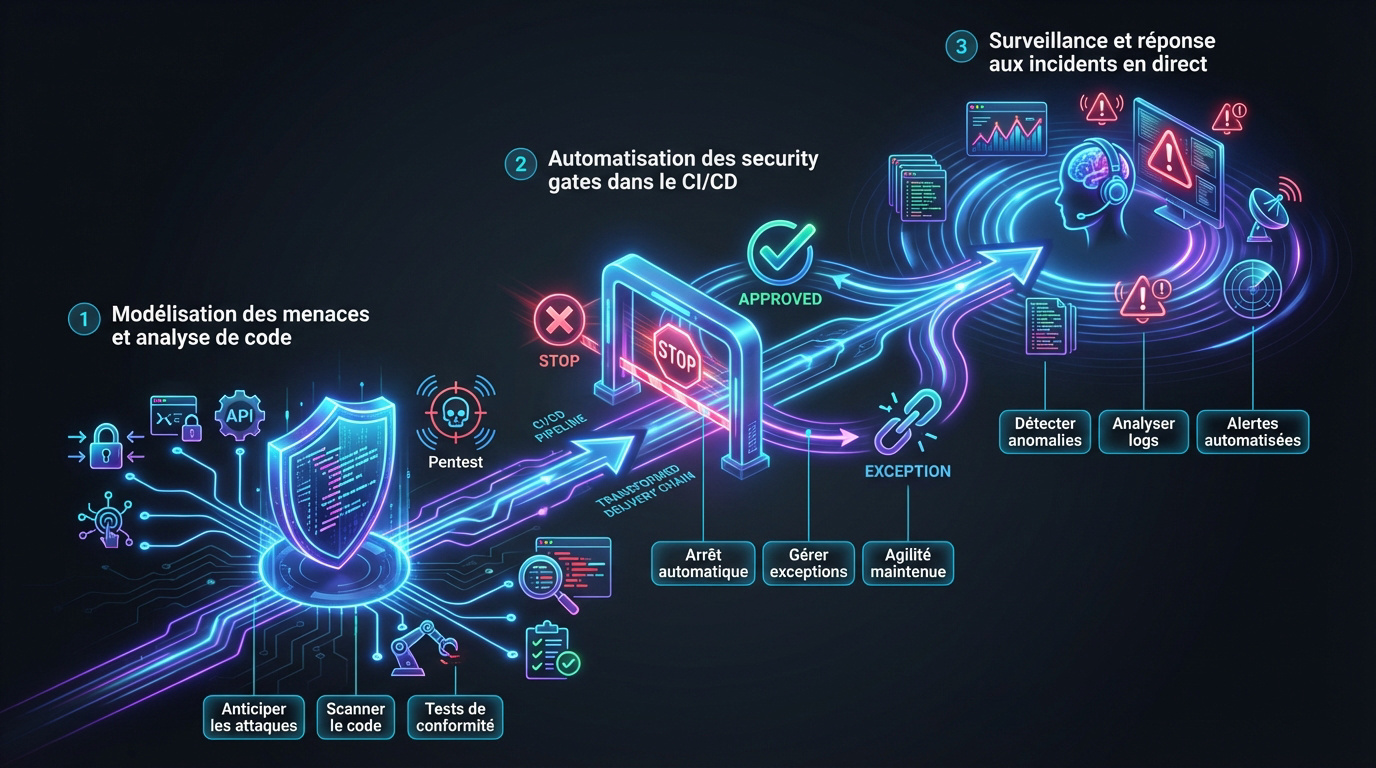

Modélisation des menaces et analyse de code

Anticiper les vecteurs d’attaque est primordial. Réfléchissez aux points d’entrée possibles avant même d’écrire le code. C’est une étape de design essentielle.

L’étape suivante consiste à automatiser les tests. Utilisez des outils qui scannent le code source en temps réel pour identifier les failles.

Vérifiez enfin la conformité aux standards de l’entreprise. Réaliser un pentest permet d’ailleurs de valider ces étapes avec certitude et sérieux.

Automatisation des security gates dans le CI/CD

Configurez des points de contrôle stricts. Si une faille critique est détectée, le pipeline s’arrête immédiatement. Cela garantit qu’aucun bug majeur ne part en ligne.

Gérez les exceptions intelligemment. Un faux positif ne doit pas bloquer la production. Il faut alors un processus de validation rapide pour ne pas perdre de temps.

Maintenez l’agilité. L’automatisation doit rester fluide pour ne pas décourager vos équipes techniques au quotidien.

Surveillance et réponse aux incidents en direct

Détecter les anomalies post-déploiement est vital. La sécurité continue une fois l’application en ligne. Le monitoring devient alors votre meilleur allié.

Analysez les logs avec précision. Cherchez des motifs suspects ou des tentatives d’intrusion. Les outils modernes automatisent cette lecture pour réagir vite et bien.

Automatisez enfin les alertes. Prévenez les bonnes personnes au bon moment via vos canaux de communication habituels.

- Threat Modeling : Analyse des risques au design.

- Automated Scanning : Scans SAST/SCA au build.

- Security Gates : Arrêt automatique du pipeline.

- Monitoring : Surveillance active en production.

Comment choisir les bons outils de scan automatisé ?

Une fois la stratégie en place, il faut s’équiper intelligemment sans se noyer dans la jungle des logiciels.

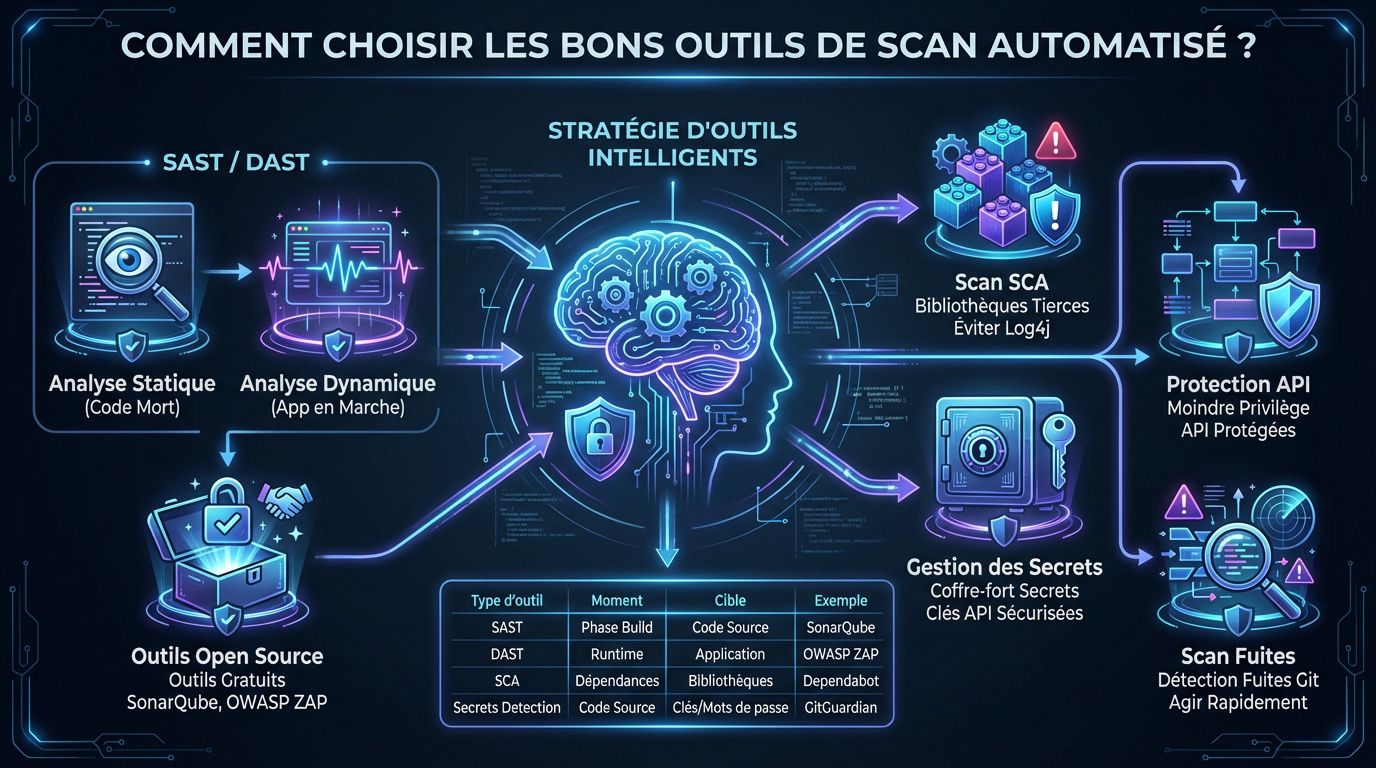

Panorama du SAST, DAST et du scan SCA

Différenciez l’analyse statique et dynamique. Le SAST regarde le code mort, le DAST teste l’application en marche. Les deux sont complémentaires pour une couverture totale.

Explorez l’open source. Des outils comme SonarQube ou OWASP ZAP permettent de débuter sans budget colossal. C’est idéal pour tester vos premiers scripts.

Évaluez le scan SCA. Vérifiez les bibliothèques tierces pour éviter les failles de type Log4j dans votre DevSecOps pipeline.

| Type d’outil | Moment du cycle | Cible principale | Exemple d’outil |

|---|---|---|---|

| SAST | Phase de build | Code source | SonarQube |

| DAST | Runtime | Application active | OWASP ZAP |

| SCA | Dépendances | Bibliothèques tierces | Snyk |

| Secrets Detection | Commit | Clés API | GitGuardian |

Gestion des secrets et protection des API

Stockez vos clés d’API. Ne laissez jamais de mots de passe en clair dans le code. Utilisez des coffres-forts numériques dédiés.

Limitez les accès au maximum. Appliquez le principe du moindre privilège. Une fuite sur une API ne doit pas compromettre tout le système. C’est la base.

Scannez les fuites potentielles. Utilisez des outils détectant les secrets poussés par erreur sur Git. Agissez vite avant que l’info ne circule.

Protéger l’infrastructure et la provenance des builds

Sécuriser le code est une chose, mais l’environnement qui l’héberge demande tout autant de vigilance.

Sécuriser l’Infrastructure as Code et Kubernetes

Appliquer des politiques strictes à l’IaC est vital. Vos fichiers Terraform ou Ansible doivent être audités systématiquement. Une simple erreur de configuration expose tout votre cloud aux vents contraires.

Scanner les images Kubernetes permet de débusquer les failles. Vérifiez l’absence de vulnérabilités dans vos conteneurs avant tout déploiement. C’est une étape non négociable en milieu cloud-native. La sécurité de vos clusters en dépend directement.

Vérifiez toujours vos permissions cloud. Trop de droits tuent la sécurité au quotidien. Restreignez donc les accès au strict nécessaire pour limiter la casse.

Voici les piliers pour verrouiller vos déploiements :

- Le scan rigoureux des fichiers YAML.

- gestion précise des Network Policies.

- L’usage systématique du RBAC.

Signature des artefacts et traçabilité logicielle

Signer numériquement les images garantit l’intégrité de votre production. Vous avez ainsi la certitude que ce qui tourne est bien ce que vous avez validé. Cela évite toute substitution malveillante en route.

Suivre l’origine des composants est devenu un impératif. Il faut savoir exactement d’où vient chaque morceau de logiciel utilisé. C’est le rôle de la Software Bill of Materials (SBOM). C’est vital contre les attaques supply chain.

Lutter contre les attaques ciblées demande une visibilité totale. La traçabilité permet de remonter à la source exacte en cas de compromission. Ne laissez aucune zone d’ombre dans votre DevSecOps pipeline.

2 indicateurs pour mesurer la santé de votre pipeline

Pour finir, n’oubliez pas que ce qui ne se mesure pas ne peut pas s’améliorer durablement.

Utiliser le MTTD et le MTTR efficacement

Le MTTD calcule le délai moyen pour détecter une faille. Le MTTR mesure le temps de réparation. Ce sont les deux piliers de votre réactivité cyber.

Analysez les tendances par build. Si les failles augmentent, votre processus faiblit. Utilisez ces données pour justifier des investissements techniques. C’est un langage que la direction comprend.

Ajustez les processus. Ne restez pas figé sur des métriques décevantes. Changez de méthode.

- Le taux de faux positifs

- La couverture de scan

- Le nombre de vulnérabilités critiques résolues

MTTD (Mean Time To Detect) : mesure la rapidité avec laquelle une vulnérabilité est trouvée.

MTTR (Mean Time To Repair) : mesure le temps moyen pour corriger une faille de sécurité.

Favoriser l’agilité sans sacrifier la rigueur

Évitez les processus trop lourds. La sécurité ne doit pas être une punition. Elle doit s’intégrer naturellement dans le quotidien.

Formez les développeurs. La meilleure défense reste un code propre dès le départ. Investissez dans l’humain avant d’acheter un logiciel coûteux. C’est la clé du succès.

Valorisez la détection précoce. Récompensez les équipes qui trouvent et corrigent leurs failles. Pour aller plus loin, demandez votre audit de sécurité complet.

Adopter un pipeline DevSecOps est crucial pour fusionner vitesse et sécurité grâce au shift-left, à l’automatisation des scans (SAST, DAST, SCA) et à une responsabilité partagée. Agissez dès maintenant pour réduire votre MTTR et protéger votre infrastructure avant qu’une faille ne survienne. Sécurisez votre futur numérique dès la première ligne de code.

FAQ

Quelle est la différence concrète entre un pipeline DevOps et un pipeline DevSecOps ?

Pour faire simple, le DevOps classique se concentre sur la collaboration entre les développeurs et les équipes opérationnelles pour livrer vite. La sécurité y est souvent vue comme une vérification finale, juste avant la mise en ligne. C’est un peu comme faire l’état des lieux d’une maison une fois qu’elle est entièrement construite.

Le DevSecOps change la donne en intégrant la sécurité dès le premier jour et à chaque étape du voyage. Ce n’est plus une option ou une barrière en fin de parcours, mais une responsabilité partagée. On utilise des outils automatisés pour scanner le code et les dépendances en continu, garantissant que le logiciel est robuste avant même d’arriver en production.

C’est quoi exactement le concept de « Shift Left » en sécurité ?

Le « Shift Left », ou décalage à gauche, c’est l’idée d’intégrer les tests de sécurité le plus tôt possible dans le cycle de création, dès la phase de conception et de codage. Au lieu d’attendre la fin pour découvrir des failles, on les cherche alors que le développeur est encore en train d’écrire ses lignes de code.

Cette approche est très efficace car elle permet de corriger les erreurs à moindre coût. Réparer une faille au début du projet est bien plus simple et rapide que de devoir tout modifier une fois que l’application est déployée. C’est un gain de temps précieux pour tout le monde et cela assure une bien meilleure qualité finale.

Comment fonctionne la responsabilité partagée dans un environnement sécurisé ?

La responsabilité partagée est un principe essentiel, surtout quand on utilise le cloud. Elle définit qui protège quoi : le fournisseur (comme AWS ou Azure) s’occupe de la sécurité de l’infrastructure physique et du réseau global, tandis que vous restez responsable de la sécurité de vos données, de vos applications et de la gestion de vos accès.

Dans vos équipes, cela signifie aussi que la sécurité n’est plus l’affaire d’un seul département isolé. Les développeurs, les experts cyber et les opérationnels travaillent main dans la main. Chacun a un rôle à jouer pour que l’ensemble du système reste protégé, du code source jusqu’au stockage des secrets comme les clés d’API.

Pourquoi est-il crucial de surveiller les dépendances externes dans son pipeline ?

Aujourd’hui, on utilise beaucoup de composants open-source pour gagner du temps. C’est pratique, mais cela peut introduire des vulnérabilités si ces morceaux de code ne sont pas à jour ou contiennent des failles connues (CVE). Si une bibliothèque tierce est compromise, c’est toute votre application qui devient vulnérable.

Il est donc indispensable d’intégrer des outils de scan de composition logicielle (SCA) dans votre pipeline. Ces outils vérifient automatiquement vos dépendances et vous alertent dès qu’un risque est détecté. C’est une étape de vigilance nécessaire pour se protéger contre les attaques visant la chaîne d’approvisionnement logicielle.

Quels indicateurs suivre pour vérifier que mon pipeline est efficace ?

Pour savoir si votre stratégie fonctionne, je vous conseille de surveiller de près le MTTD (temps moyen de détection) et le MTTR (temps moyen de réparation). Le premier mesure votre capacité à identifier une faille rapidement, et le second votre réactivité pour la corriger. Plus ces délais sont courts, plus votre posture de sécurité est solide.

Vous pouvez aussi suivre le taux de faux positifs pour ne pas décourager vos équipes avec des alertes inutiles, ainsi que le nombre de vulnérabilités critiques résolues à chaque build. Ces chiffres sont concrets et permettent de montrer l’évolution réelle de la sécurité de vos projets au fil du temps.