Pensez-vous vraiment être à l’abri des pirates informatiques simplement grâce à vos logiciels de protection ? L’ingénierie sociale prouve que votre propre cerveau est souvent la cible la plus vulnérable, car les cybercriminels exploitent votre politesse ou votre respect de l’autorité pour voler vos accès. Cet article vous dévoile comment démasquer ces manipulations psychologiques et quelles stratégies concrètes adopter pour transformer vos réflexes naturels en une défense numérique imprenable.

- L’ingénierie sociale ou l’art de pirater le cerveau humain

- 4 techniques d’attaque redoutables pour voler vos données

- Comment repérer une tentative d’escroquerie à coup sûr ?

- Stratégies concrètes pour blinder votre sécurité au quotidien

L’ingénierie sociale ou l’art de pirater le cerveau humain

Après avoir planté le décor sur la sécurité numérique globale, abordons le cœur du problème : la manipulation psychologique.

Pourquoi l’humain reste la faille préférée des hackers

Les pare-feu sophistiqués deviennent inutiles si un utilisateur ouvre la porte. L’erreur humaine constitue le levier principal des pirates. On ne force pas le système, on trompe celui qui le manipule.

La sécurité est une chaîne dont la solidité dépend de l’individu. Un simple clic suffit à compromettre tout un réseau d’entreprise. Vous voyez le problème ? Le maillon faible, c’est nous.

Le code informatique est logique. Pourtant, l’humain est imprévisible.

Les biais cognitifs qui nous font baisser la garde

La peur d’une sanction ou la confiance envers l’autorité paralyse souvent le jugement. Les attaquants utilisent ces ressorts émotionnels pour manipuler leurs cibles. On obéit sans réfléchir aux ordres d’un faux responsable.

L’urgence est le meilleur allié du pirate. En pressant la victime, on l’empêche de réfléchir rationnellement. La précipitation court-circuite systématiquement les protocoles de sécurité habituels, créant une faille immédiate.

Évoquons aussi le biais de sympathie. On aide naturellement quelqu’un qui semble aimable ou en difficulté. C’est une porte d’entrée royale pour les escrocs du web.

Le cycle de vie d’une manipulation psychologique réussie

Le pirate commence par la phase de reconnaissance. Il fouille les réseaux sociaux pour collecter des détails personnels précis. Cette étape est cruciale pour bâtir un scénario crédible et tromper la vigilance de la future victime.

Collecte de détails personnels sur les réseaux sociaux pour créer un scénario crédible.

Établissement d’un lien direct pour extraire les données sensibles sans éveiller de soupçons.

Effacement des traces numériques pour que la victime ignore l’intrusion sur le long terme.

L’attaquant établit ensuite un lien avant de demander l’accès aux données. La victime ne se doute de rien. L’extraction se fait en douceur, presque naturellement.

Enfin, le pirate efface ses traces. La victime ignore souvent l’intrusion.

4 techniques d’attaque redoutables pour voler vos données

Comprendre la théorie est une chose, mais voyons concrètement comment ces manipulateurs passent à l’action sur le terrain.

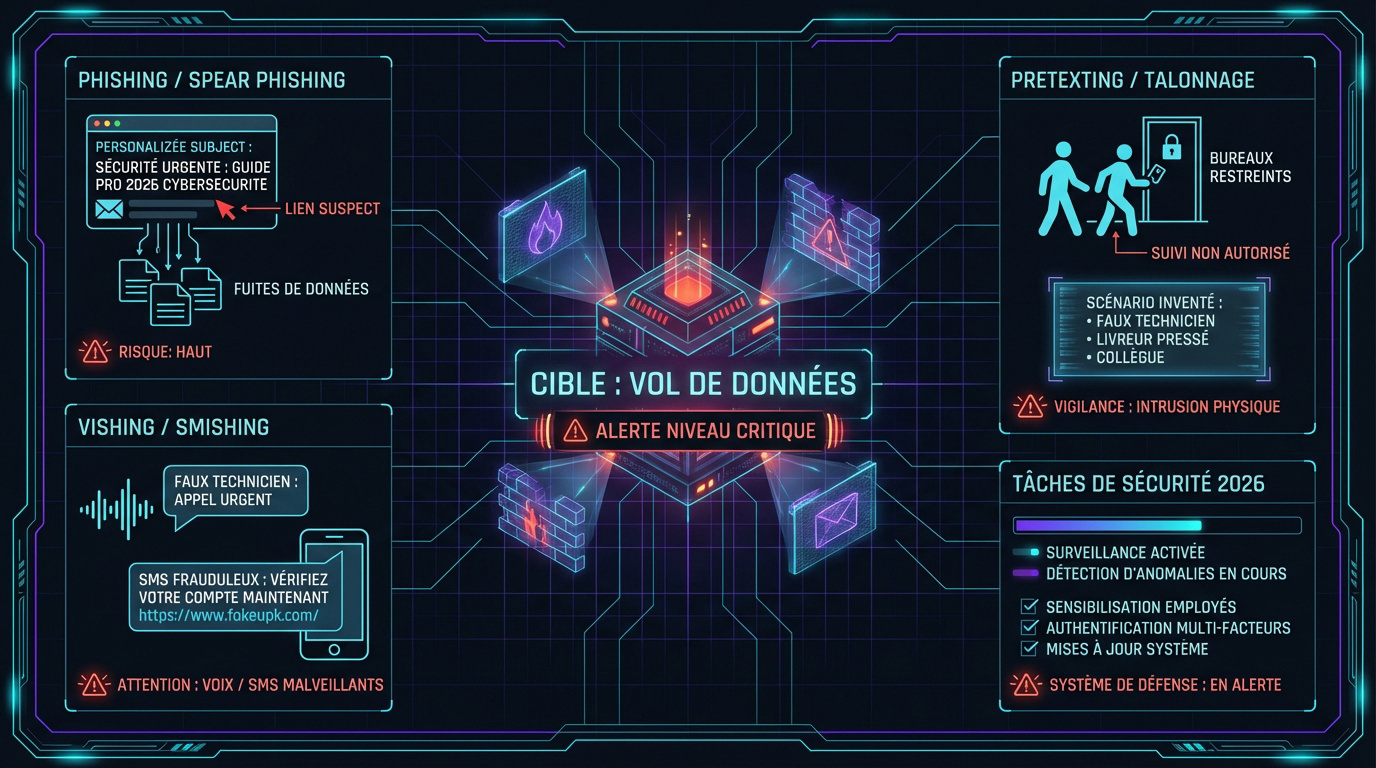

Phishing : Mail frauduleux de masse. Vishing : Arnaque par appel vocal. Smishing : Hameçonnage par SMS. Pretexting : Scénario d’usurpation d’identité élaboré.

Phishing et spear phishing : le piège du message personnalisé

Le phishing inonde des millions de boîtes mail avec des messages génériques. À l’inverse, le spear phishing cible précisément un individu ou un groupe. Cette méthode est redoutable car elle imite parfaitement un expéditeur légitime.

Les pirates utilisent souvent des fuites de données du dark web pour vous piéger. Ils connaissent votre nom, votre poste ou vos collègues actuels. Cette personnalisation extrême rend le message très crédible et dangereux pour vos accès.

Pour rester protégé, consultez ce guide pro 2026 sur la cybersécurité. C’est une ressource indispensable pour anticiper les menaces.

Vishing et smishing : quand le danger vient du téléphone

Le vishing utilise la voix pour vous manipuler. Un faux conseiller bancaire vous appelle pour une fraude imaginaire. Le ton employé est pressant pour vous pousser à agir sans réfléchir.

Le smishing passe par des SMS frauduleux très courants. On reçoit souvent un faux suivi de colis ou une amende. On clique alors par réflexe sur le lien sans vérifier l’expéditeur réel.

L’arnaque au faux technicien informatique est aussi fréquente. Le pirate prétend réparer un virus sur votre poste. Il finit par prendre le contrôle total de votre machine à distance.

Pretexting et talonnage : l’usurpation d’identité en action

Le pretexting repose sur un scénario inventé de toutes pièces. L’attaquant s’invente une identité crédible, comme un livreur ou un auditeur. Il crée une situation urgente pour justifier sa demande d’informations.

Le talonnage concerne la sécurité physique de vos bureaux. Un inconnu suit un employé sans utiliser de badge. La politesse naturelle empêche souvent de lui refermer la porte au nez par réflexe.

Voici les profils d’usurpation les plus fréquents :

- Le faux technicien informatique

- Le livreur pressé

- Le collègue d’un autre site

Comment repérer une tentative d’escroquerie à coup sûr ?

Maintenant que les techniques sont démasquées, apprenons à identifier les signaux faibles qui trahissent ces tentatives de vol.

Les signaux d’alerte basés sur l’urgence et l’autorité

La pression psychologique est le moteur de l’ingénierie sociale cybersecurité. Si un message exige une action immédiate sous peine de blocage, méfiez-vous. C’est le signal d’alarme numéro un.

Apprendre à vérifier l’autorité est vital. Un patron ou une administration ne demandera jamais de mots de passe par mail. Posez-vous toujours la question de la légitimité réelle de l’interlocuteur.

| Signal d’alerte | Risque associé | Réaction recommandée |

|---|---|---|

| Urgence | Action précipitée | Prendre une pause |

| Autorité | Manipulation | Vérifier l’identité |

| Curiosité | Clic malveillant | Ne pas cliquer |

| Peur | Perte de données | Contacter le support |

L’impact des deepfakes et de l’ia sur les nouvelles menaces

L’IA facilite désormais les arnaques au président ultra-réalistes. La voix d’un dirigeant peut être imitée à la perfection par clonage vocal. Ces deepfakes rendent la détection humaine extrêmement ardue aujourd’hui.

Cette technologie permet une personnalisation automatique de masse. L’IA génère des milliers de mails crédibles en quelques secondes seulement. Le danger change radicalement d’échelle pour les entreprises.

Mettez en place un code secret ou un mot de passe oral interne. Ce simple verrou permet de valider physiquement une demande sensible faite par téléphone.

Il faut s’adapter d’urgence aux outils modernes. Un code secret partagé oralement reste l’un des meilleurs remparts. La vigilance humaine doit évoluer avec la technologie.

Stratégies concrètes pour blinder votre sécurité au quotidien

Face à ces menaces sophistiquées, il est temps de passer à la défense active avec des méthodes simples mais redoutables.

L’authentification multifacteur (MFA) est la barrière la plus efficace : même si un pirate obtient votre mot de passe par manipulation, il ne pourra pas accéder au compte sans le second facteur de validation.

Les réflexes techniques contre les intrusions

Je vous recommande vivement l’authentification multifacteur (MFA). Même avec votre mot de passe, le pirate est bloqué sans le second code. C’est votre meilleure protection actuelle contre l’ingénierie sociale cybersecurité.

Utilisez aussi un gestionnaire de mots de passe fiable. Ne réutilisez jamais le même code sur plusieurs sites. Cela limite drastiquement les dégâts en cas de fuite de données massives sur le web.

Vérifiez toujours vos sources avant d’agir. Appelez l’expéditeur sur un numéro officiel avant de transférer des fonds. Un simple contre-appel sauve des entreprises chaque jour de l’arnaque au président.

Instaurer une culture du signalement sans peur en entreprise

Encouragez vos employés à avouer leurs erreurs rapidement. La peur de la sanction est le meilleur allié du pirate informatique. Il faut impérativement dédramatiser le signalement immédiat pour limiter l’impact.

Valorisez la formation continue et les simulations réalistes. Des faux mails de phishing permettent de tester les réflexes sans aucun risque. L’entraînement régulier crée une immunité collective efficace contre les manipulations.

Pour bâtir cette résilience, misez sur ces piliers :

- Signalement anonyme

- Formation ludique

- Exercices de crise

- Partage d’expériences

Face à la manipulation psychologique, l’humain reste le maillon faible. Pour protéger vos données, activez l’authentification multifacteur et vérifiez systématiquement chaque interlocuteur suspect. Restez vigilant pour déjouer toute tentative d’ingénierie sociale et garantir votre sécurité numérique future. Votre esprit est votre meilleur pare-feu : ne le laissez pas se faire pirater.

FAQ

Qu’est-ce que l’ingénierie sociale dans le domaine de la cybersécurité ?

L’ingénierie sociale est une technique de manipulation psychologique utilisée par les cybercriminels pour tromper des individus. Contrairement au piratage purement technique, elle exploite les failles humaines comme la politesse, la confiance ou le respect de l’autorité pour obtenir des informations confidentielles ou inciter à une action risquée.

C’est un véritable « piratage du cerveau » où l’attaquant utilise nos propres réflexes sociaux contre nous. L’objectif final est souvent de voler des mots de passe, des données personnelles ou d’installer des logiciels malveillants sur un réseau sécurisé.

Quels sont les biais cognitifs qui nous rendent vulnérables aux attaques ?

Notre cerveau utilise des raccourcis mentaux, appelés biais cognitifs, qui peuvent nous jouer des tours. Par exemple, le biais d’urgence nous pousse à agir de manière impulsive face à une situation stressante, tandis que le biais d’autorité nous empêche de remettre en question une demande venant d’un prétendu supérieur ou d’une administration.

D’autres mécanismes comme le biais de réciprocité (vouloir rendre service) ou le biais de surconfiance (penser que l’on est immunisé contre les arnaques) sont aussi très exploités. Ces leviers psychologiques créent une charge cognitive qui court-circuite notre raisonnement logique au profit de l’émotion.

Comment se déroule concrètement le cycle d’une manipulation ?

Une attaque réussie suit généralement un processus en cinq étapes. Tout commence par la reconnaissance, où le pirate collecte des détails sur sa cible via les réseaux sociaux. Vient ensuite la préparation du scénario, puis l’exécution de l’attaque où l’interaction avec la victime a lieu pour extraire les données.

Une fois les informations obtenues, l’attaquant passe à la phase d’exploitation (vol d’identité, fraude financière). Enfin, il termine par la dissimulation en effaçant ses traces pour que la victime ne se rende compte de rien, rendant la détection de l’intrusion très difficile.

Quelles sont les méthodes d’usurpation d’identité les plus fréquentes ?

Les cybercriminels redoublent d’imagination en utilisant le phishing (e-mail), le smishing (SMS) ou le vishing (appel vocal). Ils peuvent se faire passer pour un technicien informatique, un livreur pressé ou même un proche en difficulté pour gagner votre confiance et vous soutirer des accès réservés.

Il existe aussi des techniques physiques comme le talonnage, qui consiste à suivre un employé dans des locaux sécurisés sans badge, en comptant sur sa politesse pour lui tenir la porte. Chaque canal est une porte d’entrée potentielle pour une personne malveillante.

Comment l’intelligence artificielle et les deepfakes aggravent-ils la menace ?

L’IA permet aujourd’hui de créer des deepfakes, des imitations audio ou vidéo hyperréalistes de dirigeants d’entreprise. Ces outils sont utilisés dans des « arnaques au président » très sophistiquées, capables de tromper des employés lors de visioconférences pour déclencher des virements bancaires massifs se comptant en millions de dollars.

Ces technologies facilitent également la personnalisation automatique des messages frauduleux à grande échelle. Face à ces menaces modernes, il devient crucial de mettre en place des protocoles de vérification stricts, comme l’usage de codes secrets internes pour confirmer l’identité d’un interlocuteur.

Quels réflexes adopter pour se protéger efficacement au quotidien ?

La meilleure défense repose sur la vigilance et des outils simples. Il est essentiel d’activer l’authentification multifacteur (MFA) et d’utiliser un gestionnaire de mots de passe. En entreprise, il faut instaurer une culture du signalement sans peur pour que chaque erreur soit signalée rapidement sans crainte de sanction.

Avant de partager une information sensible ou d’effectuer un paiement, vérifiez toujours l’identité de votre interlocuteur par un contre-appel sur un numéro officiel. La formation régulière et les simulations de phishing sont également d’excellents moyens pour renforcer ce que l’on appelle l’immunité collective face aux manipulateurs.