Face à l’explosion du phishing et des ransomwares, craignez-vous que vos défenses actuelles ne soient plus qu’un lointain souvenir pour les pirates ? Cet article décrypte les menaces informatiques actuelles afin de vous donner les clés pour anticiper les attaques par déni de service ou le clonage vocal par IA. Vous découvrirez comment transformer votre vigilance en un véritable bouclier numérique pour garantir la continuité de vos activités et protéger votre réputation.

- Menaces informatiques actuelles : ce qui pèse sur vos données en 2026

- Pourquoi vos mots de passe et le MFA ne suffisent plus

- Pannes et piratages : quand vos fournisseurs deviennent un danger

- Deepfakes et IA : la nouvelle face des arnaques numériques

- 60 minutes pour agir : votre plan de réponse aux incidents

Menaces informatiques actuelles : ce qui pèse sur vos données en 2026

Le paysage numérique malgache et international subit une accélération brutale des attaques cette année. Les méthodes artisanales s’effacent devant une automatisation massive qui touche autant les entrepreneurs que les particuliers. En 2026, la sécurité n’est plus une option technique, mais une nécessité vitale pour protéger notre patrimoine numérique.

Ransomwares et chantage à la double extorsion

Le simple chiffrement de fichiers appartient au passé. Aujourd’hui, les pirates privilégient l’exfiltration massive de vos documents confidentiels avant de bloquer vos accès. Cette méthode leur permet de maximiser la pression sur les victimes.

La menace pèse désormais lourdement sur votre réputation. Si le paiement est refusé, vos données clients sont publiées sur des sites accessibles à tous. Ce chantage psychologique est devenu une arme redoutable.

Le milieu s’organise via le Ransomware-as-a-Service. Des groupes experts louent leurs outils malveillants à des affiliés moins qualifiés. Ils se partagent ensuite les gains de l’attaque.

Cette extorsion généralisée prouve que le crime numérique suit un modèle économique industriel. Chaque faille devient une opportunité de profit pour ces réseaux structurés.

Phishing ultra-personnalisé et ingénierie sociale

Le harponnage cible les services financiers avec une précision chirurgicale. Les attaquants étudient vos réseaux sociaux pour imiter parfaitement le ton de vos collègues. La méfiance s’efface devant des détails trop crédibles.

- Fautes d’orthographe subtiles dans l’URL.

- Sentiment d’urgence totalement injustifié.

- Demande inhabituelle de virement bancaire.

- Canal de communication inhabituel pour l’émetteur.

L’ingénierie sociale exploite nos biais cognitifs profonds. La peur et l’autorité restent les leviers favoris des fraudeurs.

Restez vigilants face aux sollicitations imprévues. Un simple coup de fil de vérification sauve souvent tout votre compte.

Vulnérabilités critiques et exploitation des failles Zero-Day

Il faut distinguer la menace du risque réel. La menace est l’acteur malveillant, tandis que la vulnérabilité est la porte ouverte dans votre logiciel.

Menace : Acteur malveillant cherchant à nuire.

Vulnérabilité : Faille technique ou porte ouverte.

Risque : Probabilité que l’acteur trouve la faille.

Les failles Zero-Day sont exploitées avant même que l’éditeur ne puisse réagir. La course contre la montre est désormais permanente.

La gestion des correctifs doit être automatisée. Un retard de 24 heures suffit pour compromettre un réseau entier.

Priorisez les mises à jour critiques sans attendre. Ne laissez aucune porte dérobée ouverte aux scanners automatiques.

La sécurité informatique est une maintenance continue. L’oubli est votre pire ennemi.

Pourquoi vos mots de passe et le MFA ne suffisent plus

Si les barrières classiques tombent aujourd’hui, c’est parce que les attaquants ont appris à voler les clés plutôt qu’à forcer la serrure. Face aux menaces informatiques actuelles, nos vieilles habitudes ne font plus le poids.

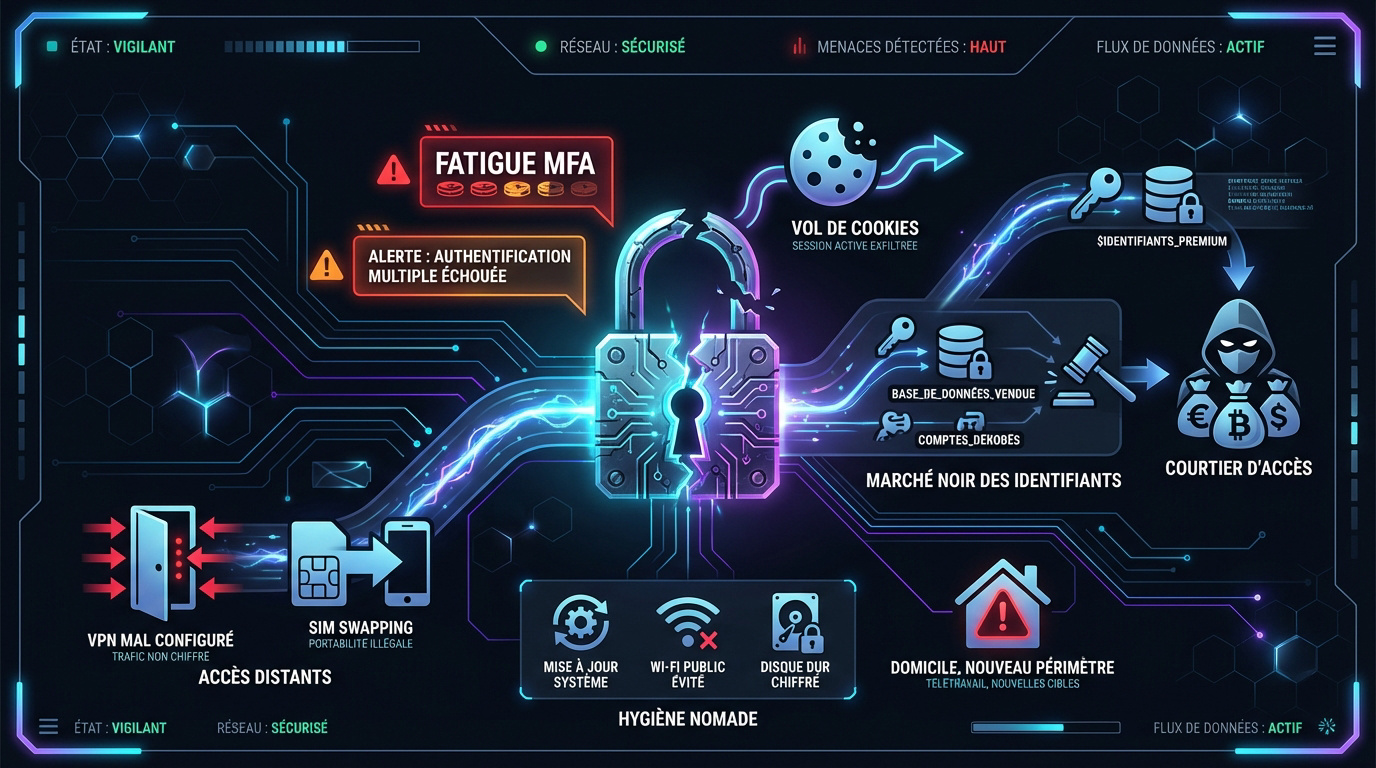

Le bombardement de notifications (MFA fatigue), le vol de cookies de session pour cloner votre identité et l’usage de proxys inverses pour l’interception en temps réel sont les nouvelles armes des pirates.

Techniques de contournement de l’authentification multifacteur

La fatigue MFA consiste à inonder l’utilisateur de notifications de connexion. Excédé, il finit par valider la demande par erreur. Le vol de cookies de session est encore plus radical. Il permet de copier l’identité numérique déjà validée par le serveur.

Les proxys inverses interceptent les codes en temps réel. L’attaquant se place entre vous et le site légitime. Il récupère vos accès sans que vous ne remarquiez rien.

Les SMS sont devenus trop fragiles. Le SIM swapping permet de détourner votre ligne téléphonique. Préférez les clés physiques ou les applications d’authentification robustes.

Marché noir des identifiants et accès initiaux

Les courtiers d’accès (Initial Access Brokers) sont les grossistes du crime. Ils vendent des accès pré-établis à des réseaux d’entreprises. Le prix dépend de la taille de la cible.

Vos mots de passe circulent sur des forums spécialisés. Des bases de données géantes sont compilées et vendues aux enchères.

La réutilisation des identifiants personnels au bureau est une erreur majeure. Une faille sur un site tiers expose votre entreprise.

Utilisez un gestionnaire de mots de passe. Chaque service doit posséder une clé unique.

Changez vos habitudes dès maintenant. La paresse numérique coûte cher.

Sécurisation des accès distants et télétravail

Les VPN mal configurés sont des passoires. Le protocole RDP reste la cible favorite pour entrer dans un serveur. Une seule erreur de paramétrage suffit aux pirates.

Segmentez vos réseaux de manière stricte. Un collaborateur en télétravail ne doit accéder qu’aux outils nécessaires. Cela limite la propagation latérale d’un virus éventuel.

- Hygiène nomade : mises à jour système obligatoires.

- Interdiction des Wi-Fi publics sans protection.

- Verrouillage automatique des sessions.

- Chiffrement des disques durs.

Le domicile est le nouveau périmètre de sécurité. Sensibilisez vos équipes aux risques domestiques. Un routeur mal sécurisé menace vos données.

Pannes et piratages : quand vos fournisseurs deviennent un danger

Aujourd’hui, la sécurité de votre entreprise ne s’arrête plus à vos propres murs, car votre dépendance critique aux tiers crée de nouvelles failles. Voici comment ces connexions externes peuvent se retourner contre vous.

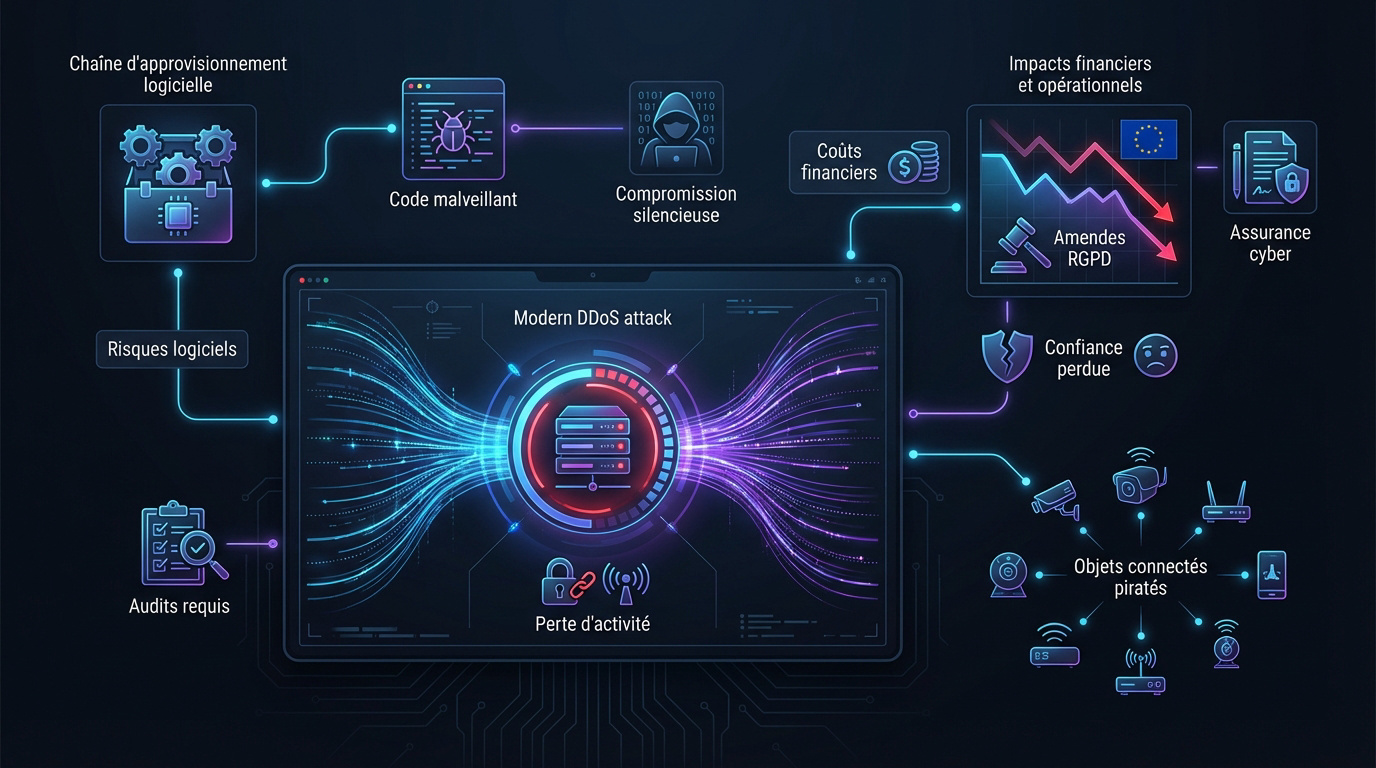

Attaques par déni de service distribué (DDoS) moderne

Les botnets exploitent désormais des millions d’objets connectés. Des caméras et frigos piratés saturent vos serveurs. Ces attaques paralysent votre activité commerciale en quelques secondes seulement.

L’indisponibilité coûte une fortune. Chaque minute de panne représente des ventes perdues. La confiance des utilisateurs s’effrite aussi rapidement que vos revenus chutent.

Adoptez des solutions de filtrage en amont. Les protections contre les pics de trafic sont indispensables pour rester en ligne.

Utilisez disponibilité et continuité de service. Une infrastructure résiliente absorbe les chocs sans fléchir devant l’agresseur.

Risques liés à la chaîne d’approvisionnement logicielle

Injecter du code malveillant dans une bibliothèque logicielle est une tactique redoutable. Vous installez une mise à jour de confiance qui contient un cheval de Troie. La menace se propage alors silencieusement chez tous les clients du fournisseur.

Détecter une telle compromission est extrêmement difficile. Le partenaire semble légitime. Ses certificats de sécurité sont valides. Pourtant, le loup est déjà dans la bergerie numérique.

Revoyez vos contrats de responsabilité juridique. Exigez des audits de sécurité de vos prestataires. La transparence doit devenir une condition sine qua non.

Impacts financiers et opérationnels des cyberattaques

Les menaces informatiques actuelles ne visent pas que vos données, elles vident aussi vos caisses. Voici un aperçu concret des dégâts potentiels.

| Type d’impact | Conséquence directe | Coût estimé |

|---|---|---|

| Restauration technique | Reconstruction des serveurs et applications | Sommes à six chiffres |

| Perte d’exploitation | Arrêt des ventes et baisse de productivité | Variable selon la durée |

| Frais juridiques | Honoraires d’avocats et recours collectifs | Dès 500 000 $ |

| Communication de crise | Gestion de la réputation et relations publiques | Frais d’agences spécialisées |

| Amendes RGPD | Sanctions pour non-conformité des données | Jusqu’à 4 % du CA |

| Hausse des primes d’assurance | Augmentation du coût de la couverture cyber | +30 % à +50 % |

La perte de confiance des clients est le coût le plus lourd. Récupérer une réputation brisée.

L’assurance cyber est un filet de sécurité nécessaire. Elle aide les PME à survivre au choc financier initial.

Anticipez ces dépenses dans votre budget. La prévention coûte toujours moins cher que la guérison.

La survie de votre structure en dépend. Ne négligez jamais l’aspect financier du risque.

Deepfakes et IA : la nouvelle face des arnaques numériques

On quitte le terrain des simples failles techniques pour entrer dans celui de la manipulation pure. Avec l’IA générative, les menaces informatiques actuelles s’attaquent désormais directement à votre perception du réel.

Fraude au président 2.0 par clonage vocal et vidéo

L’IA générative imite parfaitement la voix de votre patron. Un simple échantillon audio suffit pour créer un clone crédible. Le comptable reçoit alors un appel urgent pour un virement.

Les scénarios sont de plus en plus sophistiqués. Les attaquants utilisent la vidéo lors de réunions Teams factices. L’illusion est totale, surtout sous la pression d’une fausse urgence.

Le clonage vocal et les deepfakes vidéo imposent des procédures de vérification d’humain à humain. Un mot de passe oral secret entre collaborateurs suffit souvent à briser l’illusion.

Installez des procédures de double vérification humaine. Un mot de passe oral secret entre collaborateurs peut bloquer ces tentatives d’arnaque.

Utilisez clonage vocal et authentification humaine. La technologie doit être contrée par des processus organisationnels rigoureux et simples.

Automatisation des attaques et IA offensive

Les pirates utilisent l’IA pour scanner vos réseaux à une vitesse folle. Ils trouvent les failles en quelques secondes. L’IA génère aussi des codes malveillants polymorphes. Ces virus changent d’apparence pour échapper aux antivirus classiques de votre entreprise.

La détection doit devenir proactive. Utilisez la SOC Visibility Triad pour surveiller les logs et le réseau. L’IA défensive analyse les comportements suspects avant que l’attaque ne réussisse.

Automatisez vos réponses aux incidents mineurs. Cela libère du temps pour vos experts en sécurité. La machine doit combattre la machine pour équilibrer le rapport de force actuel.

Informatique quantique et futur du chiffrement

La puissance quantique menace de briser nos algorithmes actuels. Ce qui est sûr aujourd’hui ne le sera plus demain. Les données chiffrées volées maintenant *seront lues plus tard*.

La cryptographie post-quantique est déjà en préparation. Il faut anticiper la migration de vos systèmes de protection les plus sensibles.

Suivez de près les nouveaux standards de chiffrement. La veille technologique est votre meilleure arme contre l’obsolescence de votre sécurité.

N’attendez pas la rupture technologique. Préparez vos infrastructures dès aujourd’hui pour le monde de demain.

Le futur se joue maintenant. La résilience quantique est un enjeu stratégique pour votre souveraineté.

60 minutes pour agir : votre plan de réponse aux incidents

Face aux menaces informatiques actuelles, la panique est votre pire ennemie. Passer de la théorie à la pratique demande une méthode chirurgicale pour protéger vos actifs numériques et votre réputation.

Actions immédiates après la détection d’une intrusion

Isolez immédiatement les systèmes infectés. Coupez les connexions réseau pour stopper la propagation du virus. Chaque seconde gagnée réduit l’ampleur des données compromises par l’attaquant.

Ne redémarrez surtout pas les machines touchées. Cela effacerait des preuves cruciales en mémoire vive. Les experts en forensique ont besoin de ces traces pour comprendre l’intrusion.

- Alerter la direction

- Contacter l’expert cyber

- Prévenir l’assurance

- Notifier la CNIL si nécessaire

Gardez un calme olympien malgré la crise. Un plan de réponse pré-établi évite les erreurs commises sous le coup de la panique.

Stratégie Zero Trust et défense en profondeur

Le principe du Zero Trust est simple : ne jamais faire confiance, toujours vérifier. Chaque accès doit être validé, même à l’intérieur du réseau. L’identité de l’utilisateur et l’état de sa machine sont contrôlés en permanence. C’est la fin du périmètre ouvert.

La micro-segmentation isole vos données les plus sensibles. Si un segment est compromis, les autres restent protégés. C’est comme construire des compartiments étanches dans la coque d’un navire.

Les sauvegardes immuables sont votre ultime rempart. Elles ne peuvent être ni modifiées ni supprimées, même par un administrateur corrompu. Elles garantissent une reprise d’activité après un désastre.

Formation continue et culture de la cybersécurité

L’humain reste la cible préférée des pirates. Un collaborateur averti vaut mieux que dix pare-feu mal configurés. La sensibilisation doit être régulière et ludique pour être efficace.

Organisez des ateliers pratiques de phishing. Testez vos équipes en conditions réelles pour identifier les points de progression nécessaires.

Transformez chaque employé en capteur de menaces. Encouragez la remontée d’informations suspectes sans crainte de sanction en cas d’erreur.

La sécurité est l’affaire de tous. Créez une culture de la vigilance partagée au quotidien.

Investissez dans vos équipes. C’est votre meilleur bouclier contre les menaces numériques de 2026.

Face à l’explosion des ransomwares et du phishing par IA, protégez vos actifs dès aujourd’hui en automatisant vos mises à jour et en activant le MFA robuste. Anticiper ces menaces informatiques actuelles garantit la pérennité de votre activité et la sécurité de vos données. Soyez l’acteur de votre propre résilience numérique.

FAQ

Quelles sont les cybermenaces les plus dangereuses pour nos données en 2026 ?

En 2026, le paysage numérique est marqué par une professionnalisation extrême du crime. Les ransomwares ne se contentent plus de crypter vos fichiers ; ils utilisent désormais la double, voire la triple extorsion, en volant vos données sensibles pour vous faire chanter publiquement. Le modèle du Ransomware-as-a-Service permet même à des attaquants peu techniques de louer des outils sophistiqués pour frapper fort.

On observe également une explosion du phishing ultra-personnalisé. Grâce à l’intelligence artificielle, les pirates imitent parfaitement le ton de vos collaborateurs ou de votre direction. À cela s’ajoutent les attaques DDoS modernes, qui utilisent des millions d’objets connectés piratés pour paralyser vos services et stopper net votre activité commerciale.

Pourquoi la double authentification (MFA) ne suffit-elle plus à nous protéger ?

C’est une réalité difficile : les pirates ont appris à voler les clés plutôt qu’à forcer la serrure. Des techniques comme le vol de cookies de session permettent de copier votre identité numérique déjà validée, contournant ainsi totalement la MFA. L’attaquant récupère un jeton d’accès actif et s’introduit dans vos environnements cloud (Microsoft 365, Google Workspace) sans que vous ne receviez d’alerte.

D’autres méthodes comme la « fatigue MFA » consistent à vous inonder de notifications jusqu’à ce que vous validiez par erreur. Les proxys inverses et le SIM swapping (détournement de ligne téléphonique) rendent aussi les codes reçus par SMS très vulnérables. Il est devenu crucial de passer à des méthodes plus robustes, comme les clés de sécurité physiques.

Quel est l’impact financier réel d’une cyberattaque pour une PME ?

Le coût d’une attaque dépasse largement le simple montant d’une éventuelle rançon. Pour une PME, la facture grimpe vite avec la restauration technique des systèmes, les pertes d’exploitation dues à l’arrêt du travail et les frais juridiques. On estime par exemple qu’une fraude ou un ransomware peut coûter de plusieurs centaines de milliers à plusieurs millions d’euros selon la structure.

Au-delà de l’argent immédiat, c’est la réputation qui prend un coup. Perdre la confiance de ses clients ou subir des amendes RGPD peut fragiliser une entreprise sur le long terme. Anticiper ces risques dans son budget et souscrire à une assurance cyber est aujourd’hui une nécessité pour survivre à un tel choc financier.

Comment l’intelligence artificielle change-t-elle la donne pour les arnaques ?

L’IA générative a donné naissance à la « Fraude au président 2.0 ». Les cybercriminels utilisent désormais le clonage vocal ou vidéo (deepfakes) pour imiter la voix ou le visage d’un dirigeant lors d’un appel ou d’une réunion en ligne. L’illusion est si parfaite qu’il est facile de tromper un collaborateur pour obtenir un virement urgent.

Côté technique, les pirates utilisent l’IA pour scanner vos réseaux à une vitesse fulgurante et trouver la moindre faille. Ils créent des virus polymorphes qui changent d’apparence pour tromper les antivirus classiques. Face à cette automatisation, la réponse doit aussi passer par une IA défensive capable de détecter des comportements suspects.

Que faut-il faire immédiatement en cas de détection d’une intrusion ?

Le premier réflexe est d’isoler les systèmes touchés en coupant les connexions réseau pour stopper la propagation. Surtout, ne redémarrez pas les machines ! Cela effacerait des preuves cruciales stockées dans la mémoire vive, dont les experts en forensique ont besoin pour comprendre comment les pirates sont entrés.

Suivez ensuite un plan de réponse précis : alertez votre direction, contactez votre expert cyber et prévenez votre assurance. Si des données personnelles sont touchées, n’oubliez pas de notifier la CNIL. Garder son calme et appliquer des procédures pré-établies est le meilleur moyen de limiter les dégâts dans l’heure qui suit la découverte.