Craignez-vous qu’une simple erreur de configuration n’expose vos données privées au monde entier ? Cet article décrypte les stratégies de sécurité cloud computing pour protéger efficacement vos infrastructures hybrides et multicloud face aux cybermenaces actuelles. Vous découvrirez comment le modèle de responsabilité partagée et l’approche Zero Trust transforment votre défense en une forteresse numérique imprenable et hautement évolutive.

- Pourquoi la sécurité cloud computing change la donne par rapport au local

- 3 menaces majeures qui pesent sur vos donnees hebergees

- Stratégies de défense modernes : du Zero Trust au CNAPP

- Guide pratique pour bétonner l’accès à vos services cloud

- IA générative et conformité : les nouveaux défis de 2026

Pourquoi la sécurité cloud computing change la donne par rapport au local

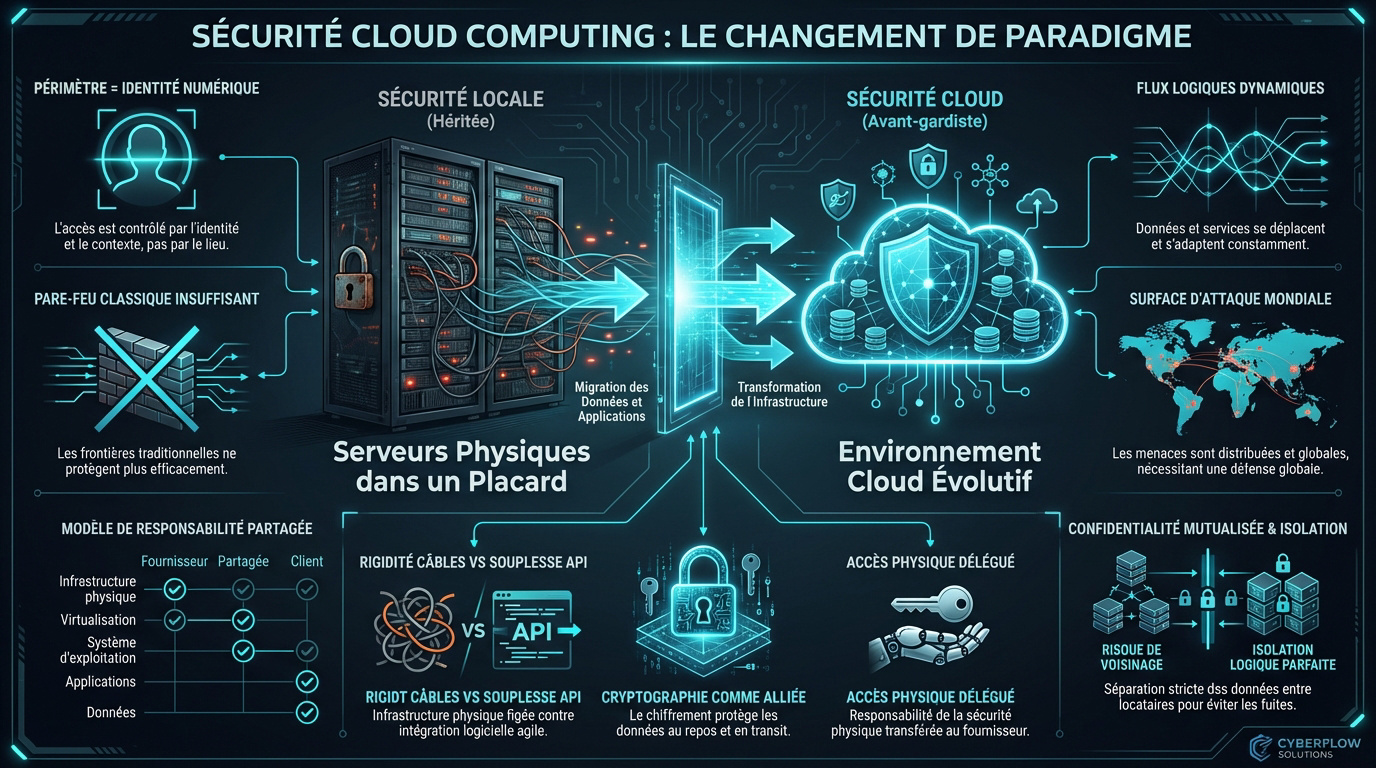

Après des décennies de serveurs enfermés dans des placards, le passage au nuage bouleverse radicalement nos réflexes de protection.

Les différences réelles entre infrastructure physique et nuage

Le périmètre n’est plus une barrière physique mais une identité numérique. Le pare-feu classique ne suffit plus. Il faut désormais gérer des flux logiques dynamiques. La surface d’attaque devient mondiale et permanente.

Comparer la rigidité des câbles avec la souplesse des API. Tout est défini par logiciel maintenant. Cela permet une agilité incroyable mais crée de nouveaux points de rupture.

L’accès physique est délégué au fournisseur. On se concentre uniquement sur la couche applicative et les données.

Le modèle de responsabilité partagée : qui fait quoi ?

Le contrat tacite entre vous et Amazon ou Microsoft est clair : ils sécurisent l’hôte, vous sécurisez vos fichiers. C’est un travail d’équipe indispensable pour éviter les failles.

Il est important de noter que le curseur bouge selon le service choisi. En SaaS, le fournisseur fait presque tout le boulot. En IaaS, vous gardez la main sur l’OS.

| Composant | Responsabilité Fournisseur | Responsabilité Client |

|---|---|---|

| Infrastructure physique | Géré (Fournisseur) | Aucune |

| Virtualisation | Géré (Fournisseur) | Aucune |

| Système d’exploitation | Partagé (selon modèle) | Géré (Client) |

| Applications | Aucune (ou Partagé) | Géré (Client) |

| Données | Aucune | Géré (Client) |

Les nouveaux enjeux de la confidentialité des données mutualisées

Le risque de voisinage sur des serveurs partagés est une réalité. L’isolation logique doit être parfaite pour éviter les fuites. Une faille chez un voisin ne doit jamais vous impacter. C’est le défi majeur des architectures multi-tenants.

Pour bien protéger vos actifs, il est utile de revenir aux principes de sécurité informatique fondamentaux. Cette approche garantit que la sécurité cloud computing respecte la confidentialité attendue.

N’oubliez pas que vos données dorment à côté de celles de concurrents. La cryptographie devient alors votre meilleure alliée.

3 menaces majeures qui pesent sur vos donnees hebergees

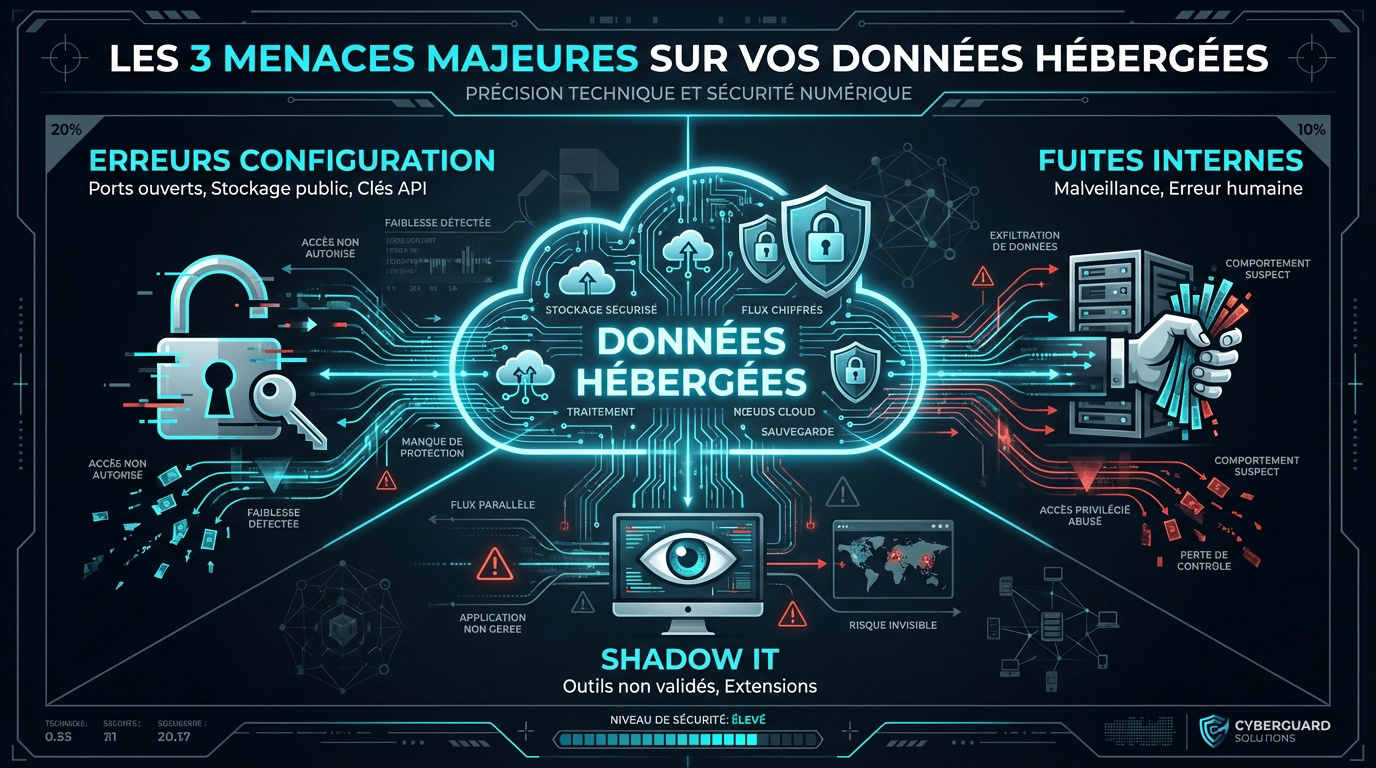

Comprendre la structure est une chose, mais identifier les loups qui rodent autour de vos instances en est une autre.

Les simples oublis de configuration, comme les compartiments S3 publics, sont la premiere cause de violation de donnees cloud.

Les erreurs de configuration, premier vecteur d’intrusion

Avez-vous deja pense aux compartiments S3 ? Un simple oubli de verrouillage peut exposer des millions de clients. C’est l’erreur la plus bete, mais aussi la plus frequente aujourd’hui.

La complexite des consoles d’administration n’aide pas vraiment. Trop d’options finissent par tuer la clarte necessaire. Des lors, un script automatise mal regle propage l’erreur sur tout votre reseau.

Voici les points critiques a surveiller de pres :

- Ports de gestion ouverts (SSH/RDP)

- Stockage public non chiffre

- Cles API integrees dans le code source

Le danger invisible du Shadow IT et des acces non controles

Certains employes utilisent des outils gratuits sans prevenir l’IT. Dropbox, Trello ou des convertisseurs PDF en ligne sont de vrais nids a fuites. Ces services echappent totalement a votre politique de securite interne. C’est un angle mort dangereux.

Je vous conseille d’analyser vos journaux de connexion reseau. Cela permet de reperer ces flux suspects rapidement. Il faut eduquer vos equipes plutot que de simplement bloquer les acces.

Chaque nouvel outil non valide devient une porte derobee potentielle. Soyez donc tres vigilants sur les extensions de navigateur installees.

Fuites de donnees et menaces internes : la realite du terrain

Le danger vient parfois directement de l’interieur de l’entreprise. Un administrateur mecontent peut effacer des infrastructures entieres en un clic. Le vol de comptes a hauts privileges reste un scenario catastrophe.

Il est vital de savoir detecter un email de phishing pour proteger vos acces. C’est souvent par ce biais que les identifiants administrateurs sont derobes aux collaborateurs.

Il faut differencier l’erreur humaine de la malveillance pure. Parfois, c’est juste un stagiaire qui supprime la mauvaise base. Les consequences sur votre securite cloud computing restent pourtant identiques et graves.

Stratégies de défense modernes : du Zero Trust au CNAPP

Face à ces périls, les vieilles méthodes de château fort s’effondrent au profit de concepts bien plus musclés.

Le Zero Trust est un modèle de sécurité imposant que tout utilisateur ou appareil, qu’il soit interne ou externe au réseau, soit authentifié, autorisé et validé en permanence.

Adopter l’approche Zero Trust pour ne plus faire confiance par défaut

Le mantra est clair : ne jamais faire confiance, toujours vérifier. Chaque requête subit une analyse rigoureuse, même si elle provient de votre réseau interne. On scrute l’appareil, l’identité et le contexte précis. C’est le glas de la confiance aveugle.

La micro-segmentation devient votre meilleure alliée pour bloquer les mouvements latéraux. Si un serveur est compromis, l’intrus reste enfermé dans sa zone isolée. On limite ainsi les dégâts de façon radicale en évitant la propagation.

Il est utile de comparer cette rigueur aux solutions de VPN et sécurité plus classiques. Cette approche renforce drastiquement la sécurité cloud computing.

Surveiller sa posture avec le CSPM et les plateformes CNAPP

Le CSPM agit comme un gardien robotisé infatigable. Il scanne vos configurations cloud en continu pour débusquer la moindre faille. C’est votre filet de sécurité ultime contre les erreurs de manipulation humaine.

Les plateformes CNAPP regroupent désormais tous vos outils de protection en un seul endroit. Piloter la sécurité depuis une console unique transforme le quotidien des équipes techniques. On gagne une visibilité totale et une réactivité accrue.

- Détection automatique des dérives de configuration.

- Conformité continue aux normes comme le RGPD ou l’ISO 27001.

- Réduction drastique du bruit des alertes inutiles.

Sécuriser le cycle de vie des applications avec le DevSecOps

L’idée est d’intégrer la sécurité dès la première ligne de code écrite. On ne valide plus seulement à l’étape finale, mais durant tout le développement. Ce « shift left » s’avère bien plus économique et performant pour vos projets.

L’Infrastructure as Code (IaC) demande une vigilance particulière aujourd’hui. Vos fichiers Terraform ou Ansible doivent être scannés comme n’importe quel logiciel. Un simple script mal configuré peut exposer l’intégralité de votre infrastructure cloud.

L’automatisation reste la pièce maîtresse du dispositif. Les tests de sécurité doivent devenir un passage obligatoire et systématique dans vos pipelines de déploiement.

Guide pratique pour bétonner l’accès à vos services cloud

Les outils complexes sont utiles, mais le gros du travail se joue sur les fondamentaux de l’accès quotidien.

L’authentification multifactorielle et la gestion stricte de l’IAM

Le MFA est votre première ligne de défense. Sans lui, un mot de passe volé suffit à tout briser. C’est l’investissement sécurité le plus rentable. Ne laissez aucun compte sans cette double vérification systématique.

Appliquez strictement le moindre privilège dans l’IAM. Donnez uniquement les droits nécessaires pour travailler. Pensez aussi à supprimer les accès des anciens collaborateurs. C’est une règle d’or pour limiter les risques internes.

Utilisez la meilleure suite de sécurité pour vos terminaux. La protection de vos appareils est indissociable de la Sécurité cloud computing globale.

Chiffrement des données : protéger l’information au repos et en transit

Cryptez systématiquement tout flux sortant du réseau. Utilisez des protocoles TLS robustes pour le transit. Au repos, vos disques cloud doivent rester totalement illisibles pour un tiers. C’est une barrière de protection non négociable.

Gardez toujours la main sur vos propres clés. Ne déléguez pas tout au fournisseur cloud. C’est votre seule garantie réelle de souveraineté. En cas de faille externe, vos fichiers resteront ainsi protégés et inexploitables.

- Inventorier les données sensibles.

- Choisir un algorithme fort (AES-256).

- Automatiser la rotation des clés.

Anticiper le pire avec un plan de reprise après sinistre efficace

Prévoyez que vos services s’arrêtent demain. Une panne majeure chez l’hébergeur peut arriver. Stockez des sauvegardes hors site ou chez un concurrent. Testez votre capacité de restauration chaque mois pour éviter les mauvaises surprises.

Définissez clairement votre objectif de temps de récupération (RTO). Combien de temps pouvez-vous rester hors ligne ? Cette durée critique déterminera directement votre budget de secours. Soyez réaliste sur vos besoins de continuité d’activité.

Une sauvegarde non testée n’existe simplement pas. C’est uniquement dans la tempête que l’on vérifie la solidité du plan.

IA générative et conformité : les nouveaux défis de 2026

Pour finir, levons les yeux vers l’horizon où l’intelligence artificielle et les lois redessinent les règles du jeu.

L’impact de l’IA sur la détection des menaces en temps réel

L’IA analyse des milliards d’événements par seconde. Elle repère des signaux faibles qu’un humain raterait forcément. C’est une aide précieuse pour stopper les attaques avant qu’elles ne s’étendent. La réponse devient enfin instantanée.

Attention, les pirates utilisent aussi ces outils. Ils créent des malwares qui mutent pour éviter les signatures. C’est une course à l’armement algorithmique sans fin.

L’humain doit rester dans la boucle. L’IA propose, mais l’expert tranche les cas complexes.

Gérer le RGPD et les normes internationales sans s’y perdre

Vérifier où dorment physiquement vos octets. Le RGPD impose des règles strictes sur le transfert hors Europe. Ne jouez pas avec le feu juridique, ça coûte cher.

ISO 27001 (gestion de la sécurité), HDS (données de santé) et SOC 2 (contrôle des services).

Exiger des certifications sérieuses comme l’ISO 27001 ou HDS. Ces labels prouvent que le fournisseur respecte des standards élevés. C’est un gage de confiance indispensable pour vos clients. Ne vous contentez pas de belles promesses marketing.

La conformité n’est pas une option. C’est un socle pour votre crédibilité sur le marché.

Choisir un fournisseur cloud sécurisé selon des critères objectifs

Ne regardez pas seulement le prix du stockage. Étudiez la transparence des audits de sécurité. Un bon prestataire publie ses rapports SOC 2 régulièrement. Posez des questions sur leur gestion des incidents passés.

Évaluer la robustesse de leur infrastructure physique. Les centres de données doivent être des forteresses. Vérifiez aussi la redondance des réseaux et de l’énergie.

Pensez à installer un solide pare-feu pour protéger vos accès.

Maîtriser la sécurité cloud computing repose sur le modèle de responsabilité partagée, le chiffrement et l’approche Zero Trust. Adoptez dès maintenant le MFA et surveillez vos configurations pour transformer ces défis en un socle de croissance serein. Votre vigilance d’aujourd’hui garantit la souveraineté numérique de demain.

FAQ

Concrètement, c’est quoi la sécurité en cloud computing ?

La sécurité du cloud, c’est l’ensemble des technologies et des règles que l’on met en place pour protéger vos données et vos applications quand elles ne sont pas sur vos propres serveurs. L’objectif est simple : s’assurer que vos informations restent confidentielles, intactes et toujours accessibles, même dans un environnement partagé.

C’est une discipline qui va bien au-delà de l’informatique classique. Elle permet de bloquer les accès non autorisés et de surveiller en temps réel les menaces comme le phishing ou les attaques par déni de service, pour que vous puissiez travailler l’esprit tranquille.

Quelles sont les vraies différences entre la sécurité locale et celle du cloud ?

La grande différence réside dans le contrôle et la localisation. En local (on-premise), vous possédez les machines dans vos bureaux et vous gérez tout, des câbles aux logiciels. Dans le cloud, vos données dorment chez un fournisseur comme Amazon ou Microsoft, ce qui offre une souplesse incroyable et des coûts réduits, mais demande une gestion partagée de la protection.

Alors qu’en local vous avez un contrôle physique total, le cloud mise sur une sécurité logicielle ultra-moderne. C’est plus évolutif et accessible partout dans le monde, mais cela demande de bien configurer ses accès pour ne pas laisser de portes ouvertes par erreur.

C’est quoi ce fameux « modèle de responsabilité partagée » ?

C’est un contrat de confiance entre vous et votre fournisseur cloud. Pour faire simple : le fournisseur sécurise « le » cloud (…), tandis que vous sécurisez ce que vous mettez « dans » le cloud (vos fichiers, vos comptes utilisateurs et vos configurations).

Selon que vous utilisiez un service clé en main (SaaS) ou juste une infrastructure brute (IaaS), votre part de travail varie. Cependant, une règle ne change jamais : vous restez toujours le seul responsable de la protection de vos données et de la gestion de vos identités.

Quels sont les risques de partager des serveurs avec d’autres entreprises ?

Le principal danger de la mutualisation (le multi-tenant) est la proximité logique. Comme vous partagez la même infrastructure physique que d’autres clients, une faille critique chez un « voisin » ou une mauvaise isolation du fournisseur pourrait théoriquement impacter vos propres ressources.

On parle aussi de risques de conformité, car certains secteurs très réglementés exigent une séparation stricte. C’est pour cela qu’il est vital d’utiliser un chiffrement fort : même si quelqu’un arrivait à approcher vos données, il ne pourrait absolument rien en lire sans vos clés privées.

Comment l’intelligence artificielle aide-t-elle à sécuriser mon cloud en 2026 ?

L’IA est devenue un allié précieux car elle analyse des milliards d’informations à une vitesse humaine impossible. Elle repère les comportements suspects immédiatement et peut stopper une intrusion avant même qu’un expert n’ait le temps de lire l’alerte. C’est une réponse instantanée face à des menaces de plus en plus complexes.

C’est une véritable course à l’armement, car les pirates utilisent aussi l’IA pour créer des virus qui mutent. Heureusement, en combinant la puissance de calcul de l’IA avec l’expertise humaine, on arrive à créer un bouclier numérique beaucoup plus robuste.

Quelles sont les étapes pour bien chiffrer mes données hébergées ?

Pour bétonner votre sécurité, vous devez d’abord inventorier vos données sensibles pour savoir quoi protéger en priorité. Ensuite, il faut appliquer un algorithme de chiffrement fort, comme l’AES-256, pour vos données au repos sur les disques et utiliser le protocole TLS pour tout ce qui circule sur le réseau.

Le point le plus important est de garder le contrôle de vos clés de chiffrement et d’automatiser leur rotation. En ne laissant pas toutes les clés au fournisseur, vous gardez une souveraineté totale sur vos informations, même en cas de problème majeur chez l’hébergeur.