Imaginez perdre l’accès à tous vos fichiers clients suite à un simple clic sur un mail frauduleux. La cybersécurité PME est devenue un rempart vital en 2026 pour protéger votre activité contre le phishing et les rançongiciels qui menacent votre trésorerie. Ce guide pratique vous livre des solutions concrètes pour verrouiller vos accès et transformer votre mise en conformité en un véritable avantage concurrentiel durable.

- Pourquoi votre pme est une cible prioritaire en 2026

- 3 étapes pour sécuriser vos actifs numériques sans service informatique

- Comment transformer la contrainte réglementaire en avantage commercial ?

- Externalisation et gestion de crise : les bons réflexes

Pourquoi votre pme est une cible prioritaire en 2026

On pense souvent que les pirates ne visent que les géants. Pourtant, nos structures à taille humaine sont devenues leurs proies favorites en 2026. La Cybersécurité PME n’est plus une option, mais une urgence vitale pour la survie de votre activité.

Saviez-vous que 61% des entreprises ont déjà subi un incident ? Ce n’est plus une probabilité, mais une certitude statistique.

Le phishing et les ransomwares, réalités du terrain

Le courriel reste le premier vecteur d’intrusion. Un clic sur un lien frauduleux déclenche l’infection initiale du poste. Utilisez toujours la vigilance face au phishing.

Le rançongiciel chiffre ensuite vos fichiers. Les données deviennent inaccessibles sans une clé payante. Consultez ce guide cybersécurité 2026 | bases, menaces et conseils pro.

La fraude au virement est une variante redoutable. Les escrocs usurpent l’identité d’un dirigeant pour détourner des fonds.

Ces attaques sont désormais quotidiennes. Elles touchent toutes les structures, peu importe leur taille ou leur secteur.

Les dégâts invisibles sur votre réputation et vos finances

L’arrêt des serveurs bloque la facturation. Cela impacte directement votre trésorerie immédiate. La production s’arrête net, causant des pertes sèches.

Une fuite de données ternit durablement votre réputation. Les clients perdent confiance et rompent leurs contrats. L’image de marque s’effondre auprès des partenaires.

Il faut payer des experts pour nettoyer le réseau. La restauration des systèmes coûte cher et prend du temps.

Le non-respect du RGPD entraîne des sanctions. Ces amendes administratives peuvent être lourdes pour une petite structure.

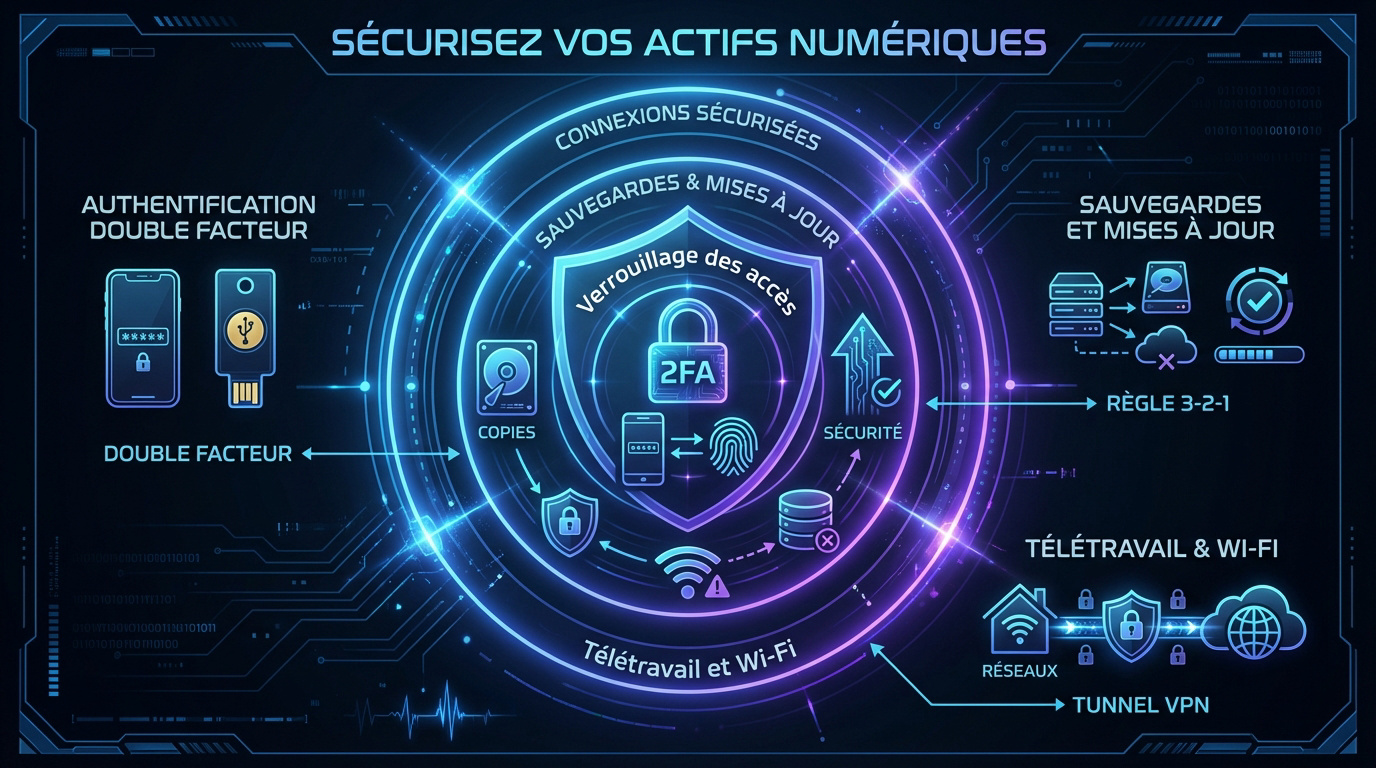

3 étapes pour sécuriser vos actifs numériques sans service informatique

Puisque les risques sont identifiés, voyons comment ériger des barrières solides sans forcément posséder un budget de multinationale.

Verrouiller les accès avec l’authentification à double facteur

Un mot de passe classique ne suffit plus aujourd’hui. Les pirates contournent trop facilement les codes simples. Il faut impérativement une deuxième preuve d’identité pour valider chaque connexion sensible.

Activez cette option dans les paramètres de sécurité de vos boîtes mails. Utilisez des applications mobiles dédiées pour générer vos codes. Adopter le double facteur protège efficacement vos accès contre l’usurpation d’identité numérique.

Utiliser des mots de passe forts et uniques pour chaque compte et un gestionnaire de mots de passe pour centraliser les accès.

Voici les outils que je vous recommande pour débuter sereinement :

- Authy

- Google Authenticator

- Clés de sécurité physiques type Yubikey

Sauvegardes et mises à jour, vos deux boucliers automatiques

Les sauvegardes régulières sont vitales. Elles doivent rester déconnectées de votre réseau principal. C’est votre véritable assurance vie si un rançongiciel chiffre vos fichiers de travail.

Automatisez systématiquement vos mises à jour logicielles. Les correctifs de sécurité réparent les failles exploitées par les cybercriminels. Ne repoussez jamais un redémarrage système demandé par votre ordinateur.

Appliquez la méthode du 3-2-1 pour chaque sauvegarde. Prévoyez trois copies sur deux supports différents, dont une stockée hors site. Cette rigueur garantit la survie de votre activité.

3 copies des données, 2 supports différents, 1 sauvegarde hors site.

Télétravail et wi-fi, sécuriser les connexions hors les murs

Le télétravail exige une vigilance accrue. Utilisez impérativement un tunnel VPN pour chiffrer vos échanges professionnels. Cela bloque toute interception sur les réseaux non sécurisés, lisez ce guide sur la cybersécurité : avis sur white hat et guide pro 2026.

Gérez strictement vos réseaux Wi-Fi au bureau. Créez un accès « invité » isolé de votre réseau de production. Changez aussi régulièrement vos clés de sécurité pour maintenir un niveau de protection élevé.

Méfiez-vous des hotspots publics dans les cafés ou gares. Ce sont souvent des nids à pirates pour voler vos identifiants. Préférez toujours le partage de connexion de votre smartphone.

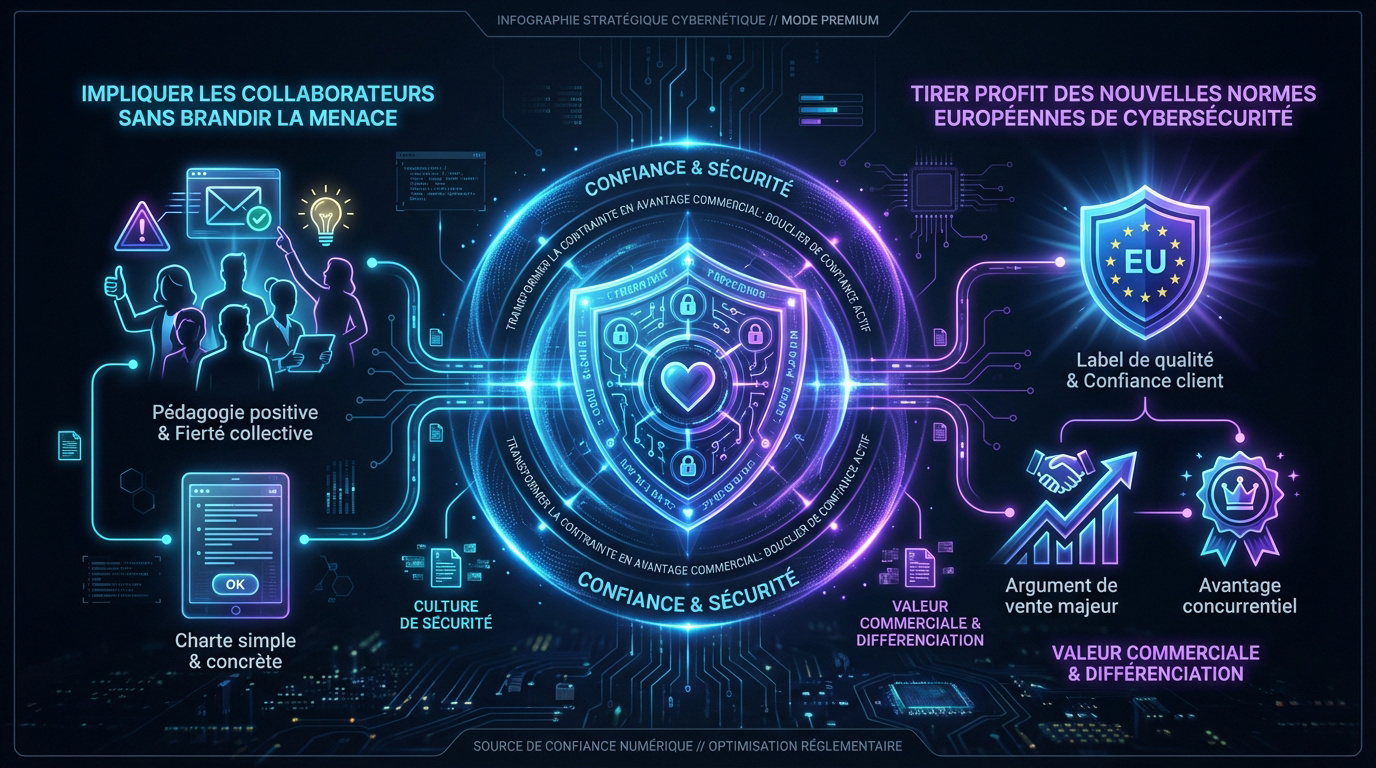

Comment transformer la contrainte réglementaire en avantage commercial ?

Au-delà de la technique, la sécurité est un levier de croissance si l’on sait l’intégrer à la culture d’entreprise.

Impliquer les collaborateurs sans brandir la menace

Privilégiez toujours une pédagogie positive. Organisez des ateliers courts basés sur des cas réels de phishing. Évitez les discours alarmistes qui finissent par paralyser vos employés au quotidien.

Valorisez chaque bon réflexe individuel. Un salarié signalant un mail suspect mérite d’être félicité. La sensibilisation transforme alors la sécurité en une fierté collective plutôt qu’en une corvée pesante.

Rédigez une charte informatique simple. Elle doit rester lisible et concrète pour tous les services de votre structure.

Tirer profit des nouvelles normes européennes de cybersécurité

Les nouvelles réglementations européennes imposent des standards de protection élevés. Considérez-les comme un véritable label de qualité pour vos clients. Elles prouvent votre fiabilité dans un monde numérique risqué.

Anticipez les exigences des grands donneurs d’ordres. Être conforme vous ouvre les portes d’appels d’offres prestigieux. C’est un levier de vente majeur pour rassurer vos partenaires commerciaux les plus critiques.

Transformez cette contrainte en différenciation réelle. Affichez votre sérieux numérique sur tous vos supports de communication. Vos prospects verront en vous un avantage concurrentiel rassurant pour leurs propres données sensibles.

Externalisation et gestion de crise : les bons réflexes

Parfois, la menace dépasse vos compétences internes, il faut alors savoir s’entourer des bons partenaires.

Arbitrer entre protection interne et prestataires spécialisés

Le coût d’un expert dédié est souvent inabordable. Pour votre Cybersécurité PME, un prestataire ponctuel s’avère bien plus rentable. Vérifiez ses certifications avant de signer. Consultez ce guide siem 2026 | expert en cybersécurité pro [avis] pour comparer.

Définissez un périmètre d’intervention clair. Le prestataire doit gérer la surveillance et les audits réguliers. Gardez pourtant la main sur chaque décision stratégique finale.

Guide de survie : réagir dans les 60 minutes après une attaque

Isolez immédiatement les machines infectées. Débranchez les câbles réseau mais n’éteignez pas les postes pour conserver les preuves. Cette réaction immédiate est vitale pour l’enquête.

Prévenez rapidement l’ANSSI ou la CNIL. Un dépôt de plainte est souvent nécessaire pour l’assurance. Communiquez enfin de façon transparente pour éviter la panique en interne.

Budget et aides publiques pour financer votre audit

Explorez les subventions régionales pour le diagnostic cyber. De nombreux dispositifs aident les PME à financer leur premier audit. Renseignez-vous auprès de votre chambre de commerce.

Évaluez aussi le coût d’une assurance cyber. Elle couvre les frais de reconstruction et les pertes d’exploitation après un incident.

| Dispositif | Type d’aide | Public cible | Bénéfice |

|---|---|---|---|

| Chèque numérique | Subvention | TPE / PME | Achat solutions |

| Audit Bpifrance | Prise en charge | PME / ETI | Diag Cybersécurité |

| Pass Cyber | Aide régionale | PME locales | Expertise cyber |

| Assurance Cyber | Contrat | Toutes | Garantie financière |

Sécuriser votre PME passe par l’inventaire de vos actifs, la double authentification et des sauvegardes régulières. Adopter ces réflexes réduit les risques de rançongiciels tout en transformant votre conformité en avantage concurrentiel. Agissez dès maintenant pour protéger votre réputation et bâtir un avenir numérique serein. Votre résilience est votre meilleure stratégie de croissance.

FAQ

Pourquoi ma petite entreprise intéresse-t-elle les cybercriminels en 2026 ?

Détrompez-vous, aucune structure n’est trop petite pour être épargnée. En réalité, 94 % des PME ont déjà subi une attaque, car les pirates savent que vos barrières de sécurité sont souvent plus fragiles que celles des grands groupes. Ils utilisent l’intelligence artificielle pour lancer des offensives massives, ciblant vos données et votre trésorerie sans distinction de taille.

Une simple erreur humaine, comme un clic sur un mail de phishing, suffit à paralyser votre activité. Pour beaucoup de dirigeants, une violation majeure n’est pas qu’un souci technique : c’est une menace directe qui peut conduire à la faillite dans 78 % des cas.

Quels sont les premiers réflexes à adopter pour sécuriser mes accès ?

La priorité absolue est de sortir du système de mot de passe unique, souvent trop simple à deviner. L’activation du double facteur (2FA) est votre meilleure défense : elle impose une deuxième preuve d’identité, comme un code sur votre téléphone, rendant le vol d’identifiants inefficace pour le pirate.

Je vous conseille aussi de faire l’inventaire de vos actifs numériques. Savoir exactement quels appareils et quels comptes accèdent à vos données sensibles est la base pour verrouiller votre réseau. C’est une étape simple, authentique et concrète pour reprendre le contrôle de votre sécurité informatique.

Comment réagir efficacement si mon entreprise subit une attaque ?

La réaction immédiate est cruciale : vous devez isoler les machines infectées dans les 60 minutes. Débranchez les câbles réseau pour stopper la propagation, mais ne les éteignez pas, car les experts ont besoin de ces traces pour l’enquête. C’est une course contre la montre pour limiter les dégâts sur votre réputation.

Ensuite, suivez votre plan d’intervention : prévenez les autorités comme l’ANSSI et contactez votre assurance cyber. Une communication transparente avec vos collaborateurs et vos clients est essentielle pour maintenir ce lien de confiance si précieux, tout en préparant la restauration de vos données via votre sauvegarde hors ligne.

La cybersécurité est-elle un investissement rentable pour une PME ?

Absolument, car elle se transforme vite en un avantage concurrentiel. En montrant à vos partenaires que vous respectez les normes européennes et que vos données sont chiffrées, vous rassurez vos clients. C’est un gage de sérieux qui peut vous ouvrir les portes de grands appels d’offres de plus en plus exigeants sur la protection des données.

De plus, anticiper coûte toujours moins cher que de subir. Entre les frais de remédiation technique et les pertes d’exploitation, le coût d’une attaque est dévastateur. Heureusement, il existe des aides comme le Pass Cyber ou des audits subventionnés par Bpifrance pour vous accompagner sans plomber votre budget.

Comment impliquer mes employés sans créer un climat de peur ?

L’idée est de miser sur une sensibilisation positive plutôt que sur la contrainte. Organisez des ateliers courts et concrets sur les risques réels, comme le piratage psychologique. Valoriser un salarié qui signale un message suspect permet de créer une culture de vigilance collective où chacun se sent fier de protéger l’entreprise.

Une charte informatique simple et lisible aide aussi à fixer les règles du jeu, notamment pour le télétravail ou l’usage du Wi-Fi. En faisant de la sécurité une valeur partagée, vous transformez ce qui semble être une contrainte technique en un véritable projet d’équipe humain et protecteur.