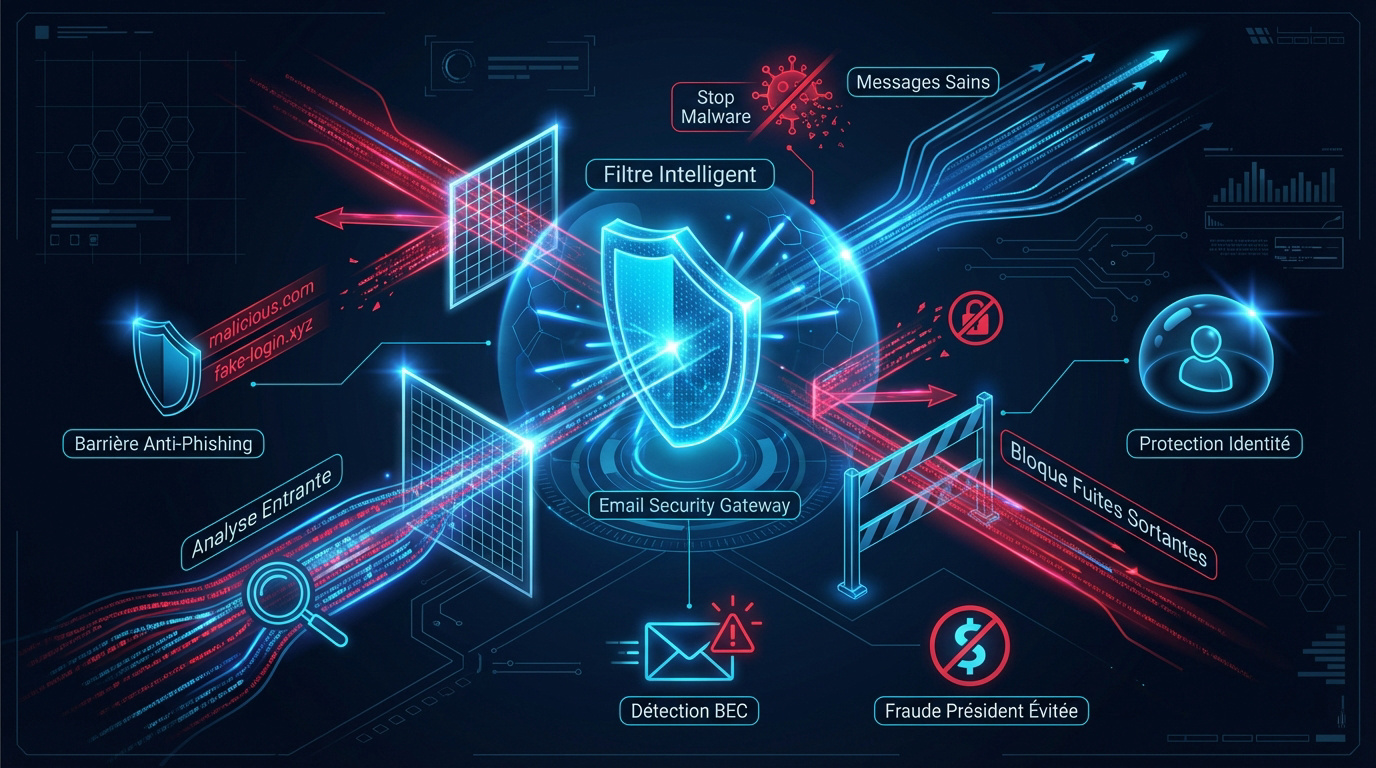

Vos données sensibles sont-elles réellement à l’abri des ransomwares et du phishing qui ciblent quotidiennement vos collaborateurs ? L’installation d’une sécurité email gateway agit comme un filtre intelligent indispensable pour intercepter les malwares et les tentatives d’usurpation d’identité avant qu’ils n’atteignent vos boîtes de réception. Découvrez comment les protocoles SPF, DKIM et le sandboxing transforment votre messagerie en une forteresse imprenable pour garantir la continuité de vos activités.

- Pourquoi une passerelle de sécurité email change tout pour vos données

- Les mécanismes techniques qui bloquent les attaques modernes

- Choisir le bon mode de déploiement selon votre structure

- Réussir l’intégration de votre passerelle dans le quotidien IT

Pourquoi une passerelle de sécurité email change tout pour vos données

La boîte mail est devenue le maillon faible de l’entreprise. Pour protéger vos échanges, la Sécurité email gateway s’impose comme un garde du corps numérique indispensable.

Logiciel agissant comme un sas, il surveille les flux entrants et sortants pour bloquer les menaces avant l’utilisateur.

Le rôle de filtre intelligent face aux flux de messagerie

La passerelle agit comme un sas de décontamination. Elle analyse chaque bit de donnée entrant. Rien ne touche le serveur sans vérification préalable.

Le filtrage sortant bloque les fuites involontaires. Le système vérifie les informations sensibles. Il empêche l’envoi de données vers des destinataires suspects.

Les codes malveillants sont interceptés immédiatement. Les signatures de virus connus sont stoppées net. C’est la base de toute protection informatique sérieuse.

Le flux est nettoyé. Votre équipe reçoit uniquement des messages sains et vérifiés.

Une barrière contre le phishing et le vol d’identité

La passerelle neutralise le hameçonnage efficacement. Elle scanne les URLs en temps réel. Elle détecte les sites frauduleux pour protéger vos accès réseau.

Il devient alors plus simple de détecter un email de phishing suspect. Le système trie le vrai du faux.

Le système repère les anomalies dans les noms d’affichage. L’usurpation d’identité devient complexe. La fraude au président est ainsi évitée grâce aux algorithmes.

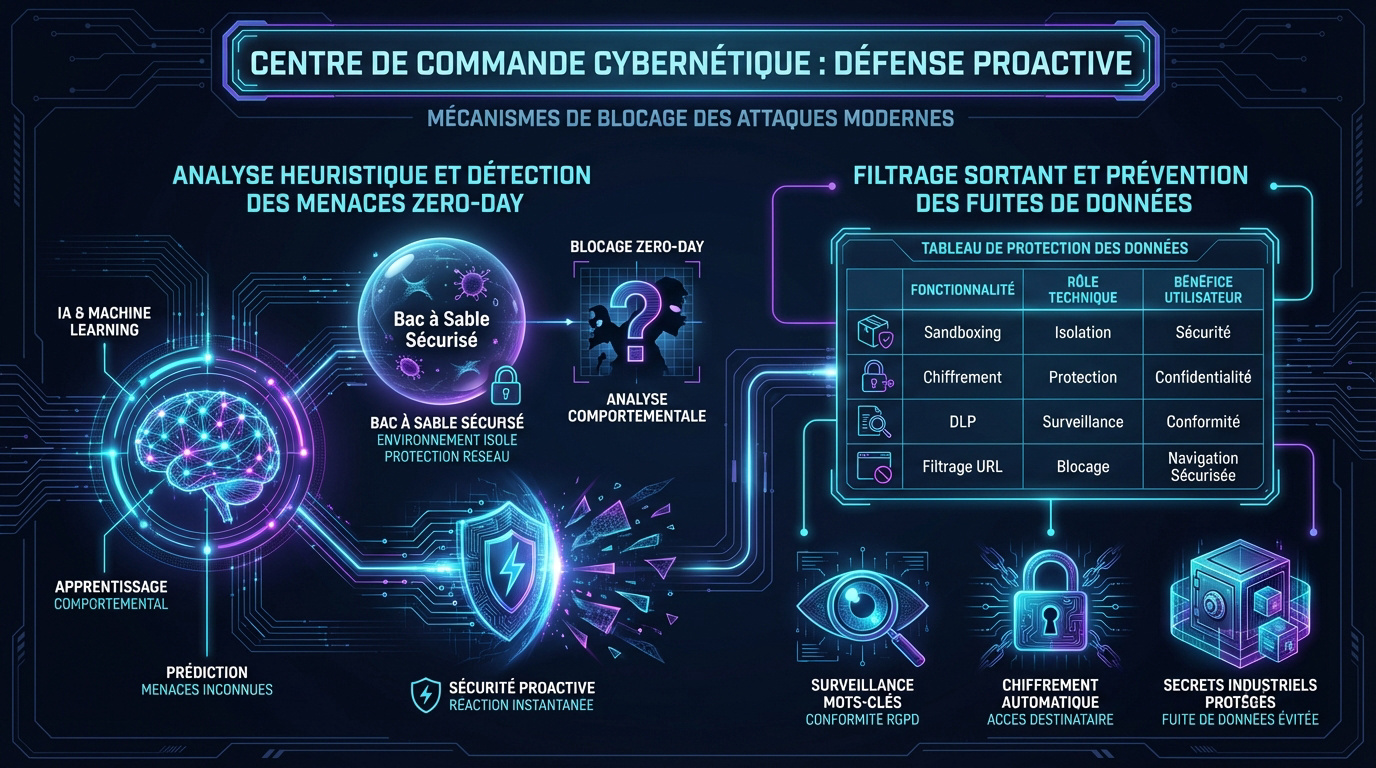

Les mécanismes techniques qui bloquent les attaques modernes

Si le filtrage basique écarte les spams, c’est sous le capot que la vraie magie opère avec des technologies de pointe pour contrer l’imprévisible.

Analyse heuristique et détection des menaces zero-day

L’IA et le machine learning transforment la donne. Le système apprend des comportements passés. Il prédit si un nouveau fichier est dangereux sans le connaître.

Le bac à sable (sandboxing) isole les pièces jointes douteuses. Elles s’ouvrent dans un environnement étanche. Si elles explosent, votre réseau reste intact.

Cette méthode bloque les menaces zero-day. Ce sont des attaques sans signature officielle. L’analyse comportementale prend alors le relais pour stopper l’intrusion.

La sécurité devient proactive. On n’attend plus l’infection pour réagir. C’est un bouclier intelligent efficace.

Filtrage sortant et prévention des fuites de données

| Fonctionnalité | Rôle technique | Bénéfice utilisateur |

|---|---|---|

| Sandboxing | Isolement des fichiers | Protection totale |

| Chiffrement DLP | Protection des données | Confidentialité |

| Analyse Heuristique | IA prédictive | Anticipation |

| Filtrage URL | Scan en temps réel | Navigation sûre |

Le DLP surveille les mots-clés sensibles. Numéros de CB ou fichiers clients sont bloqués. Cela garantit votre conformité au RGPD.

Le chiffrement automatique intervient ici. Si le contenu est confidentiel, la sécurité email gateway sécurise le message. Seul le destinataire légitime peut lire.

Vos secrets industriels restent internes. La fuite de données n’est plus une fatalité. Votre réputation est préservée.

Choisir le bon mode de déploiement selon votre structure

Une fois la technique comprise, il faut décider où installer cette sentinelle, car chaque entreprise possède ses propres contraintes matérielles.

Flexibilité du cloud face aux infrastructures locales

Le cloud offre une mise en route immédiate. Il ne demande aucun serveur physique. C’est idéal pour le télétravail.

L’installation sur site donne un contrôle total. Certaines industries sensibles préfèrent garder la main. Mais cela demande une maintenance plus lourde.

L’évolutivité est le point fort du cloud. La mise à jour est automatique. Vous payez selon vos besoins réels.

Pensez à votre sécurité cloud. C’est un choix stratégique.

Équilibrer sécurité stricte et fluidité des échanges

Pour bien choisir votre Sécurité email gateway, voici les points de vigilance :

- Facilité d’intégration

- Taux de faux positifs

- Qualité du support technique

- Coût par utilisateur

- Compatibilité Microsoft 365/Google Workspace

Gérer les faux positifs est un défi. Une sécurité trop zélée bloque les mails légitimes. Cela nuit gravement à la productivité quotidienne.

Il faut affiner les règles de filtrage. Les besoins métiers varient d’un service à l’autre. Le marketing n’a pas les mêmes contraintes que la finance.

La communication doit rester fluide. La sécurité ne doit jamais devenir un obstacle au travail.

Réussir l’intégration de votre passerelle dans le quotidien IT

L’outil est choisi, mais le succès repose maintenant sur une configuration fine et une adoption réussie par les utilisateurs finaux.

Protocoles SPF, DKIM et DMARC pour l’authentification

Configurer les protocoles d’authentification est vital. Le SPF liste vos serveurs autorisés. Le DKIM signe vos messages numériquement. Le DMARC coordonne le tout pour prouver que vous êtes bien l’expéditeur. C’est la base de la confiance.

Le trio SPF, DKIM et DMARC garantit votre réputation d’expéditeur et la délivrabilité de vos messages.

Relier la passerelle aux outils de collaboration. Que vous soyez sur Teams ou Slack, les flux doivent être surveillés. Une intégration propre évite les silos de sécurité dangereux.

Votre réputation d’expéditeur est protégée. Vos emails n’arrivent plus jamais en spam chez vos clients.

Maîtriser votre sécurité informatique est un atout. C’est un gage de sérieux pour vos partenaires.

Maintenance des règles et sensibilisation des équipes

Ajuster les règles de filtrage en continu. Les pirates changent de tactique chaque jour. Votre passerelle de sécurité doit évoluer pour rester efficace face aux nouvelles menaces.

Sensibiliser les collaborateurs reste indispensable. L’outil fait 99% du travail, mais l’humain doit gérer le reste. Un utilisateur averti est la meilleure seconde ligne de défense.

Organisez des tests de phishing internes. Cela permet de mesurer la vigilance réelle des équipes. Les résultats aident à cibler les formations.

En bref, pour dormir sur vos deux oreilles, demandez dès maintenant votre audit de sécurité ou prévoyez un pentest complet.

Sécuriser vos échanges avec une passerelle de messagerie protège durablement vos données contre le phishing et les malwares. Alliez technologies de pointe et protocoles SPF/DKIM pour garantir votre sérénité numérique dès aujourd’hui. Un flux d’emails sains est le moteur de votre productivité future.

FAQ

C’est quoi concrètement une passerelle de sécurité email (SEG) ?

Pour faire simple, une passerelle de sécurité email, ou SEG, est un filtre intelligent qui surveille tous les messages entrants et sortants de votre entreprise. Elle agit comme un garde du corps numérique qui analyse chaque courrier pour bloquer les menaces avant même qu’elles n’arrivent dans la boîte de réception de vos collaborateurs.

C’est un pilier de votre protection informatique. Elle s’assure que seuls les messages sains circulent, protégeant ainsi vos données sensibles et la réputation de votre structure contre les attaques malveillantes.

Quels types de cyberattaques ce dispositif peut-il stopper ?

Une passerelle professionnelle est conçue pour intercepter une large gamme de dangers. Elle bloque efficacement le spam, les tentatives de phishing et les logiciels malveillants comme les ransomwares. Elle est aussi redoutable contre les fraudes sophistiquées comme le Business Email Compromise (BEC) ou l’usurpation d’identité.

Grâce à l’apprentissage automatique (machine learning), elle peut même détecter des menaces inédites, appelées « zero-day », en analysant le comportement suspect des fichiers joints dans un bac à sable sécurisé.

Est-ce que la passerelle surveille aussi les emails que nous envoyons ?

Absolument, et c’est crucial pour votre sécurité. La passerelle analyse le contenu des messages sortants pour empêcher la fuite de données confidentielles, comme des fichiers clients ou des coordonnées bancaires. C’est un outil précieux pour rester en conformité avec le RGPD.

Si un email contient des informations sensibles, le système peut déclencher un chiffrement automatique. Ainsi, seul le destinataire légitime pourra lire le contenu, garantissant que vos secrets professionnels ne tombent pas entre de mauvaises mains.

Faut-il choisir une installation sur nos serveurs ou dans le cloud ?

Le choix dépend vraiment de votre infrastructure actuelle et de vos besoins en gestion. Les solutions cloud sont très populaires car elles offrent une mise en route rapide, une excellente évolutivité et demandent moins de maintenance technique de votre part. C’est souvent l’option idéale pour le télétravail.

L’installation sur site (on-premise) permet de garder un contrôle total sur votre matériel, ce que préfèrent certaines industries très sensibles. Cependant, cela implique une gestion plus lourde et des coûts de maintenance plus élevés pour vos équipes IT.

Pourquoi les protocoles SPF, DKIM et DMARC sont-ils indispensables ?

Ces trois protocoles travaillent main dans la main pour authentifier vos emails. Le SPF liste vos serveurs autorisés, le DKIM signe vos messages numériquement pour prouver qu’ils n’ont pas été modifiés, et le DMARC définit la marche à suivre en cas d’échec de ces tests.

En configurant correctement ces éléments dans votre passerelle de sécurité, vous protégez votre identité. Cela empêche les fraudeurs d’utiliser votre nom de domaine pour envoyer des messages malveillants et garantit que vos propres mails ne finissent pas en spam chez vos clients.

L’outil suffit-il à lui seul pour protéger l’entreprise ?

Même si la passerelle fait 99% du travail, l’humain reste la dernière ligne de défense. Comme l’erreur humaine est à l’origine de nombreuses violations de données, il est indispensable de sensibiliser vos équipes aux bonnes pratiques de cybersécurité et aux pièges du phishing.

Une protection efficace combine une technologie de pointe et des collaborateurs avertis. Pour valider votre dispositif, n’hésitez pas à réaliser des tests de phishing internes ou à demander un audit de sécurité complet de votre infrastructure.