Votre ancien pare-feu vous expose-t-il à une compromission fatale à cause d’une confiance implicite accordée par défaut ? Cet article décrypte la Zéro trust security, un modèle rigoureux qui impose de ne jamais faire confiance et de toujours vérifier chaque accès pour protéger vos données sensibles. Vous découvrirez comment la micro-segmentation et le ZTNA surpassent les VPN classiques pour éradiquer les risques du shadow IT et renforcer durablement votre infrastructure.

- Pourquoi le modèle du château-fort est mort en 2026

- 3 piliers pour comprendre la sécurité zero trust

- Micro-segmentation et IAM au cœur de la défense

- Comparatif technique entre VPN et accès ZTNA

- Guide pratique pour déployer une architecture modulaire

Pourquoi le modèle du château-fort est mort en 2026

On a longtemps cru qu’un pare-feu suffisait à protéger nos données, comme les remparts d’un palais. Mais aujourd’hui, cette vision binaire entre un intérieur sûr et un extérieur dangereux est totalement dépassée.

Modèle de cybersécurité fondé sur le principe « ne jamais faire confiance, toujours vérifier ». Il considère toute entité comme une menace potentielle.

Fin de la confiance par défaut dans le réseau local

La sécurité périmétrique est obsolète. Franchir le pare-feu ne doit plus offrir d’accès libre. Le concept de zone de confiance interne représente un danger majeur pour nos entreprises.

La confiance implicite comporte des risques réels. Un attaquant infiltré exploite ces privilèges automatiques. Il faut donc remettre en question chaque connexion, même au sein de vos bureaux.

Vérifier l’identité en permanence est une nécessité. L’accès local ne garantit plus la légitimité d’un utilisateur.

Le réseau interne est hostile. La méfiance devient la règle absolue.

Risques liés au shadow IT et aux accès non contrôlés

Les applications non autorisées cachent de vrais dangers. Les employés utilisent souvent des outils SaaS sans l’aval de la DSI. Cela crée des brèches invisibles.

Les accès distants mal sécurisés affaiblissent la structure. Les VPN classiques ouvrent parfois des portes trop larges. Une fuite de mot de passe expose alors l’intégralité des données.

Sans visibilité, impossible de protéger ce qu’on ne voit pas. On perd alors le contrôle sur les flux de données sensibles.

Le Zéro trust security permet de contrer ces dangers invisibles qui menacent nos organisations.

3 piliers pour comprendre la sécurité zero trust

Pour contrer ces failles, le Zero Trust repose sur trois fondements techniques qui redéfinissent l’accès aux ressources.

Vérification systématique de chaque requête d’accès

La vérification continue est le cœur du système. Chaque tentative de connexion est examinée à la loupe, peu importe l’origine. Aucune session n’est considérée comme acquise sur la durée.

Le processus d’examen technique est rigoureux. On contrôle les certificats, l’état du système et l’identité. Rien n’est laissé au hasard lors de l’authentification.

Pour approfondir, découvrez les piliers de protection essentiels. Ces bases garantissent une infrastructure robuste et fiable pour vos données.

Application stricte du principe du moindre privilège

Limiter les accès au strict nécessaire est vital. Un utilisateur ne doit voir que les applications utiles à sa mission. Cela réduit drastiquement les risques en cas de compromission d’un compte spécifique. C’est une règle d’or.

Les utilisateurs et les appareils n’accèdent qu’aux ressources strictement nécessaires à leurs fonctions. Cela réduit la surface d’attaque et empêche les mouvements latéraux.

L’impact sur la surface d’attaque est immédiat. Moins il y a de droits ouverts, moins le pirate peut rebondir. C’est une barrière efficace contre l’espionnage industriel malveillant.

Analyse du contexte et de l’identité en temps réel

Le système intègre des variables contextuelles précises. Il analyse la localisation géographique et l’heure de connexion. Un comportement inhabituel déclenche immédiatement une alerte ou un blocage automatique.

La validation dynamique renforce cette sécurité. L’autorisation dépend directement de la santé de l’appareil utilisé. Si le terminal semble infecté, l’accès est révoqué instantanément par mesure de sécurité.

L’identité seule ne suffit plus. Le contexte devient le juge final.

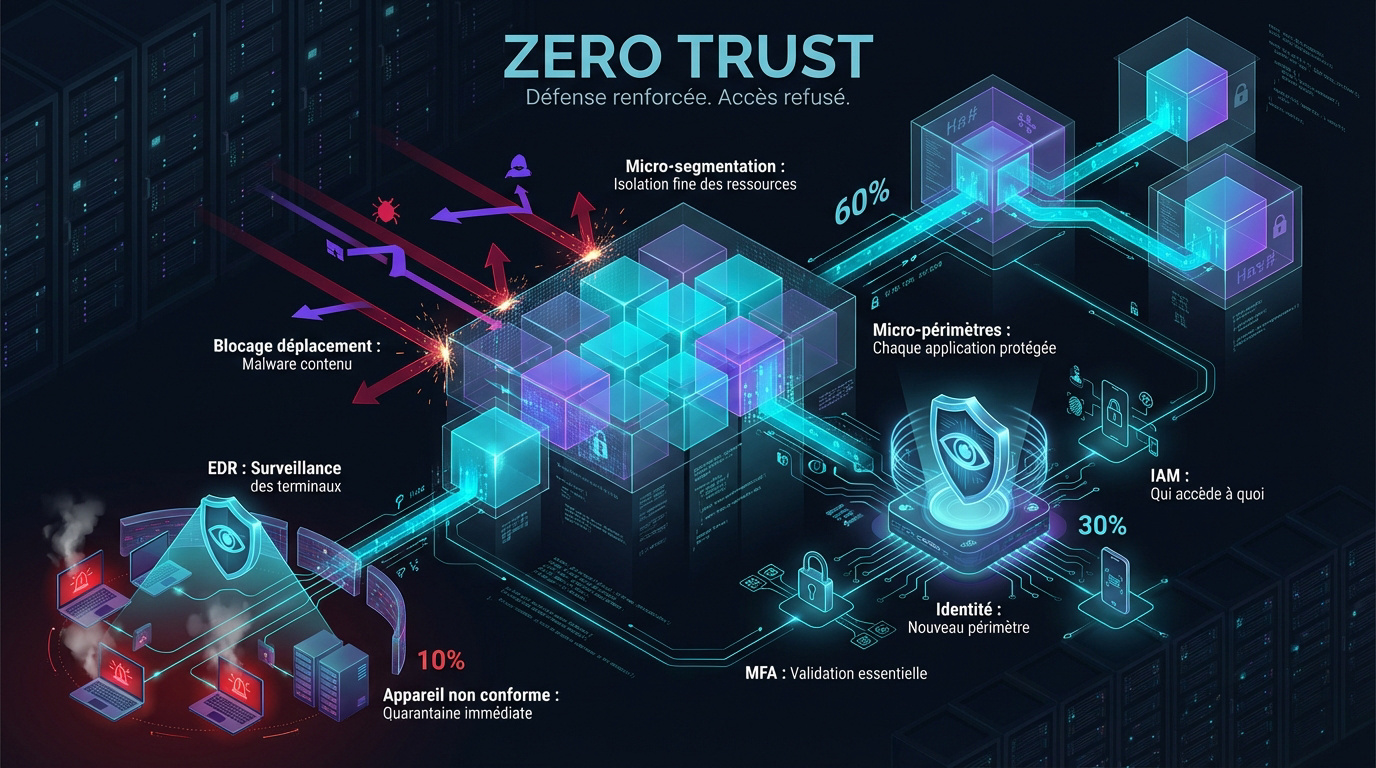

Micro-segmentation et IAM au cœur de la défense

Au-delà des principes, la mise en œuvre technique s’appuie sur une isolation fine des ressources et une gestion rigoureuse des accès.

Isolation des charges de travail par micro-segmentation

La micro-segmentation divise votre réseau en zones granulaires. On crée des micro-périmètres autour de chaque application. Cette isolation stricte protège vos données sensibles. Elle empêche un malware de contaminer l’ensemble de vos serveurs.

Le hacker se retrouve alors bloqué. Les déplacements latéraux deviennent impossibles pour lui. Il reste coincé dans une zone restreinte. Votre infrastructure globale est ainsi préservée des intrusions massives.

Identité comme nouveau périmètre de sécurité moderne

L’IAM devient le pivot de votre stratégie. L’identité remplace désormais le mur physique du bureau. C’est ce profil numérique qui autorise l’accès aux ressources cloud. Sans identité vérifiée, aucune porte ne s’ouvre.

Le MFA joue un rôle capital ici. L’authentification multifacteur valide l’identité de chaque utilisateur. C’est une barrière indispensable contre le vol de comptes.

Une bonne gestion des accès est vitale. Elle assure que seule la bonne personne accède aux données. C’est le socle du Zéro trust security.

Rôle de l’EDR dans la protection des terminaux

L’EDR surveille chaque point de terminaison. Il analyse les processus suspects sur vos ordinateurs. Les menaces sont détectées avant d’atteindre le réseau. C’est une surveillance active et constante de vos postes.

Le lien avec l’accès réseau est direct. Un appareil non conforme finit en quarantaine. Le Zero Trust refuse alors toute connexion. Le terminal doit être sain pour obtenir une autorisation.

La santé du poste est primordiale. Sans intégrité, aucun accès n’est possible.

Comparatif technique entre VPN et accès ZTNA

Le duel entre les technologies d’accès distant montre une rupture nette entre l’ancien monde et les solutions Zero Trust Network Access.

Avantages du ZTNA face aux faiblesses du VPN

Le VPN donne souvent un accès complet au segment réseau. Le ZTNA, lui, ne montre que l’application autorisée. Cette discrétion totale protège les autres ressources critiques. C’est une différence de visibilité majeure.

Les vulnérabilités des serveurs VPN sont des cibles de choix. Une fois le tunnel percé, tout est exposé. Les attaquants peuvent alors se déplacer librement. C’est un risque que nous ne pouvons plus ignorer.

- Accès granulaire vs accès réseau large

- Visibilité réduite pour l’attaquant

- Authentification continue

Le ZTNA offre une sécurité ciblée. Le VPN est trop permissif. La Zéro trust security change la donne.

Gain de performance et réduction de la latence

Le ZTNA évite le retour systématique vers le centre de données. Les connexions sont plus fluides pour les collaborateurs en télétravail. L’expérience utilisateur devient enfin agréable et naturelle.

Les flux vont directement vers les applications cloud. On supprime les goulots d’étranglement inutiles. Cela améliore nettement la productivité quotidienne. Plus besoin d’attendre que le tunnel s’établisse péniblement.

| Critère | VPN Classique | ZTNA (Zero Trust) |

|---|---|---|

| Périmètre d’accès | Réseau large | Application spécifique |

| Visibilité réseau | Segment visible | Ressources masquées |

| Performance cloud | Latence élevée | Accès direct optimisé |

| Expérience utilisateur | Connexion manuelle | Transparente et continue |

La rapidité d’exécution devient un atout. La sécurité ne freine plus le travail. C’est l’efficacité pure.

Guide pratique pour déployer une architecture modulaire

Passer au Zero Trust ne se fait pas en un jour, mais une approche par étapes permet une transition sereine et efficace.

Stratégie par étapes pour une adoption progressive

Adoptez impérativement une approche modulaire. Commencez par sécuriser vos applications les plus sensibles. Ne transformez pas tout d’un coup pour éviter les blocages opérationnels.

L’IAM et le MFA constituent les fondations indispensables. Ces technologies sont vos priorités absolues pour bâtir un système robuste.

Utilisez votre audit de sécurité pour évaluer votre maturité actuelle.

- Audit de maturité et identification des apps sensibles.

- Mise en place des bases IAM et MFA.

- Implémentation de la microsegmentation.

- Intégration du monitoring par IA et de l’EDR.

Apport de l’intelligence artificielle dans la détection

L’IA traite des millions de signaux instantanément. Elle repère des anomalies comportementales invisibles pour l’œil humain. C’est véritablement le cerveau du système Zéro trust security moderne. Son analyse automatisée change la donne.

Le système peut couper un accès suspect immédiatement. Cette vitesse de réaction foudroyante limite les dégâts lors d’une attaque. En fait, l’IA agit avant que l’intrus ne progresse.

Indicateurs clés pour mesurer l’efficacité du système

Surveillez le temps moyen de détection des incidents. Un bon déploiement doit réduire drastiquement les alertes inutiles. Moins de Shadow IT signifie une meilleure maîtrise de votre infrastructure.

La simplicité d’accès pour vos collaborateurs est cruciale. Si l’utilisateur est satisfait, votre stratégie est gagnante.

Un pentest régulier permet de confirmer la robustesse de vos nouveaux segments réseau.

- Temps moyen de détection (MTTD).

- Taux de réduction du Shadow IT.

- Taux de succès des authentifications.

Adopter une architecture de confiance zéro protège durablement vos ressources contre le Shadow IT et les failles périmétriques. En privilégiant la vérification continue et le moindre privilège, vous sécurisez chaque accès de manière granulaire. Anticipez les menaces de demain dès aujourd’hui pour garantir la résilience de votre infrastructure numérique. Votre sécurité ne doit plus être une option, mais une certitude.

FAQ

Qu’est-ce que le concept de sécurité Zero Trust concrètement ?

Le Zero Trust est un modèle de cybersécurité moderne qui repose sur un principe simple mais radical : « ne jamais faire confiance, toujours vérifier« . Contrairement aux anciennes méthodes qui protégeaient uniquement l’entrée du réseau, ce système considère que toute tentative de connexion, qu’elle vienne de l’intérieur ou de l’extérieur de l’entreprise, est une menace potentielle.

Pour garantir une protection maximale, chaque utilisateur, appareil et application doit prouver son identité de manière continue. L’objectif est d’accorder un accès strictement limité et temporaire à des parties précises du réseau, évitant ainsi qu’un intrus ne puisse se déplacer librement s’il parvient à entrer.

Pourquoi dit-on que le modèle de sécurité « château-fort » est dépassé ?

L’ancien modèle, dit « château et douves », consistait à ériger une barrière solide (le pare-feu) autour du réseau. Une fois à l’intérieur, tout le monde était jugé fiable. Aujourd’hui, avec le télétravail, l’usage massif du cloud et des smartphones, ce périmètre unique a explosé. Faire confiance aveuglément à ce qui se trouve sur le réseau interne est devenu un danger majeur.

Si un pirate franchit cette barrière obsolète, il peut se déplacer latéralement sans difficulté. C’est pourquoi le Zero Trust remplace ce mur physique par une vérification constante de l’identité, transformant chaque point d’accès en une micro-forteresse isolée et sécurisée.

Quels sont les avantages du ZTNA par rapport à un VPN classique ?

Le VPN traditionnel est souvent trop permissif : il donne un accès complet à tout un segment du réseau, ce qui augmente la surface d’attaque. À l’inverse, le ZTNA (Zero Trust Network Access) offre un accès granulaire. L’utilisateur ne voit que l’application spécifique dont il a besoin pour sa mission, rendant les autres ressources invisibles pour un éventuel attaquant.

En plus d’être plus sécurisé, le ZTNA améliore la performance. Il évite les goulots d’étranglement des serveurs VPN en routant les flux directement vers les applications cloud. Pour vos équipes, cela signifie une connexion plus fluide, plus rapide et une expérience utilisateur nettement simplifiée au quotidien.

Comment la micro-segmentation protège-t-elle les données de l’entreprise ?

La micro-segmentation consiste à diviser votre réseau en zones isolées très fines, créant des micro-périmètres autour de chaque application ou base de données. C’est une barrière extrêmement efficace contre l’espionnage industriel et la propagation des malwares.

Si un terminal est compromis, le pirate reste coincé dans une zone restreinte. Il ne peut plus naviguer librement dans toute l’infrastructure de l’entreprise. Cette isolation stricte limite drastiquement l’impact d’une violation et protège vos informations les plus sensibles contre les déplacements latéraux des cybercriminels.

Quel est le rôle de l’IA dans une architecture Zero Trust ?

L’intelligence artificielle agit comme le cerveau du système. Elle est capable d’analyser des millions de signaux en quelques millisecondes pour repérer des comportements inhabituels qu’un humain ne pourrait pas voir, comme une connexion à une heure anormale ou depuis un lieu atypique.

Grâce à cette analyse en temps réel, le système peut réagir instantanément en coupant un accès suspect ou en demandant une vérification supplémentaire. Cette réactivité automatisée est indispensable pour bloquer les menaces modernes avant même qu’elles ne causent des dégâts importants.