Gérer la connexion entre vos différents bureaux vous semble complexe et risqué pour la confidentialité de vos données ? Le vpn site à site résout ce problème en créant un tunnel chiffré permanent qui relie vos réseaux locaux via l’Internet public en toute transparence. Vous découvrirez comment les protocoles IPsec et IKEv2 garantissent une sécurité robuste tout en optimisant vos coûts par rapport aux lignes dédiées classiques.

- Comprendre le vpn site à site et ses spécificités

- Sécurité et protocoles pour un lien d’entreprise robuste

- Du mpls au sd-wan : l’évolution des interconnexions

- Réussir le déploiement de votre infrastructure réseau

Comprendre le vpn site à site et ses spécificités

Après avoir survolé l’importance de la connectivité moderne, voyons comment le vpn site à site s’impose comme le pilier des réseaux d’entreprise interconnectés.

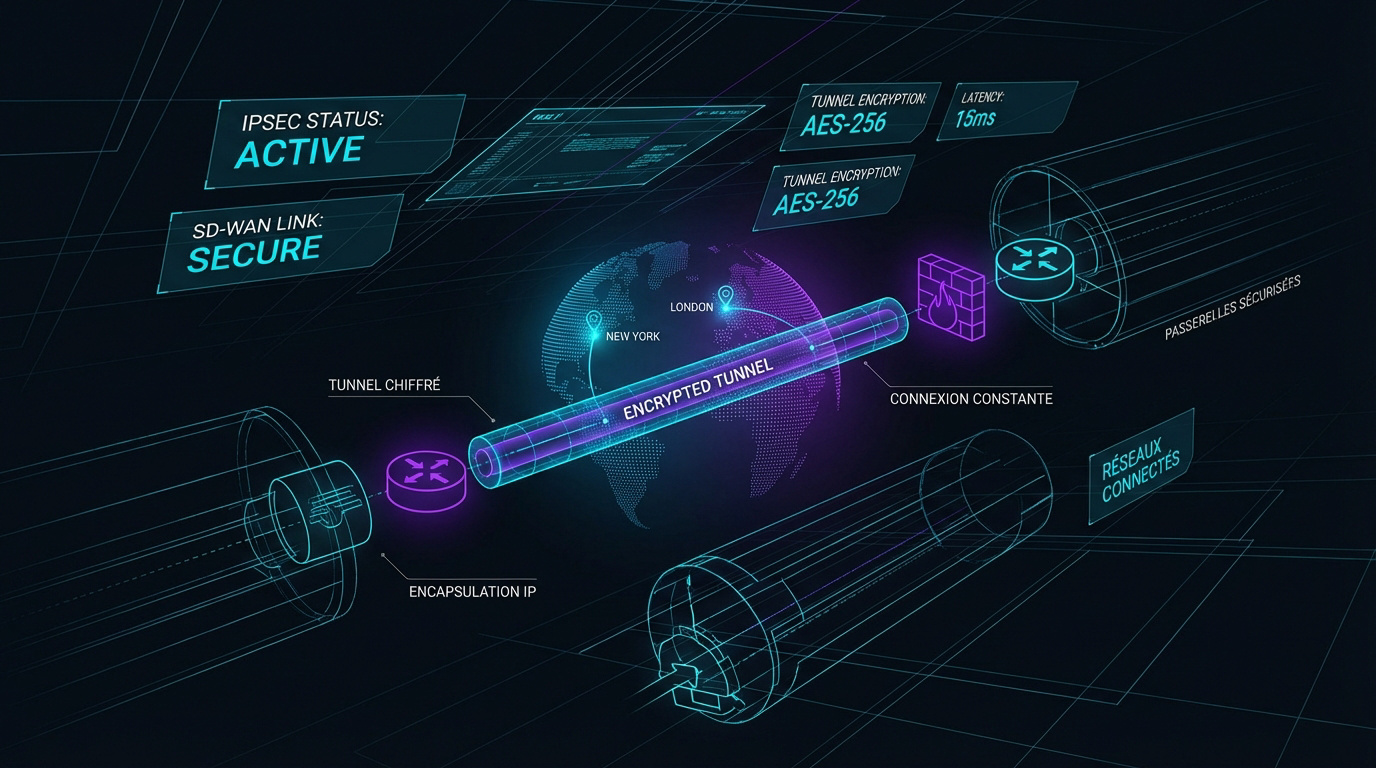

Connexion sécurisée reliant des réseaux locaux via un tunnel chiffré sur l’Internet public, gérée par des passerelles fixes.

Lien permanent entre réseaux locaux via internet

Le VPN site à site crée un tunnel chiffré entre deux zones géographiques. Cette connexion reste constante. Elle est transparente pour les utilisateurs finaux.

L’encapsulation cache les paquets IP originaux dans une enveloppe sécurisée. Les données privées traversent le web sans risque. Personne ne peut lire le contenu.

Ce système permet de partager des ressources facilement. On travaille comme si tout le monde partageait le même bureau.

Pourquoi le distinguer de l’accès distant classique

Leurs usages diffèrent radicalement. Le VPN client sert aux nomades, alors que le site à site relie des infrastructures fixes.

Ici, les passerelles gèrent tout. Ce sont les routeurs ou pare-feu qui pilotent le tunnel. Aucun logiciel individuel n’est requis sur les postes.

Cette approche centralisée simplifie la gestion. Pour en savoir plus, consultez ce vpn et sécurité 2026 | guide expert pour vos données. C’est un gain de temps précieux.

Sécurité et protocoles pour un lien d’entreprise robuste

Une fois la structure comprise, il faut s’attarder sur les mécanismes qui verrouillent ces échanges de données sensibles.

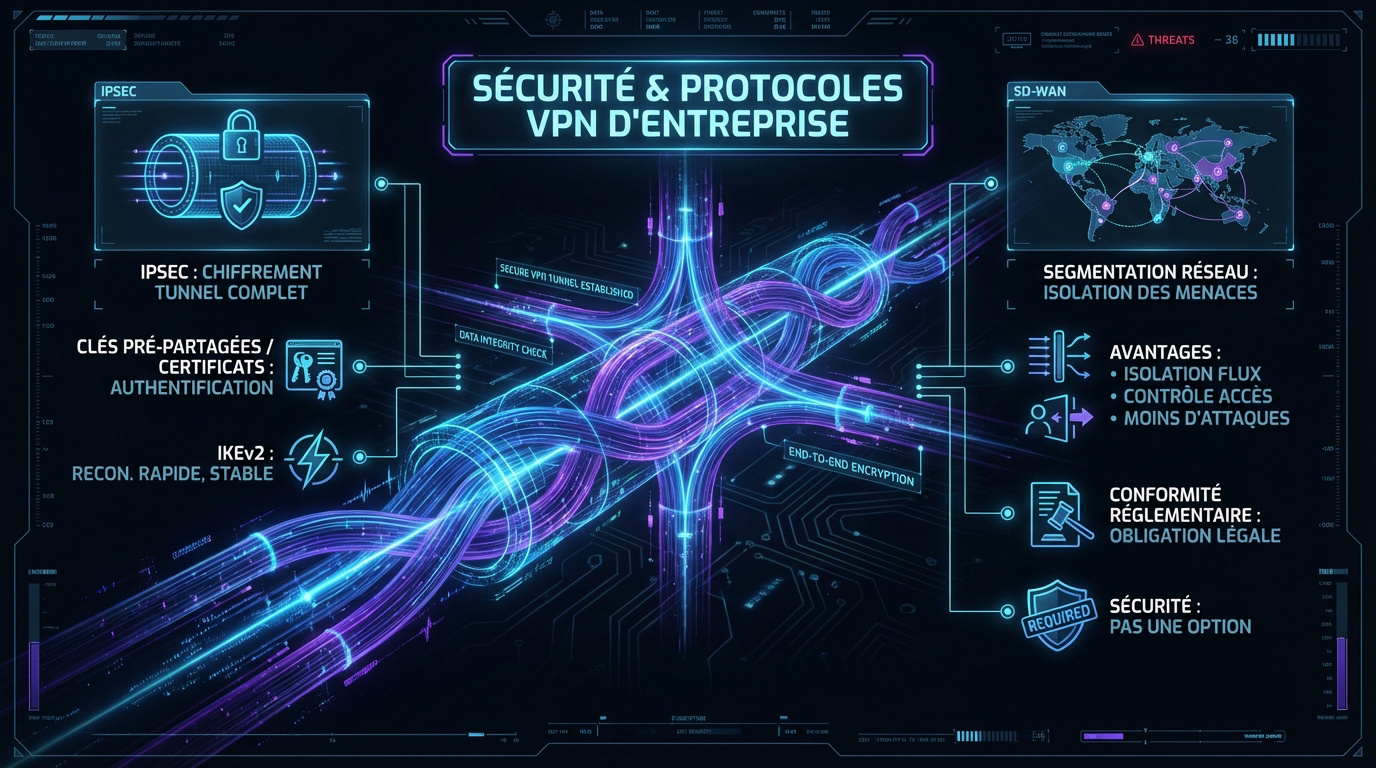

Le rôle d’ipsec et du protocole ikev2

IPsec est le standard de l’industrie. Son mode tunnel chiffre l’intégralité du trafic circulant entre les deux points de terminaison.

L’authentification valide l’identité des passerelles. On utilise des clés pré-partagées (psk) ou des certificats numériques pour sécuriser l’accès distant.

Chiffre l’en-tête et la charge utile du paquet IP original pour une protection maximale entre passerelles.

Il faut protéger chaque couche du réseau. C’est aussi vital que de surveiller une faille xss en 2026 | guide et avis pro pour votre site.

Le protocole IKEv2 termine le travail. Il assure une reconnexion rapide et une stabilité exemplaire du tunnel.

Segmentation réseau pour bloquer les menaces

La segmentation limite la propagation latérale des menaces. Si un site est infecté, le VPN bien configuré empêche le virus d’atteindre le siège social.

Le chiffrement des flux inter-sites est souvent une obligation légale. Cela protège les données personnelles de vos clients et assure votre conformité.

La sécurité n’est pas une option. Un tunnel non segmenté reste une porte ouverte.

Du mpls au sd-wan : l’évolution des interconnexions

Mais la sécurité ne fait pas tout, la performance et la flexibilité dictent désormais les nouveaux choix technologiques des entreprises.

Pourquoi le sd-wan remplace les lignes dédiées

Le déclin du mpls s’accélère nettement. Ces lignes dédiées coûtent cher et manquent de souplesse face aux besoins actuels de rapidité et de cloud.

Le sd-wan s’impose comme l’alternative moderne. Il utilise n’importe quelle connexion internet pour créer des tunnels vpn intelligents et dynamiques.

Cette technologie facilite l’accès direct aux services saas. On ne repasse plus par le centre de données principal.

C’est une révolution agile. Les déploiements se font en quelques clics.

Gestion du trafic et réduction de la latence

Le système priorise le flux voix ou vidéo pour éviter les coupures. Cela réduit drastiquement la latence ressentie par les collaborateurs en télétravail ou sur site. Les applications critiques restent fluides quoi qu’il arrive.

L’équilibrage de charge change la donne. On peut cumuler la fibre et la 4g pour maximiser le débit global disponible entre deux bureaux distants. C’est simple et efficace pour le VPN site à site.

| Technologie | Coût | Flexibilité | Performance Cloud |

|---|---|---|---|

| MPLS | Élevé | Rigide | 1/5 |

| VPN IPsec classique | Faible | Agile | 3/5 |

| SD-WAN | Moyen | Agile | 5/5 |

Réussir le déploiement de votre infrastructure réseau

Pour finir, passons à la pratique avec les clés d’une installation physique et logique qui tient la route.

Choix de la topologie entre étoile et maillage

Le modèle « hub-and-spoke » centralise tout au siège social. À l’inverse, le « full mesh » permet aux agences de communiquer directement. Le choix dépend de vos besoins en latence.

Côté matériel, vos routeurs doivent gérer le chiffrement IPsec nativement. Cela évite de ralentir les transferts de fichiers volumineux. Une puissance de calcul suffisante est donc indispensable ici.

Voici les points à valider avant de trancher :

- Nombre de sites à connecter

- Budget matériel disponible

- Besoin réel de redondance

Votre architecture doit rester évolutive. Anticipez dès maintenant l’arrivée de futurs bureaux.

Stratégies de secours pour une connexion sans faille

Mettez en place un basculement automatique efficace. Si la ligne principale tombe, le tunnel se reconstruit aussitôt. La continuité de service est votre priorité absolue.

Côté maintenance, surveillez activement les logs système. Mettez à jour les firmwares régulièrement pour bloquer les failles. Une surveillance constante évite bien des mauvaises surprises.

La résilience est le pilier de votre VPN site à site. Pour sécuriser totalement vos accès, sollicitez votre audit de sécurité ou un pentest complet.

Le basculement automatique est essentiel : le tunnel doit se reconstruire sur une connexion de secours (4G/5G ou FAI secondaire) si le lien principal échoue.

Le VPN de site à site sécurise vos échanges grâce au tunnel IPsec et au protocole IKEv2, garantissant une interconnexion robuste et fluide. Adoptez dès maintenant le SD-WAN pour gagner en agilité et protéger vos données critiques contre les menaces. Bâtissez un réseau performant pour propulser sereinement votre entreprise.

FAQ

C’est quoi exactement un VPN site à site pour une entreprise ?

Un VPN site à site est une solution réseau performante qui permet de relier plusieurs bureaux ou succursales de manière sécurisée via l’Internet public. Contrairement à une connexion classique, il crée un tunnel chiffré permanent entre des passerelles dédiées (comme des routeurs ou pare-feu), garantissant ainsi la confidentialité de vos échanges de données.

C’est l’outil idéal pour partager des ressources internes, comme des serveurs de fichiers ou des applications métiers, comme si tous vos collaborateurs travaillaient dans le même bâtiment. C’est une solution à la fois économique et robuste pour interconnecter vos infrastructures distantes.

Quelle est la différence entre un VPN site à site et un accès distant ?

La différence majeure réside dans l’usage : le VPN site à site connecte des réseaux entiers de façon fixe, tandis que le VPN d’accès distant permet à un utilisateur nomade de se connecter individuellement au réseau de l’entreprise. Dans le premier cas, la sécurité est gérée directement par le matériel réseau sans logiciel à installer sur les ordinateurs.

Pour un VPN d’accès distant, chaque employé doit utiliser une application spécifique sur son appareil. Le site à site est donc privilégié pour l’interconnexion permanente de bureaux, alors que l’accès distant est parfait pour le télétravail ou les déplacements professionnels.

Pourquoi privilégier le protocole IPsec avec IKEv2 pour mon tunnel ?

Le protocole IPsec est le standard de l’industrie car il offre une sécurité maximale en chiffrant l’intégralité du trafic entre vos sites. En utilisant le mode tunnel, même les informations de routage originales sont masquées, protégeant ainsi votre structure interne contre les analyses malveillantes.

L’ajout de IKEv2 permet une négociation automatique et ultra-rapide des clés de sécurité. C’est une combinaison que nous recommandons vivement pour sa stabilité exemplaire et sa capacité à rétablir la connexion instantanément en cas de micro-coupure réseau.

Le SD-WAN est-il une meilleure option que le MPLS classique ?

Le SD-WAN représente l’évolution moderne face au MPLS. Là où le MPLS impose des lignes dédiées coûteuses et rigides, le SD-WAN offre une agilité incroyable en utilisant n’importe quel support (fibre, 4G, Internet public) pour créer des tunnels intelligents et dynamiques.

Il permet une meilleure intégration avec les services Cloud et réduit la latence en priorisant les flux critiques comme la voix ou la vidéo. C’est une solution souvent plus économique et rapide à déployer, idéale pour les entreprises qui cherchent à gagner en flexibilité.

Comment garantir une connexion sans faille entre mes différents sites ?

Pour assurer une continuité de service, il est essentiel de mettre en place des stratégies de secours, comme le basculement automatique sur une ligne secondaire (4G ou fibre de secours). Le choix de la topologie, qu’elle soit en étoile (hub-and-spoke) ou en maillage complet (full mesh), doit aussi être étudié selon vos besoins de redondance.

Enfin, n’oubliez pas la segmentation réseau. En isolant les flux, vous limitez les risques de propagation d’une menace informatique d’un site à l’autre, tout en respectant les normes de protection des données personnelles.