Craignez-vous que vos actifs numériques s’évaporent à cause d’une simple faille de code ou d’un piratage malveillant ? Cet article décrypte les mécanismes de la sécurité blockchain, de l’immuabilité des registres aux audits de smart contracts, pour vous aider à blinder vos protocoles. Vous découvrirez comment la cryptographie asymétrique et les modules HSM transforment votre stratégie de protection en une véritable forteresse mathématique contre les cybermenaces.

- La sécurité blockchain expliquée par la décentralisation

- 5 cybermenaces réelles pour vos actifs numériques

- Comment protéger vos smart contracts et vos accès ?

- Réglementation MiCA et futur de la protection crypto

La sécurité blockchain expliquée par la décentralisation

Après avoir planté le décor sur l’engouement numérique actuel, il est temps de regarder sous le capot pour comprendre pourquoi tout le monde parle de cette fameuse « confiance » décentralisée.

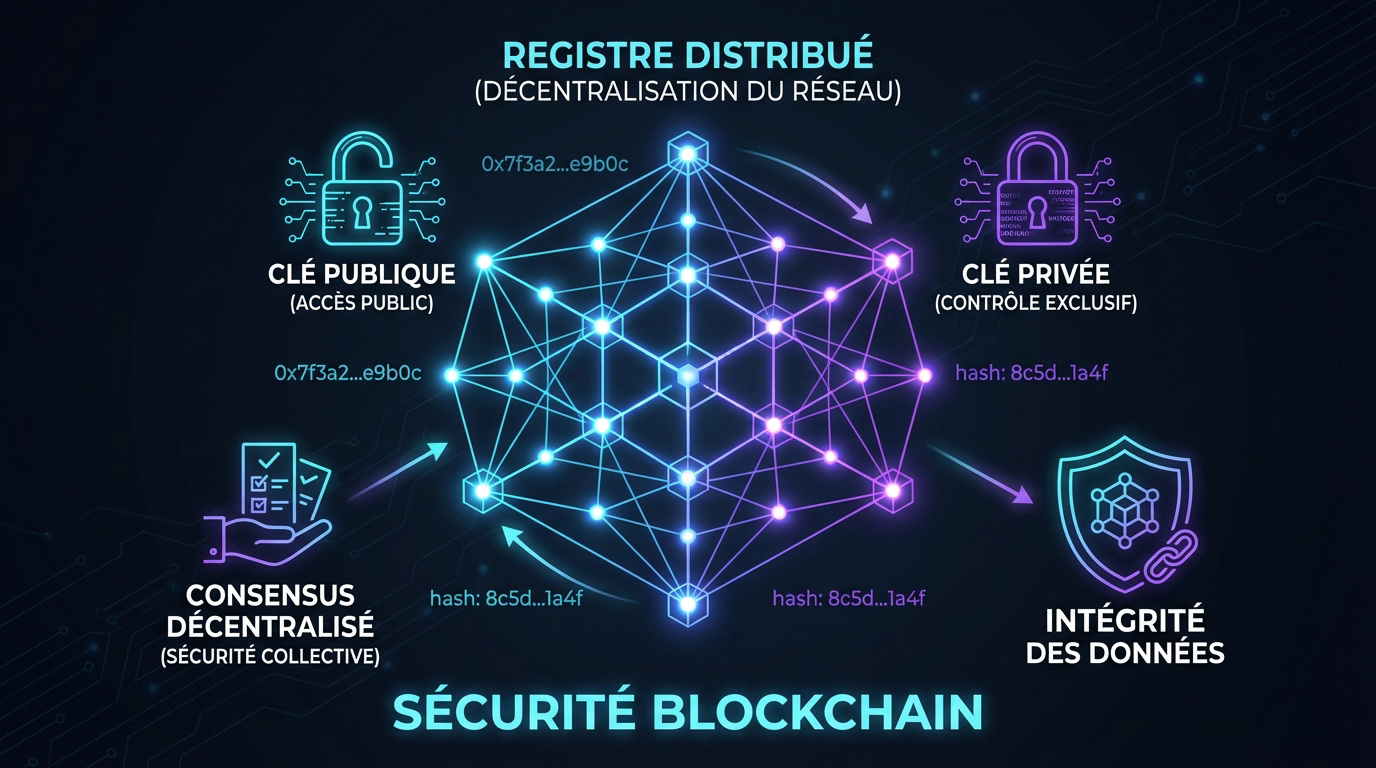

Le registre distribué et l’immuabilité des blocs

Imaginez un grand livre comptable partagé entre des milliers d’ordinateurs. Ce réseau de nœuds rend le tiers de confiance unique totalement inutile. C’est une révolution pour notre autonomie.

Chaque bloc contient l’empreinte numérique précise du précédent. Ce chaînage chronologique est redoutable. Modifier un seul petit maillon obligerait alors à réécrire toute la chaîne de blocs.

L’immuabilité reste une barrière mathématique solide. Elle empêche toute fraude ou modification malveillante a posteriori.

Mécanismes de consensus et validation des données

La preuve de travail consomme de l’énergie brute quand la preuve d’enjeu repose sur la possession. Ces règles strictes forcent les acteurs à rester honnêtes. Sans accord majoritaire, aucune transaction n’est validée. C’est la démocratie du code.

Proof of Work (PoW) : validation par la puissance de calcul et l’énergie. Proof of Stake (PoS) : validation par la possession et l’immobilisation d’actifs.

Le réseau survit grâce à la tolérance aux fautes byzantines. Même si certains nœuds tombent en panne, le système continue.

La résilience est ici le maître-mot. Aucun point de défaillance unique ne peut paralyser l’ensemble.

Cryptographie asymétrique et protection des clés

Le duo clé publique et clé privée fonctionne comme un RIB et une signature. Perdre votre clé privée signifie perdre vos fonds définitivement. C’est un système brutal mais mathématique.

Le hachage renforce la sécurité informatique globale du réseau. Chaque donnée devient une empreinte unique et impossible à inverser.

La signature numérique garantit l’origine exacte des fonds. Personne ne peut usurper votre identité sur cette chaîne sécurisée.

5 cybermenaces réelles pour vos actifs numériques

Si la technologie semble robuste sur le papier, la réalité du terrain montre que les pirates ne manquent pas d’imagination pour contourner les règles.

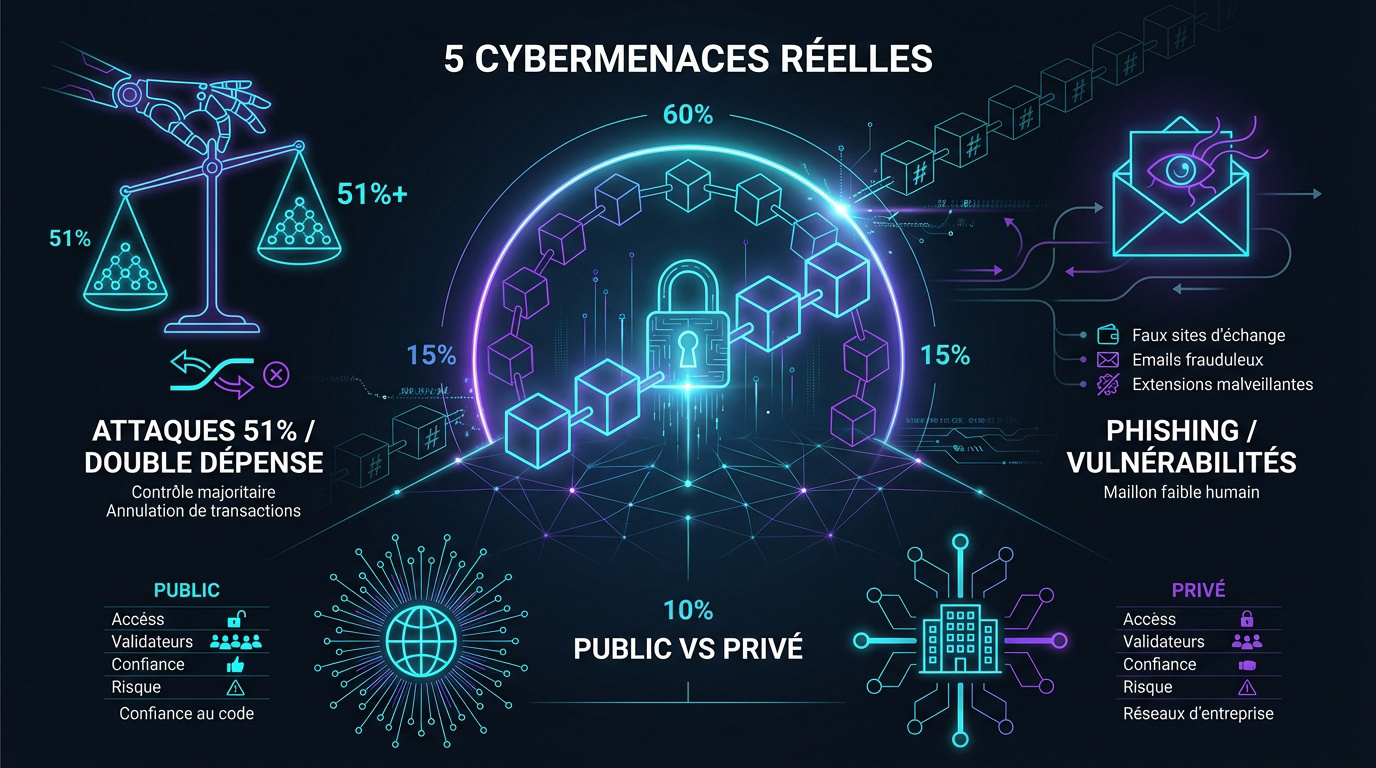

Attaques des 51 % et risques de double dépense

Un acteur malveillant prend le contrôle de la puissance de calcul. C’est le scénario catastrophe pour une petite blockchain. L’attaquant dicte alors sa loi.

Le pirate peut ainsi réaliser une double dépense. Il annule ses achats en réécrivant l’histoire récente. Heureusement, c’est presque impossible sur les réseaux majeurs.

Le coût d’une telle attaque est souvent prohibitif. C’est la théorie des jeux.

Phishing et vulnérabilités liées au routage

L’humain reste le maillon faible face à l’ingénierie sociale. Apprenez à détecter un email de phishing. Vos clés privées sont la cible prioritaire.

Alertez sur les attaques Sybil. Un attaquant crée une multitude de faux nœuds pour isoler un utilisateur. C’est un détournement de trafic sournois et efficace.

- Faux sites d’échange

- Emails frauduleux

- Extensions de navigateur malveillantes

Blockchains publiques versus réseaux privés

Opposez l’ouverture de Bitcoin au contrôle strict des réseaux d’entreprise. Les risques diffèrent. Dans le privé, on identifie les validateurs. Dans le public, on fait confiance au code.

La résilience des réseaux autorisés dépend de la gouvernance. C’est un compromis entre vitesse et sécurité.

| Critère | Blockchain Publique | Blockchain Privée |

|---|---|---|

| Accès | Ouvert | Restreint |

| Validateurs | Anonymes | Identifiés |

| Confiance | Code | Gouvernance |

| Risque | 51 % | Centralisation |

La sécurité blockchain exige une vigilance.

Comment protéger vos smart contracts et vos accès ?

Maintenant que nous avons identifié les failles, passons à l’action concrète pour blinder vos actifs et vos protocoles.

Audit de code et failles de sécurité courantes

Les erreurs de programmation comme la réentrance sont fatales. Un contrat mal écrit est un coffre-fort ouvert. Les fonds s’évaporent en quelques secondes.

Cette faille permet à un attaquant de drainer les fonds en répétant un appel avant la fin de l’exécution initiale.

Je prône l’examen par des tiers. Réaliser un audit de sécurité est l’unique moyen de détecter ces vulnérabilités invisibles.

Ne déployez jamais sans vérification. Le coût d’un audit est dérisoire face au risque d’une perte totale.

Modules matériels HSM pour le stockage des clés

Les boîtiers HSM gardent vos clés privées hors de portée des pirates. C’est le stockage à froid poussé à l’extrême pour une protection maximale.

Les portefeuilles matériels comme Ledger surpassent les solutions logicielles. L’isolation physique des données change absolument tout en matière de défense.

C’est la solution préférée des pros. Elle élimine le risque d’infection par un malware sur votre ordinateur personnel.

Authentification forte et hygiène numérique de base

La double authentification (2FA) est le minimum vital. Évitez les SMS, préférez les applications dédiées. C’est simple et redoutablement efficace contre les vols.

Utilisez toujours un VPN et un antivirus. Consultez ce guide sur le VPN et sécurité pour protéger vos accès.

En bref, la sécurité blockchain commence par votre comportement. Ne laissez jamais vos phrases de récupération sur un cloud.

Pour aller plus loin, demandez votre audit de sécurité personnalisé.

Réglementation MiCA et futur de la protection crypto

Le Far West numérique touche à sa fin avec l’arrivée de cadres légaux stricts et de nouveaux défis technologiques.

Cadre légal européen et fiabilité des plateformes

La réglementation MiCA impose la transparence aux plateformes. Elles doivent désormais protéger les fonds des clients. C’est un gage de sérieux pour l’investisseur.

Vérifiez toujours l’enregistrement PSAN d’un intermédiaire. Ne confiez pas votre argent.

L’Europe montre la voie. Ce cadre réduit drastiquement les risques de faillites frauduleuses.

Menace quantique et évolution des algorithmes

L’informatique quantique pourrait briser nos clés actuelles. C’est une menace lointaine mais bien réelle. Les chercheurs travaillent déjà sur la parade.

La cryptographie post-quantique arrive. Les blockchains devront migrer leurs algorithmes pour survivre à cette révolution.

L’IoT bénéficie aussi de ces avancées. La mise en quarantaine des nœuds suspects devient automatique.

Guide de secours en cas de transaction compromise

En cas de pépin, réagissez vite. Transférez les fonds restants vers un nouveau portefeuille. Révoquez les autorisations des contrats suspects. Le temps est votre pire ennemi lors d’un piratage. Gardez votre sang-froid.

Signalez l’incident aux autorités compétentes. Des outils de traçage existent pour suivre les fonds.

- Isoler le wallet : Coupez toute connexion aux dApps.

- Révoquer les accès : Annulez les permissions des contrats malveillants.

- Contacter l’échange : Prévenez la plateforme pour geler les fonds si possible.

La sécurité blockchain repose sur votre réactivité et la fiabilité de vos outils. Ne laissez jamais une faille ouverte trop longtemps.

Sécuriser vos actifs numériques repose sur trois piliers : l’immuabilité du registre, des mécanismes de consensus robustes et une gestion rigoureuse de vos clés privées. Adoptez dès maintenant un portefeuille matériel et l’authentification forte pour protéger efficacement votre épargne. Votre vigilance est l’ultime rempart pour garantir la pérennité de vos transactions.

FAQ

C’est quoi exactement la sécurité d’une blockchain ?

La sécurité d’une blockchain repose sur trois piliers fondamentaux : la décentralisation, l’immuabilité et le registre distribué. Contrairement à une banque classique, le contrôle est partagé entre des milliers de nœuds, ce qui élimine tout point de défaillance unique. Grâce à la cryptographie, chaque transaction validée devient impossible à modifier ou à supprimer.

Pour nous, c’est une véritable révolution de la confiance. Ce système utilise des fonctions de hachage et la cryptographie asymétrique pour garantir que vos données restent intègres et que vos échanges soient authentiques sans avoir besoin d’un intermédiaire central.

Comment fonctionne le mécanisme de consensus pour sécuriser le réseau ?

Le mécanisme de consensus est la règle du jeu qui permet à tous les participants de s’accorder sur la validité des échanges, même si certains acteurs sont malveillants. C’est ce qu’on appelle la tolérance aux fautes byzantines. Des protocoles comme la Preuve de Travail (PoW) ou la Preuve d’Enjeu (PoS) forcent les validateurs à rester honnêtes pour que le réseau survive.

En clair, sans un accord majoritaire (souvent les deux tiers des nœuds), aucune donnée n’est inscrite. Cette « démocratie du code » permet de maintenir un registre fiable et résilient, capable de fonctionner normalement même en cas de panne ou d’attaque sur certains serveurs.

Quels sont les risques réels de piratage pour mes actifs numériques ?

Même si la technologie est robuste, le risque zéro n’existe pas. Les menaces les plus courantes incluent l’attaque des 51 %, où un pirate prend le contrôle de la majorité de la puissance du réseau, ou encore la double dépense. Cependant, l’humain reste souvent le maillon faible via le phishing ou les attaques Sybil qui visent à isoler un utilisateur.

Il faut aussi surveiller les failles dans les smart contracts, comme la réentrance, qui peuvent vider un protocole en quelques secondes. Une hygiène numérique stricte et l’utilisation de portefeuilles matériels (HSM) sont essentielles pour se protéger efficacement.

Pourquoi est-il crucial de bien gérer sa clé privée ?

Votre clé privée est votre signature numérique unique. Dans le monde de la blockchain, posséder la clé, c’est posséder les fonds. Si vous la perdez ou si elle est volée, il n’y a pas de service client pour « réinitialiser votre mot de passe ». C’est une responsabilité totale qui demande une gestion rigoureuse.

Pour une sécurité maximale, nous conseillons d’utiliser des solutions de stockage à froid ou des boîtiers physiques comme Ledger. Cela permet d’isoler votre clé de toute connexion internet et de mettre vos actifs à l’abri des malwares qui pourraient infecter votre ordinateur.

Quel est l’impact de la réglementation MiCA sur la sécurité ?

La réglementation européenne MiCA apporte un cadre légal nécessaire pour assainir le marché. Elle impose une transparence accrue aux plateformes d’échange et les oblige à protéger concrètement les fonds des clients. C’est un gage de fiabilité qui réduit les risques de faillites frauduleuses que l’on a pu voir par le passé.

Pour nous, c’est une étape positive vers une adoption plus sûre. En vérifiant l’enregistrement PSAN d’un intermédiaire, vous vous assurez de confier vos actifs à des acteurs audités et respectueux des normes de sécurité européennes.