Craignez-vous que vos échanges personnels soient interceptés lors de vos démarches en ligne ? La cryptographie asymétrique résout ce problème de sécurité en utilisant un duo de clés distinctes pour verrouiller et ouvrir vos messages sans jamais partager de secret compromettant. Vous découvrirez comment cette technologie protège votre identité numérique grâce à des fonctions mathématiques à sens unique et des signatures infalsifiables.

- Pourquoi la cryptographie asymétrique protège vraiment vos données

- Les dessous mathématiques des fonctions à sens unique

- Vérifier l’identité grâce aux certificats et à la PKI

- Performance hybride et résistance au futur quantique

Pourquoi la cryptographie asymétrique protège vraiment vos données

Après avoir survolé l’importance de la sécurité numérique, voyons comment ce système de clés révolutionne notre manière de protéger les échanges.

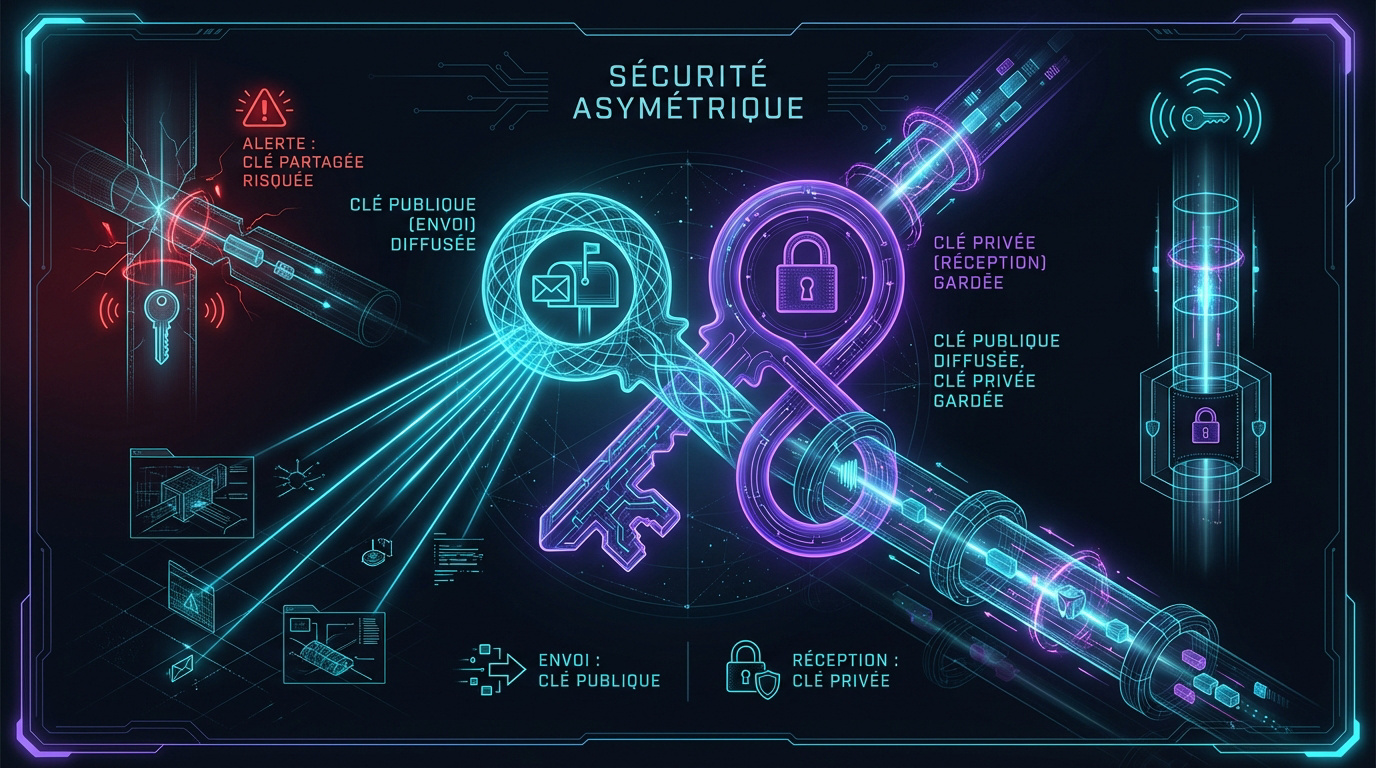

Le rôle distinct des clés publiques et privées

Ce duo de clés est indissociable pour sécuriser vos messages. La clé publique chiffre l’information. La clé privée, gardée secrète, permet seule d’ouvrir et lire le contenu reçu.

N’importe qui peut glisser un courrier via la fente grâce à la clé publique. Pourtant, seul le propriétaire possède la clé du portillon pour récupérer le message.

Il est mathématiquement impossible de deviner la clé privée en connaissant la publique. Cette barrière technique infranchissable repose sur des fonctions complexes à sens unique avec trappe secrète.

- Clé publique pour l’envoi.

- Clé privée pour la réception.

Comparaison directe avec le système à clé unique

Le système symétrique présente une faiblesse majeure. Partager un secret à distance oblige à transmettre la clé. Si un pirate l’intercepte, tout votre système de protection s’effondre immédiatement.

La cryptographie asymétrique supprime ce transfert risqué. On diffuse sa clé publique sans aucune crainte. Le mot de passe commun n’a plus besoin de voyager sur le réseau informatique.

Une seule clé partagée. Risque élevé lors de l’échange initial. Très rapide pour les gros fichiers.

Paire de clés distinctes. Distribution simplifiée et ultra sûre. Calculs mathématiques plus lents.

Ce mécanisme règle enfin le casse-tête de la distribution. Chaque utilisateur gère sa propre paire. La logistique devient simple et bien plus fiable pour les échanges en entreprise.

La méthode symétrique reste utile pour sa rapidité pure. L’asymétrique privilégie surtout la sécurité totale lors du premier contact.

Les dessous mathématiques des fonctions à sens unique

Mais comment la machine garantit-elle ce secret ? Tout repose sur des calculs que même les supercalculateurs peinent à résoudre.

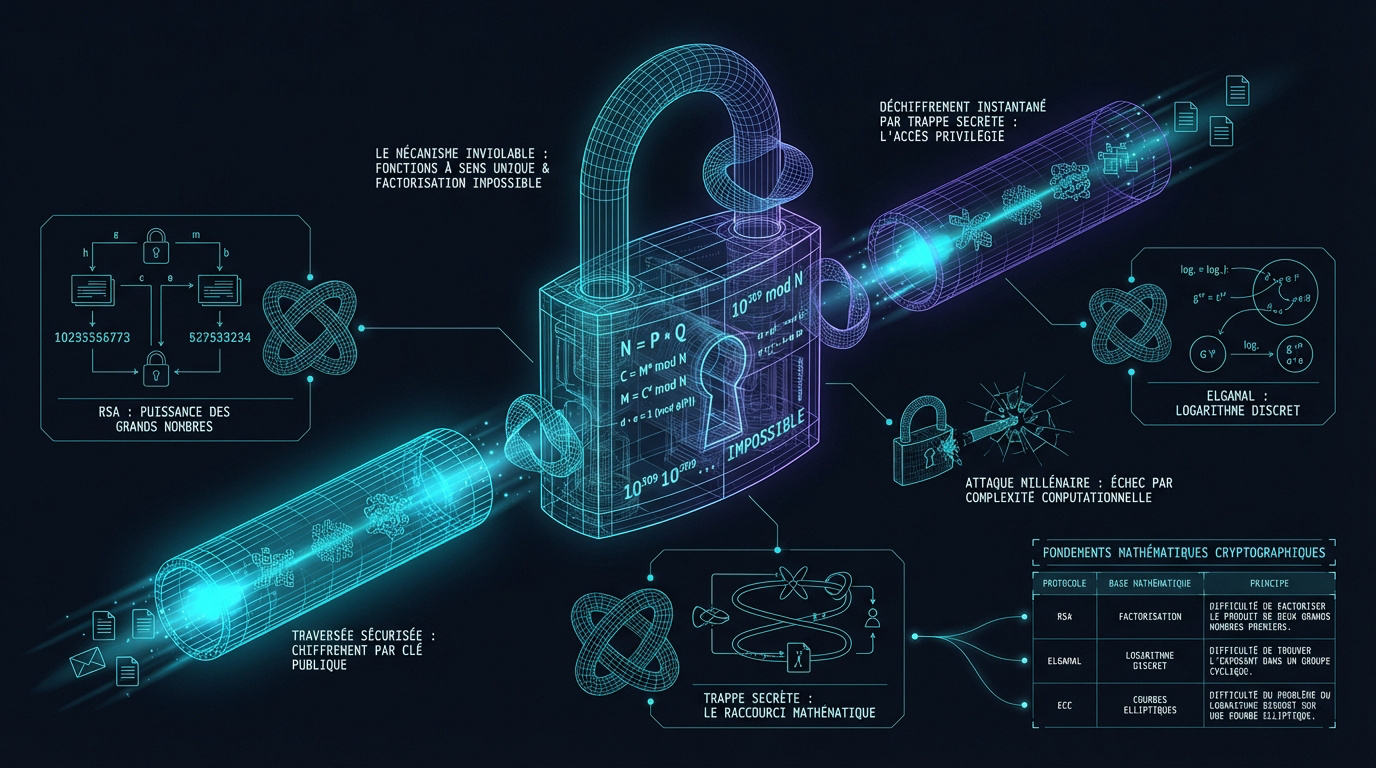

Factorisation et algorithmes comme RSA ou ElGamal

Multiplier deux nombres premiers est un jeu d’enfant pour un ordinateur. Cependant, retrouver ces facteurs originaux à partir d’un produit immense est un défi colossal. Sans aide spécifique, ce calcul prendrait des millénaires aux machines actuelles.

La solidité de RSA repose sur cette complexité mathématique. Plus le nombre choisi est grand, plus le message est protégé. C’est le socle de notre confiance numérique au quotidien.

L’algorithme ElGamal utilise un principe identique mais différent. Il s’appuie sur le logarithme discret, une autre branche complexe de l’arithmétique moderne.

| Algorithme | Fondement mathématique | Usage principal |

|---|---|---|

| RSA | Factorisation | Signature et chiffrement |

| ElGamal | Logarithme discret | Chiffrement de données |

| ECC | Courbes elliptiques | Mobile et IoT |

Le principe de la trappe pour déchiffrer sans effort

Fonction à sens unique avec trappe : opération mathématique facile à réaliser dans un sens, mais techniquement impossible à inverser sans une information secrète spécifique.

Une fonction à sens unique avec trappe est simple à calculer. Pourtant, elle reste impossible à inverser seule. Il faut posséder l’information secrète nommée trappe pour réussir.

La clé privée devient alors ce raccourci magique indispensable. Elle permet d’inverser l’opération de manière instantanée. Sans elle, l’attaquant fait face à un mur de calculs infinis.

L’écart de temps de calcul est proprement vertigineux. Le destinataire déchiffre en quelques millisecondes seulement. Le pirate, lui, aurait besoin de la durée de vie de l’univers.

Cette cryptographie asymétrique brille par son élégance technique. C’est une protection passive redoutablement efficace contre les intrusions numériques.

Vérifier l’identité grâce aux certificats et à la PKI

Chiffrer c’est bien, mais savoir à qui l’on parle c’est mieux. C’est là qu’entrent en jeu les preuves d’identité numériques.

Signature numérique pour prouver l’origine du message

Le hachage crée une empreinte unique de votre texte. On chiffre ensuite cette donnée avec votre clé privée. Cela génère une signature électronique infalsifiable pour l’envoi.

Le destinataire utilise alors votre clé publique pour déchiffrer l’empreinte. Si elle correspond au message reçu, l’intégrité est totale. Le document n’a subi aucune modification durant le transport.

Grâce à ce procédé, l’auteur ne peut jamais nier l’envoi. La clé privée agit comme une signature manuscrite sécurisée. C’est le principe fondamental de la non-répudiation.

- Authenticité de l’auteur

- Intégrité des données

- Preuve juridique

- Création d’une empreinte (hachage) du message.

- Chiffrement de l’empreinte avec la clé privée (signature).

- Envoi du message et de la signature.

- Déchiffrement de la signature par le destinataire avec la clé publique.

- Comparaison des empreintes.

Rôle des autorités de certification dans la confiance

La PKI fonctionne comme un annuaire officiel hautement sécurisé. Elle lie une identité réelle à une clé publique précise. Sans ce tiers, l’usurpation d’identité serait un jeu d’enfant.

Lors d’un achat, votre navigateur scrute le certificat TLS. Si l’autorité de certification valide l’identité du marchand, le cadenas s’affiche. Vous pouvez alors payer avec sérénité.

Les clés possèdent une date d’expiration stricte. Elles sont révoquées immédiatement en cas de vol suspecté. Cette gestion dynamique maintient un niveau de sécurité constant.

Pour garantir votre protection, n’oubliez pas de demander votre audit de sécurité régulier. C’est une étape indispensable pour vos systèmes.

Performance hybride et résistance au futur quantique

Malgré sa puissance, l’asymétrique est gourmand en ressources. Voyons comment les experts contournent cette lenteur et préparent l’avenir.

L’astuce du chiffrement hybride pour gagner en vitesse

On marie ici deux méthodes distinctes. L’asymétrique sert uniquement à échanger une clé symétrique temporaire. Cette clé de session chiffre ensuite le gros du texte.

Cette combinaison offre le meilleur des deux mondes. On profite de la sécurité de distribution et de la rapidité du traitement symétrique. C’est fluide et invisible.

Détaillons l’usage dans le web moderne. Chaque connexion HTTPS utilise ce principe hybride. Vos données bancaires voyagent vite tout en restant totalement inaccessibles aux curieux.

En cas de doute sur vos protocoles, un pentest révélera les éventuelles failles de configuration.

Longueur des clés et menace des ordinateurs quantiques

Analysons l’évolution nécessaire des clés. La puissance de calcul augmente sans cesse. Pour rester hors de portée, nous devons allonger les clés RSA régulièrement.

L’algorithme de Shor sur ordinateur quantique pourrait briser la sécurité RSA en quelques minutes. La migration vers les réseaux euclidiens est désormais impérative.

L’algorithme de Shor pourrait briser RSA en quelques minutes. C’est un défi majeur pour la décennie à venir. Les chercheurs travaillent déjà sur des solutions concrètes.

Évoquons les réseaux euclidiens. Ces nouvelles mathématiques résistent aux futurs ordinateurs surpuissants. La cryptographie post-quantique devient une priorité absolue.

- Augmentation des bits

- Algorithme de Shor

- Réseaux euclidiens

Ce système à deux clés garantit l’authenticité de vos échanges et la confidentialité de vos données grâce à des fonctions mathématiques complexes. Adoptez dès maintenant ces protocoles hybrides pour devancer les menaces et sécuriser durablement votre avenir numérique. Votre protection est une priorité qui ne peut plus attendre.

FAQ

Qu’est-ce que la cryptographie asymétrique et comment fonctionne-t-elle ?

La cryptographie asymétrique, que l’on appelle aussi cryptographie à clé publique, est une méthode de sécurisation qui utilise un duo de clés distinctes : une clé publique et une clé privée. Contrairement au système symétrique où une seule clé est partagée, ici, la clé publique sert à chiffrer le message et peut être diffusée librement, tandis que la clé privée, gardée secrète par le destinataire, est la seule capable de le déchiffrer.

Ce mécanisme repose sur des fonctions mathématiques dites « à sens unique avec trappe ». Concrètement, il est très facile de réaliser l’opération dans un sens (le chiffrement), mais mathématiquement presque impossible de faire l’inverse sans posséder l’information secrète, la fameuse trappe, qui n’est autre que votre clé privée.

Quelle est la différence entre le chiffrement symétrique et asymétrique ?

La différence majeure réside dans la gestion des clés. Dans le chiffrement symétrique, l’expéditeur et le destinataire utilisent la même clé unique. Cela pose un vrai problème de sécurité : comment transmettre cette clé à l’autre personne sans qu’elle soit interceptée ? Si la clé est volée pendant l’échange, toute la confidentialité s’écroule.

Le système asymétrique règle ce casse-tête car il n’y a plus besoin de partager de secret préalable. Vous donnez votre clé publique à tout le monde pour qu’on puisse vous écrire, mais vous êtes le seul à pouvoir lire les messages grâce à votre clé privée. C’est une solution beaucoup plus robuste pour les échanges sur Internet, même si elle est un peu plus lente techniquement.

Comment la signature numérique garantit-elle l’authenticité d’un message ?

La signature numérique utilise la cryptographie asymétrique à l’envers pour prouver l’identité de l’auteur. L’expéditeur utilise sa propre clé privée pour créer une empreinte unique du message (un condensat). Comme lui seul possède cette clé privée, cette empreinte fait office de signature infalsifiable.

Le destinataire utilise ensuite la clé publique de l’expéditeur pour vérifier cette signature. Si les données correspondent, cela confirme deux choses essentielles : le message provient bien de la bonne personne (authenticité) et il n’a pas été modifié durant le transport (intégrité). C’est ce qui permet la non-répudiation, l’auteur ne pouvant pas nier l’envoi.

Quel est le rôle de la PKI et des autorités de certification ?

L’Infrastructure à Clé Publique (PKI) est le cadre qui permet d’établir la confiance à grande échelle. Son rôle est de lier une identité réelle à une clé publique. Les autorités de certification (CA) agissent comme des tiers de confiance, un peu comme un service d’état civil qui délivre des passeports numériques sous forme de certificats.

Lorsque vous naviguez sur un site sécurisé, votre navigateur vérifie le certificat émis par la CA. Si l’autorité confirme que la clé publique appartient bien au site en question, la connexion est validée. Sans cette hiérarchie de confiance, n’importe qui pourrait usurper l’identité d’une banque ou d’un service public en diffusant une fausse clé publique.

Pourquoi utilise-t-on souvent un chiffrement hybride ?

On utilise le chiffrement hybride pour combiner la sécurité de l’asymétrique avec la rapidité du symétrique. Le chiffrement asymétrique demande beaucoup de ressources de calcul, ce qui le rend lent pour transférer de gros fichiers. On l’utilise donc uniquement au début de la connexion pour échanger, de manière sécurisée, une clé symétrique temporaire appelée « clé de session ».

Une fois que cette clé de session est partagée en toute sécurité, le reste de la communication bascule en mode symétrique. C’est exactement ce qui se passe lorsque vous voyez le petit cadenas vert sur votre navigateur : vous profitez d’une sécurité maximale sans subir de ralentissement lors de votre navigation.

L’informatique quantique représente-t-elle une menace pour nos clés actuelles ?

Oui, c’est un défi majeur pour l’avenir de la cybersécurité. Les algorithmes actuels comme RSA reposent sur la difficulté de factoriser de très grands nombres, une tâche qui prendrait des millénaires aux ordinateurs classiques. Cependant, un ordinateur quantique puissant utilisant l’algorithme de Shor pourrait briser ces protections en seulement quelques minutes.

Face à cette menace, les chercheurs développent déjà la cryptographie post-quantique (PQC). L’idée est de créer de nouveaux algorithmes basés sur des problèmes mathématiques encore plus complexes, comme les réseaux euclidiens, qui résisteraient même à la puissance de calcul des futurs processeurs quantiques.