Craignez-vous qu’une simple ampoule devienne la porte d’entrée de votre vie privée à cause d’une sécurité IoT objets connectés négligée ? Cet article vous guide pour verrouiller vos accès dès l’installation et isoler efficacement votre réseau Wi-Fi afin de bloquer toute intrusion malveillante. Vous découvrirez des conseils pratiques pour auditer votre parc d’appareils et les bons réflexes à adopter pour protéger durablement votre identité numérique.

- Sécuriser les accès de vos objets connectés dès l’installation

- Isoler votre réseau Wi-Fi pour bloquer les intrusions

- Détecter et réagir face à un piratage suspect

- Gérer le cycle de vie et l’identité de vos appareils

Sécuriser les accès de vos objets connectés dès l’installation

Après avoir déballé votre nouveau gadget, l’excitation l’emporte souvent sur la prudence, pourtant la première barrière se joue dès les premières minutes de configuration.

Changer systématiquement les mots de passe d’usine

Garder « admin » ou « 1234 » est un cadeau pour les pirates. Ces clés universelles facilitent le travail des scripts automatisés qui scannent le web.

Les identifiants par défaut comme ‘admin/admin’ sont les cibles prioritaires des scripts de scan automatique sur le web.

Inventez une phrase de passe complexe. Mélangez des chiffres et des symboles pour bloquer les attaques. Évitez les dates de naissance.

Utilisez un gestionnaire de mots de passe pour tout mémoriser. Cela sécurise vos accès et garantit une tranquillité durable sans oubli.

Ne recyclez jamais un ancien code. Chaque objet doit posséder sa propre signature numérique isolée.

Appliquer les mises à jour de firmware sans attendre

Le firmware est le cerveau de votre appareil. Les fabricants publient souvent des correctifs critiques juste après la sortie d’un produit. N’attendez pas une notification pour vérifier leur disponibilité.

Activez la mise à jour automatique. C’est la garantie d’une protection constante sans effort manuel. Le logiciel doit rester toujours à jour.

Un appareil non mis à jour est une porte ouverte. Les hackers adorent exploiter les vieilles vulnérabilités connues.

Analyser les risques de sécurité avant l’achat

Vérifiez la réputation du fabricant avant de payer. Une marque inconnue propose souvent un support logiciel inexistant. Cherchez des tests de sécurité indépendants.

Consultez les bases de données de vulnérabilités publiques. Si un produit cumule les failles, passez votre chemin. La durée du support technique est essentielle.

Maîtriser la sécurité informatique aide à choisir. Protéger sa sécurité IoT objets connectés devient alors un réflexe naturel.

Isoler votre réseau Wi-Fi pour bloquer les intrusions

Une fois l’appareil lui-même verrouillé, il faut s’occuper de la route qu’il emprunte pour communiquer : votre réseau domestique.

Créer un VLAN ou un réseau invité pour vos objets

Ne mélangez pas vos ordinateurs de travail avec vos ampoules connectées. La segmentation réseau crée des cloisons étanches. Si un objet est compromis, l’attaquant reste bloqué dans sa zone.

Utilisez la fonction « Réseau invité » de votre box internet. C’est une méthode simple pour isoler le trafic. Vos données sensibles restent ainsi hors de portée des objets vulnérables.

L’isolation renforce votre Sécurité IoT objets connectés :

- Confinement des malwares.

- Protection des fichiers personnels.

- Limitation de la visibilité des ports.

- Gestion simplifiée des accès.

Renforcer le chiffrement et masquer le SSID

Le protocole WPA3 est aujourd’hui la norme la plus sûre. Si votre routeur est ancien, le WPA2 reste un minimum vital. Évitez absolument le WEP, devenu totalement obsolète et facile à craquer.

Masquer le SSID n’est pas une protection ultime, mais cela décourage les amateurs. Un réseau invisible attire moins l’attention des passants malveillants. Utilisez une clé de sécurité Wi-Fi très longue.

La force brute échoue souvent face à une phrase secrète complexe. Soyez imprévisible dans vos choix.

Désactiver les fonctions de partage inutiles

Beaucoup d’objets activent des services par défaut comme l’UPnP. Ces protocoles ouvrent des ports sans votre autorisation explicite. Désactivez-les dans les réglages de votre routeur.

Coupez l’accès à distance si vous n’en avez pas besoin. Piloter son grille-pain depuis l’autre bout du monde est inutile.

| Paramètre | Action recommandée | Gain de sécurité |

|---|---|---|

| UPnP | Désactiver | Bloque l’ouverture de ports |

| WPS | Désactiver | Empêche les attaques PIN |

| Accès Cloud | Limiter | Réduit l’exposition externe |

| Diffusion SSID | Masquer | Diminue la visibilité |

Détecter et réagir face à un piratage suspect

Malgré toutes les précautions, le risque zéro n’existe pas, et savoir identifier les signaux d’une intrusion peut sauver vos données personnelles.

Repérer les comportements anormaux de vos appareils

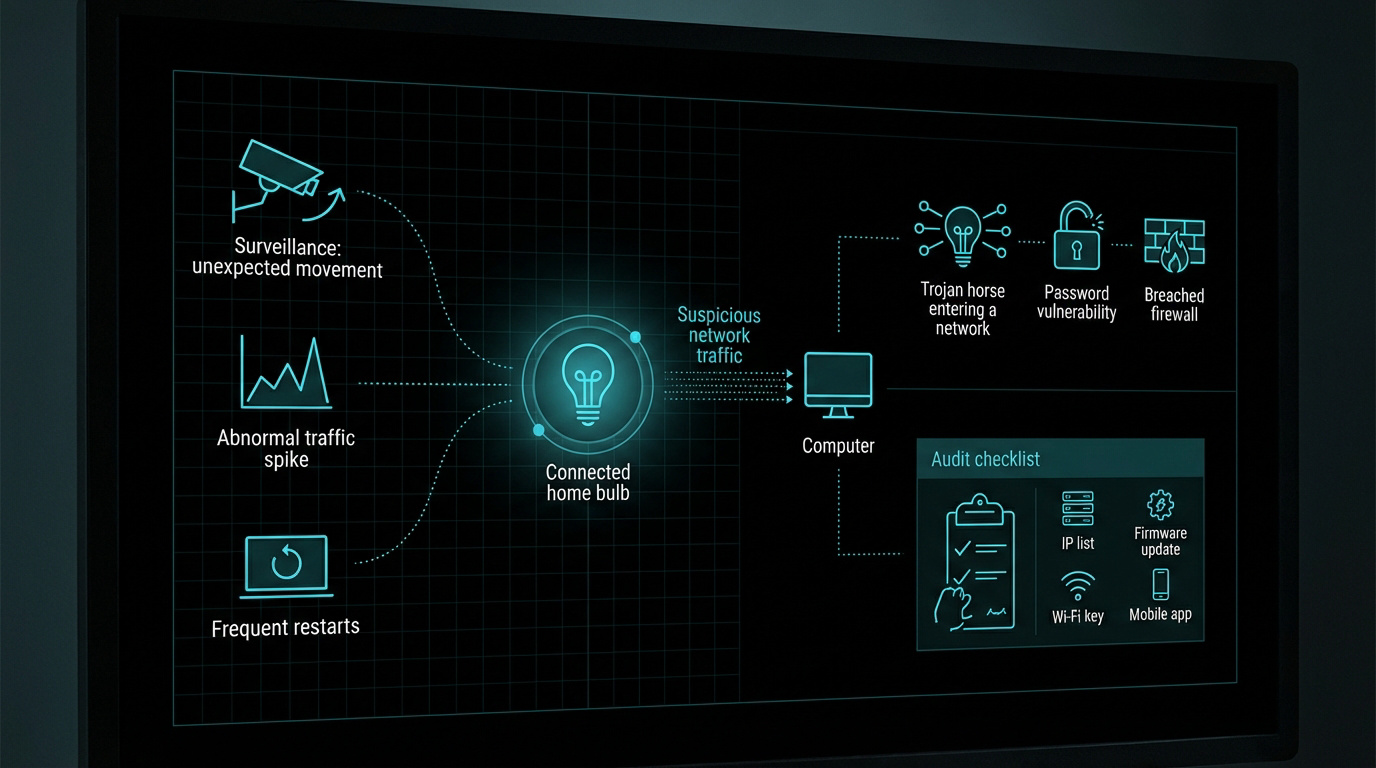

Une caméra qui bouge seule ou une ampoule qui clignote doit vous alerter. Des ralentissements internet soudains trahissent souvent un vol de bande passante. Surveillez les pics de trafic nocturnes sur votre interface de gestion.

Des redémarrages fréquents indiquent une tentative d’installation de malware. Vérifiez les connexions vers des adresses IP étrangères. Un objet piraté communique toujours avec un serveur de contrôle externe.

L’installation d’un antivirus 2026 performant reste une étape indispensable. Restez vigilant face à la moindre anomalie technique de vos équipements.

Comprendre comment une ampoule pirate un ordinateur

L’ampoule n’est qu’un cheval de Troie. Une fois infiltrée, elle scanne votre réseau local pour trouver des cibles juteuses. C’est le mouvement latéral.

Technique utilisée par un attaquant pour progresser dans un réseau après avoir compromis un point d’entrée faible, comme une ampoule.

Le pirate utilise cette faible sécurité pour contourner le pare-feu principal. Vos mots de passe deviennent alors vulnérables car votre ordinateur fait confiance aux appareils de son propre réseau.

Auditer régulièrement votre parc d’objets à la maison

Faites l’inventaire de vos appareils chaque trimestre. On oublie souvent cette vieille prise intelligente au garage. Supprimez les accès des outils inutilisés pour limiter les risques.

Testez la robustesse de vos mots de passe actuels. Une routine de vérification technique garantit votre sécurité IoT objets connectés au quotidien.

- Vérification des IP actives

- Mise à jour des firmwares

- Changement des clés Wi-Fi

- Test des applications mobiles

Pour aller plus loin, vous pouvez commander votre audit de sécurité professionnel. Mieux vaut prévenir que subir une cyberattaque.

Gérer le cycle de vie et l’identité de vos appareils

La sécurité ne s’arrête pas à l’usage quotidien ; elle englobe aussi la manière dont vous gérez vos comptes et la fin de vie de vos produits.

Créer une adresse email dédiée pour limiter les fuites

N’utilisez pas votre adresse email principale pour vos comptes IoT. En cas de fuite chez un fabricant, votre identité globale est menacée. Créez un alias spécifique pour vos objets connectés. Cela cloisonne les risques.

Cette séparation limite aussi le spam publicitaire. Si une base de données est piratée, vos emails personnels restent protégés. C’est une mesure d’hygiène numérique simple et efficace pour votre sécurité IoT objets connectés.

Un compte dédié facilite aussi le tri des alertes de sécurité. Tout est centralisé au même endroit.

Réinitialiser les données avant la mise au rebut

Avant de vendre ou de jeter un appareil, effectuez une remise à zéro d’usine. Cette procédure efface vos configurations Wi-Fi et vos identifiants cloud. Ne laissez aucune trace de votre vie privée.

Supprimez manuellement l’appareil de votre application de contrôle. Vérifiez que les associations avec Google ou Amazon sont rompues.

Certains objets stockent des données en local. Un effacement physique ou logiciel profond est parfois nécessaire pour garantir votre anonymat.

Un objet d’occasion mal nettoyé est une mine d’or pour un acheteur curieux. Soyez vigilant.

Adopter le réflexe de l’extinction physique

Un appareil éteint ne peut pas être piraté. Si vous partez en vacances, débranchez les objets non essentiels. Cela réduit mécaniquement votre surface d’attaque globale et économise de l’énergie.

La sobriété numérique est une alliée de la sécurité. Moins d’appareils actifs signifie moins de portes d’entrée potentielles.

- Objets à éteindre : caméras intérieures, assistants vocaux, jouets connectés, petit électroménager.

Pensez aussi à réaliser un pentest pour valider vos défenses.

Sécuriser vos objets connectés repose sur trois piliers : changer les mots de passe d’usine, isoler votre réseau Wi-Fi et appliquer les mises à jour. Adoptez ces réflexes dès l’installation pour protéger durablement votre vie privée. Agissez maintenant pour transformer votre maison connectée en un véritable sanctuaire numérique inviolable.

FAQ

Pourquoi est-il risqué de garder le mot de passe d’origine sur un objet connecté ?

Conserver les identifiants d’usine comme « admin » ou « 1234 » revient à laisser la clé sur votre porte d’entrée. Ces codes génériques sont listés dans des bases de données publiques que les cybercriminels utilisent pour infiltrer vos réseaux de manière automatisée.

Une fois l’accès obtenu, un pirate peut utiliser votre appareil pour espionner votre foyer ou rebondir vers d’autres équipements plus sensibles, comme votre ordinateur personnel ou vos comptes bancaires.

Comment les mises à jour de firmware protègent-elles mes appareils ?

Le firmware est le programme interne qui dirige votre objet. Les fabricants publient régulièrement des correctifs pour boucher des failles de sécurité découvertes après la mise en vente. Sans ces mises à jour, votre appareil reste exposé à des vulnérabilités connues et exploitables.

L’idéal est d’activer les mises à jour automatiques (FOTA) pour garantir une protection constante. Cela évite que votre équipement ne devienne un maillon faible capable d’intégrer un réseau de « botnets » pour lancer des attaques à grande échelle.

Est-il vraiment utile de créer un réseau Wi-Fi séparé pour l’IoT ?

Absolument, c’est une règle d’or pour votre sécurité informatique. En isolant vos objets connectés sur un « réseau invité » ou un VLAN, vous créez une cloison étanche. Si une ampoule intelligente est piratée, l’intrus restera bloqué dans cette zone sans pouvoir accéder à vos fichiers personnels.

Cette segmentation limite la visibilité des ports et confine les éventuels logiciels malveillants, protégeant ainsi l’intégrité de vos données les plus précieuses stockées sur vos appareils principaux.

Quels réglages dois-je modifier sur ma box internet pour plus de sécurité ?

Il est fortement recommandé de désactiver les fonctions WPS et UPnP. Le WPS simplifie la connexion mais facilite les attaques par force brute, tandis que l’UPnP permet aux objets d’ouvrir des ports sans votre autorisation, créant des brèches invisibles vers l’extérieur.

Privilégiez également le protocole de chiffrement WPA3, qui est la norme actuelle la plus robuste contre les tentatives d’intrusion, et utilisez une phrase secrète complexe pour votre clé Wi-Fi.

Que faire de mes données avant de jeter ou de vendre un objet connecté ?

Avant de vous séparer d’un appareil, vous devez impérativement effectuer une remise à zéro d’usine (reset). Cette manipulation efface vos configurations Wi-Fi, vos identifiants cloud et vos préférences personnelles restées en mémoire.

N’oubliez pas de supprimer manuellement l’objet de votre application mobile et de rompre les associations avec vos assistants vocaux. Un appareil mal nettoyé est une mine d’informations pour un futur acquéreur curieux.

Comment savoir si l’un de mes objets connectés a été piraté ?

Soyez attentif aux comportements inhabituels : une caméra qui pivote seule, une lumière qui clignote sans ordre ou des redémarrages fréquents. Un ralentissement soudain de votre connexion internet peut aussi indiquer que l’objet communique avec un serveur malveillant.

Une surveillance régulière de votre interface de gestion permet de repérer des pics de trafic anormaux, souvent nocturnes, qui trahissent une activité suspecte ou une fuite de données vers l’étranger.