Vos employés utilisent-ils les mêmes clés pour toutes les portes de votre entreprise, au risque qu’un simple vol d’identifiants par phishing ne brise toute votre sécurité ? Ce guide sur la gestion identité accès vous explique comment l’authentification multifacteur et le moindre privilège transforment votre infrastructure en un rempart numérique infaillible. Découvrez nos conseils pratiques pour automatiser vos processus et garantir une traçabilité totale, alliant enfin une protection robuste contre les cyberattaques à un confort d’utilisation optimal pour vos équipes.

- Pourquoi la gestion identité accès sauve votre entreprise en 2026

- Maîtriser le parcours de l’utilisateur de l’onboarding au départ

- MFA et SSO : le duo pour allier confort et sécurité

- Choisir entre RBAC et contrôle discrétionnaire pour vos accès

- 5 erreurs de débutant à esquiver lors du déploiement

Pourquoi la gestion identité accès sauve votre entreprise en 2026

Après une introduction présentant l’IAM comme le nouveau périmètre de sécurité, nous allons voir pourquoi ces concepts sont vitaux.

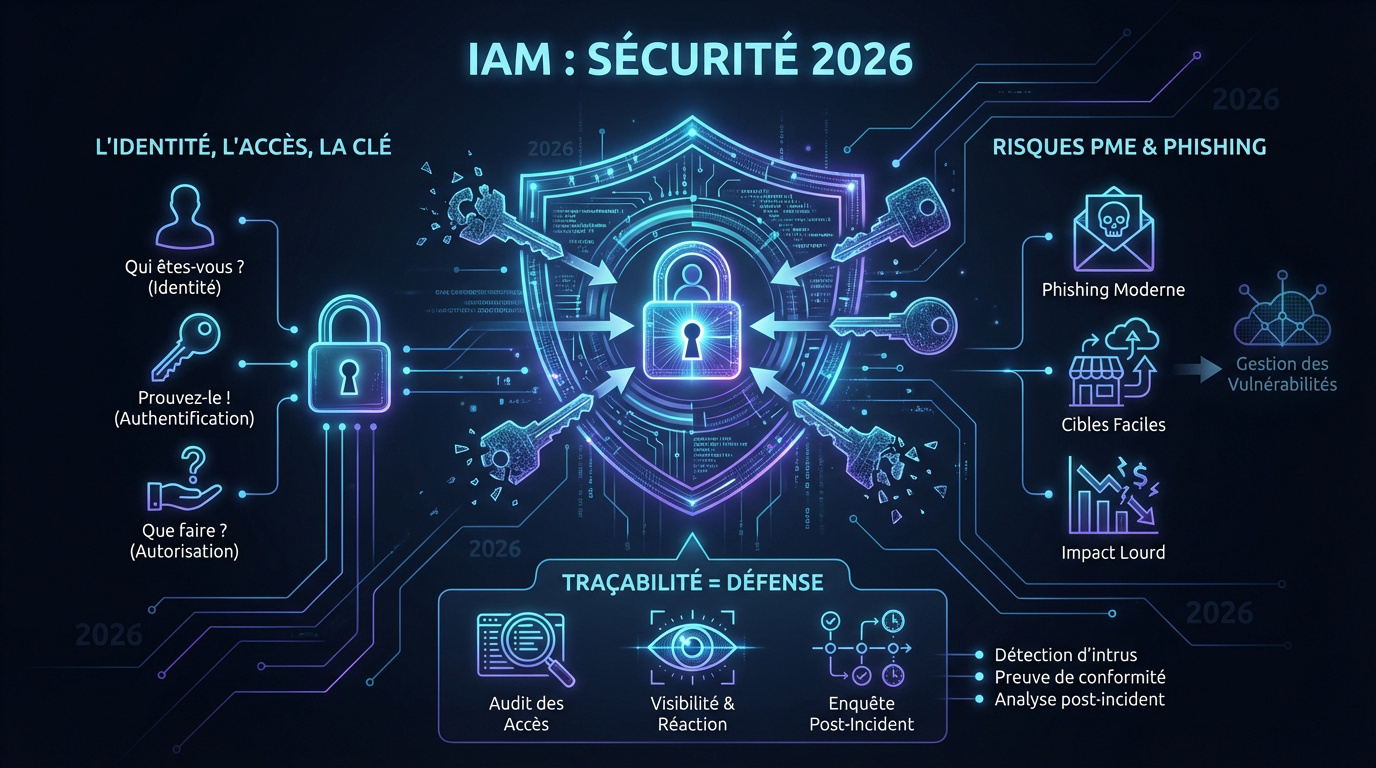

Distinguer l’identité de l’accès pour mieux protéger ses ressources

L’identification définit qui vous êtes. L’authentification prouve ensuite cette identité. Enfin, l’autorisation valide vos droits spécifiques sur les ressources.

Identification : Qui êtes-vous ?

Authentification : Prouvez-le.

Autorisation : Qu’avez-vous le droit de faire ?

L’identité numérique représente votre compte. Les privilèges limitent vos actions possibles. Cette distinction crée une structure informatique saine.

Séparer ces notions évite la confusion. Cela simplifie aussi la gestion technique.

Les risques réels pour les PME face au phishing moderne

Le phishing cible vos identifiants. Les pirates ne cassent plus les portes. Ils volent les clés via la gestion des vulnérabilités humaine.

Les PME sont des cibles idéales. Moins protégées, elles servent de rebond vers de plus gros clients.

L’impact financier est immédiat. Une réputation se brise en quelques clics malveillants.

Le MFA bloque 99 % des attaques automatisées de masse et des violations d’identité.

Pourquoi la traçabilité des accès est votre meilleure défense

L’audit des journaux repère les connexions suspectes. C’est un radar interne permanent. Il surveille les horaires inhabituels.

La visibilité réduit le temps de réaction. Plus on voit vite, moins le pirate peut s’installer confortablement.

L’historique est une preuve indispensable. Sans lui, impossible de mener une enquête sérieuse.

- Détection d’intrus

- Preuve de conformité

- Analyse post-incident

La Gestion identité accès est le bouclier nécessaire pour protéger nos activités et nos collaborateurs.

Maîtriser le parcours de l’utilisateur de l’onboarding au départ

La sécurité ne s’arrête pas à la porte d’entrée ; elle suit l’employé durant toute sa vie dans l’entreprise.

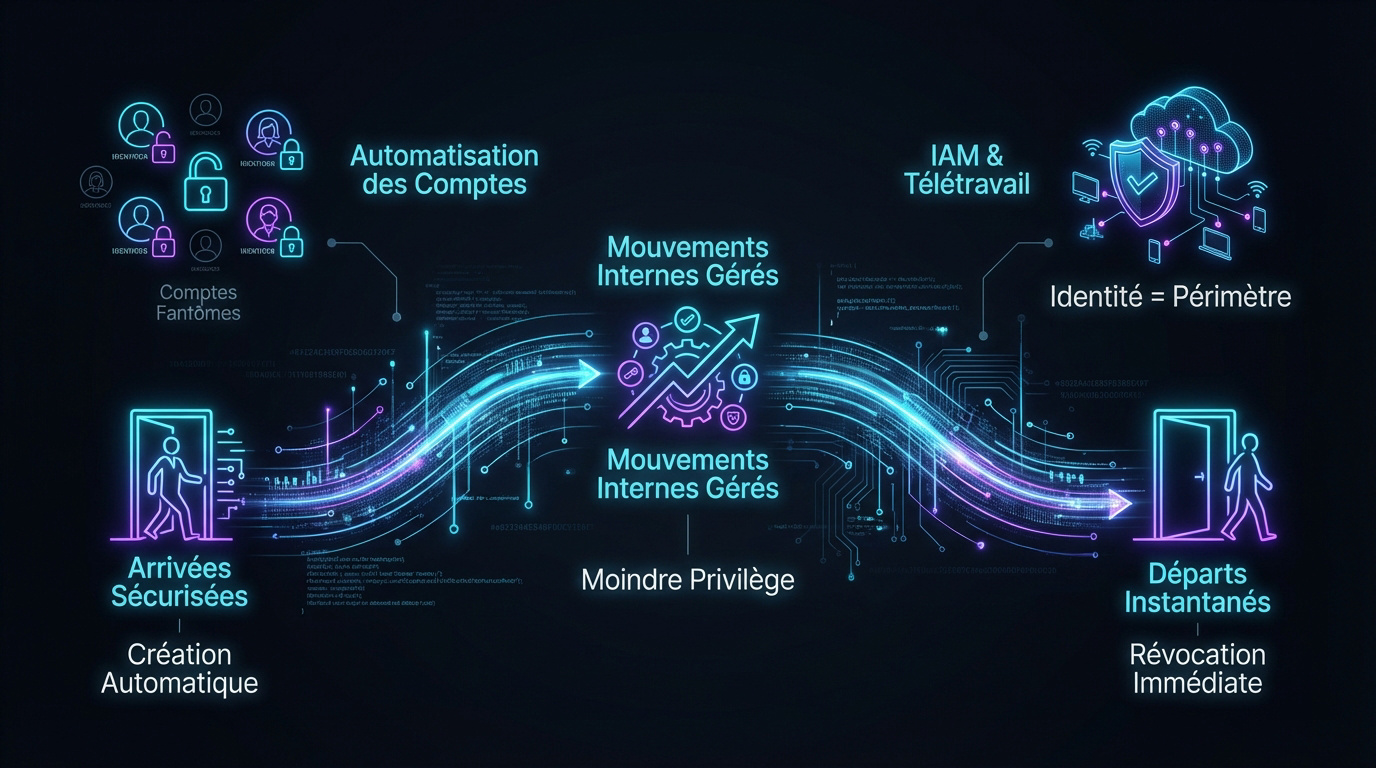

Automatiser les arrivées et les départs pour éviter les comptes fantômes

Créer les comptes automatiquement dès l’embauche évite les erreurs. Le nouvel arrivant est opérationnel immédiatement et de façon sécurisée. C’est un gain de temps précieux pour tout le monde.

Le vrai danger, ce sont les comptes des anciens salariés. Un accès oublié est une porte ouverte pour une vengeance ou un vol. Ces comptes dormants sont des cibles faciles.

Il faut une procédure de révocation instantanée. Un clic doit suffire pour couper tous les ponts numériques. C’est la base d’une hygiène informatique sérieuse.

Gérer les mouvements internes sans créer de failles de sécurité

Attention au cumul de droits lors d’une promotion. On garde souvent les anciens accès par paresse technique. Cela crée des profils aux pouvoirs bien trop étendus et risqués.

Réviser les permissions régulièrement est vital. Appliquez le moindre privilège : juste ce qu’il faut, rien de plus. On limite ainsi les dégâts potentiels en cas de compromission de compte.

Les managers doivent valider les accès. Ils connaissent mieux que quiconque les besoins réels de leurs équipes. Leur implication directe garantit une gestion identité accès cohérente au quotidien.

Le rôle de l’iam dans la résilience du travail à distance

Le télétravail multiplie les points d’entrée. L’IAM permet de sécuriser ces connexions hors des murs de l’entreprise. L’identité devient alors le véritable rempart.

Accéder aux ressources internes doit être fluide. L’identité devient le nouveau périmètre, peu importe la localisation géographique. Vos collaborateurs travaillent sereinement, que ce soit à Paris ou ailleurs.

Ne négligez pas les mobiles. La gestion des terminaux est le complément indispensable d’une bonne stratégie d’accès. Un smartphone perdu ne doit jamais devenir une faille béante.

MFA et SSO : le duo pour allier confort et sécurité

Pour que la sécurité soit acceptée, elle doit être simple, ce qui nous amène aux outils de productivité.

Validation par biométrie ou codes pour bloquer les intrusions.

Connexion unique pour un accès fluide aux outils SaaS.

Imposer l’authentification multifacteur sans braquer vos collaborateurs

Le MFA ajoute une couche de validation. Un code smartphone ou une clé physique bloque 99% des attaques. C’est le principe du MFA ou 2FA pour protéger vos accès.

Oubliez les SMS trop contraignants. Utilisez des applications d’authentification ou la biométrie pour réduire les frictions quotidiennes. C’est bien plus fluide pour vos équipes.

Cette mesure rend le vol de mot de passe inutile. Même avec vos identifiants, le pirate reste bloqué à la porte. Votre tranquillité n’a pas de prix.

Centraliser les connexions avec le SSO pour gagner en productivité

Le SSO permet de ne retenir qu’un seul mot de passe. C’est un gain de temps énorme pour vos employés. Fini le stress des oublis fréquents.

La fédération d’identités sécurise vos applications SaaS. Vous gardez le contrôle total sur les accès, même à distance. Pensez à votre audit de sécurité pour vérifier vos réglages.

Moins de mots de passe signifie moins de tickets d’assistance. Votre support technique vous remerciera de ne plus gérer ces appels inutiles. On gagne tous en efficacité.

| Solution | Avantage |

|---|---|

| MFA | Blocage des intrusions |

| SSO | Gain de temps réel |

Choisir entre RBAC et contrôle discrétionnaire pour vos accès

Une fois les outils choisis, il faut définir la méthode d’attribution des droits la plus efficace.

Structurer les droits par rôles pour simplifier la gouvernance

Le RBAC attribue des droits selon le métier. C’est bien plus simple que de gérer chaque personne individuellement. On gagne un temps précieux au quotidien.

Ce modèle limite les erreurs humaines. On ne donne pas de droits par amitié ou par habitude, mais par pure nécessité fonctionnelle. C’est un pilier de la gestion des correctifs efficace.

Pour une PME, commencez simplement. Définissez trois ou quatre profils types avant de complexifier votre structure de droits. L’important est de rester pragmatique et clair.

Répondre aux exigences du RGPD sans devenir fou

Le RGPD impose de savoir qui accède aux données personnelles. L’Gestion identité accès est votre meilleur allié pour prouver cette maîtrise. C’est rassurant pour vos clients.

En cas de contrôle, l’audit des journaux est une preuve solide. Vous montrez que vous prenez la protection des données au sérieux. Voici pourquoi l’automatisation change tout :

| Critère | Gestion Manuelle | Automatisation IAM |

|---|---|---|

| Vitesse de révocation | Lente | Instantanée |

| Risque d’erreur | Élevé | Faible |

| Traçabilité RGPD | Difficile | Native |

| Coût opérationnel | Élevé | Faible |

| Expérience utilisateur | Médiocre | Fluide |

Les annuaires d’entreprise contiennent eux-mêmes des données sensibles. Il faut donc aussi sécuriser l’accès à ces bases d’informations. Ne laissez aucune porte ouverte par négligence.

5 erreurs de débutant à esquiver lors du déploiement

Pour finir, évitons les pièges classiques qui font échouer les projets de gestion d’identité.

Abandonner les fichiers Excel au profit d’une solution automatisée

Les tableurs sont les ennemis de la sécurité. Ils ne sont jamais à jour et circulent sans protection. Cette méthode artisanale fragilise vos données.

L’automatisation supprime les failles invisibles. Un script ne fatigue pas et n’oublie jamais de fermer un accès sensible. C’est un gage de fiabilité.

Le coût d’un outil dédié est vite rentabilisé. Le temps humain perdu sur Excel coûte bien plus cher.

Checklist de démarrage pour sécuriser vos accès sans usine à gaz

Recensez d’abord vos applications critiques. Inutile de tout gérer le premier jour, soyez pragmatique. La hiérarchie des ressources doit rester simple.

Identifiez vos administrateurs et utilisateurs à hauts pouvoirs. Ce sont vos comptes les plus exposés. Protégez-les en priorité absolue dès le départ.

Définissez des priorités claires. Ne bloquez pas le travail quotidien pour une règle trop rigide. L’équilibre est vital pour votre organisation.

- Inventaire des apps

- Identification des admins

- Activation du MFA prioritaire

- Revue des accès externes

Concilier sécurité forte et confort d’usage pour vos salariés

La fatigue des mots de passe est réelle. Proposez la biométrie pour simplifier la vie de vos équipes. Le SSO facilite l’accès aux ressources.

Impliquez les utilisateurs dans vos choix techniques. S’ils comprennent le pourquoi, ils accepteront mieux les contraintes. Cela évite les frustrations lors d’un pentest.

L’équilibre est la clé du succès. Une sécurité trop lourde sera toujours contournée par les employés. Restez humain et accessible dans votre approche.

Sécuriser vos accès via le MFA et l’automatisation protège vos ressources tout en simplifiant le quotidien de vos équipes. En adoptant ces piliers de l’IAM, vous transformez votre gestion identité accès en un bouclier durable contre le phishing. Anticipez dès maintenant pour garantir la résilience et la conformité de votre entreprise de demain.

FAQ

C’est quoi exactement la gestion des identités et des accès (IAM) ?

Pour faire simple, l’IAM est un ensemble de processus et de technologies qui garantit que les bonnes personnes accèdent aux bonnes ressources de votre entreprise, au bon moment. C’est le pilier de votre cybersécurité, surtout avec le développement du télétravail et l’usage de multiples appareils.

Cela repose sur deux étapes clés : d’abord, on vérifie qui vous êtes (l’identité) via une base de données sécurisée. Ensuite, on définit ce que vous avez le droit de faire ou de voir (l’accès) en fonction de votre rôle ou de vos missions actuelles.

Quelle est la différence entre l’identification et l’authentification ?

L’identification, c’est quand vous dites au système qui vous êtes, par exemple en tapant votre nom d’utilisateur. C’est l’équivalent numérique de donner votre nom à l’entrée d’un bâtiment.

L’authentification, c’est l’étape où vous devez prouver cette identité. On utilise pour cela des preuves comme un mot de passe ou, de manière beaucoup plus sûre, une validation supplémentaire sur votre téléphone via l’authentification multifacteur (MFA).

Pourquoi choisir le modèle RBAC plutôt que le DAC pour ma structure ?

Le modèle DAC (contrôle discrétionnaire) laisse le propriétaire d’un fichier décider seul de qui peut le voir. C’est souple pour une toute petite équipe, mais cela devient vite un casse-tête ingérable et risqué quand l’entreprise grandit.

Le RBAC (contrôle basé sur les rôles) est bien bien plus structuré et sécurisé : les droits sont liés à votre fonction (comptable, manager, etc.). C’est plus simple à administrer, plus évolutif et c’est la norme pour rester conforme aux audits de sécurité et aux réglementations.

Comment l’IAM aide-t-il mon entreprise à respecter le RGPD ?

Le RGPD impose de savoir précisément qui accède aux données personnelles de vos clients ou employés. Un système d’IAM automatise le suivi de ces accès et simplifie énormément les audits en fournissant des preuves concrètes.

En utilisant l’IAM, vous pouvez répondre efficacement aux demandes de droit d’accès et garantir la confidentialité des données. C’est une sécurité indispensable pour éviter les sanctions financières lourdes qui peuvent atteindre 4% de votre chiffre d’affaires mondial.

Quelles sont les erreurs de sécurité les plus fréquentes lors d’un déploiement ?

L’erreur la plus grave est d’avoir une gestion laxiste des accès en donnant trop de privilèges par défaut. Il faut toujours appliquer le principe du moindre privilège : n’accordez que ce qui est strictement nécessaire pour travailler.

On voit aussi souvent des entreprises oublier d’activer le MFA pour les comptes sensibles ou négliger la suppression des accès des anciens employés. Enfin, méfiez-vous des erreurs de configuration dans le cloud, comme des dossiers de stockage laissés publics par mégarde.

Le SSO est-il vraiment une solution sûre pour mes collaborateurs ?

Oui, l’authentification unique (SSO) est une excellente solution car elle permet à vos employés de ne retenir qu’un seul mot de passe fort pour accéder à tous leurs outils. Cela réduit la « fatigue des mots de passe » et limite les risques d’oublis ou de post-its collés sur l’écran.

Couplé au MFA, le SSO renforce la sécurité tout en améliorant la productivité. Votre service informatique gagnera aussi un temps précieux en recevant beaucoup moins d’appels pour des réinitialisations de comptes bloqués.