Craignez-vous qu’une simple faille dans votre sécurité base de données n’expose vos informations les plus sensibles à des regards malveillants ? Cet article détaille les stratégies indispensables, du Zero Trust au chiffrement AES-256, pour verrouiller efficacement vos serveurs contre les injections SQL et les accès non autorisés. Vous découvrirez comment transformer votre infrastructure en une forteresse numérique grâce à une gestion rigoureuse des identités et une surveillance automatisée des anomalies.

- Priorités pour une sécurité base données robuste en 2026

- Contrôle des accès et gestion stricte des identités

- Blindage technique contre les fuites et les injections

- Surveillance continue et détection d’anomalies en temps réel

- Résilience et conformité face aux risques modernes

Priorités pour une sécurité base données robuste en 2026

Protéger ses actifs numériques ne s’improvise plus en 2026. Une sécurité base de données efficace exige une fondation solide dès la conception pour contrer des menaces toujours plus précises.

Respecter le triptyque confidentialité, intégrité et disponibilité

La confidentialité agit comme le rempart ultime contre les accès non autorisés. C’est le premier pilier indispensable pour protéger vos informations les plus sensibles au quotidien.

L’intégrité garantit que vos données restent exactes et complètes. Aucune modification frauduleuse ne doit altérer vos fichiers. C’est une question de confiance cruciale pour vos utilisateurs. La surveillance aide à maintenir cette cohérence.

Confidentialité : Protection contre les accès non autorisés.

Intégrité : Exactitude et cohérence des données.

Disponibilité : Accès permanent aux services.

La disponibilité assure un accès permanent aux services. Vos systèmes doivent fonctionner sans interruption, même en cas d’incident technique majeur ou de panne réseau.

Consultez ce guide sur la sécurité informatique pour approfondir ces piliers fondamentaux. C’est la base pour tout administrateur sérieux.

Adopter la philosophie Zero Trust pour chaque requête

Le modèle Zero Trust repose sur un principe simple : ne jamais faire confiance. Chaque requête doit être authentifiée, quel que soit l’utilisateur. C’est la fin du périmètre sécurisé traditionnel.

Vérifiez systématiquement l’identité à chaque point de contact. Supprimez toute confiance implicite au sein de votre réseau interne. Cette approche limite drastiquement les mouvements latéraux des attaquants potentiels.

Appliquez une vérification stricte pour chaque accès à la base de données. Utilisez des politiques globales pour uniformiser ces règles de protection. C’est une barrière efficace contre les intrusions modernes.

Pour évaluer votre maturité, demandez votre audit de sécurité dès maintenant. Ne laissez pas de failles gâcher vos efforts.

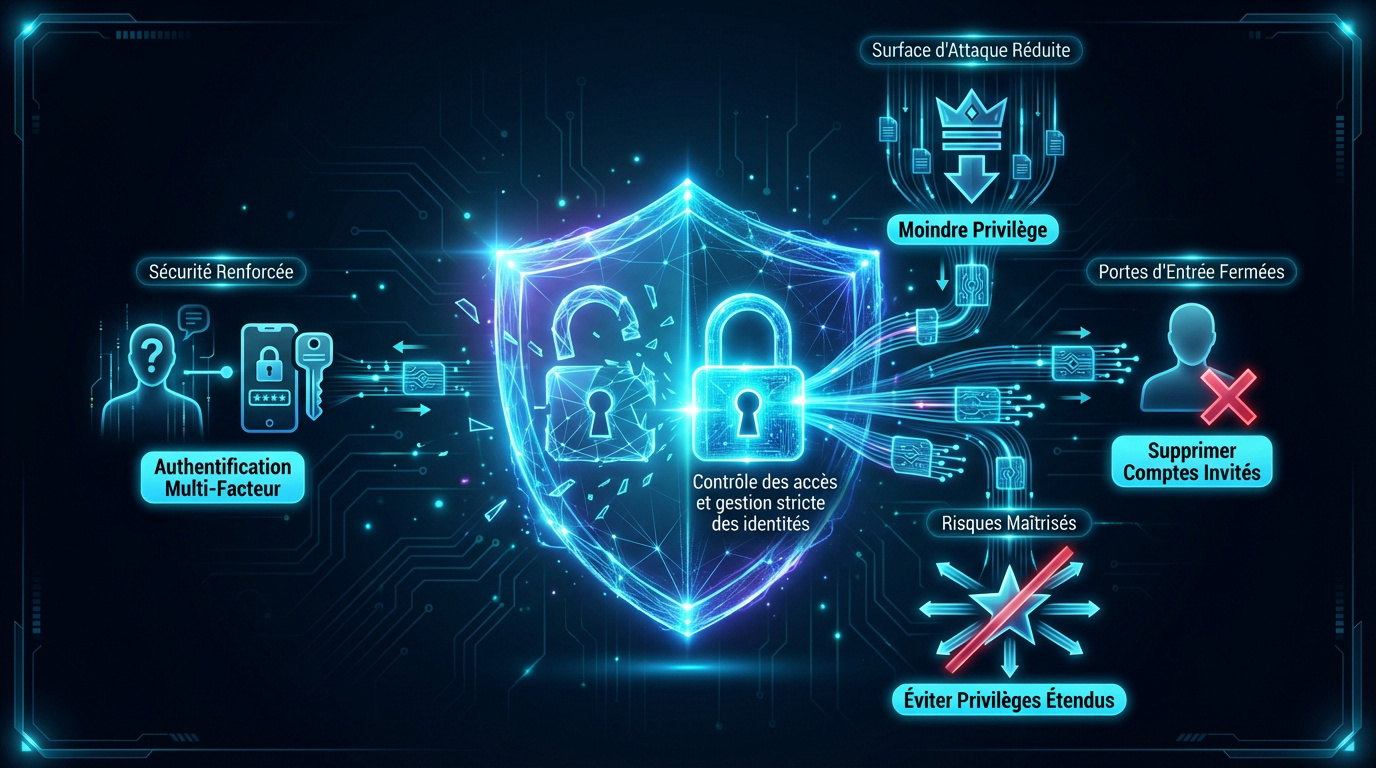

Contrôle des accès et gestion stricte des identités

Après avoir posé les bases théoriques, il faut passer à l’action en verrouillant concrètement qui peut faire quoi sur vos serveurs.

Déployer l’authentification multifacteur systématique

L’authentification multifacteur (MFA) est devenue une obligation. Elle exige une double validation pour chaque connexion. Cela bloque efficacement l’usage de comptes volés par des pirates.

Cette mesure freine les tentatives de credential stuffing. Les attaquants ne peuvent plus se contenter d’un mot de passe. C’est un rempart simple et extrêmement puissant.

- Codes reçus par SMS.

- Applications d’authentification.

- Clés de sécurité physiques.

Limiter les droits au strict nécessaire opérationnel

Appliquez le principe du moindre privilège sans hésiter. Un développeur n’a pas besoin des mêmes droits qu’un administrateur. Réduisez la surface d’attaque en isolant les fonctions.

Chaque profil doit disposer uniquement des outils nécessaires à sa mission. Cela limite les dégâts en cas de compromission. La gestion fine des accès est votre meilleure alliée.

Revoyez régulièrement ces autorisations pour éviter l’accumulation de droits obsolètes. La rigueur est ici le maître-mot pour maintenir une Sécurité base de données robuste.

Éviter les pièges des comptes invités et privilèges étendus

Auditez les autorisations critiques comme ALTER ANY USER. Ces privilèges étendus sont des bombes à retardement. Désactivez systématiquement les accès anonymes ou génériques configurés par défaut.

L’autorisation ALTER ANY USER permet d’accorder des accès sans l’accord de l’administrateur SQL.

Les comptes invités sont souvent oubliés lors des mises à jour. Ils constituent une porte d’entrée facile pour les intrus. Faites le ménage dans vos bases d’utilisateurs.

Un compte sans propriétaire identifié est un risque majeur. Supprimez-les pour renforcer la sécurité globale et protéger vos données.

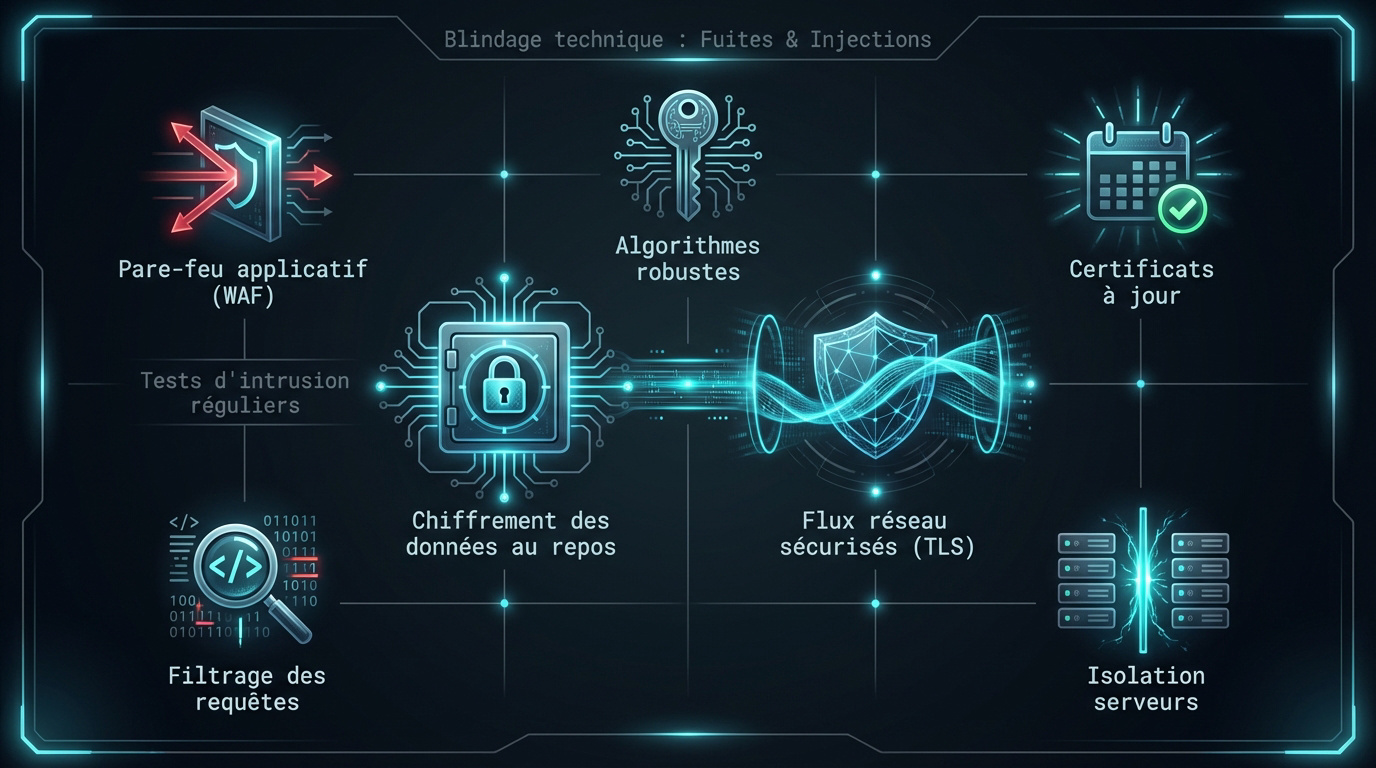

Blindage technique contre les fuites et les injections

Une fois les accès contrôlés, il est temps de s’attaquer à la protection physique et logique des données elles-mêmes.

Chiffrer les volumes de stockage et les flux réseau

Le chiffrement des données au repos est vital. Il protège vos volumes contre le vol physique de disques. Sans la clé, les données restent illisibles et inutilisables.

Sécurisez également les transferts d’informations via le protocole TLS. Les flux réseau ne doivent jamais circuler en clair. Cela empêche l’interception des données durant leur transit. C’est une norme de base pour toute architecture moderne et sérieuse.

Utilisez des algorithmes robustes et maintenez vos certificats à jour. La protection doit être active partout.

| Type de protection | Technologie recommandée | Objectif principal |

|---|---|---|

| Données au repos | AES-256 | Rendre les fichiers illisibles sans clé |

| Données en transit | TLS 1.3 | Sécuriser les flux entre client et serveur |

| Gestion des clés | KMS | Centraliser et protéger les secrets |

Pour mieux visualiser cette approche, voici comment s’articule une défense efficace :

Filtrer les requêtes entrantes avec un pare-feu applicatif

Un pare-feu applicatif (WAF) bloque les tentatives d’injections SQL. Il analyse les requêtes entrantes avant qu’elles n’atteignent vos serveurs. C’est une barrière essentielle contre les pirates.

Identifiez les schémas malveillants en amont pour protéger votre base. Le filtrage doit être précis pour ne pas ralentir le trafic légitime. C’est un équilibre nécessaire à trouver.

Séparez logiquement vos serveurs web de vos serveurs de données. Cette isolation limite la propagation d’une attaque réussie sur la façade. Ne mélangez jamais ces deux fonctions critiques.

Pour tester cette barrière, réalisez un pentest régulier de vos infrastructures.

Surveillance continue et détection d’anomalies en temps réel

Malgré toutes les protections, la vigilance reste de mise car aucune défense n’est infaillible.

Analyser les logs d’accès pour repérer l’exfiltration

Les journaux d’activité sont les yeux de votre système. Archivez-les sur une durée suffisante pour permettre des audits a posteriori. Ils sont indispensables pour comprendre un incident.

Détectez les volumes de téléchargement inhabituels vers l’extérieur. Une exfiltration massive laisse toujours des traces dans les logs. Surveillez les pics de trafic nocturnes ou suspects. Une réaction rapide peut sauver vos données les plus précieuses.

Centralisez vos logs et utilisez des outils de corrélation pour détecter les pics suspects ou les volumes de données sortants inhabituels.

Centralisez vos logs pour faciliter leur analyse. Utilisez des outils de corrélation performants pour gagner du temps.

Voici les données essentielles à surveiller pour maintenir la Sécurité base de données :

- IP source

- ID utilisateur

- Horodatage

- Type de requête SQL

Automatiser les alertes sur les comportements déviants

Notifiez vos administrateurs lors de connexions hors horaires habituels. L’automatisation permet de réagir en temps réel sans intervention humaine constante. C’est un gain d’efficacité majeur pour vos équipes.

Utilisez des politiques globales pour uniformiser vos règles de protection. Un comportement déviant doit déclencher une alerte immédiate. Ne laissez aucune zone d’ombre dans votre surveillance.

La détection d’anomalies repose sur une base de référence solide. Apprenez à connaître le trafic normal de votre base. Tout ce qui en sort devient suspect par définition.

Consultez notre guide cybersécurité pour mettre en place ces mécanismes d’alerte.

Résilience et conformité face aux risques modernes

Enfin, la sécurité n’est complète que si vous êtes capable de rebondir après un choc et de respecter la loi.

Garantir l’immuabilité des sauvegardes hors site

Stockez des copies de secours protégées contre les ransomwares. L’immuabilité empêche toute modification ou suppression accidentelle. C’est votre ultime filet de sécurité en cas de crise.

Testez périodiquement la restauration complète de votre système. Une sauvegarde qui ne fonctionne pas est inutile le jour J. Simulez des sinistres pour valider vos procédures internes. La réactivité de votre équipe dépend de ces entraînements réguliers.

Diversifiez les supports et les lieux de stockage. Le hors site est une règle d’or pour éviter de tout perdre. La résilience se construit sur la redondance intelligente.

Conservez 3 copies de vos données sur 2 supports différents, avec au moins 1 site distant. Chiffrez vos sauvegardes et séparez les clés des fichiers stockés.

Adoptez une stratégie de sauvegarde 3-2-1. Trois copies, deux supports différents, un site distant. C’est le standard de l’industrie.

Aligner la protection sur les exigences du RGPD

Intégrez le Délégué à la Protection des Données (DPO) dans votre stratégie. La conformité n’est pas qu’une contrainte, c’est un gage de qualité. Respectez les droits de vos utilisateurs.

Encadrez contractuellement la sécurité. Ils traitent vos données, ils doivent donc suivre vos règles. Ne laissez aucun maillon faible dans votre chaîne.

Le guide RGPD vous aidera à sécuriser vos droits et vos données. La transparence est essentielle pour instaurer un climat de confiance. Chaque traitement doit être justifié et documenté avec soin. Soyez prêt pour un audit éventuel.

La protection des données personnelles est une priorité absolue. Ne négligez jamais l’aspect juridique de votre infrastructure technique pour garantir une sécurité base de données irréprochable.

Sécuriser vos bases de données repose sur trois piliers : un contrôle d’accès Zero Trust, un chiffrement rigoureux et une surveillance active des anomalies. En appliquant ces protocoles et des sauvegardes immuables dès aujourd’hui, vous garantissez la résilience de vos infrastructures. Protégez vos actifs numériques pour bâtir un avenir serein et conforme.

FAQ

Pourquoi est-il crucial de chiffrer mes bases de données en 2026 ?

Le chiffrement est votre bouclier ultime pour rendre les informations illisibles en cas de vol physique ou de fuite. En utilisant des normes robustes comme l’AES-256 pour les données stockées et le protocole TLS 1.3 pour les transferts, vous garantissez que seuls les porteurs de clés autorisés accèdent au contenu.

C’est une protection indispensable qui limite drastiquement les risques de compromission, que vos données soient au repos sur vos serveurs ou en plein transit sur le réseau. Sans ce blindage, une simple intrusion peut se transformer en catastrophe pour la confidentialité de vos utilisateurs.

Comment le modèle Zero Trust renforce-t-il la sécurité de mes données ?

La philosophie Zero Trust repose sur un principe simple : ne jamais faire confiance et toujours vérifier chaque requête. Contrairement aux modèles anciens, on ne considère plus le réseau interne comme sûr, ce qui oblige à authentifier systématiquement chaque identité et chaque appareil avant d’accorder un accès.

Cette approche permet de segmenter les accès et d’appliquer le principe du moindre privilège, limitant ainsi les mouvements latéraux des attaquants. En supposant qu’une brèche est toujours possible, vous réduisez considérablement la surface d’attaque de votre infrastructure.

Quelles sont les meilleures méthodes pour contrôler les accès aux serveurs ?

Il est essentiel de déployer l’authentification multifacteur (MFA) pour tous les comptes, car un simple mot de passe ne suffit plus face aux pirates. En complément, vous devez limiter les droits de chaque utilisateur au strict nécessaire pour sa mission, évitant ainsi l’accumulation de privilèges dangereux.

Pensez également à auditer régulièrement les comptes, notamment pour supprimer les accès invités ou les autorisations critiques comme ALTER ANY USER. Une gestion rigoureuse des identités est le premier rempart contre l’usage de comptes volés ou détournés.

Comment détecter efficacement une tentative d’intrusion ou une fuite ?

La surveillance continue via l’analyse des logs est votre meilleure alliée pour repérer des comportements anormaux, comme des pics de téléchargement nocturnes. En centralisant vos journaux d’activité, vous pouvez corréler les données (IP, ID utilisateur, requêtes SQL) pour identifier une exfiltration en temps réel.

L’automatisation des alertes permet de prévenir immédiatement vos administrateurs en cas de connexion suspecte hors des horaires habituels. Une réaction rapide, basée sur une connaissance précise du trafic normal, est souvent ce qui sauve vos données les plus précieuses.

Quelle stratégie adopter pour garantir la récupération de mes données ?

La règle d’or reste la stratégie 3-2-1 : posséder trois copies de vos données sur deux supports différents, avec au moins une sauvegarde stockée hors site. Il est primordial que ces sauvegardes soient immuables pour résister aux ransomwares qui tenteraient de les chiffrer ou de les supprimer.

Enfin, posséder une sauvegarde ne suffit pas ; vous devez tester régulièrement vos procédures de restauration complète. C’est en simulant des incidents que vous validerez la résilience de votre système et la réactivité de vos équipes face à un sinistre réel.

Comment aligner ma sécurité technique avec les exigences du RGPD ?

La conformité au RGPD demande d’intégrer la protection des données dès la conception de votre architecture, en impliquant notamment votre Délégué à la Protection des Données (DPO). Chaque traitement doit être documenté et justifié pour garantir une transparence totale.

N’oubliez pas d’encadrer contractuellement vos sous-traitants, car ils représentent souvent un maillon faible s’ils ne respectent pas vos standards de sécurité. La protection des données personnelles est autant une obligation juridique qu’un gage de confiance pour votre communauté.