Subissez-vous le bruit constant des alertes sans savoir laquelle menace réellement votre activité ? Cet article explique comment la threat intelligence cyber transforme vos données brutes en renseignements exploitables pour anticiper les attaques au lieu de simplement les subir. Vous découvrirez des méthodes concrètes pour intégrer l’IA et l’OSINT afin de bâtir une défense proactive et robuste contre les groupes de pirates les plus furtifs.

- Comprendre la threat intelligence cyber et son rôle réel

- 3 niveaux de renseignement pour une défense efficace

- Comment fonctionne le cycle de vie du renseignement ?

- Mettre en place une stratégie de veille avec l’IA

Comprendre la threat intelligence cyber et son rôle réel

Après avoir posé le décor de la défense numérique, voyons pourquoi accumuler des données ne suffit plus sans une analyse fine.

C’est un processus d’analyse des cybermenaces pour passer d’une posture réactive à proactive et protéger vos actifs numériques.

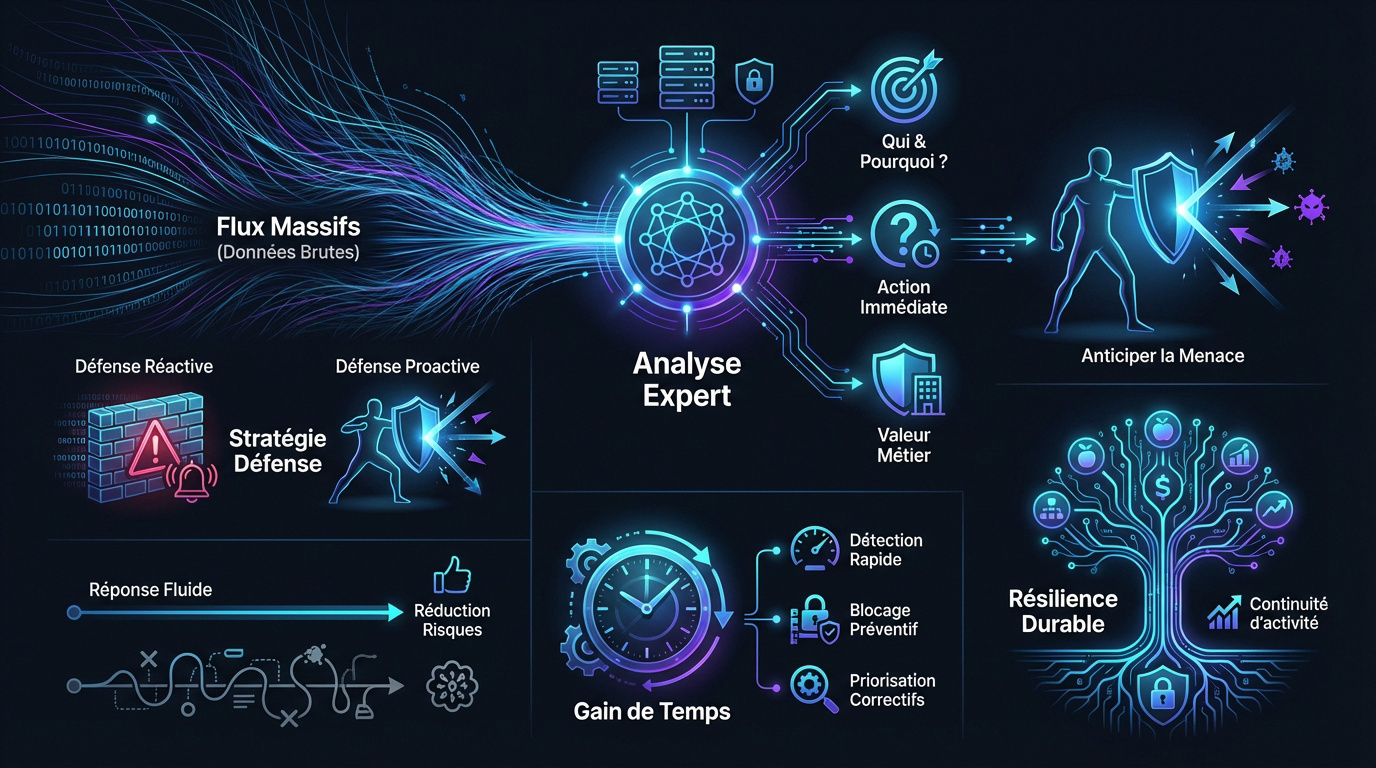

Différence entre données brutes et renseignement exploitable

Les données brutes sont des flux massifs sans contexte, comme des adresses IP ou des logs isolés. Sans tri, ces informations noient vos équipes de sécurité sous un bruit constant.

Le renseignement résulte d’une analyse humaine ou technique. Il répond au « qui » et au « pourquoi ». C’est une information concrète, prête pour une action immédiate contre une menace réelle.

La valeur réside dans la pertinence métier. Une donnée devient intelligence quand elle guide votre stratégie. C’est l’une des bases de la guide cybersécurité 2026.

Pourquoi la CTI change votre posture de sécurité

Opposer la défense réactive à la CTI proactive change tout. Anticiper permet de bloquer la menace avant l’intrusion. C’est un changement de paradigme majeur pour toute entreprise moderne.

On gagne un temps précieux en crise. Les analystes savent déjà à quoi s’attendre face à l’attaquant. La réponse aux incidents devient fluide et beaucoup plus rapide qu’auparavant.

Enfin, cela réduit les risques financiers. Moins d’impact signifie une meilleure continuité d’activité. La CTI transforme la sécurité en un levier de résilience durable pour votre structure.

- Réduction du temps de détection (MTTD).

- Blocage préventif des flux malveillants.

- Priorisation des correctifs critiques.

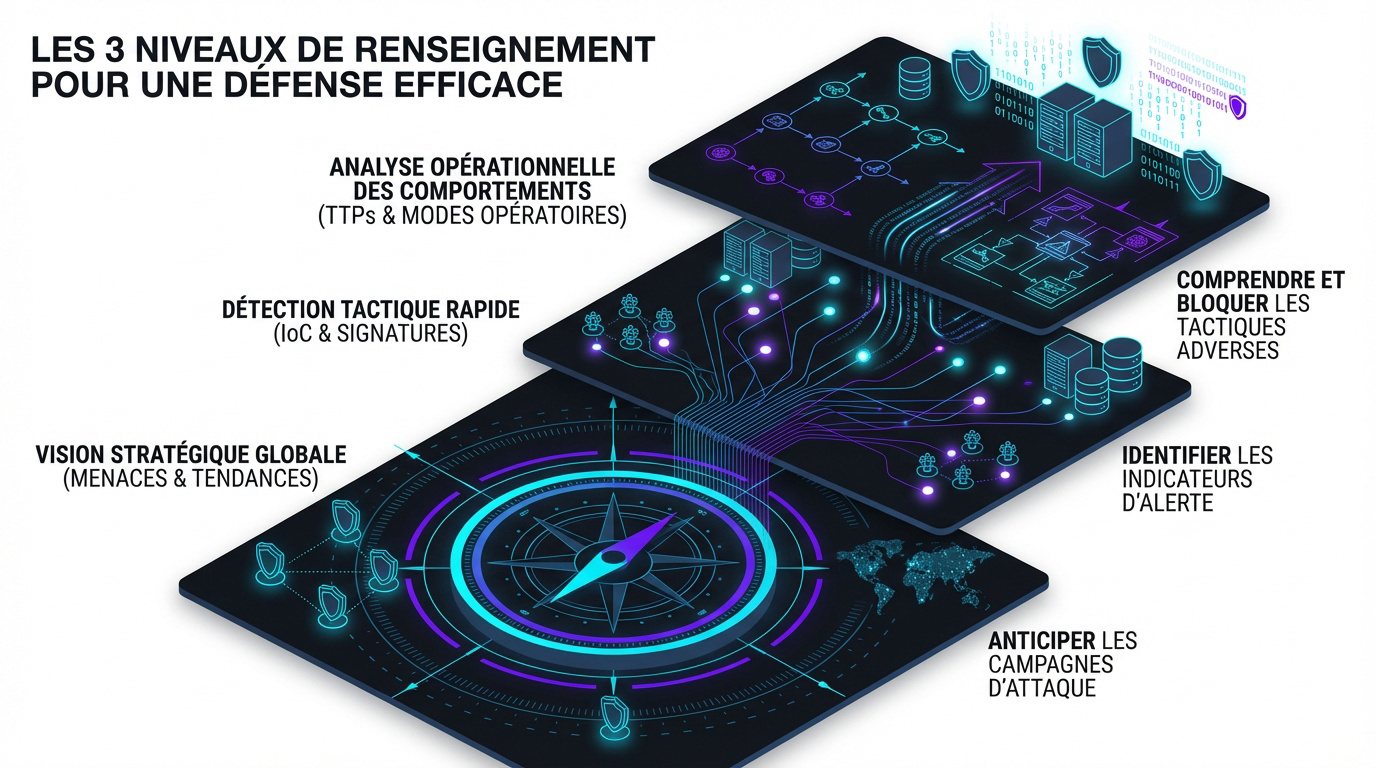

3 niveaux de renseignement pour une défense efficace

Pour que cette intelligence soit utile, elle doit s’adapter aux différents besoins de l’organisation, du décideur au technicien.

| Niveau | Public | Objectif |

|---|---|---|

| Stratégique | Dirigeants | Tendances et budgets |

| Tactique | Équipes IT | Détection technique |

| Opérationnel | SOC | Comportements (TTP) |

Vision stratégique pour la prise de décision

Le niveau stratégique s’adresse aux dirigeants. Il analyse les intentions des attaquants et les tendances géopolitiques. Cela permet de comprendre les menaces pesant sur votre secteur d’activité.

Il aide à orienter les budgets de sécurité. On investit là où le risque réel est identifié par les experts.

C’est une boussole pour la gouvernance. Elle assure la cohérence des choix technologiques.

Détection tactique via les indicateurs de compromission

Le niveau tactique se concentre sur les indicateurs techniques (IoC). On parle ici d’adresses IP suspectes ou de signatures de malwares. Ces éléments alimentent directement vos outils de détection.

Attention, ces indicateurs périment très vite. Un pirate change de serveur en quelques minutes seulement.

La réactualisation des flux est donc vitale. Sans fraîcheur, la détection perd son efficacité pour la surveillance des cybermenaces 2026.

Analyse opérationnelle des comportements d’attaquants

L’opérationnel étudie les TTP, soit les méthodes de travail des pirates. On ne cherche plus une signature, mais un comportement suspect. C’est essentiel pour contrer les menaces persistantes avancées.

Le profilage des groupes d’attaquants permet d’anticiper leurs prochains mouvements. On comprend leur logique interne.

Cette approche rend la défense beaucoup plus robuste. Elle survit aux changements techniques de la Threat intelligence cyber.

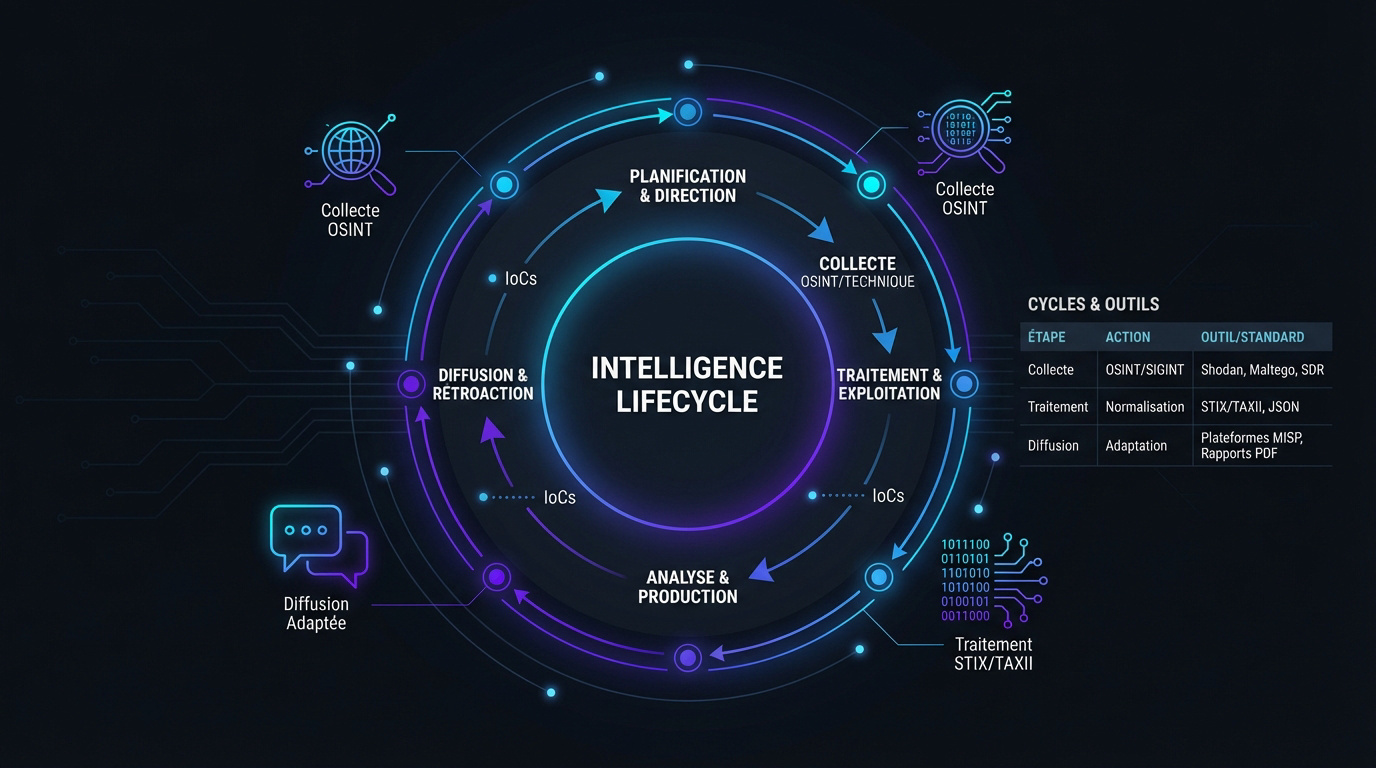

Comment fonctionne le cycle de vie du renseignement ?

Produire une telle expertise suit un processus rigoureux, de la source brute jusqu’au partage final.

Direction : Définition des besoins.

Collecte : Acquisition via l’OSINT.

Traitement : Formatage des données.

Analyse : Création de renseignements.

Diffusion : Partage aux décideurs.

Feedback : Amélioration du cycle.

Collecte de données et utilisation de l’OSINT

La collecte utilise l’OSINT, le renseignement en sources ouvertes. Cela inclut les réseaux sociaux et les forums techniques. L’enjeu est de capter des signaux faibles parmi la masse.

Il faut filtrer le bruit pour isoler la pépite. Trop d’alertes tuent la vigilance. Un bon sourcing privilégie la qualité brute pour éviter l’épuisement.

Les sources fermées complètent ce dispositif. Elles apportent un éclairage exclusif sur des menaces ciblées.

Traitement technique et diffusion aux équipes

Les données sont structurées via STIX ou TAXII. Cela permet un échange automatisé entre machines. L’interopérabilité est la clé d’une défense moderne.

Le partage avec les CERT renforce tout le monde. La collaboration brise l’isolement. Une menace identifiée ailleurs protège votre propre réseau.

La diffusion s’adapte au destinataire. Un rapport technique pour le SOC, une synthèse pour la direction. La clarté assure l’adoption immédiate.

| Étape | Action | Standard |

|---|---|---|

| Collecte | OSINT | Feeds |

| Traitement | Formatage | STIX |

| Analyse | Corrélation | Humain |

| Diffusion | Partage | Rapports |

Mettre en place une stratégie de veille avec l’IA

Pour passer à l’échelle, l’intelligence humaine doit désormais s’appuyer sur des technologies de pointe et une entraide collective.

Apport du machine learning dans l’analyse complexe

Le Machine Learning traite des volumes de données impossibles à analyser manuellement. Il repère des anomalies comportementales très subtiles. C’est une aide précieuse pour identifier les attaques furtives.

L’automatisation réduit drastiquement la fatigue des analystes. Elle élimine les faux positifs répétitifs qui saturent les écrans. L’humain se concentre alors sur les menaces les plus complexes.

L’IA n’est pas un remplaçant mais un multiplicateur de force. Elle accélère la corrélation entre des événements disparates, facilitant l’intégration dans un guide SIEM 2026.

La détection devient quasi instantanée. C’est un atout majeur face aux ransomwares et à la Threat intelligence cyber.

Collaboration entre entités et accessibilité PME

Les plateformes comme MISP permettent de mutualiser les connaissances gratuitement. C’est un outil open-source puissant pour partager des menaces. La collaboration est l’arme fatale contre le crime organisé.

Les PME peuvent adopter des stratégies légères. Nul besoin d’une armée d’experts pour commencer. S’abonner à des flux de confiance est un premier pas efficace.

- Utilisation de plateformes open-source (MISP)

- Participation aux ISAC sectoriels (comme le FS-ISAC)

- Recours à des services managés (MSSP) pour les petites structures

L’essentiel est de rester informé des risques de son écosystème. La sécurité partagée coûte moins cher et protège mieux.

Pour valider votre posture, pensez à réaliser votre audit de sécurité ou un pentest.

Maîtriser la threat intelligence cyber transforme votre défense en bouclier proactif grâce aux renseignements stratégiques, tactiques et opérationnels. Identifiez les menaces réelles pour anticiper les attaques et protéger durablement vos ressources. Sécurisez votre avenir numérique dès maintenant pour garder une longueur d’avance sur chaque hacker.

FAQ

Qu’est-ce que la Threat Intelligence en cybersécurité ?

La Threat Intelligence, ou renseignement sur les menaces, est un processus structuré qui consiste à collecter et analyser des informations sur les cyberattaques potentielles. Contrairement à de simples données brutes, elle apporte un contexte précis pour comprendre qui sont les attaquants et comment ils procèdent.

L’objectif est de transformer des signaux isolés en un récit cohérent. Cela permet à votre organisation de passer d’une défense réactive à une stratégie proactive, anticipant les risques avant qu’ils ne causent des dommages réels.

Quelle est la différence entre une donnée brute et un renseignement exploitable ?

Les données brutes sont des flux massifs d’informations non traitées, comme des logs de serveurs ou des listes d’adresses IP, qui peuvent vite devenir étouffantes. Sans analyse, ces données ne sont que du « « bruit » numérique difficile à utiliser pour prendre des décisions rapides.

Le renseignement exploitable est le produit fini après un travail de tri, de nettoyage et de contextualisation. C’est une information validée et prête à l’action, qui aide les responsables à comprendre concrètement comment renforcer la sécurité de leur structure.

Quels sont les trois niveaux de renseignement sur les menaces ?

On distingue d’abord le niveau stratégique et niveau tactique, comme les signatures de malwares, pour une détection immédiate sur le terrain.

Enfin, le niveau opérationnel étudie les comportements et les méthodes de travail des attaquants (les TTP). Ce niveau permet d’anticiper les futurs mouvements des groupes cybercriminels et de construire une défense beaucoup plus robuste sur le long terme.

Comment se déroule le cycle de vie du renseignement cyber ?

Ce cycle commence par la définition des besoins (Direction) pour savoir ce que l’on cherche. Il se poursuit par la collecte de données via des sources comme l’OSINT, puis par le traitement pour rendre ces informations lisibles par les machines et les humains.

Viennent ensuite l’analyse pour extraire la valeur ajoutée et la diffusion des rapports aux bonnes équipes. Le cycle se termine par une phase de rétroaction (feedback) pour améliorer continuellement la pertinence des futures recherches.

Quels sont les bénéfices concrets de la CTI pour une entreprise ?

La mise en place d’une stratégie de Threat Intelligence permet avant tout de réduire les risques de perte de données sensibles. Elle offre des directives claires pour investir votre budget de sécurité là où les menaces sont les plus réelles et urgentes.

En anticipant les intrusions, vous diminuez drastiquement les coûts liés aux incidents et aux interruptions d’activité. C’est un levier essentiel pour garantir la résilience de votre organisation face à un paysage numérique de plus en plus complexe.