Votre entreprise peut-elle vraiment se permettre une interruption d’activité totale à cause d’un simple mot de passe faible ou d’un logiciel non mis à jour ? Ce guide pratique sur la gestion des vulnérabilités vous explique comment transformer un scan ponctuel en un cycle de protection continu et proactif. Découvrez nos méthodes pour prioriser vos alertes avec la cyberveille et réduire votre MTTR afin de garantir votre conformité ISO 27001.

- Gestion des vulnérabilités : pourquoi votre survie en dépend

- 5 étapes pour boucler le cycle de vie de vos failles

- Comment trier des milliers d’alertes sans perdre la tête ?

- Automatisation et DevSecOps : la sécurité intégrée au code

- Indicateurs et conformité : prouver l’efficacité de vos actions

Gestion des vulnérabilités : pourquoi votre survie en dépend

Après une introduction posant le décor d’une menace omniprésente, abordons la distinction fondamentale entre un simple contrôle et une véritable armure.

Nuance entre scan ponctuel et processus continu

Un scan n’est qu’une photo à un instant T. L’attaquant, lui, ne s’arrête jamais de chercher une faille. La sécurité fige un moment précis alors que le danger évolue.

La stratégie globale de gestion exige une surveillance active. Il faut s’adapter constamment aux nouvelles menaces découvertes chaque jour. C’est un cycle de vigilance qui ne connaît pas de pause.

L’audit annuel est devenu totalement obsolète. La réactivité immédiate est désormais la seule monnaie d’échange pour garantir votre sécurité réelle.

L’audit annuel est devenu obsolète. La réactivité est désormais la seule monnaie d’échange pour la sécurité.

Pensez à utiliser un gestionnaire de mots de passe. C’est la base d’une hygiène numérique solide.

Impact des failles sur la continuité de votre activité

Les pertes financières directes sont brutales. Une interruption de service coûte cher. Elle peut couler une petite structure en un temps record.

La réputation de la marque est en jeu. Une fuite de données brise la confiance durement acquise auprès des clients. Ce lien est presque impossible à réparer.

L’hygiène cyber devient un gage de crédibilité commerciale. Aujourd’hui, les partenaires exigent des garanties de sécurité solides avant toute signature. C’est une condition de survie.

Réaliser votre audit de sécurité est vital. Cela permet d’anticiper ces crises avant qu’elles ne paralysent votre activité.

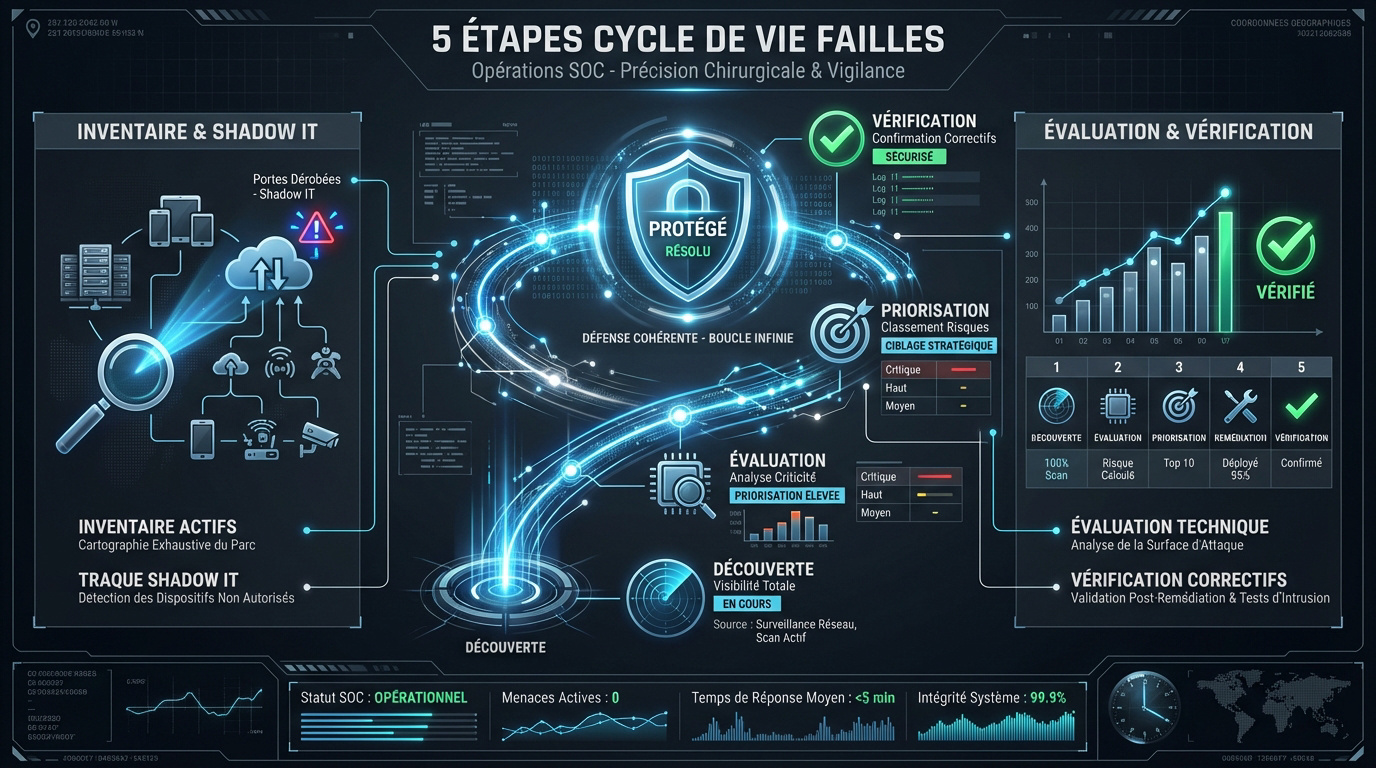

5 étapes pour boucler le cycle de vie de vos failles

Comprendre l’enjeu est une chose, mais passer à l’action nécessite une méthode rigoureuse découpée en étapes claires.

Inventaire exhaustif et traque du shadow IT

Pour protéger votre réseau, vous devez d’abord identifier chaque actif. Utilisez des scans automatiques et des agents de détection. On ne peut pas protéger ce que l’on ne voit pas.

Le Shadow IT représente un danger majeur pour votre structure. Ces applications installées sans l’aval de l’informatique sont des portes dérobées idéales pour les pirates. Elles contournent souvent vos protocoles de sécurité habituels.

Le vulnerability management exige de surveiller ces points critiques :

- Serveurs oubliés

- Terminaux mobiles personnels

- Services cloud non déclarés

- Objets connectés de bureau

Une visibilité totale est indispensable. C’est le seul moyen d’assurer une défense efficace et cohérente.

De l’évaluation technique à la vérification des correctifs

Une fois la faille détectée, le passage à l’action doit être immédiat. Appliquez le patch rapidement pour réduire les risques. Priorisez toujours les vulnérabilités les plus critiques pour vos serveurs.

L’étape de validation reste fondamentale pour votre sécurité. Appliquer un correctif ne garantit pas toujours que la menace a totalement disparu. Une vérification post-déploiement confirme que la brèche est bien colmatée.

| Étape | Action clé | Objectif |

|---|---|---|

| Découverte | Identifier les actifs | Visibilité complète |

| Évaluation | Tester les faiblesses | Détecter les failles |

| Priorisation | Classer par risque | Cibler l’urgence |

| Remédiation | Appliquer les correctifs | Éliminer le danger |

| Vérification | Surveiller la menace | Confirmer la résilience |

Ce cycle est une boucle infinie. Elle assure la résilience constante de votre système informatique.

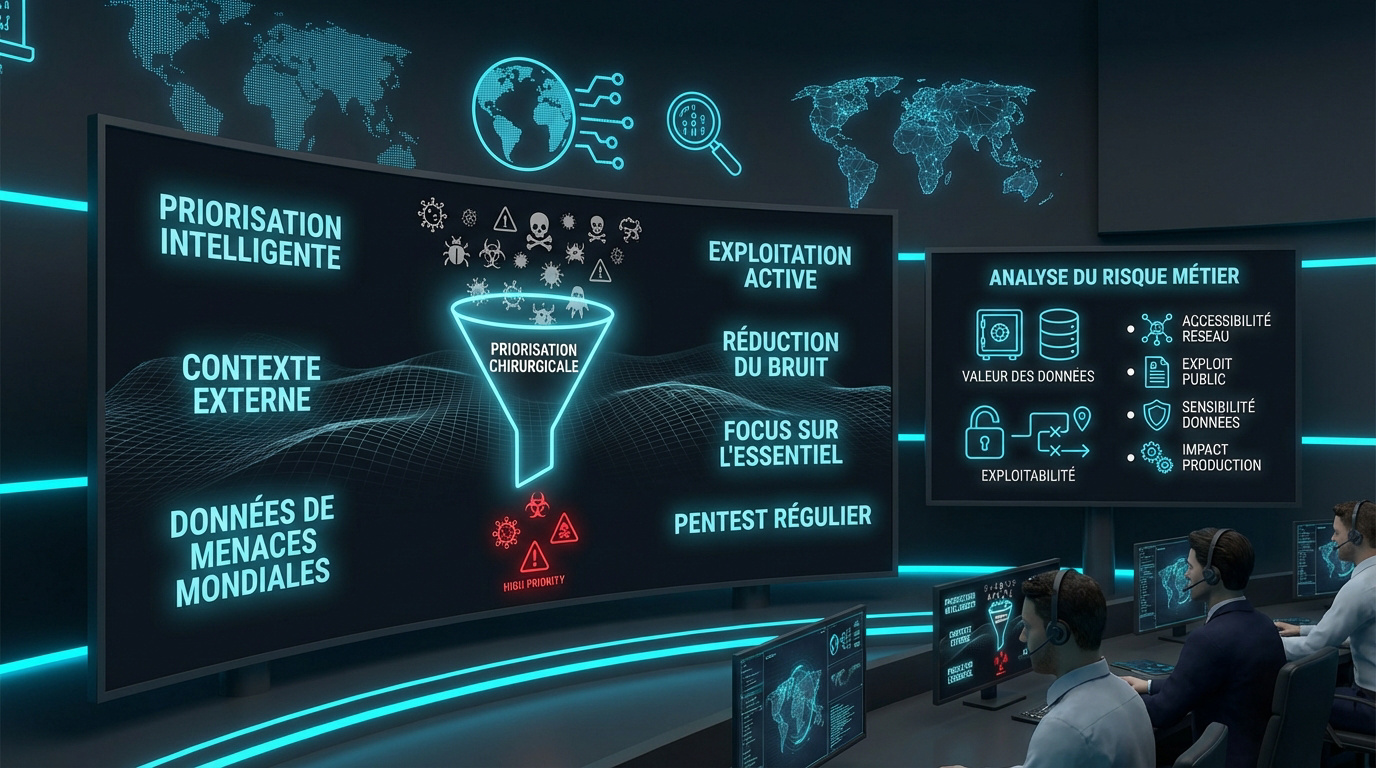

Comment trier des milliers d’alertes sans perdre la tête ?

Une fois le cycle en place, le volume de données peut devenir écrasant, d’où l’importance d’un tri chirurgical.

Apport de la threat intelligence dans le tri sélectif

La priorisation intelligente utilise le contexte externe pour filtrer les alertes les plus critiques immédiatement. C’est indispensable pour ne pas s’épuiser.

Analyse des menaces mondiales et des exploits actifs pour anticiper les attaques et prioriser les correctifs sur les failles réellement exploitées.

Savoir qu’une faille est activement exploitée ailleurs change radicalement son niveau d’urgence. Ces données de menaces mondiales permettent de gagner un temps précieux.

La Threat Intelligence réduit le bruit des scanners. Elle permet aux équipes de se concentrer sur ce qui compte vraiment, sans courir après des chimères techniques.

Il faut prévoir un pentest régulier. Cela valide la pertinence de votre tri automatique.

Analyse du risque métier et exploitabilité réelle

La gravité dépend de la valeur des données touchées. Une faille sur un serveur de test est moins grave que sur la base client.

Il faut distinguer faille théorique et porte ouverte. Certaines vulnérabilités sont complexes à exploiter, d’autres sont un véritable jeu d’enfant pour un attaquant.

Le Vulnerability management doit s’aligner sur les priorités business. C’est la seule façon de protéger efficacement l’entreprise face aux risques réels.

Automatisation et DevSecOps : la sécurité intégrée au code

Pour tenir la cadence du développement moderne, cette priorisation doit s’automatiser au cœur même de la création logicielle.

Intégration des scans dans les pipelines CI/CD

Le « Shift Left » consiste à intégrer la sécurité dès le départ. Scanner le code durant sa rédaction permet de corriger les erreurs rapidement. Cela réduit drastiquement les coûts de réparation ultérieurs.

L’automatisation doit rester fluide pour ne pas ralentir la production. Les outils modernes s’insèrent directement dans le flux des développeurs. Ils analysent les scripts sans jamais bloquer les livraisons quotidiennes nécessaires.

La collaboration entre les équipes de sécurité et de développement devient primordiale. L’objectif est de partager la responsabilité de la robustesse logicielle. Chacun participe alors à la création d’un produit final solide.

La sécurité devient un moteur de qualité. Elle n’est plus un frein bureaucratique.

Sécurisation des conteneurs et environnements cloud

Gérer la posture dans un cloud hybride est un défi technique majeur. Les configurations erronées s’avèrent souvent plus dangereuses que les failles logicielles. Une simple erreur de paramétrage expose vos données inutilement.

Les conteneurs exigent une vigilance constante sur les images utilisées. Il faut les scanner à chaque étape de construction. Cela évite d’embarquer des librairies obsolètes ou des vulnérabilités critiques en production.

Voici les piliers pour protéger vos environnements modernes :

- Scan d’images systématique.

- Contrôle strict des accès IAM.

- Chiffrement des données au repos.

- Surveillance du trafic inter-conteneurs.

La remédiation cloud-native impose l’infrastructure-as-code. C’est la seule approche pérenne aujourd’hui.

Indicateurs et conformité : prouver l’efficacité de vos actions

Après avoir sécurisé la technique, il reste à démontrer la valeur de ces efforts aux auditeurs et à la direction.

KPIs pour mesurer la maturité de votre programme cyber

Sélectionner le MTTR (Mean Time To Remediate). Ce chiffre indique la vitesse à laquelle votre équipe referme les brèches. C’est un indicateur de réactivité vital.

Suivre l’évolution du risque global. Les graphiques de tendance montrent si vos investissements réduisent réellement la surface d’attaque. Vous visualisez ainsi l’impact de vos décisions.

- MTTR : Vitesse de correction des failles.

- Couverture : Actifs analysés à chaque cycle.

- Risque : Évolution de l’exposition globale.

Utiliser ces données pour justifier les budgets. Des indicateurs clairs transforment la technique en un langage compréhensible par les décideurs. Cela facilite grandement le dialogue financier.

Un programme mature se reconnaît à sa capacité à s’auto-évaluer. Il progresse grâce à une analyse constante.

Réponse aux exigences ISO 27001 et RGPD par les faits

Valider le respect des normes légales. Le suivi rigoureux des vulnérabilités constitue une preuve concrète de diligence raisonnable. C’est un argument de poids pour votre crédibilité.

Utiliser les rapports pour les audits. Les régulateurs apprécient les traces documentées de détection et de correction systématique. Ces preuves évitent bien des soucis lors des contrôles.

Montrer que la protection des données personnelles est une réalité technique. Le RGPD impose une sécurité proportionnée aux risques encourus. La vulnerability management devient alors votre pilier central.

En bref, votre gestion des failles devient votre meilleur bouclier juridique. N’oubliez pas de solliciter votre audit de sécurité.

Sécuriser vos actifs exige un cycle continu : inventaire exhaustif, priorisation par le risque et remédiation rapide. Adoptez dès maintenant une stratégie de gestion des vulnérabilités pour transformer votre conformité en bouclier durable. Anticipez les menaces aujourd’hui pour garantir la résilience de votre activité demain. Votre vigilance est votre meilleure défense.

FAQ

Quelle est la différence entre la gestion et l’évaluation des vulnérabilités ?

Pour bien comprendre, l’évaluation des vulnérabilités est une action ponctuelle, un peu comme une photo de votre sécurité à un instant T. Elle sert à identifier les failles et à analyser les risques sur vos serveurs ou vos applications. C’est une étape technique indispensable, mais qui reste limitée dans le temps.

La gestion des vulnérabilités, en revanche, est un processus global et continu. Elle englobe l’évaluation, mais va beaucoup plus loin en incluant la priorisation, la correction systématique et la surveillance constante. C’est une véritable stratégie de fond pour maintenir votre protection sur le long terme, et non un simple contrôle isolé.

Concrètement, qu’est-ce que la gestion des vulnérabilités et comment ça marche ?

C’est une méthode proactive qui consiste à traquer, classer et corriger les faiblesses de votre système informatique avant que des personnes malveillantes ne les exploitent. Elle repose sur un inventaire précis de vos ressources (matériels et logiciels) et l’utilisation de scanners pour détecter les points faibles connus.

Le fonctionnement suit un cycle de vie en six étapes : on détecte la faille, on évalue son importance, on génère un rapport, on applique le correctif (le patch), puis on vérifie que tout est bien sécurisé. Des outils comme le SIEM ou la cyberveille aident à automatiser ce travail pour réagir plus vite face aux menaces.

Quelles sont les bonnes pratiques pour réussir son évaluation de sécurité ?

Il est essentiel de garder un inventaire de vos actifs toujours à jour pour ne rien oublier lors des scans. Je vous conseille aussi d’automatiser vos analyses de manière régulière et d’intégrer la sécurité dès la phase de développement de vos projets (le « Shift Left »).

N’oubliez pas de combiner les outils automatiques avec des tests de pénétration manuels réalisés par des experts, car l’œil humain détecte des failles logiques que les machines ratent. Enfin, formez vos équipes aux réflexes de base, comme la gestion des mots de passe, pour réduire les risques liés aux erreurs humaines.

Quel est l’impact réel d’une faille non corrigée sur mon activité ?

Négliger une vulnérabilité, c’est laisser une porte ouverte aux cyberattaquants. Cela peut mener à des interruptions de service coûteuses, des vols de données sensibles ou des demandes de rançon. Pour une structure, ces incidents peuvent paralyser totalement le travail quotidien pendant plusieurs jours.

Au-delà de l’aspect financier, c’est votre réputation qui est en jeu. Une fuite de données brise la confiance de vos clients et partenaires. De plus, ne pas corriger les failles peut vous mettre en faute vis-à-vis du RGPD ou des normes ISO, entraînant des sanctions juridiques et des amendes importantes.

C’est quoi le MTTR et pourquoi est-ce un indicateur clé ?

Le MTTR (Mean Time To Remediate) représente le temps moyen nécessaire pour corriger une faille après sa détection. C’est un indicateur de performance crucial : plus ce délai est court, moins les pirates ont de temps pour profiter de la brèche. C’est le reflet direct de la réactivité de vos équipes techniques.

Suivre cet indicateur permet de prouver l’efficacité de vos investissements en cybersécurité. Pour réduire votre MTTR, il faut souvent casser les silos entre les équipes, automatiser l’attribution des tickets de correction et utiliser la « threat intelligence » pour savoir quelle faille traiter en priorité absolue.