Craignez-vous qu’une simple ligne de texte malveillante puisse anéantir votre base de données et exposer vos secrets les plus précieux ? Ce guide pratique décrypte le fonctionnement de l’injection SQL prévention pour sécuriser efficacement vos formulaires contre les pirates. Vous découvrirez comment les requêtes préparées et le principe du moindre privilège transforment votre architecture web en une forteresse impénétrable.

- Comprendre le mécanisme d’une injection SQL malveillante

- 3 types d’attaques SQLi qui menacent vos données

- Les requêtes préparées pour bloquer toute intrusion

- Stratégies de défense pour blinder votre architecture web

- Détecter et contrer les tentatives d’injection en temps réel

Comprendre le mécanisme d’une injection SQL malveillante

Après avoir planté le décor sur l’insécurité numérique, voyons comment une simple ligne de texte peut mettre à genoux un serveur entier.

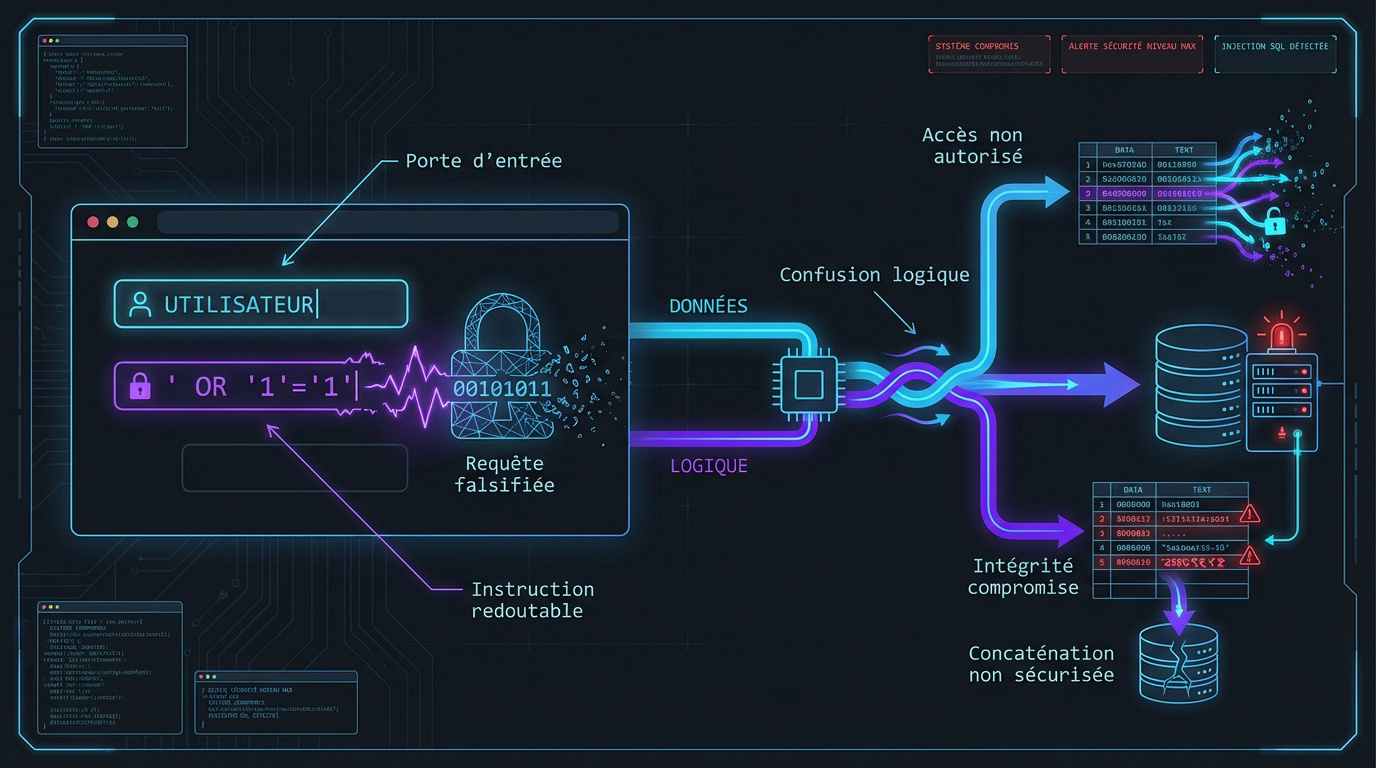

Le détournement des formulaires de saisie classiques

Un champ de texte n’est pas qu’une zone de remplissage, c’est une porte d’entrée. Sans filtre, l’attaquant y glisse des caractères spéciaux. Ces symboles transforment une donnée banale en instruction redoutable pour votre système.

L’attaquant utilise souvent la chaîne ‘ OR ‘1’=’1. Cela force le serveur à valider la connexion sans aucun mot de passe. C’est un contournement classique et efficace pour tromper la base de données.

Payload : ‘ OR ‘1’=’1

Scénario : Saisie dans un champ mot de passe pour forcer une condition TRUE dans la clause WHERE.

Le système croit recevoir un nom, mais il exécute un ordre d’extraction. La distinction entre le contenu attendu et la structure de commande s’efface totalement lors de cette manipulation malveillante.

Pourquoi votre base de données exécute du code étranger

Le moteur SQL reçoit une chaîne de caractères mélangée. Il ne fait aucune différence entre vos ordres et ceux du pirate. Tout est alors exécuté sans le moindre discernement logique par le serveur.

La concaténation non sécurisée est la racine du mal. On colle des morceaux de texte pour créer la requête finale. Cette méthode artisanale laisse des failles béantes où un simple guillemet brise toute la sécurité.

Les droits d’accès sont bafoués par l’injection SQL prévention. Des données confidentielles sont lues ou effacées sans autorisation. La structure même de la base peut être altérée de façon définitive et irréversible.

3 types d’attaques SQLi qui menacent vos données

Maintenant que le principe est clair, il faut savoir que les pirates ne frappent pas tous de la même manière.

In-band : Canal unique pour l’assaut. Inférentielle : Réponses vrai/faux sans affichage. Hors bande : Exfiltration

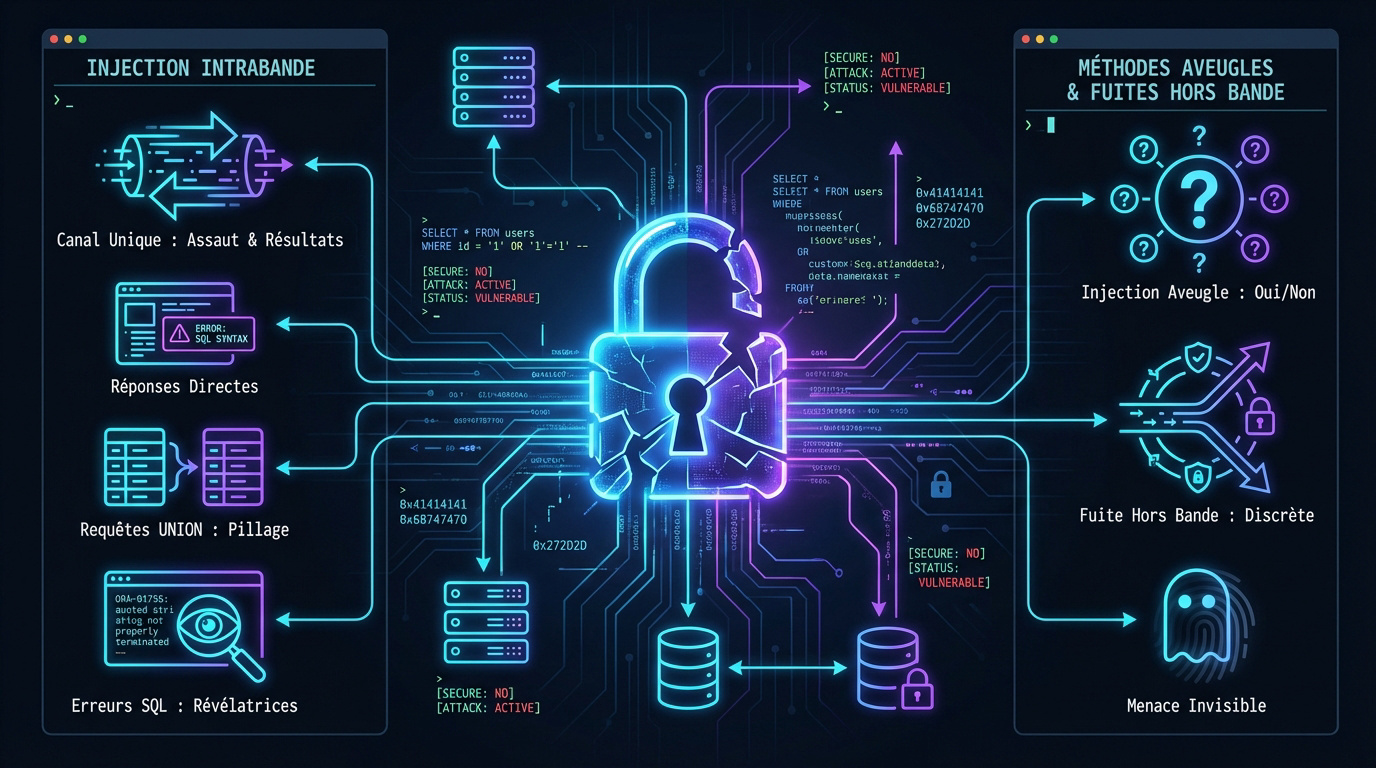

L’attaque directe via le canal de communication principal

L’injection intrabande est la forme la plus courante. L’attaquant utilise un canal unique pour lancer l’assaut et récupérer les résultats. Les réponses s’affichent alors directement sur la page web.

L’utilisation des commandes UNION permet de fusionner deux résultats de requêtes. Le pirate extrait ainsi des données de tables cachées, comme les listes d’utilisateurs. C’est une méthode redoutablement efficace pour piller un site.

Les messages d’erreur détaillés sont des mines d’or. Ils révèlent la structure interne des bases de données. Le pirate cartographie ainsi son terrain de jeu en quelques clics seulement.

Les méthodes aveugles et les fuites hors bande

L’injection aveugle ne permet aucun affichage direct. Le pirate pose des questions par « oui » ou « non » à la base. Il observe ensuite le temps de réponse ou les changements de page.

L’exfiltration hors bande via DNS ou HTTP est complexe mais discrète. Les données sortent par des protocoles détournés, contournant les pare-feu basiques. C’est une technique privilégiée pour les attaques ciblées.

L’attaque aveugle reste silencieuse malgré sa lenteur. Les logs classiques ne détectent souvent rien de suspect. C’est une menace invisible pour ceux qui négligent l’Injection SQL prévention.

Les requêtes préparées pour bloquer toute intrusion

Face à ces menaces, il existe une arme absolue que tout développeur doit maîtriser : la requête préparée.

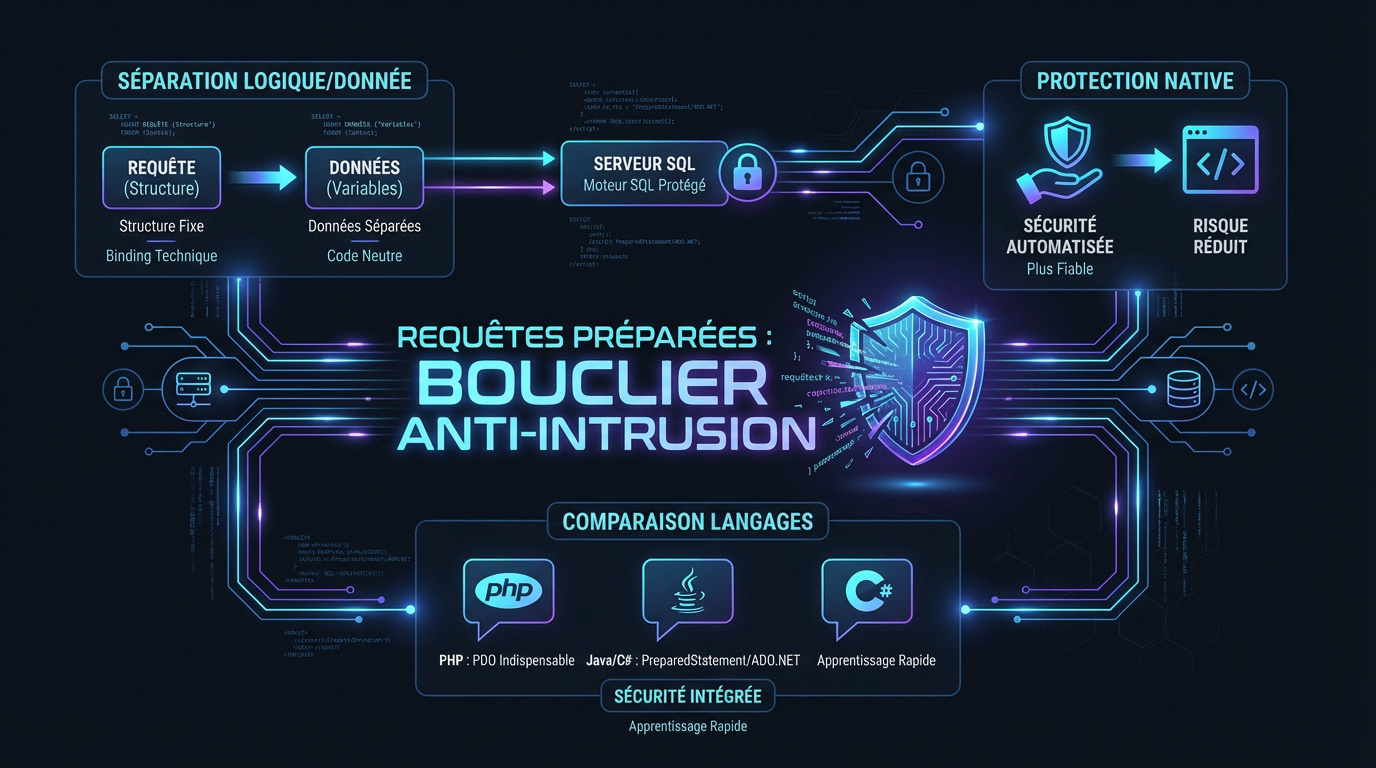

La séparation physique entre la logique et la donnée

Le binding envoie d’abord la structure SQL au serveur. Les données arrivent ensuite séparément. Le serveur sait exactement où placer chaque information sans risque.

Le moteur SQL compile la structure de la requête avant même que les données utilisateur ne soient liées, rendant impossible l’interprétation des données comme une commande.

Puisque la structure est fixée, la donnée ne peut pas la modifier. Un code malveillant sera traité comme du simple texte. Il devient totalement inoffensif.

Échapper les caractères est risqué et fastidieux. On oublie toujours un cas particulier. Les requêtes préparées automatisent cette protection.

Comparaison entre PHP, Java et C# sur la sécurité

PDO en PHP est l’interface standard pour sécuriser les accès. Elle gère parfaitement les paramètres nommés. Son utilisation est devenue indispensable pour tout projet web moderne.

En Java, on utilise PreparedStatement pour isoler les variables. C# propose des paramètres nommés intuitifs avec ADO.NET. Ces langages intègrent la sécurité au cœur de leurs frameworks.

Ces standards sont bien documentés partout. Un développeur junior peut les apprendre en quelques minutes. C’est un investissement minimal pour une protection maximale.

Stratégies de défense pour blinder votre architecture web

Les requêtes préparées sont un bon début, mais une défense sérieuse nécessite une approche multi-couches pour protéger vos données contre l’injection SQL prévention.

Le filtrage par liste blanche des entrées utilisateurs

La validation par liste blanche consiste à définir précisément ce qui est autorisé. On rejette systématiquement tout ce qui ne figure pas dans cet index de confiance. C’est l’opposé de la passoire habituelle.

Cette rigueur s’applique aux éléments que les variables de liaison ne couvrent pas. Voici les points de contrôle essentiels :

- Application aux noms de colonnes dynamiques.

- Filtrage strict des tris SQL (ASC/DESC).

- Validation des types de données (entiers, dates).

- Limitation de la longueur des chaînes.

Se fier aux listes noires est une erreur tactique majeure. Les pirates utilisent l’obfuscation de code pour contourner les interdits facilement. Seule la liste blanche garantit une protection réelle et durable.

Application du principe du moindre privilège aux comptes

Il faut restreindre drastiquement les droits de vos comptes de service. Votre application n’a jamais besoin de supprimer des tables entières. Donnez-lui uniquement les accès de lecture et d’écriture indispensables.

L’usage des vues SQL permet de masquer les colonnes sensibles aux yeux de l’application. Elle n’accède qu’à une version filtrée et sécurisée de la base. En cas d’intrusion, le périmètre reste limité.

Moins un compte a de pouvoir, moins les dégâts seront importants en cas de compromission de votre interface.

Utiliser un compte root ou sa est une faute de débutant. Ce type d’accès offre les clés du royaume au premier attaquant venu. Privilégiez toujours des comptes dédiés, bridés et audités.

Détecter et contrer les tentatives d’injection en temps réel

Enfin, parce que le risque zéro n’existe pas, vous devez surveiller votre infrastructure comme le lait sur le feu.

Rôle des pare-feu applicatifs et de la surveillance des logs

Le WAF est votre premier rempart. Ce pare-feu analyse chaque requête HTTP entrante. Il bloque les signatures d’attaques SQLi avant qu’elles ne touchent votre code. C’est un bouclier indispensable.

| Outil de détection | Fonction principale | Réactivité |

|---|---|---|

| WAF | Filtrage flux | Temps réel |

| Logs SQL | Analyse historique | Différé |

| Alertes SIEM | Analyse corrélée | Temps réel |

Configurez des alertes automatiques immédiatement. Ne lisez jamais vos logs manuellement. Un script doit vous prévenir en cas de pics d’erreurs suspects. La rapidité est votre meilleure alliée ici.

Utilisation des outils d’audit pour identifier les failles

Utilisez des scanners de vulnérabilités performants. Des outils comme SQLmap automatisent la recherche de failles complexes. Testez vos propres applications avant les pirates. C’est la base d’une défense proactive sérieuse.

Intégrez la sécurité dans le cycle DevSecOps. N’attendez pas la fin du projet pour tester. Chaque mise à jour doit passer par un audit rigoureux. La sécurité devient alors un processus fluide. Pour aller plus loin, n’hésitez pas à demander votre audit de sécurité ou un pentest complet.

La veille technique est primordiale pour nous. Les bibliothèques logicielles vieillissent très vite. Mettez à jour vos frameworks régulièrement. Une faille corrigée ailleurs peut encore vous menacer gravement ici.

Sécurisez vos données dès maintenant en adoptant les requêtes préparées, le filtrage par liste blanche et le principe du moindre privilège. Ces piliers de la prévention des injections SQL garantissent l’intégrité de votre architecture face aux menaces. Un système blindé aujourd’hui est le gage de votre sérénité de demain.

FAQ

C’est quoi exactement une injection SQL et quel est le danger pour mon site ?

L’injection SQL est une technique de piratage très répandue qui consiste à insérer du code malveillant dans les champs de saisie d’une page web (comme un formulaire de contact ou de connexion). Au lieu de recevoir une simple information, votre base de données interprète l’entrée comme un ordre à exécuter, ce qui peut permettre à un attaquant de voler, modifier ou même détruire vos données précieuses.

C’est un risque majeur pour la sécurité car le système ne fait plus la différence entre vos instructions légitimes et celles du pirate. Une simple erreur de filtrage peut ainsi donner les clés de toute votre architecture numérique à une personne malveillante.

Comment les requêtes préparées protègent-elles efficacement mes données ?

Les requêtes préparées sont considérées comme l’arme absolue car elles séparent physiquement la structure de la commande SQL des données envoyées par l’utilisateur. On envoie d’abord le « plan » de la requête au serveur, puis les informations dans un second temps. Le moteur SQL sait alors exactement où placer chaque donnée sans jamais les confondre avec du code exécutable.

Grâce à ce mécanisme de « binding », même si un pirate tente d’insérer des commandes complexes, elles seront traitées comme du simple texte inoffensif. C’est une méthode bien plus fiable et robuste que l’échappement manuel des caractères, qui laisse souvent passer des failles par oubli ou négligence.

Quelles sont les différentes méthodes d’attaques SQLi à surveiller ?

On distingue principalement l’injection « intrabande », où le pirate récupère les résultats directement sur la page web, et l’injection « aveugle » (inférentielle). Dans ce dernier cas, l’attaquant ne voit rien mais déduit des informations en observant le temps de réponse du serveur ou des changements subtils dans l’affichage. C’est une menace invisible et silencieuse pour les administrateurs non avertis.

Il existe aussi l’attaque « hors bande », plus complexe, qui force la base de données à envoyer des informations vers un serveur externe via des protocoles comme le DNS ou le HTTP. Chaque méthode nécessite une vigilance particulière et une stratégie de défense multicouche pour garantir une sécurité totale.

Quelles bonnes pratiques adopter en complément des requêtes préparées ?

Pour blinder votre architecture, il est essentiel d’appliquer le principe du moindre privilège : votre application ne doit disposer que des droits strictement nécessaires (lecture/écriture) et jamais d’un accès administrateur. L’utilisation de vues SQL permet également de masquer les colonnes sensibles en ne montrant qu’une version filtrée de votre base de données.

Le filtrage par liste blanche est une autre défense de fer. Au lieu de chercher à bloquer ce qui est mauvais (liste noire), vous n’autorisez que ce qui est explicitement connu et attendu, comme des types de données précis ou des longueurs de chaînes limitées. C’est la seule approche qui garantit une protection réelle face à l’ingéniosité des pirates.

Comment détecter et bloquer les tentatives d’intrusion en temps réel ?

L’installation d’un pare-feu applicatif (WAF) est indispensable pour filtrer le trafic entrant et bloquer les signatures d’attaques avant qu’elles ne touchent votre code. En parallèle, la mise en place d’alertes automatiques sur vos logs permet de réagir instantanément en cas de pic d’erreurs suspectes, car la rapidité de réaction est souvent votre meilleure alliée.

Enfin, n’attendez pas d’être attaqué pour agir. Utilisez des outils d’audit comme des scanners de vulnérabilités pour tester vos propres failles. Intégrer la sécurité dès la phase de développement et maintenir vos frameworks à jour sont des étapes cruciales pour anticiper les menaces avant qu’elles ne deviennent critiques.