Craignez-vous qu’un simple vol de téléphone ne livre toute votre vie privée à des inconnus ? La sécurité mobile application repose sur l’usage de codes robustes et de la biométrie pour transformer votre appareil en un véritable coffre-fort numérique impénétrable. Découvrez comment l’alliance entre un gestionnaire de mots de passe comme Keeper et une hygiène logicielle stricte garantit la protection de vos données sensibles au quotidien.

- Verrouiller l’accès physique et numérique de vos applications

- Maintenir une hygiène logicielle pour bloquer les failles

- Sécuriser les coulisses techniques et les flux de données

- Réagir face aux menaces concrètes et au vol de terminal

Verrouiller l’accès physique et numérique de vos applications

Posséder un smartphone, c’est tenir sa vie entière entre ses mains. C’est aussi offrir une porte d’entrée aux curieux si l’on n’y prend pas garde.

Codes robustes et biométrie : le premier rempart

Oubliez les schémas simples ou les codes « 0000 », véritables passoires numériques. Privilégiez des codes longs pour décourager les intrus. La biométrie change alors la donne pour l’utilisateur pressé.

L’empreinte digitale ou la reconnaissance faciale bloquent l’accès immédiat en cas de vol. Cette barrière physique s’avère quasi infranchissable.

Sécuriser l’écran de verrouillage reste la base. Ne négligez jamais ce détail technique simple mais vital.

Découvrez les principes de la sécurité informatique | 5 piliers pour vous protéger en 2026. Ces bases sont essentielles pour votre sécurité mobile application au quotidien.

Double authentification et coffres-forts numériques

Un gestionnaire comme Keeper centralise vos secrets plus sûrement qu’un papier. Ces outils génèrent des mots de passe complexes et uniques. Ils les stockent dans un environnement totalement chiffré.

Le MFA ajoute une couche de validation indispensable. Même avec votre code, le pirate reste bloqué dehors sans cette validation supplémentaire.

Activez la double validation partout. Vos données bancaires et sociales vous remercieront vraiment chaque jour pour cette protection.

- Avantages du MFA : bloque 99,9 % des attaques.

- Utilité d’un coffre-fort : stockage chiffré AES-256.

- Gestion des accès critiques : protection des données sensibles.

Maintenir une hygiène logicielle pour bloquer les failles

Protéger l’accès physique est un bon début, mais la maintenance interne reste le nerf de la guerre. Une porte blindée ne sert à rien si vos fenêtres logicielles restent ouvertes aux intrus.

Mises à jour et gestion stricte des autorisations

Les patchs de sécurité corrigent des vulnérabilités critiques. Les ignorer revient à laisser les clés sur la porte. Faites ces mises à jour sans attendre la fin de semaine.

Surveillez les permissions demandées par vos applications. Pourquoi un jeu simple aurait-il besoin de votre micro ou contacts ?

Refusez systématiquement les accès inutiles. Votre vie privée dépend de ce tri manuel et régulier pour votre sécurité mobile application.

| Permission | Risque potentiel | Décision recommandée |

|---|---|---|

| Micro | Espionnage audio. | Désactiver hors appels. |

| Localisation | Suivi géographique. | Limiter au strict besoin. |

| Contacts | Vol de données. | Refuser par défaut. |

| Appareil photo | Captures à votre insu. | Bloquer systématiquement. |

Détection des comportements suspects après installation

Une batterie qui fond trop vite est un signal d’alarme. Des publicités qui surgissent n’importe où indiquent souvent un malware. Observez votre smartphone après chaque nouvel ajout.

Installez une protection dédiée pour scanner vos fichiers. Un bon antivirus mobile bloque les menaces avant l’infection de vos données.

Supprimez immédiatement tout logiciel douteux. Ne prenez aucun risque avec vos informations personnelles sensibles.

Consultez ce guide sur l’ antivirus 2026 | choisir la meilleure suite de sécurité pour blinder votre appareil.

Sécuriser les coulisses techniques et les flux de données

Délaisser l’interface utilisateur pour plonger dans le moteur permet de comprendre que la sécurité se joue aussi dans l’échange invisible des données entre le téléphone et les serveurs.

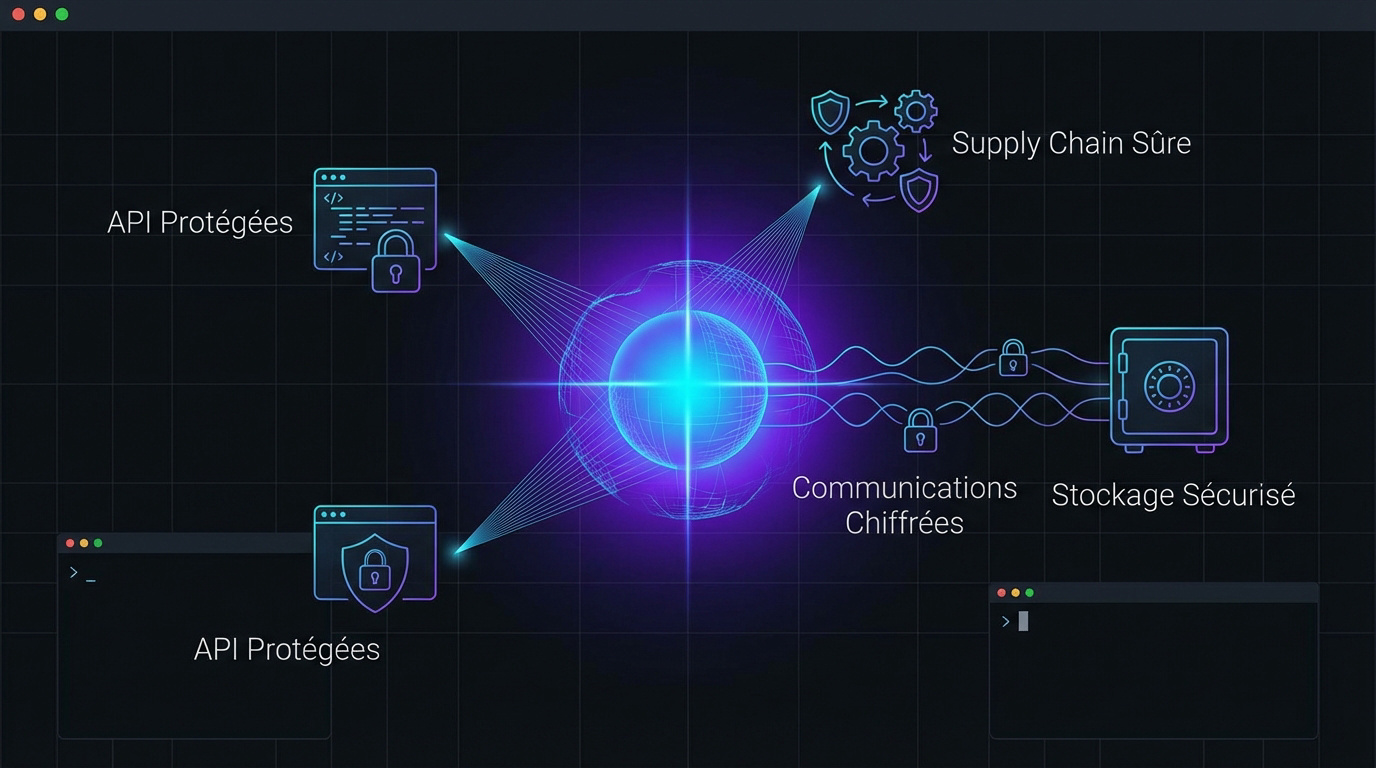

Protection des API et intégrité de la supply chain

Les failles API sont des autoroutes pour les hackers. Sécuriser le serveur est aussi vital que l’application elle-même. Les développeurs doivent surveiller chaque point d’entrée.

Les SDK tiers introduisent parfois des codes malveillants par accident. Vérifiez toujours la provenance de vos composants externes.

La supply chain logicielle nécessite une vigilance constante. Un seul maillon faible casse toute la chaîne.

Pour aller plus loin, n’hésitez pas à demander votre audit de sécurité ou un pentest complet.

Chiffrement des communications et stockage local

Le protocole TLS protège vos échanges de données sur le web. Sans lui, vos informations circulent en clair pour les pirates. Le chiffrement natif des smartphones modernes offre une protection robuste. Il rend les fichiers illisibles sans votre clé personnelle.

Comparez les méthodes comme l’AES pour le stockage local. C’est le standard industriel pour garantir une confidentialité totale.

Ne stockez jamais de secrets sans protection. Chiffrer vos données locales est une obligation absolue.

Consultez cet audit de sécurité informatique | guide et expert 2026 pour les professionnels.

Réagir face aux menaces concrètes et au vol de terminal

Aborder les situations de crise devient une priorité quand le danger n’est plus virtuel mais bien réel, comme une perte ou un réseau piégé.

Risques des Wi-Fi publics et sauvegardes automatiques

Les réseaux Wi-Fi ouverts sont de véritables nids à espions. Évitez de consulter vos comptes bancaires sur ces connexions. Utilisez toujours un VPN pour masquer votre trafic.

Les sauvegardes automatisées sauvent vos données après un sinistre. Configurez-les pour qu’elles s’exécutent chaque nuit sans faute.

Assurez-vous que ces copies sont chiffrées dans le cloud. Vos souvenirs et documents ne doivent pas être accessibles.

- Dangers du Wi-Fi public

- Configuration VPN

- Fréquence des sauvegardes

Mesures d’urgence en cas de perte ou vol du téléphone

Localiser son terminal est le premier réflexe à avoir. Vous pouvez effacer vos données à distance via votre compte constructeur. Cette action détruit tout avant que le voleur ne force l’accès. C’est une mesure radicale mais nécessaire pour votre vie.

Bloquez l’accès aux applications sensibles immédiatement. Changez vos mots de passe principaux sans perdre une seconde.

Signalez la perte à votre opérateur. Ils désactiveront la carte SIM pour éviter les fraudes.

Protégez votre identité numérique avec fermeté. Agir vite réduit drastiquement les conséquences du vol.

- Localiser l’appareil via le compte constructeur.

- Effacer les données à distance.

- Verrouiller les apps et changer les mots de passe.

- Signaler le vol à l’opérateur pour couper la SIM.

Protégez votre vie numérique en combinant biométrie, double authentification et mises à jour régulières. Adopter un gestionnaire de mots de passe et surveiller vos autorisations garantit une sécurité mobile application optimale au quotidien. Agissez dès maintenant pour transformer votre smartphone en un coffre-fort numérique inviolable.

FAQ

Comment puis-je sécuriser efficacement l’accès à mes applications mobiles ?

Pour protéger vos données personnelles, la première étape consiste à utiliser des mots de passe robustes (au moins 12 caractères mélangeant lettres, chiffres et symboles) et uniques pour chaque service. L’activation de la biométrie, comme l’empreinte digitale ou la reconnaissance faciale, ajoute une barrière physique très efficace contre les accès non autorisés en cas de vol du téléphone.

L’utilisation d’un gestionnaire de mots de passe tel que Keeper est aussi une excellente solution. Ces outils génèrent des codes complexes et les stockent dans un coffre-fort numérique chiffré avec l’algorithme AES-256, vous évitant ainsi d’avoir à les mémoriser tout en garantissant une sécurité maximale.

Qu’est-ce que l’authentification multifacteur et pourquoi l’activer ?

L’authentification multifacteur (MFA) ajoute une couche de validation supplémentaire au-delà du simple mot de passe. Même si un pirate parvient à obtenir votre code, il restera bloqué car il ne possédera pas le deuxième facteur, comme une notification push, un code SMS ou une validation biométrique. C’est une protection indispensable pour vos comptes bancaires et réseaux sociaux.

Des solutions comme Microsoft Entra ou les fonctionnalités intégrées aux gestionnaires de mots de passe facilitent cette démarche. En combinant « ce que vous savez » (mot de passe) et « ce que vous êtes » (biométrie), vous réduisez drastiquement les risques de hameçonnage et de vol d’identité numérique.

Quels sont les risques liés à l’utilisation du Wi-Fi public pour mes applications ?

Les réseaux Wi-Fi ouverts sont souvent peu sécurisés et peuvent être exploités par des pirates pour intercepter vos flux de données. Il est fortement déconseillé d’effectuer des transactions bancaires ou de consulter des informations sensibles sur ces réseaux. Pour naviguer sereinement, utilisez impérativement un VPN qui chiffrera vos communications dans un tunnel sécurisé.

Si vous n’avez pas de VPN, préférez l’utilisation du partage de connexion de votre mobile. Pensez également à désactiver la connexion automatique aux réseaux Wi-Fi et assurez-vous de toujours naviguer sur des sites utilisant le protocole HTTPS.

Que faire immédiatement en cas de perte ou de vol de mon smartphone ?

Le premier réflexe est de tenter de localiser votre terminal via votre compte constructeur (comme les outils intégrés à Android). Si le téléphone est irrécupérable, vous devez déclencher l’effacement des données à distance pour détruire vos informations sensibles avant qu’elles ne soient forcées. Cette mesure radicale est le meilleur moyen de protéger votre vie privée.

Ensuite, contactez rapidement votre opérateur pour désactiver votre carte SIM et éviter toute fraude. Changez immédiatement les mots de passe de vos applications principales et bloquez les accès bancaires. Une réaction rapide limite considérablement les conséquences.

Comment savoir si une application installée est dangereuse ?

Soyez attentif aux signaux anormaux : une batterie qui se décharge trop vite, une surchauffe inhabituelle ou l’apparition de publicités intempestives sont souvent les signes d’un malware. Vérifiez également les autorisations accordées ; une application de lampe torche n’a par exemple aucune raison d’accéder à vos contacts ou à votre micro.

Maintenez toujours votre système d’exploitation à jour, car les patchs de sécurité corrigent des failles critiques. Pour plus de sérénité, installez une solution de protection mobile capable de scanner vos fichiers et de bloquer les menaces avant qu’elles n’infectent votre appareil.