Gérer la sécurité de vos données ressemble parfois à un casse-tête sans fin où l’on craint la faille technique à chaque instant. Cet article vous présente la norme ISO 27001, un cadre de gestion international qui transforme cette peur en une stratégie de protection systématique et durable. Vous découvrirez comment ce bouclier contre les cyberattaques renforce votre crédibilité auprès des partenaires tout en assurant une conformité parfaite avec les réglementations actuelles.

- Pourquoi la norme ISO 27001 protège vos données concrètement ?

- Ce qui change vraiment avec la version 2022 et l’Annexe A

- Réussir l’audit de certification : étapes, durée et coûts

- Au-delà du tampon : NIS2, DORA et culture de sécurité

Pourquoi la norme ISO 27001 protège vos données concrètement ?

Après une brève introduction sur l’importance de la cybersécurité, nous allons voir pourquoi cette norme n’est pas qu’une simple contrainte technique mais un véritable levier stratégique.

Le SMSI : un cadre de gestion plutôt qu’une simple check-list technique

Le SMSI structure réellement la gouvernance de l’information. Ce n’est pas seulement une affaire de pare-feu. Il s’agit de piloter les risques avec la direction générale. La sécurité devient alors un projet d’entreprise global.

Il faut séparer la paperasse inutile de la sécurité concrète. Le SMSI doit vivre chaque jour. Il ne doit surtout pas finir enfermé dans un classeur poussiéreux ou oublié.

- Responsabilisation de la direction

- Approche par les risques

- Amélioration continue

- Protection des actifs critiques

L’organisation prime sur l’outil. En fait, la technique suit toujours la stratégie. Elle ne doit jamais imposer sa propre logique à l’inverse.

La triade CID pour équilibrer protection et accès aux ressources

La Confidentialité, l’Intégrité et la Disponibilité forment le socle. Ce sont les trois piliers de la ISO 27001 norme . Chaque décision doit peser ces facteurs avec précision.

L’équilibre entre sécurité et usage métier reste vital. Trop de protection bloque l’efficacité opérationnelle. Pourtant, un manque de rigueur expose à des sinistres majeurs. Trouvez le juste milieu.

Prenons l’accès aux données clients. Le commercial doit consulter ses fiches rapidement. Mais personne d’autre ne doit pouvoir les voler ou les modifier par erreur. C’est tout l’enjeu.

Cette triade CID concerne absolument tous les supports. Le papier compte autant que le numérique. La protection est globale ou elle n’est pas.

Ce qui change vraiment avec la version 2022 et l’Annexe A

Maintenant que les bases sont posées, voyons comment la mise à jour de la norme simplifie la vie des entreprises modernes.

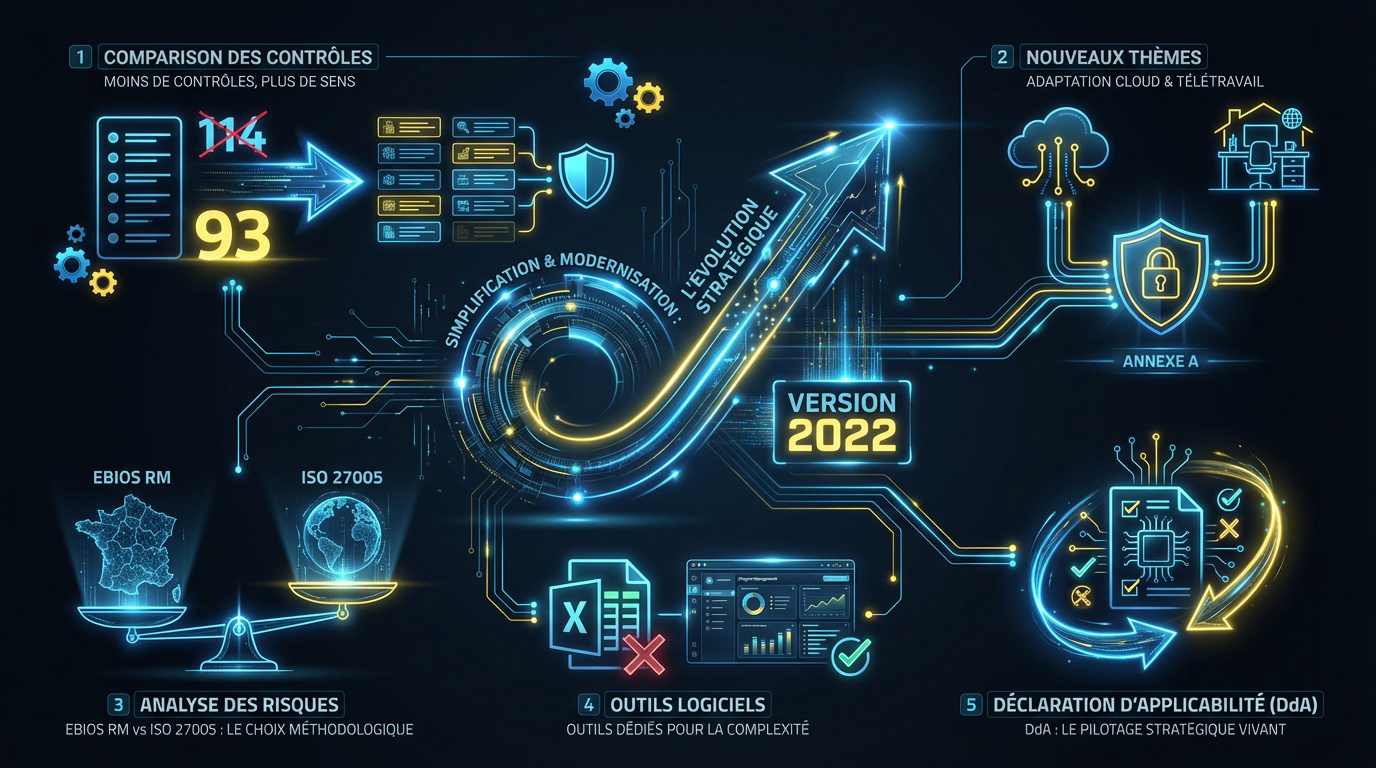

Comparaison directe entre les exigences de 2013 et les nouveautés 2022

Le passage de 114 à 93 contrôles rend la structure plus lisible. C’est un vrai soulagement pour les responsables de sécurité. L’organisation thématique facilite grandement la gestion quotidienne.

La norme intègre enfin le renseignement sur les menaces. Elle s’adapte concrètement au cloud et au télétravail. Ces nouveaux thèmes reflètent les défis technologiques actuels.

La transition se veut douce. Inutile de tout jeter pour migrer vers la version 2022.

| Critère | Version 2013 | Version 2022 |

|---|---|---|

| Contrôles | 114 | 93 |

| Thèmes | 14 domaines | 4 thèmes |

Maîtriser l’analyse des risques via EBIOS RM ou ISO 27005

EBIOS RM reste très française face à l’ISO 27005, plus internationale. Votre choix dépendra surtout de votre marché cible. Les deux méthodes sont robustes et reconnues.

Oubliez Excel pour gérer des risques complexes. Un outil logiciel dédié permet un suivi dynamique. C’est un gage de sérieux pour votre pilotage.

L’analyse est un processus itératif. On ne l’effectue pas qu’une seule fois.

Rédiger une Déclaration d’Applicabilité (DdA) utile au pilotage

La DdA est le document central pour l’auditeur. Elle liste les mesures appliquées ou écartées. Chaque exclusion doit être solidement justifiée par votre contexte technique. C’est votre bouclier lors du contrôle.

Ce document sert de véritable tableau de bord. Il guide vos priorités de sécurité annuelles.

La DdA doit rester vivante. Elle évolue avec votre infrastructure.

La ISO 27001 norme impose de justifier chaque exclusion. Ne négligez pas ce point pour réussir votre certification.

Réussir l’audit de certification : étapes, durée et coûts

Une fois le système prêt, il faut passer devant le juge de paix : l’organisme de certification.

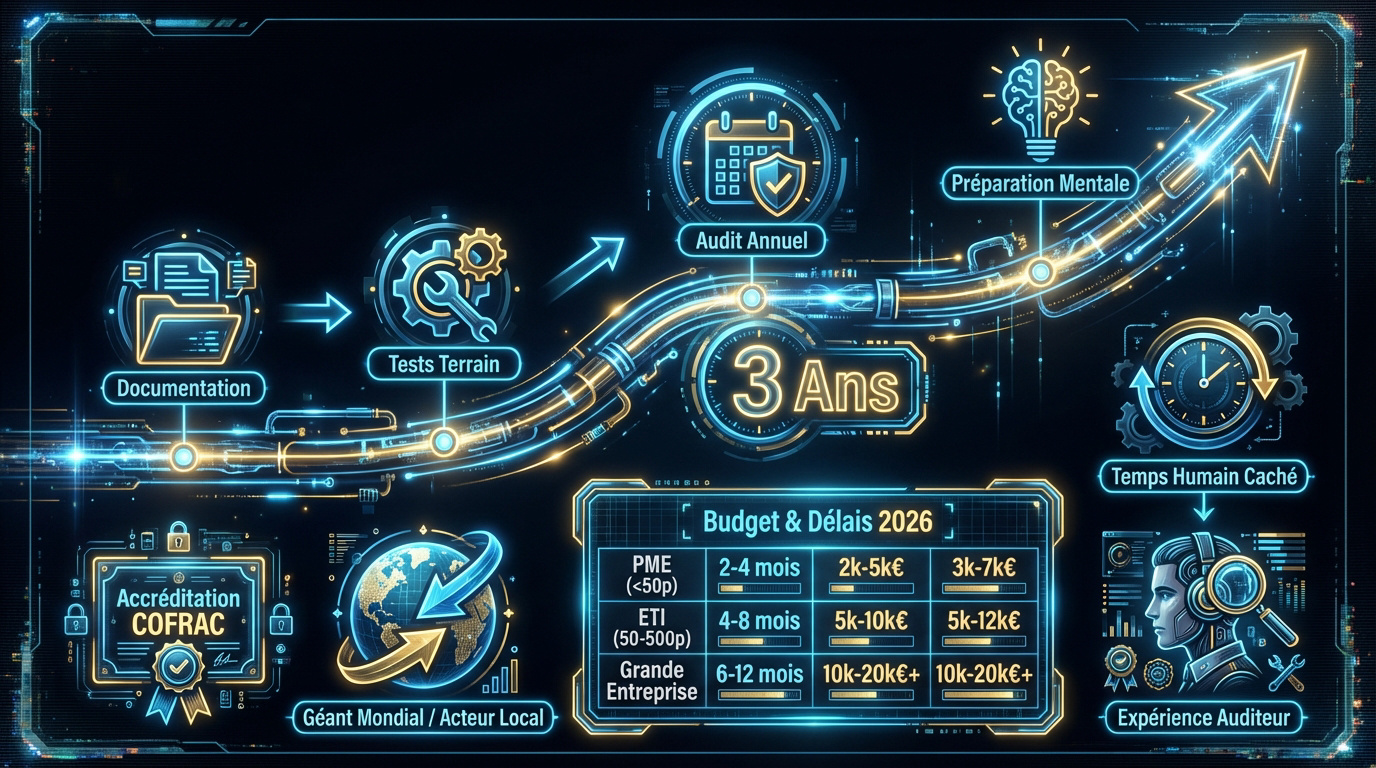

Le cycle de vie de la certification entre audit initial et surveillance

L’étape 1 vérifie d’abord votre documentation. L’étape 2 teste ensuite l’efficacité réelle sur le terrain. C’est un marathon, pas un sprint de dernière minute.

Des audits de surveillance ont lieu tous les ans. Ils garantissent que la sécurité ne s’essouffle jamais. Le certificat reste valable trois ans.

Préparez-vous mentalement à cet exercice exigeant. L’audit reste avant tout un échange constructif avec un expert.

Budget et délais réalistes pour une PME ou une ETI en 2026

| Taille Entreprise | Durée moyenne | Coût Audit | Budget Conseil |

|---|---|---|---|

| PME (<50p) | 6-12 mois | 5 000 € – 10 000 € | 10 000 € – 20 000 € |

| ETI (50-500p) | 12-18 mois | 10 000 € – 20 000 € | 20 000 € – 50 000 € |

| Grande Entreprise | 18-24 mois | 20 000 € + | 50 000 € + |

Le coût caché majeur réside dans le temps humain. Vos équipes internes seront très sollicitées durant des mois.

Anticipez impérativement ce budget sur deux exercices comptables. La ISO 27001 norme coûte cher lors du lancement.

Critères de sélection d’un organisme certificateur fiable et accrédité

Vérifiez toujours l’accréditation COFRAC ou son équivalent. Sans cela, votre diplôme n’a aucune valeur internationale. C’est le premier point à contrôler absolument.

Choisissez entre un géant mondial ou un acteur local. Le géant rassure souvent vos clients étrangers. L’acteur local offre plus de proximité immédiate.

Demandez systématiquement le CV des auditeurs. Leur expérience métier change tout lors des échanges.

Au-delà du tampon : NIS2, DORA et culture de sécurité

Mais l’ISO 27001 n’est pas une fin en soi, c’est le socle de votre conformité européenne globale.

Articulation de l’ISO 27001 avec le RGPD et les directives européennes

La ISO 27001 norme couvre 80% des exigences du RGPD. Elle sécurise les données personnelles par défaut. C’est un gain de temps énorme pour votre DPO. Les deux systèmes se nourrissent mutuellement.

L’ISO 27001 facilite également la mise en conformité avec NIS2 et DORA. Ces règlements imposent une gestion des risques stricte, et cette norme constitue la meilleure preuve de votre sérieux.

L’ISO 27001 est considérée comme une ‘présomption de conformité‘ pour de nombreuses exigences de sécurité des directives NIS2 et DORA.

Grâce à la convergence des audits, vous pouvez utiliser un seul cadre pour répondre à plusieurs réglementations.

L’Europe harmonise ses exigences de sécurité : soyez prêts dès maintenant pour ces évolutions majeures.

Stratégies pour automatiser le suivi et impliquer le personnel

L’utilisation d’outils de GRC permet d’automatiser la collecte des preuves. Finies les captures d’écran manuelles tous les mois : l’automatisation réduit les erreurs et la fatigue des équipes.

Il est essentiel de transformer la sécurité en une véritable culture d’entreprise agile. Formez vos développeurs et vos RH régulièrement pour que la sécurité devienne un réflexe naturel.

Pour ancrer ces réflexes, voici quelques leviers concrets :

- Gamification de la sensibilisation

- Tests de phishing réguliers

- Intégration de la sécurité dans les sprints

- Revues d’accès automatisées

Bref, simplifiez tout. La complexité est l’ennemie de la sécurité.

Adopter l’ISO 27001 structure votre gestion des risques, garantit la triade CID et renforce votre crédibilité internationale. Anticipez dès maintenant votre audit pour sécuriser vos actifs et devancer les exigences NIS2. Protéger vos données aujourd’hui, c’est assurer la résilience et le succès de votre entreprise demain.

FAQ

Qu’est-ce que la norme ISO 27001 et à quoi sert-elle concrètement ?

L’ISO 27001 est une norme internationale qui définit les règles pour mettre en place un Système de Management de la Sécurité de l’Information, ce qu’on appelle le SMSI. C’est un cadre de travail élaboré par l’ISO et la CEI pour aider les organisations, peu importe leur taille ou leur secteur, à protéger leurs données de manière structurée.

Son but est de vous aider à identifier les risques qui pèsent sur vos informations (qu’elles soient financières, personnelles ou liées à la propriété intellectuelle) et à installer des barrières efficaces. C’est un véritable gage de sérieux qui rassure vos clients et facilite vos échanges, même à l’international.

Quelle est la différence entre un SMSI ISO 27001 et une simple check-list de sécurité ?

La différence est fondamentale : une check-list est un outil ponctuel, une liste de points à cocher pour vérifier si une tâche est faite. C’est utile pour un contrôle rapide, mais cela ne garantit pas une sécurité durable. À l’inverse, le SMSI est une approche globale et vivante qui intègre la sécurité au cœur de la stratégie de votre entreprise.

Alors qu’une check-list s’arrête au « quoi », l’ISO 27001 s’occupe du « comment » et du « pourquoi » sur le long terme. Elle impose une analyse des risques, une amélioration continue et une implication de la direction. C’est un système qui évolue avec vos besoins, contrairement à une liste figée.

Qu’est-ce que la triade CID et pourquoi est-elle si importante ?

La triade CID désigne les trois piliers de la sécurité : la Confidentialité, l’Intégrité et la Disponibilité. La Confidentialité assure que seuls les autorisés voient l’info. L’Intégrité garantit que la donnée n’est pas modifiée par erreur ou malveillance. La Disponibilité permet d’accéder à l’info quand on en a besoin.

Toute la difficulté, et c’est là que l’ISO 27001 intervient, est de trouver le bon équilibre entre ces trois piliers. Par exemple, si vous verrouillez trop un système pour la confidentialité, vous risquez de nuire à sa disponibilité pour vos équipes. La norme vous aide à placer le curseur au bon endroit selon vos risques réels.

Quelles sont les grandes nouveautés de la version ISO 27001:2022 par rapport à 2013 ?

La version 2022 modernise la norme pour mieux répondre aux menaces actuelles comme le cloud et le télétravail. Le changement le plus visible est la réorganisation des contrôles de l’Annexe A, qui passent de 114 à 93, regroupés en quatre thèmes clairs : Organisationnel, Humain, Physique et Technologique.

On y trouve 11 nouveaux contrôles essentiels, tels que le renseignement sur les menaces (Threat Intelligence), la sécurité des services cloud, le masquage des données ou encore la prévention des fuites de données. C’est une mise à jour qui rend la protection plus concrète et mieux adaptée au monde numérique d’aujourd’hui.

Comment se déroule le processus pour obtenir la certification ?

Pour décrocher le précieux sésame, il faut suivre plusieurs étapes clés. On commence par évaluer l’existant et définir le périmètre de ce que l’on veut protéger. Ensuite, on réalise une analyse des risques pour choisir les bons contrôles, on forme le personnel et on rédige la Déclaration d’Applicabilité (DdA).

Une fois prêt, un organisme externe accrédité (comme le COFRAC en France) vient réaliser l’audit. Cela se passe en deux temps : une vérification de vos documents, puis un test de l’efficacité de vos mesures sur le terrain. Si tout est conforme, vous obtenez la certification pour une durée de trois ans, avec des suivis annuels.