Votre entreprise est-elle réellement à l’abri d’une intrusion numérique dévastatrice ? Un audit de sécurité informatique permet d’évaluer vos infrastructures et vos politiques de sécurité pour identifier les failles avant qu’un pirate ne les exploite. Ce guide pratique détaille la méthodologie complète, de la planification rigoureuse au suivi des recommandations, pour protéger vos actifs stratégiques. Vous découvrirez comment différencier l’examen technique de la gouvernance globale tout en respectant les normes comme ISO 27002. En anticipant les risques grâce à une expertise certifiée CISA, vous transformez votre cybersécurité en un véritable levier de confiance durable pour vos partenaires.

- Audit de sécurité informatique : bien plus qu’une simple vérification technique

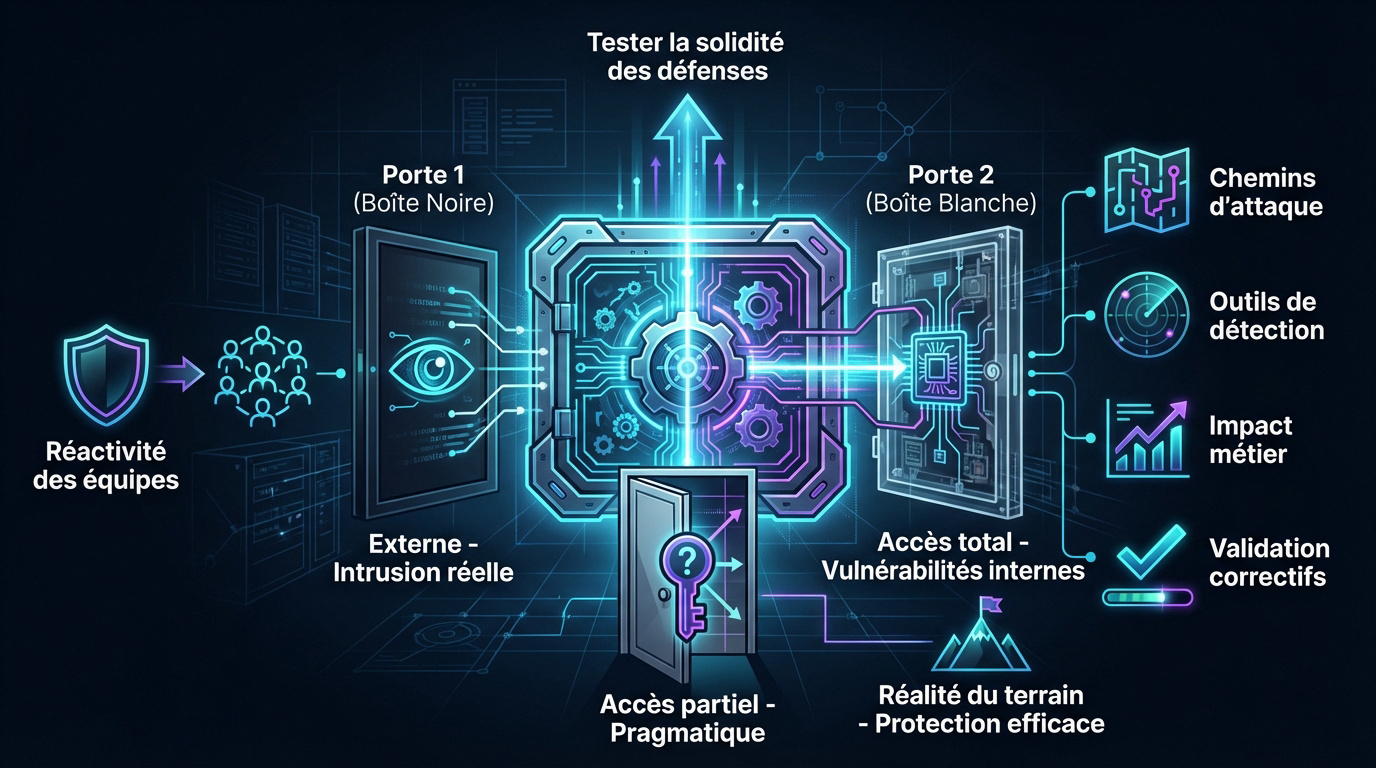

- 3 approches pour tester la solidité de vos défenses

- Comment se déroule concrètement une mission d’audit ?

- Normes et réglementations à respecter en 2026

- 4 critères pour choisir un prestataire de confiance

- Intégrer le facteur humain et les nouveaux modes de travail

Audit de sécurité informatique : bien plus qu’une simple vérification technique

Après une brève introduction sur l’état des menaces, nous allons définir ce qu’est réellement un audit pour sortir du cliché du simple scan de vulnérabilités.

Comprendre les objectifs réels derrière l’examen de votre SI

Un audit de sécurité informatique est une évaluation globale de vos infrastructures. Il ne s’agit pas d’un simple contrôle, mais de confronter l’existant aux besoins métiers. On analyse alors les politiques de sécurité pour vérifier leur cohérence réelle.

L’objectif majeur reste l’anticipation des risques numériques. Il faut débusquer les failles avant que des pirates ne les exploitent. Cette démarche de prévention proactive protège durablement vos actifs.

L’audit identifie les écarts critiques dans votre organisation. En comprenant les bases de la sécurité informatique, on mesure mieux l’urgence des corrections. C’est le point de départ d’une protection fiable et vérifiée.

Différence entre l’audit technique et l’audit de l’information

L’analyse technique scrute les serveurs et les réseaux physiques. À l’inverse, l’audit de l’information s’occupe de la gouvernance globale des données. L’un vérifie les câbles, l’autre valide les processus de gestion.

La dimension humaine est aussi passée au crible. Un système robuste échoue si l’utilisateur reste le maillon faible. Une vision transverse est donc indispensable pour sécuriser les flux d’informations et les procédures administratives.

En fait, ces deux approches sont totalement indissociables. Sans technique, vous n’avez aucune barrière concrète. Mais sans organisation, votre protection manque de cohérence et s’effondre sur le long terme.

3 approches pour tester la solidité de vos défenses

Une fois les objectifs fixés, il faut choisir la méthode d’attaque, car toutes les approches ne se valent pas selon vos priorités.

Boîte noire, blanche ou grise : quel mode choisir ?

Les trois niveaux d’information définissent l’angle d’attaque. La boîte noire simule un attaquant externe sans aucun accès préalable. C’est le test le plus proche d’une intrusion réelle.

La boîte blanche offre un accès total au code et aux configurations. Cela permet une analyse chirurgicale et exhaustive des vulnérabilités internes.

La boîte grise est le compromis idéal. L’auditeur possède quelques accès, simulant un employé malveillant ou un partenaire. C’est une approche très pragmatique.

Simulation externe, zéro information, test de la surface d’attaque.

Accès partiel, scénario réaliste (employé/partenaire), ciblage précis.

Accès total, analyse du code source, vision exhaustive des failles.

Simulation d’attaques et tests d’intrusion en conditions réelles

Se mettre en situation face aux menaces actuelles est indispensable. On ne teste pas seulement les logiciels, mais aussi la réactivité des équipes.

Réaliser un Audit de sécurité informatique via un pentest apporte des bénéfices concrets :

- Identification des chemins d’attaque.

- Test des outils de détection.

- Évaluation de l’impact métier.

- Validation des correctifs.

Il faut se confronter à la réalité du terrain. Les documents théoriques ne suffisent jamais à garantir une protection efficace.

L’approche « Red Team » permet de tester si vos équipes détectent vraiment une intrusion en temps réel, sans les prévenir à l’avance.

Comment se déroule concrètement une mission d’audit ?

Choisir sa méthode est une chose, mais savoir comment la machine se met en route en est une autre.

Définition de la stratégie et du périmètre légal.

Travaux de terrain, entretiens et collecte de preuves.

Rédaction des constats et des recommandations prioritaires.

Mise en place du plan d’action et remédiation.

Du cadrage initial à la collecte de preuves sur le terrain

Le cadrage définit le périmètre légal et technique. On identifie les interlocuteurs et les actifs critiques. C’est l’étape de la préparation stratégique indispensable.

La collecte utilise des entretiens et de l’observation. L’auditeur vérifie si la réalité correspond aux documents officiels. On cherche les écarts de configuration.

Cette phase terrain apporte des preuves tangibles. Rien n’est laissé au hasard lors de l’examen des systèmes d’information.

Analyse des vulnérabilités et rédaction du rapport final

Hiérarchiser les failles selon leur dangerosité. Un bug mineur n’a pas le même poids qu’une faille critique exploitable à distance.

Le rapport doit être documenté avec des preuves. Il s’adresse autant aux techniciens qu’à la direction. Utilisez un langage clair et évitez le jargon inutile.

Le livrable final est une cartographie des risques. Il sert de base pour les décisions futures de l’entreprise en matière de cybersécurité.

L’audit de sécurité informatique se concentre sur la technique, alors que l’audit de sécurité de l’information englobe aussi la gouvernance et les politiques humaines.

Suivi des recommandations et exécution du plan d’action

Transformer les constats en tâches concrètes. Chaque recommandation doit être budgétisée. C’est le début de la remédiation effective.

Assigner les responsabilités pour corriger les failles. Un plan d’action sans pilote est voué à l’échec. La réduction des risques demande une implication totale des équipes.

Prévoir un contrôle ultérieur pour valider les corrections. L’audit n’est utile que si les vulnérabilités disparaissent vraiment du système audité.

Normes et réglementations à respecter en 2026

Au-delà de la technique pure, l’audit est devenu un impératif légal pour beaucoup, surtout avec les nouvelles directives européennes.

NIS 2 : Directive cybersécurité européenne. DORA : Résilience du secteur financier. ISO 27001 : Management de la sécurité

Focus sur NIS 2, DORA et le respect du RGPD

NIS 2 et DORA imposent des règles de signalement. Les entreprises doivent prouver leur résilience opérationnelle. Le défaut de protection des données coûte cher. La vigilance est donc de mise.

Utilisez un antivirus 2026 performant pour vos bases. La sécurité devient un enjeu juridique majeur. On ne peut plus ignorer ces paramètres.

La convergence des exigences oblige à une vision globale. L’audit vérifie si vous respectez les obligations légales actuelles. C’est le moyen de rester serein face au régulateur.

L’apport de la certification ISO 27001 et du cadre SOC2

Adopter l’ISO 27001 rassure vos partenaires commerciaux. C’est un véritable avantage concurrentiel pour décrocher des contrats. Ce cadre structure durablement votre protection interne.

SOC2 analyse la sécurité et la confidentialité des données. C’est essentiel pour les prestataires de services Cloud. Vos clients exigent désormais ces garanties de fiabilité totale.

Ces référentiels imposent des points de contrôle stricts. L’audit certifie que vos processus respectent les standards internationaux. En fait, c’est un gage de sérieux pour votre structure.

4 critères pour choisir un prestataire de confiance

Pour naviguer dans ces eaux réglementaires, il vous faut un guide, mais n’importe quel consultant ne fera pas l’affaire.

Labels, certifications CISA et expertise métier

Vérifiez d’abord les accréditations comme le CISA pour valider les compétences techniques. L’expertise métier est aussi capitale pour votre structure. Un auditeur doit comprendre les spécificités de votre secteur d’activité.

Exigez ensuite des références de missions similaires réalisées récemment. La qualité d’un cabinet se juge réellement à ses succès passés. Cherchez des experts capables de fournir des analyses pertinentes et surtout exploitables pour votre business.

| Critère de choix | Importance | Ce qu’il faut vérifier |

|---|---|---|

| Certifications (CISA/CISSP) | Haute | Validité des titres des auditeurs. |

| Références sectorielles | Critique | Expérience dans votre métier précis. |

| Méthodologie (EBIOS RM) | Élevée | Utilisation de scénarios de menaces. |

| Labels (ANSSI) | Moyenne | Qualifications ou labels type ExpertCyber. |

Analyse des risques avec EBIOS RM pour une vision stratégique

Adopter une démarche basée sur des scénarios réels change tout. La méthode EBIOS RM permet de quantifier précisément les risques numériques. C’est un outil d’aide à la décision budgétaire efficace.

L’audit de sécurité informatique doit s’intégrer dans une boucle d’amélioration continue. On ne corrige pas pour le plaisir, on protège la valeur de l’entreprise. La vision stratégique est ici primordiale pour avancer.

Facilitez enfin l’arbitrage de la direction avec des chiffres clairs et honnêtes. Un risque identifié est un risque que l’on peut maîtriser durablement. C’est ainsi que vous resterez serein face aux menaces.

Intégrer le facteur humain et les nouveaux modes de travail

Enfin, n’oubliez pas que la technologie n’est rien sans les gens qui l’utilisent, surtout à l’heure du travail hybride.

Sensibilisation et ingénierie sociale pour compléter la technique

Le maillon faible reste souvent l’humain. Apprenez à vos équipes à détecter un email de phishing. Testez la résistance de vos collaborateurs face à la manipulation.

L’humain est souvent le maillon faible. Un seul clic sur un email de phishing peut compromettre tout un réseau malgré des pare-feu performants.

L’humain doit devenir le premier rempart. Les tests surprises mesurent l’efficacité des formations internes. Ne négligez jamais l’impact de l’ingénierie sociale sur votre sécurité.

Une équipe avertie vaut mieux que dix pare-feu mal configurés. La sensibilisation continue est la clé d’une défense robuste.

Sécuriser le télétravail, le Cloud et les objets connectés

Adapter l’audit aux environnements décentralisés. Le nomadisme crée de nouvelles failles. Vérifiez la sécurité des accès distants et des APIs.

L’IoT s’invite dans vos réseaux internes. Chaque objet connecté est une porte d’entrée potentielle. Analysez les risques liés à ces nouveaux vecteurs d’attaque.

Utilisez des outils comme un VPN et sécurité. Le Cloud demande une surveillance constante pour garantir la confidentialité des données.

Sécuriser votre infrastructure exige d’anticiper les failles techniques et humaines par une évaluation rigoureuse. Adopter un audit de sécurité informatique permet d’instaurer une prévention proactive indispensable face aux menaces actuelles. Agissez dès maintenant pour garantir la pérennité de vos activités et protéger durablement vos données essentielles.

FAQ

C’est quoi exactement un audit de sécurité informatique ?

Pour faire simple, c’est une évaluation complète et profonde de toute votre infrastructure numérique, de vos politiques de sécurité et de vos habitudes de travail. L’idée n’est pas de vous piéger, mais de jouer le rôle d’un détective pour débusquer les failles avant que des personnes malveillantes ne les trouvent. C’est une démarche de prévention proactive indispensable pour protéger vos activités.

Quelle est la différence entre un audit technique et un audit de l’information ?

C’est une question de point de vue. L’audit technique se concentre sur « la machine » : les serveurs, les réseaux et les configurations précises. L’audit de la sécurité de l’information, lui, voit plus large avec une gouvernance globale. Il englobe les procédures administratives, les lois et surtout l’humain, car un système technique parfait peut s’écrouler si les processus de gestion des données sont flous.

Comment se déroule concrètement une mission d’audit chez nous ?

Tout commence par une phase de cadrage pour définir ce que l’on va tester. Ensuite, l’auditeur passe à l’action sur le terrain : il discute avec vos équipes, observe vos méthodes et utilise des outils pour scanner vos systèmes. C’est une étape de préparation stratégique où l’on récolte des preuves concrètes. Enfin, tout cela est synthétisé dans un rapport clair qui hiérarchise les risques, des plus bénins aux failles critiques.

Quels sont les différents modes de tests d’intrusion possibles ?

On utilise souvent trois approches selon vos besoins. La « boîte noire » simule une intrusion réelle par un inconnu sans aucune info. La « boîte blanche » est une analyse chirurgicale où l’auditeur a accès à tout le code pour traquer les vulnérabilités internes. Enfin, la « boîte grise » est un entre-deux pragmatique, simulant par exemple un partenaire ou un employé ayant quelques accès limités.

Quelles sont les normes et réglementations à surveiller en 2026 ?

Le paysage juridique devient sérieux avec des directives comme NIS 2, DORA ou le RGPD qui imposent une résilience opérationnelle stricte. L’audit permet de vérifier que vous respectez bien ces obligations légales pour éviter de lourdes sanctions. S’appuyer sur des standards comme l’ISO 27001 est aussi un excellent moyen de transformer votre sécurité en un avantage concurrentiel face à vos clients.

L’auditeur doit-il posséder des certifications spécifiques ?

Même si ce n’est pas une obligation légale, c’est un gage de sérieux énorme. Un expert certifié CISA (Certified Information System Auditor) possède une méthodologie reconnue pour fournir des analyses pertinentes. Au-delà du diplôme, assurez-vous que votre prestataire comprend bien les réalités de votre secteur d’activité et qu’il utilise des méthodes solides comme EBIOS RM pour quantifier les risques.

Pourquoi dit-on que l’humain est au cœur de l’audit ?

Parce que la technologie ne fait pas tout. Un audit complet inclut souvent des tests d’ingénierie sociale, comme des simulations pour détecter un email de phishing. L’objectif est de transformer vos collaborateurs en premier rempart. Une sensibilisation continue est bien plus efficace que n’importe quel logiciel pour bloquer les tentatives de manipulation.