Vos antivirus classiques vous laissent-ils un sentiment d’insécurité face aux nouvelles menaces invisibles qui ciblent vos ordinateurs et mobiles ? Cet article vous présente l’EDR endpoint detection, une technologie de surveillance continue capable de débusquer les comportements suspects et les attaques sans fichier en temps réel. Vous découvrirez comment cette protection proactive et automatisée transforme chaque terminal en un capteur intelligent pour neutraliser les intrusions avant toute paralysie.

- Pourquoi une solution EDR est devenue incontournable pour vos terminaux

- Les mécanismes techniques entre analyse comportementale et IA

- Comparaison directe entre l’EDR et l’antivirus traditionnel

- Les trois piliers pour une réponse aux incidents efficace

- Réduction du temps de détection et de réponse aux cybermenaces

- Réussir son intégration opérationnelle sans sacrifier la performance

Pourquoi une solution EDR est devenue incontournable pour vos terminaux

Vous le voyez bien, les menaces actuelles ne ressemblent plus aux virus d’autrefois. En 2026, un simple antivirus ne suffit plus pour protéger vos postes de travail efficacement.

Technologie surveillant en continu les terminaux (mobiles, PC, VM, IoT) pour détecter et stopper les menaces complexes.

Une protection qui va au-delà du simple blocage de fichiers

L’EDR ne se contente pas de scanner des fichiers. Il surveille les comportements suspects sur chaque poste. J’utilise l’analyse comportementale pour repérer toute déviation anormale en continu.

Cette surveillance englobe aussi les mobiles et tablettes. Ces appareils sont des entrées majeures. Il protège également les objets connectés souvent vulnérables.

Cette vision globale élimine les angles morts. Chaque terminal devient alors un capteur intelligent pour votre infrastructure.

Le blocage devient dynamique. La sécurité s’adapte en temps réel aux attaques.

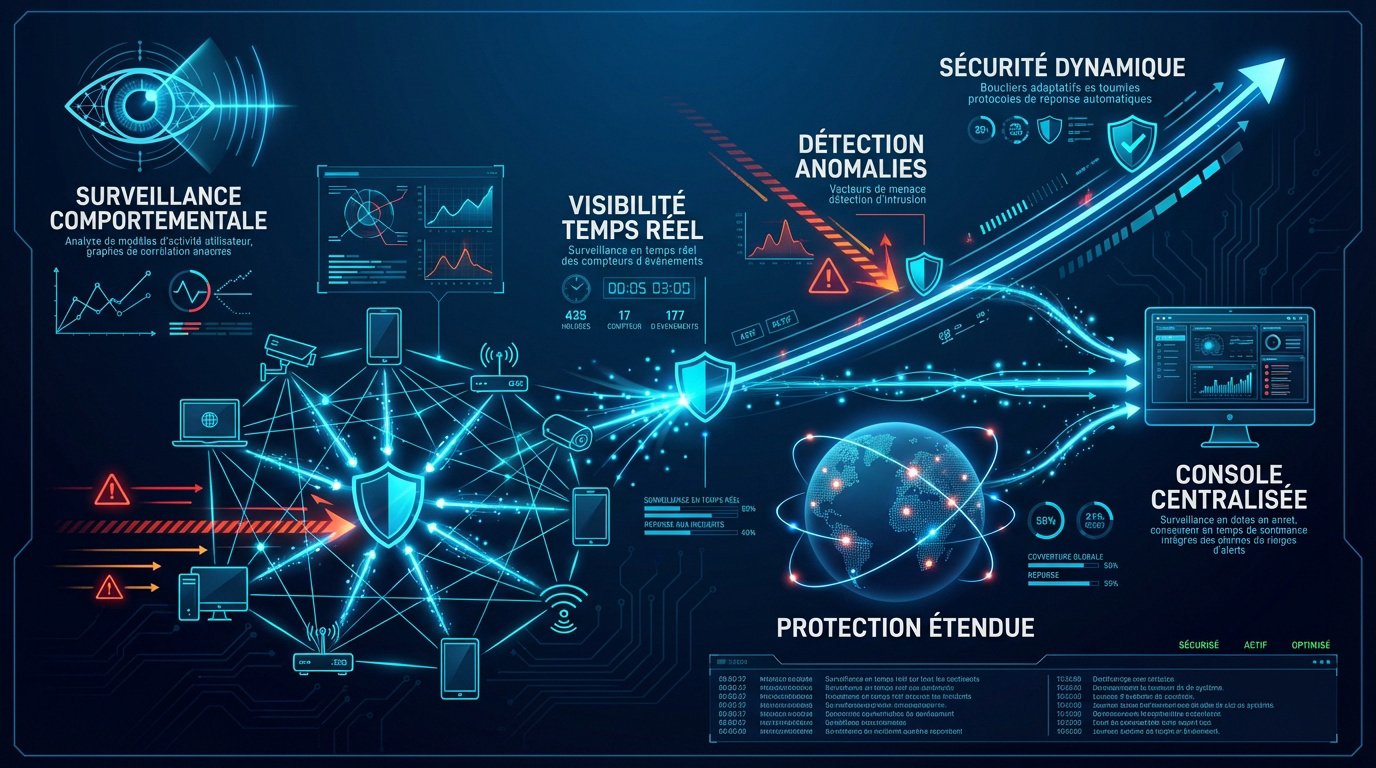

Visibilité totale sur le parc informatique en temps réel

L’avantage réside dans la console unique. Les administrateurs voient tout instantanément. C’est une vue unifiée indispensable pour gérer votre parc sereinement.

L’outil identifie les anomalies sur les machines virtuelles ciblées par les attaques furtives. L’EDR repère les processus louches pour limiter les risques cyber entreprise.

La réactivité est totale face aux imprévus. Cette visibilité permet de stopper une infection avant sa propagation générale.

Plus rien ne reste caché. Votre parc informatique devient totalement transparent.

Les mécanismes techniques entre analyse comportementale et IA

Pour comprendre cette efficacité, il faut soulever le capot et regarder comment l’intelligence artificielle traite la donnée brute.

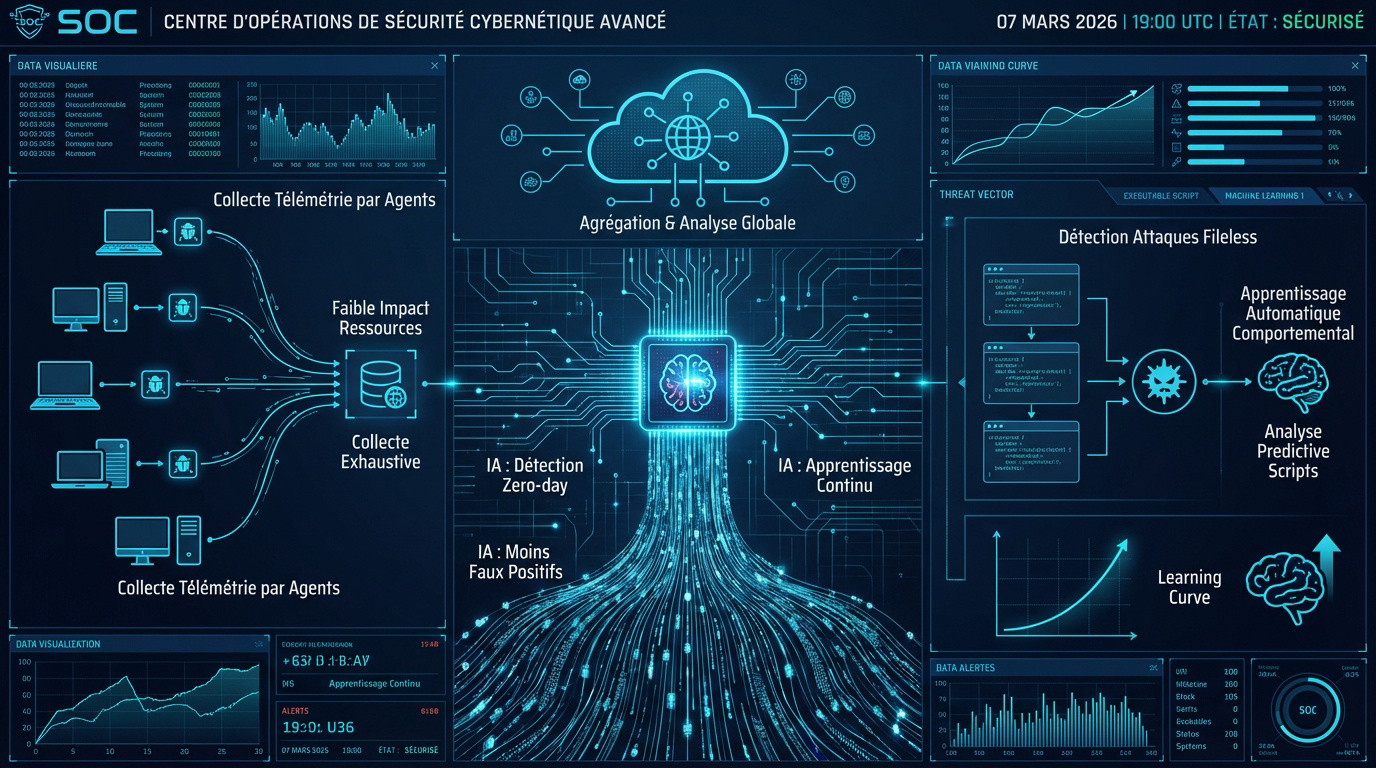

Collecte et agrégation intelligente des données de télémétrie

Sur chaque appareil, un agent logiciel léger travaille en silence. Son rôle est de récolter les signaux vitaux en continu. C’est la source primaire de la télémétrie.

Le logiciel est installé sur chaque terminal pour enregistrer les activités 24h/24 et envoyer les données vers une solution centrale cloud ou sur site.

Ensuite, ces flux rejoignent une plateforme centrale. Les informations sont agrégées pour offrir une vision contextuelle globale. Cela permet de lier des événements isolés. C’est le véritable cerveau du système.

Ces agents consomment très peu de ressources. Ils ne ralentissent jamais le travail des utilisateurs malgaches ou d’ailleurs au quotidien.

La collecte reste exhaustive. Chaque action suspecte finit enregistrée pour analyse.

Détection des menaces sans fichier par l’apprentissage automatique

L’IA surveille de près les attaques fileless. Ces menaces utilisent des scripts légitimes pour nuire gravement. L’apprentissage automatique repère immédiatement ces usages détournés.

L’analyse comportementale dépasse les signatures classiques. Les signatures traquent des fichiers connus. L’EDR endpoint detection cherche des comportements anormaux, comme une injection de code invisible.

- Détection des menaces inconnues (Zero-day).

- Réduction drastique des faux positifs.

- Analyse prédictive des scripts malveillants.

L’IA progresse après chaque attaque. Elle se renforce à chaque nouvelle tentative d’intrusion.

Comparaison directe entre l’EDR et l’antivirus traditionnel

Mais alors, pourquoi votre vieil antivirus ne suffit-il plus à dormir sur vos deux oreilles ?

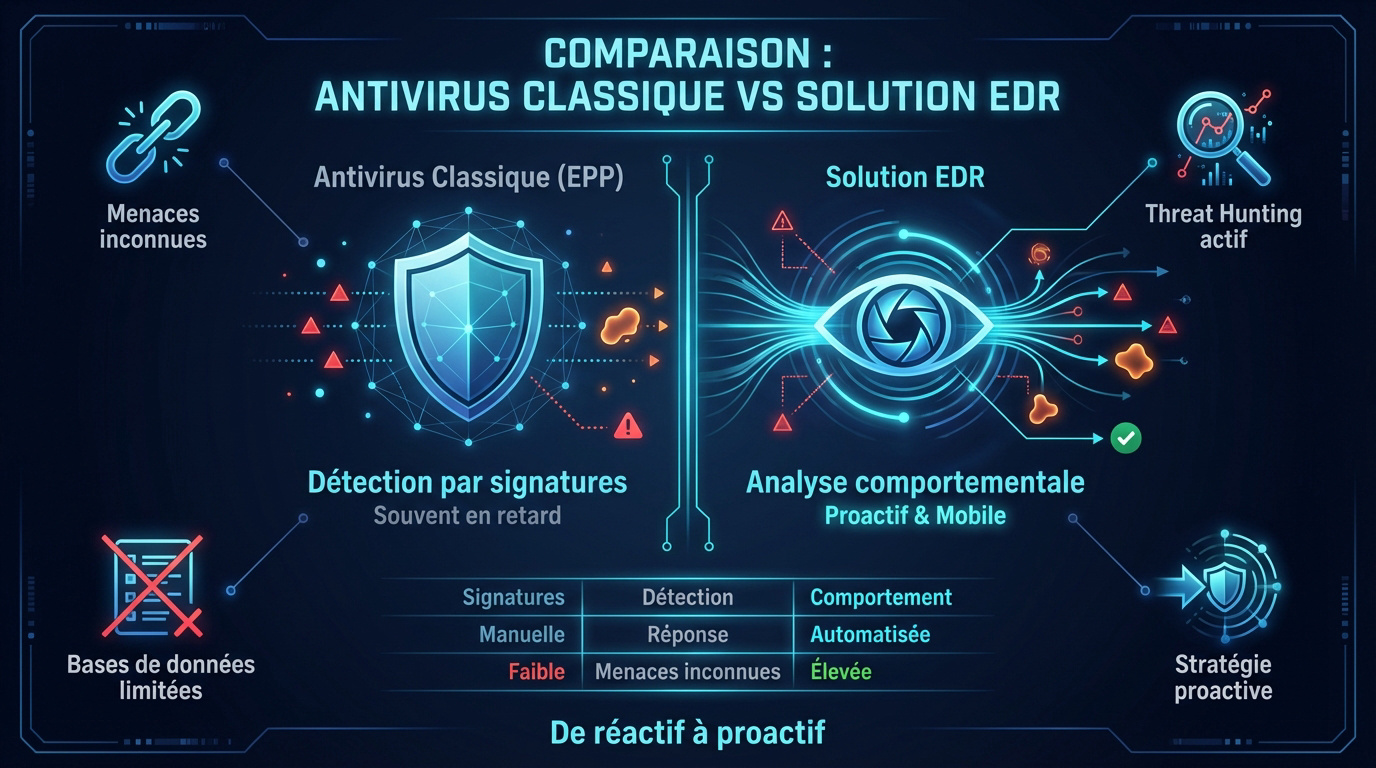

Les limites de l’EPP face aux nouvelles signatures de virus

Les bases de données de menaces sont aujourd’hui insuffisantes. Les pirates créent des milliers de variantes chaque jour. La liste noire est donc toujours en retard.

L’antivirus classique (EPP) est impuissant face aux attaques polymorphes. Ces virus mutent pour éviter d’être reconnus. Sans analyse comportementale, ils passent totalement inaperçus.

| Fonctionnalité | Antivirus Classique (EPP) | Solution EDR |

|---|---|---|

| Méthode de détection | Signatures | Comportement |

| Réponse aux incidents | Manuelle | Automatisée |

| Menaces inconnues | Faible | Elevée |

| Visibilité réseau | Faible | Elevée |

| Analyse forensique | Faible | Elevée |

L’EPP est un mur statique. L’EDR est une garde active et mobile.

Passer d’une sécurité réactive à une stratégie proactive

Valorisez la recherche active de menaces, le threat hunting. On ne se contente plus d’attendre l’alerte. On cherche les signes d’une intrusion déjà présente.

Il faut impérativement anticiper les intrusions. En comprenant les tactiques des attaquants, on renforce les défenses avant le choc. C’est une stratégie de sécurité proactive indispensable aujourd’hui.

L’objectif est de réduire la surface d’attaque. Moins de failles exploitables signifie moins de risques de paralysie totale.

L’EDR endpoint detection permet de bloquer les attaques sans fichier que les antivirus ignorent souvent.

Ne subissez plus les attaques. Prenez enfin l’initiative sur votre propre réseau.

Les trois piliers pour une réponse aux incidents efficace

Une fois la menace détectée, tout se joue sur la capacité à réagir vite et bien grâce à trois piliers fondamentaux.

Investigation approfondie et recherche des causes racines

Les capacités forensiques permettent de disséquer l’attaque avec précision. Il faut impérativement comprendre comment le pirate a réussi à entrer. L’EDR endpoint detection enregistre l’historique complet des actions pour remonter le fil.

Le processus de Root Cause Analysis (RCA) identifie la faille originelle. Cela évite qu’une intrusion similaire ne se reproduise demain. C’est un véritable travail de détective numérique, essentiel pour garantir la résilience de votre infrastructure.

Les rapports générés offrent une clarté bienvenue. Les experts techniques gagnent ainsi un temps précieux lors de l’analyse post-mortem indispensable.

Comprendre l’attaque reste crucial. C’est l’unique moyen efficace pour boucher définitivement les trous de sécurité.

Remédiation automatisée et isolation des postes compromis

Le confinement immédiat change la donne. L’EDR peut isoler un poste du réseau de manière automatique. Cela bloque net la propagation latérale du malware vers vos serveurs critiques.

Le système neutralise les processus malveillants en tuant les tâches suspectes. Il restaure ensuite les fichiers modifiés. La remédiation automatisée agit bien plus rapidement.

- Isolation réseau du terminal

- Suppression des fichiers corrompus

- Arrêt immédiat des processus

- Rollback des modifications système

La réponse est chirurgicale. On stoppe le mal sans avoir besoin d’arrêter toute l’activité de l’entreprise.

Réduction du temps de détection et de réponse aux cybermenaces

En cybersécurité, le temps est votre pire ennemi ou votre meilleur allié selon vos outils.

Délai nécessaire pour identifier une intrusion ou une activité suspecte sur le réseau.

Temps écoulé pour nettoyer les systèmes et restaurer l’activité après une alerte.

Accélération du MTTD face aux ransomwares et APT

L’EDR endpoint detection réduit drastiquement le MTTD. Déceler une intrusion en quelques minutes plutôt qu’en plusieurs mois change radicalement l’issue de l’attaque.

L’impact sur la limitation des pertes est direct. Face au ransomware, chaque seconde compte avant le chiffrement. Une détection précoce sauve vos sauvegardes et votre continuité d’activité.

Les menaces persistantes avancées (APT) sont aussi visées. Ces attaques discrètes sont débusquées par la surveillance constante des flux de données 24h/24.

La rapidité est vitale. Moins d’exposition signifie moins de dégâts.

Optimisation du MTTR pour une reprise d’activité rapide

Le MTTR chute grâce à l’automatisation intégrée. Le nettoyage ne nécessite plus de réinstaller manuellement chaque machine du parc informatique de l’entreprise.

L’EDR agit sur tout le parc en un clic. L’humain intervient ensuite pour valider la remédiation. Cette synergie dépasse largement l’efficacité d’une simple intervention humaine isolée.

Cela réduit fortement les coûts financiers. Une reprise rapide limite les pertes d’exploitation liées à l’arrêt brutal de votre production.

Votre entreprise redevient opérationnelle. Le cauchemar s’arrête vite.

Réussir son intégration opérationnelle sans sacrifier la performance

Déployer un tel outil peut faire peur, mais avec la bonne méthode, l’impact sur vos équipes et vos machines reste minime.

Articulation avec un SOC et gestion intelligente des alertes

L’EDR endpoint detection alimente directement votre SOC. Les données de télémétrie remontent vers des experts qui supervisent votre sécurité globale. C’est un duo gagnant pour une visibilité totale.

Trop de notifications tuent la vigilance des analystes. Pour limiter la fatigue des alertes, utilisez le filtrage intelligent. Priorisez uniquement les incidents critiques pour garder vos équipes concentrées et réactives.

L’IA doit être affinée avec précision. Cela évite de bloquer vos logiciels métiers légitimes à cause de simples faux positifs.

- Corrélation des logs

- Priorisation des alertes

- Formation des analystes

Déploiement fluide et respect des ressources matérielles

Les agents modernes sont légers et totalement transparents pour l’utilisateur. L’installation se fait sans douleur. Votre productivité n’est jamais impactée par la surveillance.

La sécurité doit suivre l’employé partout, même en BYOD. L’EDR protège les accès quel que soit le réseau. Vos terminaux distants restent sécurisés en permanence.

Une bonne solution s’intègre naturellement à vos systèmes existants. Elle évite les conflits logiciels majeurs lors de son déploiement.

La performance de vos machines reste préservée. Vos collaborateurs travaillent sereinement pendant que l’EDR veille silencieusement sur leurs données sensibles.

L’EDR assure une surveillance comportementale continue, une visibilité unifiée du parc et une remédiation automatisée face aux menaces complexes. Adoptez cette protection proactive dès maintenant pour isoler les incidents avant qu’ils ne paralysent votre activité. Sécurisez durablement votre futur numérique avec une détection intelligente et ultra-rapide.

FAQ

Concrètement, qu’est-ce qu’une solution EDR pour mes terminaux ?

L’EDR, ou Endpoint Detection and Response, est une technologie de cybersécurité conçue pour surveiller vos appareils en continu, 24h/24 et 7j/7. Contrairement aux outils classiques, il ne se contente pas de bloquer les fichiers connus ; il analyse les comportements sur chaque point de terminaison pour détecter et répondre aux menaces, même les plus sophistiquées comme les ransomwares.

Il protège une grande variété d’équipements : vos ordinateurs de bureau et portables, mais aussi les téléphones mobiles, les machines virtuelles et même les objets connectés (IoT). C’est un véritable gardien numérique qui aide les analystes à identifier les intrusions et à stopper leur propagation sur tout votre réseau.

Quelle est la différence entre un antivirus classique et un EDR ?

L’antivirus traditionnel (EPP) fonctionne comme un mur statique : il utilise des bases de données de signatures pour bloquer les menaces déjà répertoriées. L’EDR va beaucoup plus loin en offrant une protection active. Il est capable de débusquer des menaces inconnues en analysant des comportements suspects, appelés indicateurs de compromission (IOC).

Alors que l’antivirus se concentre sur la prévention passive, l’EDR apporte la visibilité et l’automatisation nécessaires pour réagir immédiatement. Il permet de comprendre comment une attaque a eu lieu et d’agir vite pour empêcher que le pirate ne se déplace sur d’autres serveurs.

Une solution EDR risque-t-elle de ralentir mes ordinateurs ?

C’est une question légitime, car la surveillance continue consomme forcément quelques ressources (CPU, mémoire). Cependant, les solutions modernes sont optimisées pour être les plus légères possible. Elles utilisent des agents logiciels discrets qui privilégient l’analyse comportementale intelligente plutôt que des scans de fichiers lourds et répétitifs.

L’objectif des fabricants est de trouver le bon équilibre entre une sécurité maximale et une faible empreinte technique. En général, l’impact sur le travail quotidien de vos collaborateurs reste minime, leur permettant de rester productifs tout en étant protégés contre les attaques sans fichier.

Comment l’EDR aide-t-il à réagir après une cyberattaque ?

L’EDR est un outil précieux pour la remédiation. Grâce à l’enregistrement historique des données, il permet de mener une investigation approfondie pour déterminer l’origine de la faille et ce qui a été touché. Cela évite qu’une même intrusion ne se reproduise plus tard.

De plus, il permet d’automatiser certaines réponses critiques : il peut isoler instantanément un poste infecté du reste du réseau ou tuer un processus malveillant en un clic. Cette rapidité réduit drastiquement le temps de résolution (MTTR) et limite les pertes financières liées à un arrêt d’activité.

Est-il possible d’intégrer l’EDR à un centre de surveillance (SOC) ?

Absolument, c’est même une combinaison gagnante. L’EDR alimente le SOC (Security Operations Center) en données de télémétrie précises. En utilisant l’intelligence artificielle, le système peut corréler ces informations avec d’autres alertes pour ne présenter aux experts que les incidents réellement critiques, évitant ainsi la fatigue des alertes.

Cette intégration permet une vision unifiée de votre sécurité, que vos employés soient au bureau ou en télétravail. En cas de comportement suspect, le SOC peut agir à distance via l’EDR pour révoquer des accès ou confiner un appareil en quelques secondes, garantissant une protection constante.