Votre équipe SOC croule-t-elle sous des montagnes de logs éparpillés sans jamais détecter les réelles intrusions à temps ? Adopter un SIEM permet de centraliser la collecte et l’analyse de vos données en temps réel pour obtenir enfin une visibilité complète sur votre posture de sécurité. Ce guide pratique vous explique comment corréler vos événements et utiliser l’IA pour transformer vos alertes en une défense proactive et conforme aux exigences réglementaires.

- Pourquoi le SIEM est le cerveau de votre défense numérique

- 5 étapes clés pour transformer vos logs en alertes

- Comment l’IA réduit-elle la fatigue des analystes ?

- Construire un parcours de maturité cyber sans se noyer

- Justifier le coût et choisir la bonne solution

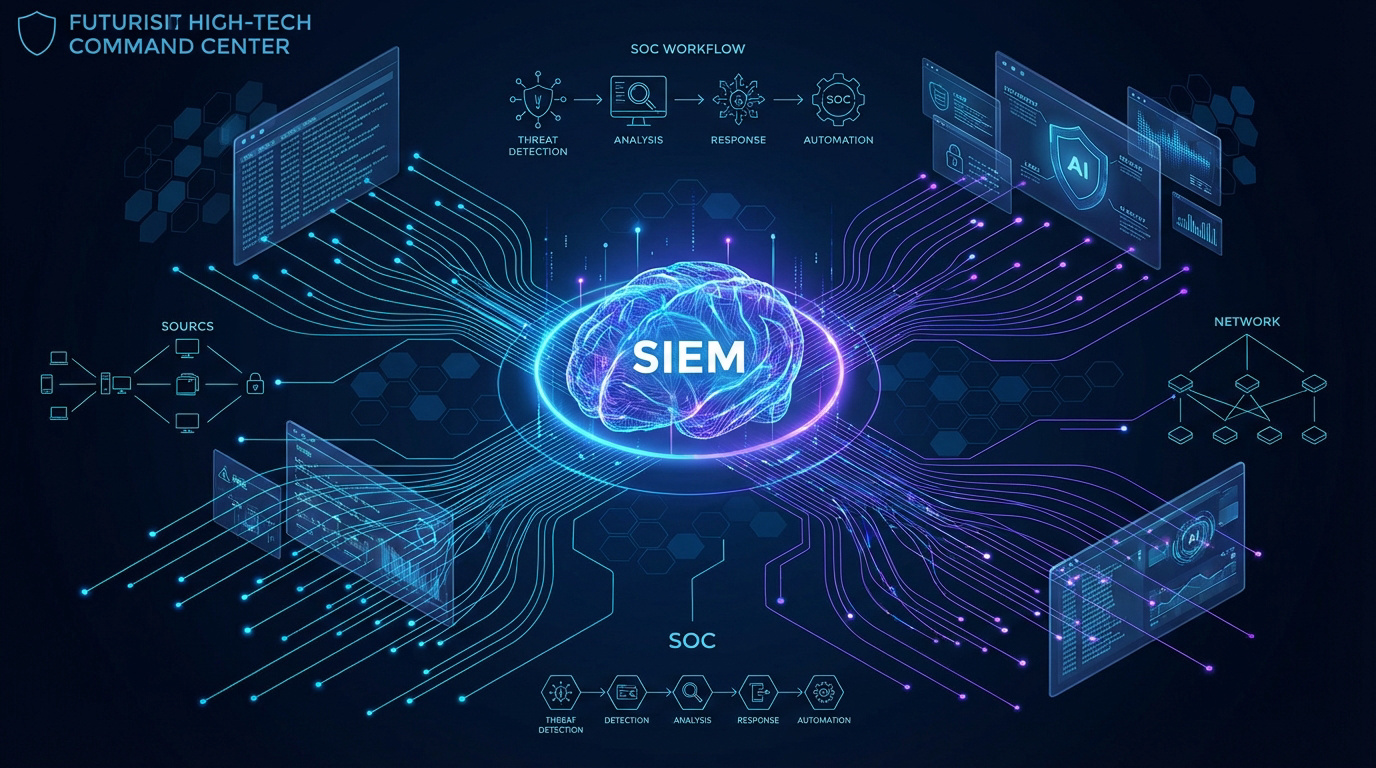

Pourquoi le SIEM est le cerveau de votre défense numérique

Après avoir planté le décor sur l’insécurité numérique, il est temps de comprendre l’outil qui centralise tout. Le SIEM n’est pas apparu par magie, c’est le fruit d’une évolution logique.

L’héritage technique né de la fusion SIM et SEM

Le SIEM est né au début des années 2000. Il fusionne la gestion des informations (SIM) et des événements (SEM). Cette alliance historique permet de stocker et d’analyser les données.

Les entreprises croulaient sous des logs éparpillés partout. Il fallait absolument un point de collecte unique. La centralisation des données est devenue une nécessité pour ne plus travailler en silo.

SIM : Stockage et analyse des données à long terme. SEM : Surveillance et alertes en temps réel. SIEM : Fusion des deux pour une visibilité totale.

On ne se contente plus de garder de simples traces. Les outils modernes font parler les données via l’analyse active. Le passage du stockage passif à l’intelligence artificielle change la donne.

Le rôle pivot au sein du Security Operations Center

Pour les analystes du SOC, ce logiciel est le tableau de bord quotidien. C’est leur outil de travail principal pour qualifier chaque incident. Sans lui, impossible de trier les milliers d’alertes.

Le flux de données est constant et massif. L’outil doit réagir à la seconde près pour stopper une intrusion. La surveillance en temps réel garantit une réactivité indispensable face aux menaces.

L’analyste évite d’être aveugle face aux mouvements latéraux des pirates. Ce dispositif offre une vision panoramique indispensable sur toute l’infrastructure. C’est le seul moyen d’avoir une surveillance globale et cohérente.

Clarifier le match SIEM versus SOAR et XDR

Le SIEM collecte, le SOAR agit, et l’XDR unifie les couches. Les périmètres d’action diffèrent selon les besoins de l’entreprise. Les frontières sont parfois floues mais restent bien réelles.

Centralise et corrèle les logs de toutes les sources pour la conformité et la détection.

Automatise la réponse après l’alerte grâce à des playbooks et réduit l’effort manuel.

Le SOAR intervient pour automatiser la réponse juste après l’alerte. Il utilise des scénarios pré-établis pour bloquer une attaque. C’est véritablement le bras armé de votre détection SIEM sécurité.

Chaque brique technologique possède sa propre utilité spécifique. Ne voyez pas ces outils comme des concurrents frontaux mais comme des alliés. Ils se complètent pour renforcer votre posture globale.

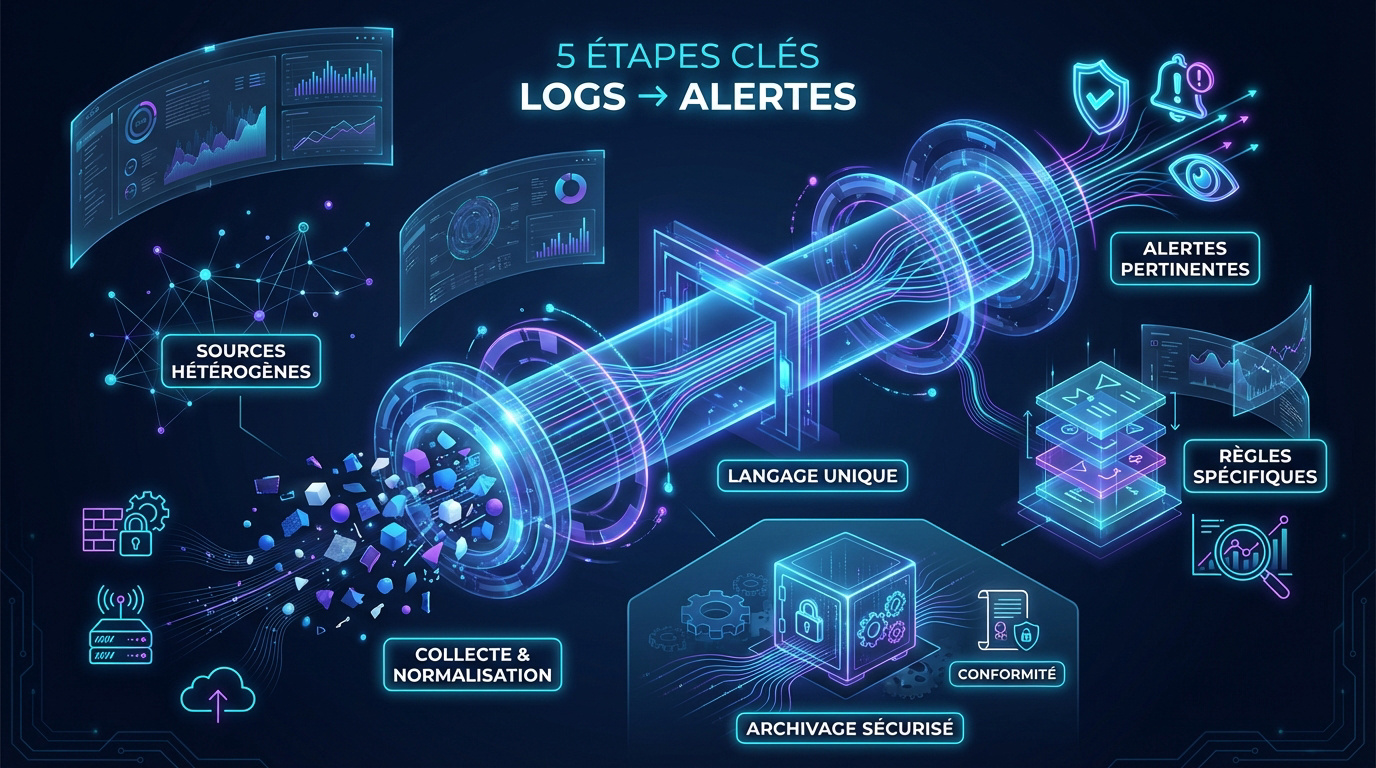

5 étapes clés pour transformer vos logs en alertes

Comprendre l’utilité du SIEM est une chose, mais comment fonctionne concrètement cette machine à traiter de la donnée brute ? Tout commence par la récolte.

- Collecte (firewalls, serveurs)

- Normalisation (format commun)

- Corrélation (liens entre événements)

- Détection (alertes basées sur des règles)

- Archivage (conformité et analyse)

Collecte et normalisation pour parler une langue unique

On pioche partout : pare-feu, serveurs, applications. C’est un travail de fourmi initial. Cette étape permet d’agréger les journaux provenant de toute l’infrastructure pour obtenir une vue centralisée complète.

Transformer des formats hétérogènes en données lisibles est impératif. Sans cette étape, la corrélation est impossible. C’est le dictionnaire commun qui permet au système de comprendre des sources technologiques totalement différentes.

Des données sales produisent des alertes inutiles. La propreté du flux est votre priorité absolue. Un tri rigoureux dès le départ évite la surcharge et garantit la pertinence des analyses futures.

Corrélation d’événements et détection des menaces

Une alerte isolée ne dit rien. Trois alertes liées racontent une intrusion sérieuse. Le SIEM met en relation ces points disparates pour identifier des modèles d’attaque qui resteraient invisibles autrement.

Il faut coller aux réalités du métier. Ne copiez pas bêtement des modèles standards inadaptés. Les règles de corrélation doivent refléter vos risques réels pour réduire efficacement les faux positifs quotidiens.

On suit le fil d’Ariane à travers les logs. C’est là que le SIEM brille vraiment. En reliant une connexion suspecte à une exécution de script, il dévoile une narration d’attaque complexe.

Archivage sécurisé pour la conformité RGPD et PCI-DSS

La loi impose de garder des traces. C’est une contrainte, mais aussi une protection juridique. Stocker vos journaux d’événements permet de répondre aux exigences strictes de conservation des données numériques.

Les auditeurs adorent les rapports propres du SIEM. Cela prouve votre sérieux en matière de conformité. Maîtriser ses logs facilite grandement la validation des bases de la cybersécurité lors des contrôles externes.

Une fois l’attaque passée, on fouille les archives. C’est la boîte noire de votre réseau. L’analyse post-incident s’appuie sur ces données historiques pour comprendre la faille et renforcer votre SIEM sécurité.

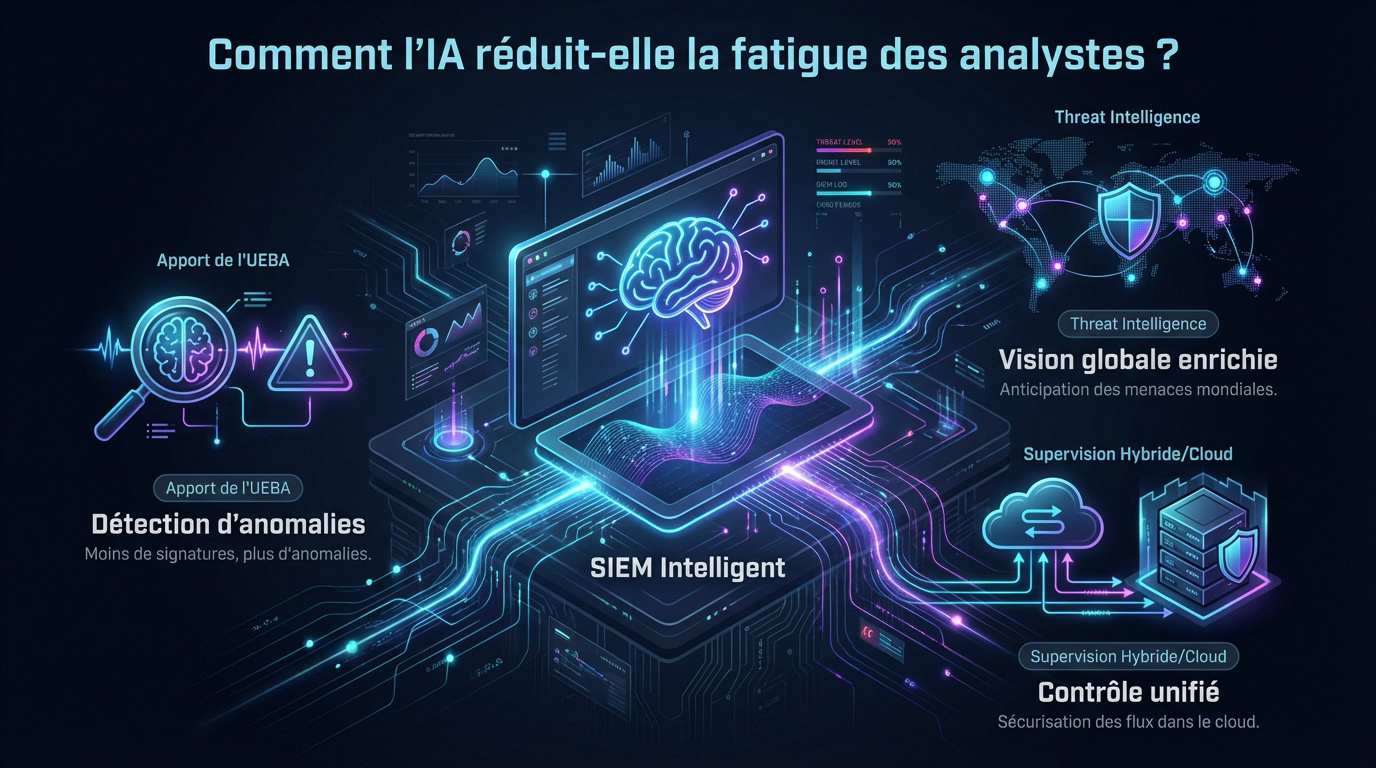

Comment l’IA réduit-elle la fatigue des analystes ?

Mais traiter des millions de logs manuellement est épuisant. C’est ici que l’intelligence artificielle entre en scène pour épauler l’humain.

Apport de l’UEBA pour traquer les comportements suspects

Le Machine Learning transforme radicalement la détection. On ne traque plus seulement des signatures figées. Le système identifie désormais des anomalies invisibles à l’œil nu.

L’UEBA utilise le Machine Learning pour établir une base de comportement « normal » et signale les anomalies au lieu de se fier uniquement à des signatures statiques.

L’analyse comportementale (UEBA) définit une norme pour chaque utilisateur. Le logiciel apprend les habitudes de connexion quotidiennes. Tout écart brusque devient suspect et déclenche une alerte immédiate.

Cette technologie réduit drastiquement le bruit ambiant. Les modèles statistiques écartent les événements sans importance. L’analyste peut enfin se focaliser sur les menaces réelles.

Threat Intelligence pour enrichir la vision globale

Le SIEM moderne ingère des flux de données externes. Il se connecte aux bases de connaissances mondiales. On identifie ainsi les méthodes actuelles des pirates internationaux.

L’enrichissement des données se fait de manière automatique. Une adresse IP douteuse est immédiatement marquée comme malveillante. Plus besoin de fouiller manuellement dans des bases tierces.

L’anticipation devient alors la règle d’or. On neutralise les vecteurs d’attaque avant l’intrusion. La défense passe d’un mode réactif à une protection proactive efficace.

Supervision des logs en environnement hybride et cloud

Le cloud impose de nouveaux défis techniques majeurs. Les données sont dispersées et souvent hors de portée. L’extraction via API devient indispensable pour tout centraliser.

L’unification des services SaaS et PaaS est impérative. Le SIEM sécurité doit fusionner le local et le distant. C’est l’unique solution pour garder une visibilité totale.

La protection des flux en transit reste primordiale. Les logs voyagent sur le réseau public mondial. Ils doivent impérativement être chiffrés pour garantir leur intégrité totale.

| Aspect | Avantages | Inconvénients |

|---|---|---|

| IA & Automatisation | Réduction des tâches manuelles répétitives. | Risque de surcharge si mal configuré. |

| Centralisation Cloud | Visibilité complète sur l’infrastructure. | Complexité de mise en œuvre initiale. |

Construire un parcours de maturité cyber sans se noyer

Inutile de vouloir tout automatiser dès le premier jour. La sécurité est un marathon, pas un sprint, et la maturité se construit par paliers.

Passer de la simple surveillance à l’automatisation SOAR

Tracez vos étapes de progression avec soin. Commencez par collecter proprement vos logs critiques. Ne visez pas l’exhaustivité immédiate, soyez sélectifs.

L’intégration du SOAR change vraiment la donne. Une fois les alertes fiables, automatisez les réponses simples. Bloquer un compte suspect peut se faire sans humain.

L’automatisation libère des heures précieuses. Vos experts peuvent enfin faire de la vraie investigation. C’est un gain de temps massif pour vos équipes.

Techniques concrètes pour limiter les faux positifs

Affinez vos règles initiales sans attendre. Éliminez les alertes qui ne mènent à rien. Un SIEM qui crie tout le temps est ignoré.

Évitez la surcharge mentale de vos analystes. Trop d’informations tue l’information. Priorisez les alertes selon la criticité des actifs touchés pour rester efficace.

Proposez des méthodes de validation rigoureuses. Testez vos règles régulièrement. Assurez-vous qu’elles détectent encore les attaques réelles d’aujourd’hui.

- Supprimer les règles redondantes

- Ajuster les seuils de déclenchement

- Utiliser des listes blanches pour les processus métiers connus

Surveiller le télétravail et les accès BYOD

Analysez les risques du télétravail moderne. Le périmètre a littéralement explosé. Chaque salon est devenu une extension du réseau d’entreprise.

Surveiller le BYOD est devenu une nécessité. Les terminaux personnels sont souvent peu sécurisés. Le SIEM doit détecter leurs connexions et leurs comportements.

Faites le lien entre menaces internes et externes. Une erreur humaine à domicile ouvre la porte. La visibilité doit rester totale partout.

Justifier le coût et choisir la bonne solution

On arrive au nerf de la guerre : le budget. Comment convaincre votre direction que cet investissement est vital pour la survie de la boîte ?

Critères de sélection adaptés à votre taille d’entreprise

Regardez la capacité d’ingestion et la facilité d’usage. Un outil trop complexe restera inutilisé sur une étagère. Privilégiez l’efficacité immédiate pour vos équipes.

Avez-vous une équipe 24/7 ? Si non, préférez un SIEM managé ou très automatisé. Ne surestimez pas vos forces internes, car la gestion humaine est coûteuse.

Le coût dépend souvent de la quantité de logs. Calculez bien votre débit avant de signer. Une mauvaise estimation peut faire exploser votre facture annuelle.

| Critère | PME | Grande Entreprise | Recommandation |

|---|---|---|---|

| Budget | Faible / Prévisible | Élevé / Flexible | Adapter au ROI |

| Expertise requise | Limitée (Managé) | Élevée (SOC interne) | Évaluer vos RH |

| Volume de logs | Faible | Très élevé | Calculer le débit |

| Type de déploiement | Cloud / SaaS | Hybride / On-premise | Priorité agilité |

Argumenter la valeur ajoutée face aux décideurs financiers

Préparer les arguments financiers. Parlez de réduction de risques. Une attaque coûte plus cher qu’une licence annuelle de SIEM sécurité pour votre structure.

Les amendes RGPD sont réelles et massives. L’outil est une assurance contre la faillite potentielle suite à une fuite de données. C’est une protection indispensable aujourd’hui.

On gagne du temps sur les audits. La centralisation simplifie la vie de toute la DSI. Moins de tâches manuelles signifie plus de temps pour l’innovation.

Pourquoi le SIEM ne remplace pas vos antivirus

Clarifier la hiérarchie des outils. L’antivirus est un soldat en première ligne. Le SIEM est le général dans son bunker qui supervise tout le champ de bataille.

Le logiciel ne remplace pas les agents locaux. Il les écoute et coordonne leurs rapports pour comprendre l’ensemble. Consultez ce guide pro de la cybersécurité pour voir l’articulation.

La détection globale a besoin du blocage ciblé. C’est l’alliance de la stratégie et de la tactique. L’un sans l’autre laisse des failles béantes.

Maîtriser votre SIEM sécurité permet de centraliser vos logs, d’automatiser la détection d’anomalies via l’IA et de garantir votre conformité RGPD. Anticipez dès maintenant les menaces pour protéger durablement votre infrastructure hybride. Transformez votre surveillance passive en une défense proactive pour assurer l’avenir numérique de votre organisation.

FAQ

C’est quoi exactement un SIEM en cybersécurité ?

Le SIEM, ou Security Information and Event Management, est une solution intelligente qui agit comme le centre de contrôle de votre sécurité numérique. Son rôle est de collecter et d’analyser en temps réel d’énormes volumes de données provenant de vos serveurs, applications et utilisateurs pour vous offrir une vision panoramique de votre protection.

C’est un outil indispensable pour les centres d’opérations de sécurité (SOC), car il permet de détecter des menaces complexes et d’enquêter rapidement sur les incidents. En regroupant toutes les informations sur une plateforme unique, il transforme des milliers de logs éparpillés en une source de vérité claire et exploitable.

Quelles sont les étapes pour bien installer un SIEM dans mon entreprise ?

L’implémentation réussie d’un SIEM commence par une évaluation précise de vos besoins et du volume de données (en Go/jour) que vous allez traiter. Une fois la solution choisie, la phase technique débute par la collecte des journaux de vos équipements critiques, comme les pare-feu et les serveurs, suivie de la normalisation pour que toutes les données parlent la même langue.

Vient ensuite l’étape cruciale de la corrélation, où le système lie des événements isolés pour identifier des schémas d’attaque. Pour que l’outil reste efficace sur le long terme, il est essentiel de procéder à une optimisation continue, en affinant les alertes et en intégrant l’automatisation pour réduire le travail manuel de vos équipes.

Quelle est la différence entre un SIEM, un SOAR et un XDR ?

Ces trois solutions sont complémentaires mais ont des missions bien distinctes. Le SIEM est le spécialiste de la collecte et de l’analyse de logs pour la visibilité et la conformité. Le SOAR, de son côté, est le bras armé qui automatise la réponse aux alertes grâce à des scénarios prédéfinis (playbooks), permettant de gagner un temps précieux lors d’une crise.

Le XDR est une évolution plus récente qui unifie la détection sur plusieurs couches (emails, réseaux, endpoints) pour offrir un contexte plus riche que le SIEM seul. Si le SIEM est parfait pour l’archivage long terme et les audits, le XDR et le SOAR se concentrent sur la rapidité d’action et l’efficacité opérationnelle face aux pirates.

Comment choisir la solution SIEM la plus adaptée à mes besoins ?

Le choix dépend avant tout de votre maturité technique et de vos obligations légales. Si vous devez respecter des normes comme le RGPD ou ISO 27001 avec un archivage long terme, un SIEM est indispensable. Pour une grande entreprise avec un SOC interne, il offre une puissance d’analyse forensique inégalée, tandis qu’une PME pourra se tourner vers des solutions plus simples ou managées.

Pensez aussi à l’aspect matériel et financier : un SIEM peut être gourmand en ressources (processeurs multi-cœurs, stockage SSD rapide) et son coût varie souvent selon le volume de logs ingérés. L’objectif est de trouver l’équilibre entre une visibilité totale et une gestion budgétaire maîtrisée pour ne pas se laisser déborder par la complexité technique.

Est-ce qu’un SIEM peut remplacer mon antivirus classique ?

Pas du tout, ce sont des outils qui travaillent main dans la main. L’antivirus est votre soldat de première ligne qui bloque les menaces connues sur chaque poste de travail. Le SIEM, lui, est le général dans son bunker : il ne remplace pas les agents locaux, mais il les écoute et coordonne leurs rapports pour comprendre la stratégie globale d’une attaque.

Cette alliance entre la tactique (l’antivirus) et la stratégie (le SIEM) est ce qui rend votre défense robuste. Le logiciel de gestion d’événements apporte la vision d’ensemble nécessaire pour repérer des mouvements suspects qu’un simple antivirus ne pourrait pas voir de manière isolée.