Craignez-vous que vos fichiers personnels tombent entre de mauvaises mains lors d’un transfert ou d’un vol de matériel ? Le chiffrement données transforme vos informations sensibles en un texte chiffré illisible sans une clé cryptographique spécifique, garantissant ainsi une confidentialité totale au repos comme en transit. Découvrez comment les algorithmes AES ou RSA protègent votre vie privée et comment auditer votre stratégie pour rester serein face aux futures menaces numériques.

- Comprendre le chiffrement pour protéger vos fichiers

- 3 algorithmes majeurs pour sécuriser vos données

- Protéger les données au repos et en mouvement

- Gérer vos clés de sécurité sans faire d’erreur

- Guide pratique pour auditer votre stratégie de sécurité

- Futur du chiffrement et informatique quantique

Comprendre le chiffrement pour protéger vos fichiers

Avez-vous déjà pensé à ce qui arriverait si vos documents personnels tombaient entre de mauvaises mains ? Pour éviter que vos données ne restent nues et vulnérables, il existe une solution radicale : le chiffrement.

Texte brut : Donnée lisible et compréhensible.

Texte chiffré : Donnée transformée en une suite de caractères incohérents.

Chiffrement : Processus de transformation utilisant un algorithme et une clé.

Différence entre texte brut et texte chiffré

Le texte brut est un document classique que n’importe qui peut lire. Une fois chiffré, il devient un véritable fouillis numérique. Cette suite de caractères est totalement illisible.

L’algorithme fonctionne comme une machine à broyer l’information. Il réorganise les données selon une logique complexe. Sans la recette précise, le message original est définitivement perdu.

La clé est alors l’outil indispensable de ce système. Elle seule permet de remettre les pièces du puzzle dans l’ordre. C’est le secret qui garantit votre confidentialité.

Pourquoi le codage n’est pas du chiffrement

Coder un fichier, comme en Base64, assure uniquement la compatibilité. Ce n’est pas une mesure de sécurité. Il s’agit d’une simple traduction publique.

N’importe quel utilisateur peut inverser ces formats sans secret. Il n’existe aucune barrière réelle contre les curieux. Les pirates décodent ces données en un instant.

Le chiffrement cache le sens profond de vos fichiers. Le codage change uniquement la forme, comme l’alphabet Morse. La confidentialité est donc totalement absente ici.

L’impact sur la vitesse de votre ordinateur

Le chiffrement sollicite directement votre processeur lors des accès. Chaque lecture de fichier impose un calcul mathématique. C’est une opération instantanée mais bien réelle.

Sur un SSD moderne, la latence est souvent imperceptible. Les puces récentes possèdent des circuits dédiés pour ces calculs. Un vieux disque dur sera plus ralenti.

Pour les machines poussives, soyez stratégiques dans vos choix. Ne chiffrez que vos dossiers sensibles au lieu du système. Cela préserve vos ressources globales.

Si votre ordinateur ralentit, privilégiez le chiffrement de vos dossiers personnels importants plutôt que de l’intégralité du disque dur pour économiser votre processeur.

3 algorithmes majeurs pour sécuriser vos données

Passer de la théorie à la pratique demande de s’intéresser aux outils mathématiques qui protègent nos fichiers. Ces algorithmes sont les véritables gardiens de notre vie numérique au quotidien.

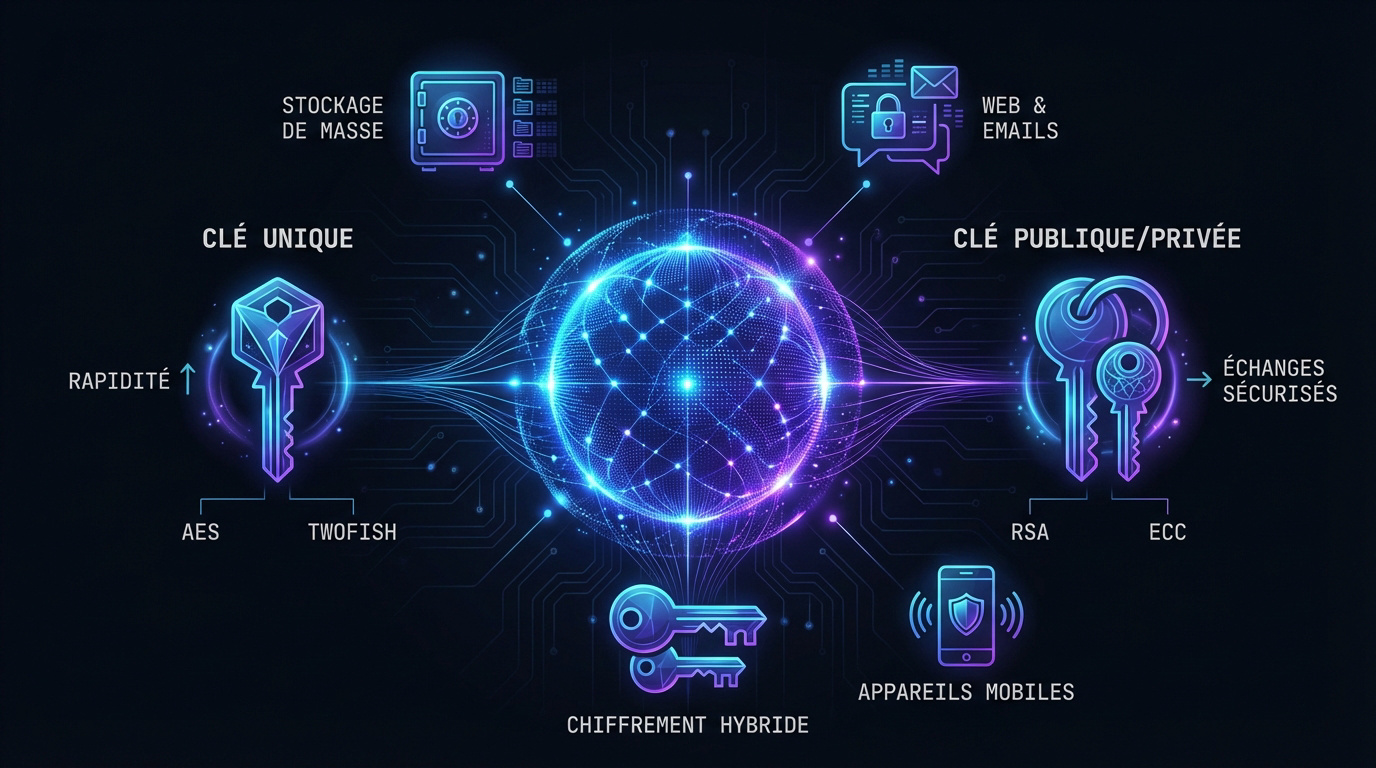

AES et Twofish : la rapidité du symétrique

Le chiffrement symétrique repose sur une clé unique. C’est exactement la même clé qui verrouille et déverrouille votre coffre-fort numérique. Ce système est simple et redoutablement efficace.

L’AES s’impose comme le standard absolu de l’industrie. Sa robustesse est telle qu’un supercalculateur mettrait des milliards d’années à briser ce verrou. C’est une sécurité totale pour vos documents sensibles.

Sa vitesse d’exécution est son plus grand atout. Cela le rend parfait pour traiter des archives volumineuses. On l’utilise donc naturellement pour sécuriser nos disques durs sans ralentir l’ordinateur.

RSA et ECC : la sécurité des échanges publics

Ici, on utilise un duo de clés complémentaire. La clé publique est partagée avec tout le monde sans crainte. En revanche, votre clé privée reste jalousement gardée sur votre appareil personnel.

C’est la technologie qui sécurise vos emails et vos achats en ligne. Elle permet de discuter avec un site inconnu en toute confiance. Aucun tiers ne peut intercepter ou lire vos échanges privés.

Toutefois, ces calculs mathématiques sont assez lourds. Ces algorithmes sont bien plus lents que l’AES. On les réserve donc généralement à l’échange de petits secrets ou de signatures numériques.

Choisir la méthode selon le volume de données

Le choix dépend de votre usage concret. Pour un simple mail, l’asymétrique est idéal. Mais pour une sauvegarde de 1 To, le chiffrement données symétrique s’impose pour gagner du temps.

On utilise l’asymétrique pour envoyer une clé AES en toute sécurité. Ensuite, l’AES prend le relais pour chiffrer le gros des fichiers. C’est clairement le meilleur des deux mondes.

Voici un résumé rapide des usages recommandés pour vos outils :

- AES pour la protection des disques durs.

- RSA pour la validité des signatures de mails.

- ECC pour la sécurité sur mobiles légers.

1 clé partagée, ultra-rapide, idéal pour le stockage de masse.

2 clés (publique/privée), plus lent, parfait pour les échanges sécurisés.

Protéger les données au repos et en mouvement

Passer des algorithmes purs aux situations réelles où vos données risquent d’être interceptées ou volées physiquement demande une vigilance de chaque instant pour votre sécurité numérique.

Sécuriser les disques durs et le stockage local

Le vol physique de votre matériel reste une menace concrète. Si votre PC disparaît, le chiffrement complet empêche le voleur de lire vos photos ou vos contrats confidentiels.

Des outils comme BitLocker ou VeraCrypt sont indispensables. Ils créent une barrière infranchissable dès le démarrage de la machine. Cela sécurise aussi vos clés USB contre toute intrusion.

Il est vital de se protéger contre les risques de vol de données. Une simple perte matérielle peut devenir un cauchemar sans cette précaution. Pensez-y sérieusement.

Chiffrement en transit pour les emails et le web

Le tunnel sécurisé SSL/TLS protège vos échanges. Vos données voyagent alors dans un tube opaque à travers les câbles du réseau mondial. Personne ne peut voir leur contenu.

Repérez toujours le petit cadenas vert dans votre navigateur. C’est la preuve visuelle indispensable. Elle garantit que personne ne peut écouter votre conversation privée avec le serveur distant.

| État de la donnée | Risque principal | Solution de chiffrement |

|---|---|---|

| Au repos (disque) | Vol physique | BitLocker / VeraCrypt |

| En transit (web) | Interception réseau | SSL/TLS (HTTPS) |

| En traitement (RAM) | Espionnage mémoire | Enclaves sécurisées |

Enclaves sécurisées pour les données en traitement

L’informatique confidentielle est une avancée majeure. Même quand un logiciel utilise vos données en RAM, elles peuvent rester chiffrées. Cela évite les fuites durant l’usage actif.

Habituellement, un processeur doit « déballer » la donnée pour travailler. Cette étape la rend brièvement lisible pour un malware malin présent sur le système. C’est une vulnérabilité classique et dangereuse.

Les enclaves matérielles isolent totalement le calcul. Ce sont des zones protégées du processeur. Le travail se fait à l’abri des regards, même pour un administrateur cloud malveillant.

Gérer vos clés de sécurité sans faire d’erreur

Le meilleur algorithme du monde ne sert à rien si vous perdez la clé ou si vous la laissez sous le paillasson numérique.

Importance du stockage physique et numérique des clés

Utilisez impérativement des coffres-forts numériques pour vos secrets. Un gestionnaire de mots de passe fiable reste l’endroit idéal pour centraliser vos clés privées. C’est simple et efficace pour nous tous.

Ne laissez jamais un fichier de clé sur le disque dur qu’il protège. C’est comme oublier ses clés sur la serrure de sa maison. Séparez toujours le contenant du contenu pour éviter le pire.

Les professionnels devraient se tourner vers les HSM. Ces modules matériels dédiés enferment la clé dans une puce inviolable. La clé ne sort jamais de ce circuit sécurisé pour une protection maximale.

Que faire en cas de perte d’une clé secrète ?

Perdre une clé sans sauvegarde est une fatalité absolue. Vos données deviennent alors un simple bruit numérique totalement irrécupérable. Personne, pas même un expert, ne pourra vous aider à ce stade.

Mettez en place des phrases de secours, ou seed phrases. Ces listes de mots permettent de régénérer une clé perdue après un sinistre. C’est votre filet de sécurité indispensable pour votre chiffrement données.

Sans clé et sans sauvegarde (seed phrase), vos données sont définitivement transformées en bruit numérique irrécupérable.

Établissez une procédure d’urgence claire dès aujourd’hui. Testez régulièrement vos accès de secours pour vérifier leur validité. Ne découvrez pas qu’ils sont invalides le jour où un vrai problème survient chez vous.

Utiliser le MFA pour verrouiller l’accès aux clés

L’authentification à deux facteurs (MFA) est liée au chiffrement. Elle ajoute un verrou indispensable avant d’utiliser vos clés de déchiffrement. C’est une barrière de plus contre les accès non autorisés malveillants.

Je recommande vivement l’usage de clés physiques USB type YubiKey. C’est le rempart le plus solide contre le phishing actuel. Cela bloque aussi efficacement le vol de session à distance sur vos comptes.

La sécurité est une chaîne dont le chiffrement est un maillon. Tout dépend finalement de la solidité de votre identité numérique globale. Restez vigilant sur chaque étape de votre protection en ligne.

Guide pratique pour auditer votre stratégie de sécurité

Proposer maintenant de passer à l’action avec une méthode concrète pour vérifier si votre installation actuelle tient la route.

Scénarios d’usage concret pour les petites entreprises

Pour protéger votre TPE, listez d’abord vos équipements critiques. Chiffrez systématiquement les ordinateurs portables des collaborateurs nomades. Un vol de matériel en déplacement ne doit jamais compromettre vos fichiers clients.

Anticiper les freins internes est vital pour l’adoption. Vos salariés redoutent souvent la lenteur ou la perte de codes. Choisissez des outils fluides pour simplifier l’expérience utilisateur au quotidien sans sacrifier la protection.

Voici les actions prioritaires pour sécuriser vos postes de travail :

- Activer BitLocker sur Windows

- Utiliser FileVault

- Chiffrer les sauvegardes externes

Vérifier la sécurité réelle de vos données cloud

Apprendre à décrypter les offres cloud demande de la vigilance. Vérifiez si votre fournisseur détient les clés de déchiffrement. Vous devez rester le seul maître à bord de vos informations sensibles.

Le « Zero Knowledge » représente le Graal de la confidentialité numérique. L’hébergeur stocke vos fichiers sans jamais pouvoir en lire le contenu réel. Vos données sont chiffrées localement avant tout transfert.

Appliquez cette astuce de pro pour vos stockages classiques. Chiffrez vos archives localement avec un outil comme 7-Zip. Envoyez ensuite ces fichiers sécurisés sur Dropbox ou Drive pour une double protection efficace.

Signatures numériques pour garantir l’intégrité

Le hachage (hash) est un concept fondamental en sécurité. C’est l’empreinte digitale d’un document numérique. Elle prouve qu’une simple virgule n’a pas été modifiée par un pirate durant le transfert du fichier.

Lier signature et asymétrie renforce la confiance entre partenaires. Utiliser votre clé privée pour signer un contrat garantit l’authenticité. Votre interlocuteur sait alors que vous êtes bien l’expéditeur légitime et unique du document.

Cette méthode est indispensable pour vos documents officiels. Elle donne une valeur légale à vos PDFs professionnels. Vous sécurisez ainsi tous vos échanges contractuels à distance, même depuis l’autre bout du monde.

Futur du chiffrement et informatique quantique

Lever les yeux vers l’horizon pour comprendre les menaces de demain et comment les lois s’adaptent.

Menaces de l’ordinateur quantique sur vos mots de passe

Le danger quantique approche à grands pas. Ces futurs monstres de calcul pourront briser le RSA en quelques minutes au lieu de plusieurs siècles. Vos protections actuelles deviendront alors totalement inutiles.

Heureusement, les chercheurs créent déjà de nouveaux cadenas mathématiques. Cette cryptographie post-quantique est conçue pour résister à la puissance de ces nouveaux processeurs. L’ANSSI recommande d’ailleurs déjà des solutions hybrides pour sécuriser nos échanges.

Pourtant, il faut tempérer l’urgence immédiate. Ces machines ne sont pas encore prêtes pour une attaque massive. Mais préparer la transition dès aujourd’hui est vital pour protéger nos données sur le long terme.

Chiffrement de bout en bout et vie privée

Il faut valoriser les messageries privées comme Signal ou WhatsApp. Seuls l’expéditeur et le destinataire possèdent les clés de déchiffrement. Même l’application ne peut pas lire vos messages personnels ou vos photos.

Mais attention, cette technologie a ses limites. Si votre téléphone lui-même est infecté par un logiciel espion, le chiffrement ne servira malheureusement à rien. De plus, les métadonnées de vos appels restent souvent visibles par les plateformes.

Cela nourrit un débat sociétal permanent. Entre la protection de la vie privée et les besoins de la police, le chiffrement reste un sujet politique brûlant. C’est un équilibre difficile à trouver.

Obligations légales et respect du RGPD

Le RGPD impose des règles strictes pour protéger nos informations. Pour en savoir plus, consultez ce guide sur la conformité et le chiffrement. C’est un pilier majeur de la sécurité numérique actuelle.

Utiliser le chiffrement données offre un avantage juridique majeur. En cas de fuite, si les données étaient chiffrées, la CNIL considère souvent que l’impact est nul. Cela peut vous éviter des sanctions lourdes et des notifications publiques pénibles.

Enfin, n’oubliez pas les bases de la cyber-hygiène. Le chiffrement n’est qu’une pièce d’un puzzle plus large. Il doit s’accompagner de mots de passe forts et de mises à jour régulières pour être efficace.

Maîtriser le chiffrement AES pour vos disques et le RSA pour vos échanges garantit la confidentialité de vos fichiers. Protégez vos clés dans un coffre-fort numérique et activez le MFA dès maintenant pour sécuriser votre avenir. Vos données restent ainsi illisibles pour tout intrus, assurant votre sérénité numérique.

FAQ

C’est quoi exactement le chiffrement des données ?

Le chiffrement est un procédé qui transforme vos informations lisibles, comme un document ou un message, en un format totalement incompréhensible appelé texte chiffré. C’est une sorte de « fouillis numérique » que personne ne peut déchiffrer sans posséder la clé cryptographique correspondante.

On utilise ce système pour protéger vos fichiers soit lorsqu’ils sont stockés sur un support physique comme un disque dur (données au repos), soit lorsqu’ils circulent sur internet (données en transit). C’est la barrière ultime pour garantir que vos secrets restent bien gardés.

Quelle est la différence entre le chiffrement symétrique et asymétrique ?

Le chiffrement symétrique utilise une seule et même clé pour verrouiller et déverrouiller l’accès. C’est une méthode très rapide, comme l’algorithme AES, idéale pour protéger de gros volumes de données ou des disques entiers. Son seul défi est de partager cette clé unique en toute sécurité avec le destinataire.

Le chiffrement asymétrique, lui, fonctionne avec un duo : une clé publique pour chiffrer et une clé privée pour déchiffrer. C’est plus lent, mais bien plus sûr pour les échanges en ligne comme les emails ou les connexions SSL/TLS, car vous n’avez jamais besoin de transmettre votre clé secrète à qui que ce soit.

Est-ce que le chiffrement va ralentir mon ordinateur ?

Il peut y avoir un impact, surtout sur les écritures aléatoires où l’on a observé des baisses de performance allant jusqu’à 45 % avec des outils comme BitLocker sur certains SSD. Chaque lecture ou écriture demande en effet un calcul mathématique instantané au processeur pour traiter la donnée.

Cependant, sur les machines modernes équipées de puces récentes, ce ralentissement est souvent imperceptible pour un usage quotidien. Si vous ressentez une gêne, vous pouvez choisir de ne chiffrer que vos dossiers les plus sensibles plutôt que l’intégralité de votre système.

Que se passe-t-il si je perds ma clé de chiffrement ?

C’est le risque majeur : sans votre clé ou votre phrase de secours (seed phrase), vos données deviennent définitivement irrécupérables. Elles restent transformées en un bruit numérique que même les meilleurs experts ne pourront pas restaurer. C’est une sécurité absolue qui ne pardonne pas l’oubli.

Pour éviter ce drame, je vous conseille vivement d’utiliser un gestionnaire de mots de passe ou un coffre-fort numérique pour stocker vos clés. Pensez aussi à tester régulièrement vos accès de secours pour être certain qu’ils fonctionnent le jour où vous en aurez vraiment besoin.

Le chiffrement est-il efficace contre les futurs ordinateurs quantiques ?

Les ordinateurs actuels ne peuvent pas briser les protections modernes, mais les futurs ordinateurs quantiques pourraient théoriquement casser des algorithmes comme le RSA en quelques minutes. C’est une menace sérieuse, notamment avec le scénario « récolter maintenant, déchiffrer plus tard ».

Heureusement, les chercheurs travaillent déjà sur la cryptographie post-quantique (CPQ). Ce sont de nouveaux cadenas mathématiques conçus pour résister à cette puissance de calcul phénoménale. La transition vers ces nouvelles normes est déjà en préparation pour sécuriser nos données sur le long terme.

Pourquoi le hachage n’est pas considéré comme du chiffrement ?

Le hachage est une fonction qui crée une empreinte numérique unique de vos données, mais c’est un voyage sans retour. Contrairement au chiffrement, on ne peut pas « déchiffrer » un hash pour retrouver l’information originale. Il ne sert donc pas à cacher un message, mais à vérifier son intégrité.

On l’utilise principalement pour s’assurer qu’un fichier n’a pas été modifié par un tiers ou pour créer des signatures numériques. C’est un outil de preuve de conformité, tandis que le chiffrement est un outil de confidentialité.