Craignez-vous que vos données personnelles ou vos comptes ne tombent entre de mauvaises mains à cause d’une simple erreur ? Cet article détaille la cybersécurité définition pour vous aider à protéger vos systèmes, vos réseaux et vos fichiers contre des menaces de plus en plus sophistiquées. Vous découvrirez les piliers de la protection numérique et des solutions concrètes pour bâtir un véritable rempart autour de votre vie connectée.

- Comprendre la définition de la cybersécurité et ses bases

- 3 menaces courantes qui visent vos données numériques

- Pourquoi l’humain reste le maillon faible du système ?

- Stratégies modernes entre Zero Trust et Cloud hybride

- Détection proactive et impact de l’intelligence artificielle

- Guide de survie et résilience pour les petites entreprises

Comprendre la définition de la cybersécurité et ses bases

Oubliez les images de hackers en capuche dans des caves sombres. La protection de nos vies numériques est devenue un enjeu bien plus concret et quotidien, surtout pour nous qui gardons un œil sur nos proches à Madagascar.

C’est l’ensemble des méthodes, outils et comportements visant à protéger nos systèmes, réseaux et données contre les accès non autorisés ou les attaques malveillantes.

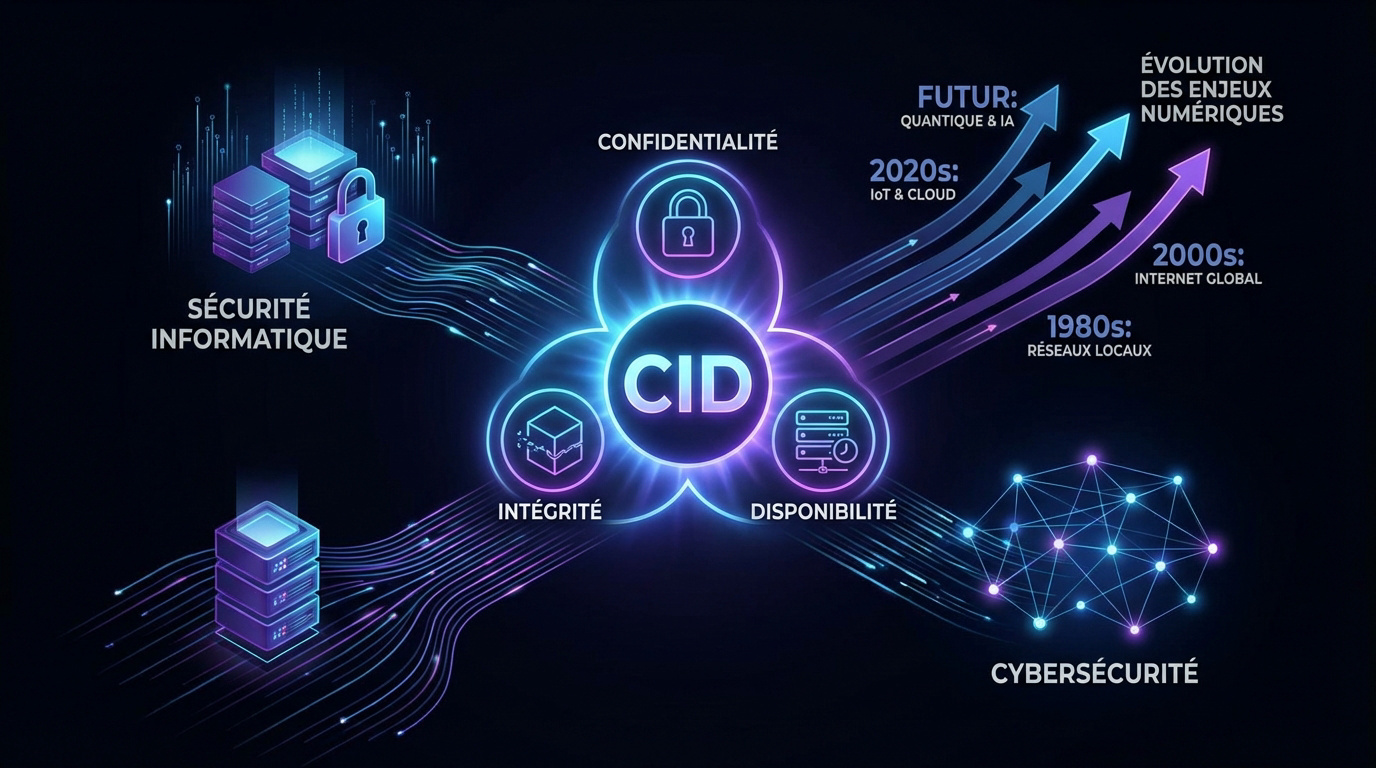

Les trois piliers fondamentaux de la protection

Le socle de toute stratégie sérieuse repose sur le triptyque CID. Il s’agit de garantir la Confidentialité, l’Intégrité et la Disponibilité des informations. C’est la base absolue pour dormir tranquille.

Chaque décision technique doit valider ces trois points précis. On s’assure que seuls les autorisés accèdent aux données. On vérifie que rien n’est modifié. On garantit que le service reste accessible.

Pourtant, il faut trouver le bon équilibre entre accessibilité et verrouillage. Trop de sécurité finit par tuer l’usage quotidien. À l’inverse, un manque de rigueur nous expose aux pires scénarios numériques.

Pourquoi distinguer sécurité informatique et cybersécurité

Il faut différencier la protection des infrastructures physiques de celle des données immatérielles. L’informatique touche souvent au matériel et aux logiciels. Le cyber, lui, se concentre sur les flux numériques.

Le cyber inclut aussi un aspect comportemental et systémique majeur. On parle ici d’un écosystème global intégrant l’humain. En fait, l’erreur humaine reste souvent la première faille exploitée par les pirates.

Clarifions les périmètres d’action de chaque domaine pour mieux comprendre. L’informatique gère l’outil technique au quotidien. La cybersécurité, elle, assure la survie réelle dans l’espace numérique mondialisé et interconnecté.

L’évolution des enjeux numériques en 2026

L’accélération des risques est directement liée à notre hyper-connexion actuelle. Tout est désormais relié en permanence. Donc, chaque appareil devient potentiellement une porte d’entrée pour une intrusion.

Nos services publics et privés dépendent totalement du numérique aujourd’hui. Une simple panne ou un vol de données bloque la vie réelle. Vous imaginez l’impact sur les transferts d’argent ou les administrations ?

Alors voilà, la vigilance doit être constante et non ponctuelle. La sécurité n’est pas un simple projet qu’on termine. C’est un état permanent à maintenir pour protéger notre avenir numérique.

| Concept | Objectif Principal |

|---|---|

| Sécurité Informatique | Protection du matériel et des logiciels. |

| Cybersécurité | Défense contre les menaces du cyberespace. |

| Sécurité de l’Information | Protection des données (numériques ou papier). |

3 menaces courantes qui visent vos données numériques

Maintenant que les bases sont posées, voyons concrètement ce qui rôde sur le réseau pour s’en prendre à vos fichiers.

Le phishing et ses variantes par SMS ou téléphone

Le phishing repose sur une tromperie maligne pour dérober vos identifiants personnels. Un simple mail imitant une banque suffit souvent à déclencher une véritable catastrophe numérique. C’est un piège classique.

Les pirates utilisent systématiquement l’urgence ou la peur pour paralyser votre jugement. Ils veulent vous faire agir immédiatement sans réfléchir. Vous recevez alors un message alarmant exigeant une action rapide de votre part.

Une faute d’orthographe, une adresse mail étrange ou une demande d’argent inhabituelle doivent vous alerter immédiatement. Restez vigilant face à ces signes.

Identifiez les anomalies qui trahissent l’imposteur avant de cliquer. Une adresse expéditrice suspecte ou un ton trop pressant sont des signaux d’alerte majeurs. Ne donnez jamais vos accès par message.

La réalité brutale des ransomwares et de l’extorsion

Un logiciel malveillant s’introduit dans votre système pour chiffrer secrètement tous vos fichiers. Vos photos et documents deviennent alors totalement illisibles. Sans une clé de déchiffrement payante, tout est perdu.

Le chantage ne s’arrête plus au simple blocage de vos accès. Aujourd’hui, les criminels menacent aussi de publier vos données sensibles sur internet. Payer la rançon ne garantit plus du tout la confidentialité.

Ne payez jamais une rançon : il n’y a aucune garantie de récupération des données et cela finance directement les réseaux criminels mondiaux.

Rappelez-vous que céder à l’extorsion alimente uniquement le crime organisé. Rien ne prouve que le pirate vous rendra vos accès après le virement. C’est un pari risqué et souvent perdant.

Les malwares et l’espionnage silencieux des systèmes

Certains logiciels espions enregistrent discrètement chaque frappe effectuée sur votre clavier. Chaque mot de passe tapé est alors envoyé directement à l’attaquant. Vous êtes surveillé sans même vous en rendre compte.

Un virus peut rester dormant dans votre ordinateur pendant plusieurs mois. La menace reste tapie dans l’ombre, attendant le moment idéal pour s’activer. infiltration invisible est la base de la Cybersécurité définition moderne.

Votre vie professionnelle et votre intimité deviennent un livre ouvert pour des inconnus. Les échanges privés sont interceptés, brisant totalement votre confidentialité. L’impact psychologique et matériel de cet espionnage est souvent dévastateur.

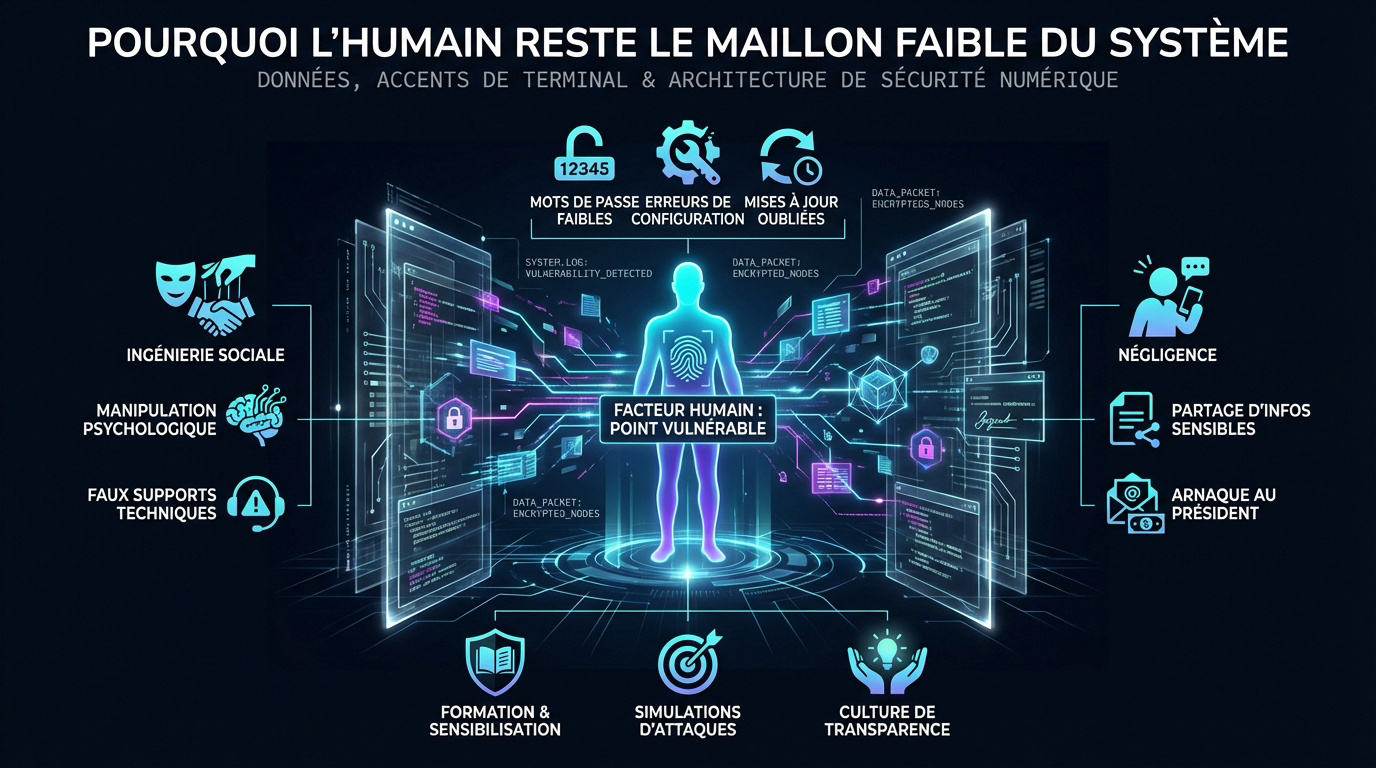

Pourquoi l’humain reste le maillon faible du système ?

On a beau avoir les meilleurs logiciels, le problème se situe souvent entre la chaise et le clavier.

L’ingénierie sociale ou l’art de la manipulation

Les pirates exploitent nos biais psychologiques pour nous piéger. Ils jouent sur notre confiance naturelle ou notre curiosité. Leur but est de manipuler notre cerveau pour obtenir des accès.

L’arnaque au président est un exemple frappant d’usurpation d’autorité. On voit aussi fleurir de faux supports techniques très convaincants. Ces méthodes font aujourd’hui des ravages dans nos entreprises malgaches et ailleurs.

La technique pure ne peut rien contre une erreur de jugement. Un pare-feu devient inutile si un employé divulgue volontairement son code. C’est ici que la Cybersécurité définition prend tout son sens humain.

Les erreurs de configuration et la négligence involontaire

Utiliser « 123456 » ou son nom comme mot de passe est dangereux. Réutiliser le même code partout est une invitation au désastre total. C’est pourtant une habitude que beaucoup gardent par simple facilité.

Oublier les mises à jour logicielles crée des failles de sécurité béantes. Les hackers exploitent chaque retard pour s’infiltrer sur les postes. La négligence sur les endpoints met en péril l’ensemble du réseau informatique.

Partager des photos de son bureau sur les réseaux est risqué. Un badge visible ou un écran allumé en dit souvent trop. Ces informations sensibles facilitent grandement le travail des cybercriminels.

Former les équipes pour créer un rempart collectif

Une formation unique ne suffit jamais car le cerveau oublie vite. Il faut valoriser une sensibilisation régulière pour ancrer les bons réflexes. Répéter les messages clés est la seule stratégie efficace sur le long terme.

Rien ne vaut un faux phishing interne pour tester ses collaborateurs. Ces simulations d’attaques permettent d’apprendre concrètement à identifier les menaces. C’est un excellent moyen de transformer la théorie en pratique réelle.

L’erreur est humaine, donc il faut pouvoir la signaler sans crainte. Instaurer une culture de la transparence permet de détecter les anomalies plus tôt. C’est ainsi que l’on construit une défense collective vraiment solide.

Stratégies modernes entre Zero Trust et Cloud hybride

Pour contrer ces faiblesses, de nouvelles architectures de défense émergent, changeant radicalement notre façon de concevoir la confiance.

Le modèle Zero Trust pour ne plus faire confiance par défaut

Le principe fondamental est simple : ne jamais faire confiance, toujours vérifier. On ne considère plus le réseau interne comme une zone sûre par nature. Chaque connexion est désormais suspecte.

La micro-segmentation divise le réseau en segments isolés très précis. Chaque utilisateur accède uniquement aux ressources strictement nécessaires à sa mission. Les politiques de sécurité deviennent ainsi beaucoup plus granulaires.

Cette approche limite drastiquement la propagation d’une éventuelle intrusion. Le pirate reste bloqué dans une zone minuscule. Les mouvements latéraux deviennent alors quasiment impossibles.

Sécuriser les environnements cloud et multicloud

La sécurité repose sur une responsabilité partagée entre le fournisseur et l’entreprise. Le cloud n’est pas magique. Vous restez responsable de la protection de vos propres données sensibles.

Il est indispensable d’utiliser des outils de surveillance spécifiques aux environnements déportés. Il faut garder une visibilité totale sur ce qui se passe hors de vos murs physiques. L’analyse constante est vitale.

Une mauvaise visibilité des flux cloud crée une ombre numérique dangereuse. Sans contrôle, des failles invisibles s’installent. La maîtrise des accès devient alors le premier rempart contre l’inconnu.

Gestion des accès et des identités via l’IAM

L’Identity and Access Management joue un rôle central dans votre défense. C’est le gardien numérique qui vérifie précisément qui entre. Il valide aussi pourquoi cet accès est demandé.

Appliquer le principe du moindre privilège est une règle d’or absolue. Moins un utilisateur possède de droits, moins il peut causer de dégâts. Cela réduit considérablement la surface d’attaque interne.

L’authentification multifacteur (MFA) est devenue une obligation pour sécuriser les comptes. Un simple mot de passe ne suffit plus. Cette double vérification bloque la majorité des tentatives d’usurpation.

La frontière entre sécurité IT et technologies OT

Protéger des serveurs diffère totalement de la sécurisation d’automates industriels. L’IT gère principalement le flux de données numériques. L’OT, lui, commande directement des machines physiques et réelles.

L’IT (Information Technology) se concentre sur les logiciels et les flux de données, tandis que l’OT (Operational Technology) cible le matériel et les systèmes de contrôle industriels.

Le piratage d’un système de production entraîne des risques physiques immédiats. Une attaque peut ici causer des dégâts matériels concrets et graves. La sécurité dépasse alors le cadre virtuel.

Une convergence des méthodes de surveillance devient indispensable aujourd’hui. Les deux mondes doivent désormais se parler pour collaborer. La Cybersécurité définition moderne englobe désormais cette protection globale et physique.

Détection proactive et impact de l’intelligence artificielle

L’IA change la donne, servant à la fois de bouclier ultra-rapide et d’épée redoutable pour les attaquants. En 2026, comprendre la cybersécurité définition devient vital pour protéger nos données face à ces algorithmes qui ne dorment jamais.

L’IA comme arme de défense et menace automatisée

L’intelligence artificielle repère les anomalies comportementales suspectes instantanément. Elle analyse des volumes massifs de données pour déceler ce qu’un œil humain raterait forcément. C’est une sentinelle infatigable pour nos réseaux.

Pourtant, les pirates utilisent aussi l’IA pour générer des leurres parfaits. Les mails de phishing deviennent alors indétectables à l’œil nu, car sans fautes ni maladresses. Cette technologie crée des menaces automatisées d’une précision redoutable.

Nous vivons une véritable course à l’armement technologique entre défenseurs et attaquants. C’est désormais une bataille de vitesse pure entre deux algorithmes. Le plus rapide l’emporte souvent.

L’apprentissage non supervisé permet de détecter des attaques « zero-day » sans même connaître la menace au préalable, simplement en repérant un comportement inhabituel sur le réseau.

Outils de réponse aux incidents avec le XDR et le SIEM

Le SIEM centralise tous les journaux d’événements pour une analyse globale. Il regroupe chaque alerte au même endroit afin de faciliter la surveillance. C’est le cerveau qui mémorise tout l’historique.

Grâce au SOAR, l’automatisation des réponses devient une réalité concrète. Le système peut couper un accès suspect en quelques millisecondes seulement sans intervention. Cette réactivité bloque l’hémorragie de données avant qu’il ne soit trop tard.

Réagir vite permet de limiter drastiquement les dégâts financiers pour l’entreprise. Chaque minute gagnée réduit la facture finale de l’attaque. La rapidité est le meilleur allié de votre budget sécurité.

| Outil | Fonction Principale |

|---|---|

| SIEM | Agrégation et analyse des journaux pour la conformité. |

| XDR | Détection étendue corrélant les données de multiples sources. |

| SOAR | Automatisation et orchestration des réponses aux incidents. |

Chiffrement et protection des points de terminaison

La cryptographie joue un rôle majeur dans le stockage sécurisé des fichiers. Un document volé mais chiffré ne sert strictement à rien. C’est la dernière ligne de défense pour vos informations.

Les solutions EDR surveillent en permanence les ordinateurs et les mobiles. Chaque appareil devient un capteur intelligent capable de bloquer une menace locale. On protège ainsi chaque porte d’entrée du réseau d’entreprise.

Protéger les données lors de leurs déplacements reste une priorité absolue. Le tunnel VPN demeure un outil indispensable, surtout avec la généralisation du télétravail. Ne laissez jamais vos flux circuler en clair sur internet.

Guide de survie et résilience pour les petites entreprises

Pour finir, pas besoin d’un budget de multinationale pour se protéger ; voici comment agir concrètement à votre échelle.

5 bonnes pratiques pour une protection immédiate

La cybersécurité définition simple ? Protéger vos données par des gestes quotidiens. Adoptez un gestionnaire de mots de passe robuste. Vous ne risquerez plus d’oublier vos accès complexes.

Mettez en place des sauvegardes hors ligne systématiques. Stockez vos fichiers critiques sur un disque externe ou un cloud sécurisé. Si un hacker bloque tout, votre backup externe sauvera votre entreprise.

Utilisez uniquement des logiciels officiels et patchés. Les versions piratées sont de véritables nids à virus. Évitez-les absolument pour garantir la fiabilité.

- MFA activé

- Mots de passe complexes

- Sauvegardes régulières

- Mises à jour auto

- Sensibilisation staff

Gérer une attaque et assurer la reprise d’activité

Le Plan de Reprise d’Activité (PRA) est vital. Il définit qui fait quoi quand le système tombe. Sans ce document, 90 % des PME ferment après un sinistre majeur.

Apprenez à isoler les systèmes infectés sans tout éteindre. Débranchez physiquement le réseau immédiatement. Gardez les machines allumées pour permettre une analyse technique précise de l’intrusion.

Priorisez la restauration des services critiques pour l’activité. Relancez d’abord ce qui vous permet de facturer ou produire. C’est la clé pour limiter vos pertes financières immédiates.

| Action immédiate | Objectif | Erreur à éviter |

|---|---|---|

| Isolation | Stopper la propagation | Éteindre brutalement le PC |

| Alerte | Mobiliser les experts | Vouloir réparer seul sans aide |

| Diagnostic | Identifier la faille | Restaurer sur un système infecté |

| Restauration | Reprendre la production | Oublier de tester les backups |

Responsabilité juridique et conformité du dirigeant

Le RGPD impose des obligations strictes de protection. La loi ne pardonne pas l’amateurisme sur les données privées. Vous devez notifier toute faille de sécurité sous peine de sanctions.

Une négligence manifeste peut entraîner des amendes lourdes. Ces sanctions financières peuvent couler une petite structure très rapidement. Votre responsabilité pénale et civile est directement engagée en cas de faute.

Souscrire à une assurance cyber est devenu un réflexe nécessaire. Elle couvre les pertes d’exploitation et les frais de remédiation. C’est un filet de sécurité financier indispensable en 2026.

Maîtriser la définition de la cybersécurité est vital pour protéger vos données via la triade Confidentialité, Intégrité et Disponibilité. Adoptez dès maintenant le modèle Zero Trust et des sauvegardes régulières pour anticiper les menaces. Agissez aujourd’hui pour garantir votre sérénité numérique de demain. Votre vigilance est votre meilleur bouclier.

FAQ

Concrètement, c’est quoi la définition de la cybersécurité ?

La cybersécurité, c’est l’ensemble des méthodes, des outils techniques et des comportements que l’on met en place pour protéger nos systèmes informatiques, nos réseaux et nos données. L’objectif est simple : empêcher les accès non autorisés et bloquer les cyberattaques qui pourraient paralyser une activité ou voler des informations sensibles.

Mais attention, ce n’est pas qu’une affaire de logiciels ou de serveurs. Pour que la protection soit efficace, l’humain doit être au cœur de la stratégie. Une simple erreur, une négligence ou un manque d’information peut créer une faille que les cybercriminels s’empresseront d’exploiter.

Qu’est-ce que le triptyque CID dont on entend souvent parler ?

Le triptyque CID est le socle de toute sécurité numérique sérieuse. Il repose sur trois piliers : la Confidentialité (s’assurer que seuls les autorisés voient les données), l’Intégrité (garantir que les informations ne sont pas modifiées par erreur ou malveillance) et la Disponibilité (veiller à ce que les services restent accessibles quand on en a besoin).

Pour respecter ces principes, on utilise des outils comme le chiffrement, les signatures numériques ou des sauvegardes régulières. C’est cet équilibre qui permet à une organisation de rester résiliente face aux menaces modernes.

Quelle est la différence entre sécurité informatique et cybersécurité ?

Même si on mélange souvent les deux, il y a une nuance importante. La sécurité informatique est un concept large qui protège l’intégrité des technologies (matériel, logiciels, réseaux). Elle peut même concerner des menaces non humaines, comme un incendie dans un local technique.

La cybersécurité, elle, se concentre spécifiquement sur le cyberespace. Son but est de contrer les acteurs malveillants, comme les hackers, qui tentent d’utiliser les réseaux de manière illicite. C’est un sous-domaine de la sécurité de l’information, plus ciblé sur la lutte contre les attaques numériques.

Quels sont les grands enjeux de la protection numérique pour 2026 ?

En 2026, nous faisons face à une sophistication extrême des attaques, notamment à cause de l’intelligence artificielle. Les pirates utilisent l’IA pour créer des leurres parfaits, comme des arnaques par hypertrucage (deepfake), qui brisent la confiance numérique. La dépendance totale de nos services publics et privés aux plateformes digitales rend la protection des infrastructures vitales plus critique que jamais.

On voit aussi apparaître de nouvelles réglementations, comme la Loi sur la protection des cybersystèmes essentiels, pour forcer les entreprises à mieux se protéger. Entre l’évolution vers l’informatique quantique et les risques liés à l’Internet des objets, la sécurité n’est plus une option, c’est une vigilance de chaque instant.

C’est quoi la stratégie GRC et pourquoi est-ce important ?

La GRC signifie Gouvernance, Risques et Conformité. C’est une approche stratégique qui permet de ne plus voir la sécurité comme une simple contrainte technique, mais comme un levier de pilotage pour l’entreprise. Elle permet d’aligner la protection des données avec les objectifs réels de l’activité.

Grâce à la GRC, on identifie les menaces prioritaires, on respecte les lois comme le RGPD et on définit clairement qui est responsable de quoi. Cela transforme la cybersécurité en un processus organisé et mesurable, indispensable pour rassurer les partenaires et les clients.