Craignez-vous qu’une simple faille numérique paralyse totalement votre ligne de production ou compromette la sécurité de vos équipes ? Cet article décrypte les enjeux de la cybersécurité OT pour protéger vos automates et systèmes SCADA contre des menaces de plus en plus directes. Vous découvrirez comment isoler vos actifs critiques et appliquer les normes IEC 62443 afin de garantir une disponibilité opérationnelle sans faille.

- OT vs IT : pourquoi vos méthodes habituelles échouent en usine

- Les risques réels derrière la convergence des réseaux industriels

- Comment sécuriser un réseau industriel sans interrompre la production ?

- Normes et IoT industriel : préparer l’avenir de la cybersécurité OT

OT vs IT : pourquoi vos méthodes habituelles échouent en usine

Après avoir planté le décor sur l’importance de la sécurité industrielle, il faut marquer une rupture nette entre le monde des bureaux et celui des ateliers.

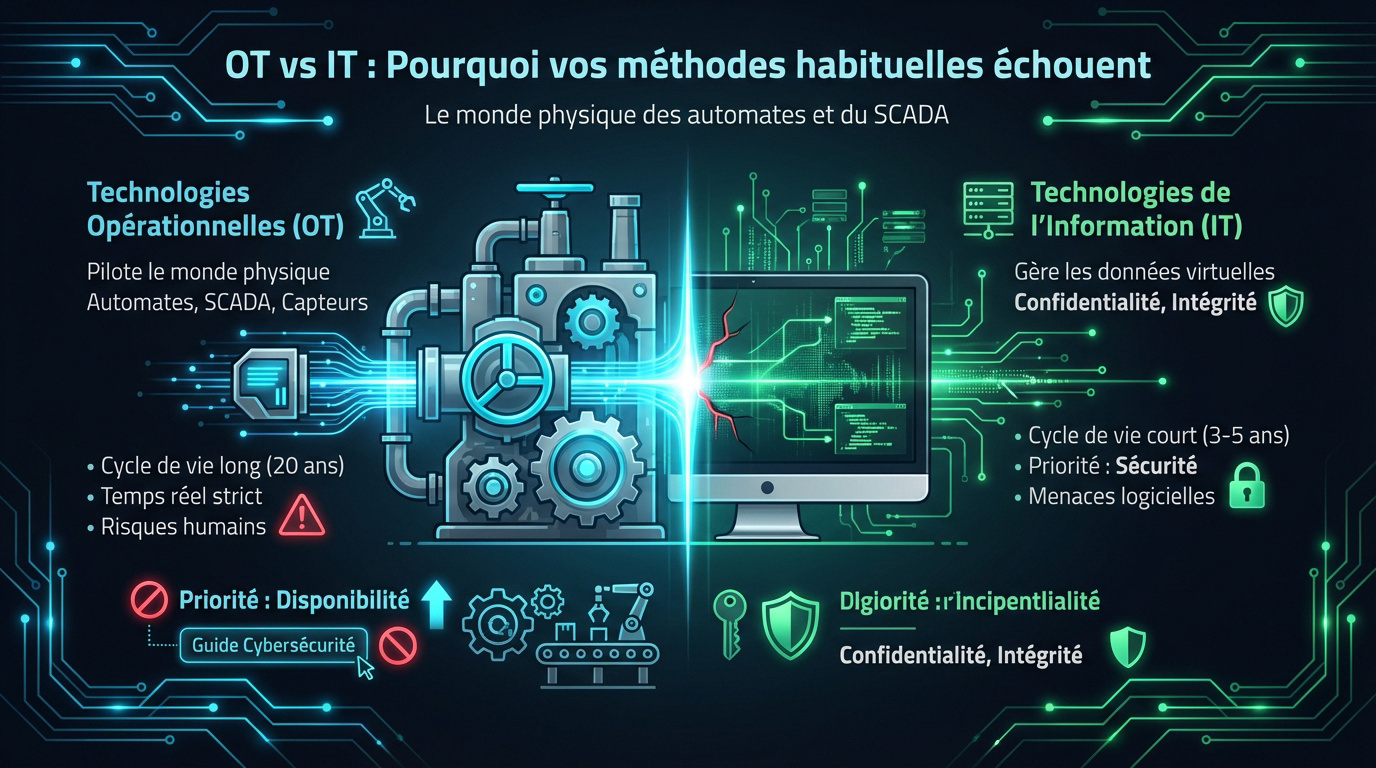

Le monde physique des automates et du SCADA

Les technologies opérationnelles (OT) ne gèrent pas des fichiers, mais le mouvement. Elles pilotent concrètement des valves, des moteurs et des capteurs dans nos usines, loin du virtuel.

Le SCADA et les systèmes de contrôle industriel (ICS) supervisent ces infrastructures critiques. Ici, chaque ligne de code se traduit par un geste mécanique ou une pression réelle en atelier.

Pour bien débuter, consultez ce guide cybersécurité 2026. Il permet de poser les bases théoriques indispensables avant d’aborder la technique pure.

En IT, on protège la Confidentialité (CIA). En OT, la Disponibilité (AIC) est reine : un arrêt pour patcher est souvent plus risqué que la faille elle-même.

La priorité absolue à la disponibilité opérationnelle

L’IT jure par la confidentialité des données. En revanche, l’OT cybersécurité impose la disponibilité avant tout. Si le système s’arrête, l’usine entière se fige instantanément.

Un bug ici ne corrompt pas juste un PDF. Il peut briser des machines coûteuses ou mettre des vies humaines en danger. L’impact physique dépasse largement la simple perte numérique.

Voici les contraintes spécifiques du terrain :

- Cycle de vie long (20 ans contre 5 ans en IT).

- Besoin de temps réel strict sans latence.

- Risques physiques directs pour les opérateurs.

Les risques réels derrière la convergence des réseaux industriels

On ne peut plus ignorer que ces deux mondes se rejoignent, mais cette fusion crée des brèches béantes là où on ne les attendait pas.

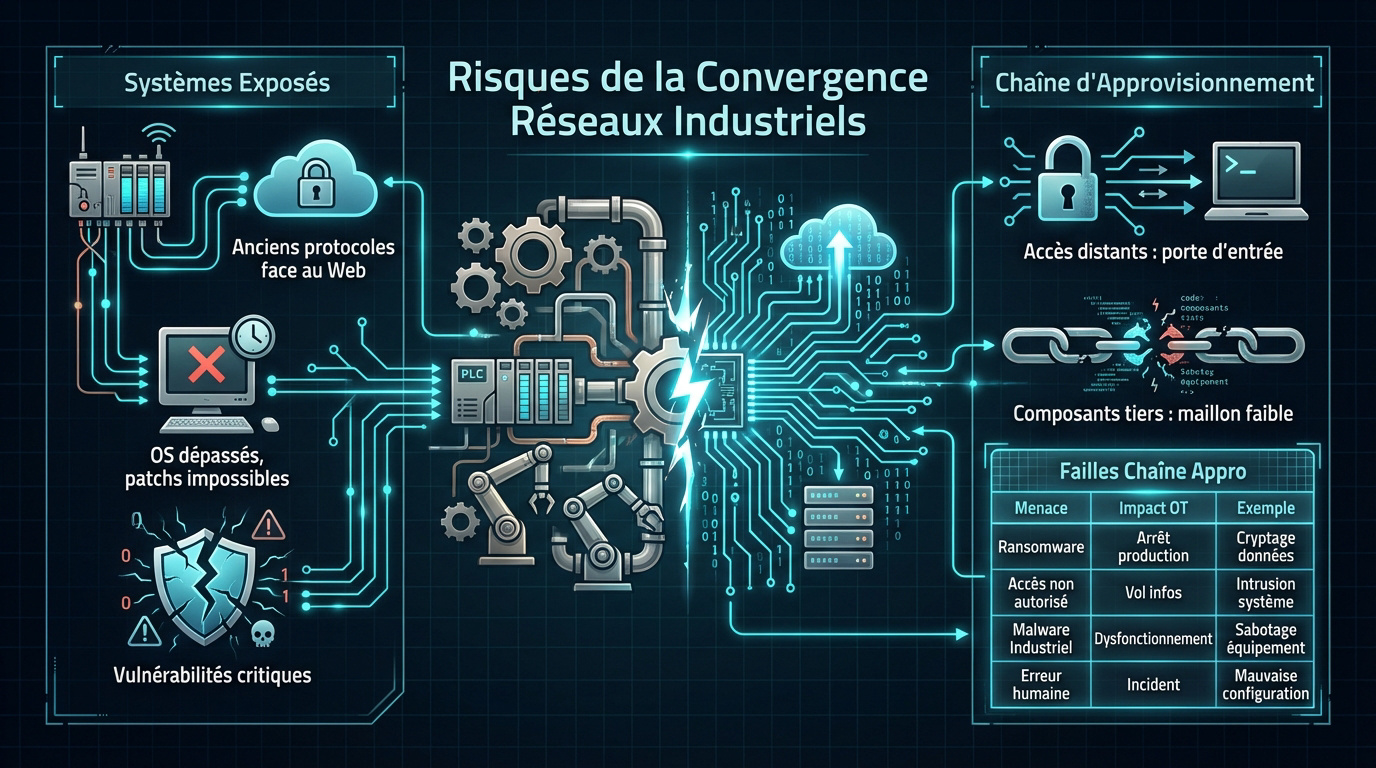

Quand l’interconnexion expose les vieux systèmes

L’ouverture des réseaux change la donne. Les automates isolés communiquent désormais avec le cloud. Cela expose des protocoles anciens jamais conçus pour affronter le web.

Beaucoup de machines tournent sur des OS obsolètes. Le patch management est souvent impossible sans casser la production. Ces vulnérabilités critiques restent donc béantes.

Les petites structures sont aussi visées. Lisez ce guide sur la cybersécurité PME pour comprendre ces risques spécifiques.

Les failles de la chaîne d’approvisionnement industrielle

Les accès distants sont un point faible majeur. Les prestataires utilisent souvent des VPN mal sécurisés. C’est une porte d’entrée royale pour les attaquants externes.

Le cycle de vie des composants tiers pose problème. Un logiciel industriel peut cacher des bibliothèques vulnérables. La supply chain devient le maillon faible de la résilience.

| Menace | Impact OT | Exemple concret |

|---|---|---|

| Ransomware | Arrêt production | Blocage IHM |

| Accès illicite | Manipulation | Seuils SCADA |

| Malware | Dommages | Surcharge PLC |

| Erreur humaine | Sécurité | Mail infecté |

Une faille chez un fournisseur peut paralyser votre usine. L’OT cybersécurité exige une vigilance constante sur tous vos partenaires.

Comment sécuriser un réseau industriel sans interrompre la production ?

Puisque l’arrêt n’est pas une option, voyons comment renforcer les murs sans bloquer les tapis roulants.

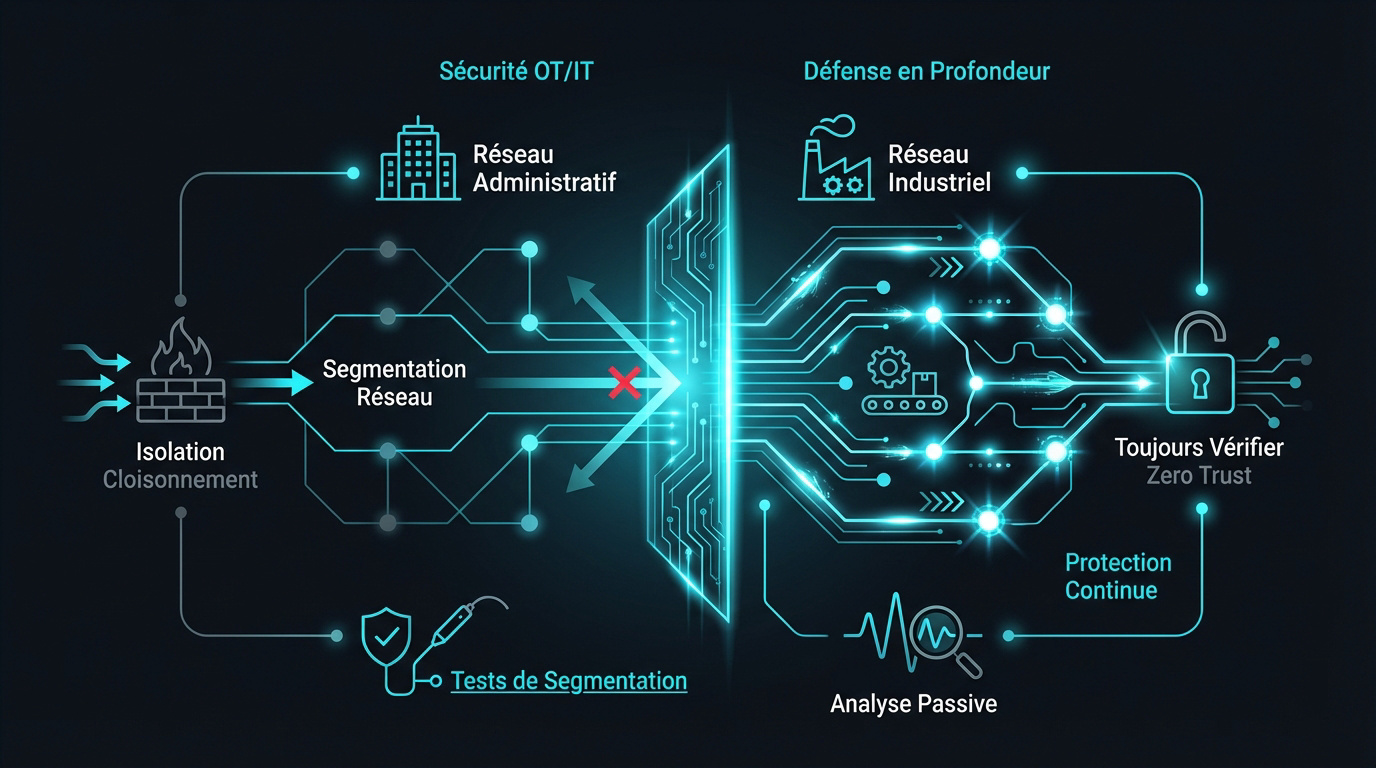

Isoler pour protéger avec la segmentation réseau

Le cloisonnement est vital. Il faut séparer hermétiquement le réseau administratif du réseau de production. Cela empêche un mail infecté de stopper net une turbine.

L’isolation des actifs critiques utilise des pare-feu industriels pour créer des zones sécurisées. Cette méthode limite la propagation latérale des attaques, base de la défense en profondeur.

Utilisez des pare-feu industriels pour créer des « conduits » et des « zones ». C’est idéal pour bloquer tout mouvement latéral entre bureaux et usine.

Pour tester votre OT cybersécurité, sollicitez des experts en red team et blue team afin de simuler des intrusions.

Appliquer le Zero Trust aux contraintes du terrain

Le Zero Trust s’adapte à l’usine : ne faites jamais confiance, vérifiez tout. C’est complexe avec les vieux protocoles, mais nécessaire pour sécuriser les flux internes.

La surveillance passive analyse les flux sans envoyer de paquets intrusifs. Détecter une anomalie comportementale permet de réagir vite, bien avant une panne physique ou un arrêt.

Pour évaluer vos défenses, n’hésitez pas à demander votre audit de sécurité ou un pentest complet.

Normes et IoT industriel : préparer l’avenir de la cybersécurité OT

Pour finir, la sécurité ne doit plus être une réaction, mais une fondation pour les usines de demain.

IEC 62443 : The international series of standards for the cybersecurity of Operational Technology (OT) in industrial automation and control systems.

S’appuyer sur le cadre de la norme IEC 62443

L’IEC 62443 est le standard de référence pour la cybersécurité industrielle. Il définit des niveaux de sécurité selon la criticité des zones. C’est un guide indispensable.

La sécurité dès la conception devient la règle. Les nouveaux automates doivent intégrer chiffrement et authentification native. On ne peut plus ajouter la sécurité après coup.

Consultez notre article sur le RGPD et cybersécurité pour le volet conformité. C’est un complément nécessaire.

Sécuriser l’IIoT et les accès de maintenance

L’industrie 4.0 multiplie les capteurs sans fil, augmentant la surface d’attaque. Chaque objet connecté est un point d’entrée potentiel. Vous voyez le problème ?

Un SOC industriel permet de corréler les alertes OT et IT. C’est la clé d’une réponse rapide aux incidents. Voici les piliers pour protéger vos données :

- Authentification forte pour la maintenance

- Chiffrement des flux IIoT

- Journalisation centralisée

Sécuriser vos automates et le SCADA est vital pour garantir la disponibilité de votre production. En isolant vos réseaux et en adoptant la norme IEC 62443, vous protégez vos équipes et votre avenir industriel. Agissez dès maintenant pour une cybersécurité OT robuste et une usine résiliente.

FAQ

Quelle est la différence majeure entre la sécurité informatique (IT) et la sécurité industrielle (OT) ?

La distinction principale réside dans les priorités. En informatique classique (IT), on cherche avant tout à protéger la confidentialité des données. Dans le monde industriel (OT), la priorité absolue est la disponibilité et la sécurité physique : une machine ne doit jamais s’arrêter de manière imprévue, car cela peut engendrer des dégâts matériels ou mettre des vies en danger.

Alors que l’IT suit le modèle CIA (Confidentialité, Intégrité, Disponibilité), l’OT inverse souvent ces facteurs pour garantir que les systèmes de contrôle, comme le SCADA, restent opérationnels en continu, même en cas d’incident numérique.

Pourquoi la convergence entre les réseaux IT et OT augmente-t-elle les risques ?

Auparavant, les usines étaient isolées du monde extérieur. Aujourd’hui, avec la transformation digitale, les automates sont connectés au cloud pour optimiser la production. Cette interconnexion expose des systèmes anciens, souvent obsolètes et difficiles à patcher, à des menaces venues du web qu’ils n’étaient pas conçus pour affronter.

Cette fusion crée une surface d’attaque plus large. Un simple malware entré par un e-mail au bureau peut désormais se propager jusqu’aux lignes de production si le réseau n’est pas correctement segmenté, transformant une faille virtuelle en une panne physique réelle.

Qu’est-ce que la norme IEC 62443 pour la cybersécurité industrielle ?

L’IEC 62443 est le standard international de référence pour sécuriser les systèmes d’automatisation et de contrôle industriels (IACS). Elle propose un cadre structuré pour identifier les vulnérabilités et mettre en place des niveaux de sécurité adaptés à la criticité de chaque zone de l’usine.

Cette norme encourage une approche de « sécurité dès la conception » (security by design). Elle aide les entreprises à passer d’une protection artisanale à une stratégie robuste, incluant le contrôle des accès, l’intégrité des systèmes et une réponse rapide aux événements pour assurer la résilience opérationnelle.

Comment sécuriser les objets connectés industriels (IIoT) sans bloquer la production ?

La clé pour sécuriser l’IIoT est d’adopter une surveillance passive du trafic. Cela permet d’analyser les flux de données et de détecter des anomalies sans envoyer de paquets intrusifs qui pourraient faire bugger un vieil automate. Il est aussi essentiel d’utiliser une authentification forte pour tous les accès de maintenance à distance.

En complément, la mise en place d’une infrastructure à clé publique (PKI) permet de chiffrer les échanges et de garantir l’identité de chaque capteur. Une bonne collaboration entre les équipes IT et OT est indispensable pour appliquer ces correctifs sans interrompre les processus vitaux de l’entreprise.

Quelles sont les conséquences concrètes d’une cyberattaque sur un système OT ?

Contrairement à une attaque IT qui bloque des fichiers, une attaque OT touche le monde réel. Les conséquences peuvent aller de l’arrêt complet de la production à la destruction d’équipements coûteux. Dans les cas les plus graves, cela peut impacter des infrastructures critiques comme la distribution d’eau ou d’énergie.

Au-delà des pertes financières massives, une faille de sécurité industrielle peut compromettre la sécurité environnementale et la santé du personnel. C’est pourquoi la cybersécurité OT est devenue un impératif stratégique pour protéger les actifs physiques et humains de l’organisation.