Votre site est soudainement inaccessible et vos clients ne peuvent plus valider leurs commandes à cause d’une attaque DDoS massive ? Ce fléau numérique utilise des armées de bots pour saturer vos serveurs et paralyser votre activité économique en quelques secondes. Découvrez comment identifier ces surcharges sur le modèle OSI et quelles stratégies de filtrage Anycast adopter pour protéger durablement votre infrastructure.

- Attaque DDoS : comprendre la différence avec le DoS

- Anatomie technique d’une surcharge de ressources

- 3 catégories d’offensives pour bloquer un service

- Détecter les signes d’une intrusion ou d’un pic suspect

- Stratégies d’atténuation pour maintenir votre activité

- Gestion de crise et recours juridiques en 2026

Attaque DDoS : comprendre la différence avec le DoS

Face à la montée des menaces numériques, il devient vital de distinguer les méthodes de sabotage qui paralysent nos services en ligne. L’attaque DDoS expliqué simplement, c’est l’évolution brutale du simple duel informatique vers une guerre de nombre.

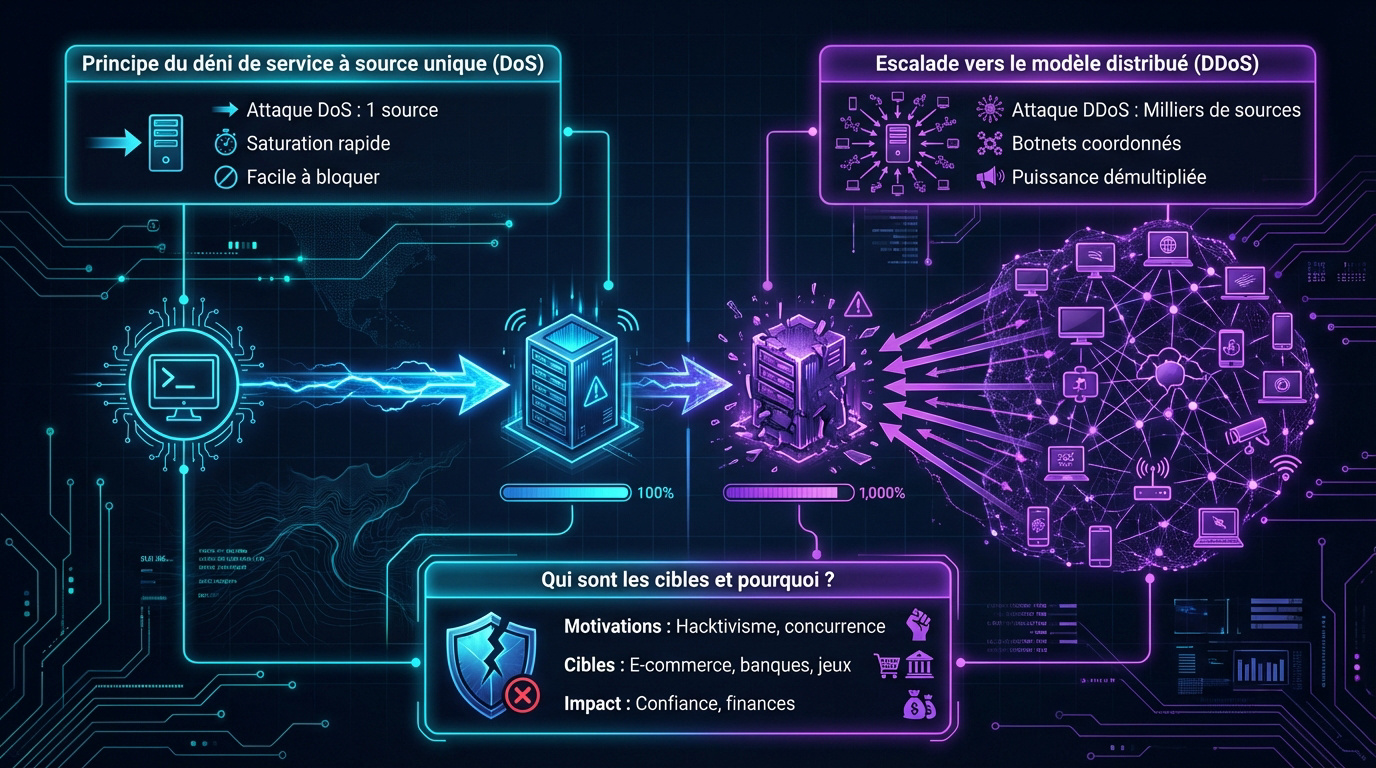

Le principe du déni de service à source unique

L’attaque DoS classique est une offensive menée par une seule machine. Ce dispositif cible un serveur précis pour l’épuiser totalement. C’est un duel direct entre l’assaillant et sa victime. L’objectif final reste de rendre le service inaccessible.

Le mécanisme repose sur une saturation brutale. L’attaquant envoie un flux massif de données. Le serveur ne peut plus traiter les demandes. Les ressources saturent rapidement sous ce poids énorme.

Pourtant, cette méthode rencontre des limites majeures. Les pare-feux bloquent facilement une IP unique identifiée. Cette technique est devenue obsolète.

L’escalade vers le modèle distribué et les botnets

Le DDoS change radicalement la donne. L’attaque provient de milliers de sources différentes simultanément. C’est une force de frappe coordonnée. Le danger devient alors exponentiel et difficile à contrer.

Les botnets jouent ici un rôle central. Des milliers d’appareils infectés agissent ensemble. L’assaillant commande cette armée de l’ombre à distance. La puissance de feu est alors démultipliée et massive.

Voyez-vous la différence ? Le DoS est un simple moustique. Le DDoS est une tempête dévastatrice impossible à ignorer.

Le filtrage devient un casse-tête. Bloquer mille adresses est bien plus complexe.

Qui sont les cibles et pourquoi sont-elles visées ?

Les pirates ont des motivations variées. Certains agissent pour le hacktivisme politique. D’autres cherchent à nuire à la concurrence. Le sabotage numérique est devenu une arme économique redoutable.

Certains secteurs sont en première ligne. Les sites e-commerce et les banques sont souvent visés. Les plateformes de jeux subissent aussi des assauts fréquents. Personne n’est réellement à l’abri.

L’impact sur l’image est terrible. Une panne prolongée détruit la confiance des clients. Le préjudice financier s’accompagne d’une crise psychologique. L’entreprise met du temps à s’en remettre.

L’essor de l’Internet des objets (IoT) augmente la surface d’attaque, car chaque objet connecté peut devenir un « zombie » dans un botnet.

Anatomie technique d’une surcharge de ressources

Après avoir compris les motivations, voyons comment ces *attaques s’organisent concrètement* dans les entrailles du réseau.

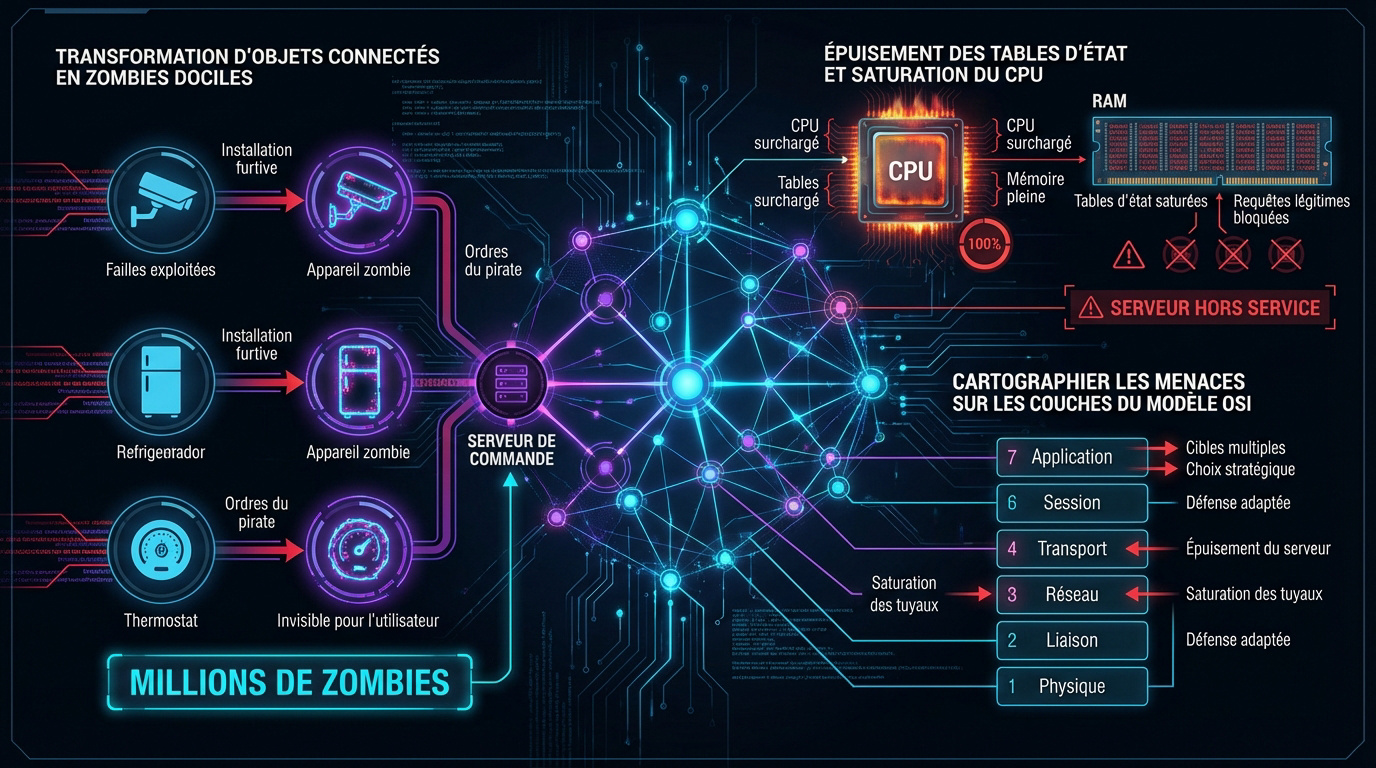

La transformation d’objets connectés en zombies dociles

Les caméras ou frigos ont des failles. Les pirates exploitent ces vulnérabilités sans effort. Ils installent un logiciel malveillant.

L’appareil devient un « zombie » aux ordres du pirate. Il attend les instructions du serveur de commande. Le propriétaire ne remarque absolument aucun changement suspect.

Votre thermostat participe peut-être à un crime. C’est la force invisible des botnets modernes.

Des millions de zombies forment une puissance de calcul terrifiante.

Cartographier les menaces sur les couches du modèle OSI

Présenter le modèle OSI comme une carte. Chaque couche est une cible potentielle différente. Les attaquants choisissent leur point d’entrée avec précision. Ils visent soit le transport, soit l’application finale. C’est une stratégie de guerre numérique.

Le modèle OSI (Open Systems Interconnection) est un cadre conceptuel utilisé pour comprendre les interactions réseau en sept couches distinctes.

Frapper la couche réseau sature les tuyaux. Viser la couche application épuise le serveur lui-même. Chaque niveau demande une défense spécifique et adaptée.

Les méthodes varient selon la vulnérabilité détectée. L’attaquant s’adapte toujours à sa cible privilégiée.

Épuisement des tables d’état et saturation du CPU

Détailler la consommation des ressources matérielles. Le processeur s’emballe sous le flux de requêtes. La mémoire vive se remplit de données inutiles. Le matériel finit par atteindre ses limites physiques.

Le CPU ne peut plus traiter les demandes légitimes. Il perd son temps à gérer le trafic malveillant. Le système entier finit par se figer totalement.

Les tables d’état sont pleines à craquer. Le serveur rejette alors les vrais visiteurs par erreur. C’est le but ultime recherché par l’assaillant numérique.

3 catégories d’offensives pour bloquer un service

Pour mieux se défendre, il faut décortiquer les trois grands types d’attaques qui font trembler le web.

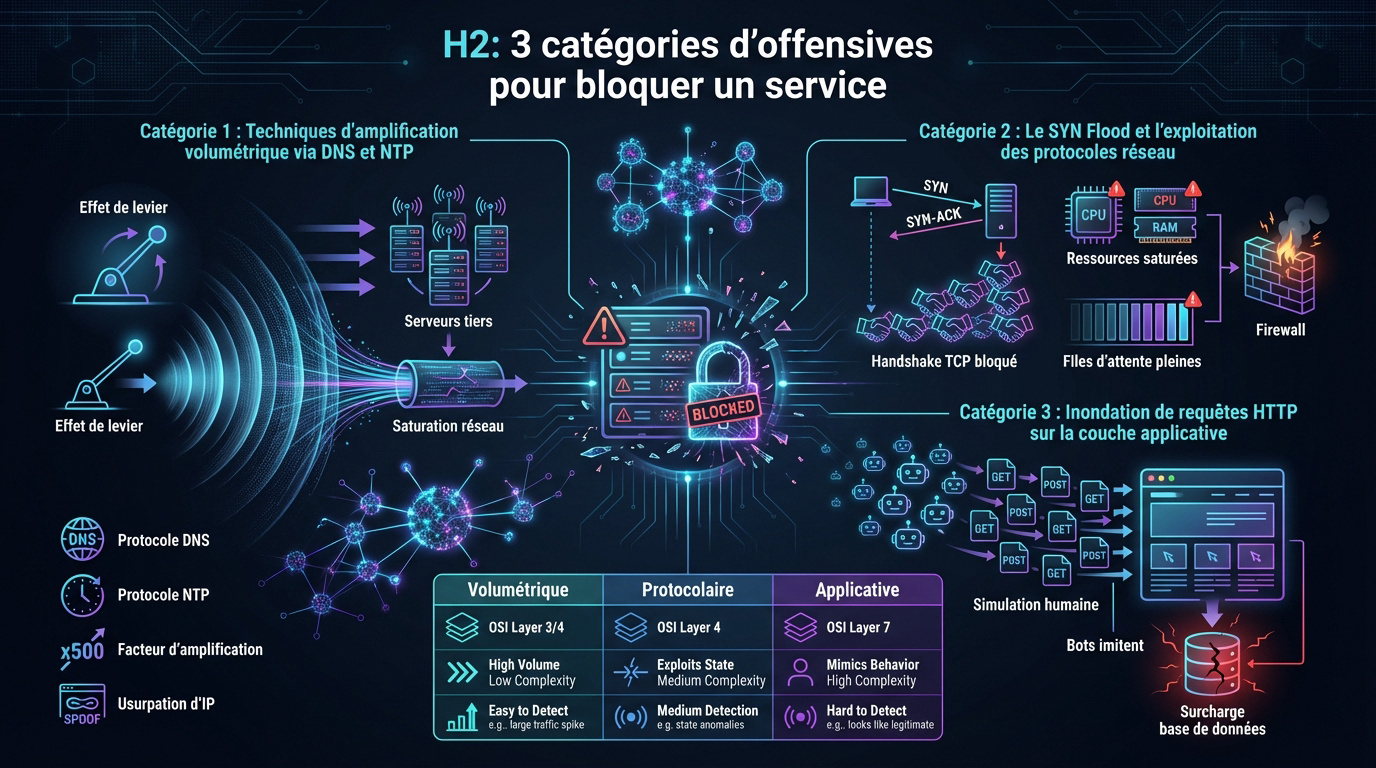

Techniques d’amplification volumétrique via DNS et NTP

L’effet de levier est redoutable ici. Une petite requête engendre une réponse énorme. Le pirate utilise alors des serveurs tiers comme amplificateurs pour saturer les réseaux.

Le pirate usurpe l’adresse IP de sa victime. Les serveurs DNS renvoient ensuite tout le trafic vers elle. La cible est ainsi rapidement submergée par les données.

Les tuyaux débordent de paquets inutiles. Plus rien ne circule normalement sur le réseau. Les ressources s’épuisent sous ce déluge numérique.

- Protocole DNS

- Protocole NTP

- Facteur d’amplification

- Usurpation d’IP

Facteur jusqu’à 50x.

Facteur jusqu’à 500x.

Le SYN Flood et l’exploitation des protocoles réseau

L’attaquant initie une connexion mais ne répond jamais. Le serveur attend indéfiniment une confirmation qui n’arrive pas. Il garde des ressources ouvertes pour rien. C’est une attente polie mais fatale.

Les demandes incomplètes s’accumulent très vite. Le serveur ne peut plus accepter de nouveaux clients. La porte reste bloquée par des fantômes numériques qui consomment la mémoire.

Ces équipements s’épuisent à suivre des sessions fantômes. La protection s’effondre sous le poids du vide. Le pare-feu finit par lâcher prise.

Inondation de requêtes HTTP sur la couche applicative

Les bots imitent parfaitement les vrais visiteurs. Ils cliquent sur des liens et remplissent des formulaires. Les filtres classiques ont du mal à les repérer efficacement.

Les requêtes forcent le serveur à calculer énormément. Une simple recherche complexe peut paralyser le site. L’assaillant vise l’intelligence de l’application web pour l’épuiser.

Ici, pas besoin de gros volumes. Quelques requêtes bien placées suffisent à tout bloquer. C’est une attaque ciblée et chirurgicale.

| Type d’attaque | Couche OSI | Mécanisme principal | Difficulté de détection |

|---|---|---|---|

| Volumétrique | Couche 3 | Saturation BP | Moyenne |

| Protocolaire | Couche 4 | SYN Flood | Élevée |

| Applicative | Couche 7 | HTTP Flood | Très élevée |

Détecter les signes d’une intrusion ou d’un pic suspect

Savoir que ces attaques existent est une chose, mais comment savoir si vous êtes actuellement sous le feu ?

Distinguer le succès viral d’une malveillance organisée

Comparez vos courbes de trafic. Un buzz médiatique monte de manière progressive. Une attaque DDoS explose en quelques secondes seulement. La forme du graphique est un premier indice.

Identifiez l’origine géographique. Les visiteurs légitimes viennent de vos zones habituelles. Les bots surgissent souvent de pays inattendus simultanément. Cette diversité suspecte doit vous alerter immédiatement.

Analysez la répétitivité des motifs. Les attaquants utilisent souvent les mêmes agents utilisateurs. Ils demandent la même page en boucle. C’est une signature mécanique qui trahit leur nature artificielle.

Surveillez l’apparition massive d’erreurs HTTP 503, des pics de trafic venant de régions incohérentes avec votre audience habituelle et des répétitions anormales dans les « User Agents ».

Symptômes d’indisponibilité et alertes de performance

Listez les signes visibles. L’erreur 503 devient votre pire ennemie. Le site met une éternité à charger. Les images ne s’affichent plus du tout pour personne.

Expliquez la dégradation des services tiers. Vos API ne répondent plus correctement. Les paiements échouent sans raison apparente. Tout l’écosystème autour du site s’effondre. C’est un effet domino dévastateur pour votre activité en ligne.

Surveillez les micro-coupures. Des ralentissements brefs annoncent souvent un assaut majeur imminent.

Surveillance des flux pour isoler les comportements anormaux

Présentez les outils de monitoring. Des tableaux de bord affichent le trafic en direct. Vous voyez chaque requête arriver sur le serveur. C’est votre tour de contrôle indispensable aujourd’hui.

Soulignez l’importance des logs. Ces fichiers enregistrent l’historique de chaque connexion. Ils permettent de comprendre l’attaque après coup. Ne négligez jamais la traçabilité de vos données.

Recommandez les alertes automatisées. Le système doit vous prévenir dès qu’un seuil est franchi. La réactivité est la clé de la survie.

Voici les indicateurs à suivre de près pour repérer une Attaque DDoS expliqué techniquement par les chiffres :

- Temps de réponse

- Taux d’erreur HTTP

- Nombre de connexions actives

- Origine des IP

Stratégies d’atténuation pour maintenir votre activité

Une fois l’attaque détectée, il faut agir vite avec des méthodes de défense éprouvées.

Utilisation du Blackholing et ses effets sur le trafic

Le blackholing redirige tout le trafic vers une impasse numérique. Les données suspectes tombent dans un trou noir virtuel. C’est une solution de dernier recours radicale pour protéger l’infrastructure.

Cette méthode coupe malheureusement l’accès aux vrais visiteurs. C’est comme fermer la route pour stopper un chauffard. Le site devient totalement invisible.

On utilise le blackholing pour protéger l’infrastructure globale de l’hébergeur. C’est un sacrifice nécessaire pour éviter la panne générale. L’hébergeur impose souvent cette mesure de protection d’urgence.

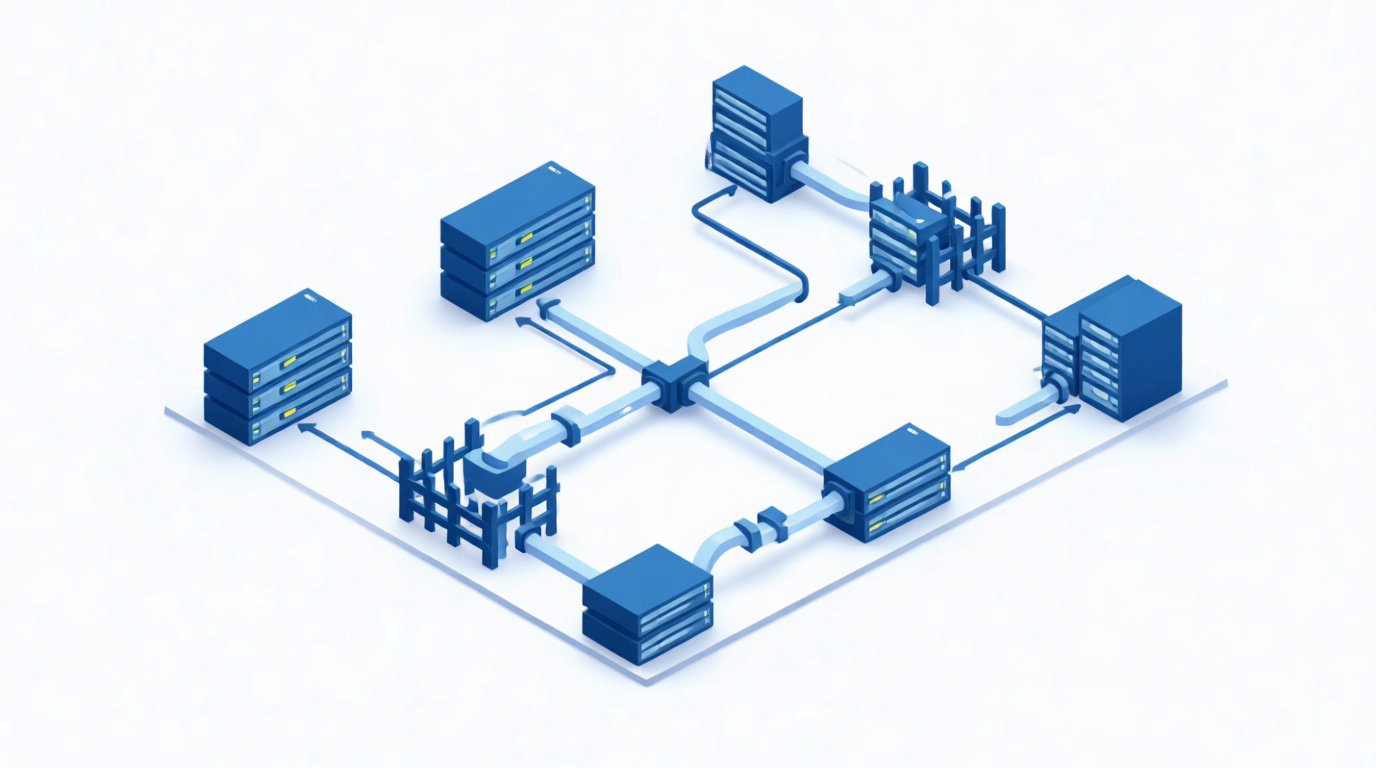

Déploiement de réseaux Anycast pour disperser la charge

Une seule adresse IP pointe vers plusieurs serveurs distants. Les requêtes vont naturellement vers le point le plus proche. La charge est ainsi diluée sur l’ensemble du globe.

Un assaut localisé ne fait plus tomber tout le réseau. Les autres serveurs continuent de fonctionner normalement malgré l’attaque. C’est une architecture résiliente et très efficace pour rester en ligne.

Les réseaux de diffusion de contenu absorbent les volumes massifs sans broncher. Ils constituent la première ligne de défense moderne contre les saturations.

- Cloudflare

- Akamai

- AWS Shield

- Filtrage géographique

Nettoyage du trafic dans les centres de filtrage dédiés

Le trafic suspect passe par des serveurs de filtrage spécialisés. Des algorithmes puissants analysent chaque paquet de données entrant. C’est un véritable centre de tri pour le web.

Les paquets malveillants sont jetés à la poubelle par le système. Seules les requêtes saines arrivent à votre serveur final. Vos utilisateurs ne remarquent absolument aucune perturbation durant leur navigation.

Déléguer la protection permet de rester serein face aux menaces. Les spécialistes possèdent les outils de pointe pour gagner ce combat technique.

C’est un investissement nécessaire pour garantir une disponibilité totale. La sécurité de vos services en dépend.

Gestion de crise et recours juridiques en 2026

Au-delà de la technique, la réponse doit aussi être organisationnelle et légale pour être complète.

Plan de continuité d’activité et sauvegarde des preuves

Suivez votre procédure de crise préétablie. Contactez vos techniciens sans perdre une minute. Chaque seconde compte pour limiter les dégâts financiers.

Conservez tous les logs de connexion suspects. Ces données sont cruciales pour les enquêteurs plus tard. Ne redémarrez pas tout sans faire de sauvegarde.

Informez vos clients de la situation réelle. Un message honnête vaut mieux qu’un silence suspect. La confiance se gère aussi pendant la tempête.

La position des autorités face au chantage à la rançon

Payer finance directement les réseaux criminels. Cela ne garantit jamais la fin des attaques. Vous devenez même une cible facile et rentable.

Déposez plainte auprès de la police spécialisée. Utilisez les plateformes officielles comme Cybermalveillance.gouv.fr. Les autorités ont besoin de vos informations pour agir. C’est un acte citoyen et protecteur.

Le chantage est une impasse sans issue favorable.

Responsabilité légale et notification obligatoire à la CNIL

Une indisponibilité prolongée peut être une faille. Vous devez protéger l’accès aux données personnelles. La loi impose une vigilance constante et rigoureuse.

En cas d’attaque DDoS impactant des données, vous avez 72 heures pour prévenir la CNIL. Le rapport doit détailler l’impact sur les utilisateurs. Ne cachez pas l’incident sous le tapis.

La négligence peut coûter très cher. Les amendes sont proportionnelles au chiffre d’affaires mondial. La sécurité n’est plus une option facultative.

Hygiène informatique pour protéger les parcs d’objets connectés

Installez systématiquement les derniers correctifs de sécurité. Les fabricants bouchent les failles régulièrement. Un logiciel à jour est votre meilleure défense.

N’utilisez jamais les codes d’usine par défaut. Choisissez des combinaisons complexes et uniques partout. C’est la base d’une bonne hygiène numérique.

Isolez vos objets connectés du réseau principal. Une infection ne doit pas tout paralyser.

| Action Préventive | Bénéfice Direct |

|---|---|

| Mises à jour régulières | Correction des failles exploitées par les botnets. |

| Cloisonnement réseau | Limite la propagation de l’attaque DDoS expliqué. |

La sécurité est un effort quotidien et collectif.

Face à l’essor des botnets, sécuriser vos infrastructures contre le déni de service distribué est devenu vital pour garantir votre continuité d’activité. Anticipez les risques par un monitoring rigoureux et des solutions de filtrage robustes pour protéger votre réputation. Agissez dès maintenant pour transformer votre vulnérabilité en une résilience numérique inébranlable.

FAQ

Quelle est la différence concrète entre une attaque DoS et une attaque DDoS ?

Pour bien comprendre, une attaque DoS (Denial-of-Service) provient d’une seule source unique qui tente de saturer un serveur. C’est un duel direct entre une machine assaillante et sa victime. À l’inverse, l’attaque DDoS (Distributed Denial-of-Service) est une version amplifiée et bien plus redoutable, car elle mobilise des milliers de sources différentes, souvent des appareils infectés, pour frapper simultanément.

La distinction est cruciale pour la défense : bloquer une seule adresse IP lors d’un DoS est relativement simple avec un pare-feu. En revanche, contrer un DDoS est un défi majeur puisque l’attaque est distribuée géographiquement, ce qui rend l’identification et la neutralisation des flux malveillants beaucoup plus complexes pour les administrateurs réseau.

Quels sont les principaux types d’attaques par déni de service ?

On classe généralement ces offensives en trois catégories selon la couche du modèle OSI visée. Les attaques volumétriques cherchent à boucher totalement les « tuyaux » de votre connexion internet en envoyant un flux massif de données. Les attaques protocolaires, comme le SYN Flood, exploitent les faiblesses des couches réseau pour épuiser les ressources des équipements comme les pare-feux.

Enfin, les attaques sur la couche applicative sont les plus sophistiquées. Elles imitent le comportement de vrais visiteurs pour surcharger le serveur web lui-même, par exemple en multipliant les requêtes HTTP. Ces dernières sont particulièrement difficiles à détecter car elles ressemblent à du trafic légitime, mais visent à paralyser l’intelligence de votre application.

Pourquoi mon site ou mon entreprise pourrait-il être visé par un DDoS ?

Les motivations des attaquants sont variées, allant du simple acte de « hacktivisme » politique à l’extorsion financière pure et simple. Certains groupes criminels utilisent ces attaques comme un moyen de chantage, exigeant une rançon pour stopper le flux. C’est aussi une arme de sabotage économique utilisée par des concurrents peu scrupuleux pour nuire à votre image de marque et provoquer des pertes financières.

Parfois, le DDoS sert de simple écran de fumée. Pendant que vos équipes techniques sont occupées à rétablir le service, les pirates en profitent pour infiltrer vos réseaux ou voler des données sensibles. Personne n’est vraiment à l’abri, des banques aux sites de e-commerce, en passant par les institutions publiques.

Comment savoir si je subis actuellement une attaque DDoS ?

Le signe le plus évident est une lenteur extrême ou une indisponibilité totale de votre service, souvent accompagnée d’erreurs de type 503. Contrairement à un pic de trafic naturel lié à un succès médiatique qui monte progressivement, l’attaque DDoS se manifeste par une explosion soudaine et artificielle du trafic en quelques secondes seulement.

Une analyse de vos logs peut révéler des motifs suspects, comme une multitude de connexions provenant de zones géographiques inhabituelles ou des requêtes répétitives sur une même page. Si vos outils de monitoring indiquent que votre processeur sature et que vos tables de connexion sont pleines sans raison apparente, il est fort probable que vous soyez sous le feu d’un assaut numérique.

Quelles sont les obligations légales et les recours en cas d’attaque ?

En France, une attaque DDoS est considérée comme une entrave à un système de traitement automatisé de données, un délit sévèrement puni par le Code pénal. Si l’attaque entraîne une indisponibilité des données personnelles, le RGPD vous impose de documenter l’incident et, dans certains cas, de notifier la CNIL sous 72 heures. C’est une étape cruciale pour rester en conformité avec la loi.

Il est vivement recommandé de ne jamais payer de rançon, car cela finance le cybercrime sans garantir la fin des nuisances. La meilleure attitude consiste à conserver toutes les preuves techniques (logs, captures de trafic) et à déposer plainte auprès des autorités compétentes. Vous pouvez également solliciter l’aide de plateformes officielles comme Cybermalveillance.gouv.fr pour vous accompagner dans ces démarches.