Craignez-vous que vos virements bancaires ou vos messages privés soient lus par un inconnu lors de vos escales à l’aéroport d’Ivato ? Une attaque homme du milieu permet à un pirate de s’interposer invisiblement entre vous et votre site favori pour voler vos mots de passe ou modifier vos transactions. Ce guide pratique vous explique comment repérer les alertes SSL suspectes et utiliser un VPN pour transformer votre connexion en forteresse numérique imprenable.

- Attaque homme du milieu : comprendre le danger de l’interception

- Les 3 méthodes techniques pour détourner vos flux réseau

- Réseaux Wi-Fi publics : les signes qui doivent vous alerter

- Protection et vie privée : comment bloquer les espions

Attaque homme du milieu : comprendre le danger de l’interception

Après avoir planté le décor sur l’insécurité numérique, voyons comment un pirate peut s’immiscer physiquement ou virtuellement dans vos échanges les plus privés.

Une cyberattaque où un agresseur s’interpose entre deux parties pour intercepter ou modifier leurs échanges à leur insu, agissant comme un relais malveillant.

Une intrusion invisible entre vos échanges numériques

L’attaque Man in the middle est un relais malveillant. L’attaquant se place entre vous et le serveur pour intercepter chaque paquet de données transmis.

L’usurpation est bidirectionnelle. Le pirate fait croire à l’utilisateur qu’il est le site légitime. Simultanément, il fait croire au site qu’il est l’utilisateur réel. C’est un jeu de dupes parfait.

Cette action reste invisible. Pour les deux victimes, la connexion semble normale alors que tout transite par un tiers hostile.

Écoute passive versus manipulation active des données

L’interception passive consiste à écouter. Le pirate stocke vos informations. Il vole vos mots de passe ou vos secrets sans laisser de trace apparente.

La manipulation active modifie le contenu des messages. Le hacker peut changer un RIB lors d’un virement bancaire ou altérer un ordre de commande.

- Différence de but : espionnage discret pour l’écoute passive, fraude financière ou sabotage pour la manipulation active.

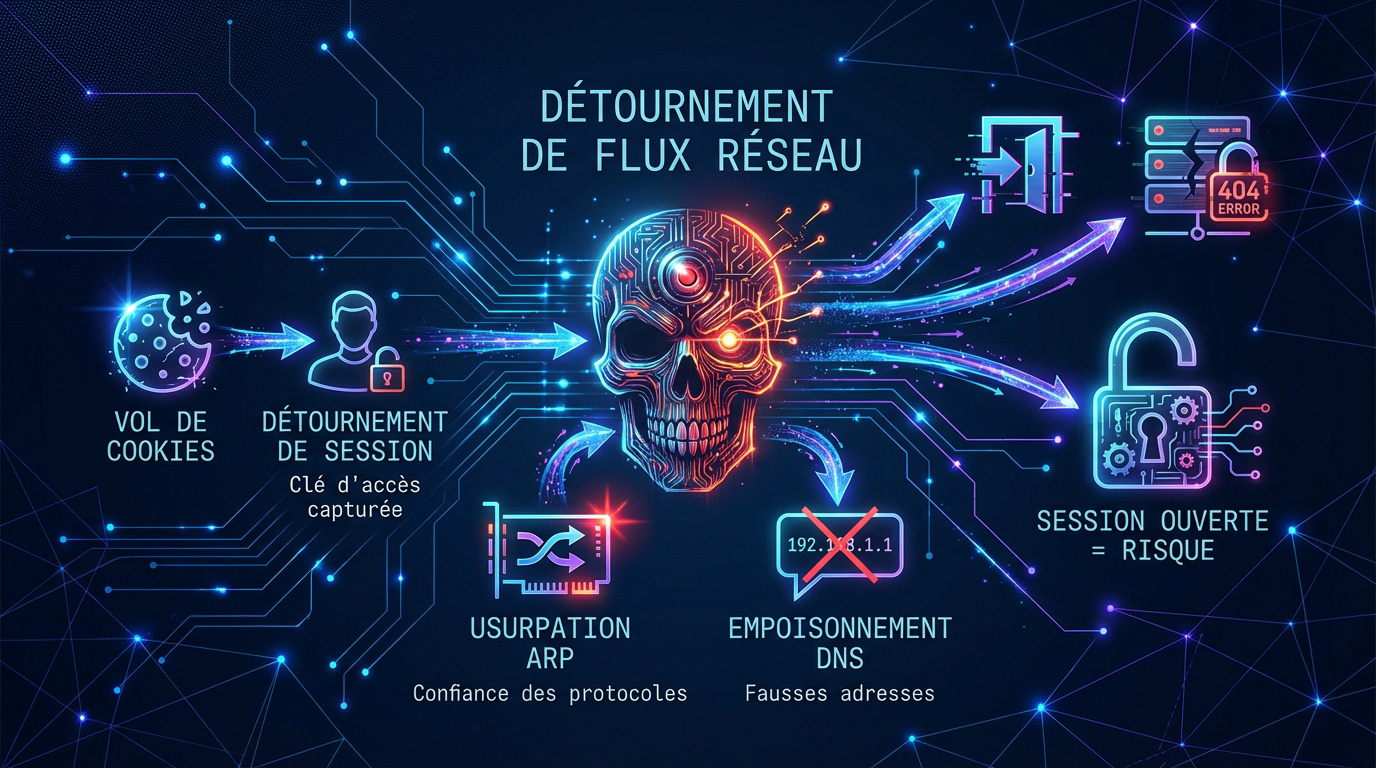

Les 3 méthodes techniques pour détourner vos flux réseau

Comprendre la théorie est un bon début, mais il faut regarder sous le capot pour voir comment ces pirates manipulent vos réseaux locaux.

Sans authentification PKI, un attaquant peut substituer sa propre clé publique pour déchiffrer et modifier vos échanges en toute discrétion.

Usurpation ARP et empoisonnement DNS sur le réseau local

L’usurpation ARP est redoutable. Le pirate inonde le réseau de faux messages pour lier son adresse matérielle à l’IP de la passerelle. Tout votre trafic passe alors par sa machine.

L’empoisonnement DNS corrompt la table de correspondance des noms de domaine. Vous tapez l’adresse de votre banque, mais vous atterrissez sur une copie frauduleuse. Le détournement est alors invisible pour l’utilisateur.

Ces attaques exploitent la confiance aveugle des protocoles réseau. Sans vérification d’identité, les appareils acceptent n’importe quelle réponse falsifiée, rendant ces méthodes particulièrement efficaces en local.

Vol de cookies et détournement de session active

Le pirate capture le cookie d’authentification circulant sur le réseau. Ce petit fichier sert de clé d’accès après votre connexion initiale. C’est le point de départ du détournement de session.

L’attaquant usurpe votre identité instantanément sans mot de passe. Il accède à votre compte privé sans jamais connaître vos identifiants secrets. La session est alors totalement compromise.

Laisser un compte ouvert augmente radicalement les risques. Cette négligence facilite une Man in the middle attack en offrant une fenêtre de tir idéale aux pirates aux aguets.

Réseaux Wi-Fi publics : les signes qui doivent vous alerter

Si ces techniques semblent complexes, elles laissent parfois des traces visibles, surtout quand vous vous connectez au Wi-Fi gratuit du café d’en face.

Alertes de certificats SSL et ralentissements suspects

Analysez les alertes SSL/TLS. Si votre navigateur affiche un message d’avertissement sur la sécurité du certificat, fuyez. C’est souvent le signe qu’un intermédiaire tente de déchiffrer votre flux HTTPS.

Repérez les latences anormales. Un transit par une machine pirate ralentit souvent la connexion. Si le chargement des pages devient soudainement poussif, posez-vous des questions.

- Erreur de certificat

- Redirections incessantes

- Déconnexions fréquentes du Wi-Fi

Une interception active peut vider votre compte en ariary ou voler vos accès en quelques secondes.

Le piège du faux point d’accès au café ou à l’aéroport

Décrivons l’attaque du « jumeau maléfique ». Le pirate crée un réseau Wi-Fi avec le même nom que celui de l’aéroport. Les utilisateurs s’y connectent alors sans méfiance.

Mettez-vous en garde contre l’automatisme des appareils. Vos téléphones cherchent souvent à se reconnecter aux réseaux connus. Un pirate peut simuler un réseau enregistré pour forcer votre connexion mobile.

Désactivez la recherche automatique de réseaux sans fil. Vérifiez toujours auprès du personnel le nom exact du point d’accès officiel avant de naviguer.

Protection et vie privée : comment bloquer les espions

Heureusement, vous n’êtes pas sans défense face à ces interceptions, à condition d’adopter quelques réflexes techniques simples mais imparables.

VPN, chiffrement HTTPS et infrastructure PKI

Utilisez systématiquement un VPN pour naviguer. Ce tunnel chiffré rend vos données totalement illisibles pour tout intermédiaire. Même si un pirate intercepte le flux, il ne verra que du bruit numérique.

| Outil de protection | Rôle principal | Niveau de sécurité |

|---|---|---|

| HTTPS | Chiffre le trafic web | Standard essentiel |

| VPN | Crée un tunnel sécurisé | Protection réseau élevée |

| MFA | Ajoute une couche d’identité | Rempart anti-intrusion |

| Antivirus | Détecte les logiciels malveillants | Défense locale de base |

La PKI joue un rôle fondamental ici. Les autorités de certification garantissent que vous parlez au bon interlocuteur. Elles constituent le socle de la confiance sur le web moderne aujourd’hui.

Authentification MFA et concept du Zero-Knowledge

Valorisez l’authentification multifacteurs (MFA) sans attendre. Même si un pirate vole votre cookie ou votre mot de passe, il reste bloqué. Il lui manque le code temporaire sur votre téléphone.

Désactivez la connexion automatique aux réseaux Wi-Fi dans vos réglages. Cela empêche votre smartphone de se connecter seul à des points d’accès malveillants.

Découvrez le concept du Zero-Knowledge. Cette technologie permet de prouver votre identité sans jamais transmettre votre secret réel. C’est le rempart ultime pour la confidentialité des échanges sensibles en ligne actuellement.

La sécurité est un processus constant. Combinez ces outils pour transformer votre navigation en forteresse numérique imprenable face à la menace du Man in the middle attack.

Protégez vos échanges en évitant les Wi-Fi publics et en activant systématiquement un VPN avec l’authentification MFA. Ces réflexes bloquent toute tentative d’interception de vos données privées. Sécurisez votre connexion dès maintenant pour naviguer sereinement et transformer votre smartphone en une véritable forteresse numérique imprenable.

FAQ

C’est quoi exactement une attaque de l’homme du milieu ou MITM ?

Une attaque Man-in-the-Middle (MITM) est une cyberattaque où un pirate s’immisce discrètement entre deux parties qui communiquent, comme vous et votre banque en ligne. L’attaquant intercepte vos échanges et peut même les modifier sans que vous ne vous en rendiez compte, en se faisant passer pour votre interlocuteur légitime.

Le danger principal vient souvent d’un défaut de vérification des clés de chiffrement. Si le système ne confirme pas l’identité du destinataire, le pirate peut substituer sa propre clé pour déchiffrer, lire et transformer vos messages avant de les renvoyer, créant ainsi un canal de communication totalement détourné.

Quelle est la différence entre l’écoute passive et la manipulation active ?

L’écoute passive, souvent appelée sniffing, est une forme d’espionnage silencieux. Le pirate se contente d’observer et de capturer vos données (mots de passe, infos bancaires) sans perturber le réseau. C’est une méthode très difficile à détecter car elle ne laisse aucune trace apparente lors de la navigation.

À l’inverse, la manipulation active voit l’attaquant intervenir directement dans le flux. Il peut supprimer, injecter ou modifier des informations en plein vol. C’est là que le risque de fraude financière ou de sabotage est le plus élevé, car l’attaquant peut altérer le contenu d’un message ou vous rediriger vers un site frauduleux.

Comment fonctionne l’usurpation ARP sur un réseau local ?

L’usurpation ARP, ou ARP spoofing, exploite une faille de confiance des réseaux locaux. Le pirate envoie de faux messages pour lier son adresse matérielle (MAC) à l’adresse IP de votre box ou de votre serveur. Résultat : votre ordinateur croit envoyer ses données à la passerelle internet, alors qu’elles transitent toutes par la machine du hacker.

Une fois cette position stratégique acquise, le pirate devient l’intermédiaire invisible. Il peut alors voler vos cookies de session pour usurper votre identité ou réaliser un empoisonnement DNS pour vous envoyer vers une copie parfaite d’un site officiel afin de voler vos identifiants.

Pourquoi faut-il se méfier des certificats auto-signés et des alertes SSL ?

Les certificats SSL/TLS garantissent normalement que vous parlez au bon serveur grâce à une chaîne de confiance validée par des autorités officielles. Un certificat auto-signé ne possède aucune validation externe ; il est signé par l’utilisateur lui-même, ce qui facilite grandement l’usurpation d’identité par un attaquant en cas de compromission du réseau.

Si votre navigateur affiche une alerte de sécurité concernant un certificat, c’est un signal d’alarme majeur. Cela signifie souvent qu’un intermédiaire tente d’intercepter votre flux HTTPS. Dans ce cas, il est impératif de ne pas poursuivre la navigation et de quitter la connexion immédiatement.

Quels sont les bons réflexes pour se protéger des interceptions ?

Pour sécuriser vos échanges, l’utilisation d’un VPN est primordiale car il crée un tunnel chiffré rendant vos données illisibles. Activez également l’authentification multifacteurs (MFA) : même si un pirate intercepte votre mot de passe, il restera bloqué sans le code unique envoyé sur votre téléphone.

Soyez particulièrement vigilant avec les Wi-Fi publics. Évitez les connexions automatiques et vérifiez toujours le nom officiel du réseau. Enfin, privilégiez les sites utilisant le protocole HTTPS et gardez vos systèmes à jour pour corriger les failles de sécurité que les pirates exploitent pour s’infiltrer.