Vos collaborateurs sont-ils vraiment prêts à identifier un email de phishing avant qu’il ne paralyse votre activité ? Cette formation sensibilisation cyber transforme chaque employé en un rempart solide grâce à des simulations réalistes et des vidéos pédagogiques adaptées. Vous découvrirez comment financer ce programme via les OPCO pour instaurer une culture de sécurité positive et durable sans aucune pression punitive.

- Pourquoi la formation sensibilisation cyber est votre meilleur bouclier

- Programme pour transformer vos collaborateurs en cyber-vigilants

- Sécuriser le travail hybride et les accès distants en 2026

- Passer à l’action : financement et culture de sécurité positive

Pourquoi la formation sensibilisation cyber est votre meilleur bouclier

Même avec les logiciels les plus chers, l’humain reste la cible favorite des pirates. En fait, une formation sensibilisation cyber bien menée devient votre première ligne de défense concrète.

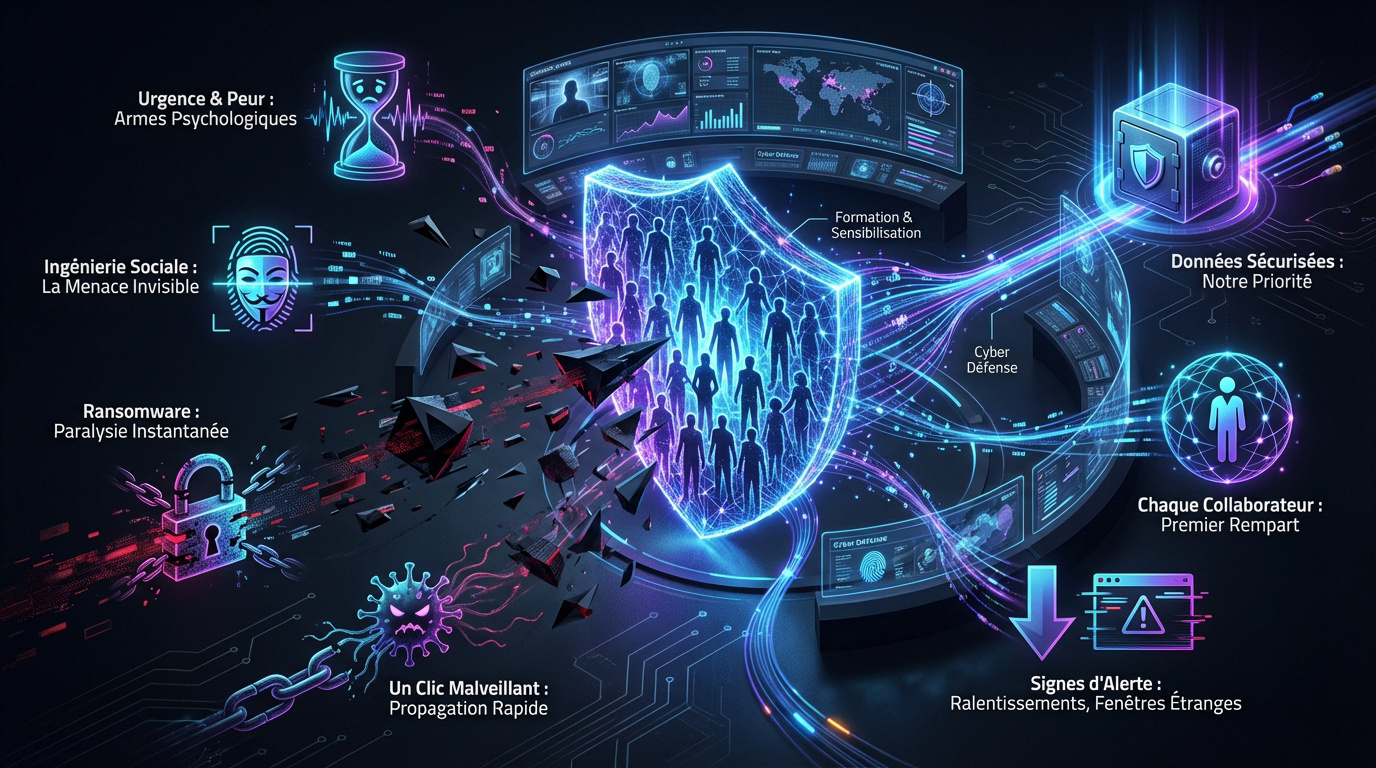

L’ingénierie sociale est une arme psychologique redoutable ; les hackers utilisent l’urgence ou la peur pour manipuler les employés et les pousser à l’erreur.

Comprendre la psychologie des attaquants derrière le phishing

Les pirates créent souvent un sentiment d’urgence ou de peur. Ils manipulent vos émotions pour vous faire agir impulsivement. L’ingénierie sociale reste leur arme psychologique la plus redoutable.

Les ransomwares paralysent des structures entières après un seul clic malveillant. En 2025, 24 % des entreprises ont subi ces attaques dévastatrices. La propagation est foudroyante et bloque toute votre activité.

Comprendre la cybersecurite et sa definition aide à anticiper ces pièges. C’est le point de départ pour protéger efficacement vos données sensibles.

Transformer l’utilisateur en premier rempart du système

La sécurité n’est pas qu’une affaire de techniciens informatiques. Chaque collaborateur porte une responsabilité réelle dans la protection. Votre vigilance quotidienne est le geste qui sauve vos données.

Apprenez à repérer une lenteur inhabituelle de votre PC. Des fenêtres étranges peuvent aussi signaler une infection en cours. Gardez votre calme pour réagir avec efficacité et méthode.

Voici les signaux qui doivent vous alerter immédiatement :

- Ralentissements inexpliqués.

- Fichiers devenus soudainement inaccessibles.

- Demandes de rançon s’affichant à l’écran.

- Emails de sécurité suspects.

Programme pour transformer vos collaborateurs en cyber-vigilants

Passer de la théorie psychologique à la mise en pratique concrète demande un programme de formation structuré et interactif pour vos équipes.

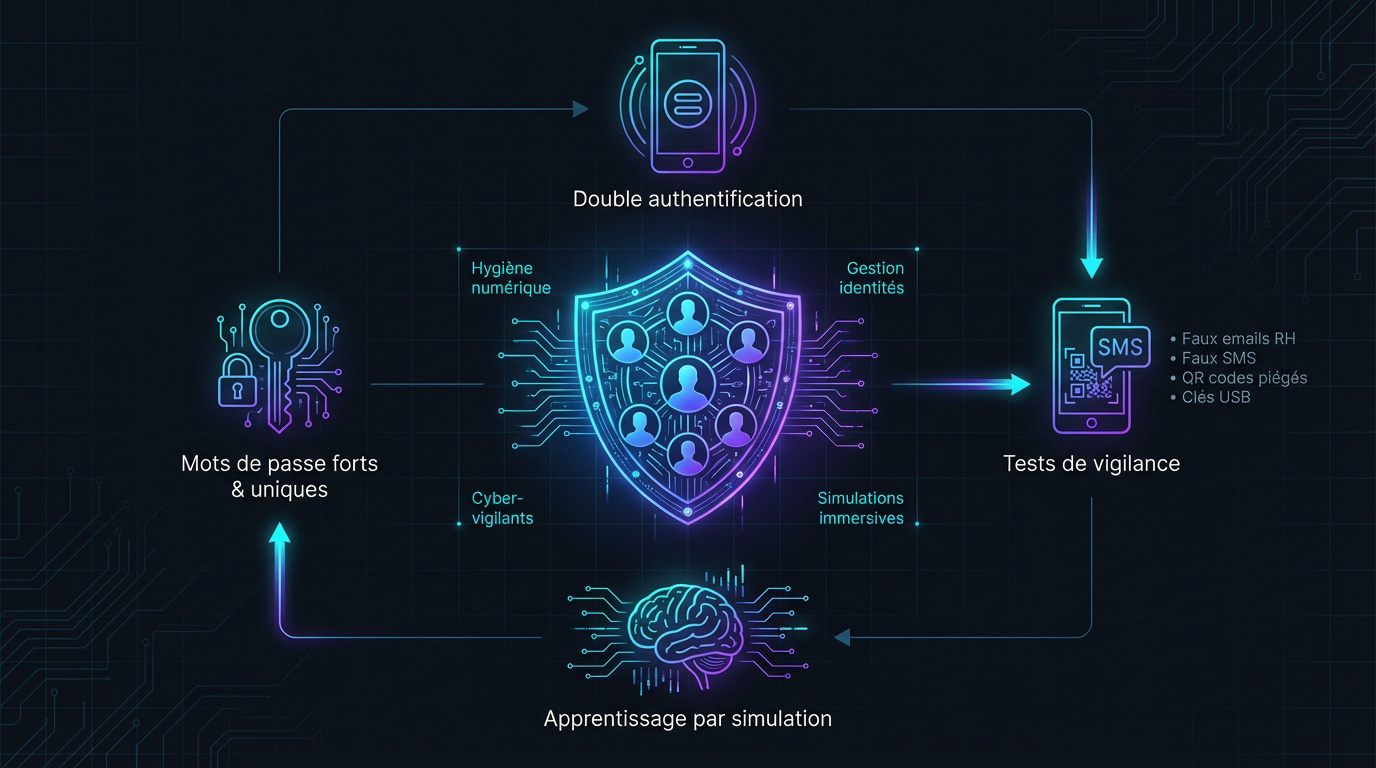

Réflexes d’hygiène numérique et gestion des identités

Créer un mot de passe robuste ne doit pas être un calvaire. Utilisez des phrases de passe longues, mélangeant chiffres et symboles. C’est le secret pour allier haute sécurité et confort de travail.

Adoptez un gestionnaire de mots de passe pour centraliser vos accès. Activez systématiquement la double authentification (2FA). Ce second verrou est votre meilleure arme contre le vol d’identifiants et le piratage de compte.

Utilisez des gestionnaires pour vos mots de passe complexes et activez la 2FA pour bloquer les accès non autorisés.

Suivre une Formation sensibilisation cyber est crucial en 2026. Ce guide cybersécurité vous aidera à protéger vos données efficacement.

Simulations immersives pour tester la vigilance en direct

Le phishing évolue avec des SMS frauduleux ou des QR codes piégés. Ces nouveaux vecteurs surprennent souvent les plus prudents. Un entraînement réaliste reste indispensable pour débusquer ces pièges modernes.

L’erreur en simulation est votre meilleure alliée pédagogique. Pratiquer forge des réflexes bien plus durables qu’un simple cours théorique. On retient mieux une leçon quand on l’expérimente soi-même sur le terrain.

- Faux emails du service RH

- Faux SMS de suivi de livraison

- QR codes promotionnels malveillants

- Clés USB abandonnées dans les locaux

Sécuriser le travail hybride et les accès distants en 2026

Aborder maintenant les défis spécifiques posés par la mobilité et le télétravail, qui multiplient les points d’entrée pour les attaquants.

Protection des terminaux mobiles et usage des outils nomades

Le BYOD expose vos données. Les smartphones personnels manquent souvent de protections pro. Cette faille majeure menace l’entreprise.

Activez un VPN sur Wi-Fi public. C’est une barrière indispensable contre les piratages. La sécurité des accès distants reste prioritaire.

Suivez une Formation sensibilisation cyber pour maîtriser ces outils. Ce guide complet aide à protéger votre flotte.

Conformité RGPD et protection des données sensibles

Le RGPD impose une confidentialité stricte. L’entreprise risque gros en cas de fuite. Les sanctions financières sont réellement lourdes.

La surveillance doit rester transparente. Respectez l’intimité numérique des salariés. Rassurer vos équipes est essentiel pour la confiance.

| Type de donnée | Risque associé | Mesure de protection RGPD |

|---|---|---|

| Données clients | Usurpation d’identité | Chiffrement et accès restreint |

| Coordonnées bancaires | Fraude financière | Tokenisation et double authentification |

| Identifiants employés | Intrusion réseau | Gestionnaire de mots de passe |

| Documents stratégiques | Espionnage industriel | Classification et marquage numérique |

Passer à l’action : financement et culture de sécurité positive

Pour pérenniser vos acquis, il est temps de transformer ces connaissances en réflexes concrets tout en misant sur une approche humaine et bienveillante au quotidien.

Leviers de financement et critères de choix du prestataire

Identifier les OPCO et les aides d’État comme le FNE-Formation est essentiel. Financer votre projet est souvent plus simple. Explorez toutes les pistes disponibles dès maintenant.

Comparez ensuite le présentiel et le distanciel selon vos besoins réels. Le format doit s’adapter à la taille de votre équipe. Choisissez un prestataire proposant des exercices concrets et engageants.

La flexibilité et l’expertise technique des formateurs sont les points clés. Vérifiez ces critères scrupuleusement avant de signer votre contrat.

Vidéos courtes de quelques minutes, jeux-questionnaires et simulations d’hameçonnage via des plateformes comme Terranova Security.

Construire une culture de sécurité sans pression punitive

Valoriser les bons comportements s’avère bien plus efficace que de punir. La sécurité doit être perçue positivement par vos collaborateurs. Encouragez la remontée d’incidents sans crainte de représailles.

Créer une atmosphère de confiance mutuelle change la donne. Un collaborateur qui avoue une erreur permet de bloquer l’attaque plus vite. C’est la base d’une culture cyber saine.

- Verrouiller sa session, vérifier l’expéditeur.

- Signaler un mail douteux, mettre à jour ses logiciels.

En investissant dans une Formation sensibilisation cyber, vous ne protégez pas seulement des données, mais vous renforcez l’humain, qui reste votre meilleur rempart.

Sécuriser vos données repose sur des réflexes d’hygiène numérique et une vigilance face au phishing. En activant la double authentification et en formant vos équipes via les aides OPCO, vous transformez chaque collaborateur en rempart durable. Adoptez dès maintenant cette culture positive pour garantir la résilience de votre structure.

FAQ

Pourquoi la sensibilisation est-elle le meilleur bouclier contre le phishing ?

Malgré tous les outils techniques, l’humain reste la cible préférée des pirates. Ces derniers utilisent l’urgence ou la peur pour manipuler les collaborateurs via l’ingénierie sociale. Une formation efficace transforme chaque utilisateur en un véritable rempart, capable de stopper net une tentative d’intrusion avant qu’elle ne paralyse l’entreprise.

Quels sont les signes qui doivent m’alerter sur une possible cyberattaque ?

Il est essentiel d’apprendre à repérer les anomalies sans paniquer. Soyez attentifs aux ralentissements inexpliqués de votre ordinateur, à l’apparition de fenêtres étranges ou à des fichiers devenus soudainement inaccessibles. Des emails de sécurité suspects ou des demandes de rançon sont également des signaux d’alarme critiques à signaler immédiatement.

Comment bien sécuriser mes accès et mes mots de passe au quotidien ?

La base de l’hygiène numérique repose sur la création de mots de passe complexes mais mémorisables. Pour simplifier votre travail tout en restant exigeant, l’utilisation d’un gestionnaire de mots de passe et l’activation de la double authentification (2FA) sont des solutions indispensables. Ces outils protègent efficacement vos identifiants contre le vol.

Quels sont les risques liés au télétravail et à l’usage des mobiles personnels ?

Le travail hybride multiplie les points d’entrée pour les attaquants, notamment avec le BYOD (Bring Your Own Device). Les smartphones personnels étant souvent moins protégés, ils créent une faille majeure. Pour sécuriser vos accès distants, l’usage systématique d’un VPN, surtout sur les réseaux Wi-Fi publics, est une priorité absolue.

Comment financer une formation en cybersécurité pour mon équipe ?

Il existe plusieurs leviers pour financer votre montée en compétences sans peser sur votre budget. Vous pouvez solliciter votre OPCO (Opérateur de Compétences) qui gère les fonds de formation, ou mobiliser des aides d’État comme le FNE-Formation. Le Compte Personnel de Formation (CPF) est également une option pour les salariés souhaitant se former individuellement.

Comment choisir le bon prestataire pour nous accompagner ?

Le choix doit se porter sur un expert certifié Qualiopi, garantissant la qualité pédagogique. Vérifiez son expertise métier, sa capacité à proposer des simulations immersives (faux emails, clés USB abandonnées) et sa flexibilité. Un bon partenaire doit savoir s’adapter à votre structure, qu’il s’agisse d’une PME ou d’un grand groupe, tout en offrant un accompagnement humain et proactif.

Pourquoi privilégier une culture de sécurité positive plutôt que punitive ?

L’objectif est de construire un climat de confiance où la sécurité est perçue positivement. En valorisant les bons réflexes plutôt qu’en punissant l’erreur, vous encouragez les collaborateurs à signaler rapidement un incident. Un salarié qui avoue avoir cliqué sur un lien suspect permet de bloquer l’attaque bien plus vite, protégeant ainsi l’ensemble de l’organisation.